"Le développement de la publicité sur Internet n’a pas été exempt de tout heurt, le tout premier mail publicitaire (spam) en #1978 a, par exemple, connu une vive réaction d’indignation. [7] De la même façon, les bloqueurs de publicité, petits outils qui bloquent techniquement les différents affichages publicitaires sont apparus et ont été rapidement adoptés au moment où la publicité a commencé à inonder de nombreux sites pour maximiser les « impressions publicitaires ». L’invasion publicitaire est devenue trop forte et les internautes avertis se protègent ainsi des multiples « popups », affichages conduisant vers des sites malveillants, renvois et rechargements intempestifs, etc."

<<3 https://bloquelapub.net/

*5 Attention, tout était loin d’être parfait sur bien d’autres sujets.

*6 #@John_Perry_Barlow , « A declaration of the independance of Cyberspace », 8 fév. #1996 à Davos, https://www.eff.org/cyberspace-independence

+> https://liens.vincent-bonnefille.fr/?KtNoxg

*7 Brad Templeton, « Reaction to the DEC Spam of #1978 », https://www.templetons.com/brad/spamreact.html

Voire aussi : https://liens.vincent-bonnefille.fr/?YY-EiA

"Aujourd'hui, ces hétérotopies de crise seraient progressivement remplacées par des « hétérotopies de déviation » : « celle dans laquelle on place les individus dont le comportement est déviant par rapport à la moyenne ou à la norme exigée. Ce sont les maisons de repos, les cliniques psychiatriques ; ce sont aussi les prisons et il faudrait sans doute y joindre les maisons de retraite, qui sont en quelque sorte à la limite de l'hétérotopie de crise et de l'hétérotopie de déviation, puisque, après tout, la vieillesse, c'est une crise, mais également une déviation, puisque, dans notre société où le loisir est la règle, l'oisiveté forme une sorte de déviation. »"

"Selon lui, « l'hétérotopie a le pouvoir de juxtaposer en un seul lieu réel plusieurs espaces, plusieurs emplacements qui sont en eux-mêmes incompatibles. » Ainsi, le théâtre est-il une forme d'hétérotopie, ou le jardin traditionnel des Persans (de même que les tapis, qui étaient à l'origine des reproductions de jardins) : « Le jardin, c'est, depuis le fond de l'Antiquité, une sorte d'hétérotopie heureuse et universalisante (de là nos jardins zoologiques). »"

. Aujourd'hui, ces hétérotopies de crise seraient progressivement remplacées par des « hétérotopies de déviation » : « celle dans laquelle on place les individus dont le comportement est déviant par rapport à la moyenne ou à la norme exigée. Ce sont les maisons de repos, les cliniques psychiatriques ; ce sont aussi les prisons et il faudrait sans doute y joindre les maisons de retraite, qui sont en quelque sorte à la limite de l'hétérotopie de crise et de l'hétérotopie de déviation, puisque, après tout, la vieillesse, c'est une crise, mais également une déviation, puisque, dans notre société où le loisir est la règle, l'oisiveté forme une sorte de déviation. »

"Au sein d'une hétérotopie existe une hétérochronie, à savoir une rupture avec le temps réel. Autrement dit, l'hétérotopie atteint son plein potentiel lorsque les hommes qui la font naître rompent avec la chronologie traditionnelle."

|

"En outre, les hétérotopies sont souvent liées à des « hétérochronies », là où les hommes sont en rupture par rapport au temps traditionnel. Ainsi, les bibliothèques et les musées, qui, par leur accumulation d'objets et de livres de tous les temps, constituent un « lieu de tous les temps qui soit lui-même hors du temps ». Il y a aussi les hétérotopies non pas éternelles, mais chroniques, c'est-à-dire temporaires : les foires ou les centres de villégiature, par exemple du Club Méditerranée. Les principes d'ouverture des hétérotopies ne sont souvent qu'apparence alors que les principes de fermeture les rendent difficilement accessibles et imposent des contraintes ou des rites de passage."

"Foucault conclut son texte en parlant des bateaux, établissant ainsi un lien transversal avec sa description de la Nef des fous dans Histoire de la folie à l'âge classique, espace du dehors par excellence : « Le navire, c'est l'hétérotopie par excellence. Dans les civilisations sans bateaux les rêves se tarissent, l'espionnage y remplace l'aventure, et la police, les corsaires. »"

< Via #TAZ https://fr.wikipedia.org/wiki/Zone_autonome_temporaire

< Via Cyber-espace https://fr.wikipedia.org/wiki/Cyberespace

< https://fr.wikipedia.org/wiki/Cyber

Il est tiré du mot grec Kubernêtikê signifiant « gouvernail ». Ce préfixe est présent notamment dans cybernétique, cyberespace, cybertexte...

21 juillet #2020 , par #@La_Quadrature_du_Net

"Au commencement, Internet était un espace d’expérimentation sans chef, nous étions libres de nous déplacer, de nous exprimer, d’inventer et de créer. Dans les années #2000 , la sphère marchande s’est mise à y prendre de plus en plus de place. La publicité s’y est développée et s’est présentée comme un moyen de financer des services en ligne. Grâce aux données sur les utilisateurs de ces services, les méthodes de ciblage publicitaire ont évolué et ont séduit de plus en plus d’annonceurs."

@John_Perry_Barlow

février #1996

Traduit, publié aux éditions //Hache

"Gouvernements du monde industriel, vous géants fatigués de chair et d’acier, je viens du Cyberespace, le nouveau domicile de l’esprit. Au nom du futur, je vous demande à vous du passé de nous laisser tranquilles. Vous n’êtes pas les bienvenus parmi nous. Vous n’avez pas de souveraineté où nous nous rassemblons.

[...]

Le Cyberespace est fait de transactions, de relations, et de la pensée elle-même, formant comme une onde stationnaire dans la toile de nos communications. Notre monde est à la fois partout et nulle part, mais il n’est pas où vivent les corps.

.

Nous sommes en train de créer un monde où tous peuvent entrer sans privilège et sans être victimes de préjugés découlant de la race, du pouvoir économique, de la force militaire ou de la naissance.

.

Nous sommes en train de créer un monde où n’importe qui, n’importe où, peut exprimer ses croyances, aussi singulières qu’elles soient, sans peur d’être réduit au silence ou à la conformité.

.

Vos concepts légaux de propriété, d’expression, d’identité, de mouvement, de contexte, ne s’appliquent pas à nous. Ils sont basés sur la matière, et il n’y a pas ici de matière."

https://www.eff.org/cyberspace-independence

https://textz.com/textz/A%20Declaration%20of%20the%20Independence%20of%20Cyberspace.txt

Pour aller plus loin on peut lire :

@Lawrence_Lessig auteur de "Code is law : Le code, et les autres lois du cyberespace"

Vidéo conférence DEF CONférences 11 #2003

DISPONIBLE SUR :

https://www.defcon.org/html/links/dc-archives/dc-11-archive.html

" #@Philip_R_Zimmermann is the creator of Pretty Good Privacy. For that, he was the target of a three-year criminal investigation, because the government held that US export restrictions for cryptographic software were violated when #PGP spread all around the world following its #1991 publication as freeware. Despite the lack of funding, the lack of any paid staff, the lack of a company to stand behind it, and despite government persecution, #PGP nonetheless became the most widely used email encryption software in the world. After the government dropped its case in early #1996, Zimmermann founded #PGP Inc."

<< cité par le très bon podcast sur le hacking et ses histoires Darknet_Diaries de #2018 <3

https://darknetdiaries.com/episode/12/

https://darknetdiaries.com/transcript/12/

( au sujet de la guerre commerciale et gouvernementale visant à réguler et limiter l'usage civile des technologies de cryptage = à retirer ces outils de défense numérique et informationnelle du "bien commun" )

"In the #1990 ’s the Internet started to take shape. But the US goverment had strict laws regulating what type of cryptography is allowed to be used online. A few brave people stood up to the government in the name of civil rights and won the right to use strong encryption."

25 nov. #2020

"Deux questions dans cette émission. Tout d'abord, faut-il quitter les réseaux sociaux ? Pour en parler, //Clément Viktorovitch invite le psychiatre, docteur en psychologie et auteur //Serge_Tisseron (L'emprise insidieuse des machines parlantes, éditions Les liens qui libèrent) et le professeur des universités en sociologie et auteur //Dominique Boullier (Comment sortir de l'emprise des réseaux sociaux, éditions le Passeur).

Ensuite, faut-il (et peut-on encore) démanteler les GAFAM ? Eléments de réponse avec la professeur émérite d'économie à Paris-Dauphine et autrice Joëlle Toledano (GAFA, reprenons le pouvoir ! aux éditions //Odile Jacob) et le docteur en sociologie //Olivier Alexandre, qui prépare un ouvrage sur la Silicon Valley."

par Computerphile, 29 janv. #2021

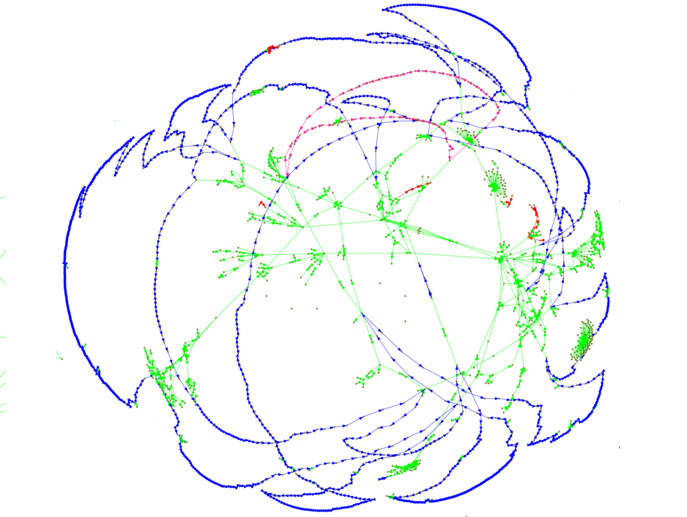

"Traceroute is a standard networking tool, but can it be used to recreate all those film scenes where a 'trace' is put on a signal? Dr Richard G Clegg, Queen Mary University of London shows us the neat hack that makes it work and has a go at that supervillain map!"

Exemple d'articles ::

-- Cyberattaque à l’encontre du métro de Vancouver

-- Nouveaux groupes pirates opérateurs de ransomware

-- Plusieurs centaines de milliers de clients Videotron dans les mains d’un pirate

-- Un important assureur infiltrés par des pirates informatiques

-- Un pirate meurt, un autre revient

-- Nouvelle commune française infiltrée par des pirates informatiques

-- Le piratage de Dassault Falcon

-- Importance d’un logiciel SIRH au sein d’une entreprise

-- Winter is coming : des rançonneurs s’attaquent aux entreprises israéliennes

-- Gagner des Playstation avec La Cyber Emission

-- Arnaque: « Bonjour, ici Microsoft »

#ZaTAZ en #référence à #TAZ ?

"We want to help operators of hidden services find and fix operational security issues with their

services. [...]

We want to help researchers and investigators monitor and track Dark Web sites."

HIdden service

Plus de publications : https://mascherari.press/author/sarah/

YT

vidéo : Practical Deanonymization of Hidden Services

#2017 : https://www.youtube.com/watch?v=r8hr0nlfJRc

par #@Sarah_Jamie_Lewis ... voir aussi

[ 17:10 ] Presentation

[ 20:50 ] Map, explication

[ 29:30 ] Bitcoin !

Git

- https://github.com/s-rah/onionscan

Audit tool to fin vulnerabilities, brèches, etc

Map intro

-

Drugs Markets

https://mascherari.press/onionscan-report-forensic-finances-dark-markets/ -

Un article de #@ZaTaz

https://www.zataz.com/onionscan-tor/@ZaTAZ en reference à #TAZ ?

des réseaux de réseaux ( #pré-internet ),

les moteurs de recherche ...

le tout entre référence et fiction.

---

Selon Wikipédia :

"Le titre est une inside joke utilisée dans le domaine de l'informatique : il fait référence à la ligne de code « Halt and Catch Fire »*, une instruction en langage machine légendaire prétendument en développement chez IBM qui ferait surchauffer les composants jusqu'à ce qu'ils prennent feu."

Bande annonce vo-stfr

https://www.youtube.com/watch?v=rkrJQ1E1Xic

#2014 #2015 #2016 #2017

__

IBM Halt Catch Fire #glossaire_notion

https://fr.wikipedia.org/wiki/Halt_and_Catch_Fire #français

https://en.wikipedia.org/wiki/Halt_and_Catch_Fire_(computing)

blague ou pas blague, cette histoire fait #mythologie

#documentation #norme_atypique

--> https://fr.wikipedia.org/wiki/HLT_(instruction)

== Une commande destructive qui s'oppose à celles inoffensives-passives

== (dans le récit, en vrai ça arrête l'usage du processeur, use moins d'énérgie)

pormenade entre #wiki_article

--> https://fr.wikipedia.org/wiki/Instruction_non_document%C3%A9e

--> { https://fr.wikipedia.org/wiki/Instruction_nulle

eng https://en.wikipedia.org/wiki/NOP_(code) #js_css_html #useless_inutile }

--> https://hobbesworld.com/ftp/commandescontroles.php

pour #ftp : NOOP = "Pas d'action, mais une réponse du serveur qui permet de garder la connexion ouverte sans faire de transfert" #error_échec

ou aux #boucles_loop infinies...

@Evgeny Morozov, #2015

( par Culture Mobile )

Centralisé par un groupe d'acteurs

Internet est pensé comme l'intermédiaire de tout

Tous les maux lui incombent

Le #solutionnisme induit des solutions techniques par elle-même

Une possible correction des problèmes par et pour la technique #fork

@Louise_Drulhe ..., #2015

"The IP.Spy.Sequencer is the first application made for the Antidatamining project. It visualizes the activity of a particular network, whose center has been defined as the RYBN main website. This application was made using the data-monitoring and digital surveillance tools - Traceroute, Whois and Lookup

The application recovers the website's homepage login related informations : IP addresses, previous site or entering links, login time and date, Operating System, browser, downloaded bytes, access paths... All these informations are recorded into a database. In a second time, the data are crossed with a GeoIP database, allowing to determine the visitors geographical location."

Suzanne Treister

#2009 - #2011

TAROT

https://suzannetreister.net/HEXEN2/HEXEN_2.html

"HEXEN 2.0 looks into histories of scientific research behind government programmes of mass control, investigating parallel histories of countercultural and grass roots movements. HEXEN 2.0 charts, within a framework of post-WWII U.S. governmental and military imperatives, the coming together of scientific and social sciences through the development of cybernetics, the history of the internet, the rise of Web 2.0 and increased intelligence gathering, and implications for the future of new systems of societal manipulation towards a control society."

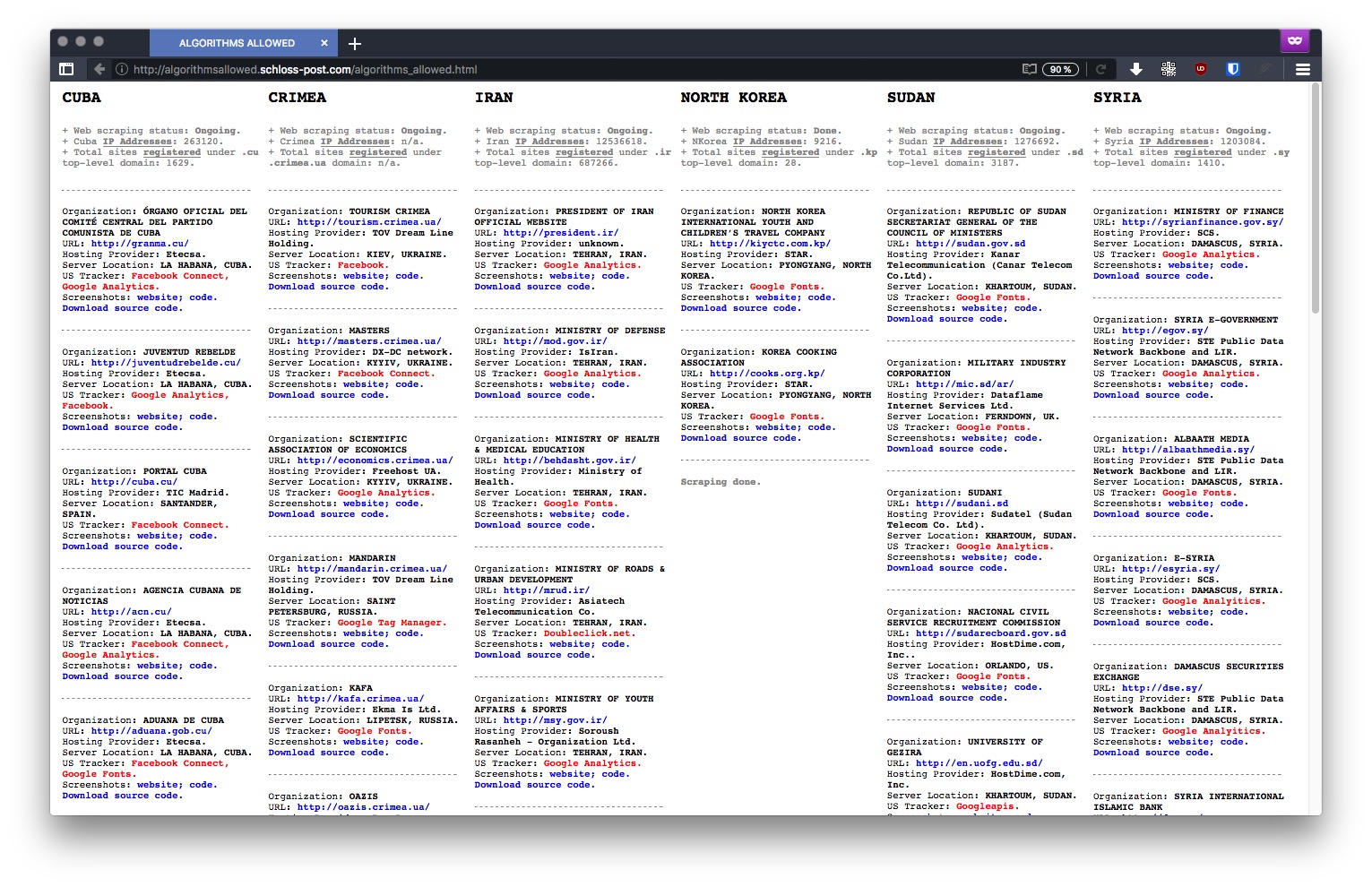

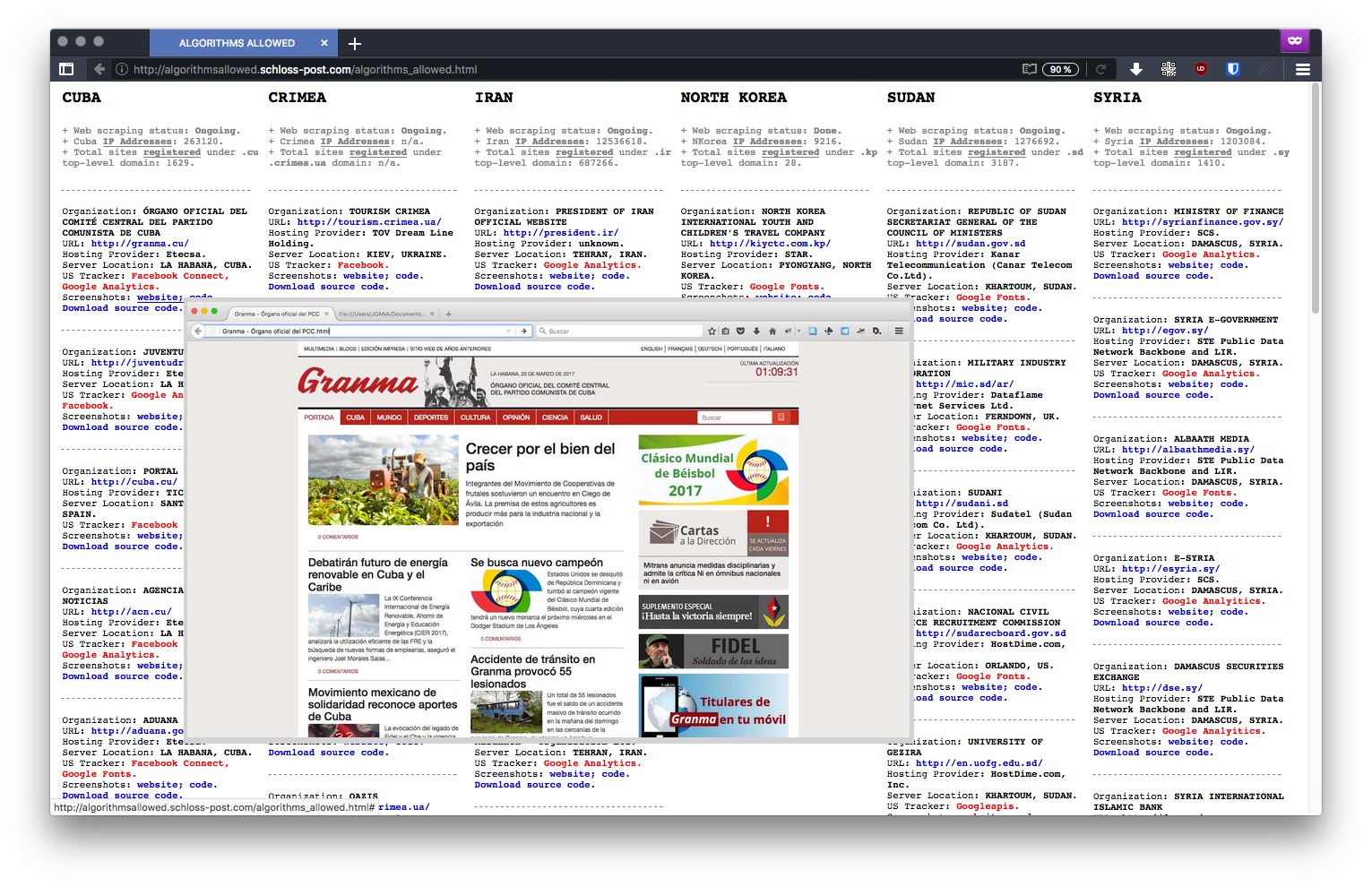

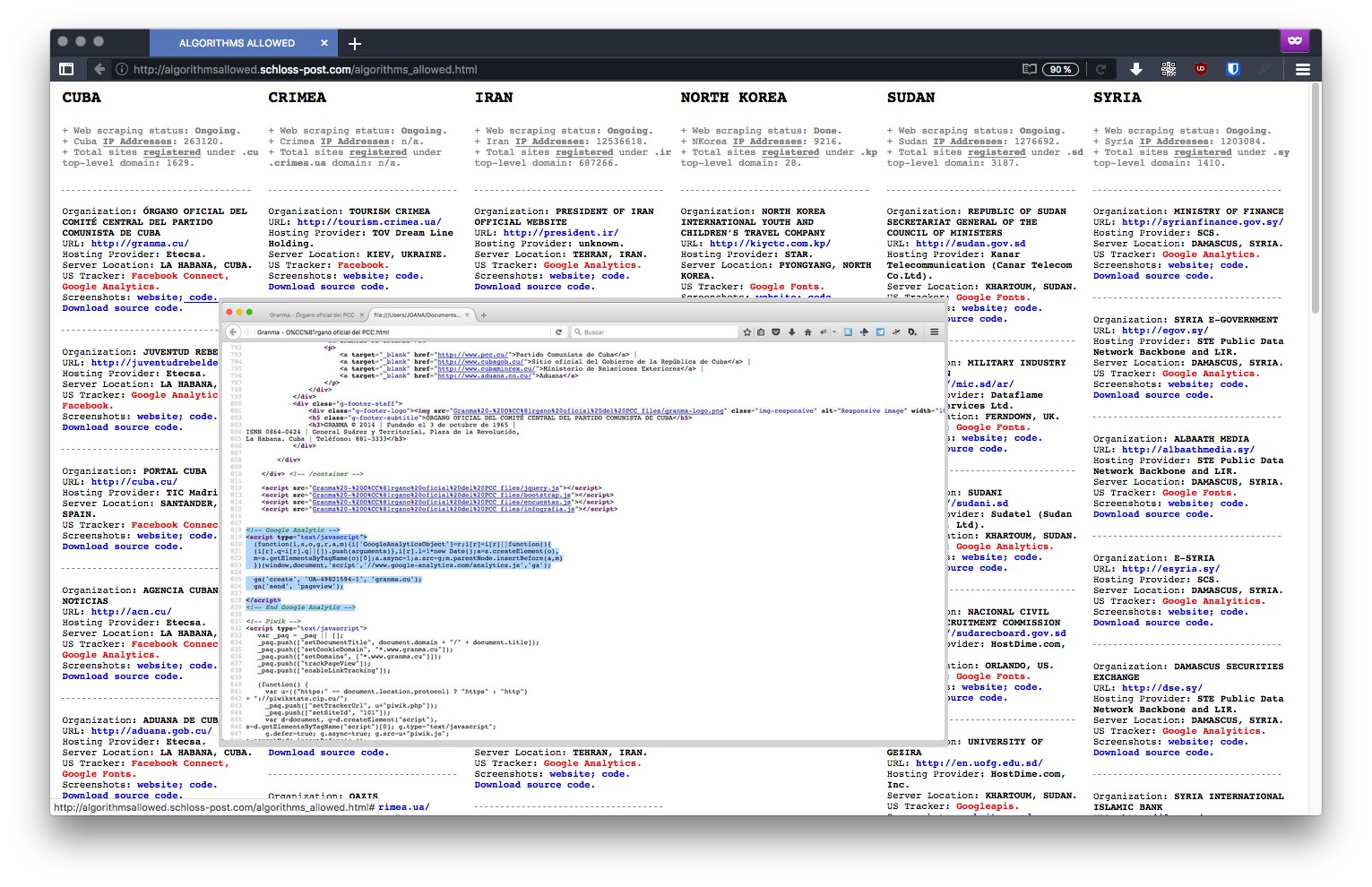

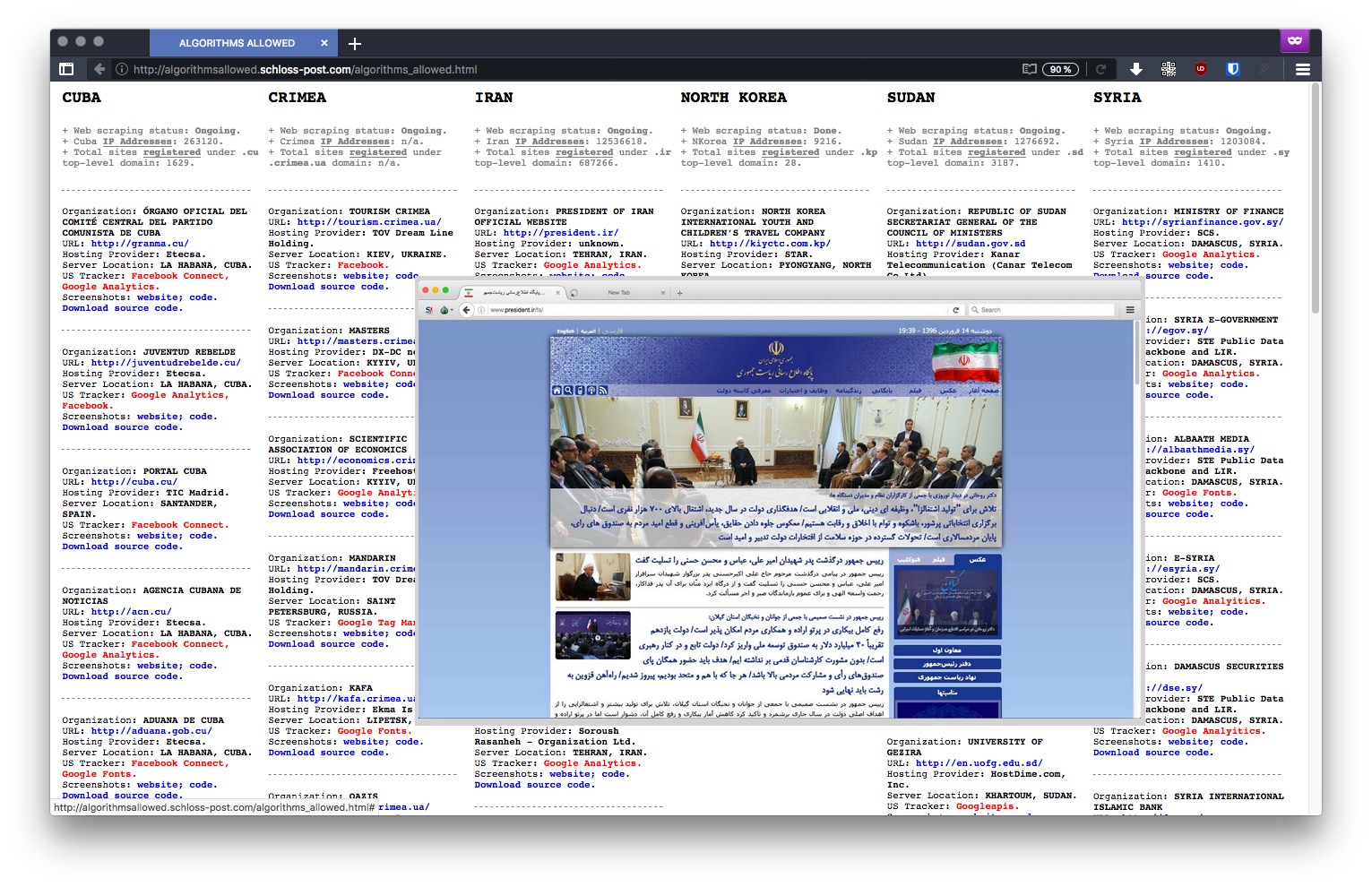

A project by #@Joana_Moll

" Typically, a tracker is a piece of code placed within a particular website that allows to monitor and collect data on user behavior. For instance: a tracker can automatically know where a user is based, which computer they’re using, which sites have been visited before accessing a particular site, and which webpages will be accessed in the future – among other more detailed and personal information. The US is currently enforcing embargoes and sanctions against Cuba, Iran, North Korea, Sudan, Syria, and the Ukrainian region of Crimea. "

" This project has been developed as part of the web residency program — Blowing the Whistle, Questioning Evidence - curated by Tatiana Bazichelli for Solitude & ZKM. "

Web #résidence du ZKM

J'aime beaucoup ce projet,

la mise en valeur des données, le scraping avec #tor

- Crée de la confusion à l'endroit de la propriété des données et de l'information

à l'endroit des États représenté en ligne #www - Ils ont en communs d'avoir leur code "occupé" par Google, en "sortant"

- Cela pose des questions de gouvernance #.p

quotes ( homepage project )

" a tracker can automatically know where a user is based, which computer they’re using, which sites have been visited before accessing a particular site "

" American IT giant, have been found within several websites owned by countries under US embargo "

" US is currently enforcing embargoes and sanctions against Cuba, Iran, North Korea, Sudan, Syria, and the Ukrainian region of Crimea "

" It is important to remember that these websites are stored inside hard disks placed in physical territories "

" "ALGORITHMS ALLOWED" unfolds as an ongoing investigation that reveals the many US tracking and online services embedded in websites representing US embargoed countries, thereby exposing the ambiguous relationship between code, public policy, geopolitics, economics, and power in the age of algorithmic governance. "

What is BGP?

BGP is the protocol that makes the Internet work. ///Border Gateway Protocol (BGP) submits data across the internet and is responsible for selecting the best route from all the available paths that data can travel, which usually means hopping between autonomous systems.

BGP is not perfect

The Protocol on which the Internet is built is outdated

BGP is now 20+ years old.

Derière ce projet, Syntropynet

"Syntropy is an open project providing next-generation connectivity technology for the Internet."

En #français #cours #internet :

https://youtu.be/uzRgR39uMz0?t=193

NOIA NETWORK

. un BGP par blockchaine !

. Répondre à l'hyper communication actuelle...

Token vendu sur Coinbase...

. Space-sharing, partage de HDD (P2P, localiste, data-center partout)

J'aime beaucoup ce que nous raconte les artistes dans cette vidéo

Elle révelle surtout la géométrie variable avec laquelle les "Darknets" sont traité... ou plutôt le principe de l' #obfu_secret fondamental aux banques et super-marchés connectés.

De tous ces espaces fermés, heureusement secrtes-privés...

ces réseaux réservés qui appartienet au DeepWeb parcequ'effectivement on ne peut les indexer, en tirer des données (au moins de la part de la concurence et certains #bot_scraper ( on omet un peu vite les traitements de données internes aux entreprises qui voudraient faire fructifier les données dormantes ou darkdatas... ). Mais oui, en effet le bot de Gogle ne va pas où il veut et c'est bien comme ça.

Bon bin des fois l'errreurrr est humaine et les portes s'ouvrent...

Que se passe t il quand on laisse les clefs de son compte banquaire à Internet ?

Quand on fait de cet espace symboliquement le plus privé et sécurisé, un espace de #intrusion_vulnérabilité volontaire ? Un #espace_public dans le #cyber_espace ? C'est ce que nous racontent ces deux artistes.

@Ferenc_Gróf and @Jean-Baptiste_Naudy

installation pour les RIAM 06 à Marseille en #2009

http://www.riam.info/06/indexb379.html

alt.vidéo : https://www.youtube.com/watch?v=qF1qPgM-WUo

( leur site est .dead http://www.societerealiste.net )

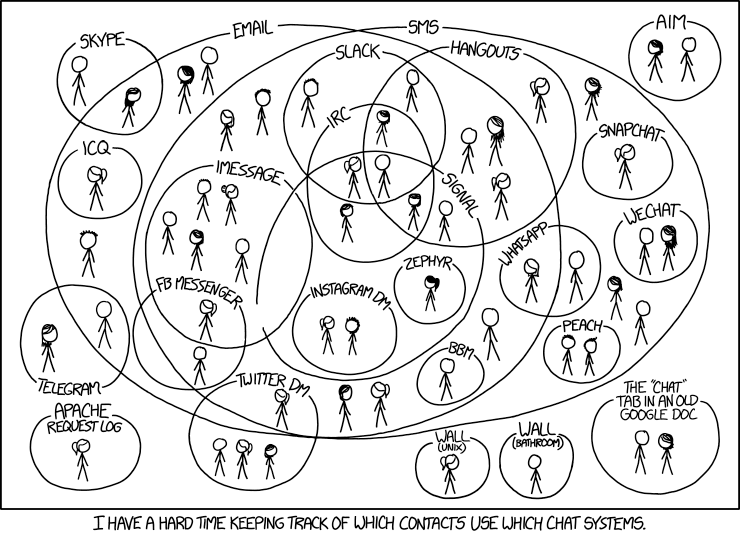

Nos amiEs répartiEs selon leur chat

quelle distance entre nous ?

quelle exclusion de nos sphères sociales ?

quelle perte-division d'attention ?

quelle décentralité ?

quelle interopérabilité ?

quelle hermétique à ces réseaux_bulles ?

...

Isolation de bulles numériques

multi-canaux

attention divisée

Please draw a map of the internet, as you see it. Indicate your “home.”

:::

STP dessine moi une carte d'internet, comme tu le_la vois. Indique ta maison ( hôte demeure chez_soi )

Your age __________

Your occupation _____________________

Average number of hours per day on the internet ___________

Return to Kevin Kelly ...

+++

Certaines références au post-it de la #NSA ...

http://www.slate.fr/monde/79514/parodies-slide-nsa-post-it-smiley-espionnage-google

>> https://mappa.mundi.net/maps/maps_010/