Je suis tombé là dessus en cherchant un fediverse

@lundiam toujours là sur les bons coups...

re.Cite/Poste de antiopees 2021 ( de nombreuses ressources )

Merci pour cette [Note de lecture] que je lirai bientôt : todo_done

https://walla.vincent-bonnefille.fr/share/626b0af30c44a9.45982915

J'ai eu l'occasion de croiser le bonhomme durant une rencontre organisée par un Master2

... à l'Université de Strasbourg : "arts-et-nouveaux-medias"

.... content d'avoir un contenu critique vàv de la très sage @Shoshana_Zuboff

.... content d'entendre parler d'utopie par les technologies et protocoles différents, de Fédivers ... de cybernétique et de congruence idéologique ( plutôt que de nudge )

.... d'une pré-histoire sur le capitalisme là avant les méchants GAFAM_NATU

.... une critique plus "radicale"... moins réformiste (dans le patch, l'ajustement)

Un livre cité de ci de là...

je suis curieux.se de voir en quoi la thèse de l'auteur est originale...

... essai sorti en mars 2020 de @Christophe_Masutti chez l'éditeur C&F),

... un auteur de chez @Framasoft

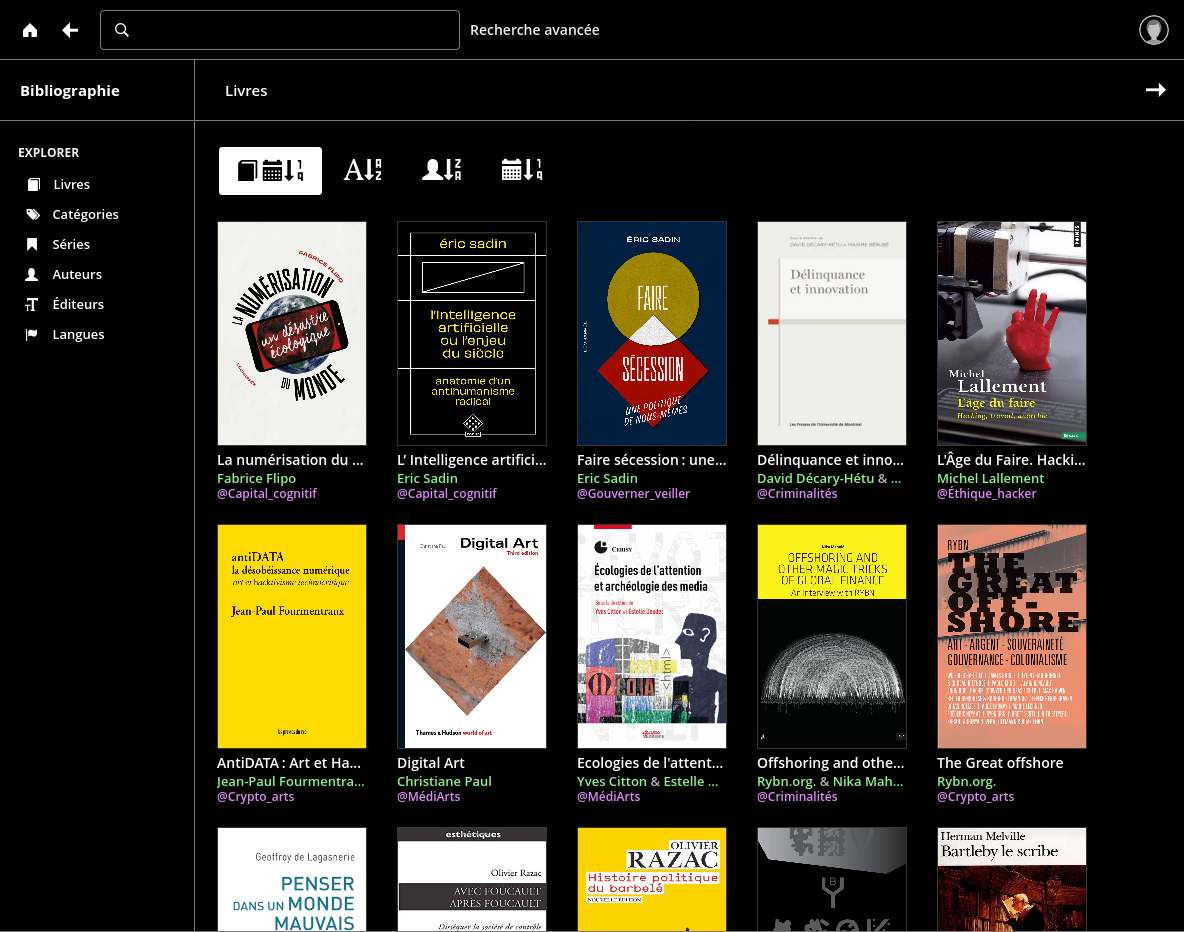

... un livre dans ma #.bib :

https://bib.vincent-bonnefille.fr/book/142

... et celui de Shoshana_Zuboff ::

https://bib.vincent-bonnefille.fr/book/139

" « En 2015, @Shoshana_Zuboff , professeur émérite à la Harvard Business School, a repris le terme de “capitalisme de surveillance” (sans l’attribuer à Monthly Review), dans une analyse qui a suscité un intérêt considérable dans les milieux universitaires et qui est rapidement devenue l’acception prédominante du concept. Dans son discours, Zuboff a défini le capitalisme de surveillance de façon plus réductrice comme un système dans lequel la surveillance de la population est un procédé qui permet d’acquérir des informations qui peuvent ensuite être monétisées et vendues. L’objet de ses recherches était donc d’étudier les interrelations entre les entreprises et les comportements individuels dans ce nouveau système d’espionnage marchandisé. Mais un tel point de vue a en réalité dissocié le capitalisme de surveillance de l’analyse de classe et de la structure politico-économique globale du capitalisme – comme si la surveillance pouvait être abstraite du capital monopolistique financier dans son ensemble. De plus, elle a largement éludé la question de la relation symbiotique entre les entreprises militaires et privées – principalement en marketing, finance, haute technologie et contrats de défense – qui était au cœur de l’analyse de Foster et McChesney. » (p. 389)

Christophe Masutti, lui, ne partage pas entièrement ce point de vue, si je comprends bien. Il reconnaît à Zuboff le mérite d’une analyse qui met en évidence une « inflexion historique néfaste dans le capitalisme », un choix stratégique important qui infléchit sa trajectoire (plutôt vers le pire que vers le meilleur), là où Foster et McChesney voient« une certaine linéarité », donc plutôt une évolution sans véritable rupture (et, de même, dans le sens du pire plutôt que du meilleur). Cependant, la critique de Zuboff se limite à un « mauvais capitalisme » (le capitalisme de surveillance) qui viendrait menacer les institutions libérales de la démocratie de marché engendrée par le « bon capitalisme »… Masutti explique que cette limitation est due au fait que Zuboff ne s’intéresse pas à l’histoire du capitalisme, ni à celle des technologies (informatique, télécoms), des institutions, encore moins à celle de l’intrication des pratiques qui ont fini par aboutir au capitalisme de surveillance. Là réside précisément toute l’ambition de ce livre – comme l’annonce son sous-titre : « Aux sources du capitalisme de surveillance ». "

. . .

Cela fait plusieurs fois qu'on me parle de l'AMI

( Agenda Militant Indépendant )

On peut aussi aller voir

( Paris Luttes infos )

https://paris-luttes.info/spip.php?page=agenda #<3

( Agenda du Libre )

https://www.agendadulibre.org

. . .

"Le meilleur moyen d'écrire et partager votre savoir en markdown." HedgeDoc

--> Demo : https://demo.hedgedoc.org

Un nouveau petit "service" / projet_perso en self_host_hébergement

Pour remplacer vos frampad !

Une bonne alternativeto aux google.docs et powerpoints...

L'occasion surtout de vous mettre à l'écriture md_markdown

... Je voulais vérifier mes acquis de la veille au sujet de Docker

... Merci linuxserver.io pour l'image Armhf raspberrypi et configs

MAJ

Après une perte de données ( inodes deffectueux ) j'ai décidé de tout reprendre à zerro

: de réinstaller "à la mano"

Objectif :

Refaire sans /Portainer qui, par design... invisibilise des process

: les GUI c'est youpi mais ça ne nous dit pas tout ( c'est moins verbeux )

/PostgreSQL plutôt que /MYSQL

Le premier charge la base depuis un fichier...

il est beaucoup plus facile à mettre en place !

L'intéret ici c'est qu'on lance les deux services d'afilée

: la base de donnée puis /HedgeDoc

Source :

https://github.com/linuxserver/docker-hedgedoc/issues/7

mixée avec

https://docs.linuxserver.io/images/docker-hedgedoc

CONFIG

On lance avec :

docker-compose up --remove-orphans

Dans le dossier contenant docker-compose.yml :

--

version: "2.1"

services:

database:

image: postgres:latest

container_name: hedgedoc_db

restart: unless-stopped

volumes:

- <PATH>/data:/var/lib/postgresql/data

environment:

- POSTGRES_USER=hedgedoc

- POSTGRES_DB=hedgedoc

- POSTGRES_PASSWORD=<PASSWORD>

hedgedoc:

image: lscr.io/linuxserver/hedgedoc:latest

container_name: hedgedoc

environment:

- PUID=1000

- PGID=1000

- CMD_DB_URL=postgres://hedgedoc:<PASSWORD>@hedgedoc_db:5432/hedgedoc

- TZ=Europe/Paris

- CMD_DOMAIN=<HOST>

- CMD_URL_ADDPORT=false

- CMD_PROTOCOL_USESSL=true

- CMD_PORT=3999 optional

- CMD_ALLOW_ORIGIN=['localhost','<IP_ALT>','<HOST>']

volumes:

- <PATH>:/config

ports:

- 3999:3999

restart: unless-stoppedNOTES

- Mon domaine = <HOST>

pad.vincent-bonnefille.fr( à remplacer ) - Mon Volume (chemin d'accès) = <PATH> ( idem )

- On peut autoriser certains domaines à afficher les contenus

.... utilise si on dev' ( ex: <IP_ALT> ) - NB : J'uitilise le port

3999(3000est pris par nodejs )

AJOUTS

J'ai aussi ajouté une connexion avec l'API de /Github + /Nexcloud

NB: pour github j'ai du ajouter ( Source ) :

CMD_URL_ADDPORT=false

CMD_PROTOCOL_USESSL=true

( sinon j'avais un "mismatch" d'URL de /callback/ )

Et une un "code/id" de session

( pour reprendre après reboot )

CMD_SESSION_SECRET

RESSOURCES

- Postg / mysql / service / tips ( <3 ) :

https://deleteonerror.com/2021/04/how-to-install-hedgedoc/ - Doc Officielles, config options

https://docs.hedgedoc.org/configuration/

/Bitwarden/ un gestionnaire de mots de passes que j'utilise depuis longtemps...

suite au rachat de /LastPass/ . BW est Multi-platforme j'utilise aussi leur cli_bash ici

L'occasion pour moi d'une petite prise en main de Docker avec l'interface GUI :

Portainer ( GUI : +facile à configurer qu'en ligne de cli_bash ... {tuto intégré}

( Depuis, j'ai aussi découvert https://podman-desktop.io )

Quand on commence sur linux ... cli_bash peut faire peur...

Une fois les cmd dans la poche on peut vouloir mieux, plus ergonomique, plus rapide...

Voici des alternativeto de qualité, la relève ;)

Exa, lsd, dust, ripgrep, fd, fzf, jq, httpie, dog...

fd/ripgrep/fzf : la navigation/recherche/pipe... : cd

exa/lsd : remplace ls

dust : du armhf tuto

. . .

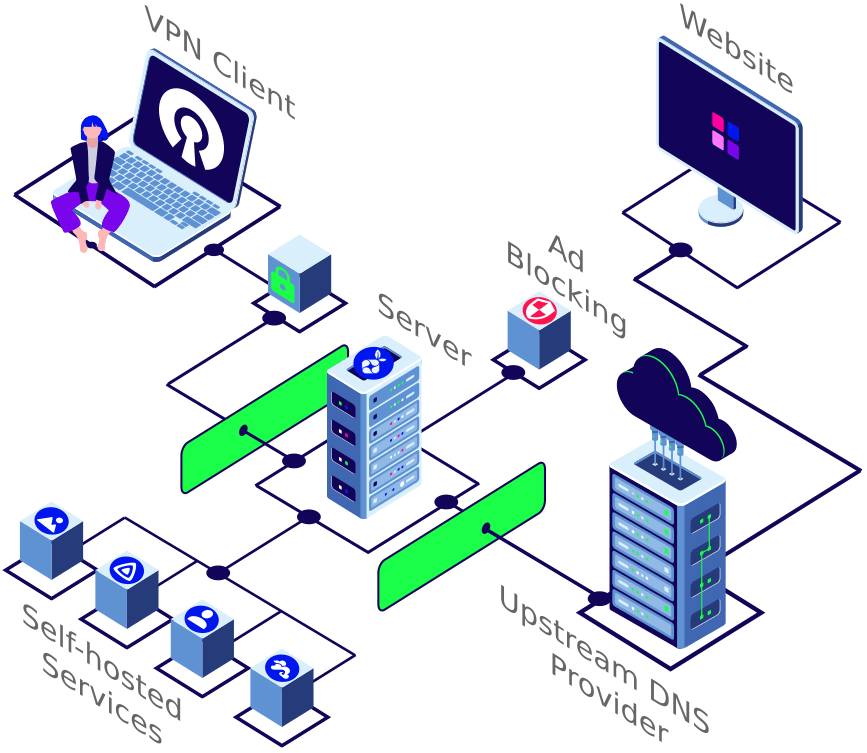

" Want to find out about online privacy? Check out our free privacy guide to the best open source privacytools! " ( aussi en français )

Découvert via ( @Framasoft )

https://framalibre.org/content/gofossnet

Technologies d’Appropriation De la Rome Antique à Wall Street

[Note de lecture]

par @Jacques_Fradin - paru dans @lundiam 280, le 22 mars 2021

" Voilà un très grand et bel ouvrage ; voilà l’ouvrage que nous attendions.

Un grand ouvrage d’anthropologie générale critique.

Critique, c’est-à-dire réflexif (lire l’introduction, pp. 5-17).

Un grand ouvrage qui s’inscrit dans la lignée des théories critiques (depuis l’école de Francfort) et qui renouvelle la pensée critique.

Ou encore, un ouvrage qui repense le matérialisme historique. Et, exactement, la théorie des Systèmes Mondes, depuis @Arghiri_Emmanuel , @Immanuel_Wallerstein et @André_Gunder_Frank (tous ces auteurs qui ont bercé notre jeunesse) "

Après un début dévorant de lecture je partage cet ouvrage étonament revigorant par sa critique (c'est là mon expérience). Ou comment l'énergie est volée aux hommes pour nourrir la machine capitaliste ? Histoire de ses fondements, de l'esclavage à nos jours .

Dans ma bib'

https://bib.vincent-bonnefille.fr/book/132

" Soumaya Benaissa reçoit le sociologue et philosophe, spécialiste de philosophie politique Geoffroy de Lagasnerie. Il est l'auteur d’une dizaine d’ouvrages sur lesquels elle va s'appuyer au cours de cet entretien, pour évoquer un certain nombre de thématiques politiques qui nous concernent. Dans ses ouvrages le sociologue interroge - l’État et sa violence dite légitime, il s'attaque à l’idée de Justice, s'intéresse aux luttes sociales et politiques, aux intellectuels et leur pouvoir, engagé ou désengagé... d’ailleurs persuadé que les intellectuels peuvent participer à la déstabilisation du monde actuel, il suscite souvent la polémique en considérant que les intellectuels de droite n’existent pas, et en réhabilitant l’idée de censure. Il n'hésite pas dans le cadre de tribunes à faire part parfois de sa colère face à la faiblesse des forces progressistes, de gauche, qu’elles soient politiques ou intellectuelles. Critique il l'est mais il ne se résigne pas et reste optimiste quant à leur évolution. Son ambition : débloquer notre imaginaire politique. "

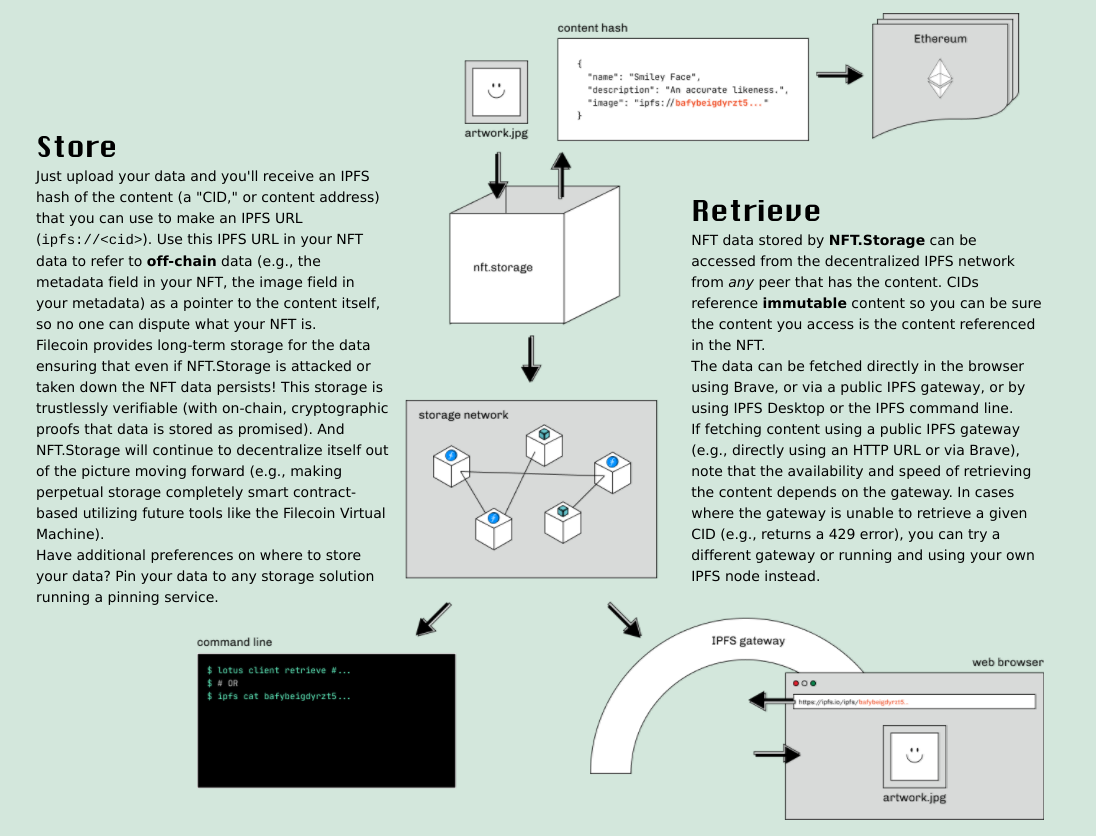

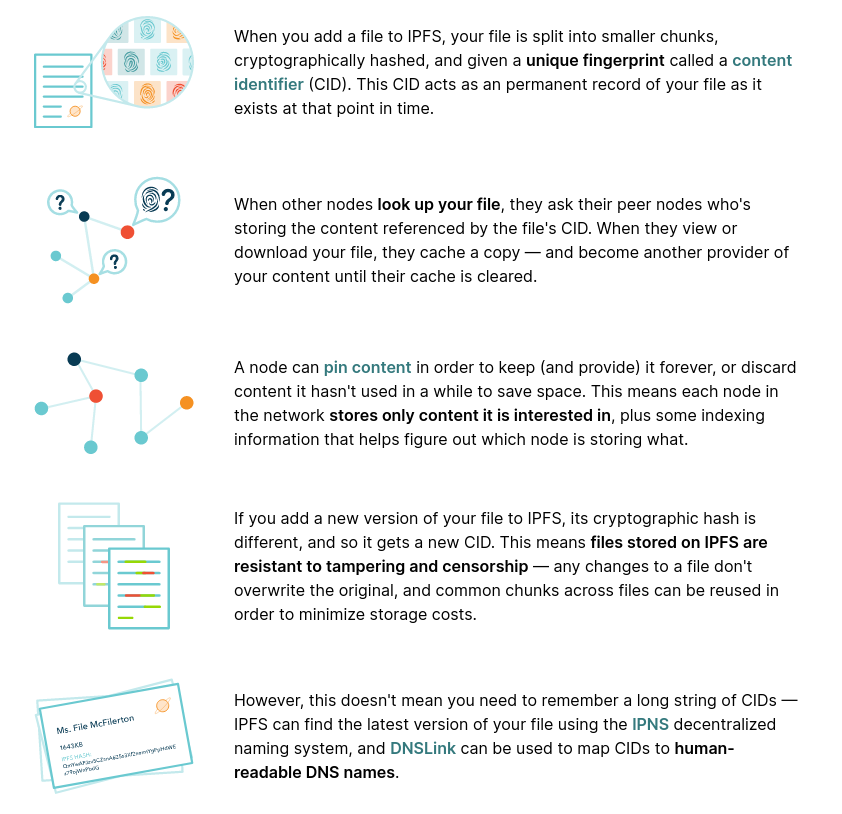

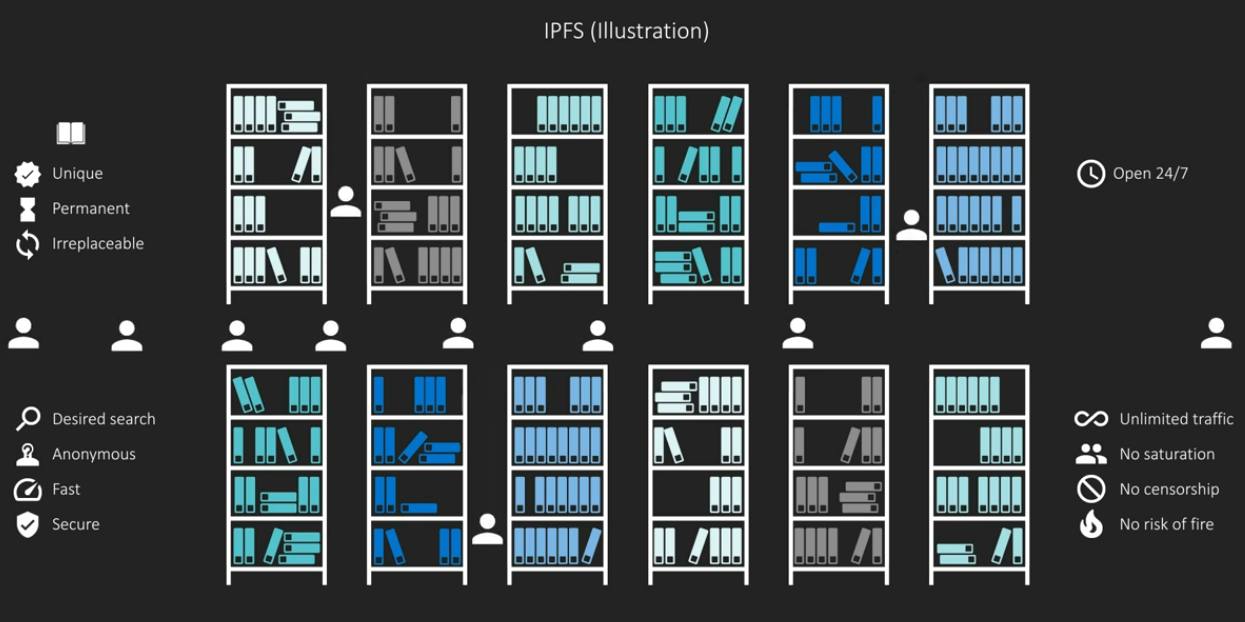

Avantages de dn_IPFS et NFT_blc !

Comment catégoriser tel protocole / vs / tel usage ?

{ je me rends compte, toujours plus, que "dn_" n'a aucun sens, "darknet", surtout ici, je devrais changer le tag _dnIPFS en IPFS_blc }

Je reprenais ma bulle précédente en remarquant en PS (post-scriptum) le lien fait dans les médias crypto-enthousiastes entre...

dn_IPFS et NFT_blc !

. . .

et par filiation FileCoin

IPNS :: http://filecoin.io.ipns.localhost:8989

(8989 étant le port que j'e dédis sur {cette} machine)

. . .

L'objectif, en combinant l'approche décentralisée/_bittorentlike de IPFS et NFT : en accroître.garantir la longévité de ces objets.

Mettre un prix exorbitant à un contenu numérique accessible sous identification c'est bien beau, encore faut il qu'il résiste, se maintienne dans le temps !

Ce que je comprends de cette micro recherche c'est que :

- que les marchés / brokers ont besoin de garantir une durée de vie

- qu'une industrie propose des solutions autour de ce nouveau problème de confiance.

- qu'aussi bien les entreprises de création culturelle veulent nous en vendre, créer des objets uniques qui, par cette rareté justifient leur valuation.

- que la décentralisé et distribution peut garantir une "robustesse" / sécurité adaptée à ce cas de figure dans le quel, plutôt que de pointer vers des serveurs localisés (avec un fichier unique dedans), IPFS ajoute une couche de sécurisation embarquée, facile à déployer (dont d'in.falsifiabilité par hashing )

- Et aussi que IPFS c'est du P2P avec une meilleure chouche d'adressage et versioning/hash.

Sources / critiques // Bittorrent

Article français retraçat bien les enjeux_avantages d'IPFS

https://cryptoast.fr/interplanetary-file-system-ipfs-reseau-partage-fichiers-web-3/

- Principes de décentralisation

- Pinata pour de l'IPFS

hostingsans installation ( Service not-free ) - IPFS Un Internet plus robuste (moins de risques de pertes, exemple d'OVH) / difficile à censurer / plus+ rapide

- qui note le caractère non incitatif d'IPFS (à la participation des pairs)

-

"Le projet Filecoin (FIL) est au coeur du protocole IPFS"

. . . En commentaire :

Comme commentaire critique / l’engouement du web 3.0 // Bittorent existant' Bravo ! Ils ont réinventer

bittorrent... Au bout d'un moment, ça serait bon de faire un job journalistique plutôt que de retranscrire bêtement les propos exaltés d'un énième gus qui à réinventer la roue. Des solutions de fichiers décentralisés, on sait faire depuis longtemps. Et ce ne sont certainement pas les serveurs dont le rôle est juste de fournir l'accès à des fichiers qui sont victimes de DoS.

Pour faire un web "3.0", il faut a minima un serveur capable de générer du code dynamique, de traiter des requêtes, de s'interfacer avec une base de données ect... Un partage de fichier décentraliser... c'est du rien !!! '. . .

Sur cet autre article de 2022 on peut lire (vàv Bittorent) :

( résumé du fonctionnement d'IPFS + parallèle avec Bittorent )

" When you put a file onto IPFS you create its content ID, or CID, which is a complicated set of hashes based on where the file is located and related metadata. That file can then stay hosted on your node alone, or it can be distributed among many nodes. ( <- This is where it is like BitTorrent ). Just because a file is available “on BitTorrent” doesn’t mean there are any seeders or that it’s there forever. IPFS is like this. The address/CID is permanent, to a degree as it gets passed around the DHT, but the underlying asset, or file, that the IPFS address points to can be lost as easily as any file on any random web server. "

[...]" Honestly, IPFS might as well be a

.torrentfile that points to a reliable IP address hosting the DHT table for the files you want to host. It’s a little bit more elegant than that, but it really does boil down to the same thing. "

Un peu plus haut (sur la croyance en le dé.centralité plus robuste) :

" However, using IPFS broadly obfuscates the real permanence of NFT-secured assets. It’s an open secret that many NFT projects simply use random web file storage to host their images, and that those could go away at any time. The solution for “savvy” NFTs buyers is to only consider projects where the “art” is hosted on IPFS. "

Passage qui semble pointer en critique le paradoxe d'utiliser la sécurisation des NFT avec la décentralité d'hôtes qui, aussi nombreux soient-ils peuvent "tomber"/"vanish"/disparaître

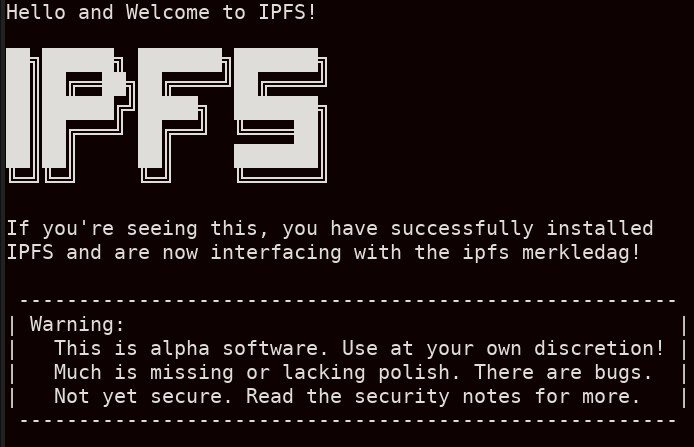

On en a beaucoup entendu parlé, j'ai enfin mis le nez dedans.

https://bib.vincent-bonnefille.fr/book/139

Gros livre, un style un peu bourgeois à mon goût, ça c'est pour l'esthétique...

Le fond est de qualité, des concepts.catégorisations.objets séparants...

aidant pour désassembler le monstre de cette nouvelle modernité.

Quelques ressources glanée depuis...

- Un point de vu critique ( aux origines structurelles )

https://liens.vincent-bonnefille.fr/?xFOGCQ - @ArTec + @Yves_Citton en 2021

https://soundcloud.com/user-30634948/entretien-de-shoshana-zuboff-par-yves-citton - ... qui renvoit vers @AOC de 2020 ( audio_podcast )

https://aoc.media/entretien/2020/10/23/shoshana-zuboff-nous-avons-besoin-de-nouveaux-droits-pour-sortir-du-capitalisme-de-surveillance/ - @Benjamin_Nizet « L’âge du capitalisme de surveillance » ou voyage au bout de la nuit numérique en 2021

- Un billet révolté ;) dossier "Comment affronter Big Brother ?" de 2021

https://www.convergencesrevolutionnaires.org/Le-capitalisme-de-surveillance

Au début, pour cette {bulle} je voulais partager :

Deploy your website on IPFS: Why and How

https://tarunbatra.com/blog/decentralization/Deploy-your-website-on-IPFS-Why-and-How/

( dont la cover.illustration est ici utilisée, crédit : Photo by Clint Adair on Unsplash )

IPFS quels problèmes résout.pose ce protocole ?

Un dns avec une forte d_centralisation (comme l'explique IPFS.io)

Une distribution.diffusion interplanétaire, rien que ça !

Sur wiki on peut lire

"InterPlanetary File System, est un protocole pair à pair de distribution de contenu adressable par hypermédia, conçu à l'origine par @Juan_Benet . L'implémentation principale d'IPFS est un logiciel libre dirigée par l'Interplanetary Networks"

Un web distribué, résistant aux censures/pertes/coupures, p2p ...

Vidéo en anglais, promotionnée sur le site d'IPFS

IPFS: the future of data storage

( version en français, {le lien de cette bulle} )

autres captures écrans / slides tirées de la vidéo + bkp de la vidéo

. . .

- Une autre vidéo par @PafLeGeek

(web 3.0?) ( très complète en français )

( répond à pas mal de mes questions sur la persistance des fichiers (pin/épinglés) ) https://www.youtube.com/watch?v=wvIKUEo6REY

https://www.youtube.com/watch?v=wvIKUEo6REY

Des fichiers distribués à vie : la censure.droitàloubli sont KO

Démo

Ma landingpage de test_demo (v 0.2)

https://ipfs.io/ipfs/QmX4GZ9Z2FDxBrYRr8cMNoVXpoPVPEjr9y4bdEAGU64a3p

Une image

https://ipfs.io/ipfs/QmeMgMtf4oZWKB97prfVDop4FUS6sKnYHMJZJQeziUPRSE?filename=00.png

- Pour ajouter un fichier (là un fichier statique) on utilise une commande

add(ou l'UI.web à l'ergonomique plutôt soignée), un peu comme git !? - Le tout est plutôt soigné...

on peut assez facillement uploader des fichiers et les partager...

(pour les fichiers modifiés -nouveau hash.ID- c'est un poil plus compliqué, mais guère) - on trouve quelques goodies pour nos navigateurs :

https://addons.mozilla.org/fr/firefox/addon/ipfs-companion/

https://chrome.google.com/webstore/detail/ipfs-companion/nibjojkomfdiaoajekhjakgkdhaomnch/

InterPlanetaryWiki : la porte des étoiles

Le miroir de wiki est un exemple de ce que peut ce réseau P2P contre la censure

https://github.com/ipfs/distributed-wikipedia-mirror

https://blog.ipfs.io/24-uncensorable-wikipedia/

Par ce cas pratique on comprend aussi que les gateways sont cruciaux comme intermédiaires vers les contenus... ces "ponts"."portes d'entrées" servent de mandataires.proxy vers le contenu qui, à son ajout (add) reçoit un CID, un identifiant unique produit par hash (comme souvent) : une adresse, un permalien unique.

Les gateways sont des instances par lesquelles on accède aux contenus IPFS.

Il y en a 'plein' et moi je peux facilement en faire tourner un en fond sur mon ordi !

https://ipfs.github.io/public-gateway-checker/

Le cloud est mort, vive les rois ( ode 3.0 )

... je vois pas mal de points communs avec FileCoin

... d'ailleurs IPFS en fait mention dans son programme de cours https://proto.school

... Le haut niveau d'ingouvernabilité d'IPFS repose sur la décentralité.distribuée

... comment faire dès lors que la source est perdue dans le bruit de la foule ?

... qu'elle est une hydre un swarm bien plutôt qu'un point unique sur la carte ?

... on retrouve ici le volontariat participatif du bittorent_p2p une masse-critique de seeder

... cette foule qui ensemble décide de la survivance des données qu'elle produit

. IPFS répond vraisemblablement à un désir de survivance des savoirs

. un projet qui atteint avec radicalité les promesses d'un Internet libre et partagé

. Le projet d'un index bilatéral d'une bibliothèque d'un cloud domestique P3P

Si l’intérêt pour un objet est partagée...

chaque pair décide ce qu'il sauve.garde / maintient sur son bout de disque dur cloud .

Et il y a fort à parier qu'un document top.secret utile au plus grand nombre soit majoritairement re.copié comme c'est le cas avec l'économie du seeding en Bittorent.

Enfin un CID (lien vers un objet peut être partagé de personne à personne, garder sa confidentialité (à vérifier en pratique).

Hydre noire ?

Ce n'est pas à proprement parlé un "darknet" dans la bouche de ceux.celles qui usent de cette formule.mot magique... mais bien plus une autre façon de communément faire cloud. À l'instar des réseaux f2f (entre soi, entre ami.e.s), il manque à IPFS une couche supérieure d'anonymisation (pour être "dark").

Ce qu'il a de "dark" c'est la complexité technique qu'il ajoute pour rendre difficile la censure. Il est disruptif dans la façon qu'il automatise à grande échelle la distribution par le multiple de fichiers dont on cherche à protéger l'origine unique autant que l'authenticité.

Sur ce tout dernier point sécuritaire (falsifiabilité), j'évoquais FileCoin et les blockchaines_blc soutenue par la création d'objets uniques, identifiés par hashing ... IPFS promet bien d'une certaine façon un Internet solide, résistant à la perte, aux coupures et censures. Il protège moins les sources qui transmettent que le contenu distribué par l'essaim ( swarm ).

Censure : clore des formes, finir des objets

( ça vaut mieux non ? )

Oui, la durée de vie moyenne d'un site est de 3ans(!)

et l'on voudrait que le 404 soit un souvenir oublié.

Les données ont leur finitude (se sont des corps corruptibles, que le temps délit...)

... mais est es trop ou bien assez ?

Que fait on des déchets enfouis pour toujours ?

N'y a t-il pas un certain bienfait à l'oubli ?

Oui mais pour qui ?

Certains savoirs dérangent

mais doivent pouvoir survivre à la mémoire

( pour le bien collectif )

On peut se dire que si "l'information veut être libre" alors c'est une bonne chose...

Qu'un tel réseau va servir aux journalistes chercheur.euses de vérités "transparentistes"

Mais on peut aussi se demander...

: comment mettre à jour / défaire / arrêter un feu de forêt ?

: comment empêcher que la rumeur ne s’étende ? Le fichier d'exister ?

. . comme je le comprenais en faisant mes premiers essais ici

. . et ce que @PafLeGeek confirme ici l'on ne peut vraiment être sûr que ce qui est alors distribué sera un un jour tout à fait disparu du maillage interplanétaire...

Cela dit si je comprend bien, avec un identifiant et et le dns d'IPNF :

ipns y a moyen de mettre à jour un contenu, d'en changer les métas :

https://docs.ipfs.io/concepts/ipns/#example-ipns-setup-with-cli

Un CID désigne un objet en non plus sa localisation

Le dns est inversé . il pointe vers un objet plutôt qu'une localisation unique

On part du principe que le fichier demandé existe(peut-être d'avantage qu'avec les hyperliens.URI traditionnels)

On ne se demande plus "où est l'objet" mais quel objet .

C'est une autre symétrie.perspective.

D'un seul coup je repense à l'abstraction informatique, la perte d'une spatialité commune...

Au concept d'Anoptikon de @Olivier_Auber (https://bib.vincent-bonnefille.fr/book/61), la dissolution ou renversement de l'idée même d'espace...

La liberté a besoin d'une justice, d'un chef

La perte de l'adresse située, unique, déroute nos modalités d'interpellation politique (éminemment dialogique, conflictuelle).

Qu’à devient-il avec la perte de responsabilité des sources ?

Leur délocalisation, leur incommunicabilité ou mutisme ?

Quand d'une façon ou d'une autre elles s'extraient.séparent du régime des justiciables ?

( qui nous rendent tous.toutes pairs, semblables face à la loi à priori équitable, dispensée avec légitimité et bon sens... sans intérêts privés ou de classe... )

Celui.celle.ce qui se sépare du régime social de la justice (qui vise à décrire et limiter les usages de la liberté qui n'est pas en soi une bonne chose),.. ce qui se met hors d'atteinte de cette délibération suscite la méfiance de ses pairs qui, eux, s'y soumettent (par naissance et obligation) .

On peut aussi, légitimement réclamer une auto-souveraineté qui ne reconnaît pas celle d'un État_gouvernement ou d'une Justice... et désobéir sciemment, hors de son régime...

. . .

En répondant si bien au besoin de survivance infalsifiable d'un contenu, les réseaux de la censure impossible posent celle de l'illimité ingouvernable.

L'on aspire à la liberté retrouvée que rien n'arrête mais l'on n'y jamais tout à fait préparé.e

à l’illimité d'un geste sans fin qui échappe à celui.celle qui l'a initiéCette idée d'une irréversibilité technique (sans backdoor ou interrupteur)

produit souvent un doute à l'endroit des "darknets"

chez moi ici, un certain vertige et angoissecelle de perdre le contrôle, le gouvernail...

.

D'une certaine façon il est aussi terrifiant de tout perdre.oublier

que de ne plus pouvoir se séparer d'un objet gluantune fois un encore un protocole dont les réponses techniques sont problématiques

car ils déjouent nos habitudes relationnelles de communication

à commencer par la distribution du pouvoir médiatique aujourd'hui centralisé

. Nous sommes tendu.e.s entre le désir de dire.exister et celui de se taire

. Celui d’obéir et celui de gouverner.commander

. Ne voulant, pour ma part, ni être maître ni être esclave

. Une ambivalence qui a un coup et qui reste idéologique

(1. à gauche/au-dessus) Fête de l'Humanité 2013 © Jean Paul Romani

(2.) méme d'auto-dérision tout droit venu du cyber 90's

Conclusion impossible

( sans cas concret.focale ) ( envie d'une résolution dans laquelle tout est possible )

( or la radicalité semble exiger des sacrifices )

( Et du coup mon cœur balance entre :

la fascination technique d'un protocole qui résout un large écueil informatique et les conséquences incertaines, problématiques que cette nouvelle gouvernementalité invente ... et que la pratique expérimentale pourra vérifier )

( Chaque outil.protocole vient avec ses spécificités, ses défauts, ses incomplétudes )

( Aucun n'est parfait et adapté à l'ensemble des situations )

( Chaque outil demande un enseignement à ses principes et sa philosophie )

( aussi les interrupteurs / backdoor sont tentant pour atténuer la radicalité technique )

( mais en réduise souvent le geste pertinent à néant )

Outro

Autre remarque, une fois que ces techniques sont mise à jour, que leurs effets sont vérifiés (et qu'elles se rependent par l'usage car répondant à un marché de l'information) : dès qu'elles font la preuve de leur efficacité et pertinence... l'on peut bien vouloir les interdire d'exister la plupart subsistent, confrontant le choix politique à des limites techniques.

Un choix politique qui, entre autres, est instrumentalisé en la Justice et autres codes, se confronte au pragmatisme technique (limite à l'utopie).

Un comportement / protocole / objet problématique on va vouloir l'interdire ou en limiter l'usage. On voudra le hacker, le restreindre ou le rendre impopulaire ... il n'en restera pas moins que l'outil est là, maintenu, renforcé.modifié en fonctions des attaques subies.

Un guerre technique entre des communautés humaines dont les projets divergent (autant que les inquiétudes).

En outre, une fois l'outil.moyen à portée de main, il y a une une certaine tentation à l'utiliser : l'Humain fait dès lors qu'il s'en sait capable, la technique parait toujours un endroit de dépassement de sa condition, un progrès "sans précédent". S'il peut aller sur la lune il ira sur la lune, faire l'expérience de sa capacité affirmée, dépassée par l'effort.

( J’amorce ici une critique du solutionnisme technique / alt.numérisme )

Résumé et résolution de ma question (par la technique)

( vàv du risque d'une censure impossible )

Avec l'in.censure et l'instantanée distribution.propagation du fichier morcelé... comment, à posteriori, comment le supprimer.retirer ? Quelle marche à suivre pour le mettre à jour (ce qui peut s’apparenter à de la corruption) ? Quel consensus ?

La robustesse et étendue d'un réseau est indispensable pour sa résilience...

Mais que faire des organismes persistant métastatiques ?

Sur le site.doc de IPFS on nous dit bien de ne pas partager d'info. confidentielle.

La démarche est éminemment publique !

Il y a une différence entre fichiers "épinglés"="pin"==prioritaires.persistants (et les autres)

On peut retirer des fichiers épinglés :

ipfs pin ls --type recursive | cut -d' ' -f1 | xargs -n1 ipfs pin rm source, sur sa propre machine... reste à savoir comment l'information se propage (et est acceptée comme contre.ordre)

: sans tête ("capitole"/headless) qui décide.arrête une décision légitime ?

. . .

Docs : un.pin :

https://docs.ipfs.io/how-to/pin-files/

" You will notice it still returns the correct response, this is because while <foo hash> was removed from your local storage, the data still exists over IPFS. "

Sources : comment mettre fin à la cascade ?

- Delegated content erasure in IPFS 2020

- HN : One of the biggest challenges with IPFS in my mind is the lack of a story around how to delete content

- Sur l'illégalité l'intégration d'une

whitelist/ DRM (== backdoor ?) : Reddit. . . - UE : responsabilité de l'hôte et impossibilité tech. post

Tiavor ::

IPFS is also affected by the new Article 13 of the EU Copyright Directive, means that everyone has to filter everything they host.

NoSpaX ::

Article 13 is impossible to realise. How would that work? What program will they use? As soon a "filter server" is online, it will get shot down by DDoS. IPFS is nigh uncensorable. There is always that one node, where nothing is blocked. And there is also the swarm.key. Just get one of the many warez sites, bootstrap to them, happy downloading. Add a public gateway on top: Nothing changed. Just the way it's distributed. Also: VPN.

ISPs tried to suppress BitTorrent-Connections and they failed to a certain extend, as soon Torrents adapted.

Sources, installation, tutos

((( Linux.Rasp.deb le plus complet.aidant que j'ai trouvé, dont syst.auto-start )))

(( un tuto.détaillé (sur Linux.Rasp Github) / (sur Mac : Medium) ))

. . .

-

voir aussi : Why we need the distributed web 2018

( https://www.ctrl.blog/entry/the-dweb.html ) -

en français complet, des liens avec git / Bittorent...

( https://lucas.bourneuf.net/blog/ipfs.html ) -

un tuto pour héberger un site avec adresse (ipns) todo

( https://medium.com/coinmonks/how-to-add-site-to-ipfs-and-ipns-f121b4cfc8ee ) -

un article autre en français

https://cryptoast.fr/interplanetary-file-system-ipfs-reseau-partage-fichiers-web-3/ ) -

un article sur le fonctionnement :

https://medium.com/0xcode/using-ipfs-for-distributed-file-storage-systems-61226e07a6f -

des usages.apps.exemples :

https://docs.ipfs.io/concepts/usage-ideas-examples/ )

( dont : https://github.com/c-base/ipfs-deaddrop ; )

PS : Je note un certain engouement autour d'IPFS + NFT sur les internets... peut-être parce que les deux cherchent à créer une autre forme de propriété basées sur du hashing ? Sauf qu'NFT est un hoax, une arnaque.bulle... dans son usage artistique.

L'industrie culturelle de masse a, dans cette modalité de certification qui désigne un objet (identifié comme unique et auquel on peut accoler un acces restreint), l'espoir de créer une nouvelle esthétique de la valeur propriétaire sur des objets qu'elle ne pouvait tout à fait cerner (objectifier et donc vendre). Un nouveau DRM ou enclosure...

Or, il semble que l'achat et diffusion d'NFT se solde par l’autorisation d'accès à une URL méta-daté, situé. IPFS permettrait de renforcer la joignabilité et robustesse (durée de vie) de ces liens...

Il y a aussi la censure à la recherche visant à retirer les liens des moteurs de recherche (et que Lumen recense ici https://www.lumendatabase.org les requêtes par des "aillant-droit"

( et milles autres techniques ) qui justifie.encourage des alternatives techniques de contre.contournement...

Paradoxalement, la censure des contenus pirates peut, par rétro-ingénierie informatique les faire remonter (le cas du search engine Lumen)

Histoire de (re)prendre la main sur la création d'adresses en oignon (et script) j'ai dédoublé mon projet de bibliographie (bibliothèque de livres numériques)

En le faisant je me suis demandé l'intérêt .

Et oui, quelle différence entre ces deux adresses ?

https://bib.vincent-bonnefille.fr

http://u3kfftpqmmrqpslbye2rcwy2doxasqly2sjirxdggslkbth6jmdqh7yd.onion

La seconde est super longue,

générée aléatoirement ( avec un principe qui en fait un objet unique :

qui veut dire quelque chose, qui fait belle et bien référence à une adresse,

un ordinateur-serveur accessible en s'y connectant via le protocole Tor )

mais renvoie au même contenu .

C'est un mirror (mon beau miroir) un double par l'accès...

mais, en l’occurrence ici, pas une copie !

Les deux mènent au même endroit, aux mêmes bits et programmes (:

Pour que ce soit tout à fait exclusif il faudrait que l'une n'existe pas.

Et puis on peut se demander l’intérêt vu qu'à priori rien d'illégal ne s'y échange.

Je ne risque rien (dans les conditions que je crois connaître de la légalité actuelle).

Par exemple, ce projet pourrait devenir un espace de piratage d'ebook.pdf ...

mais ce n'est pas mon projet : je ne saurais me positionner éthiquement ...

https://liens.vincent-bonnefille.fr/?UJJg-A (infos sur le projet.motivations)

Aperçu

Digression : sites clandestins, captcha

: perte d'identité, conséquences sur la fluidité de navigation (et contournements)

Beaucoup de (b)logs.sites engagées dans des activités militante ou illicite ( pareillement contraints politiquement ) font le choix d'une "transversion" du CW (ClearWeb) vers un ou plusieurs hébergements passant par des protocoles sécurisant (l'origine de leur serveur, est alors plus difficile à saisir.interdire.censurer) et (l'origine de leurs visiteurs qui passeraient par ces canaux)

. . .

. Je précise tout de suite que quand on se connecte via un DN, dans la plupart du temps, on peut aussi accéder au reste du web. Tor est ce qu'on appelle un MixNet, il profite de l'infrastructure d'internet (câbles et TCP_IP, et langage.API des navigateurs, etc). Aussi un utilisateur avec une IP non "normale" (listée.discriminée comme étant un point de sorti de Tor) pourrait bien se connecter à la version du CW sans anonymat.

. La communauté Tor travaille d'ailleurs à mieux dissimuler les usagers de Tor qui, en se baladant sur le CW hyper surveillé.administré.prévoyant des attaques, liste.log IP(s) et autre fingerprints numériques et donc, demande souvent.parfois des vérifications de votre humanité (des Captcha).

. La comu' Tor a annoncé un système à venir de token partagés pour réduire ce désagrément, fluidifier la navigation web, berner les systèmes de sécurité... (qui à leur tour chercheront la parade pour sécuriser leurs espaces).

cf (sur le projet Tor, les projets 2022+) :

https://liens.vincent-bonnefille.fr/?ynzBsA

. . .

Reste à savoir si ces doubles militants.pirates.citoyens ont eux des locations différentes...

. Sans oublier qu'à être sur un DN d'autres avantages subsistent (avant que la police rentre dans des locaux pour débrancher des routeurs) les états.institutions de régulation peuvent agir de milles façon pour empêcher l'accès à un site !

. En modifiant le DNS pour que quand je tape.clique l'URL d'un site je me retrouve dans un trou.noir, une page blanche ou nulle. Dans ce cas le site n'est peut-être pas fermé mais juste rendu inaccessible (mon navigateur qui demande au DNS ne trouve pas l'adresse IP du serveur.site . C'est une censure peu onéreuse. Un DNS alternatif, décentralisé.autonome, peut rétablir le lien entre ma requête et le serveur (du fait de ne pas être affecté par l'intervention politique du DNS. . .

.

( d'autres méthodes de dissimulation, suppression des sources - dont la désindexation )

Tor et des organisations tels Privacy Watch publient chaque année des rapports (et Metrics) permettant de faire corrélation.lien entre les censures politiques et moyens techniques qu'ont les populations pour les contourner.

Lumen permet d'observer une partie de ce phénomène...

https://liens.vincent-bonnefille.fr/?3LJelw (bulle suivante)

https://www.lumendatabase.org

Les motivations à la censure varient

Nos démocraties (qui nous semblent l'aboutissement infranchissable en politique) ne sont pas exentes de dérapages autoritaires ou in.séparation des pouvoirs. . .

On peut vouloir se cacher pour de bonnes raisons

Et on peut agir clandestinement au regard de la loi sans pour autant soi-même la reconnaître comme légitime.

On peut être militant (ou simplement soi-même) et soudainement ne plus avoir droit au chapitre...

Exiger le droit à l'adresse est fondamental

.

Une adresse à rallonge et alt.DNS

Avoir une adresse Tor prend quelques secondes, elles sont auto-générées, ne coûtent rien (mais la capacité à faire tourner un serveur) pas d'hébergeur à payer tous les ans/mois . Elles sont par contre non mnémotechnique facile à écrire.lire.

. À ce sujet je me rappelle avoir lu sur le Triangle de Zooko ou l’enjeu d'un DNS sécurisant, humainement praticable et décentralisé... il s’agit de préconiser des bonnes pratiques dans l'invention d'un nouveau proto de communication

. On notera que les DNS tentant de réguler ce problème sont nombreux.

wiki https://fr.wikipedia.org/wiki/Triangle_de_Zooko

Ajout . Promotion sur les oignons !

Sur le site hébergé 'normalement' sur le CW l'admin.webmaster peut indiquer en en-tête (meta) qu'il existe un équivalent hébergé sur le DN Tor en indiquant son adresse #.onion

https://community.torproject.org/onion-services/advanced/onion-location/

Source (blog assez riche) https://www.ctrl.blog/entry/tor-onion-location-header.html

. Je l'ai intégré sur ma bib. histoire d'en faire la promotion !

Bonus

J'ai aussi remis mon mirror .loki en ligne

http://5jk8tcgeiddkq6byq59jjmufe9ttmoojrcdqw14gew359qfziiwo.loki

La suite consistera à en faire plus qu'une landing page (vide) : todo

Si vous cherchez un hébergeur pour votre association ou à échelle humaine... encore des ami.e.s des @CHATONS

"Nebulae, un hébergeur à votre échelle respectueux de votre vie privée. Reprenez le contrôle sur vos données !"

" Nebulae

Reprenez le contrôle sur vos données !

Un hébergeur respectueux de votre vie privée et à taille humaine.

Notre action

Nebulae est une association ayant pour mission de fournir des services en ligne, décentralisés et respectueux de la vie privée de ses utilisateur·trice·s. A l’image des AMAP pour le monde de l’agriculture, Nebulae milite pour un partenariat éthique entre un groupe d’utilisateurs et un fournisseur de services numériques. A ce titre, Nebulae fait partie du réseau @CHATONS . "

"Création d'un corps révolutionnaire"

Voir ici aussi :

https://soundcloud.com/direction-avant-scene/lecture-de-virginie-despentes-ctre-pompidou-16-10-20

Le texte :

http://rencontredescontinents.be/IMG/pdf/despentes_pompidou.pdf

. . .

Une amie m'avait partagé ce bout de texte qui faisait débat (comme tout)

Un ami m'en a reparlé hier. Je le fait remonter.

VD présentait un texte au @Centre_Pompidou

(le même jour que @Paul_B_Preciado la veille du re.confinement 2020 ...

Le monde en pause et les flics dans la tête, les corps en cellule

la rage aux dents

S'il y avait bien un site de référence sur le CW pour parler DN c'était bien /DeepDotWeb/ qui s'est fait saisir par Europol et autres services (pour blanchiment et autres choses moins réjouissantes encore).

Toujours est il qu'en façade le site donnait des infos de qualités sur l'actualité des marchés. Il en faisait abusivement la promotion et restait l'un des point d'entrée du /RabbitHole/...

Dans la foulée des faux sites.markets ont ouvert, d'autres sont tombés... le massacre des années 2017 2019 .

Or, aujourd'hui je me demandais ce qu'il reste de cet héritage. Je suis tombé sur https://deepdotnet.com une pale imitation qui sur.produit des articles à la chaîne... beaucoup sur les VPN... un autre marché, celui de la confiance.doute envers l’outil (et son accès exclusif via abonnement).

Bon, pour le moment, je n'ai pas vraiment trouvé d'alternative de qualité pour enrichir ma veille de hacker

https://www.darknetstats.com ... https://www.hackread.com

...

beaucoup de sensationnalisme, pas toujours du fond.

en même temps l'actu n'est pas toujours fournie, il faut bien produire...

[EDIT] ca prenait trop de ressources, arrété

Je tends à plus d'autonomie logicielle pour récupérer les adresses IP de mes visiteurs (sans passer par un service tiers, souvent payant) . Cela me sert (en dehors de la surveillance.défense.log) à afficher un thème alternatif sur mon site principale https://vincent-bonnefille.fr

. Les arrivants sur mon site avec une connexion passant par Tor sont récompensé.e.s par un habillage-décoration spéciale . Une sorte de easter egg ...

Sur mon serveur {ici} j'ai enfin réussi à comprendre comment récupérer l'entête du serveur ( Nginx ) contenant l'adresse IP des ordinateurs.clients connectés

. pour tester : suivez le lien de cette {bulle}

. . Le module x-real-ip était bien installé

. . mais nodejs ne pouvait pas le récupérer

. . J'ai trouvé un bout de solution ici :

https://stackoverflow.com/.../get-ip-user-with-nginx-and-node

. La prochaine étape... implémenter cet outil ( ici ou ailleurs, ready to go todo )

Du côté de mon site mutualisé petite màj. vers PHP 8.0 presque sans douleur...

Je récupère leur IP avec PHP en fait ( qui est ensuite filtrée.cherchée dans la liste officielle des points de sortie de Tor )

J'en ai profité pour ré.arranger le contenu de mon site, mettre en avant les contenus côté serveur et les éléments liés au DN...

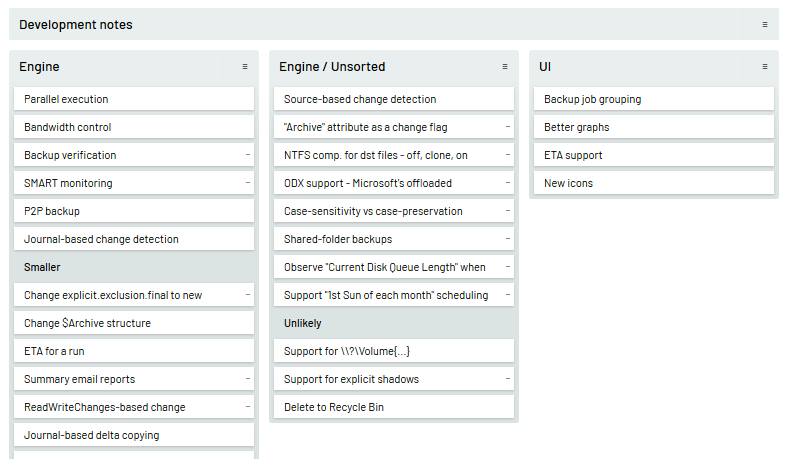

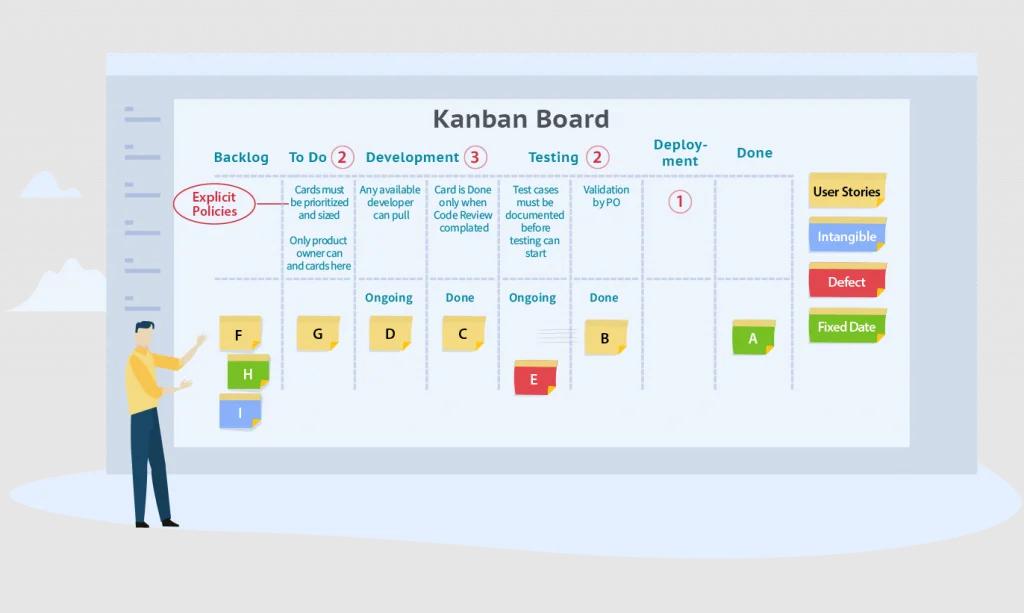

Nullboard est une alternative a KB (détail plus bas)

( 100% locale : sauvegarde dans des fichiers.nbx)

- Mon fork https://github.com/bonnebulle/nullboard

- Ma version démo https://bulle.vincent-bonnefille.fr/s/nullboard/$

- New : https://nb.bonnebulle.xyz

Maj : NullBoard 2022

Pour transformer les NBX (nodejs = pc/mac/linux...)

- https://github.com/brrd/nbx2md

Pour un "auto-backup" (nodejs) - https://github.com/OfryL/nullboard-nodejs-agent

( grrrr : les auto-bkp denullboard-nodejs-agentne se convertissent pas bien avecnbx2md! error )

Maj : time tracking 2023

It is the key

J'ai essayé /SuperProductivity/

avant de lui préférer l'interface de /Traggo/

EDIT 2023 : /Targgo/ = love

Je suis aussi tenté par... /Planka/ todo

Re test de Wekan

https://liens.vincent-bonnefille.fr/?HRaNLg

- VSC KB parts manipulation

--> https://liens.vincent-bonnefille.fr/?HRaNLg#goto_ReorganisersontextsurVSC

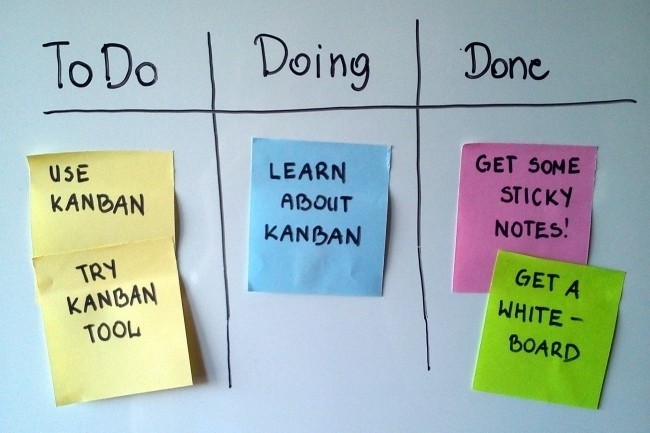

Story

Je suis en train d'organiser mes quelques "WorkFlow"

( ça veut dire "flux de travail" qu'on peut vouloir optimiser, "harmoniser.fluidifier" )

( comme une ressource limitée dans la journée )

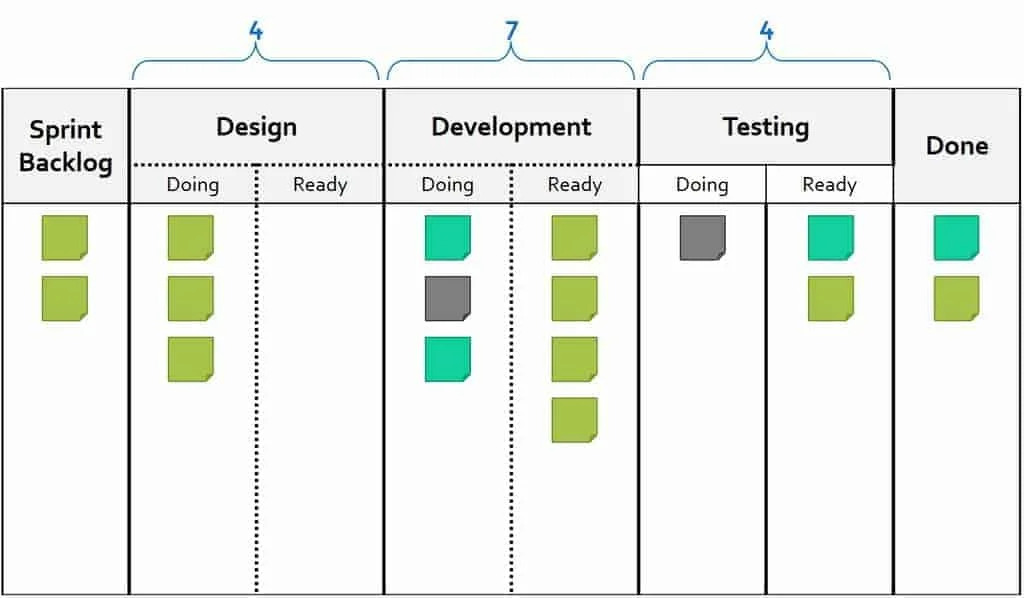

La méthode Agile tir son origine de la méth. Lean et d'un système de cartes informatives aillant servi en entreprise à mieux organiser les RH au travail... des fiches mises sur un tableau, des "kan board".

J'ai voulu essayer / comparer :

https://kb.vincent-bonnefille.fr (interface privé) public, démo

Voir aussi (d'autres interfaces)

- "vrai tableau" : http://scrumblr.ca

{Ici} je vais expliquer les avantages de NB entant que KB localiste

Ensuite quel est le marché de l'organisation en équipe

Je cherche ensuite d'autres méthodes.approches organisationelles ...

( TOC )

- Kanboard et NullBoard

- KB une méthode / des interfaces

- Que dit Asana, le leader du marché ; sur la méthode Agile ?

- Autres articles . Agile, Kanban et Scrum

- Remarques, limites, critiques (perso)

- Autres méthodes d'orga.tri : MuSCoW et Matrix

- En pédagogie : ADDIE et SAM

- BONUS - "Design Thinking" : la crème

- BONUS : Diagramme de Gantt ( Timeline )

Kanboard et NullBoard

NullBoard qui fonctionne sur le même principe que Kanboard (dont on verra le fonctionnement un plus-après). NB/KB ont est un système de mise à plat des tâches sur un tableau ("board").

À l'instar de KB, NB fonctionne sans base de donnée, sans mdp.user, en "ultra local", sans données distantes sur un cloud propriétaire.

... un esprit cloud·less que j'aime beaucoup, avec un design top !

... tout reste sur votre navigateur (rien ici sur le serveur)... attention par contre le stokage se fait dans le "cache" du navigateur...

... possibles exports.imports sous format texteUn outil qui me semble parfait pour faire des listes / scénarios / notes hiérarchisées

Mais, donc, NB est un outil solo, complètement centralisé, sans coopération :

il est Null de ce côté là, son atout réside dans sa simplicité d'installation.usage

NB est assez proche en fait dans l'usage que j'ai aujourd'hui visant mieux visualiser et comprendre la nécessité des étapes intermédiaires dans ma recherche.travail ( du dev. à la prod. puis dist.diff. )

Niveau installation ...

Pour KB : (côté tech.serveur c'est très simple doc ici (merci Sqlite) ... le tout traduit en français . avec des comptes utilisateurs . des plugins . des niveaux de sécurité variés .NB quant à lui fonctionne sans base de données, y a pas plus léger, prêt à l'emploi !

PS : je n'ai pas réussi à installer https://alternativeto.net/software/wekan/about/ (malgré le tuto Rasp4 ><' je re.tenterai plus tard todo : EDIT 2023 : chose faite )

On trouve git clone https://github.com/wekan/wekan-autoinstall.git

et une version Snapd . Un article en français ici au sujet de cet UX-web

KB une méthode / des interfaces

Mettre de l'ordre, se projeter

Le plus connu c'est peut-être Asana / Trello / Jira (source)

Il en existe plein des alternativeto

https://alternativeto.net/software/kanbantool/

https://www.slant.co/options/433/alternatives/~kanban-tool-alternatives

https://thedigitalprojectmanager.com/fr/tools/meilleures-alternatives-trello-top-outils-kanban/

https://framalibre.org/tags/kanban

( fermeture de /Framaboard/ en 2022, snif )

On utilise ces outils informatiques pour

- gérer le temps et la chaîne de production d'une tâche réalisée en équipe.

- Il s'agit de rendre visible les étapes de production,

: les acteur.ices au travail sur ces tâches s'auto.responsabilisent

( vis-à-vis de collègues dont le travail dépend (pour démarrer.continuer) ) - un outil dynamique de suivi des étapes vers la prod. finale...

Ca permet de découper ...

ce qui est fait // ce qu'on est en train de faire // ce qui est fait (+feedbacks)

Que dit Asana, le leader du marché; sur la méthode Agile ?

L'article d'Asana est très complet pour comprendre la théorie.philosophie de flux que promet l'usage collaboratif de cet outil de management.gestion... :

La méthode Kanban est-elle Agile ?

La réponse est oui, la structure Kanban adaptée au développement logiciel est une sous-catégorie de la méthodologie Agile. Agile est un modèle de gestion de projet conçu pour aider les équipes à faire face au changement en souplesse. La philosophie Agile repose sur une planification adaptative, un développement graduel, des délais courts et un perfectionnement constant.

. . .

-

Les 4 principes fondamentaux de la méthode Kanban

.1. Commencer par ce que vous faites actuellement

.2. Accepter d’appliquer des changements progressifs et évolutifs

.3. Respecter le processus actuel, les rôles et les responsabilités

.4. Encourager les actes de leadership à tous les niveaux -

Les 6 pratiques centrales de la méthode Kanban

.1. Visualiser le travail

.2. Limiter le nombre de tâches en cours

.3. Gérer le flux

.4. Établir des normes de processus explicites

.5. Mettre en place des boucles de rétroaction

.6. Améliorer collectivement, évoluer de façon expérimentale

Autres articles . Agile, Kanban et Scrum

Lien dans l'article (L1) : Waterfall, Agile, Kanban et Scrum : quelles différences ?

Un article sur les seuils du bénéfiques du stress.anxiété et moyen de le.la contourner, de se hacker avec Trello : https://blog.trello.com/fr/anxiete-au-travail

Un autre en français [FR] et clair : sur le fonctionnement de KB :

https://www.atlassian.com/fr/agile/kanban/boards

Un autre en français [FR] et clair : avec des exemples.illu'

https://www.appvizer.fr/magazine/operations/gestion-de-projet/kanban

Qui propose ( en résumé ) :

- à étudier,

- à faire,

- en cours,

- à valider ou à tester,

- terminé

Remarques, limites, critiques

Moi ça me pause la question du trop de travail,

des flux tendus, des RH compressées, mal menées...

ou bien portantes avec des outils adaptés ;)

des outils.idées qui peuvent m'aider à gérer.couper dans mon flow infini..

Le manifesto Agile (voir les 12 principes) est sans équivoque sur le principe de rendement vàv du client (B2B / B2C, etc) le principe d'Agilité c'est celui de la "résilience", de la "flexibilité", de l'adaptabilité aux contraintes extérieures...

- On peut critiquer l'usage de ces mots qui font porter la charge en "douceur".

- On peut aussi voire dans ces méthodes une optimisation de soi

- Une meilleure résistance et prospection face aux risques

- La possibilité d’appréhender les problèmes en amont, d'anticiper et de souffrir moins face à l'adversité (par exemple un changement de programme)

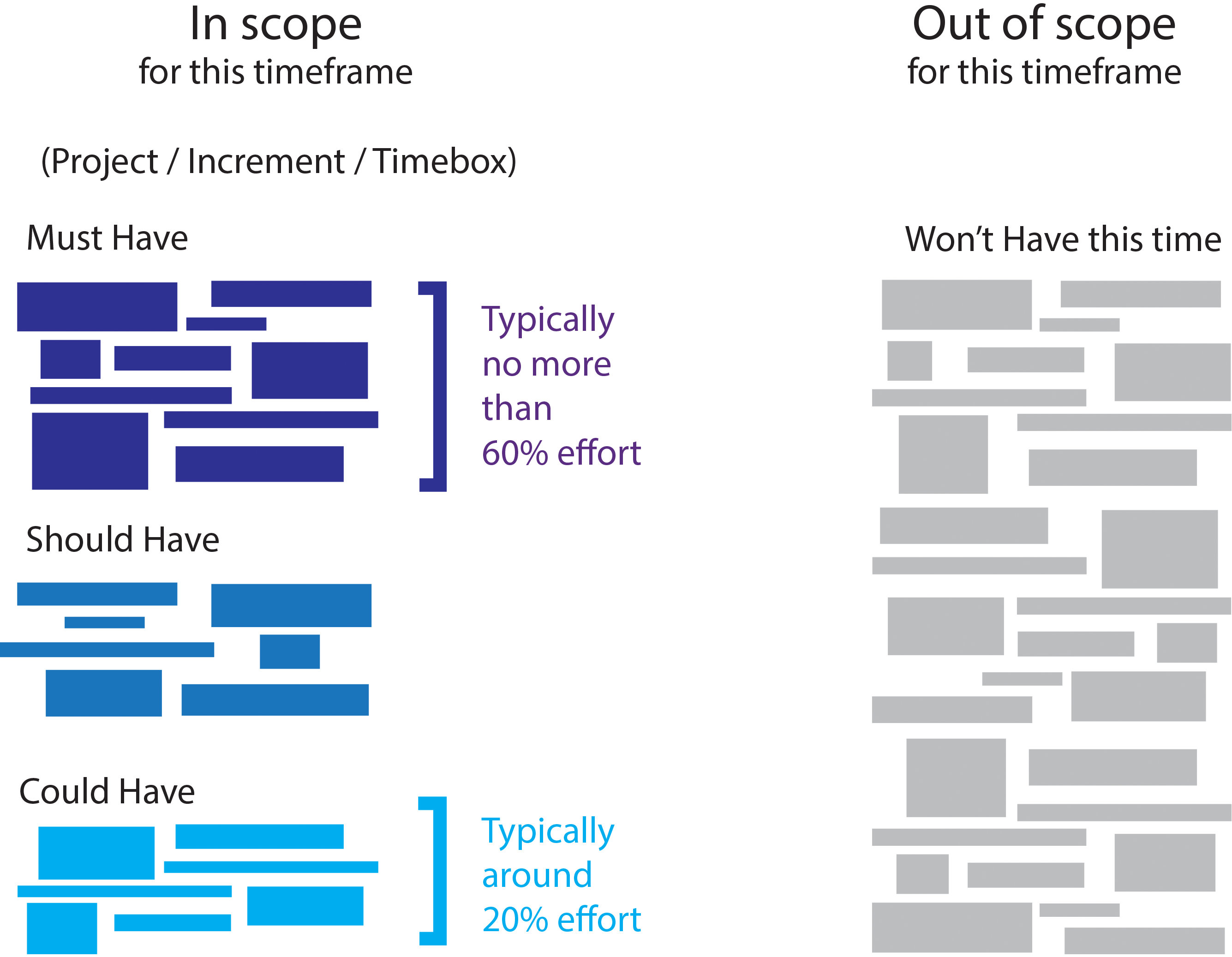

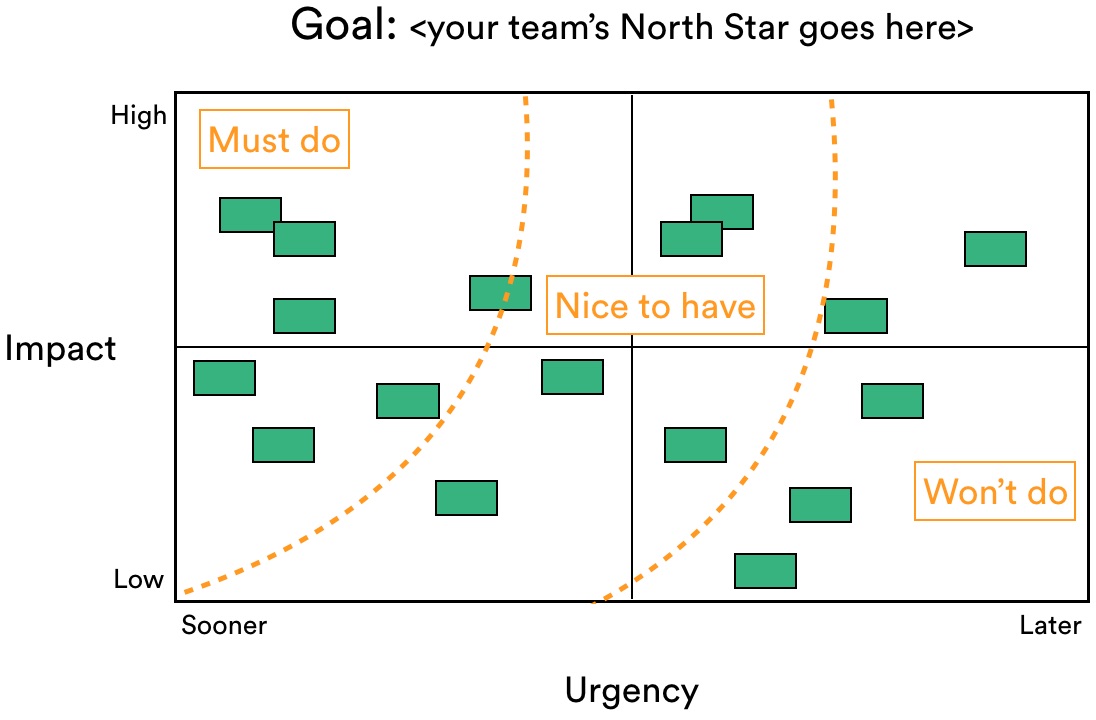

Autres méthodes d'orga.tri : MuSCoW et Matrix

MuSCoW

m'avait été présenté vàv d'une aide au dev. de contenus/formation

- Il s'agit, dans l'agrégation et restitution de contenus, de hiérarchiser ce qui est essentiel (en fonction des objectifs fixés).

- Il s'agit de ne pas louper les fondamentaux, de se limiter pour un contenu digeste

... éviter l'info.boulimie.

- Must ( = doit...)

- Should ( = devrait...)

- Could ( = pourrait...)

- Wont ( = ne devrait pas...)

.. ( contenir, avoir, traiter de... )

: Il s'agit de traiter d'abord le + important.prioritaire

( déterminer ce qu'il faut transmettre.réaliser et ce qui est secondaire )

( permet de filtrer.exclure ce qui est secondaire voire Hors-Sujet, "out of scope" )

. . .

Décliné en Matrix et Cercles de priorités...

le management design, du grand art...

Le + ici est de penser en terme de coûts & temps

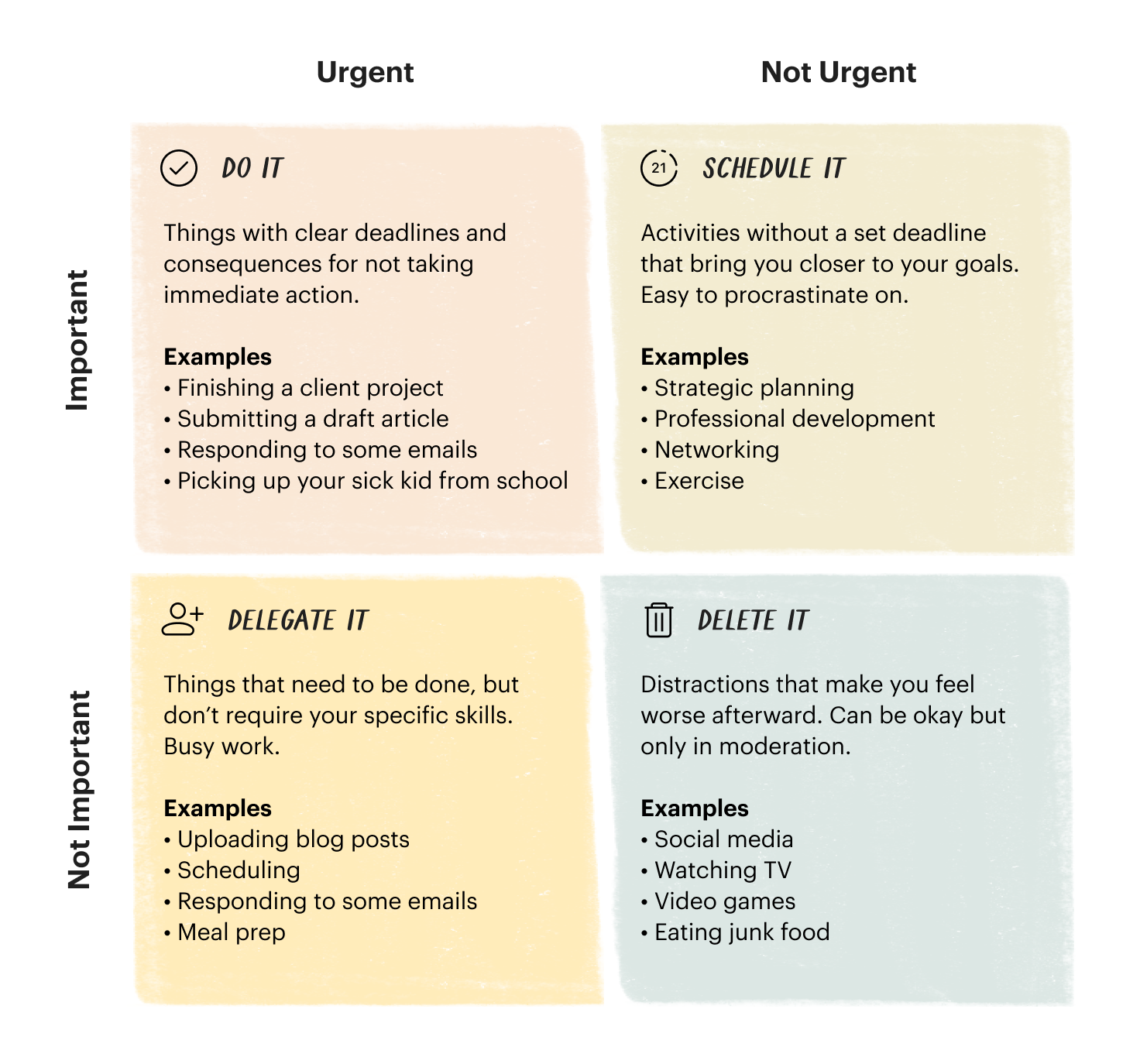

Eisenhower Matrix

C'est peut-être un outil + orga. que MosCow (orienté contenu)

https://todoist.com/productivity-methods/eisenhower-matrix

Il s'agit de spatialiser les besoins

- FR : https://everlaab.com/matrice-eisenhower/

- FR : https://www.affde.com/fr/eisenhower-matrix.html

- https://www.mindtheproduct.com/enter-matrix-lean-prioritisation/

- https://medium.com/design-ibm/different-ways-a-matrix-diagram-can-help-you-prioritize-and-make-design-decisions-af4569eaba51

- https://medium.com/swlh/how-to-run-a-prioritization-session-using-the-moscow-framework-c73a7e517db5

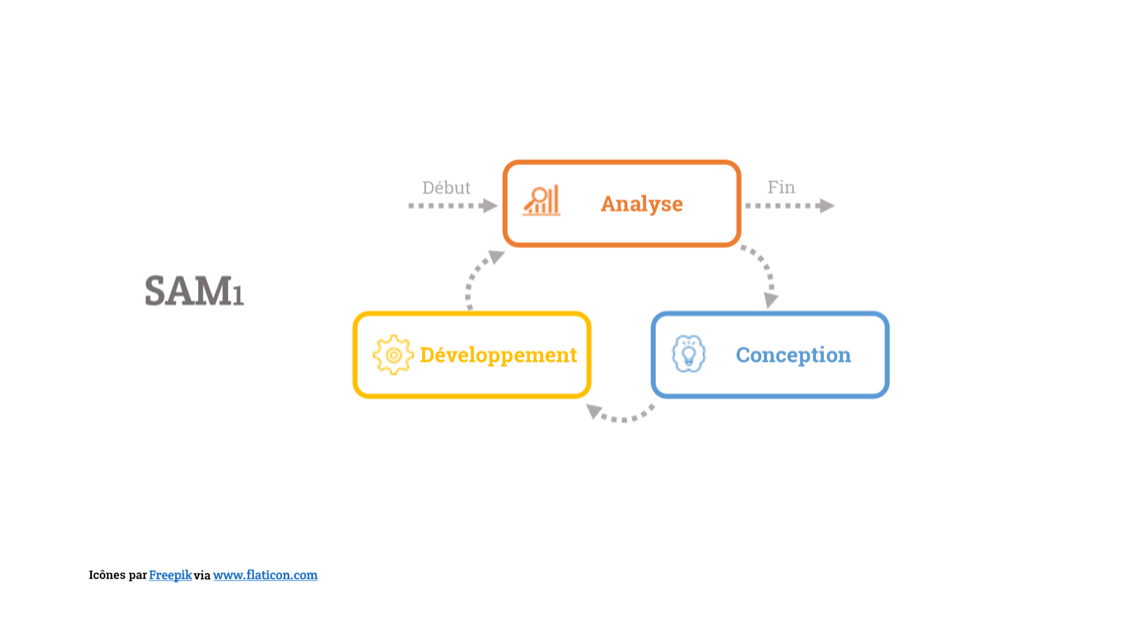

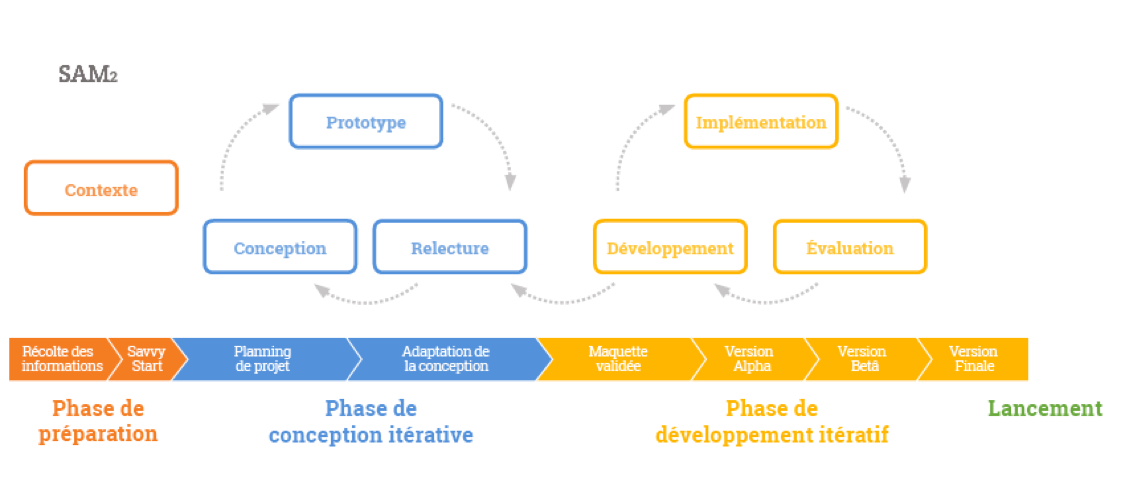

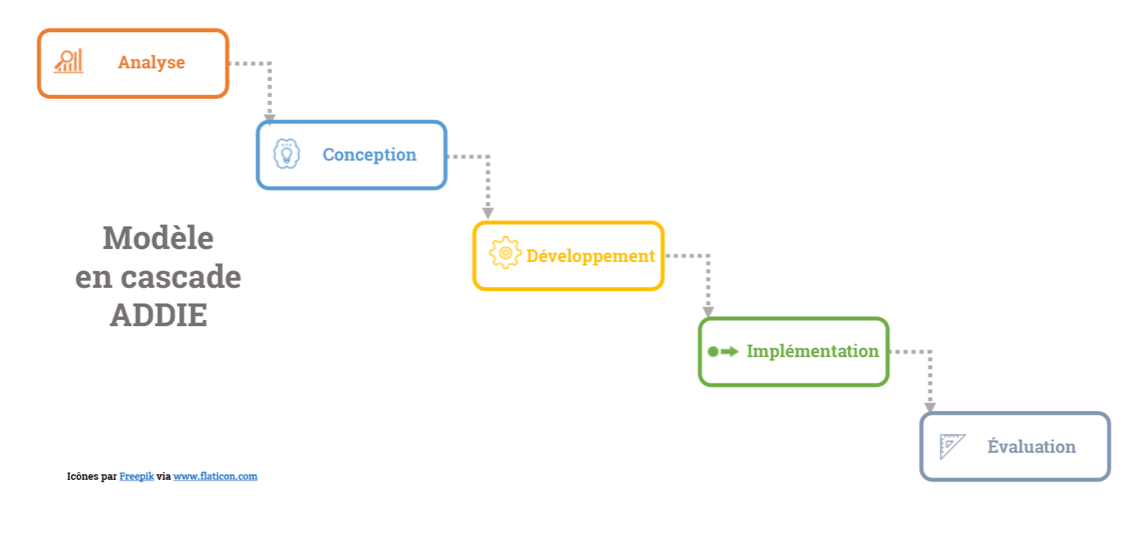

En pédagogie : ADDIE et SAM

Ca me fait penser au modèle ADDIE

(qu'on m'avait appris avec MosCow)

Article (illustré) https://blogs.articulate.com/les-essentiels-du-elearning/sam-une-approche-de-conception-e-learning-plus-agile-que-le-modele-addie/ :

Wiki : " ADDIE est le plus reconnu des modèles de l'ingénierie pédagogique.

Son acronyme renvoie à cinq étapes:

- Analyse,

- Design,

- Développement,

- Implémentation,

- Évaluation."

SAM

une autre approche de design.pédagogie

NB : Toutes ces méthodes "agiles" sont "itératives", on ajoute & adapte au coup par coup

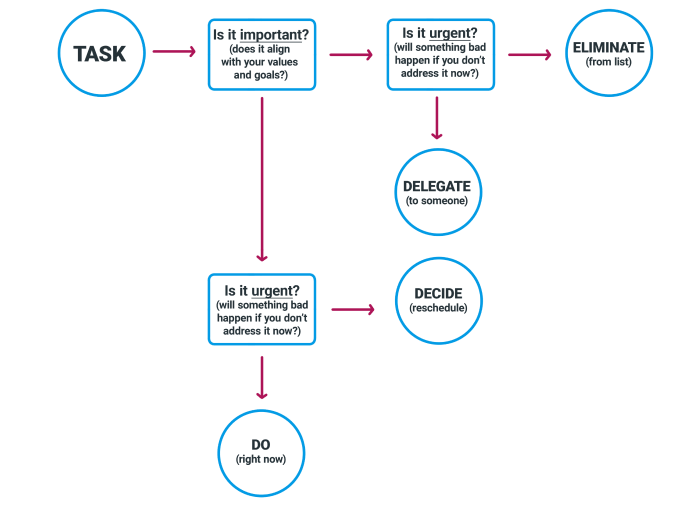

BONUS - "Design Thinking" : la crème

Plein de diagrammes dont Matrix ou iceberg

( générateur online ) https://untools.co

-

"MoSCoW - intentions - désirable.attractif VS Must do"

dit bien la tension entre ce que l'on a envie de faire, l'attractif VS Must_Do -

Qu'on trouve résumé en axes de conflits.tensions entre impératifs et buts)

-

"Matrix Circle - Impact.Important" (1 & 2) de bons supports ( gestion ex.centrée ) source

-

J'aime bien le diagram "System ask" [1] et [2]

sous la forme de programme...

[2] trouvé ici :

Créez de l'ordre dans vos tâches de travail quotidiennes avec ces 10 conseils simples :- Créez une commande qui VOUS correspond

- Soyez réaliste et fixez-vous des objectifs réalistes

- Accepter l'échec comme faisant partie du processus d'apprentissage

- Adaptez votre emploi du temps au temps dont vous disposez

- Apprendre la priorisation

- Prédire les distractions

- Videz votre tête

- Ne mesurez que ce qui compte

- Suivre le progrès

- Introduire les changements progressivement

6 suggestions de bonnes pratiques pour améliorer la méthode Kanban

https://www.heflo.com/fr/blog/agile/la-methode-kanban/

1- Visualiser le flux de travail

--- ( avantage n°1 )

2- Limiter les travaux en cours

--- ( n°2, éviter la surcharge )

3- Créer des règles claires pour chaque étape du processus

--- ( bien indiquer ce qui fait qu'une tâche est finie, objet conclu )

4- Utiliser un indicateur visuel de « tâche terminée »

--- ( affiché clairement )

5- Utiliser un indicateur de « tâche bloquée »

--- ( bloque pour next_step )

6- Faire des retours d’expériences périodiquement

6 pratiques de base -- Scrum master

https://scrum-master.org/kanban-les-6-pratiques-de-base/

À voir aussi :

La Méthode Get Things Done (GTD) de David Allen article blog

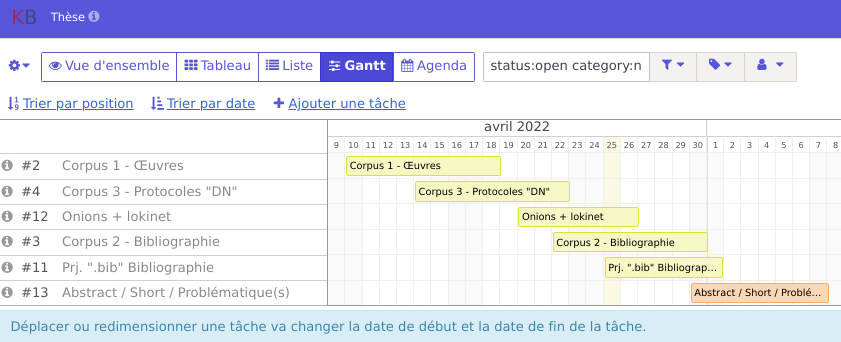

Diagramme de Gantt ( Timeline )

Un plugin "Agenda" existe...

Mais Gantt vient avec certains avantages...

Cette autre mise en visualisation peut aider à pour planifier par "plages" sur une timeline.

Framasoft propose un service ici et annuaire d'alternatives.

... sinon on peut l'implémenter à KB avec un plugin (que j'ai forké ici, quelques fixes)

( méthode un peu différente de l'organisation visuelle des priorités avec KB )

" Un workshop web to print en compagnie d’Élisée Reclus au Bel Ordinaire, à Billère, du 14 au 18 novembre. 2021 "

Plus d'infos sur la réalisation de cet atelier.workshop :

https://maisondeseditions.fr/fr/evenements/l-ideal-anarchique

Quelques outils en bas de page

Contexte

Je cherchais des informations autour de l'œuvre-objet produit.développé par @Louise_Drulhe et son merveilleux atlas critique (et géopolitique) d'Internet (Bulle + book)

Je suis tombé sur la revue CodeX avec PrePostPrint qui parle de la relation entre code et publication, open-source, git ... Leur site propose plein de ressources pour travailler la publication de façon plus libre et hybride avec le web ( atelier web2print , DIWO ) : https://prepostprint.org/resources/

Commentaires-analyses de nombreuses pratiques artistique-design-graphique dont @Louise_Drulhe & @Kevin_Donnot & @Julie_Blanc & Atlas Cosmologique & @Raphael_Bastide & @Anthony_Masure

On y parle de typo.code ouvert, de git et outils a.propriétaires, d'open production...