Dans cet annuaire_index je partage des liens qui nourrissent ma recherche

En 2024 j'ouvre un nouveau site de recherche

+plus formel, inspiré de celui-ci : https://dn.vincent-bonnefille.fr

{Ici} je (b)log des notes_perso et mentionne tout projet_perso !

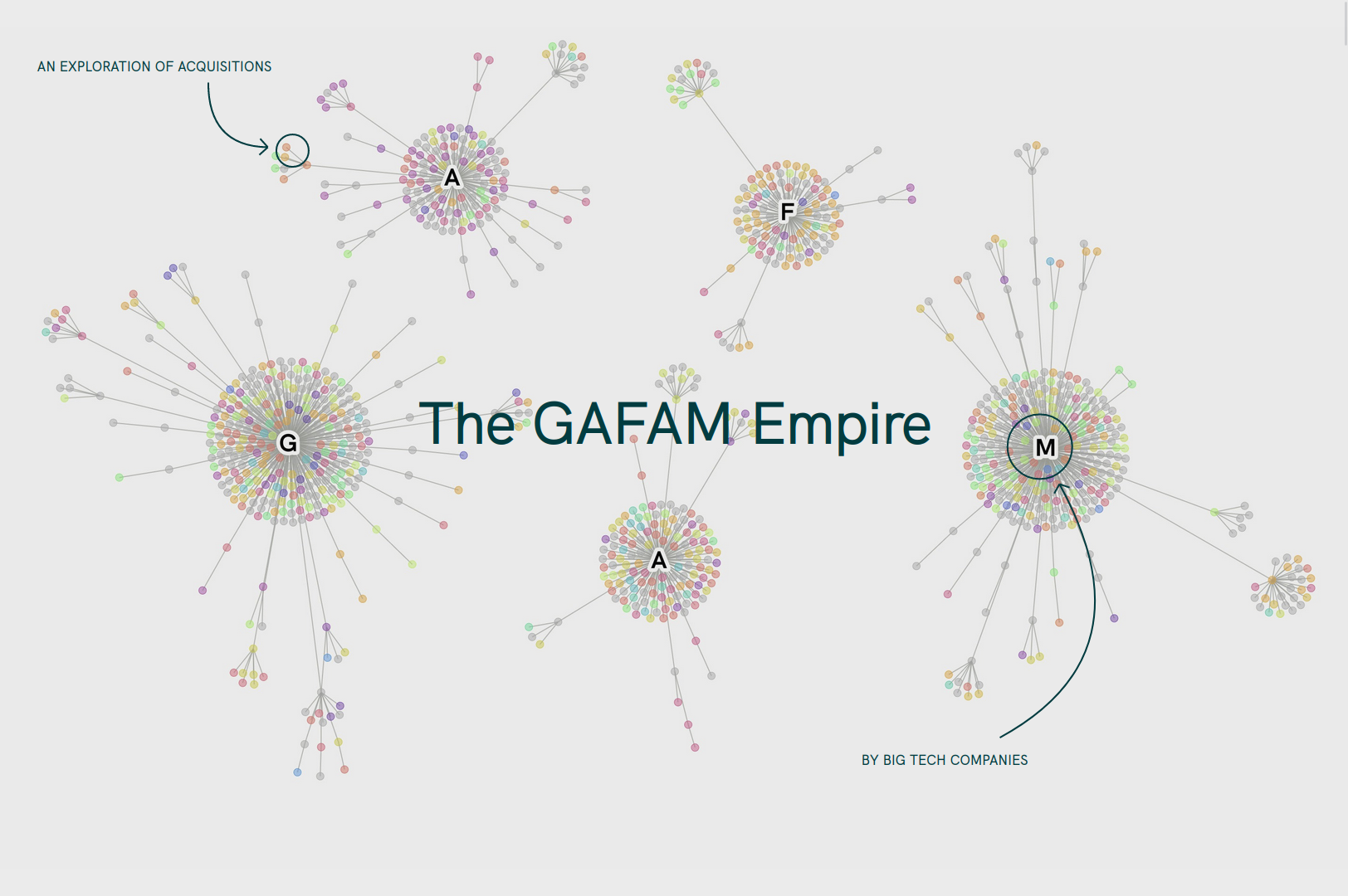

Cet espace m'engage vers une d_centralisation des GAFAM_NATU

Retrouvez mon corpus de 2017 ( sous la forme d'une map_carte) ici

Ce site { ici } fonctionne grâce au génialissime shaarli site

Quelques sujets :

ShadowLibraries / défense_numérique / luddites / jardin(s numériques)

Vous pouvez afficher une vue d'ensemble / mur d'images :

( des bulles les plus importantes : taguées #! ou #<3 )

/?do=picwall&searchtags=! ou /?do=picwall&searchtags=<3 ou <3 et ! ...

- LES INCONTOURNABLES : <3 / ! / corpus

- LES GRANDES CLASSES : .i / .p / .r / .art

(.i : informatique, .p : politique, .r : recherche)

- LES CATÉGORIES :

darknet : dn_darknet : dn_tor_onion dn_lokinet ... dn_*

perso : projet_perso log_perso notes_perso ... *_perso

recherche_création / _thèse / _outils ... recherche_*

orga. / artiste / auteur.ice : @

Si vous utilisez un VPN provider (fournisseur) alors faire passer l'intégralité de vos connexions via ce tunnel peut être intéressant.

KillSwitch

Il faut ensuite s'assurer que rien (aucun packet) n'en sorte

ET couper le courant si le VPN est OFF/éteint/injoignable

La plupart des VPN le proposent

On appelle ca un "KillSwitch"

Option VM / USB

Pour ma part je préfère encapsuler les applications que je veux voir passer uniquement via un VPN. Je pourrais utiliser un système embarqué sur clé USB (et amnésique) comme Tail.

Mais ca demande de redémarrer... donc non.

Je pourrais aussi lancer une VM (mais c'est lourd)

Gluetun

Alors je me suis dirigé vers des systèmes/applications isolées dans des containers (docker)

Gluetun permet de facilement configurer son VPN + de faire passer les connexions des autres docker via lui

APP_CONTAINER_1 / 2 / 3 ... ==> GLUTEN_CONTAINER network ==> Internet

Fournisseurs :

https://github.com/qdm12/gluetun-wiki/blob/main/setup/providers/

Exemple de containers / apps

Navigateurs

- https://docs.linuxserver.io/images/docker-mullvad-browser/

- https://docs.linuxserver.io/images/docker-firefox/

Tor

- kasmweb/tor-browser - Docker Image | Docker Hub

↳ https://hub.docker.com/r/kasmweb/tor-browser - DomiStyle/docker-tor-browser: Tor Browser (in a browser)

↳ https://github.com/DomiStyle/docker-tor-browser

VOPONO

Solution NON docker, intégré au system

https://github.com/jamesmcm/vopono/blob/master/USERGUIDE.md#custom-providers

BONUS

Openvpn sans sudo/privilleges

https://community.openvpn.net/openvpn/wiki/UnprivilegedUser

Tout est dans le titre

pratique quand on a pas de Smartphone

petit tuto

Utilise - signal-cli

https://github.com/AsamK/signal-cli

Autres pistes :

- Registration with captcha

https://github.com/AsamK/signal-cli/wiki/Registration-with-captcha - oren.github.io/articles/signal-terminal/

https://oren.github.io/articles/signal-terminal/ - GitHub - nanu-c/axolotl

https://github.com/nanu-c/axolotl

HOW

Votre ordinateur va se comporter en remplacement du smartphone (serveur)

C'est depuis celui-ci qu'on va installer et valider à la place du smartphone

Avec Signal-cli on peut :

-

Register : ajouter un nouveau numéro de tel sur Signal

= CAPTCHA => Envoie SMS CODE validation

= On entre le CODE validation sur l'ordinateur

==> Légitime : on est pas un robot + on a vraiment acces à ce numéro -

Ajouter un nouvel appareil ...

depuis lequel on install Signal et génère un QRCODE... -

qui doit être pris en photo par l’ordinateur de remplacement (serveur)

( pour valider l'ajout à la place d'un smartphone )

INSTALL

Mac

brew install signal-cliLinux

Voir https://github.com/AsamK/signal-cli/wiki/Quickstart

Win

https://github.com/AsamK/signal-cli/releases

-> signal-cli-0.XX.X.tar.gz (archive)

-> bin/ (exe dans terminal avec .bat)

DANS LE TERMINAL

Ouvrir un terminal sous Windows

https://lecrabeinfo.net/ouvrir-et-utiliser-le-terminal-windows-sur-windows-11-10.html

Sur Linux, tu cherches tu trouves

Si l'exécutable/fichier signal-cli a seulement été désarchivé

Se rendre dans le dossier où se trouve signal-cli

Sous Windows on peut l'installer/déplacer dans \Windows\System32

Sous Linux dans /bin

Source : https://superuser.com/a/983171

INIT ( dans le terminal )

# Ajout d'une variable

# On l'utilise ensuite ($PHONE) pour ne pas avoir à indiquer le numéro à chaque étape

# Remplacez par votre n° de téléphone (téléphone non smart)

PHONE='+33600000000'Pour vérifier que la variable est bien enregistrée on l'appelle comme ceci :

echo $PHONE

MAJ open signal

? l'app desktop demande d'ouvrir signal sur le smartphone

https://github.com/AsamK/signal-cli/issues/1728#issuecomment-2764739445

signal-cli -a $PHONE receiveTUTO

0) CAPTCHA

Allez sur https://signalcaptchas.org/registration/generate.html pour récupérer un captcha

: une fois le Captcha résolu ...

. il faut copier le lien "Ouvrez Signal"

( ne pas ouvrir sous Signal_Desktop )

( == clic droit -> copier lien )

( copier le lien commençant par 'signalcaptcha://....' )

Ca donnera :

signal-cli -u $PHONE register --captcha <signalcaptcha://....>

1) REGISTER

NB: à faire la première fois -> inscrit sur Signal depuis cet ordi

..... par la suite, pas besoin de Register

..... => ADD (addDevice) directement !

signal-cli -u $PHONE register --captcha signalcaptcha://signal-hcaptcha.4gad7....

... si erreur, recommencer !

2) VERIFY

signal-cli -u $PHONE verify <code reçu par SMS>3) Changer de nom ( facultatif )

signal-cli -u $PHONE updateProfile --name <votre nom>AJOUTER UN NOUVEAU APPAREIL (relier)

Depuis l'application que vous voulez connecter (relier)

( smarphone / ipad / pc / autre )générez le fameux QRCODE

Décodage : du QRCODE ( lien d'accès )

... on doit décoder le QRCODE

... pour valider l'accèson peut utiliser :

EX/ Android - https://f-droid.org/fr/packages/com.atharok.barcodescanner/

EX/ Web - Decode https://zxing.org/w/decode.jspx ( pratique )

EX/ Linux - https://github.com/hongquan/CoBangRésultat commence par

sgnl:

De façon sécurisée...

On l'envoie à l'ordi où est installésignall-cli...

Validation (toujours depuis le PC/Terminal)

signal-cli -u $PHONE addDevice --uri "sgnl:/.....dans le qr-code de l’appli pour ordinateur"FINITO

BONUS

Signal-API + Docker

installer un serveur (generate QR code with any PC)

Utilisez votre PC pour envoyer des notifications !

https://github.com/bbernhard/signal-cli-rest-api

BACKUPS

https://yingtongli.me/blog/2025/08/13/signal-secrets.html

https://github.com/signalapp/Signal-Desktop/issues/6944#issuecomment-2259575767

cp -pr ~/.config/Signal ~/.config/Signal_backup

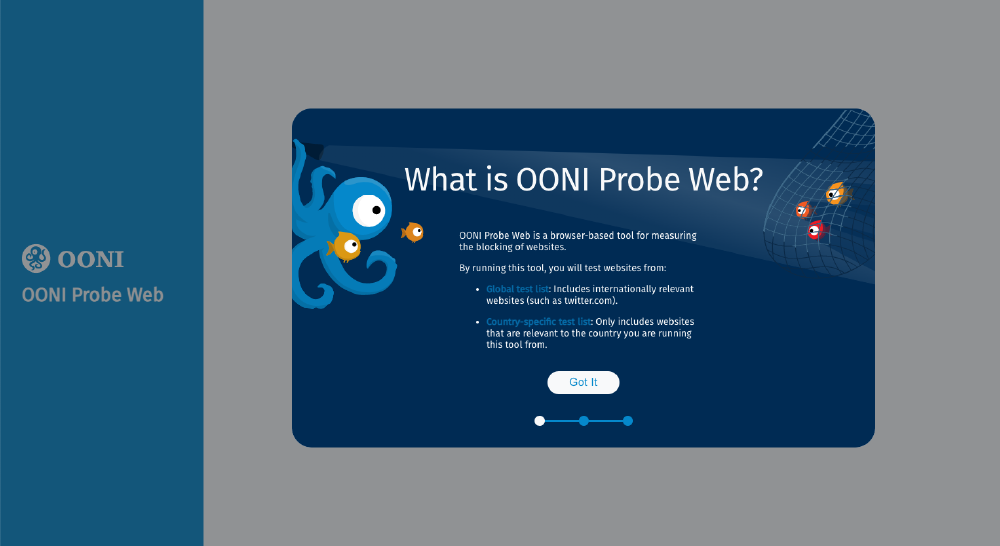

ici, j'ai déjà parlé d' OONI !

https://liens.vincent-bonnefille.fr/?XEcQxw

Cette app_tools qui nous permet, à travers le monde..

de faire un audit de la qualité d'accès au web depuis tous les pays

Des métriques ainsi produites par des volontaires..

peuvent ainsi être comparées.

Ainsi on pourra déterminer si le non accès à une URL (un site web)..

depuis un pays donné, à un moment donné,..

est dû à une panne / dysfonctionnement / censure !

OONI est maintenant accessible depuis le web,

! sans rien avoir à installer pour participer au sondage du web !

Toutes les infos :

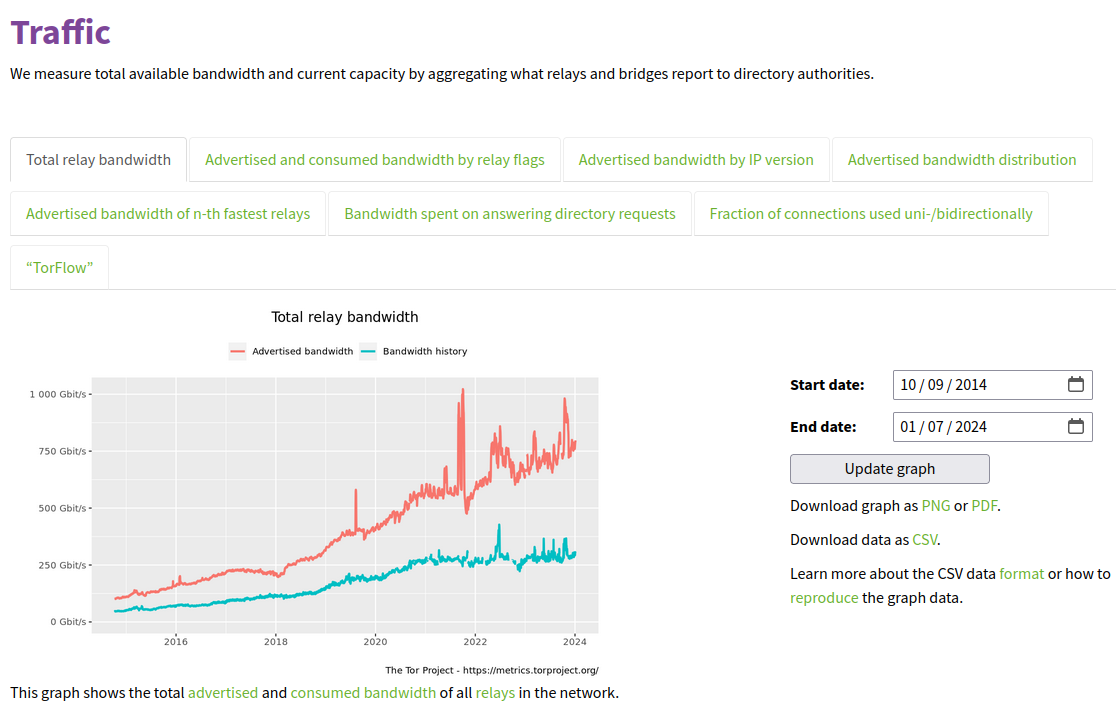

Metrics

De la même façon que les Metrics de Tor peuvent permettent d'évaluer les répercutions d'une censure politique (ou autre type d'intervention), celles d'OONI agissent comme un sismographe : une sonde : a probe !

↳ https://metrics.torproject.org/bandwidth.html?start=2014-10-09&end=2024-01-07

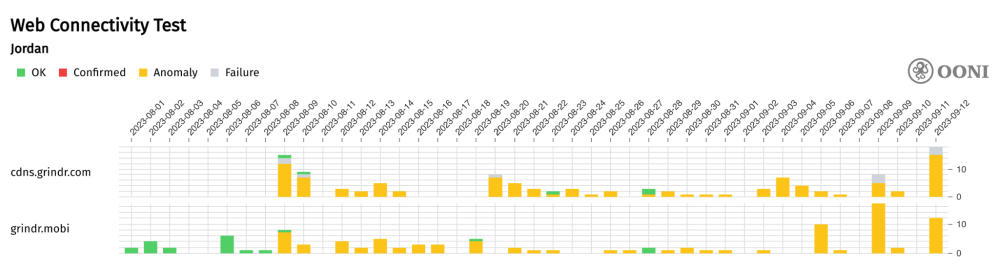

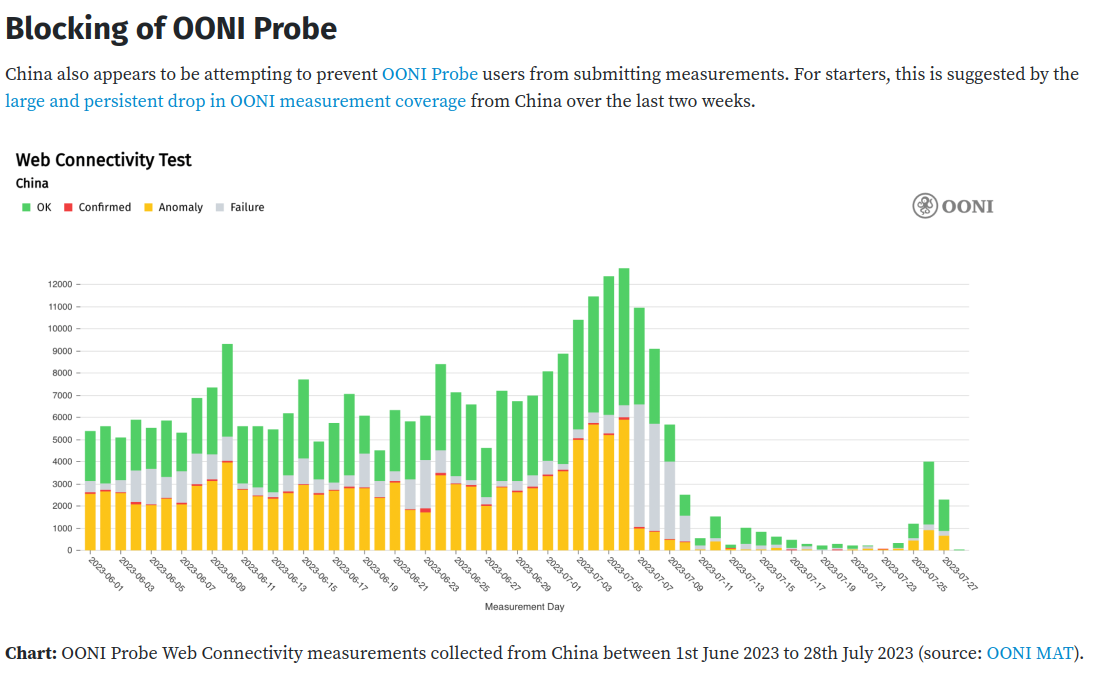

Le Blog d'OONI fait un rapport d' #.actu sur les événements politiques, donnent un contexte aux données que les sondes leur rapportent.

Par exemple :

Le blocage de /Grinder/ en 2023 ( en Jordanie )

https://ooni.org/post/2023-jordan-blocks-grindr/

( ciblant les populations LGBTQIA pour leur orientation de genre et/ou sexualité )

↳https://ooni.org/post/2023-jordan-blocks-grindr/

Ou encore, le blocage de /OONI/ en Chine...

↳ https://ooni.org/post/2023-china-blocks-ooni/

Des outils qui redonnent à Internet un visage morcelé : géopolitique , non unifié

Une nouvelle page permet de mieux trouver ces rapports...

Triés par pays

- https://explorer.ooni.org/countries

et #.actu : - https://explorer.ooni.org/findings (new)

On trouve la liste d'URL FR_fr :

https://github.com/citizenlab/test-lists/blob/master/lists/fr.csv

Un cube wifi hotspot d'où se connecter à @Tor (via Socket)

- travail sur les images impossibles, interdites (autres tafs)

Vending_Private_Network

Me fait penser à l'installation Vending_Private_Network :

On offre un accès à un type de réseau particulier.

On en fait la promotion, on explique le fonctionnement.

Tor identification

J'avais un peu fait la même chose sur mon site perso

https://vincent-bonnefille.fr/#tor

Un page vérifie si l'utilisateur est connecté.e via Tor !

Si l'adresse IP de sortie correspond à celle d'un nœud de sortie du réseau Tor

Le cube

-

Autonomy Cube – @Trevor_Paglen ( 2014 - 2018 + )

↳ https://paglen.studio/2020/04/09/autonomy-cube/ -

Autonomy Cube - Wikipedia

↳ https://en.wikipedia.org/wiki/Autonomy_Cube -

Trevor Paglen and Jacob Appelbaum: Autonomy Cube - Announcements - e-flux

↳ https://www.e-flux.com/announcements/2916/trevor-paglen-and-jacob-appelbaumautonomy-cube/ -

Trevor Paglen at Museo Tamayo, Mexico City | Contemporary Art Library

↳ https://www.contemporaryartlibrary.org/project/trevor-paglen-at-museo-tamayo-mexico-city-15828/5

Et objets invisibles ex: NSA

-

Trevor Paglen review: turning the NSA's data combing into high-concept art | Art and design | The Guardian

↳ https://www.theguardian.com/artanddesign/2015/mar/13/trevor-paglen-art-review-nsa-surveillance-systems -

BOMB Magazine | Trevor Paglen & Jacob Appelbaum

↳ https://bombmagazine.org/articles/trevor-paglen-jacob-appelbaum/

Autonomy Cube, 2015

Plexiglas cube, computer components

19 ⅝ × 19 ⅝ × 19 ⅝ in.

Autres pistes, trouvailles via l'expo :

- Really Useful Knowledge – ArtsEverywhere

↳ https://www.artseverywhere.ca/really-useful-knowledge/

( exposition : partage des savoirs )

. . .

( What, How & for Whom/WHW ) - What, How & for Whom / WHW - Monoskop

↳ https://monoskop.org/What,_How_%26_for_Whom_/_WHW - WHW Akademija - Monoskop

↳ https://monoskop.org/WHW_Akademija

. . .

(( hypothesis ... petit texte avec quelques pistes ))

(( {cette bulle} via cette expo : recherchant @Marcell_Mars ))

( ↳ @Hans_Haacke Condensation Cube, 1963_1968 pièce)

Mais aussi...

banque_finance :

/Degenerated political-art - ethical-protocol/

-

- Arte Útil / Degenerate Political Art. Ethical Protocol

↳ https://www.arte-util.org/projects/degenerated-political-art-ethical-protocol/Description :

After creating an anonymous corporation (Orta & Güell Contemporary Art S.A) in a tax haven, the artists @Núria_Güell and @Levi_Orta donate the management of their company and the accompanying bank account with all its benefits to a group of activists who are developing an autonomous society project on the sidelines of the capitalist dynamics.

- Arte Útil / Degenerate Political Art. Ethical Protocol

-

MoneyLab | Degenerated Political Art by Núria Güell & Levi Orta ( 2015 )

↳ https://networkcultures.org/moneylab/2015/12/14/degenerated-political-art-by-nuria-guell-levi-orta/

. .. .

Me fait davantage penser à

/Over the Counter/ de @Société_Réaliste

https://www.dailymotion.com/video/x94emi

–> https://liens.vincent-bonnefille.fr/?4P_psw

. .. .

On trouve un article au sujet de l'anonymous corporation et

/Degenerated political-art - ethical-protocol/

https://www.mdpi.com/2076-0752/10/1/11

. .. .

qui évoque un autre travail en lien avec @Núria_Güell ( 2012 )

https://visuall.net/2012/07/07/a-tool-to-deceive-and-slaughter-by-caleb-larsen/

Et ... . un autre cube (obsession de galerie #.art.contemporain )

/A Tool to Deceive and Slaughter/ par @Caleb_Larsen

By the use of Internet, the box connects to eBay every ten minutes and checks if it has been bought. If so, it immediately starts a new auction and sets its last price as an opening bid.

( mise aux enchères via eBay de l'ordinateur dissimulé lui-même )

https://www.wired.co.uk/article/artwork-selling-itself-on-ebay

. .. .

Qui, à son tour me fait davantage penser à l'automate acheteur sur le Darknet...

le /Random_Darknet_Shopper/ de @!Mediengruppe_Bitnik !

https://liens.vincent-bonnefille.fr/?yvi7Ug

Les attaques informatiques via le web sont multiples, sur toutes les couches !

Pour s'en prémunir, se défendre, rien de mieux qu'un code sans faille....

sans intrusion_vulnérabilité possible...

En défense_numérique rien de mieux qu'une bonne attaque :

Avec un design simple et épuré /Secure-Cookie/ va nous apprendre quelques pratiques communément utilisées par un attaquant. Il s'agit d'une pédagogie par l'exemple !

A fork of TorGhost, a little utilitly used to route all traffic through TOR.

Faire facilement passer toutes les connexions de votre ordi via /Tor/

Plus pratique que de configurer chaque application en passant par socket

Pratique pour vite changer d'IP sans VPN !

HOWTO_vidéo ( en musique ) tuto

- via : https://ourcodeworld.com/articles/read/953/how-to-route-all-the-machine-traffic-through-tor-in-kali-linux <- good site

- image d'illu. de {cette bulle} : https://www.geeksforgeeks.org/staying-anonymous-with-proxychains-in-kali-linux/

/Thunderbird/ embarque aujourd'hui tout ce dont nous avons besoin !

-

How to Use OpenPGP Encryption for Emails in Thunderbird --> tuto en images

↳ https://www.howtogeek.com/706402/how-to-use-openpgp-encryption-for-emails-in-thunderbird/ -

keys.openpgp.org --> serveur de clefs pub

↳ https://keys.openpgp.org/search?q=contact%40vincent-bonnefille.fr -

Chapitre 44 Utiliser le chiffrement OpenPGP dans Thunderbird | Guide d’Autodéfense Numérique -> #<3 : boum.org ( détails ++ )

↳ https://guide.boum.org/en-ligne-outils-utiliser-openpgp-thunderbird.html

Mozilla

-

Présentation du chiffrement de bout en bout dans Thunderbird | Assistance de Thunderbird

↳ https://support.mozilla.org/fr/kb/presentation-chiffrement-bout-en-bout-thunderbird -

OpenPGP dans Thunderbird – Guide et questions fréquentes | Assistance de Thunderbird

↳ https://support.mozilla.org/fr/kb/openpgp-thunderbird-guide-faq

Je suis tombé sur mailvelope ( à essayer )

... qui rend le chiffrement de nos mails super efficace ( et facile )

- https://mailvelope.com/en

- https://www.malekal.com/utiliser-pgp-sur-gmail-pour-le-chiffrement-de-mail/ un tuto

"Vous êtes observé ! Le savoir, le chiffrement et les outils protégeant votre vie privée pour vous protéger contre la surveillance de masse globale."

Je suis retombé sur {ce site} ( https://privacytools.dreads-unlock.fr )

-> Je cherchais à créer une nouvelle boîte mail

Mes critères :

- gratuit / don

- léger

- sécure

...

J'ai finalement choisi @mailfence.com

D'autres expériences EtherPad + web2print ( https://pagedjs.org dans nos <3 )

-

http://osp.kitchen/tools/ether2html/ workshop

usage d'etherpad comme hébergeur sauvage ( et éditeur intégré ) : low cost ...

( demande de la bidouille, quelques limitations CORS )

mais un chouette résultat

( comme toute un css-for-print assez simple ) -

détail marche à suivre http://osp.kitchen/tools/ether2html/tree/master/content-of-pads-for-reference-only.txt#project-detail-files

... et une curiosité pour :

VIA : https://tacticaltech.org + Voir aussi

__ La même équipe / état d'esprit que /DataDetox Kit/

( une assez bonne vulgarisation pratique / théorique )

Cette Bulle est .archived ( partielle )

https://archi.bonnebulle.xyz/archive/1674476388.806375/index.html direct

Captures écran

https://bulle.vincent-bonnefille.fr/pj/Bulles/Bulle_DOJNIQ_GAFAM_Glassroom/

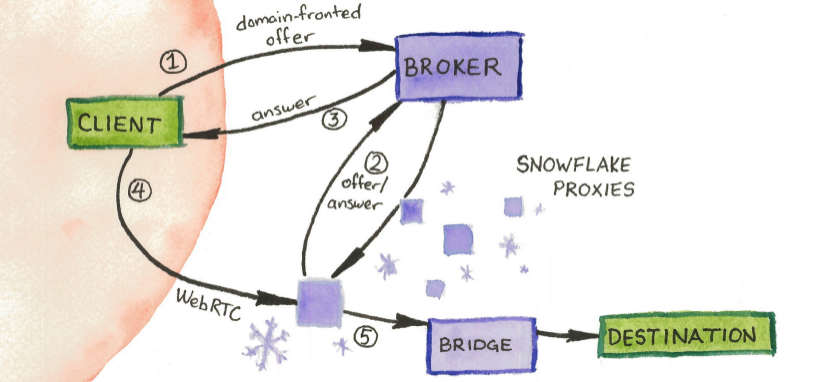

Aidons d'autres Internautes à accéder à un internet libre : non censuré / surveillé :

-

Créons des ponts (bridges) vers le réseau Tor

: soyons des Snowflakes par millions ! -

Installez l'addon Firefox

-

Lisez l'article du Projet Tor :

https://snowflake.torproject.org

Instructions ( installation Docker / service )

- https://gitlab.torproject.org/tpo/anti-censorship/pluggable-transports/snowflake/-/wikis/home ( + AUR )

: En 2022 un outil qui aide les populations persécutées par la guerre :

Iran, Ukraine, etc

Wormhole lets you share files with end-to-end encryption and a link that automatically expires.

Un outil de transfert de fichiers /Privacy by design/

Lire aussi leur FAQ pour s'en convaincre !

Du /end-to-end encryption/ sans clefs gardées par le fournisseur de ce service.

Une version cli_bash très utile pour envoie de fichiers via SSH !

Nous fera effectivement penser à onionshare

à test aussi https://gitlab.com/timvisee/ffsend todo

Pashword - Hashed Password Generator. Free and Open Source WebApp to generate passwords you don't need to remember. Pashword generates unique strong passwords for all your accounts using just a single key.

https://github.com/pashword/pashword

hash and Sait, Dictinoaries, Bruteforce...

How difficulté to find a great.good password ?

https://invidious.fdn.fr/watch?v=7U-RbOKanYs

Sensibilisation à la défense de nos vies numériques...

--> j'ai tout particulièrement aimé leur petite vidéo (en anglais)

----> des ombres qui se glissent, rempent, émanent de nos comportements...

------ conscients ou non.

" Traces numériques: de quoi s'agit-il?

En utilisant votre ordinateur, votre téléphone portable, et autres appareils numériques, vous laissez chaque jour derrière vous des centaines de traces numériques (aussi appelées empreintes numériques): des bits d'information vous concernant qui sont créés, stockés et collectés.

Quand vos traces numériques sont rassembléespour créer votre histoire ou votre profil, elles deviennent votre ombre numérique. Cette ombre peut donner à d'autres beaucoup d'informations sur votre vie; et elle peut tout à fait aussi être totalement fausse. Dans tous les cas, quand elle existe, elle est presque impossible à contrôler... "

Encore, un site, bien fait, qui recense des outils et conseils pour se défendre contre les surveillances numériques à notre inssu..

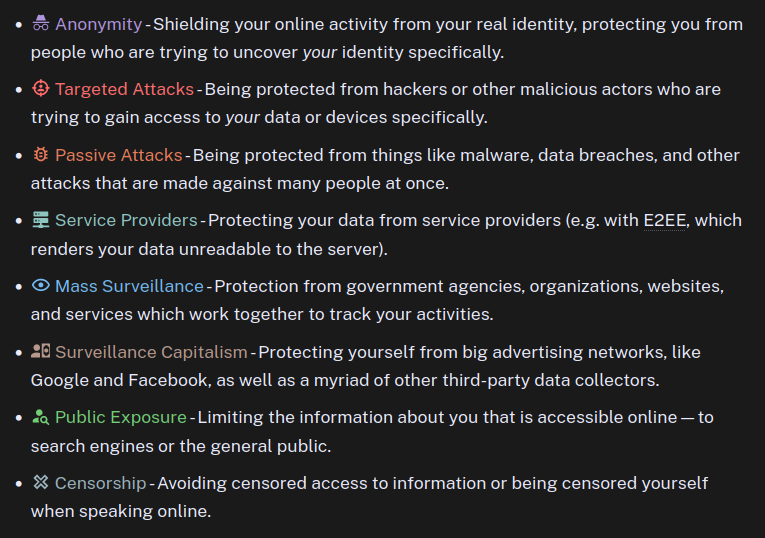

OK, voici le programme, les thématiques générales

( dont j'ai trouvé le descriptif pertinent )

En francais aussi / explique bien la diff entre vie privée / sécurité . privacy / anonymity

- Anonymat - Séparer votre activité en ligne de votre identité réelle, vous vous protégez des personnes qui tentent de découvrir explicitement votre identité

- Attaques Ciblées - Se protéger contre les pirates informatiques dévoués ou d'autres agents malintentionnés essayant d'accéder spécifiquement à vos données ou appareils

- Attaques Passives - Se protéger des logiciels malveillants, des fuites de données, et autres attaques qui sont faites contre des groupes de personnes

- Fournisseurs de Services - Protéger vos données des fournisseurs de services, en utilisant par exemple un chiffrement de bout en bout rendant vos données illisibles par le serveur

- Surveillance de Masse - Protection contre les agences gouvernementales, organisations, sites web et services qui collaborent pour suivre vos activités en ligne

- Capitalisme de Surveillance - Se protéger des grands réseaux publicitaires comme Google et Facebook, ainsi que d'une myriade d'autres collecteurs de données tiers

- Exposition Publique - Limiter les informations en ligne vous concernant, accessibles par les moteurs de recherche ou par le grand public

- Censure - Éviter les accès censurés à l'information et d'être soi-même censuré lorsqu'on discute en ligne

full capt

Un site ressource (wiki/doc) comment intaller / maintenir un site_service sur Tor

- c'est quoi

- pourquoi

- comment

( en anglais )

Assez complet à première vue...

- pour comprendre les différentes IP

- utiliser Unbound et DNS resolvers

- installer / configurer un router OpenWrt

- renforcer la sécurité des applications bureautiques, mail, etc

- usage de VPN . WireGuard

- PGP key serveur / certif

( plein plein de sujets_topics )

... Dans la même vène, un peut moins verbeux (et donc plus accessible) on avait...

Autonomie :

Moins de dépendance, plus d’autonomie technique et technologique pour les associations. Extrait de la table ronde La créativité, la bidouille, la fabrication par soi-même sont désormais l’apanage de « makers » qui réorientent Internet vers sa vocation première : être un lieu de partage de connaissances. Tour d’horizon de quelques initiatives qui développent outils et autonomie numériques. Intervenant·es Erika Campelo, Vox Public / Sursaut citoyen, Benjamin Cadon, Labomedia, Tamer El Aïdy, responsable numérique des Petits Débrouillards Ile-de-France, Date et lieu Le 15 décembre 2017, dans le cadre du séminaire sur les Résistances Numériques organisé par ritimo à la Fondation Charles Léopold Mayer pour le Progrès de l’Homme (FPH) . Plus d'informations Le programme complet sur la plateforme e-change un des sites du réseau ritimo.

Je suis tombé sur {cette vidéo} (en anglais)

qui tente de résumer l’évolution vers le web 3.0

avec ou sans blockchaines,

avec ou sans SC Smart_Contracts / fees.gaz.coûts ( Etherum )

avec plus ou moins dé-centralité ... ( parle de IPFS )

tout pour dev. votre future d_app / d_Web ...

Usine à gaz ?

-- un web décentralisé : aux coûts partagés et divisés

. l'auteur remarque que quoi qu'il advienne, le web 3.0 ne créera un changement social.technologique aussi fort qu'Internet… une "rupture" ?

. au regard du changement climatique, une "rupture" technologique serait nécessaire pour absorber le surplus de CO2 émis dans l'atmosphère, chose qui n’adviendra pas. .

. . les fees=frais en "gaz" numérique m'évoquent tout de suite la pollution cachée

. . une de plus dans la production de l'information par ordinateur

Digital labors syndicat VS Uber.world

. . . J'ai d'ailleurs trouvé que dans…

. . . Technologies partout, démocratie nulle part

. . . . de @Irénée_Régnauld & @Yaël_Benayoun

. . . https://bib.vincent-bonnefille.fr/book/146

. . . on sentait bien tout ce que l'industrie du web a fait pour les patrons

. . . en isolant les individus travailleurs.euses du web ( non syndiqué.e.s, lié.e.s )

. . . ( souvent auto-entrepreneurs / freelance ) ( dé.centralisé.e.s )

. . . . flexibles comme l'exige le nouvel esprit du capitalisme bib..

. . . Et qui exploite à degré variable une chaîne de production mondialisée :

. . . le mineur de cobalt / l'ouvrier.ère chinois.e / l'ingénieur d'une d_app

. .

. . ? Comment se manifester sur les internets, sur la toile

. . ? Comment exister dans cet autre espace public

. . ? Comment faire justice en état de disruption

. . .

. . ? Comment les patrons manœuvrent pour tuer les syndicats

. . . ( "union busters" historisé par @Grégoire_Chamayou p164 )

. . ? Comment ne pas devenir...

" Les apendices des machines "

. Elle.ils éclairent tout un réseau de dépendances dans le faire technologique contemporain

. son matérialisme social ( que les nuages occultent )

. . .

Un www pour et par les humains ?

Et moi je me dis que oui, un web3.0, une renaissance où les utilisateur.ices reprennent leurs droits et sont accompagnés à le faire, c'est super ! Mais qu'en vrai, j'ai bien peur que, comme le montre {cette vidéo} le faire technique soit d'autant plus technicien avec une couche applicative 3.0 (blc+tokens)

" L'homme a besoin d'un outil qui travail avec lui et non pas à sa place " (p.181)

5G et voitures self-drive ( un rêve de riche ? )

. Oui un autre web est possible

. mais qui en profitera (demande les auteurs de Technologies partout, démocratie nulle part)

. . Il et elle font un détour par la 5G comme exemple de non-consultation démocratique, de choix imposé "d'en haut" comme seul horizon du "progrès"

.

. . Le sous-titre de leur livre :

. . Plaidoyer pour que les choix technologiques deviennent l'affaire de tous résume l'enjeu technologique, celle d'une réappropriation éclairée dans laquelle on peut (vous et moi) se rendre compte des effets positifs et négatifs d'une nouvelle technologie (ses implicites, ses coûts cachés, indirectes ou de rebond...)

. . Imposées, elles rentrent dans le langage commun des possibles-requis

. . Donnant un pouvoir d'accès, d'action à l'utilisateur.ice

. . . mais souvent sous la contrainte d'une boîte noir algo. propriétaire...

Evaluer les coûts : fuire ou se défendre ?

En conclusion (outro) les auteurs prennent @Richard_Sclove ( auteur de Democracy and Technology bib ) en référence pour tenter d'évaluer l'afordance d'un objet.outil.technlogie qui nous est rendu émergeant sur le marché (nous venant d'un brain.storming lointain en agence). @RS établi des catégories permettant d'évaluer ces objets en fonction des effets qu'ils produisent ... dans le but d'en juger la pertinance, pour et par qui.quoi...

Catégories telles que =

- transcommunautaire

- autoritaire

- . . .

P182 ( Technologies partout, démocratie nulle part )

Pour une communauté démocratique- Recherche d'un équilibre entre technologies communautaire/coopératives, individualisées et transcommunautaires

- Eviter les technologies qui génèrent des relations socailes autoritaires

Pour le démocration au travail

- Rechercher d'un ensemble diversifié de pratiques technologiques facilement adaptables et permettant de se former

- Eviter les pratiques technologiques dépourvues d'intérêt, débilitantes, ou aliénant l'autonomie d'une façon ou du'une autre

. . .

? La question reste toujours la même...

. À qui profitent ces "avancées technologiques" ?

. Aux surveillé.e.s ou au surveillant.s ?

. Quelles marches de manœuvres une fois ces outils.objets implantés ?

. . intégrés à des chaines de production... dès la conception, by design...

. . Une fois la machine en route qui pourra l'arrêter ?

. . Comment contester le paradigme de l'efficacité des flux ?

? Que veut dire...

. "Décentralité" des pouvoirs... en politique ou en informatique ?

https://liens.vincent-bonnefille.fr/?NjWINQ

Whistle_Blower = Self_made_man militant ?

. J'ai bien aimé leurs remarques sur la responsabilité portée par les ingénieurs

. à qui l'on inculpe le mauvais design, la "mauvaise éthique"

. qui sont en fait souvent des prestataires non-décideur.euses des stratégies macros...

. .

. . Il.elle font un détour par la figure idéalisée de @Edward_Snowden

. . le story telling d'un David contre Goliath, seul contre tous

. . qui laisse à penser que l'effort doit se faire de l'intérieur et par un seul individu victorieux

. . . ce qui diminue la croyance dans le collectif / crowd_diwo en lutte

. . . . reléguant aussi la technocritique au second plan des luttes

. . . . réservé aux geeks.nerds et dev' à capuche

. Je me dis que la solution n'est jamais singulière, ciblant un point fort centré

. elle ne doit pas être une seule forme, un seul point...

. dans l’imaginaire / mythologie militante il y a l'idée d'une hydre

. d'une attaque à plusieurs... où quand le nombre fait force (et anonymat)

Web 1, 2, 3... soleil ?

. À la suite du visionnage de {cette vidéo} je me demande si...

. . rajouter une couche computationnelle ne semble pas la solution adaptée...

. . même si elle doit permettre de déconstruire le web2 des GAFAM_NATU ...

. . et revenir au web1, perso.(b)logueur ou home_made fait par des comu' d'humains

. . . un temps révolu, relégué au rang de refuge nostalgique

. . . . oublié sinon par les technocratiques des générations passées

. . . . ( dont je suis l'un des hérités )

les TLD du futur ( dns )

J'aime bien les tld étranges les .pirate .patate

Bon c'est cosmétique (et géopolitique) ça coûte différemment tantôt qu'on est sous la juridiction d'un tout petit pays ou d'un tld propriétaire (d'une firme ou d'un Etat)

Des registers proposent ainsi des TLD tendance du furtu' tel :

https://www.freename.io .metavers / .token / .young

Les .pirate et autres rétro-domaines .geek chez OpenNic

https://www.opennic.org

D'autres (nombreux) projets proposent des TLD et DNS alternatifs

(pour échapper à a censure ou mieux cacher ce qui passe dans les tuyaux)

C'est un vrai marché (CloudFlare et Google en tête)

ya par exemple http://www.freenom.world/fr/free-my-device.html (pas testé)

Description de la vidéo :

" A complete introduction into the wild world of Web3 - the decentralized web. Is Web 3.0 the future or is it all hype? Learn about the technologies and patterns used when building a dapp on the blockchain. "

@lundiam toujours là sur les bons coups...

re.Cite/Poste de antiopees 2021 ( de nombreuses ressources )

Merci pour cette [Note de lecture] que je lirai bientôt : todo_done

https://walla.vincent-bonnefille.fr/share/626b0af30c44a9.45982915

J'ai eu l'occasion de croiser le bonhomme durant une rencontre organisée par un Master2

... à l'Université de Strasbourg : "arts-et-nouveaux-medias"

.... content d'avoir un contenu critique vàv de la très sage @Shoshana_Zuboff

.... content d'entendre parler d'utopie par les technologies et protocoles différents, de Fédivers ... de cybernétique et de congruence idéologique ( plutôt que de nudge )

.... d'une pré-histoire sur le capitalisme là avant les méchants GAFAM_NATU

.... une critique plus "radicale"... moins réformiste (dans le patch, l'ajustement)

Un livre cité de ci de là...

je suis curieux.se de voir en quoi la thèse de l'auteur est originale...

... essai sorti en mars 2020 de @Christophe_Masutti chez l'éditeur C&F),

... un auteur de chez @Framasoft

... un livre dans ma #.bib :

https://bib.vincent-bonnefille.fr/book/142

... et celui de Shoshana_Zuboff ::

https://bib.vincent-bonnefille.fr/book/139

" « En 2015, @Shoshana_Zuboff , professeur émérite à la Harvard Business School, a repris le terme de “capitalisme de surveillance” (sans l’attribuer à Monthly Review), dans une analyse qui a suscité un intérêt considérable dans les milieux universitaires et qui est rapidement devenue l’acception prédominante du concept. Dans son discours, Zuboff a défini le capitalisme de surveillance de façon plus réductrice comme un système dans lequel la surveillance de la population est un procédé qui permet d’acquérir des informations qui peuvent ensuite être monétisées et vendues. L’objet de ses recherches était donc d’étudier les interrelations entre les entreprises et les comportements individuels dans ce nouveau système d’espionnage marchandisé. Mais un tel point de vue a en réalité dissocié le capitalisme de surveillance de l’analyse de classe et de la structure politico-économique globale du capitalisme – comme si la surveillance pouvait être abstraite du capital monopolistique financier dans son ensemble. De plus, elle a largement éludé la question de la relation symbiotique entre les entreprises militaires et privées – principalement en marketing, finance, haute technologie et contrats de défense – qui était au cœur de l’analyse de Foster et McChesney. » (p. 389)

Christophe Masutti, lui, ne partage pas entièrement ce point de vue, si je comprends bien. Il reconnaît à Zuboff le mérite d’une analyse qui met en évidence une « inflexion historique néfaste dans le capitalisme », un choix stratégique important qui infléchit sa trajectoire (plutôt vers le pire que vers le meilleur), là où Foster et McChesney voient« une certaine linéarité », donc plutôt une évolution sans véritable rupture (et, de même, dans le sens du pire plutôt que du meilleur). Cependant, la critique de Zuboff se limite à un « mauvais capitalisme » (le capitalisme de surveillance) qui viendrait menacer les institutions libérales de la démocratie de marché engendrée par le « bon capitalisme »… Masutti explique que cette limitation est due au fait que Zuboff ne s’intéresse pas à l’histoire du capitalisme, ni à celle des technologies (informatique, télécoms), des institutions, encore moins à celle de l’intrication des pratiques qui ont fini par aboutir au capitalisme de surveillance. Là réside précisément toute l’ambition de ce livre – comme l’annonce son sous-titre : « Aux sources du capitalisme de surveillance ». "

. . .