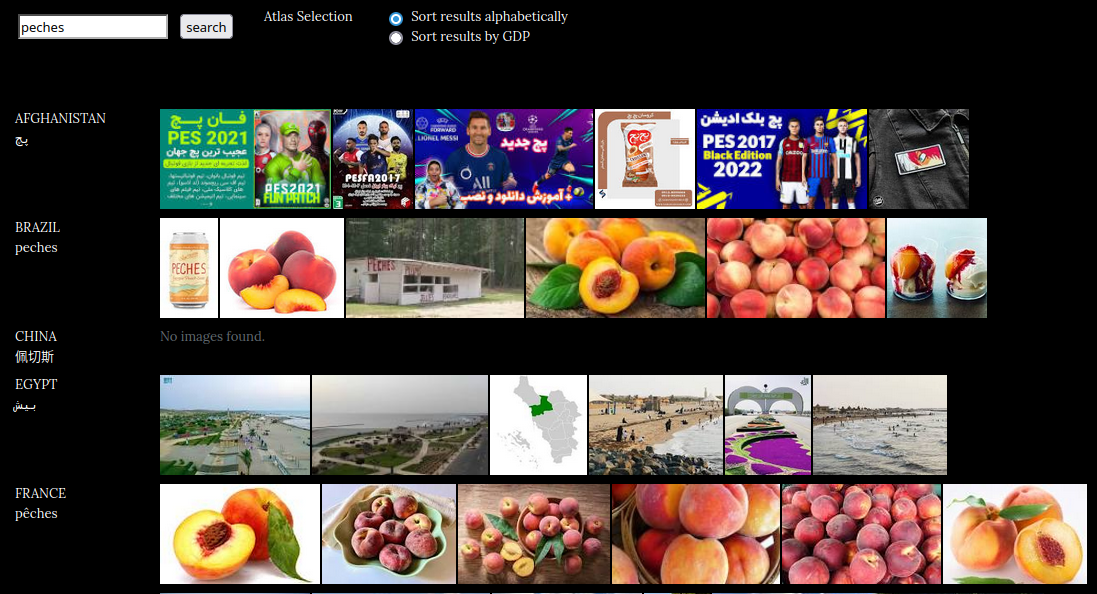

Mur d'images

GitHub - ryzendew/AffinityOnLinux: A repository that helps users get affinity software working on GNU/Linux 🐧

GitHub - ryzendew/AffinityOnLinux: A repository that helps users get affinity software working on GNU/Linux 🐧

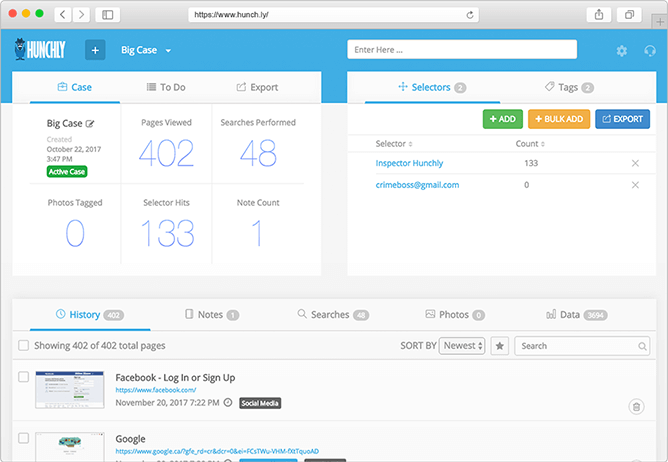

Hunchly - OSINT Software for Cybersecurity, Law Enforcement, Journalists, Private Investigators and more.

Hunchly - OSINT Software for Cybersecurity, Law Enforcement, Journalists, Private Investigators and more.

Utiliser un Raspberry Pi pour exécuter des taches de manière semi-automatique par QR Codes - TREVILLY.COM

Utiliser un Raspberry Pi pour exécuter des taches de manière semi-automatique par QR Codes - TREVILLY.COM

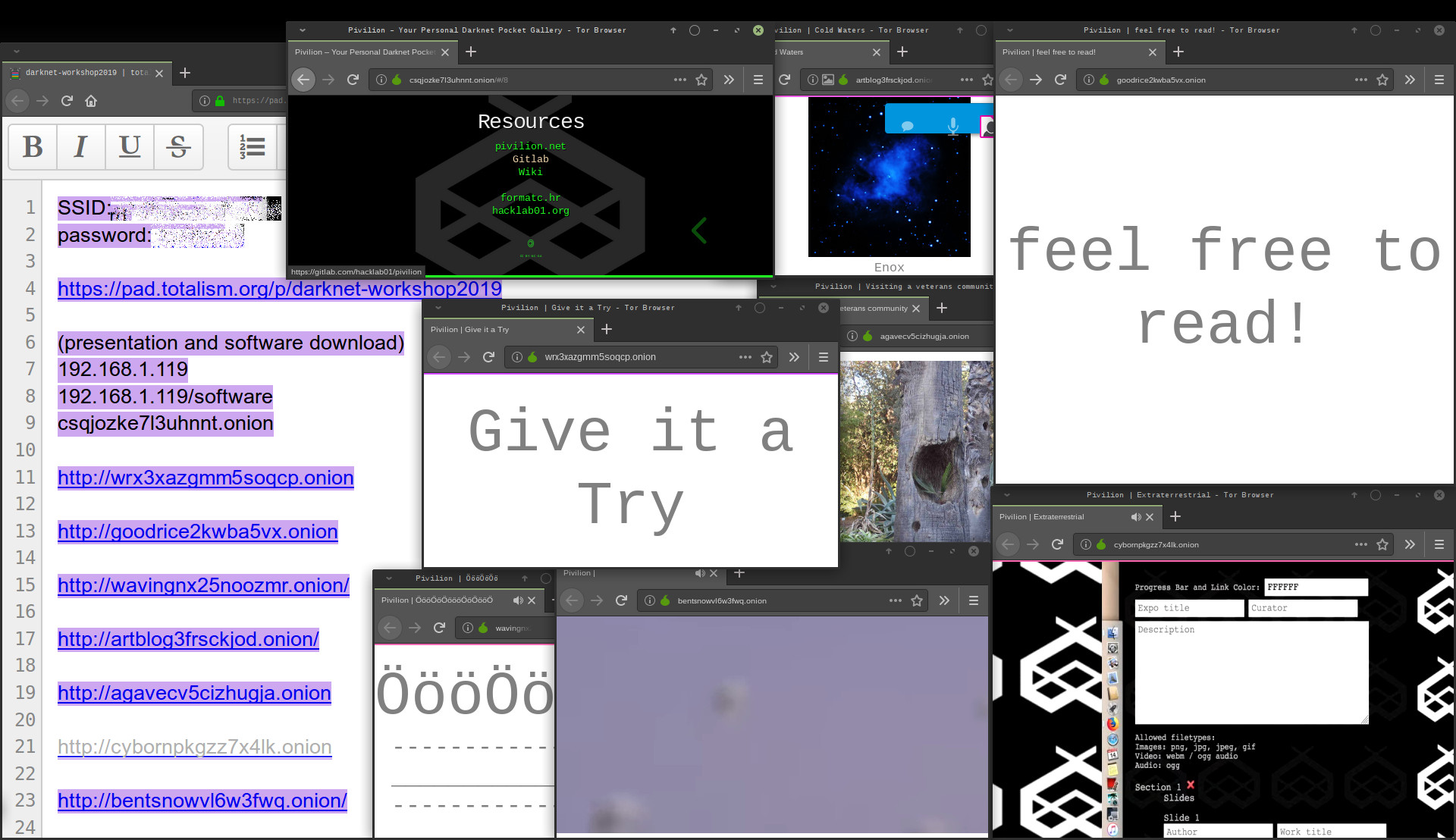

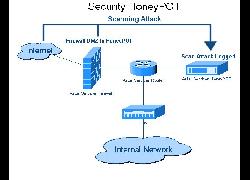

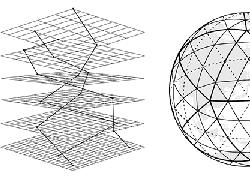

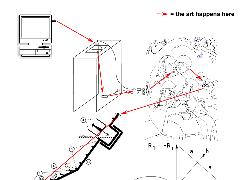

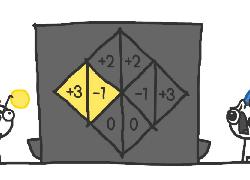

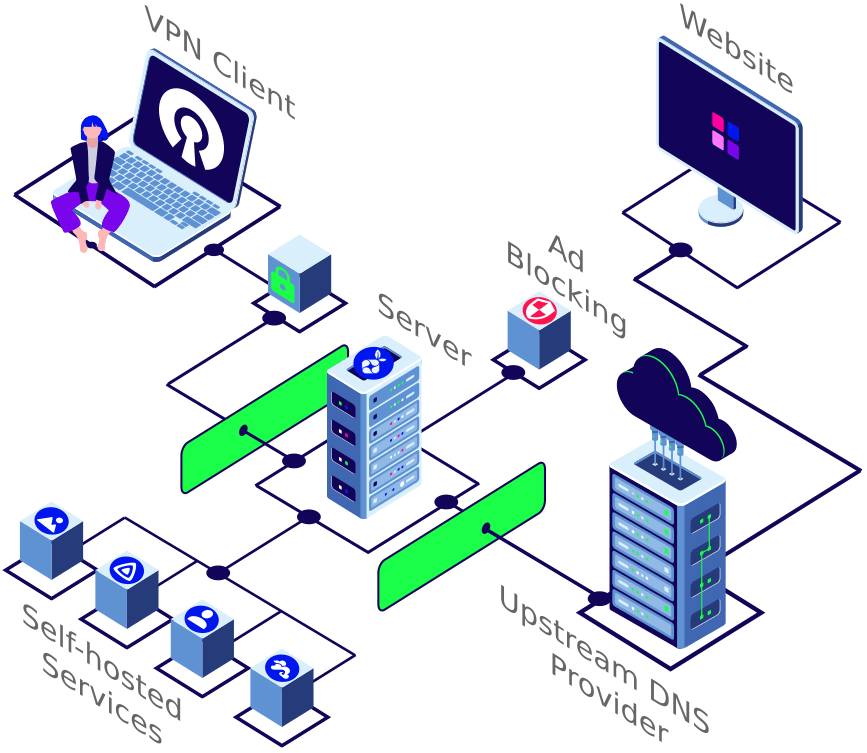

Net neutrality via blockchain: analyzing Loki Network’s onion routing mixnet | by Menno van Ginkel | HackerNoon.com | Medium

Net neutrality via blockchain: analyzing Loki Network’s onion routing mixnet | by Menno van Ginkel | HackerNoon.com | Medium

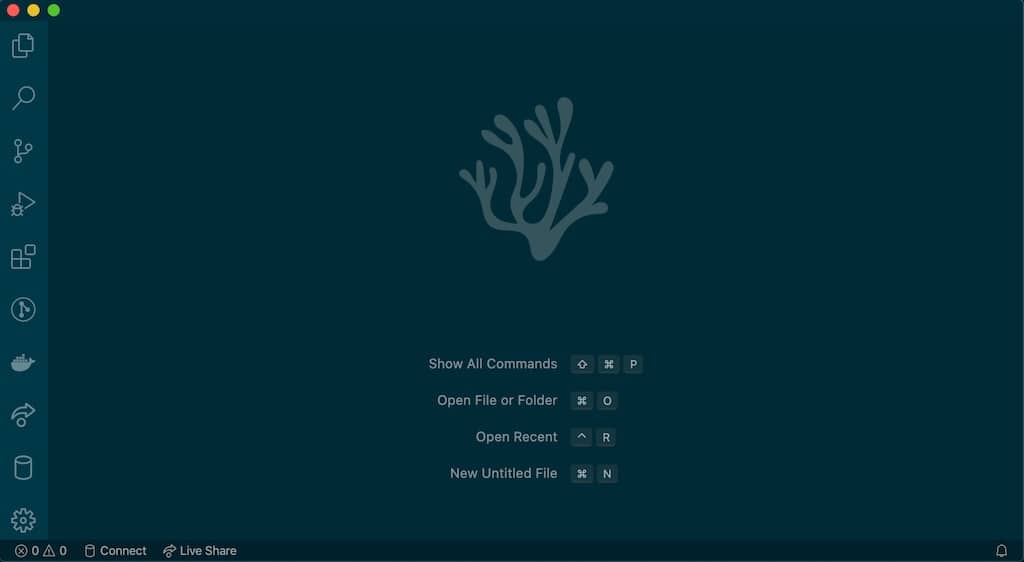

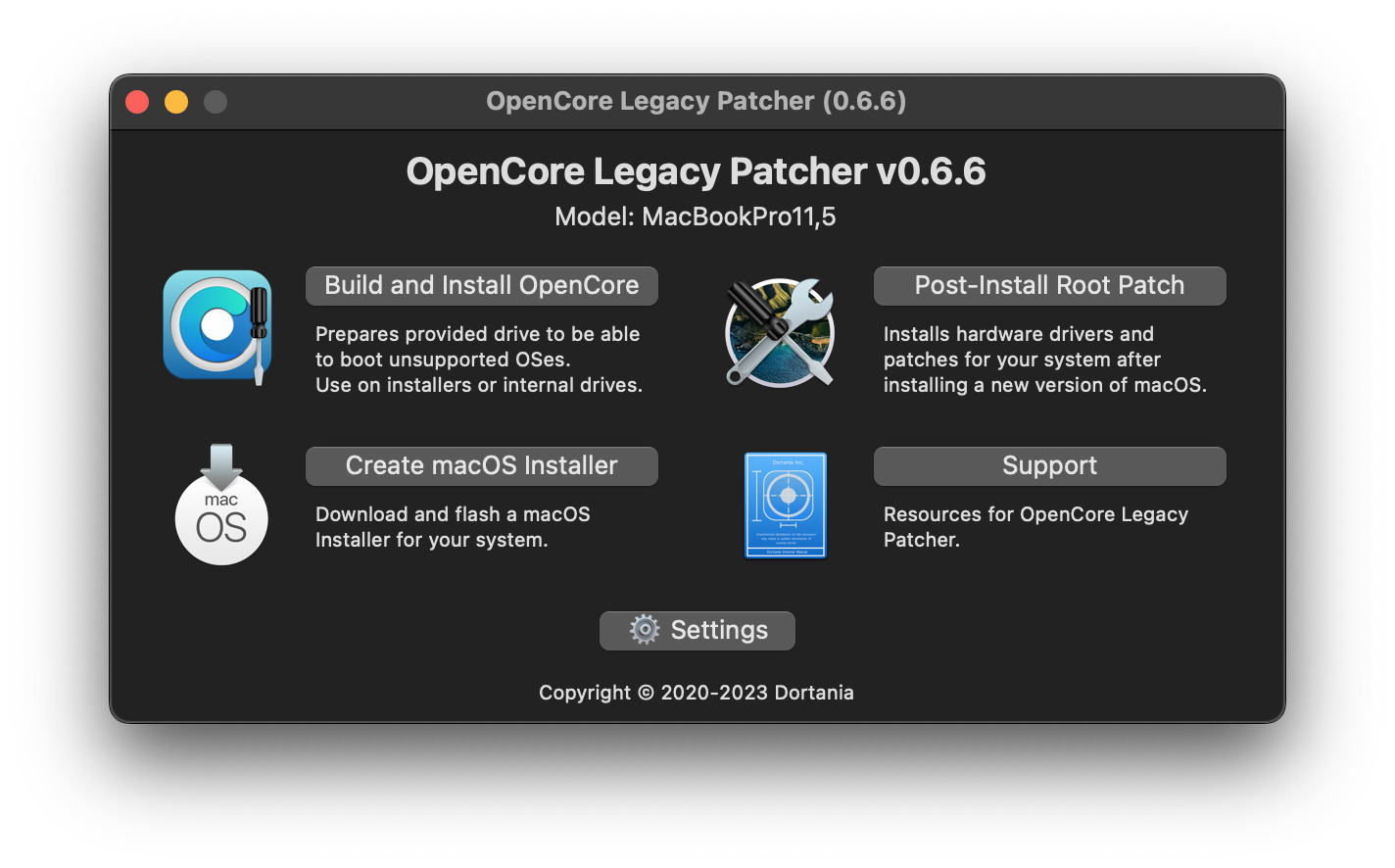

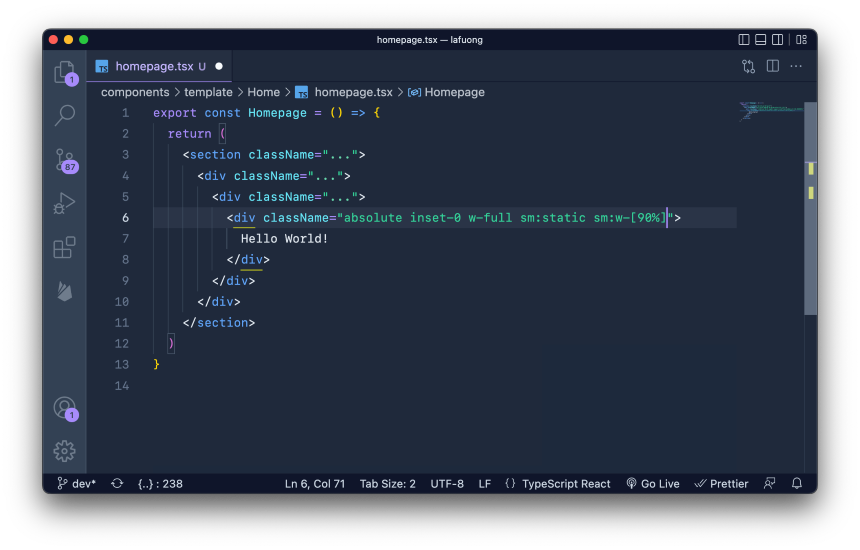

Pourquoi migrer de VSCode à VSCodium ? – CH Studio - Stéphane Hulard / PHP, Laravel, Symfony, Sécurité, API

Pourquoi migrer de VSCode à VSCodium ? – CH Studio - Stéphane Hulard / PHP, Laravel, Symfony, Sécurité, API

Mettez en place un reverse-proxy avec Nginx - Gérez votre serveur Linux et ses services - OpenClassrooms

Mettez en place un reverse-proxy avec Nginx - Gérez votre serveur Linux et ses services - OpenClassrooms

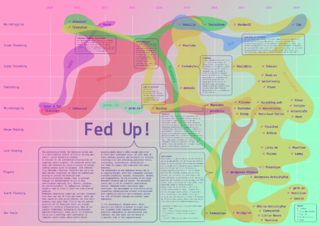

The 2020 Web Developer Roadmap – A Visual Guide to Becoming a Front End, Back End, or DevOps Developer

The 2020 Web Developer Roadmap – A Visual Guide to Becoming a Front End, Back End, or DevOps Developer

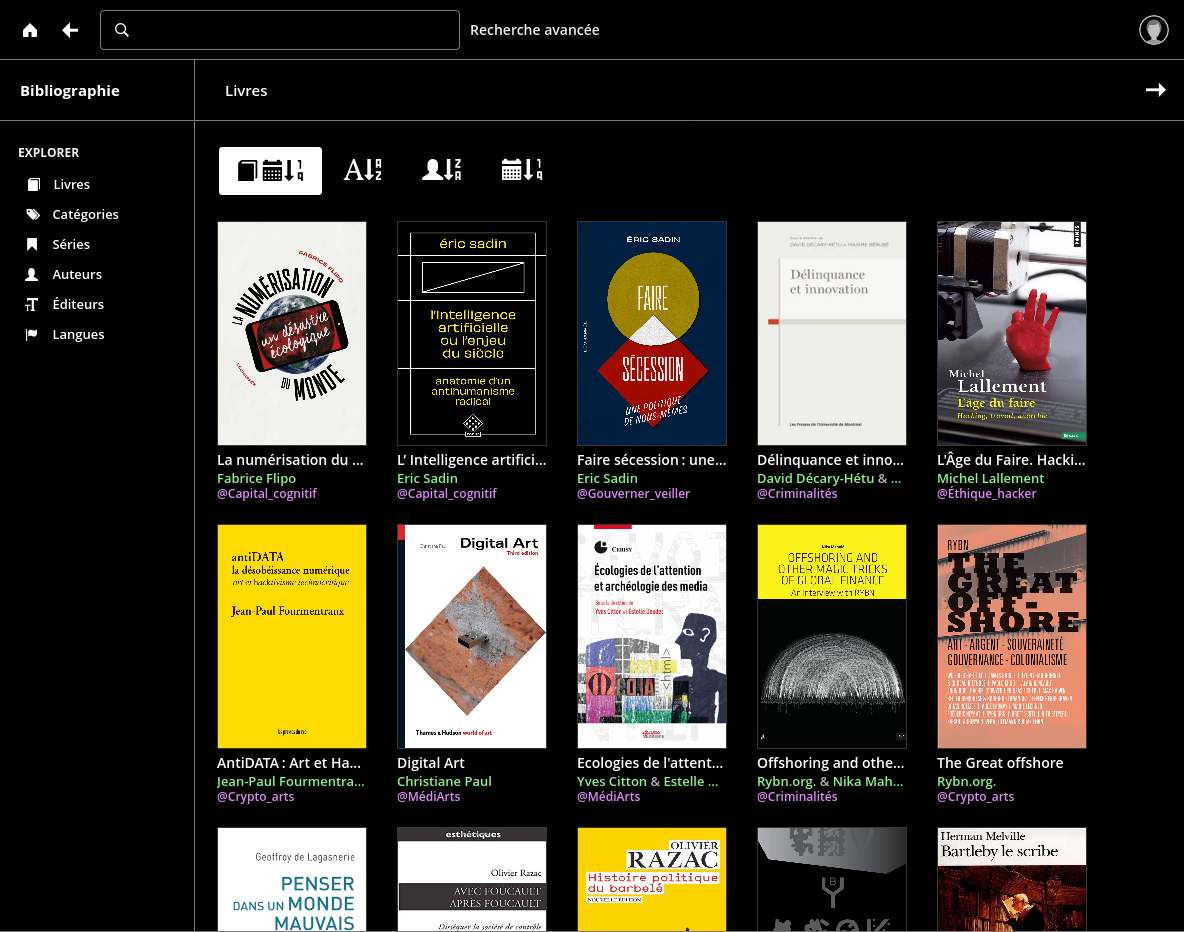

L’Alerte ou l’enquête - Manipulation à distance et fascination curieuse. Les pièges liés au scam - Presses des Mines

L’Alerte ou l’enquête - Manipulation à distance et fascination curieuse. Les pièges liés au scam - Presses des Mines

Pourquoi diffuser des travaux de recherche sous licence « Pas de modification » n’est pas une bonne idée – – S.I.Lex –

Pourquoi diffuser des travaux de recherche sous licence « Pas de modification » n’est pas une bonne idée – – S.I.Lex –

Bruno Latour : "Ce virus est là pour nous préparer à l'épreuve suivante, le nouveau régime climatique"

Bruno Latour : "Ce virus est là pour nous préparer à l'épreuve suivante, le nouveau régime climatique"

Déconnexion : pourquoi votre cerveau a besoin de silence pour se régénérer | Travail (en cours) on Acast

Déconnexion : pourquoi votre cerveau a besoin de silence pour se régénérer | Travail (en cours) on Acast

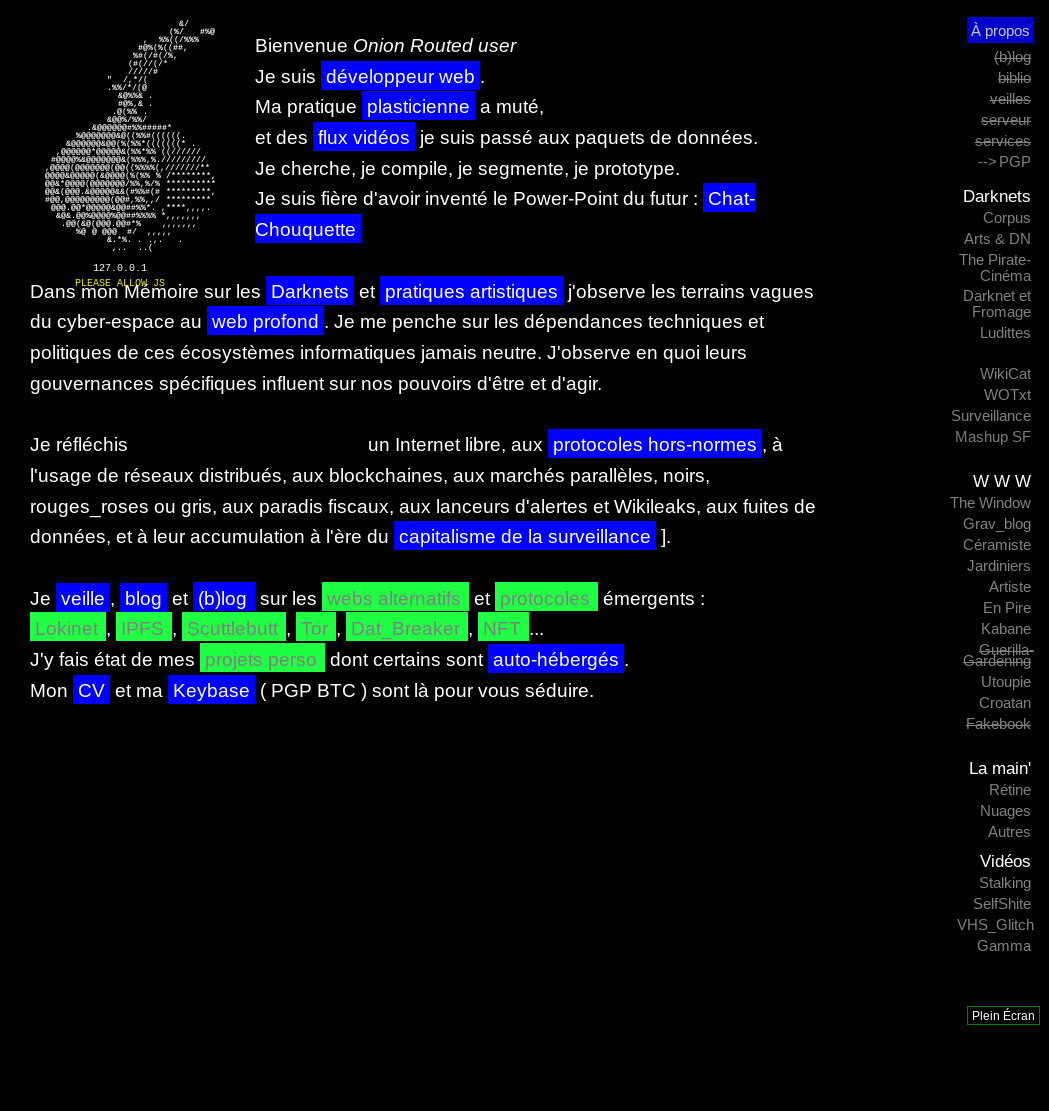

Refusez les programmes de surveillance de données comme PRISM, XKeyscore etTempora - PRISM Break - PRISM Break

Refusez les programmes de surveillance de données comme PRISM, XKeyscore etTempora - PRISM Break - PRISM Break

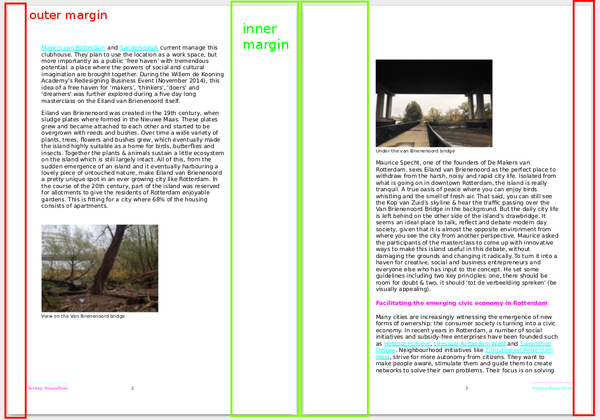

.png)

vidéo title tld.gif)