-

Share a secret - One Time

( open-source )

↳ https://onetimesecret.com -

Retriever

( on demande un acces à la pers. qui détient le secret : inversé )

↳ https://retriever.corgea.io -

Cryptgeon {cette bulle}

( open-source )

↳ https://cryptgeon.org/ -

Yopass: Share Secrets Securely

( open-source )

↳ https://yopass.se -

Hemmelig

( j'en parlais ici )

↳ https://github.com/HemmeligOrg/Hemmelig.app -

PasswordPusher

( Forte activité - indice sur /Libhunt/ )

↳ https://www.libhunt.com/r/PasswordPusher

↳ https://pwpush.com/fr/p/nouveau -

OTS

( GO + cli_bash )

↳ https://github.com/Luzifer/ots

Moi, pour les envois sécurisés de fichiers...

j'utilise aussi le très bon /Wormhole/..

mais ce n'est pas tout à fait la même mentalité !

https://liens.vincent-bonnefille.fr/?27Q_IQ

https://www.libhunt.com/r/magic-wormhole

MAJ 2023

https://liens.vincent-bonnefille.fr/?CzocGw

Partager un password / un text secret... oui

Mais comment ?

Vous pourriez essayer /Privatebin/

https://bulle.vincent-bonnefille.fr/s/privatebin/

Ou /Bitwarden qui intègre /Send/

https://bitwarden.com/products/send/

Vous pouvez aussi tester

https://linx.bonnebulle.xyz

Ou, donc :

https://hemmelig.app

https://github.com/HemmeligOrg/Hemmelig.app

Ou, encore (corporate one)

https://infisical.com

....

Et puis aussi :

Pour vos clefs PGP / Hosts :

https://alternativeto.net/software/keyper/about/

Pashword - Hashed Password Generator. Free and Open Source WebApp to generate passwords you don't need to remember. Pashword generates unique strong passwords for all your accounts using just a single key.

https://github.com/pashword/pashword

hash and Sait, Dictinoaries, Bruteforce...

How difficulté to find a great.good password ?

https://invidious.fdn.fr/watch?v=7U-RbOKanYs

/Bitwarden/ un gestionnaire de mots de passes que j'utilise depuis longtemps...

suite au rachat de /LastPass/ . BW est Multi-platforme j'utilise aussi leur cli_bash ici

L'occasion pour moi d'une petite prise en main de Docker avec l'interface GUI :

Portainer ( GUI : +facile à configurer qu'en ligne de cli_bash ... {tuto intégré}

( Depuis, j'ai aussi découvert https://podman-desktop.io )

@Darknet_Diaries ( podcast )

https://darknetdiaries.com/episode/13/

https://darknetdiaries.com/transcript/13/ hypothesis

https://liens.vincent-bonnefille.fr/?cVx5Bw

"While playing around with the Nmap Scripting Engine_ (NSE) we discovered an amazing number of open embedded devices on the Internet. Many of them are based on Linux and allow login to standard BusyBox with empty or default credentials. We used these devices to build a distributed port scanner to scan all IPv4 addresses. These scans include service probes for the most common ports, ICMP ping, reverse DNS and SYN scans. We analyzed some of the data to get an estimation of the IP address usage.

All data gathered during our research is released into the public domain for further study. "

2012

-

Carte interactive

http://census2012.sourceforge.net/hilbert/index.html -

Paper (intro)

https://census2012.sourceforge.net/paper.html -

paper (étude)

https://citeseerx.ist.psu.edu/document?repid=rep1&type=pdf&doi=ccc3f8ae7e9bdfadc98d17b731e3a85f2c4834bb -

archive :

https://web.archive.org/web/20180216031145/http://census2012.sourceforge.net/paper.html

Adresses IP

( et masques de sous-réseau )

-

https://www.frameip.com/masques-de-sous-reseau/ hypothesis

Une adresse IP divisée en 2 parties

cest le masque de sous réseau qui rend distinct les 2)

la première (avec des bit 1 => contient le réseau)

la seconde (avec des bit 0 => id unique d'une machine sur ce réseau)l’adresse IP est une suite de 4 octets, soit 32 bits. Chacun des ces bits peut prendre la valeur 1 ou 0. Et bien il nous suffit de dire que les bits à 1 représenteront la partie réseau de l’adresse, et les bits à 0 la partie machine

-

https://fr.wikipedia.org/wiki/Octet hypothesis

En informatique, un octet est un multiplet de 8 bits codant une information1. Dans ce système de codage s'appuyant sur le système binaire, un octet permet de représenter 2^8 (2puissance8) nombres, soit 256 valeurs différentes.

IP 0.0.0.0 -> 255.255.255.255

-

htps://www.frameip.com/masques-de-sous-reseau/

Calcul nombre total :

En y regardant d’un peu plus près, on peut calculer le nombre de machines que l’on peut identifier à l’aide de cet adressage. Ainsi, on utilise 4 octets, soit 32 bits, soit encore 2^32 adresses (2 exposant 32 adresses) Or 2^32 = 4 294 967 296, on peut donc définir un peu plus de 4 milliards d’adresses !!!

-

CAIRN (leur attribution)

https://fr.wikipedia.org/wiki/Internet_Corporation_for_Assigned_Names_and_Numbers

Story

(1) Chercheurs en sécurité trouvent qu'un grand nombre de machines ont le port Telnet ouvert

(1a) Nmap : https://www.kali.org/tools/nmap/

(1b) qu'ils sont peu sécurésés avec un pwd par défaut

(2) Ils décident de répliquer à grande échelle l'experience ( illégale )

=> Augmenter le nombre de ces machines

( = les hacker ==> pouvoir y installer d'autres logiciels que ceux du constructeur )

(3) Ils se rendent compte du grand nombre de machines = 40000+

( 420,000 systems )

(3b) Ils auraient pu en faire une armée de bot => attaque DDOS

(4) Ils décident d'utiliser ce super pouvoir pour :

(4a) - faire une photographie du réseau

càd - de toutes les connexions IP qui répondent au pings

//// un projet a grande échelle avec une lourde logistique + adaptabilité

///// + éthique , ils décident de ne pas s'attaquer à certaines infra

///// + d'user un minimum d'énergie

==> de sauvegarder ces données

==> ( 3.6 billion==milliard IPs )

(4b) de débusquer un virus ( Aidra ) présent sur "leurs" machines

== Aidra 30,000 /sur les/ 420,000 Cara

+ prévenir les usagers des routeurs mal sécurisés

(4c) d'en faire la spatialité / map / visualisation

. . .

ÉTUDE COMPLETE 2018

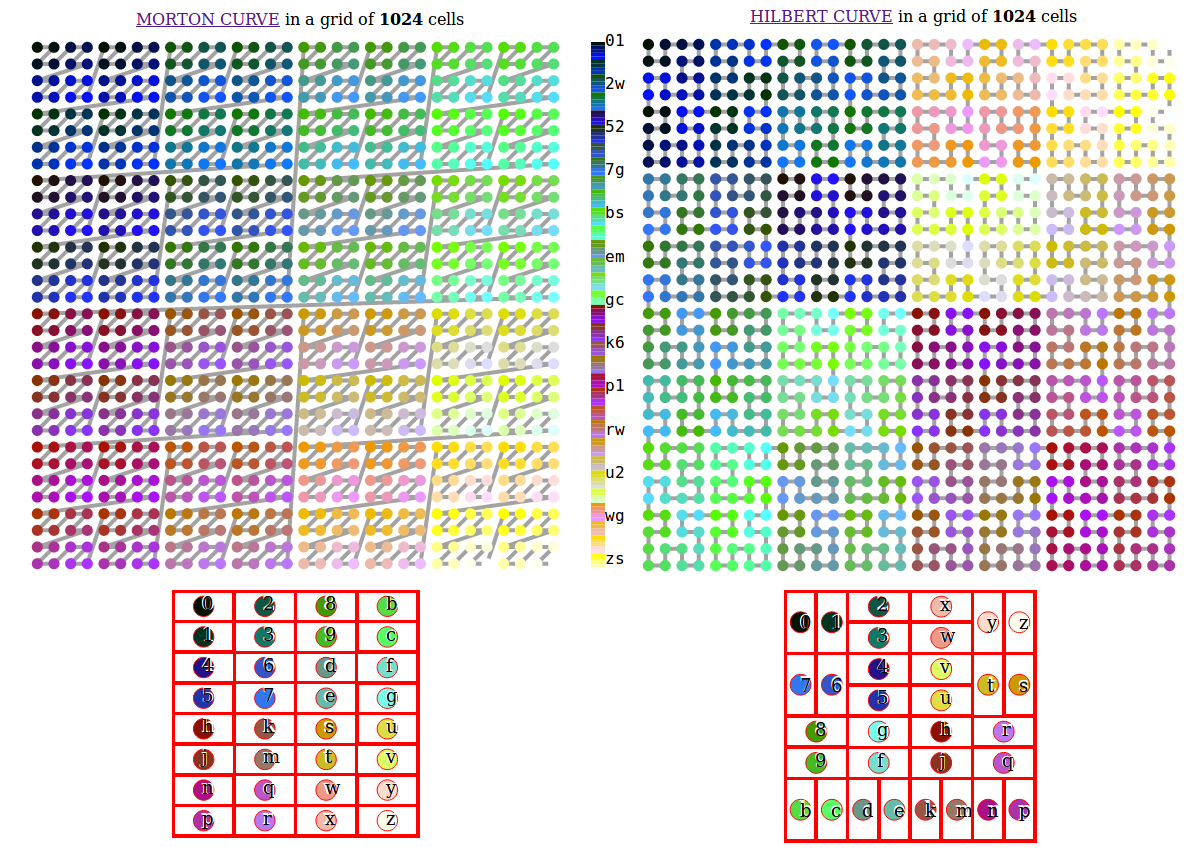

? pourquoi Hilbert Curve

-

https://blog.benjojo.co.uk/post/scan-ping-the-internet-hilbert-curve

? passer entre toutes les plages d'IP ( masques de sous-réseaux )

: Courbe de remplissage

fr : https://fr.wikipedia.org/wiki/Courbe_remplissante

eng : https://en.wikipedia.org/wiki/Space-filling_curve

-

https://blog.benjojo.co.uk/asset/OHMMBrt565

-> git tool https://github.com/measurement-factory/ipv4-heatmap

( APNIC : https://fr.wikipedia.org/wiki/Asia-Pacific_Network_Information_Center )

TLD

- git Carabot TLDs

https://github.com/decal/werdlists/blob/master/dns-toplevel/carna-botnet-tlds.txt - .apple

https://icannwiki.org/.apple

Articles ( hypothesis )

- DarknetDiaries ( podcast )

https://darknetdiaries.com/transcript/13/ hypothesis - Researcher sets up illegal 420,000 node botnet for IPv4 internet map • The Register

https://www.theregister.com/2013/03/19/carna_botnet_ipv4_internet_map/ - Hacker Measures the Internet Illegally with Carna Botnet - DER SPIEGEL

https://www.spiegel.de/international/world/hacker-measures-the-internet-illegally-with-carna-botnet-a-890413.html

WHOIS MAPS

- Internet Identifier Consumption (IIC) - CAIDA

https://www.caida.org/archive/id-consumption/ - IPv4 Census Map - CAIDA

https://www.caida.org/archive/id-consumption/census-map/

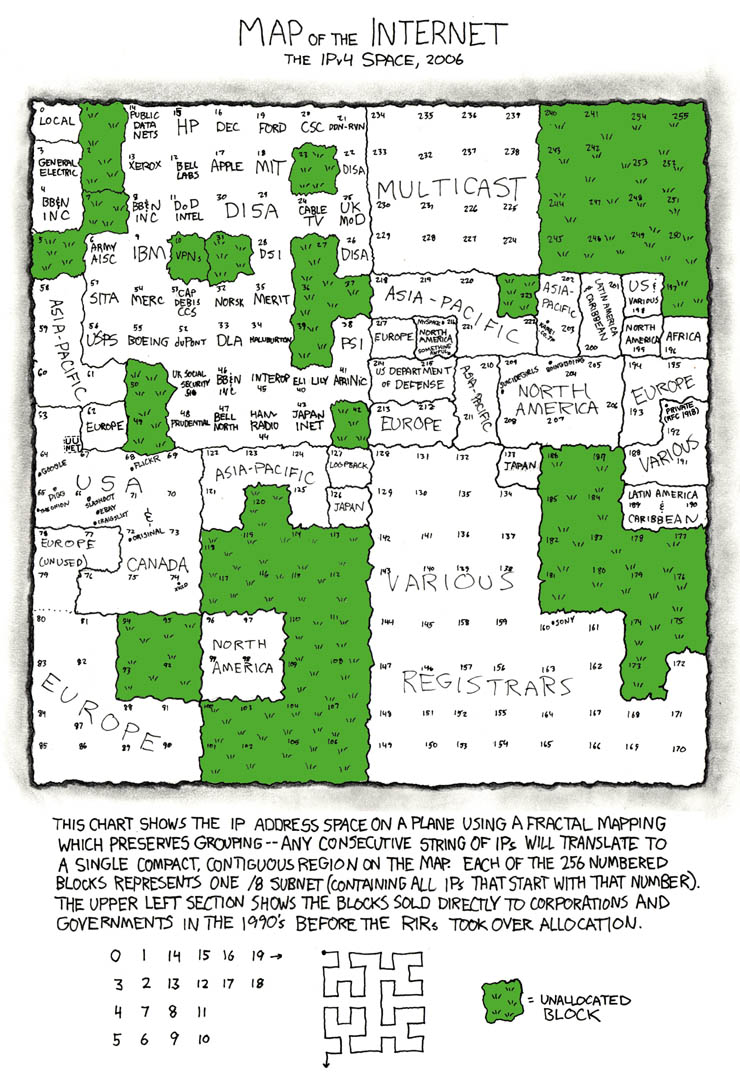

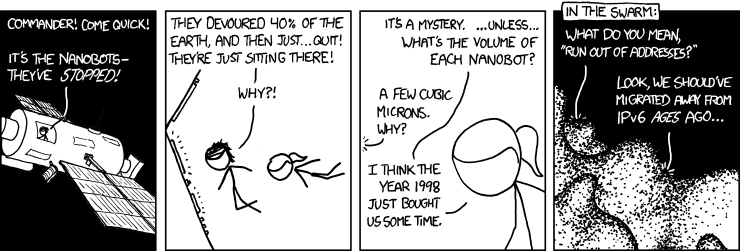

COMICS

-

https://xkcd.com/195/ (map and grass not used parts)

-

https://xkcd.com/865/ ( nano bots en manque d'IP(v4) )

- 865: Nanobots - explain xkcd

https://www.explainxkcd.com/wiki/index.php/865:_Nanobots - 802: Online Communities 2 - explain xkcd

https://www.explainxkcd.com/wiki/index.php/802:_Online_Communities_2 - 195: Map of the Internet - explain xkcd map_carte GAFAM

https://www.explainxkcd.com/wiki/index.php/195:_Map_of_the_Internet

Breaches / Vulnerabilities

- https://www.shodan.io

- https://informationisbeautiful.net/visualizations/worlds-biggest-data-breaches-hacks/

@Nicolas_Maigret avait produit une carte de la distance entre les points/villes du monde

R : Salt + hashing for the best !

Hashing Algorithms and Security: http://youtu.be/b4b8ktEV4Bg

Security of Data on Disk: http://youtu.be/4SSSMi4X_mA