"Firefox a annoncé un nouveau partenariat avec NextDNS pour fournir aux utilisateurs de Firefox des services privés et sécurisés de DNS (Domain Name System) via son programme Trusted Recursive Resolver."

... note que Cloudflare est de la partie 1.1.1... lire à ce sujet https://www.nextinpact.com/article/30142/108783-dns-over-https-pour-stephane-bortzmeyer-diable-est-dans-details

Youpi un nouveau DNS sécurisant avec filtres anti-pubs/trakers/porn...

avec du DoH / DoT pour crypter ce qui passe dans les tuyaux

( au niveau du DNS qui convertit mon adresse URL lisible et mémorisable,

un nom de domaine, en adresse IP unique sur le réseau

attribuée à une machine_serveur et ses données (pages du site demandé) )

Je cherchais un DNS avec filtre anti-pub intégré (à la place du bon Adaway) ads_tracking pour mettre sur mon Android à l'aide de Nebulo 💖

... et NextDNS fait la pub pour handshake dont leur service propose de résoudre (nous permettant d'y acéder) (joie)

... NextDNS qui est donc un autre DNS décentralisé prométant monts et merveille avec son token magique ... pour moi c'est, encore une fois, la possiblité d'accéder à des lieux autrement impossibles. Des heures de bidouille qui s'ouvrent à moi, de compromis (temporaires), d'acharnement numérique. todo

Vennant concurencer le DNS de Google, CloudFlare, Quad9...

Des services qui ont ainsi acces à nos requêtes DNS...

L'attribution d'adresses URL, de noms de domaines est centrale dans le dévellopement d'une existance en ligne.

C'est l'un des derniers endroits par lesquels je suis dépendant d'une hébergeur comme OVH pour acheter et renouveller ma propriété sur le nom de domaine "vincent-bonnefille.fr". ( un frien dans mon projet self_host_hébergement )

Je dois passer par un Registar.

La plupart de "darknets" viennent avec une modalité de résolution de leurs adresses URL spécifiquement accessibles par leur protocol. Des TLD exotiques... comme autant de portes à pousser.

Lokinet .loki

Tor .onion

i2p .eepsite

data .dat

les dht: de dn_ScuttleButt ...

à partir de l'identification unique sur le réseau de vortre machine une adresse lui est attribuée et elle devient ainsi joignable (ce qui lui permet d'afficher un site web ou tout autre chose)

Bref un nouveau dns c'est un retour aux sources et à mes premières lectures de recherche

(intéressé au perfectionement technique par la critique de l'existant, dépassé, perfectible...

autant que par les processus de crétaion eux même { à l'origine de normes informatiques et d'autre nature })

...

parmis ces lectures, un petit bonbon :

Cooking With Onions: Names for your onions | Tor Blog 2017 💖

https://blog.torproject.org/cooking-onions-names-your-onions

https://liens.vincent-bonnefille.fr/?geTQFQ référence

...

Hadshake, m'a fait pensé à :

NOIA-net par Syntropynet (qui se présente comme une solution blockchaine pour les BGP (qui sevent à trouver le chemin le plus court entre deux machines en réseau, via Internet))

https://liens.vincent-bonnefille.fr/?u2e5KA

"Handshake" glossaire_notion

https://www.encirca.com/your-guide-to-handshake-crypto/

https://medium.com/tokendaily/handshake-ens-and-decentralized-naming-services-explained-2e69a1ca1313

... littéralement "serrage de main" ou "établissement d'une liaison", initie la rencontre entre deux machnines wiki, c'est le cas lors d'une connexion ftp ou encore ssh ...

...

fun : "Epic Handshake" avec Arnold Schwarzenegger dans Predator de 1987.

...

/HandShake/ c'est aussi :

" Decentralized naming and certificate authority

An experimental peer-to-peer root naming system. " P2P DNS

Ce ne sont pas les livres grand public, essais, fantaisies, techno-fantasmes qui manquent sur les darknets!

. J'ai lu (sur papier)

Darknet, GAFA, Bitcoin de Laurent Gayard, 2018 ebook

.. également

This Machine Kills Secrets: How Wikileakers, Cypherpunks, and Hacktivists Aim to Free the World’s Information de Andy Greenberg, 2018 ebook

(..) je cherche le titre d'un autre livre sur les crypto dont l'auteur avait inspiré mon début de recherche (je travaillais à l'époque sur l'oeuvre de @Nicolas_Maigret

.. : Obfuscation, Finn Brunton and Helen Nissenbaum https://we-make-money-not-art.com/obfuscation-a-users-guide-for-privacy-and-protest/ 2015 ebook

(.. trouvé !) Digital Cash: The Unknown History of the Anarchists, Utopians, and Technologists Who Created Cryptocurrency de Finn Brunton, 2019 ebook

Une mine d'or on vous dit #<3

beaucoup d'articles (favoris / rss) sur les dn_darknet dn_tor_onion dont dn_lokinet

https://127.0.0.1:43110/1CpqvBQWSzZSmnSZ58eVRA9Gjem6GdQkfw

...

A Review of Lokinet (Oxen): A Road to Nowhere?

How to Take Back the Internet by Choosing the Internet

https://cheapskatesguide.org/articles/take-back-the-internet.html/

The names of some decentralized networks are ZeroNet, I2P, Tor, IPFS, Freenet, Lokinet, Scuttlebutt, and Aether

Cool article about dn_lokinet dn_tor_onion dn_darknet

["https://lundi.am/4014"]

À l’heure où le réseau resserre son emprise sur le réel, les promesses d’internet n’ont jamais semblé si ambivalentes. Outil d’émancipation ou bras armé de nouveaux totalitarismes ? Sanctuaire de la liberté d’expression ou terrain de jeu des intelligences artificielles ? De la Silicon Valley à la Chine, des réalités alternatives se dessinent. Elles sont aujourd’hui le fruit de technologies, d’infrastructures et de systèmes entrelacés.

. . .

notes perso (en vrac)

Dans ma bibliothèque :

https://bib.vincent-bonnefille.fr/book/69

Redecentralize/alternative-internet:

A collection of interesting networks and technology aiming at re-decentralizing the Internet

Zeronet anonet ipfs dat...

Piratebox, seafile, Nextcloud...

EtherPad, Wikisuite, CodIMD....

Ethereum, Bitcoin...

Loki.net, OpenVNC, Funkfeuer, Freifunk , FNF...

Scuttlebutt, Beaker Browser, DNSChain, GNUnet...

I2P, Knode, LibraryBox, LiteCoin, NameCoin, Syncthing, Storj, Searx...

Liste-index

Cloud and storage

Collaborative Web Editors

Cryptocurrencies and markets

Developer tools and frameworks

General

Hosting and media

Identity

Messaging

Networking

Social Networks

Telephony

...- Golem Network

https://www.golem.network/ - IPFS Powers the Distributed Web

https://ipfs.io/#install - 💤 Anonet - Qontrol.nl Wiki

http://wiki.ucis.nl/Anonet - VANet - Qontrol.nl Wiki

http://wiki.ucis.nl/VANet

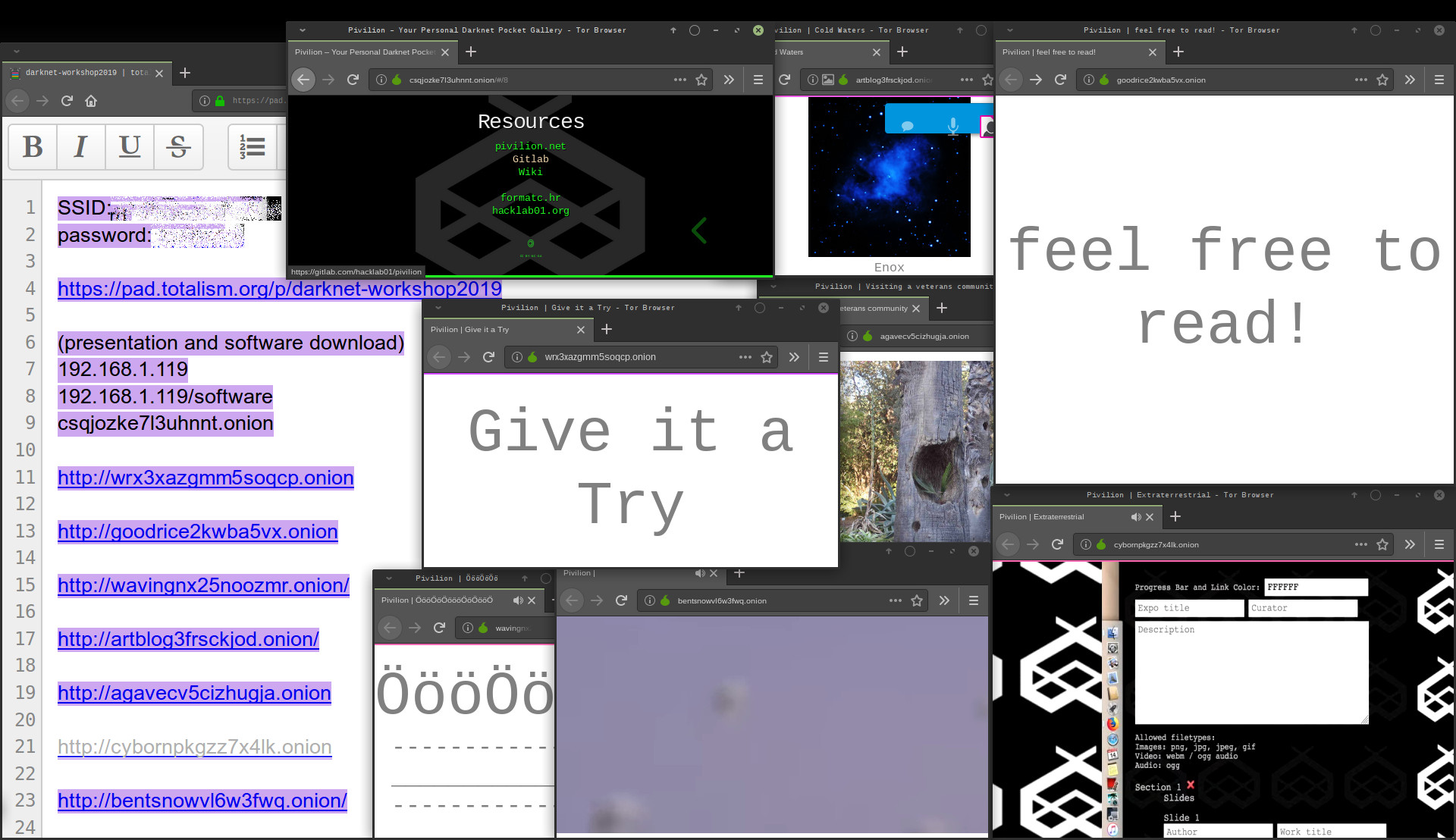

Workshop 2019

https://pivilion.net/2019-workshop/

https://pivilion.net/tag/rpi/ 2020

via : https://schloss-post.com/art-dark-net/ ( @Schloss_Post interview_conférence )

On y voit un environnement_desktop de recherche_création en atelier_workshop / cours ...

Une exposition des terminaux ( cli_bash ) : une résidence

ça code : @Dina_Karadžić et @Vedran_Gligo

Pivilion is a decentralizing open source darknet web server project and gallery management software for the creation of autonomous & uncensored digital media art online galleries. It runs on low cost Raspberry Pi hardware and is built on top of Raspbian GNU/Linux with a server and Tor networking built in, utilizing the Tor network to host exhibitions out of the box.

Each Pivilion device receives a Tor onion domain automatically the first time it’s activated. The system provides the user with a CMS for publishing multimedia or websites within a gallery. It’s designed so that the author-curator can use any network (even public networks behind firewalls) to host an online exhibition.

via : https://schloss-post.com/the-first-schlosspost-web-residents/

Install Readme Git

https://gitlab.com/hacklab01/pivilion/-/wikis/pivilion-manual-setup

Ressemble à une adhoc_piratebox

DEAD #.onion : http://pivilionumi6b3kg.onion/pavilion

org https://hacklab01.org #<3 glitch aesthetique_goût hack

+) https://thewrong.org

Article Blog de Tor

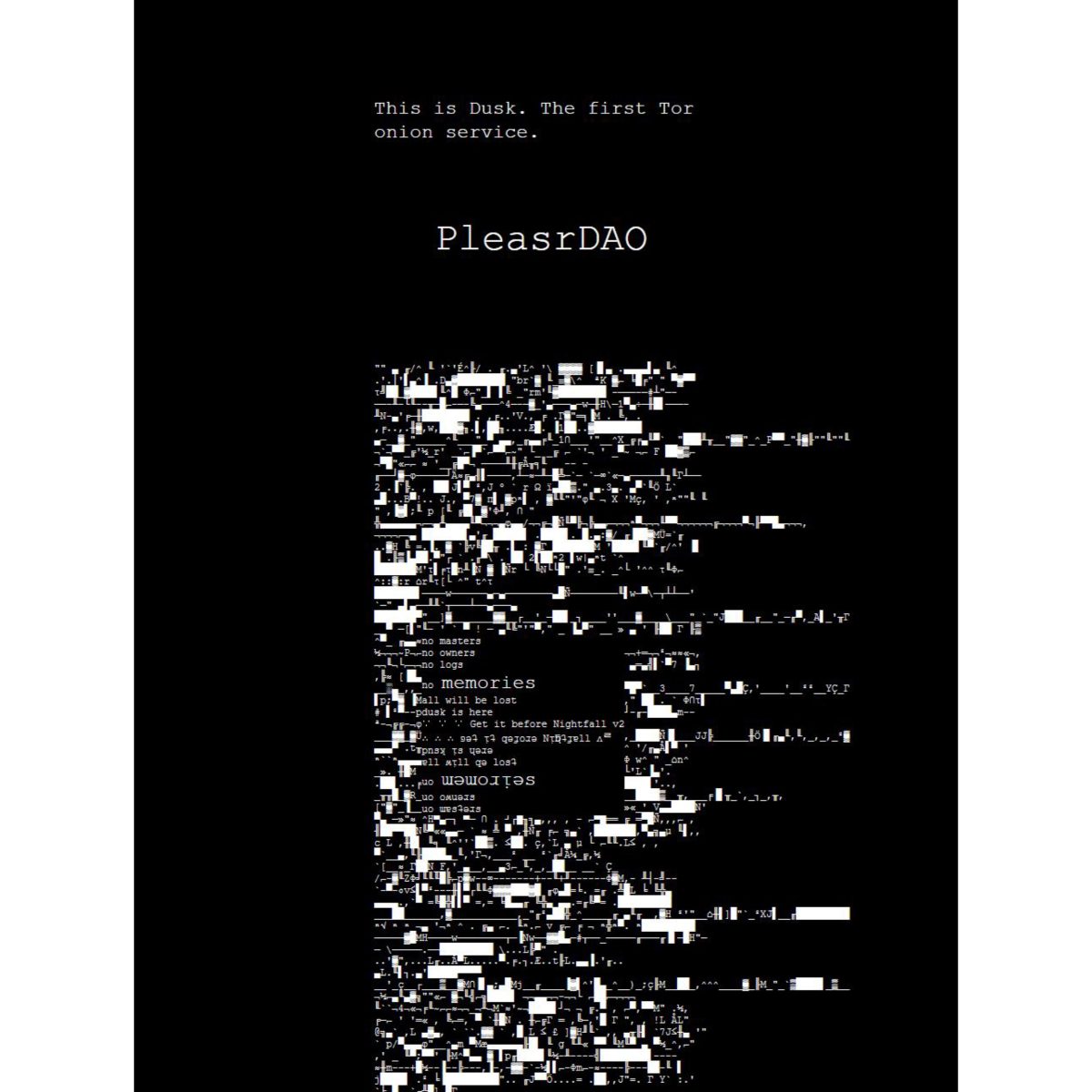

http://www.duskgytldkxiuqc6.onion #.onion

Itzel Yard aka IX Shells, “Dreaming At Dusk” NFT_blc

Archive wallabag 2021

+

https://foundation.app/@torproject/dreaming-at-dusk-35855

More than 15 years ago, Tor onion services were brought to digital life. An ecosystem of onions has been blooming ever since.To commemorate this landmark in the history of privacy, we collaborated with @ixshells to create a one-of-a-kind digital artifact: a generative art piece derived using the private key of the very first onion service, duskgytldkxiuqc6.onion #.onion

@ici Amy Plant

élève à l'école 42...

Un ton décalé, perso, une belle narration

"Le Dark Net, c'est la face cachée d'internet. On y trouve de tout, en toute liberté et dans l’anonymat total. Un réseau secret derrière lequel s'abritent aussi des cybermilitants traqués par les régimes totalitaires. Alors comment fonctionne t-il ? Et pourquoi les autorités sont-elles"

France TV (2014 ?)

Titre : "i put a DARK WEB website on a Raspberry Pi!!"

Vidéaste vulgarisateur spécialisé dans la sécurité et intrusion informatique (hacking)

Cours orienté Back End / DevOps

( = 'Site Reliability Engineer', cf. différence_roadmap ),

Il est fan de linux et raspberrypi #<3

Il est ici question du dn_darknet ( dn_tor_onion ), de self_host_hébergement !

... mais c'est pour bientôt

Dans ce billet de blog : petits comparatifs et review

.

<3 l'interface de nodes est trop beau

+

NON TESTÉ ( mais souvent croisé en me disant "Hoax*" )

https://secretsofthedark.com/2021/03/30/anonymity-networks-anonet/

* Comme il semble en exister pleins ( aux annonces farfelues )

https://secretsofthedark.com/2017/06/08/the-shadow-web-cited-me-awesome/

https://secretsofthedark.com/2017/11/17/there-is-no-marianas-web-but/

... tout en comptant l’obsolescence de ces projets

https://secretsofthedark.com/2017/07/05/discontinued-darknets/

Retour sur lokinet (en anglais) et son LLARP (Low Latency Anonymous Routing Protocol)

https://docs.loki.network/Lokinet/LLARP/

( mise au point sur Zeronet+DHT )

.

Lokinet perçu comme le mixnet du futur (utilisant des tech. existantes, montantes...)

.

Permet l'accès aux site en .loki

http://5jk8tcgeiddkq6byq59jjmufe9ttmoojrcdqw14gew359qfziiwo.loki

( test projet_perso )

List security tools

VPN TOR DNS alt.net

... with examples

Par @PafLeGeek en français

Description assez poussée du ffonctionnementde Tor et de ses limites en matière de corruption et ou censure.

ActivityPub

>> https://gitlab.com/lidia_p/fediposter/

>> http://redecentralize.github.io/alternative-internet/ proto altweb annuaire_index VPN dns

"From: tcmay@netcom.com (Timothy C. May)

Subject: The Crypto Anarchist Manifesto

Date: Sun, 22 Nov 1992 12:11:24 PST

.

Computer technology is on the verge of providing the ability for individuals and groups to communicate and interact with each other in a totally anonymous manner. Two persons may exchange messages, conduct business, and negotiate electronic contracts without ever knowing the True Name, or legal identity, of the other. Interactions over networks will be untraceable, via extensive re- routing of encrypted packets and tamper-proof boxes which implement cryptographic protocols with nearly perfect assurance against any tampering. Reputations will be of central importance, far more important in dealings than even the credit ratings of today. These developments will alter completely the nature of government regulation, the ability to tax and control economic interactions, the ability to keep information secret, and will even alter the nature of trust and reputation.

The technology for this revolution--and it surely will be both a social and economic revolution--has existed in theory for the past decade. The methods are based upon public-key encryption, zero-knowledge interactive proof systems, and various software protocols for interaction, authentication, and verification.

[...]

The State will of course try to slow or halt the spread of this technology, citing national security concerns, use of the technology by drug dealers and tax evaders, and fears of societal disintegration. [...] Many of these concerns will be valid; crypto anarchy will allow national secrets to be trade freely and will allow illicit and stolen materials to be traded. An anonymous computerized market will even make possible abhorrent markets for assassinations and extortion. Various criminal and foreign elements will be active users of CryptoNet . But this will not halt the spread of crypto anarchy."

"Aujourd'hui, ces hétérotopies de crise seraient progressivement remplacées par des « hétérotopies de déviation » : « celle dans laquelle on place les individus dont le comportement est déviant par rapport à la moyenne ou à la norme exigée. Ce sont les maisons de repos, les cliniques psychiatriques ; ce sont aussi les prisons et il faudrait sans doute y joindre les maisons de retraite, qui sont en quelque sorte à la limite de l'hétérotopie de crise et de l'hétérotopie de déviation, puisque, après tout, la vieillesse, c'est une crise, mais également une déviation, puisque, dans notre société où le loisir est la règle, l'oisiveté forme une sorte de déviation. »"

"Selon lui, « l'hétérotopie a le pouvoir de juxtaposer en un seul lieu réel plusieurs espaces, plusieurs emplacements qui sont en eux-mêmes incompatibles. » Ainsi, le théâtre est-il une forme d'hétérotopie, ou le jardin traditionnel des Persans (de même que les tapis, qui étaient à l'origine des reproductions de jardins) : « Le jardin, c'est, depuis le fond de l'Antiquité, une sorte d'hétérotopie heureuse et universalisante (de là nos jardins zoologiques). »"

. Aujourd'hui, ces hétérotopies de crise seraient progressivement remplacées par des « hétérotopies de déviation » : « celle dans laquelle on place les individus dont le comportement est déviant par rapport à la moyenne ou à la norme exigée. Ce sont les maisons de repos, les cliniques psychiatriques ; ce sont aussi les prisons et il faudrait sans doute y joindre les maisons de retraite, qui sont en quelque sorte à la limite de l'hétérotopie de crise et de l'hétérotopie de déviation, puisque, après tout, la vieillesse, c'est une crise, mais également une déviation, puisque, dans notre société où le loisir est la règle, l'oisiveté forme une sorte de déviation. »

"Au sein d'une hétérotopie existe une hétérochronie, à savoir une rupture avec le temps réel. Autrement dit, l'hétérotopie atteint son plein potentiel lorsque les hommes qui la font naître rompent avec la chronologie traditionnelle."

|

"En outre, les hétérotopies sont souvent liées à des « hétérochronies », là où les hommes sont en rupture par rapport au temps traditionnel. Ainsi, les bibliothèques et les musées, qui, par leur accumulation d'objets et de livres de tous les temps, constituent un « lieu de tous les temps qui soit lui-même hors du temps ». Il y a aussi les hétérotopies non pas éternelles, mais chroniques, c'est-à-dire temporaires : les foires ou les centres de villégiature, par exemple du Club Méditerranée. Les principes d'ouverture des hétérotopies ne sont souvent qu'apparence alors que les principes de fermeture les rendent difficilement accessibles et imposent des contraintes ou des rites de passage."

"Foucault conclut son texte en parlant des bateaux, établissant ainsi un lien transversal avec sa description de la Nef des fous dans Histoire de la folie à l'âge classique, espace du dehors par excellence : « Le navire, c'est l'hétérotopie par excellence. Dans les civilisations sans bateaux les rêves se tarissent, l'espionnage y remplace l'aventure, et la police, les corsaires. »"

< Via TAZ https://fr.wikipedia.org/wiki/Zone_autonome_temporaire

< Via Cyber-espace https://fr.wikipedia.org/wiki/Cyberespace

< https://fr.wikipedia.org/wiki/Cyber

Il est tiré du mot grec Kubernêtikê signifiant « gouvernail ». Ce préfixe est présent notamment dans cybernétique, cyberespace, cybertexte...

Ont participé à ce livre :

Robert Ménard, fondateur de @Reporteur_sans_frontières

Fabrice Epelboin, @ReadWriteWeb

Tom Morton, expert auprès des tribunaux anglais

Guillaume Champeau, @Numerama

Hervé Recoupe, adjudant enquêteur de la Gendarmerie_Nationale

Mathieu Pasquini, @InLibroVeritas

@Jérémie_Zimmermann , @La_Quadrature_du_Net

Hadopi WikiLeaks ... années 2009 (première publication en allemand)

2010 ( Éditions : libroVeritas )

--

À ce sujet https://www.numerama.com/magazine/14977-confession-d-un-pedophile-l-impossible-filtrage-du-web-pdf-disponible.html

On trouve le livre ici et là

http://www.l-enferdudecor.sitew.eu/fs/Root/7fw6s-confession_dun_pedophile_limpossible_filtrage_du_web.pdf

https://docplayer.fr/16525418-Confession-d-un-pedophile-l-impossible-filtrage-du-web-collectif-d-auteurs.html

https://www.numerama.com/magazine/14977-confession-d-un-pedophile-l-impossible-filtrage-du-web-pdf-disponible.html

et en P2P (torrent)

Vidéo conférence DEF CONférences 11 2003

DISPONIBLE SUR :

https://www.defcon.org/html/links/dc-archives/dc-11-archive.html

" @Philip_R_Zimmermann is the creator of Pretty Good Privacy. For that, he was the target of a three-year criminal investigation, because the government held that US export restrictions for cryptographic software were violated when PGP spread all around the world following its 1991 publication as freeware. Despite the lack of funding, the lack of any paid staff, the lack of a company to stand behind it, and despite government persecution, PGP nonetheless became the most widely used email encryption software in the world. After the government dropped its case in early 1996, Zimmermann founded PGP Inc."

<< cité par le très bon podcast sur le hacking et ses histoires Darknet_Diaries de 2018 <3

https://darknetdiaries.com/episode/12/

https://darknetdiaries.com/transcript/12/

( au sujet de la guerre commerciale et gouvernementale visant à réguler et limiter l'usage civile des technologies de cryptage = à retirer ces outils de défense numérique et informationnelle du "bien commun" )

"In the 1990 ’s the Internet started to take shape. But the US goverment had strict laws regulating what type of cryptography is allowed to be used online. A few brave people stood up to the government in the name of civil rights and won the right to use strong encryption."