... dont :

Les agents

@Gwenola_Wagon et @Pierre_Cassou-Noguès

Installation et performance 2023

Les agents est une oeuvre qui met en question la machine à habiter contemporaine. Dans un futur proche, les annonces immobilières sont générées par une IA. Descriptifs et photographies se répètent et se confondent dans un uniforme fantasme cocoon. Des filtres s’appliquent bientôt aussi aux visages des agents immobiliers, qui prennent les allures stéréotypées de personnages d’animation. Le cocoon est si doux et coloré qu’il tourne au cauchemar.

infos de l'université Aix-Marseille :

https://imera.univ-amu.fr/en/xanadu-gwenola-wagon-and-pierre-cassou-nogues

via : https://www.scripteo.net/a-propos-de-linstallation-les-agents-de-gwenola-wagon-et-pierre-cassou-nogues/

Cover de {cette} bulle :

https://darknetdiaries.com/episode/129/

-

@Darknet_Diaries

tech.hack combats, interviews

https://darknetdiaries.com

https://youtube.com/@JackRhysider -

@DoingFedTime

https://www.youtube.com/@DoingFedTime

Darknets actualités -

@SomeOrdinaryGamers

--> Deep Web Exploration

https://www.youtube.com/playlist?list=PL_NnG4jzzKohor2G8liXfgfRboMRGtO-f -

@Infernet ( @Blast )

faits divers, emprises du web

https://www.blast-info.fr/tags/infernet-iXZG83XHRPmMXKes6V_i7A

https://youtube.com/playlist?list=PLv1KZC6gJTFnOvSLchy-SHfp5UD-zrISt -

@Feldup (bien sûr)

https://www.youtube.com/@Feldup

Mes séries sur le web

pseudo-science réalités alternatives, récits du web, enquêtes , faits divers connectés…

-

@G-Milgram

Enquêtes sur le new âge online

( spam_scam sectes new_age , QAnnon )

https://youtube.com/playlist?list=PLuOtmNs-1yfNOKEVJEObESL26LvoTWmAW -

@LExtracteur

Porté sur une critique du charlatanisme bien être

( spam_scam sectes new_age santé_vivant )

https://youtube.com/@LExtracteur

Neural Networks and Weather Satellites.

Neurals Netwark, predicting human machines vote ?

ArtFriction, cloud reality

Bigdata paradigm

http://cloudindx.com/history/

relate des éléments historiques que l'on retrouve dans le livre de l'auteur : https://bib.vincent-bonnefille.fr/book/141

Machines in Flames ( 2022 , 50min) finds a secret history of self-destruction by following the footsteps of a clandestine group of French computer... @CLODO

.

Machins in Flames is the debut film of the Destructionist International, and the first in a series on the appetite for abolition in ultra-leftism.

.

Writing & production: Andrew Culp & Thomas Dekeyser

Music & VO: Dana Papachristou

More info at machinesinflames.com

Entre desktop_movie et documentaire ce roman filmique retrace le cerle de flammes entre l'/arché/ et les hommes, leur désir ubrique de rester imortels, de survivre au présent. Un collectif luddite Toulousin, militant 'avant l'heure' contre le pro.gramme de l'État français à la recherche d'un pouvoir surveillant, informationel, pour ne pas dire surveillant (de ses sujets proto.dissidents).

Et si les flammes de Clodo n'étaient le fait de ces entreprises d'État appuyant sur la gâchette (du clavier) ?

Et si, Clodo dont les molotofs n'ont jamais été démantelés, vivait encore,..? dans les flammes du datacenter d'OVH dont l'histoire récente a vu périr sites web et bases de donnés (des clients de ce leader Européen)

Haven's Gate / Fake .clos/.loky / Real VPN / alt.DNS

TW : + Suicide (Haven's Gate) + Nudité partielle (DNS Turquie)

CONTEXTE

{ Cette } bulle est une digression alors que j'écrivai > cette Bulle <.

J'y observais l’engouement ( dans les années 2015 2017 ) pour les "Onion Routing Networks" (des "Réseaux de Routage en Onion" : des logiciels.protocoles variants du routage en oignon proposé par /Tor) ... et leur obsolescence / survivance aujourd'hui 2022 ... Il s'agissait d'une généalogie des protocoles, une "médialogie".

Je me faisais la remarque qu'ils avaient bien pu exister (ou existeront un jour).

Et que certains n'avaient pas "trouvé leur public" ou "achevé leur développement". abandonware

J'arrivais à me demander quelles sont les limites d'un solutionnisme technique dont l'utopie semble infinie (principe de l'utopie), tirant l'innovation vers "l'avant" (qui se trouverait devant). Et qui, dans le cas particulier des protocoles sécurisants (dont le dn_darknet est la figure), sont d'autant plus soumis aux avancées techniques (d'analyse technique, de contre-contre-espionnage...). Encore et toujours, le monde mauvais-prédateur.concurrentiel qui nous vit nécessite des outils palliatifs, des solutions ad-hoc à son emprise.

Parmi ces nouveaux-nouveaux protocoles il y avait /Hornet qui a aujourd’hui muté...

Je me rappelais d'autres "protocoles atypiques" qui pour certains étaient selon moi des arnaques/Hoax ( spam_scam ).

Et pareillement aux images interdites/censurée, je me dis {ici} qu'il y a une aversion à la perte qui rentre en jeux, l'envie sceptique ( de croire par la réfutation, la vérification éprouvée ) ..de croire qu'un objet existe "vraiment", d'en définir les contours pour mieux l'atteindre ou se résigner (s'il n'était que chimère au moins je suis mieux fixé).

Une affaire technique : faire c'est éprouver

Je venais aussi avec l'idée qu'en définitive bien des protocoles échappent à la nomenclature des réseaux dits "Darknets"... je voulais mettre sur la table les VPN, HTTPS, les F2F voire P2P... comme répondant à leur endroit à un impératif spécifique de sécurité (fermeture) ou d'ouverture : pas des "darknets" ou "dark.proto" mais des agentivités autres.

Dans ce prolongement je voulais { ici } expliquer cette activité (passe temps) de recherche : La "chasse aux protocoles atypiques" (ou herbier). Une pratique qui demande souvent une longue enquête : des essais, de la documentation, puis une vérification empirique et pratique de la "chose" étudiée. C'est une approche épistémologique qui me plaît bien, me met en chemin et en création de formes.

Je la qualifierais (peut-être à tord) de "pragmatique".

Il s'agit d’acquérir un certain savoir-faire / une certaine technicité qui se rapproche de l'artisanat. Un savoir faire autonome.iste que je retrouve dans l'esprit DIY / self_host_hébergement

Une pratique qui vient confirmer la théorie. Car, tant que je ne suis pas connecté.e je ne suis pas pleinement sûr.e que la dite "espèce" de protocole existe (surtout si je braconne tout.e seul.e, sans guide.sachant.e)... Le sentiment satisfaisant de la découverte, de l'accès à face à la résistance du savoir qui semble retenu...

Il s'agit (dans cette exploration) d'éprouver la véracité d'une hypothèse par l'expérience (en me disant : avant de croire son inventeur.ice que "ça marche" je veux essayer par moi-même, tâtonner)... et la confusion générale autour des différents types de protocoles, leur nature ou fonction... c'est vrai c'est un sac de nœuds.

DÉVELOPPEMENT

Entre soi : pairs amiEs

Il y a donc les "Darknets" mais certains sont d'autre nature.

Dans leur collection et vérification de faisabilité (herbier) il arrive de tomber sur des licornes.

Par exemple, dans la famille des réseaux f2f (https://fr.wikipedia.org/wiki/Ami_à_ami) je n'ai jamais su installer puis échanger avec les éventuels pairs d'un réseau comme /anonet. Pourtant il y a bien des sites qui en font mention comme étant un genre de VPN puissance VPN... Un hoax/arnaque ( spam_scam ) ? Même la page wiki des proto "F2F"="Friend 2 Friend"="Ami à Ami" pointe vers une page /Anonet manquante.

L'hypothèse forte que j'ai envie de garder c'est que ce réseau ne fonctionne pas, n'est qu'une documentation fantôme ou une arnaque... Mais je peux me tromper...

Sceptique mais pas con

Je veux voir pour le croireL’absence de preuve n'est pas la preuve de l’absence

Entant que tel { une capture écran / la page d'un site web promotionnel } sont, dans le régime de la preuve, assez peu fiables..., du même degré de fiabilité qu'un témoignage ( méthodologie scientifique sceptique )

Or, de souvenir, la documentation de ce prétendu protocole F2F (/Anonet) ne donnait pas de marche à suivre précise : pas de protocole d'expérimentation reproductible (qui aurait permis d'en discuter publiquement les conclusions). Une telle recette.procédure aurait permis de vérifier l'hypothèse de façon empirique, par la pratique... voire de conclure à sa fiabilité : par l'expérience de son iréfutabilité.Si l'hypothèse selon laquelle { "la mise en réseau de machines via /Anonet est possible" } était remise en cause { "/Anonet n'existe pas" }, alors on aurait pu tenté de reproduir la ou les expérience.s pour éprouver à nouveau la solidité de l'hypothèse.

La charge de la preuve reviendrait sans doute plus à la personne défendant l'existence d'/Anonet (son hypothèse étant remise en cause : se serait à elle de fournir enfin la marche à suivre sous l'observation-vérification de ses pairs.semblables).

. . .

NB : Les F2F existent bien, ceux ne sont pas des Darknets comme les autres.

~ /Freenet en fait partie, /Anonet se présente plus comme un "VPN de VPN" (hum, confus ce slogan) . Dur de le classer sans avoir pu le tester et lu au sujet de son fonctionnement.

~ Or, si l'on veut bien les utiliser, en fonction des attaques.intrusions constatées, des ennemis à contourner ... il est essentiel de bien nommer/tirer cet herbier .

Dans toute (?) ontologie_taxonomie il y a un soucis de (re)semblable, de sous-ensemble.

Les F2F ne sont pas du même acabit que /Tor et variants cités {ici}. Ils ont un "obscurcissement" variable. Et c'est justement ce glissement qui m’intéresse entre catégorisations.

Iceberg starifier le réseau

La mythologie iceberg nous dit que :

{ { { un dn_darknet } est une sous-catégorie du grand ensemble deepweb_dw } contenu dans l'ensemble internet }

Certes si on confond données non agrégées, construites (#darkdata) ou/et accessibles deepweb_dw et leur accès protocolaire.

Elles sont produites dans différents environnements / réseaux / sociétés / plateformes qui, si elles sont accessibles, non verrouillées-privatisées, peuvent être exploitées...

Mais pour qu'elles le soient elles doivent déjà être accédées par les réseaux de machines qui parlent le même langage... le même proto . C'est un préalable primordial à l'existentiel des données.

Ontologie séparante (le re.pli)

Mon dedans est ton en dehors

Chaque intéréieur-extérieur produit comme des plis, des frontières administrées qui sont éprouvées par des attaques, des intrusions, de la surveillance, etc.

Une entreprise responsable se protège des entrées dans son royaume de données et de pouvoirs d’exécution.

Cette ontologie séparante est ce qu'on appelle la 'vie privée' ou la 'défense numérique'. Un dedans inviolable sans autorisations requises expressément.

Sécurité informatique (seul.es contre tous.tes)

Réduire l'accès : censure ou auto.défense

La défense.sécurité informatique est un prérequis dans un monde aussi ouvert que celui du tout en réseau. Les canaux d'accès (les ports par exemple) sont ouverts avec parcimonie, selon les usages, pas tous à tout le monde. Cette obscurité choisie, ce privé, cet intime, est nécessaire aux entreprises humaines connectées (non naïves des prédations dans un monde mauvais, prédateur, concurrentiel).

VPN / DNS / HTTP sécurisés : d'autres outils

À proprement parler un VPN n'est pas un Darknet mais rempli quelques fonctions de sécurisation des données. Pareillement un accès HTTPS encapsule les données chiffrées sur nos navigateurs (par exemple). Mais ces deux moyens ajoutent une couche de sécurité, de mise à distance de certains publics.acteurs.ennemis potentiels. Ces moyens ne dissimulent pas les origines de connexion entre A et B comme peuvent le faire les réseaux amnésiques comme /Tor.

Alt.DNS contre la censure (dont printemps arabes/Hadopi)

Pareillement, un DNS chiffré (DoH/DoT) rempli ce rôle vis-à-vis de nos FAI fouineurs (main dans la main avec les États).

DN : outils.moyens combinés dans un monde hostile (par défaut)

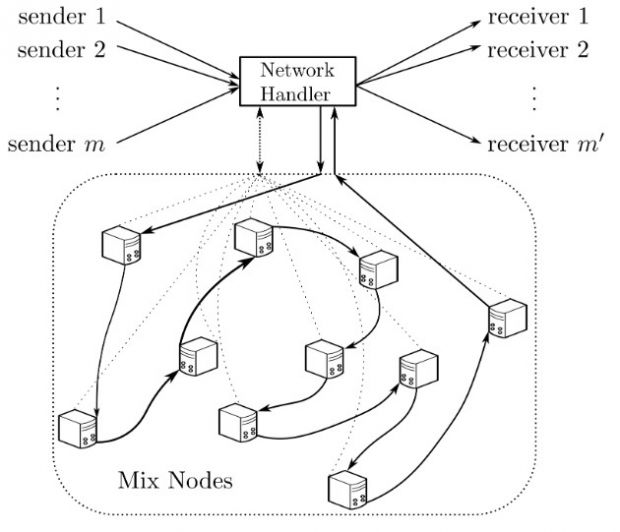

Un Darknet répond à un ensemble des problématiques techniques pour être "dark". C'est un paquet d'outils mis ensemble : dont par exemple, un DNS qui lui est propre

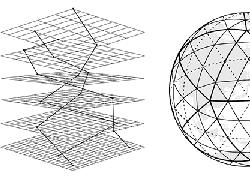

Il doit répondre à un ensemble de moments critiques pour le maintient de l'anonymat recherché. Des conditions sécurisantes sur l'ensemble du transport de l'information : sur les couches successives du protocole de communication...

Couper l'accès au DNS pour empêcher l'accès aux site (par leur URL qu'il contient)

Pour contourner la censure exercée par mon pays (qui veut par exemple censurer Facebook ou mon application de Chat sécurisée) je peux essayer un autre DNS, décentralisé, autonome.Dans cet exemple de censure (d'intervention sur le DNS) et de l'utilisation pour y remédier d'un alt.DNS qui permet d'avoir de nouveau accès à certaines parties du web...

C'est l'un des moyens utilisés durant les @printemps_arabes (il est simple à mettre en place : aussi bien pour l'utilisateur.ice que pour l'attaque.censure)

Je n'utilise pas un "darknet" mais j'ai d'un coup accès à des contenus qui sinon seraient inaccessibles.

Déconnecté j'étais réciproquement hors-ligne / hors-de-portée de ces sites qui pour moi deviennent des Darknets...

. . .

J'avais bien aimé cette définition assez triviale d'un Darknet aux débuts d'ARPANET... où, donc, un darknet était cette machine (ou ces machines) qui d'un coup, pour une raison X ou Y n'étaient plus répertoriées.accessibles.joignables mais qui, sans doute, devaient encore exister...

- On pourrait la raccourcir ainsi :

: Est un darknet un réseau de machines-habitantes

: ... qui échappent à l'accessibilité d'autrui.

- Doute, supputation, fiction, imaginaire pouvaient prendre le pas.

L'autonomie de l'objet, son indépendance prise, on ne saurait dire à sa place s'il existe encore et ce qu'il fait sur les réseaux.

. . .

Reprenons notre exemple de censure au DNS...

( la censure est ici une intervention qui contrevient au principe de neutralité_du_net )Une telle expérience côté utilisateur.utilisatrice, celle d'un dysfonctionnement / d'une coupure... rend visible et sensible une "rejoignabilité" d'habitude sans frottement, indolore, imatérielle, inconsciente, banalisée. Cette coupure rend visible un temps les modalités d'accès.

Je pense ici au "friction less" ( cf. article walla )... @Antoinette_Rouvroy parlait, elle, de "processus indolore" (à l'endroit de la surveillance algorithmique)...

Comme la perte des données nous avons une affection pour les contenus et leurs UX, une satiété dans l'accès et leur consommation . Et on peut en vouloir toujours plus...

Il y a aussi quelque chose ici de la phobie du dys.fonctionnel qui m’intéresse beaucoup...

Reconnexion

Fake/alt.DNS

Je peux contourner la censure de mon FAI avec un DNS alternatif. J'ai du coup de nouveau accès à des adresses URL qui ne répondaient plus (car retirées du registre DNS "normal", commun)

: Le bon outil, la bonne configuration "(ré)ouvre les portes" du savoir, le portail/gate, l'accès aux données, au contenu. Je n'en suis plus coupé.

Accéder au vide qui comblera le manque, l’absence... et que le secret retient

Je pense aux emprises sectaires dans lesquelles l’apprenant est soumis à la verticalité du sachant...

Où le sujet.individu est disciple et dans lequel le savoir retenu par la représentation du pouvoir central (la figure du gouru et de ses nœuds intermédiaires)

: Le manque d'accès au savoir (volontairement retenu) rend addicts.

Je pense ici à la secte /Heavensgate et leur magnifique site :

https://web.archive.org/web/20220124210825/https://www.heavensgate.com/

très pop ou iconique d'un cyberespace accessible par un état modifié de conscience...

Titre du "site hanté" ( liéé à la secte meurtrière des années 90+ ) :

Heaven's Gate - How and When It May Be Entered

qui avait mené à des suicides autour de la croyance en des OVNIsUn article complet sur cette histoire et alt.under_sub culture

--> https://thebaffler.com/latest/haunted-by-cybersects-wagner / 2020

are.na connex. mysticism-myth-religion ( todo bullle )

Un site qui perdure et semble hanté.

Je note sur @The_Internet_Archive qu'il trouve un regain...

peut-être suite à la sortie d'une série TV produite par @HBO ...

Voici les premières lignes du texte de la secte...

https://vimeo.com/209116769 (source)

Last Chance to Evacuate Earth Before It's Recycled

Edited Transcript of Videotape:

This is the 29th of September, 1996 . I'm "Do." "Do"

probably doesn't mean anything to many of you. To those who

have heard of "Do," I might relate "Do" to "Ti and Do," of the

"UFO Two," or of what the media dubbed the "UFO cult"** that

made some splash in the news in 1975 [...] Now, today we have quite a

different urgency. It's urgent to me, and it's urgent to the students

that sit before me. Our reason for speaking to you is because we

feel to warn you of what is just around the corner.

Un dernier DNS pour la route

Parmi les DNS exotiques ouvrant d'autres portes j'ai pu tomber sur le mystérieux .clos ou .loky (TLD) ( not .loki dn_lokinet ) Je crois qu'il y a là une certaine aversion à la perte qui rendre psychologiquement en jeux.

Le désir insatiable d'accéder à quelque chose d'autant plus grand que fantasmé.

... un sujet de RA ( réalité alternative / fake / un divertissement IRL ) dont on trouve de nombreux sujets sur le web tel : https://www.quora.com/What-are-clos-and-loky-links-How-do-you-access-them

Entre crédulité et jeux d'enquête : le plaisir de creuser, de chercher :

une pratique de recherche exploratoire qui aiguise curiosité et intelligence.

... et qui fait parfois oublier le réel sujet et importance de ces protocoles différents-atypiques norme_atypique

Avant d'accéder à des #.onion d'un dn_darknet c'est à des sites censurés que j'ai voulu me connecter. D'une certaine façon, mon premier sentiment d'accéder à un au-delà (que j'espérais encore exister derrière la censure technique) je le dois à l'un de ceux-là : un alt.DNS autonome/alternatif...

La pratique explorative et de collection ne m'a pas quitté.

Liens retenus

--> https://thebaffler.com/latest/haunted-by-cybersects-wagner

Nouveau

vidéo sur une autre secte ....

https://skeptikon.fr/w/gYS1Kgoh8n58kkZXFjVFNU

donne cette source wiki intéressante sur les pseudo-sciences, etc.

https://www.psiram.com/fr/index.php/Pseudo-science

" HORNET, a high-speed onion routing network, could be deployed on routers as part of the Internet. "

... Ou l'utopie inachevée du protocole sécurisé ultime : survivance et sélection logicielle

/Tor /Hornet /Astoria /Vuvuzela /PrivaTegrity /XX

En 2015 sort un vivace concurrent à /Tor :

Hornet, la fibre optique des proto / un dn_darknet haut-débit.

À l'époque j'en entend parler mais il disparaît : abandonware .

On peut en citer plein de ces continents perdus,

/Seconde-Life /Néo-City . /Gofer /e2k ...

et dire que non ils ne sont pas morts ...

qu'ils reposent en paix dans nos cœurs ...

La durée de vie des app_tools est le fait d'une "sélection naturelle".

On pourrait en faire l'herbier numérique, leur médialogie, saisir ce qui les rend résistants ou les pousse dans l'oubli. Quels malins génies les rendent populaires sur le marché du logiciel (libre ou non) ? Ce vaste marché concurrentiel des alternativeto ...

En référence je conseil cet historique des avancées en sécurité informatique hacking (overview)

https://liens.vincent-bonnefille.fr/?DuJryA

https://www.freehaven.net/anonbib/

-

Il y a eut (?) /Hornet {cette bulle} - 2015

https://www.01net.com/actualites/hornet-un-remplacant-de-tor-pour-surfer-anonymement-avec-des-debits-de-93-gbits-s-661110.html

. cite : HORNET: High-speed Onion Routing at the Network Layer (Arvix)

( comme /Tor un mixnet / overlay-network / onion routing network ) -

Il y devait y avoir /Astoria - 2015

https://www.01net.com/actualites/astoria-le-client-tor-alternatif-qui-veut-mater-la-surveillance-de-la-nsa-655511.html

cite : Measuring and mitigating AS-level adversaries

against Tor (Arvix)

Et {là} je faisais une petite digression devenue { Bulle }

... autour des couches.outils.moyens de sécurisation intermédiaires.stratifiées.conjointes

... DNS.DoH / HTTPS / VPN : ces "écosystèmes" d'une typologie de sécurité numérique...

... qui, sans être "Darknets" permettent d'accéder "à autre chose", des alt.DNS et indexes informels (qui, oui échappent aux yeux de tous.tes, les moteurs de recherche).

Une plongée dans l'imaginaire iceberg . . . en passant une secte et sa rétention d'informations.

-

Il y a eut /PrivaTegrity - 2016

Porté par @David_Chaum wiki :" Chaum est crédité comme étant l'inventeur du billet électronique à la suite de la publication de ses recherches en 198211. Il introduit dans ce même article la primitive cryptographique dite de signature aveugle.

Ses idées ont été décrites comme les racines techniques de la vision du mouvement Cypherpunk qui a commencé à la fin des années 1980. La proposition de Chaum était de permettre aux utilisateurs de retirer des billets électroniques auprès de leur banque et de dépenser cet argent d'une manière qui ne pourrait pas être tracée par la banque ou toute autre partie. "

-

via @Sillicon ( français ) màj 2020 ::

Un gourou du chiffrement lance /PrivaTegrity, une alternative à /Tor

https://www.silicon.fr/un-gourou-du-chiffrement-lance-privategrity-une-alternative-a-tor-135394.html

. cite /Hornet https://www.silicon.fr/hornet-un-reseau-danonymisation-a-la-mode-tor-en-haut-debit-122583.html

. cite /Vuvuzela https://www.silicon.fr/vuvuzela-une-messagerie-qui-fait-du-bruit-pour-garantir-lanonymat-133962.html ( Git )

-

via @Wired - 2016

The Father of Online Anonymity Has a Plan to End the Crypto War

https://www.wired.com/2016/01/david-chaum-father-of-online-anonymity-plan-to-end-the-crypto-wars/

. cite https://fr.scribd.com/doc/294737065/cmix-anonymization-by-high-performance-scalable-mixing#download&from_embed" Cryptographer David Chaum's ideas helped spark the decades-long war between encryption and government. Now he's back with a new idea designed to end it. "

-

Note : mettre fin à la cryptowar c'est perdre la cryptowar...

Pas de demi mesure technique, pas de backdoor, pas de contre-partie avec les Renseignements !

https://www.sebsauvage.net/links/index.php?OhKXwg ( source, père de { shaarli } )

... dont le projet semble avoir maturé :

-

via @BusinessWire

( un écosystème d_app et crypto_bitcoin -altcoin )

https://www.businesswire.com/news/home/20220125005777/fr/" Lancement d'une application de messagerie privée sur xx network, le réseau décentralisé à résistance quantique "

" La solution xx messenger basée sur la blockchain protège le contenu des messages et les métadonnées avec une résistance quantique sans précédent " blockchaines_blc

-

Est basé sur cMix ... Mix_network ( Onion_Routing )

un https://fr.wikipedia.org/wiki/Mix_network

Réflexions, ouvertures

Utopie de l'infini possible (#todo : bulle spécifique)

Se pose la question de l'infini développement ou de l'utopie numérique.

De cette idée d'un solutionnisme technique... oui, mais à quoi / comment / pour et par qui ?

Je suis dans cette lecture ( article critique ) :

Pourquoi ces imaginaires progressistes par la technologie ?

(au regard du rêve ubiquitaire et du travail libre et "Le prix du « friction less »")

https://walla.vincent-bonnefille.fr/share/1434 wallabag

https://maisouvaleweb.fr/a-quoi-bon-changer-les-technologies-si-on-ne-change-pas-les-rapports-sociaux/

Obsolescence, Abandonware :

Survivre sur le marché des idées et du réalisme technique

J'ai un peu l'impression ici d'avoir fait une médialogie entre sf_fiction_futuriste et archéologie_num du présent... dans laquelle je me demande pourquoi tel idée-média s'implante.survie.perdure. Quel est alors son héritage ? Que raconte cette survivance des besoins auxquels il répond ?

Une question ( obsolescence ) qu'on trouvait chez @Cheapkatesguide au sujet de Lokinet (un site de vulgarisation info autonomiste linux bulle) ... au regard de ces altweb sans vie, aux multiples cul-de-sacs et moteurs sans résultat...

Une vidéo qui a surgie je consommais ma dose de YT-invidious quotidienne et l'algo m'a lancé {ça}

Et c'est l'un des sujets de ce ARG_Alternate_reality_game . J'avais oublié combien j'aime les ARG .

/Alternate reality game/ qui hybrident des formes de récits entre jeu-narration-fiction .

Qui tentent de dédoubler l'activiter de jouer à jouer.

. Et opèrent comme une remise en jeu des mécaniques de jeu.

. . Le récit dans le récit

. . profitant du recul transmédia

Entracte

(réflexion qq jr plus tard avec un autre jeu)

Les jeux de réalité alternative, d'énigme, sont très rependus comme divertissement rependu (/spread/) sur les réseaux sociaux tel /Reddit/ ou /4Chan/. Ces puzzles font appel au pouvoir de mise en commun et partage de l'effort collectif crowd_sourcing

L'anonymat et perte des sources sur Internet participent à l'écriture de ces rumeurs organisées. Les Carnets et leur mythologie du refoulé, du caché, dun contre espionage peuvent alors servire ce type de récits (impliquant des organisations secrètes donnant à voir sans tout révéler).

Ces jeux font appel à la déduction, à l'intelligence et compréhension des participant.es mis au défit et travaillés par des crédulités variables, un désir de croire à la diégese du recit. Entre fiction et fake il n'y a qu'un pas !

https://invidious.fdn.fr/watch?v=TmoRowBRZvY&continue=0&local=true

Et Petscope alors ?

Le jeu-programme-récit est performé dans son exploration jouée

Le doute hypothético-déductif est essentiel,

: c'est un appel à l'intelligence face à l'énigme

confrontée au geste contraire de ne pas vouloir découvrir

Comment rentre t-on dans le récit ?

Quels mécaniques sont induites ou inconscientes ?

( dans le média emprunté, ici vidéoludique )

Que cachent les dev. du jeu, jusqu'où va le dupe ?

? Et s'il y avait des /backdoors/

? des jeux dans le jeu

? et si cela pouvait mal tourner

( comme tant d'histoires IRL )

Des récits cryptiques d'initiation

récompensés par la résistance face à l'étrange,

à l'incongru, le déconcertant

qui tord les mécaniques "normales" du game-design

En prolongeant le bug, le glitch

se joue ici la peur cathartique du jeu dégénéré

dégénératif, caché-dissimulé du grand public

et où, enfin, dans la sphère privée-intime,

derrière les coulisses du "vrai jeu"

pourrait se révéler la nature triste-angoissante de faits divers sordides.

C'est étrange .

Ça fait peur .

C'est narratif .

C'est bien-mal fait .

Tout est permis .

Les ARG donc

Je connaissait pas vraiment

c'est très étrange que cette vidéo ait "popé" comme ça

faudra que je vois ce que je regardait avant

( mais ce petit fait est une anecdote introductive de circonstance )

Les creepypasta_fiction sont légion sur les tréfonds du "Darknet"

qui en soit donnent le sentiment d'accéder à...

par l'intermédiaire de proto sous-jacents et malfamés

( qui induisent un sentiment d'initiation-résistance au doute )

Cette vidéo me fait penser à "The Stanley Parable" ou "TheBeginner guide"

. J'en parlais ici Bulle

. . Moi et les narrative "games" = #<3

. . "games" (entre guillemets) par ce que,

. . pour beaucoup de {vrais} joueur.euses ... ceux ne sont pas des {vrais} jeux

. . mais des réflexions méta sur l'activité du jeu...

. . . Un dedans-dehors, un en même ('étude et genre' ?)

. On est plus dans une réflexion sur les processus mêmes de la création entrain d'être jouée ou se créant en se jouant (le focus étant perdu-brouillé entre joueur et joué, et l'idée-sensation de "liberté" d'agir dans le cadre fermé d'un narratif de contraintes pré-établies.

J'avoue, j'y connais rien en théorie_des_jeux (s'en est ?)

Dans tous ces récits, l'idée d'un objet trouvé ( found_footage / abandonware ) d'un objet sorti de son atelier, existant mais n'ayant jamais dû l'être (comme le sont tous les tabous)

Petscop serait sorti en 2004 2017

Ressources Fanfiction : https://petscop.fandom.com/wiki/Petscop_10

( je cherchais "panicsv" faisant réf. dans {la vidéo} à un état de corruption de sauvegarde )

L'art, un divertissement immersif ? Comme dans /Petscop/ .

Le moment d'une suspension de crédulité accomplie (où l'on sort du jeu) ( rapport méta )

. Ou comment se tromper soi-même : être soi-même avec soi-même

. Cette sensation intime d'être soi auto_self_perso

Parution originale sur le site de @Louis_Derrac (un Mouton Numérique) en juin 2021 : https://louisderrac.com/2021/06/03/lecture-internet-annee-zero-pour-une-reappropriation-democratique-dinternet-et-une-troisieme-voie/

"Disons-le d’emblée, Internet, année zéro m’a interpellé. Pas tant sur les faits retracés, pour la plupart connus des aficionados des technologies numériques, que sur le raisonnement déployé par l’auteur tout au long de son ouvrage."

Bulle précédente : https://liens.vincent-bonnefille.fr/?QIitEQ

Dans ma biblioth!que ::

https://bib.vincent-bonnefille.fr/book/69

Ma veille par abonnement RSS au site @Resnumerica ( leur wiki bibliographie )

Article archivé et lisible hors-réseaux avec wallabag là) (privé_perso) et en copie publique (mais online)... là

J'ai démarré la lecture est suis pareillement subjugué intrigué par tant de qualité.

Des livres qui nous font voyager aux origines des Internets il y en a. Je pense à celui de @Fred_Turner ...

Internet année zéro de @Jonathan_Bourguignon je l'ai découvert via lundi.matin, je l'attendais à plus politique (militant). Je rejoins l'auteur de }cette bulle{ : on est pas tout à fait dans l'essai, dans le point de vu d'un moyen de changer la société, les choses (je n'ai lu que le début).

... Pour autant, dire les enchevêtrements, ouvrir les complexités est en soit politique :

... dire le réel et laisser le lecteur penser-agir-hurler-savoir-apprendre...

... permettre cela est politique.

↳ Dire l'historicité, faire origines est militant, une lutte

↳ contre les arrangements autoritaristes qui plient le réel

↳ contre l'idéologie hégémonique et donc invisible des discours-formes du néo_libéralisme (et ses modalités de relationner les choses, le vivant, les désirs et intimités).

Je n'ai pas fini la lecture j'y reviendrai.

Tout y est pour le moment fluide, technique sans trop l'être, historique-anecdotique juste comme il faut.

L'auteur retrace l'histoire par le LSD comme technologie ;

- l'après guerre et la centralisation des mainframes;

- l'idéal d'une alternative à une société de contrôle au profit d'auto-médias ;

- l'avènement de la cybernétique dont ces véhicules culturels (autres, pop) ont servi l'acception de ces nouvelles technologies (ainsi que leur paradigme) ;

- la SF et manifesto de l'indépendance du cyber_espace entant que terme vague mais efficace, appropriable ;

- l'invention des interfaces graphiques UX du www rendu public (The_Mother_of_All_Demos), pour qu'elles finissent dans toutes les poches et économies ;

- l'avènement du WWW ... Mozilla navigateur_browser ...

Les années 2000 ont vu naître des /success stories/ de l'homme providentiel de la /Silicon Valley/ GAFAM_NATU . Autant d'épisodes contemporains de mon enfance que j'ai plaisir à retrouver habilement tissés. On retrace les luttes entre Apple_Mac / Windows / Linux, l'enjeu naissant du logiciel libre et open_source. L'esthétique de la libération créatrice jusque dans la communication d'Apple reprenant @Georges_Orwell (contre IBM).

Les réseaux supplantés par ARPANET, le proto tcp_ip et 0SI ... l'envoi du premier log en ligne... Ce qui m'a donné envie de (re)voir la série /Halt Catch Fire/, bulle

Les choix techniques sont le fruit d'histoires mêlées, de luttes, de pouvoirs, d'utopies.

Le basculement entre hippies-bitniks détrônés le hacker geek ...

les enjeux de l'EFF, l'idéal d'une information veut libre (et aillant un coût sur le marché libre des idées) ...

ou encore les prémisses du /WELL/ (tremplin ayant fait découvrir le cyber_espace au grand public), l'intercommunauté-forum par la publication du /Whole Earth Catalog/...

Un retour aux pré-internet que @Fred_Turner avait déjà investi.

...

Mais l'ouvrage {ici} semble aller plus loin, jusqu'aux crypto crypto_bitcoin et l'impérialisme Chinois.

La question reste-t-elle : jusqu'où l'innovation ? Le transhumanisme ? L'effondrement ?

Le covid est de la partie, en introduction, sur ce que c'est qu'une machine qui s'arrête et redémarre. Celle d'une accélération de la vie gérée par ordinateur, télétravail VS la gig-économie : ces humains.humaines en première ligne ; le tout sécuritaire, les reconnaissances faciales, le tout contrôle... une dystopie qui frôle la SF de @Georges_Orwell et Le Meilleur des mondes de @Aldous_Huxley ... et nous rappelle la Grève possible des cerveaux dans le roman libertarien.individualiste de roman de @Ayn_Rand (La Grève). Des récits du présent à venir qui éclairent notre présent.

Les sources et références sont nombreuses, dépassent les champs de la sf_fiction_futuriste ...

Ce livre cite, contextualise, reprécise (et en français !)... hâte d'en poursuivre la lecture :)

via https://schloss-post.com/profilingtheprofilers/

--> https://schloss-post.com/from-surveillance-capitalism-to-glitch-capitalism/ #<3

KEYWORDS

SURVEILLANCE CAPITALISM, GLITCH CAPITALISM, SOUSVEILLANCE, COUNTER-PROFILING, USER PROFILING, DATA MINING, BIG DATA ANALYTICS, ATTENTION ECONOMY, PAGERANK, GOOGLE MATRIX, MARKOV CHAIN, BLACK-BOX ALGORITHMS, TRUST IN DATA, FAKE NEWS, POST-TRUTH, WISDOM OF THE CROWD, SEMANTIC WEB

SUMMARY

- ABOUT PROFILING THE PROFILERS

- FROM SURVEILLANCE CAPITALISM TO GLITCH CAPITALISM

- USER PROFILING

- COUNTER PROFILING

- TARGETING BIG TECH COMPANIES

- ANNEX

- AFTERWORDS

"Within the Terms and Conditions’ is a part of a new form of practice of mine that I describe as ‘expanded documentary.’ I’m both an artist and a researcher; I’ve been researching online harassment, digital violence, and human rights in technology since 2013, and I’ve been making art for even longer. I’m interested in the ephemera of people, current events and communities, and this includes digital content. Memes, screen grabs, and ripped YouTube videos may seem like unusual topics for photojournalism and contemporary art, partly because the Web is already such a flat and image-focused space. However, this work lends itself well to expanded documentary; it’s a bit like taking a camera within the different corners of the Internet and documenting what is there. As an artist, I take the web seriously as a place where people live and events unfold because online life is real life, too. The phrase “it’s just the Internet, it’s not real life” minimises that digital harm but it is also a phrase I heard being repeated many times in my research, from online harassment videos to reactionist videos posted by white supremacists after the failed coup in the United States capital on 6 January, 2021 ."

note : parle aussi de TERFs and anti-trans rhetoric (terme ajouté à bulle)

A project by @Joana_Moll 2021

COVID-19 crisis has exposed a massive social, ecological, political, and economic systemic failure. Even though the causes and consequences of this crisis are highly complex and profound, we’ve been repeatedly told that it can be solved with yet another app. This technical problem-solving approach is commonly known as techno-solutionism. Techno-solutionism tends to simplify and obfuscate the several realities that trigger the particular problems that it’s trying to fix; it simply doesn’t cope with problems. Even though it’s been demonstrated that techno-solutionism doesn’t work when it comes to fixing highly complex events, such as the current global pandemic, it is once again enthusiastically embraced as the only possible answer to a critical situation. But who is defining and implementing these technological fixes?

Voir aussi https://cosmo-orbus.net/blog/sf/les-hauts-parleurs-alain-damasio/

2015

> quoted here https://liens.vincent-bonnefille.fr/?Tef4wA

"From: tcmay@netcom.com (Timothy C. May)

Subject: The Crypto Anarchist Manifesto

Date: Sun, 22 Nov 1992 12:11:24 PST

.

Computer technology is on the verge of providing the ability for individuals and groups to communicate and interact with each other in a totally anonymous manner. Two persons may exchange messages, conduct business, and negotiate electronic contracts without ever knowing the True Name, or legal identity, of the other. Interactions over networks will be untraceable, via extensive re- routing of encrypted packets and tamper-proof boxes which implement cryptographic protocols with nearly perfect assurance against any tampering. Reputations will be of central importance, far more important in dealings than even the credit ratings of today. These developments will alter completely the nature of government regulation, the ability to tax and control economic interactions, the ability to keep information secret, and will even alter the nature of trust and reputation.

The technology for this revolution--and it surely will be both a social and economic revolution--has existed in theory for the past decade. The methods are based upon public-key encryption, zero-knowledge interactive proof systems, and various software protocols for interaction, authentication, and verification.

[...]

The State will of course try to slow or halt the spread of this technology, citing national security concerns, use of the technology by drug dealers and tax evaders, and fears of societal disintegration. [...] Many of these concerns will be valid; crypto anarchy will allow national secrets to be trade freely and will allow illicit and stolen materials to be traded. An anonymous computerized market will even make possible abhorrent markets for assassinations and extortion. Various criminal and foreign elements will be active users of CryptoNet . But this will not halt the spread of crypto anarchy."

Vidéo conférence DEF CONférences 11 2003

DISPONIBLE SUR :

https://www.defcon.org/html/links/dc-archives/dc-11-archive.html

" @Philip_R_Zimmermann is the creator of Pretty Good Privacy. For that, he was the target of a three-year criminal investigation, because the government held that US export restrictions for cryptographic software were violated when PGP spread all around the world following its 1991 publication as freeware. Despite the lack of funding, the lack of any paid staff, the lack of a company to stand behind it, and despite government persecution, PGP nonetheless became the most widely used email encryption software in the world. After the government dropped its case in early 1996, Zimmermann founded PGP Inc."

<< cité par le très bon podcast sur le hacking et ses histoires Darknet_Diaries de 2018 <3

https://darknetdiaries.com/episode/12/

https://darknetdiaries.com/transcript/12/

( au sujet de la guerre commerciale et gouvernementale visant à réguler et limiter l'usage civile des technologies de cryptage = à retirer ces outils de défense numérique et informationnelle du "bien commun" )

"In the 1990 ’s the Internet started to take shape. But the US goverment had strict laws regulating what type of cryptography is allowed to be used online. A few brave people stood up to the government in the name of civil rights and won the right to use strong encryption."

des réseaux de réseaux ( pré-internet ),

les moteurs de recherche ...

le tout entre référence et fiction.

---

Selon Wikipédia :

"Le titre est une inside joke utilisée dans le domaine de l'informatique : il fait référence à la ligne de code « Halt and Catch Fire »*, une instruction en langage machine légendaire prétendument en développement chez IBM qui ferait surchauffer les composants jusqu'à ce qu'ils prennent feu."

Bande annonce vo-stfr

https://www.youtube.com/watch?v=rkrJQ1E1Xic

2014 2015 2016 2017

__

IBM Halt Catch Fire glossaire_notion

https://fr.wikipedia.org/wiki/Halt_and_Catch_Fire français

https://en.wikipedia.org/wiki/Halt_and_Catch_Fire_(computing)

blague ou pas blague, cette histoire fait mythologie

documentation norme_atypique

--> https://fr.wikipedia.org/wiki/HLT_(instruction)

== Une commande destructive qui s'oppose à celles inoffensives-passives

== (dans le récit, en vrai ça arrête l'usage du processeur, use moins d'énérgie)

pormenade entre wiki_article

--> https://fr.wikipedia.org/wiki/Instruction_non_document%C3%A9e

--> { https://fr.wikipedia.org/wiki/Instruction_nulle

eng https://en.wikipedia.org/wiki/NOP_(code) js_css_html useless_inutile }

--> https://hobbesworld.com/ftp/commandescontroles.php

pour ftp : NOOP = "Pas d'action, mais une réponse du serveur qui permet de garder la connexion ouverte sans faire de transfert" error_échec

ou aux boucles_loop infinies...

@Louise_Drulhe ..., 2015

Livre-oeuvre de E. M. Forster en 1909

Dans ma bibliothèque ::

https://bib.vincent-bonnefille.fr/book/152

"La machine s'arrête montre une société dans laquelle la technique est arrivée à son paroxysme. La nature a été exploitée jusqu'à son épuisement total par la succession des sociétés humaines du passé, rendant la surface de la Terre morne et dépeuplée de vivant. Ainsi, les humains vivent désormais sous terre, au coeur d'alvéoles individuelles, dans lesquelles tous les besoins sont comblés par la Machine."

.

Un bon article au sujet sur le dernier Blog <<33

http://hyperbate.fr/dernier/?p=29208 ( merci )

.

Wiki https://en.wikipedia.org/wiki/The_Machine_Stops

Article 2020 lockdown covid

https://www.bbc.com/news/entertainment-arts-52821993

.

Lecture ( anglais )

https://www.youtube.com/watch?v=IJeMO9eR0Tw

https://www.youtube.com/watch?v=To4Kr_A9HRw

Vidéo Teaser :

https://invidious.fdn.fr/watch?v=I3RLXydbQ00

pdf https://www.pierrepauze.com/_files/ugd/c66e58_493ff61337fc45528da4e18d80f89625.pdf

// Un artiste invente sa propre drogue et mène une expérience scientifique sur des raveurs

"Présentée dans le cadre de l’exposition Futures_of_Love aux Magasins Généraux à Pantin, l’installation vidéo Please_Love_Party de l’artiste @Pierre_Pauze met en scène une soirée techno en forme d’expérimentation scientifique clandestine.

On appelle ça joliment “la mémoire de l’eau”. Apparue en 1988, cette théorie scientifique très contestée a posé comme hypothèse que l’eau pourrait garder en mémoire des informations concernant les substances avec laquelle elle aurait été en contact. Ainsi, dans l’eau, une molécule laisserait une empreinte qu’il serait toujours possible de déceler même après que cette molécule ait statistiquement disparu de l’eau."

...

son #.onion ( #.dead ) http://53liwypofbphxpgh.onion

sur son site : https://www.pierrepauze.com/please-love-party

sur la mémoire de l'eau (autre travail) : https://www.pierrepauze.com/water-memory

. reportage . https://www.youtube.com/watch?v=qmodioNL-v0

@Le_Fresnoy ( 2019 )

https://www.lefresnoy.net/fr/Le-Fresnoy/production/2019/installation/1196/please-love-party

"The phone call came from a charming woman with a bright, engaging voice to the cell phone of a TIME Washington Bureau Chief Michael Scherer. She wanted to offer a deal on health insurance, but something was fishy."

2013

via : https://newsfeed.time.com/2013/12/10/meet-the-robot-telemarketer-who-denies-shes-a-robot/

In 2008 , the science-fiction movie Sleep Dealer by Alex Rivera envisioned a future which couldn’t be more timely: the border between Mexico und the US has been closed. Therefore, immigrant workers in the US have been replaced by robots. However, these robots are remotely controlled by people in Mexico who have their bodies plugged directly into the network.

Humans As Software Extensions

- Being Universally Addressable and Programmable

- Managing My Extensions

- The Total Freedom of Survival Creativity

- The Future of Work is a Lot of Work

- Seizing the Means of Magic

- Covert Interventions

- An Aesthetic of Detachment

Before the Internet, it would be really difficult to find someone, sit them down for ten minutes and get them to work for you, and then fire them after those ten minutes. But with technology, you can actually find them, pay them the tiny amount of money, and then get rid of them when you don’t need them anymore.

@via http://sebastianschmieg.com/how-to-appear-offline-forever/

online_création :

http://howtoappearofflineforever.online/

.dead (not) ->

https://web.archive.org/web/20210802055312/http://howtoappearofflineforever.online/