des réseaux de réseaux ( pré-internet ),

les moteurs de recherche ...

le tout entre référence et fiction.

---

Selon Wikipédia :

"Le titre est une inside joke utilisée dans le domaine de l'informatique : il fait référence à la ligne de code « Halt and Catch Fire »*, une instruction en langage machine légendaire prétendument en développement chez IBM qui ferait surchauffer les composants jusqu'à ce qu'ils prennent feu."

Bande annonce vo-stfr

https://www.youtube.com/watch?v=rkrJQ1E1Xic

2014 2015 2016 2017

__

IBM Halt Catch Fire glossaire_notion

https://fr.wikipedia.org/wiki/Halt_and_Catch_Fire français

https://en.wikipedia.org/wiki/Halt_and_Catch_Fire_(computing)

blague ou pas blague, cette histoire fait mythologie

documentation norme_atypique

--> https://fr.wikipedia.org/wiki/HLT_(instruction)

== Une commande destructive qui s'oppose à celles inoffensives-passives

== (dans le récit, en vrai ça arrête l'usage du processeur, use moins d'énérgie)

pormenade entre wiki_article

--> https://fr.wikipedia.org/wiki/Instruction_non_document%C3%A9e

--> { https://fr.wikipedia.org/wiki/Instruction_nulle

eng https://en.wikipedia.org/wiki/NOP_(code) js_css_html useless_inutile }

--> https://hobbesworld.com/ftp/commandescontroles.php

pour ftp : NOOP = "Pas d'action, mais une réponse du serveur qui permet de garder la connexion ouverte sans faire de transfert" error_échec

ou aux boucles_loop infinies...

@Evgeny Morozov, 2015

( par Culture Mobile )

Centralisé par un groupe d'acteurs

Internet est pensé comme l'intermédiaire de tout

Tous les maux lui incombent

Le solutionnisme induit des solutions techniques par elle-même

Une possible correction des problèmes par et pour la technique fork

"Programmes Python, Ordinateur, Installation en réseau 2017

« Dataghost 2 » est une machine computationnelle introspective, kabbalistique et récursive. Elle étudie inlassablement les traces écrites de son activité interne, les logs, dont l'exégèse donne forme à des séries de commandes compulsives qu'elle exécute frénétiquement. La machine forge des fragments de code en s'inspirant de l'herméneutique de la Kabbale, et plus particulièrement des techniques de la Gematria. Elle opère par associations alpha-numériques, par corrélations et substitutions de signes, pour interpréter ses logs (des daemons, du kernel, du système, du réseau, des autorisations, etc), générant ainsi des milliers de commandes bash qui seront pour la plupart incohérentes et inopérantes.

De temps en temps au hasard et malgré une syntaxe pour le moins hérétique, certaines tâches parviendront à s'exécuter. C'est alors que la dimension performative du langage computationnel prend vie dans cette exécution. La machine réalise alors une sorte de rituel d'invocation d'un Golem numérique. Et le risque est réel pour la machine, car ces différentes actions peuvent à force de cumul, saturer ses capacités de calcul, provoquer un arrêt partiel ou total des fonctions primaires de son architecture logicielle ou encore dépasser le seuil critique de ses limites physiques conduisant à la surchauffe de ses différents composants électroniques, voire à la destruction des couches physiques de l'ordinateur.

Cette activité computationnelle auto-destructrice sera perceptible, les commandes invoquées par la machine sont imprimées continuellement, jusqu'à l'inéluctable arrêt du fonctionnement."

http://www.rybn.org/dataghost/

Autre source d'information ( quelques images d'exposition ) 2016

http://archive.artefact-festival.be/2017/en/program/dataghost-2-2016.html

https://we-make-money-not-art.com/dataghost-2-the-kabbalistic-computational-machine/ <3

@WeMakeArtNotMoney

10 épisodes / France / 2012

Production : Lardux Films, Les Films du Nord, CRRAV et Arte

http://www.lardux.net/article671

---

série animée apocalyptique autour des personnages-objets-textures du jeux Counter Strike .

un récit tout en lenteurs, montés en puissance, étrangeté

by artist collective General Idea

[FR] "Pionner de l’art conceptuel, General Idea a été fondé en 1969 par AA Bronson, Felix Partz etJorge Zontal et a laissé une empreinte majeure sur la scène artistique du XXème siècle.

En 1986 , le collectif dessine le logo « AIDS » et imite le logo de style pop-art « LOVE » imaginé par Robert Indiana. Le trio tente d'alerter l’opinion publique sur les ravages du sida et de lever le tabou sur ce sujet qui suscite la peur à l’époque.

Actuellement présenté sous forme de papier peint dans les couloirs de nos galeries, ce logo a été décliné sous 65 formes différentes dans le cadre de la campagne de sensibilisation Imagevirus, initiée par le collectif."

https://150ans150oeuvres.uqam.ca/en/artwork/1988-aids-by-general-idea/#description

https://monoskop.org/images/3/30/General_Idea_Life_and_Work_2016.pdf

Images(virus) http://artsdocuments.blogspot.com/2010/02/general-idea.html

Suzanne Treister

2009 - 2011

TAROT

https://suzannetreister.net/HEXEN2/HEXEN_2.html

"HEXEN 2.0 looks into histories of scientific research behind government programmes of mass control, investigating parallel histories of countercultural and grass roots movements. HEXEN 2.0 charts, within a framework of post-WWII U.S. governmental and military imperatives, the coming together of scientific and social sciences through the development of cybernetics, the history of the internet, the rise of Web 2.0 and increased intelligence gathering, and implications for the future of new systems of societal manipulation towards a control society."

Ce lundi c’est la journée internationale des podcasts, qui met en avant ce nouveau mode d’écoute et de connaissances que les auditeurs de France Culture connaissent bien. Nous avons saisi cette occasion pour réfléchir à tous ces supports Internet qui nous mobilisent et, de plate-forme vidéo ou portail audio, tentent d’attirer notre attention.

Notes ::

Mofo phobies

dormeurs sentinelles

···

3 utopies fondatrices du web_internet ::

-- Bibliothèque alexandrie

-- Pierre Teilhard de Chardin, la Noosphère - intelligence collective distribuée

-> déclaration d'indépendance cyberespace 1996

-- Marshall McLuhan - village mondiale : tout le monde communique avec tout le monde

... flâner

problème d'interface de ces offres

Les contenus rares sont devenus universellement disponibles

pouvoir dans ceux qui donnent accès, distribuent, ordonnancent

le temps devient une valeur

"trigerring", "captologie" + "polychronie" nudge

... perte de concentration

... mais un web qui n'accentue pas cet effet

. un autre web est possible .

responsabilité des UX

La fatigue de prendre une décision

dans le temps de l'urgence

ne favorise pas le temps de la lecture ou rencontre de soi

... d'autres rencontres, d'autres sensorialités

... une littérature qui tend à l'oralité... podcasts !

La civilisation du poisson rouge - Petit traité sur le marché de l'attention

Bruno Patino, Grasset, 2019

Le temps de l'urgence

Christophe Bouton, Le Bord de l'eau, 2013

Temps de la nature, nature du temps

Christophe Bouton et Philippe Huneman, CNRS Editions, 2018

+++

24/7 : Le capitalisme à l'assaut du sommeil

@Jonathan_Crary , éditions de La_Découverte, 2016

https://www.editionsladecouverte.fr/24_7-9782707191199

. . .

Dans ma bibliothèque :

https://bib.vincent-bonnefille.fr/book/4

Accélération : Une critique sociale du temps

Hartmut ROSA, éditions de la découverte, 2010

https://www.editionsladecouverte.fr/acceleration-9782707154828

+++

!!!! écouter aussi :

pourquoi votre cerveau a besoin de

silence

pour se régénérer ( Louie Média )

https://play.acast.com/s/travail-en-cours/pourquoivotrecerveauabesoindesilencepourseregenerer

( == https://liens.vincent-bonnefille.fr/?-1IgRg )

In 2008 , the science-fiction movie Sleep Dealer by Alex Rivera envisioned a future which couldn’t be more timely: the border between Mexico und the US has been closed. Therefore, immigrant workers in the US have been replaced by robots. However, these robots are remotely controlled by people in Mexico who have their bodies plugged directly into the network.

Humans As Software Extensions

- Being Universally Addressable and Programmable

- Managing My Extensions

- The Total Freedom of Survival Creativity

- The Future of Work is a Lot of Work

- Seizing the Means of Magic

- Covert Interventions

- An Aesthetic of Detachment

Before the Internet, it would be really difficult to find someone, sit them down for ten minutes and get them to work for you, and then fire them after those ten minutes. But with technology, you can actually find them, pay them the tiny amount of money, and then get rid of them when you don’t need them anymore.

@via http://sebastianschmieg.com/how-to-appear-offline-forever/

online_création :

http://howtoappearofflineforever.online/

.dead (not) ->

https://web.archive.org/web/20210802055312/http://howtoappearofflineforever.online/

Bibliothèques, architectures d'indexation, Babel moderne, rayons de connaissances.

Trier, un art, une science, un commun spécialisé.

Tour d'horizons de ces pratiques autour de séminaires-rencontres.

2019

@Becca_Abbe

In the early 1970s, a group of technocrats and members of the business elite formed an international organization called the Club of Rome. Together, they commissioned a team of M.I.T. researchers to run a computer analysis of Earth’s finite resources against the exponential growth of human activity.

...

WELL ("Whole Earth 'Lectronic Link”)

...

Low_Tech supports the idea that a website can serve a small community connected through common interests. The Internet's global accessibility has lead us to think on a massive scale, but a community that lacks physical proximity can still be “local” in mindset.

...

A website can be a testing ground, a micro-utopia, or a safe haven, offering relief from the commodified web.

---

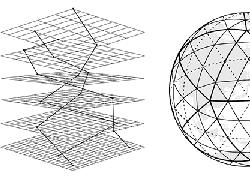

Sous la forme d’une série d’hypothèses, l’atlas critique d’Internet développe 15 exercices conceptuels de spatialisation d'Internet. L’objectif de cet Atlas est d’utiliser l’analyse spatiale comme clé de compréhension des enjeux sociaux, politiques et économiques présents sur Internet. Tenter d’en cerner les contours nous permettra d’en comprendre les enjeux.Travail de recherche théorique et graphique initié et développé."

"Dans le but d’entreprendre la spatialisation d’Internet, j’ai organisé ma recherche sous la forme d’une suite d’hypothèses : une série de réflexions sur la représentation et la cartographie de l’espace d’Internet. Chacune de mes pistes est envisagée comme un exercice conceptuel de spatialisation qui est exposé par un ensemble d’éléments visuels (dessins, schémas, objets, modélisations 3D, animations vidéos). À la manière d’un processus scientifique, je justifie mes hypothèses par la présentation d’arguments tangibles et concrets de la structure d’Internet. "

Par @Louise_Drulhe

.dead sur viméo :(

--> @The_Internet_Archive :)

- https://vimeo.com/groups/96331/videos/80799353

- https://archive.org/details/BBC.All.Watched.Over.by.Machines.of.Loving.Grace.3of3.Monkey.in.the.Machine.PDTV

dans ce documentaire de la @BBC

de / @Adam_Curtis / 2011

à partir de 7:10 jusqu'à 11:27 (intro)

regardez @Loren_Carpenter

Pong experiment at /SIGGRAPH/ en 1991

Ce documentaire porte sur les constructions d'une idéologie cybernéticienne et la constitution du régime néo-libéral d'après guerre froide ... Il retrace entre autre les enjeux d'une contre-contre-culture visant à forcer l'adhésion d'une politique libérale débridée et ultra individualiste (dissolvant les pouvoirs étatiques socialistes).

Série documentaire composée de plusieurs épisodes :

https://en.wikipedia.org/wiki/All_Watched_Over_by_Machines_of_Loving_Grace_%28TV_series%29#Episodes

Titre du poème de @Richard_Brautigan de 1967

On en trouve une...

- Lecture en anglais

https://vimeo.com/328499465 - Une interprétation sur la BO du documentaire avec petit dessin animé <3 :

https://vimeo.com/89501508 - Playliste sur Spotify

https://open.spotify.com/playlist/5wBMXMYJYT5UhCA3tkEhf7

Paul Ford: What Is Code? | Bloomberg https://www.bloomberg.com/graphics/2015-paul-ford-what-is-code/

2015

looooongue page

about langages +

coding +

and what is a computer ?

The Internet is now full of metric tonnes of low-quality shit. I’m not a misanthrope - I just think that most people aren’t great writers and are not meant to have a platform. (Hey, I’m not meant to have a platform either - it’s fortunate that I’m off in the corner.)

<3

<3

Linkroll https://marijnflorence.neocities.org/linkroll/

Par @Parimal_Satyal 2020 , voir aussi :

Against an Increasingly User-Hostile Web 2017 2020

https://neustadt.fr/essays/against-a-user-hostile-web/ § essai

https://www.paris-web.fr/2020/conferences/against-an-increasingly-user-hostile-web.php § conf

via : Les passages secrets du web

https://serveur410.com/les-passages-secrets-du-web/