La liste des services qui tournent sur {ce} petit serveur était [mise à jour manuellement

J'ai voulu mieux gérer / monitorer la maintenance et le suivi de ces activités

J'ai donc installé Homarr ( dashboard public )

et Uptime Kuma ( privé, mais ping fructueux + Signal API <3 )

( notification )

Kuma : https://github.com/louislam/uptime-kuma/

Homarr : https://github.com/ajnart/homarr/

des tuto du très populaire Kuma :

illu. de cette {bulle} -->

- Installing Uptime Kuma: Easily Monitor Your Home Lab Services

↳ https://harish2k01.in/installing-uptime-kuma-easily-monitor-your-home-lab-services/

Bien connu @noted.lol

- Uptime Kuma: Your Self-Hosted Uptime Monitoring Solution

↳ https://noted.lol/self-host-uptime-kuma/

FULL tuto : https://www.youtube.com/watch?v=-huRykhjs6g

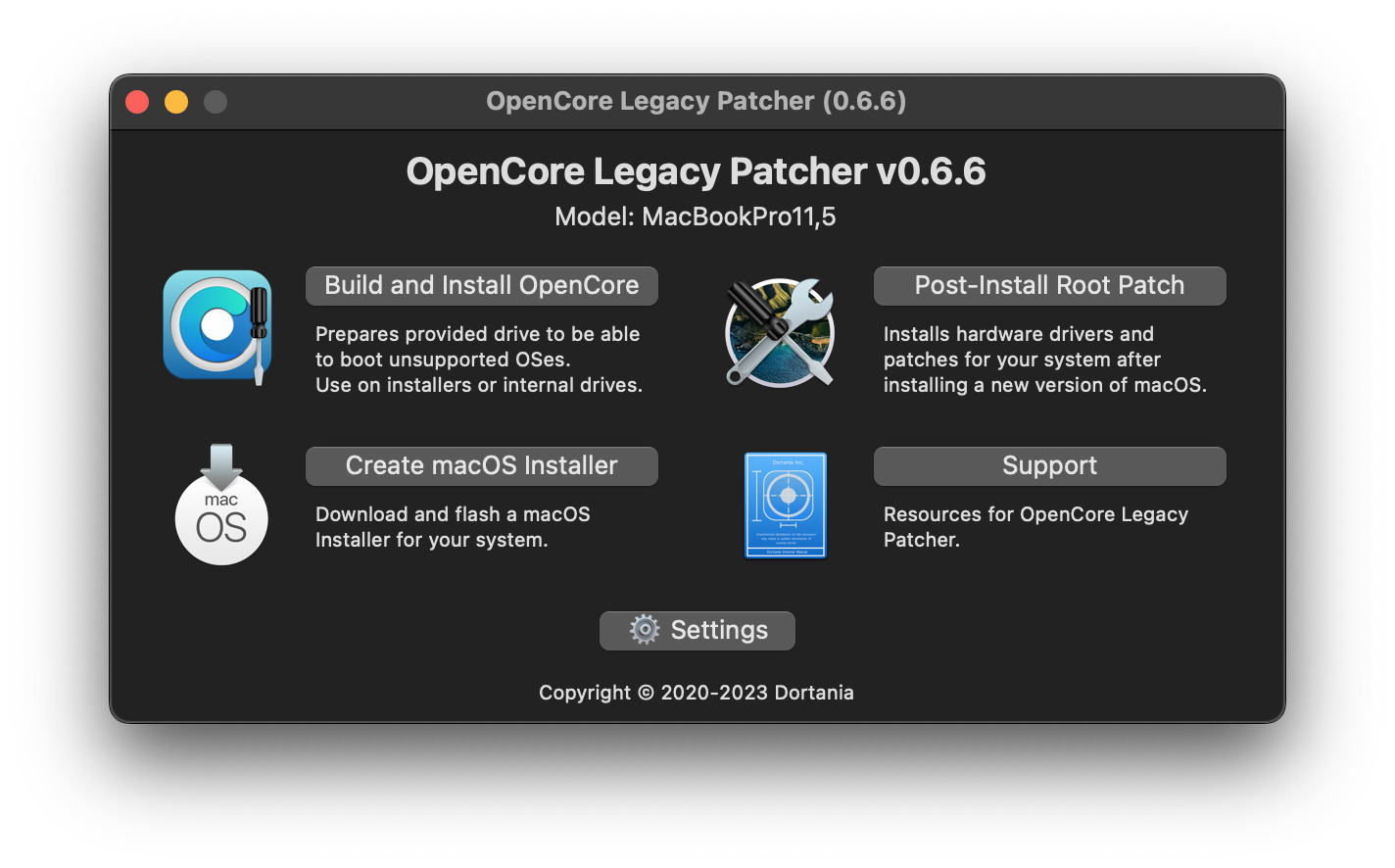

DETAIL : https://dortania.github.io/OpenCore-Install-Guide/

( + à la fin )

D'autres solutions, liste de compatibilité :

https://gist.github.com/wolfiediscord/d02d5d30898c8cacd6b5c1ab83af95b9

La liste des macs et leurs compatibilités / specs :

https://everymac.com/systems/apple/index-apple-specs-applespec.html

Trop vieux pour être à jour

@Apple bloque la mise-à-jour de son OS (Operating System) sur de vieilles machines.

On peut voir cette limitation de plusieurs façons :

Un but...

- marchand / commercial

: bloquer les mises à jour de l'OS oblige d'acheter un nouvel ordinateur - Ou technique

pour faire tourner parfaitement son système (OS)..

@Apple encourage l'achat d'un nouvel ordinateur +plus rapide...

: cela garantit une expérience de qualité supérieure...

: un vieil ordi serait incapable de répondre aux attentes de la marque

( en termes de stabilité ) ( réservée à une population plus+ aisée )

Les 2 sont vrais !

Mais on voit, avec {ce} hack (bidouille) que ce choix est logiciel

! un vieux Mac peut faire tourner /Ventura/ et autres versions !

! C'est Apple qui bloque artificiellement sa mise à jour

: C'est de l’obsolescence logicielle et non matérielle

@Apple est surplombant, autoritaire dans sa façon de développer

( du haut vers le bas , pas du bottom-up )

Si l'entreprise qu'on ne peut pas on est bloqué.es !

Contourner le blocage : ruser / hacker

( Installer un OS sur un Mac non reconnu )

On peut contourner l'obsolescence d'un vieux macOS...

Par le passé, j'avais essayé :

http://dosdude1.com/catalina/

http://dosdude1.com/software.html

Mais j'ai trouvé ce projet mieux maintenu <---

https://github.com/dortania/OpenCore-Legacy-Patcher

https://dortania.github.io/OpenCore-Legacy-Patcher/START.html

Attention, le BOOT loader autorise le mac non reconnu à démarrer...

Cela se fait en passant par une clé USB

On peut aussi installer un patch sur le system (OS)

Un autre PC est possible

+ Impact écologique

Apple n'est pas connu pour faire de l'OpenHardware ou OpenSoftware

Détourner leurs pratiques propriétaires est peut-être illégale au regard des CGU

Utiliseriez-vous ces outils malgré tout ?

Si vous cherchez un PC réparable / ouvert

vous pouvez penser aux ordinateurs @Framework

https://liens.vincent-bonnefille.fr/?EbwC_A

J'y relate également mes mésaventures avec Apple...

https://liens.vincent-bonnefille.fr/?EbwC_A#goto_MsaventureavecApple

Un smartphone ouvrable, facile à upgradé ?

/FairPhone/ s'attaque à cette part de marché !

Pour rappel, pourquoi l'open_hardware est importante :

Un smartphone est un concentré d’industries : minière, pétrolière, chimique, auxquelles s’ajoute l’industrie du data mining, de l’extraction de données. Comme je l’indique dans mon livre, selon les données de Fairphone, il faut des composants issus de plus de mille usines différentes pour permettre produire un seul « smartphone »

https://www.contretemps.eu/entretien-celia-izoard-ruee-miniere/

Bloquer artificiellement (par logiciel) l'évolution d'un ordinateur, encourage des achats matériels qui ne sont pas sans conséquences pour la planète !

Asahi - linux on New Mac

Si vous voulez vous pouvez aussi basculer sur Linux

Installez Asahi sur votre M1_M2 hors de prix :-)

https://asahilinux.org/about/

Infos ( article )

https://www.frandroid.com/marques/apple/1912403_linux-sadapte-de-mieux-en-mieux-aux-macbook-m1-et-m2-grace-aux-progres-du-projet-asahi

STORY : Xcode obsolescence programmée

( cas concret )

Pièce centrale du dev sur Mac (OSX),

Xcode doit être à jour pour installer d'autres logiciels

: faire des mises à jour, etc

! Sans cette pièce, on est bloqué.e

( EX/ quand on veut installer des composants ..

( ou/ des logiciels complets ou parties, tel /nodejs/ )

Or, pour installer la version ultime d'XCODE il faut...

un Mac à jour ( son OS : Operating System )

https://xcodereleases.com

R) Sans Mac OS à jour, pas de XCode à jour !

ISSUES

DISCORD : https://discord.com/invite/rqdPgH8xSN

https://discord.com/channels/417165963327176704/835336744710438913/1213568065443471441

POST

POST insta : https://youtu.be/-huRykhjs6g?si=i8UYeTvTWrql6UCp&t=1134

POST root : https://youtu.be/-huRykhjs6g?si=TlLhZH6YD8Ln57fl&t=1567

https://dortania.github.io/OpenCore-Legacy-Patcher/TROUBLESHOOTING.html#stuck-on-boot-after-root-patching

Stuck 1 ?

+ https://www.youtube.com/watch?v=mNcjmvzS0Vo <-- Good détails Fix

UPGRADE / Stuck

Stuck 2 (new) ?

+ https://www.youtube.com/watch?v=fhQ7SWhRakU <--- New OS update Fix

-

Reboot + NVRAM CMD+P+R (2shim) -> (Alt) -> opencore UEFI /ou/ USB

-

DONT WORKS !!!

-

System Safe MODE -- REBOOT

-

ALT -> (in open_boot_Chooser) -> select HD_MAC + PRESS Shift

-

-> Boot .... will continue INSTALL

-

Réinstall openpatcher after (sauf si installé depuis la cléf usb)

Notes

On peut avoir un soucis avec certains périphériques al pris en charge .... tel les ports USB qu'il faudra remaper !

- https://dortania.github.io/OpenCore-Post-Install/#how-to-follow-this-guide ( menu )

- https://dortania.github.io/OpenCore-Post-Install/usb/system-preparation.html#checking-what-renames-you-need ( usb )

- https://dortania.github.io/OpenCore-Post-Install/usb/intel-mapping/intel.html#Intel-usb-mapping ( intel, usb cli )

USB - yt

- https://www.youtube.com/watch?v=2hZPMHSfkS0 ( OCAuxiliaryTools + Hackintool )

- https://www.youtube.com/watch?v=hvpStozAfmE ( new 2024 )

--> https://www.technolli.com/downloads

Full tuto Mac 5.1

https://www.youtube.com/watch?v=-S0eN_hzMto

Tout est dans le titre

pratique quand on a pas de Smartphone

petit tuto

Utilise - signal-cli

https://github.com/AsamK/signal-cli

Autres pistes :

- Registration with captcha

https://github.com/AsamK/signal-cli/wiki/Registration-with-captcha - oren.github.io/articles/signal-terminal/

https://oren.github.io/articles/signal-terminal/ - GitHub - nanu-c/axolotl

https://github.com/nanu-c/axolotl

HOW

Votre ordinateur va se comporter en remplacement du smartphone (serveur)

C'est depuis celui-ci qu'on va installer et valider à la place du smartphone

Avec Signal-cli on peut :

-

Register : ajouter un nouveau numéro de tel sur Signal

= CAPTCHA => Envoie SMS CODE validation

= On entre le CODE validation sur l'ordinateur

==> Légitime : on est pas un robot + on a vraiment acces à ce numéro -

Ajouter un nouvel appareil ...

depuis lequel on install Signal et génère un QRCODE... -

qui doit être pris en photo par l’ordinateur de remplacement (serveur)

( pour valider l'ajout à la place d'un smartphone )

INSTALL

Mac

brew install signal-cliLinux

Voir https://github.com/AsamK/signal-cli/wiki/Quickstart

Win

https://github.com/AsamK/signal-cli/releases

-> signal-cli-0.XX.X.tar.gz (archive)

-> bin/ (exe dans terminal avec .bat)

DANS LE TERMINAL

Ouvrir un terminal sous Windows

https://lecrabeinfo.net/ouvrir-et-utiliser-le-terminal-windows-sur-windows-11-10.html

Sur Linux, tu cherches tu trouves

Si l'exécutable/fichier signal-cli a seulement été désarchivé

Se rendre dans le dossier où se trouve signal-cli

Sous Windows on peut l'installer/déplacer dans \Windows\System32

Sous Linux dans /bin

Source : https://superuser.com/a/983171

INIT ( dans le terminal )

# Ajout d'une variable

# On l'utilise ensuite ($PHONE) pour ne pas avoir à indiquer le numéro à chaque étape

# Remplacez par votre n° de téléphone (téléphone non smart)

PHONE='+33600000000'Pour vérifier que la variable est bien enregistrée on l'appelle comme ceci :

echo $PHONE

MAJ open signal

? l'app desktop demande d'ouvrir signal sur le smartphone

https://github.com/AsamK/signal-cli/issues/1728#issuecomment-2764739445

signal-cli -a $PHONE receiveTUTO

0) CAPTCHA

Allez sur https://signalcaptchas.org/registration/generate.html pour récupérer un captcha

: une fois le Captcha résolu ...

. il faut copier le lien "Ouvrez Signal"

( ne pas ouvrir sous Signal_Desktop )

( == clic droit -> copier lien )

( copier le lien commençant par 'signalcaptcha://....' )

Ca donnera :

signal-cli -u $PHONE register --captcha <signalcaptcha://....>

1) REGISTER

NB: à faire la première fois -> inscrit sur Signal depuis cet ordi

..... par la suite, pas besoin de Register

..... => ADD (addDevice) directement !

signal-cli -u $PHONE register --captcha signalcaptcha://signal-hcaptcha.4gad7....

... si erreur, recommencer !

2) VERIFY

signal-cli -u $PHONE verify <code reçu par SMS>3) Changer de nom ( facultatif )

signal-cli -u $PHONE updateProfile --name <votre nom>AJOUTER UN NOUVEAU APPAREIL (relier)

Depuis l'application que vous voulez connecter (relier)

( smarphone / ipad / pc / autre )générez le fameux QRCODE

Décodage : du QRCODE ( lien d'accès )

... on doit décoder le QRCODE

... pour valider l'accèson peut utiliser :

EX/ Android - https://f-droid.org/fr/packages/com.atharok.barcodescanner/

EX/ Web - Decode https://zxing.org/w/decode.jspx ( pratique )

EX/ Linux - https://github.com/hongquan/CoBangRésultat commence par

sgnl:

De façon sécurisée...

On l'envoie à l'ordi où est installésignall-cli...

Validation (toujours depuis le PC/Terminal)

signal-cli -u $PHONE addDevice --uri "sgnl:/.....dans le qr-code de l’appli pour ordinateur"FINITO

BONUS

Signal-API + Docker

installer un serveur (generate QR code with any PC)

Utilisez votre PC pour envoyer des notifications !

https://github.com/bbernhard/signal-cli-rest-api

BACKUPS

https://yingtongli.me/blog/2025/08/13/signal-secrets.html

https://github.com/signalapp/Signal-Desktop/issues/6944#issuecomment-2259575767

cp -pr ~/.config/Signal ~/.config/Signal_backup

Prise de notes

Je prend des notes avec dendron ( PC )

J'ai installé /Zettel Notes/ sur mon téléphone Android ... super, mais ne synchronise pas avec git / cloud ...

D'autres apps le font :

/Dendron/ about mobile_apps :

https://wiki.dendron.so/notes/401c5889-20ae-4b3a-8468-269def4b4865/#mobile-support

Git_journal

App + simple : intègre git

( déjà test par le passé ) :

Git_journal

À la main

( tuto de cette bulle )

Tutos/explications plus après...

J'y ai appris/révisé

- comment utiliser une clef publique pour se connecter (sans id/mot de passe), ici à GitHub

- prise en main de /Termux/ : Android == Linux !

( au moins un peu plus ouvert qu'Apple, mais sous surveillance de Google )

Git c'est quoi ?

git c'est formidable pour synchroniser l'état d'avancement d'un projet

Ce système de sauvegarde enregistre toutes les versions des fichiers de votre projet : du code, une ensemble de fichiers/fiches .. qui peut être mises bout-à-bout, un jour, formerons une thèse ( c'est en tour cas mon projet )

Et, il m'arrive de finir une phrase/idée dans le train, entre deux connexions wifi

Cette mobilité impact mon écriture ( flow )

. . .

Je passe de mon ordi à mon téléphone

( périphériques_devices )

le tout selon une nomenclature de fichiers que je voudrais maitriser davantage, pour,..

, in fine, facilement synchroniser mes versions de fichiers

( oui, cette chose toute simple avec un G***le drive )

git peut faire ça !

...

: Synchroniser l'état de mon écriture sur petit écran

.. avec l'état d'avancement sur les serveurs hébergeant git

.. des fichiers/fiches que je compose en utilisant dendron et non pas /Obsidian/

Syncro locale, outils

Pour m'aider dans l'exécution du tuto...

J'ai synchronisé le presse-papier de mon ordi avec celui de mon téléphone

en utilisant /KDE_Connect/ + /Scrcpy/

Tuto +

Le lien de cette bulle : https://lucidhacker.substack.com/p/setting-up-git-syncing-for-obsidian

nous explique comment faire ..

en utilisant un Émulateur de Terminal sous Android : /Termux/

On peut y installer /oh-my-zsh/

- https://github.com/matricci/oh-my-zsh-termux

et plein d'autres outils/packages..

communément utilisés sous Linux

( on est pas perdu.es )

Dans {ce tuto} il manque un détail si on utilise une clef RSA depuis un dossier non par défaut :

https://ralphjsmit.com/git-custom-ssh-key

( une fois la clef RSA publique générée depuis Android il faut la transmettre à votre serveur git . Moi je passe par /GitLab/ plutôt que /GitHub/ )

( on peut l'ajouter en passant directement par la page web d'administration utilisateur.ice )

J'en parlais dans une bulle passée...

https://liens.vincent-bonnefille.fr/?OMKCTA

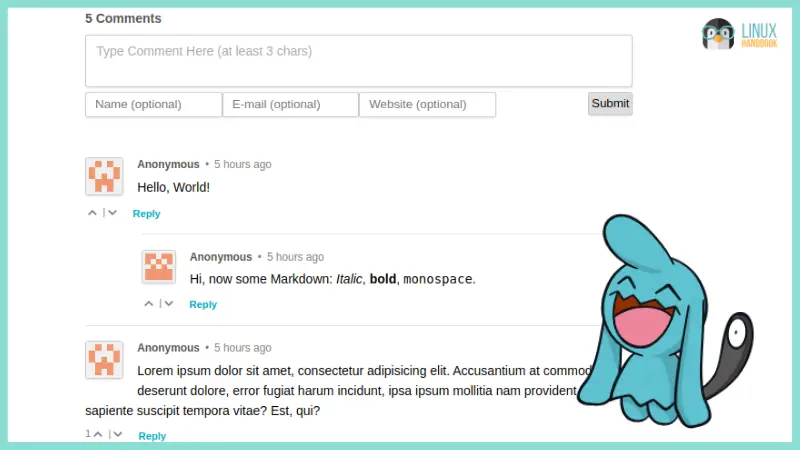

Isso génère un espace de commentaire

Testez Isso, en bas de page, dans {cette} bulle :

https://liens.vincent-bonnefille.fr/?vbm_vg#comments

Page du projet/app

https://github.com/posativ/isso/

https://isso-comments.de {cette bulle}

. . .

Je voulais rendre cet espace 2.0

: qu'on puisse commenter, surligner.

... sans être surveillé.e/tracké.e

Je cherchais...

une alternative à /Disqus/

-> https://alternativeto.net/software/disqus/

J'ai des clients / amix...

qui me demandent ce genre d'outil, essentiel pour avoir un feedback !

. . .

J'ai finalement opté pour isso

crédit image : https://linuxhandbook.com/deploy-isso-comment/

Limitation

Marche uniquement avec des URL (permaliens) avec un /sous-chemin/

{ici}, avec des parameters (.. .fr/?...) chaque page est considérée comme aillant le même thread (sujet/fil de conversation)

-> https://isso-comments.de/docs/reference/client-config/

-> data-isso-id="https://votre_url_ou_permalien"

Source complète

https://omicx.cc/posts/2021-04-16-create-a-hugo-blog/

Tuto résumé

- on crée un user restreint isso

- quelques dep. dont

virtualenv

ensuite

- on passe en user isso

sudo su isso - on installe

pip3 install isso - on passe en virt.

virtualenv ~/venv/isso

source ~/venv/isso/bin/activate - on crée une config

( avec un autre port que 8080 + password + CORS / hosts(*) + etc )

nano ~/etc/comments.cfgcf.tuto d'omicx.cc - on démarre isso

isso -c ~/etc/comments.cfg run

. . .

Pour le service je me suis inspiré de :

[Unit]

Description=Isso

After=network-online.target

[Service]

Type=simple

User=isso

Group=isso

UMask=007

ExecStart=/var/www/pip/venv/bin/isso -c /home/isso/etc/comments.cfg

Restart=on-failure

# Configures the time to wait before service is stopped forcefully.

TimeoutStopSec=300

[Install]

WantedBy=multi-user.targetLe tuto nous explique ensuite comment gérer un Reverse_proxy Nginx

et créer un service qui démarrera avec le serveur...

(*) CORS test

https://cors-test.codehappy.dev/?url=https%3A%2F%2Fisso.bonnebulle.xyz&origin=https%3A%2F%2Fcors-test.codehappy.dev&method=get NOT

https://cors-test.codehappy.dev/?url=https%3A%2F%2Fisso.bonnebulle.xyz&origin=https%3A%2F%2Fliens.vincent-bonnefille.fr&method=get OK

todo FIX: SMTP mail notifications !

Autres pistes

https://isso-comments.de/docs/guides/quickstart/

https://stanislas.blog/2018/02/add-comments-to-your-blog-with-isso/

https://www.hallada.net/2017/11/15/isso-comments.html

https://confluence.jaytaala.com/display/TKB/Installing%2C+configuring%2C+and+integrating+isso+(commenting+web+app)+into+Confluence

OONI like ??? ( not )

More like Onionscan !

Investigate Tor onion websites / navigation

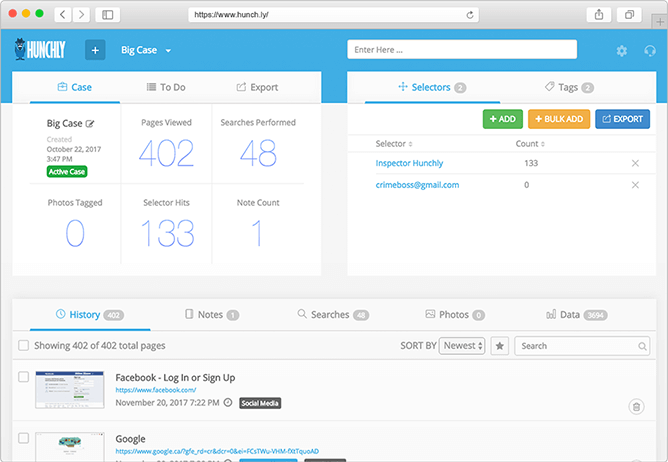

-

Hunchly - OSINT Software for Cybersecurity, Law Enforcement, Journalists, Private Investigators and more.

↳ https://www.hunch.ly -

Preserve, Scan and Analyze Tor Hidden Services - YouTube ( Ooniscan )

↳ https://www.youtube.com/watch?v=Y8Add9bq1a8 -

Hunchly-Dark-Web-Setup.pdf

↳ https://www.hunch.ly/resources/Hunchly-Dark-Web-Setup.pdf -

Dark Web Investigations with Hunchly - September 2, 2021 - YouTube

↳ https://www.youtube.com/watch?v=CYcuNvB2odA -

Using Hunchly on the Dark Web (Tor) - Hunchly Knowledge Base

↳ https://support.hunch.ly/article/91-using-hunchly-on-the-dark-web-tor -

Dark Web Searching

↳ https://www.osintcombine.com/post/dark-web-searching

Les attaques informatiques via le web sont multiples, sur toutes les couches !

Pour s'en prémunir, se défendre, rien de mieux qu'un code sans faille....

sans intrusion_vulnérabilité possible...

En défense_numérique rien de mieux qu'une bonne attaque :

Avec un design simple et épuré /Secure-Cookie/ va nous apprendre quelques pratiques communément utilisées par un attaquant. Il s'agit d'une pédagogie par l'exemple !

A fork of TorGhost, a little utilitly used to route all traffic through TOR.

Faire facilement passer toutes les connexions de votre ordi via /Tor/

Plus pratique que de configurer chaque application en passant par socket

Pratique pour vite changer d'IP sans VPN !

HOWTO_vidéo ( en musique ) tuto

- via : https://ourcodeworld.com/articles/read/953/how-to-route-all-the-machine-traffic-through-tor-in-kali-linux <- good site

- image d'illu. de {cette bulle} : https://www.geeksforgeeks.org/staying-anonymous-with-proxychains-in-kali-linux/

Docker acces via SSH

Objectif :

Simplifier le développement en accédant aux fichiers de mon container Docker via SSH

( on ouvre le container comme dans un gestionnaire de fichier )

STORY (motivation)

J'installe un nouveau Shaarli

( autour d'un #corpus élargi ) ( qui sera privé )

Je voudrais suivre la branche Master du projet Shaarli

( {ici} j'ai bifurqué pour ajouter quelles fonctionnalités )

( {ici} j'ai ajouté un champ pour l'aperçu illustrant chaque {bulle} )

( l'image à gauche... car parfois Shaarli n'en trouve pas dans la page/lien )

Ajout de champ

Dans la nouvelle version je veux ajouter le même champ

... en suivant la documentation : edit_link_plugin

En faisant mes propres recherches...

je m'aperçois que le plugin Démo nous montre la voie :

- https://github.com/shaarli/Shaarli/tree/master/plugins/demo_plugin

( après, intégrer par moi-même un field.champ n'avait pas été compliqué )

( la Démo nous montre comment l'ajouter + enregistrer -pas comment l'intégrer )

Bug

Malheureusement, dans la nouvelle version de shaarli il y a un bug...

- https://github.com/shaarli/Shaarli/issues/2000

- https://github.com/shaarli/Shaarli/issues/1808 )

qui fait que l'ajout de champ + récupération des données ne marche pas...

( ... c'est bien la peine que je mette en place un accès à mon Docker SSH en local )

Docker

Du coup je repars sur une version Docker

Et pour faire ça (mes modifs / ajouts)..

je vais vouloir interagir avec le contenu de container de façon fluide.

. La technique "normale" consiste à récupérer un fichier dans le Container

. L'éditer

. et le remettre...

. . cela me semble fastidieux...

Du coup, j'ai envie de tester avec SSH !

Pour cela le container doit faire tourner SSH

( et ses ports doivent être ouverts vers l'Host )

( Host = hôte = machine.ordi dans lequel est installé Docker qui contient le container)

( Ordi = Host > Docker > Container(s) > OS > Apps.services, ex: Shaarli )

Version courte

( open host -> docker )

sudo docker exec -it -u root DOCKER_NAME sh ( dans docker )

sleep 1

echo "--- Install stuffs"

apk update; apk add openssh-server

apk add openrc openssh

# opt

apk add --no-cache nano

apk add --no-cache bash

echo

echo "--- Generate SSH Keys" && sleep 3

mkdir -p /root/.ssh

chmod 0700 /root/.ssh

ssh-keygen -A

echo

echo "--- allow ROOT Authentification" && sleep 3

echo " " >> /etc/ssh/sshd_config

echo " " >> /etc/ssh/sshd_config

echo "PasswordAuthentication yes" >> /etc/ssh/sshd_config

echo "PermitEmptyPasswords yes" >> /etc/ssh/sshd_config

echo "PermitRootLogin yes" >> /etc/ssh/sshd_config

echo

sleep 1

echo "--- creat ROOT password"

passwdecho "\n------- ALL CONFIGURED ==> reStart \n"

echo

echo "--- reSTART sshd, can be long" && sleep 3

rc-status

touch /run/openrc/softlevel

/etc/init.d/sshd restart( ok, on exit du Docker_Container )

( on chope son IP, on s'y connecte en SSH )

echo "---- You can exit"

exit

echo "\n------- HOWTO CONNECT \n"

echo

echo "then get Container IP"

echo "D_NAME == Container Name"

echo "docker container inspect -f '{{ .NetworkSettings.Networks.shaarli_default.IPAddress }}' D_NAME"

echo

echo "---- Then connect"

ssh root@172.17.0.X -p 22Marche à suivre (notes installation)

SOURCES

- https://dev.to/yakovlev_alexey/running-ssh-in-an-alpine-docker-container-3lop

- https://techoverflow.net/2021/05/17/how-to-enable-ssh-root-login-on-alpine-linux/

DOCKERFILE

( ex. instructions - shot version )

- https://gdevillele.github.io/engine/examples/running_ssh_service/

- https://stackoverflow.com/a/68302177

PORT forward

( Port SSH par défaut : 22 )

( Connexion Host -> Docker )

0.0.0.0:2222 22/tcp

! at dock creation

--publish 8800:80 --publish 2222:22

Go into Docker Container

( where to install ssh-serveur access )

( on pourra aussi créer un nouvel utilisateur non root )

docker exec -it -u root D_CONTAINER_NAME sh

INSTALL d'app/services via APK (Alpine)

apk update

apk add openssh-server

apk add openrc openssh

Optionnel

apk add nano

apk add bash

INIT CONFIG SSH

mkdir -p /root/.ssh

chmod 0700 /root/.sshssh-keygen -A

rc-status

touch /run/openrc/softlevel

/etc/init.d/sshd start

SET PWD (root)

passwd

passwd -u root # <- UNSET = null

Allow Host SSH->Container connexion

( default user is root )

( here we allow for root, not most secure )

( ... you can creat a new user if needed )

For Root user :

nano /etc/ssh/sshd_config

PermitRootLogin yes

authentification w/ pwd

PasswordAuthentication yes

PermitEmptyPasswords yes

... THEN on redémarre le service SSH

... pour qu'il fonctionne avec nos nouveaux paramètres

service sshd restart

CONNECTION

GET CONTEINER IP

( into docker > sh/bash )

ifconfig

( or outside, from host )

sudo docker container inspect shaarli_e2jk | grep -i IPAddress

( or )

docker container inspect -f '{{ .NetworkSettings.Networks.shaarli_default.IPAddress }}' D_NAME

FINALY : CONNECT

ssh root@172.21.0.2 -p 22

PASSWORD

AUTOreSTART - OPENRC

- https://docs.alpinelinux.org/user-handbook/0.1a/Working/openrc.html

- https://www.linuxtricks.fr/wiki/openrc-les-commandes-essentielles (FR)

- https://wiki.gentoo.org/wiki/OpenRC_to_systemd_Cheatsheet

- https://www.cyberciti.biz/faq/how-to-enable-and-start-services-on-alpine-linux/

ex

Status

service sshd status

Redémarrer

service sshd restart

-- auto-restart (on host restart)

( rc-update add <service> <runlevel> )

rc-update add sshd

( not working for me )

-> temp. solution

sudo docker restart D_NAME

sudo docker inspect D_NAME -f "{{json .NetworkSettings.Networks.bridge.IPAddress }}"

AUTRES PISTES

C to C

An extensive and up-to-date collection of beautifully formatted man pages.

Man : Manuel

( les instructions affichées pour aider à utiliser un log.app.cmd )

Voir aussi

Liste d'antisèches cheatsheet ( dont Commande not found)

Apprendre à utiliser un terminal

( via une petite histoire relationelle )

/Wireguard/ permet de créer très facilement des tunnels VPN !

Permet à des "clients" de se connecter via un ordi distant : "host/serveur"

... et ainsi, le client utilise une nouvelle adresse IP de sortie : de changer d'identité

... dit à l'envers : le serveur.host sert de point de sortie à une connexion distante

Pour un web_master ça sert aussi à accéder à un environnement local !

/Wireguard/ est dit plus souple et rapide que /OpenVPN/

ce proto est utilisé par /Mozilla VPN/

/Wireguard/, basé comme i2p /ou/ WhatsApp sur :

Explications / ressources

Image (illu. {cette bulle})

- https://pimylifeup.com/raspberry-pi-wireguard/

( tuto d'installation auto. sur raspberrypi )

Une petite vidéo (récente en français) pour le détail :

WireGuard est donc la nouvelle coqueluche des enthousiastes du VPN. Ce protocole tout récent a pris le monde du VPN par surprise. On relève notamment un développement éclair, des performances surprenantes, sans oublier son intégration au très select Kernel Linux. Avec autant d'arguments en sa faveur, il a vite trouvé preneur chez de nombreux éditeurs de VPN qui n'ont pas manqué d'intégrer le protocole dans leurs services.

MAJ

J'ai fini par utiliser un Web UI :

https://wg.bonnebulle.xyz

Très utile pour générer des cléfs / profiles / qrcode pour mes "clients"/ami.es

-> https://github.com/WeeJeWel/wg-easy

Cela permet de les échanger sans échanger les .conf via /WormHole/ ou autre...

/WormHole/ = <3 = https://liens.vincent-bonnefille.fr/?27Q_IQ

MAJ 2

todo : split-tunnel & kill-switch

: faire passer certaines applications via WG !

- https://github.com/dadevel/wg-netns

- https://github.com/chrisbouchard/namespaced-wireguard-vpn

- https://volatilesystems.org/wireguard-in-a-separate-linux-network-namespace.html

( namespaces )

MAJ 3 todo

Utiliser WG avec /Deluge/, web-client bittorent_p2p ;)

- https://yarmo.eu/blog/wireguard-docker/

- https://shkspr.mobi/blog/2023/03/a-quick-guide-to-getting-mozilla-vpn-working-on-a-headless-linux-server/

--> TUNNELING some apps - https://github.com/jamesmcm/vopono/

Recherches, liens préalables

Doc.mans / Tools

Aur man (dyndns possible)

(full + update endpoint serverside)

LAN access

- https://unix.stackexchange.com/a/639011

- https://www.mickaelwalter.fr/extend-your-lan-with-wireguard/

- https://emersonveenstra.net/blog/access-local-network-with-wireguard/

- https://www.laroberto.com/remote-lan-access-with-wireguard/

- https://davidshomelab.com/access-your-home-network-from-anywhere-with-wireguard-vpn/

Allowed IP and exculde rang calculator

(and detailled explaination)

Très complet

Tools

- https://github.com/WeeJeWel/wg-easy

- https://github.com/complexorganizations/wireguard-manager

https://github.com/EmbarkStudios/wg-ui

Monitoring

Update EndPoint

! à utiliser côté serveur

( perso je remplace l'IP manuellement )

( dommage que WG ne vérifie pas tout seul si le dyn.host.xyz a changé d'IP )

Bash Auto create clients ( try fails /etc/wireguard/autogen )

alt bundle

Un article de @noted.lol https://noted.lol/self-hosted-roundup-34/

fait récemment le tour des alternativeto :

/borg/ (souvent cité sur des sites.forums.blogs) me parait une bonne piste

: https://www.borgbackup.org/?ref=noted

Duplicati

Free backup software to store backups online with strong encryption. Works with FTP, SSH, WebDAV, OneDrive, Amazon S3, Google Drive and many others.

Faire des sauvegardes est mère de toutes les vertus !

Hacked ? Restore from last week Backup !

Est plutôt pensé pour de la sauvegarde de HDD en local, on peut faire monter le contenu d'un serveur (FTP) en local... et en copier le contenu.

installation ( docker )

MAIS ne prend en charge que les dossiers LOCAUX (pas FTP/SFTP/SSH)

(une honte !) Du coup, il faut monter son serveur distant en local(host)

...

DIRECT try...

FTP ( ncftp )

- https://www.filestash.app/ovh-ftp.html (*ndbp)

- https://nguoiquynhon.blogspot.com/2009/08/how-to-backup-to-ftp-with-ncftp.html

Monter le contenu d'un serveur ( curlftpfs + Fuse )

--> /!\ Buggy/Laggy error_échec <--

Final use ( service.systemd : root ready )

-

https://github.com/systemd/systemd/issues/1053#issuecomment-921456374

-

https://linuxconfig.org/mount-remote-ftp-directory-host-locally-into-linux-filesystem ( détailed )

Using Curl profiles

Rclone

( ma solution de cœur, avec un GUI/WebGUI )

( ... but, it's not working with my hoster, cant figure out why )

( mon IP était... blacklistée ! trop de requêtes avec curlftpfs )

fonctionne avec moult protocoles / plateformes !

Après configuration ( rclone config )

Lister

rclone lsd conf_name:

rclone lsd conf_name:Path/to/folder

Sync ( du serveur -> localhost ) :

TESTS

rclone sync --interactive conf_name:Path/folder /local/folder/

rclone sync conf_name:Path/folder /local/folder/ --dry-run --verbose

GO

rclone sync conf_name:Path/folder /local/folder/ --verbose

*) /Filestash/ est pas mal pour se connecter depuis le web à un serveur !

( bon remplaçant de web2ftp ) --- avec une offre gratuite en self_host !

Complémentaire d'un /Filebrowser/

qui, lui, affiche vos dossiers locaux dans votre Navigateur !

( avec une authentification "normale" : non s.FTP )

--> Supprimer/déplacer/renommer (bien sûr)

--> Possibilité de liens de partage (mdp/non)

--> Upload (même gros fichiers)

Tuto source :

.filebrowser.json

{

"port": 80,

"baseURL": "",

"address": "",

"log": "stdout",

"database": "/database.db",

"root": "/srv"

}Ma commande finale ( pour un user www-data )

docker run --name filebrowser -d \

-v /mon_dossier_racine/Fichiers/:/srv \

-v /mon_dossier_config/filebrowser.db:/database.db \

-v /mon_dossier_config/.filebrowser.json:/.filebrowser.json \

--user $(id -u www-data):$(id -g www-data) \

--restart=always \

-p PORTDISPO:80 \

filebrowser/filebrowserhttps://hub.docker.com/r/filebrowser/filebrowser

https://github.com/filebrowser/filebrowser

/Thunderbird/ embarque aujourd'hui tout ce dont nous avons besoin !

-

How to Use OpenPGP Encryption for Emails in Thunderbird --> tuto en images

↳ https://www.howtogeek.com/706402/how-to-use-openpgp-encryption-for-emails-in-thunderbird/ -

keys.openpgp.org --> serveur de clefs pub

↳ https://keys.openpgp.org/search?q=contact%40vincent-bonnefille.fr -

Chapitre 44 Utiliser le chiffrement OpenPGP dans Thunderbird | Guide d’Autodéfense Numérique -> #<3 : boum.org ( détails ++ )

↳ https://guide.boum.org/en-ligne-outils-utiliser-openpgp-thunderbird.html

Mozilla

-

Présentation du chiffrement de bout en bout dans Thunderbird | Assistance de Thunderbird

↳ https://support.mozilla.org/fr/kb/presentation-chiffrement-bout-en-bout-thunderbird -

OpenPGP dans Thunderbird – Guide et questions fréquentes | Assistance de Thunderbird

↳ https://support.mozilla.org/fr/kb/openpgp-thunderbird-guide-faq

Je suis tombé sur mailvelope ( à essayer )

... qui rend le chiffrement de nos mails super efficace ( et facile )

- https://mailvelope.com/en

- https://www.malekal.com/utiliser-pgp-sur-gmail-pour-le-chiffrement-de-mail/ un tuto

"Vous êtes observé ! Le savoir, le chiffrement et les outils protégeant votre vie privée pour vous protéger contre la surveillance de masse globale."

Je suis retombé sur {ce site} ( https://privacytools.dreads-unlock.fr )

-> Je cherchais à créer une nouvelle boîte mail

Mes critères :

- gratuit / don

- léger

- sécure

...

J'ai finalement choisi @mailfence.com

" A collection of introductory technology tutorials covering Linux, Web development, general problem solving and graphic design. "

Je lance un nouveau service ;)

Avec quelques plugins.ajouts qui m'ont manqué sur d'autres instances.

( version en test, merci de passer faire un tour )

Doc : https://etherpad.org/doc/

Infos : https://ossdatabase.com/projects/etherpad-lite

Full tuto : https://lab.uberspace.de/guide_etherpad/

Full full : https://www.digitalocean.com/community/tutorials/how-to...

Mysql : https://github.com/ether/etherpad-lite/wiki/How-to...

Lot of plugins : https://static.etherpad.org/index.html !

Des Services web...

encore des CHATONS

" Aurore est une association à but non lucratif gérée par des bénévoles étudiants de l'université Paris-Saclay. Nous nous efforçons de fournir une couverture Internet filaire et Wi-Fi très haut débit aux étudiants pour 50€ par an, ainsi que l'accès à de nombreux services Web. "

Proposent une ma fois bonne documentation tuto

(par là que je les ai découvert.es)

" Documentation technique

Bienvenue sur la documentation technique d'Aurore.

Ce wiki est fait pour documenter tout ce qui fait partie de l'infrastructure technique (hardware et software) à Aurore. Il sert à s'autoformer et à avoir accès à toutes les informations concernant notre infrastructure rapidement et clairement "Au programme :

- Sites géographiques (Accès restreint) Sites où Aurore est implantée

- Serveurs Liste des serveurs d'Aurore et de leurs fonctions

- Services Liste des services d'Aurore

- Plan IP Les adresses IP d'Aurore et leurs répartitions

- VM Toutes les VM d'Aurore

- Monitoring Installation et utilisation Prometheus / Grafana

- Les VLAN Virtual Local Area Network

- VPN OVH Documentation du tunnel entre OVH et Saclay

- Les onduleurs Liste et documentation des onduleurs

- Bornes dans les chambres Bornes installées dans les chambres d'adhérents en résidence

- Reserve Proxy Nginx en tant que RP et un peu plus

- Ansible Système de configuration et de gestion de parc

- Liaisons optiques Les liaisons optiques utilisées par Aurore

Fait partie du réseau inter-universitaire :

https://federez.net

et aussi

https://viarezo.fr

https://www.rezel.net

Commenter le web de façon ouverte.

Joie d'un Web 2.0 surligné

avec https://hypothes.is

( plutôt que commenté en bas de page )

De nombreux outils + plugins / intégrations :

- https://web.hypothes.is/tools-plug-ins-and-integrations/

L'API permet d'afficher ailleur, d'exporter ( tel : ) - https://jonudell.info/h/

- https://jonudell.info/h/facet/

maj @2023

- J'ai finalement réussi à installer

Isso

( qui génère un espace commentaire sans tracking ) - testez #comments

- infos / tuto :

https://liens.vincent-bonnefille.fr/?vbm_vg

AJOUT : /Histre/ (alt)

Une alternative solide pour annoter le web (en couleurs)

On sent un projet +plus solide que @H, peut-être moins ouvert

( on peut exporter ses datas + API mais j'ai pas test )

On peut facilement créer des listes de liens/tags

Partager + Annoter

( le tout de façon automatique (+fluide), sans avoir à activer l'outil dans le navigateur à chaque fois/nouvelle page )

notes de retours (feedbacks)

Limites d'Hypothèsis

... par défaut un surlignage n'est pas en Public

... il faut ajouter un commentaire pour qu'il le soit

Et...

On peut créer des goupes (privés / publics)

<-- limitation générale

<-- par défaut, meme si on met l'annotation dans le group mondial "Public", l'annotation est par défaut visible uniquement par MOI... on perd un peu' l'intérêt de la chose. Pour passer un "public = visible" on doit annoter chaque surlignage... et passer sa visiblité en Public...

<-- source : https://web.hypothes.is/help/why-are-highlights-private-by-default/

... greate tool

- https://github.com/ravenscroftj/md-hypothesis-sync

... not easy API use - https://h.readthedocs.io/en/latest/api/authorization/

- https://h.readthedocs.io/en/latest/api/using-oauth/#registering-an-oauth-client

... installer /h/ todo Docker - https://github.com/hypothesis/h/issues/6014

- https://lyz-code.github.io/blue-book/linux/hypothesis/

- https://h.readthedocs.io/en/latest/developing/install/ #<3

Story

J'ai décidé de l'intégrer {{ici}}

J'utilise aussi...

Android

URL Forwarder

: add "via.hypothesis"

https://boffosocko.com/2020/05/24/a-hack-for-using-hypothes-is-to-annotate-on-mobile/

Web

Firefox

- https://addons.mozilla.org/fr/firefox/search/?q=Hypothes.is&sort=rating&type=extension

Chromium - https://chrome.google.com/webstore/detail/hypothesis-web-pdf-annota/bjfhmglciegochdpefhhlphglcehbmek?hl=fr

...

( si l'extension ne marche pas )

Userscripts ( add on any pages ) - https://gist.github.com/potter0815/10ebf62d9c94fd58228cf0a3ef0b1615

- https://gist.github.com/AFutureD/7a5674cd515ebb57db7ac5b5bff47049

CORS / SCP

Certains serveurs sécurisent le droit d'accès à leurs ressources...

Ainsi, un autre serveur (ou site / domain / service) n'y aura pas accès

: un point crutiale de sécurité

. Mais un et limitation / fermeture qui empêche l'interaction libre

: ici, hyp. ne pourra pas s'intégrer ou récupérer des infos...

.! Mais on peut modifier l'entête d'une page web pour contourner sa politique restrictive

Cet article, 2) explique comment

Autres articles :

- https://web.hypothes.is/blog/integrating-hypothesis-using-ajax-and-cors/

- https://web.hypothes.is/help/overview-of-the-hypothesis-system/

Git

- https://github.com/hypothesis/bouncer

- https://github.com/hypothesis/pdf.js-hypothes.is

- https://github.com/hypothesis/facet

Commenter

( bas de page )

Alternatives à /Disqus/ =

- https://ourcodeworld.com/articles/read/1265/top-7-best-open-source-self-hosted-comment-system-alternatives-to-disqus

dont : https://supacomments.vercel.app

dont : https://isso-comments.de

--> installé ! https://liens.vincent-bonnefille.fr/?vbm_vg

Surligner

( comme sur Médium )

-- JS libraries

Annotations ( 2.0 : coments + highlight ) todo

- https://www.cssscript.com/text-annotation-highlighting/

--> http://annotatorjs.org #<3 ( <- this )

"Who is using it?

More than a dozen projects rely on Annotator for their digital annotation needs and many are open source. A few noteables include Hypothes.is, edX, Annotation Studio, and Peer Library. Please checkout our showcase page for a more complete list. "

Surlignage ( sever_side )

Tufte : SideNotes

Une question similaire à celle des notes de bas de page...

mises en évidence sur le côte / bord du texte (dans la marge)

-->

En CSS ça donnerait

+

2 articles #<3

- https://www.gwern.net/Sidenotes

- https://www.arthurperret.fr/blog/2018-12-04-semantique-et-mise-en-forme.html

--> renvoie à un artil le sur Zotero / BibLatex + pandoc + md ( tuto )

https://zotero.hypotheses.org/2258

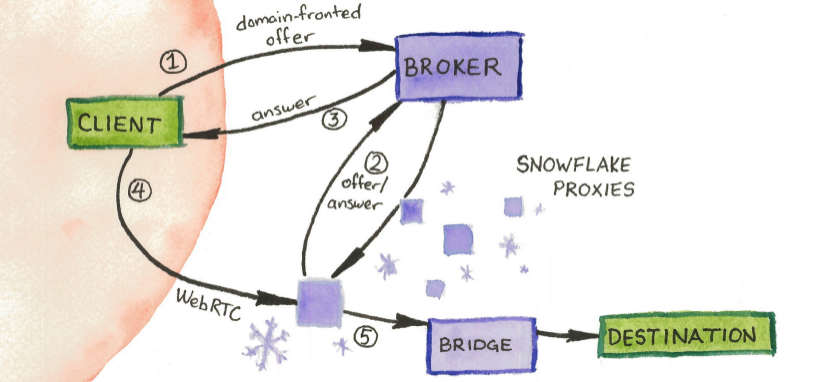

Aidons d'autres Internautes à accéder à un internet libre : non censuré / surveillé :

-

Créons des ponts (bridges) vers le réseau Tor

: soyons des Snowflakes par millions ! -

Installez l'addon Firefox

-

Lisez l'article du Projet Tor :

https://snowflake.torproject.org

Instructions ( installation Docker / service )

- https://gitlab.torproject.org/tpo/anti-censorship/pluggable-transports/snowflake/-/wikis/home ( + AUR )

: En 2022 un outil qui aide les populations persécutées par la guerre :

Iran, Ukraine, etc

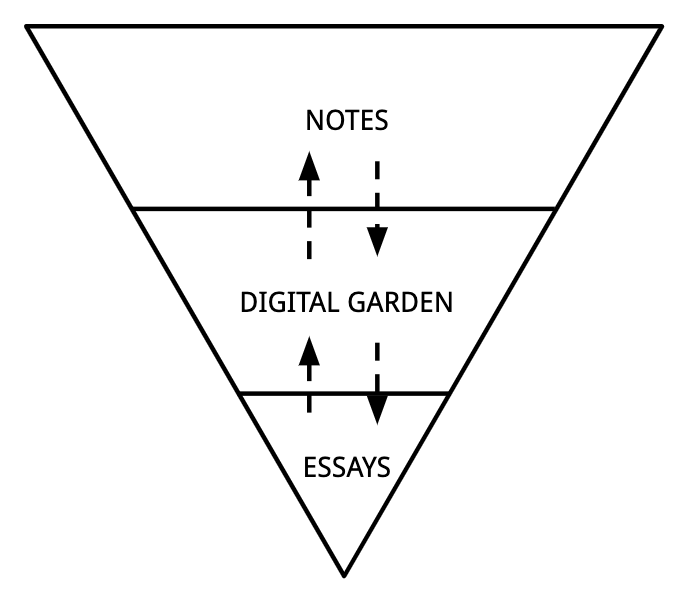

[ Première bulle sur dendron {là} ]

[ Sujet / tag : jardin ! sub : dendron > Zettelkasten ]

SOURCES / REF

- Git un peu de tout ( all in one )

https://github.com/MaggieAppleton/digital-gardeners

Some

-

0. [book] "The Garden of Forking Paths"

https://en.wikipedia.org/wiki/The_Garden_of_Forking_Paths... (original Spanish title: "El jardín de senderos que se bifurcan") is a 1941 short story by Argentine writer and poet @Jorge_Luis_Borges

-

1. Of Digital Streams, Campfires and Gardens ( Quotes about 0. )

https://tomcritchlow.com/2018/10/10/of-gardens-and-wikis/ -

2. Building a digital garden

https://tomcritchlow.com/2019/02/17/building-digital-garden/ -

3. The Garden and the Stream: A Technopastoral – Hapgood

https://hapgood.us/2015/10/17/the-garden-and-the-stream-a-technopastoral/ -

4. A Brief History & Ethos of the Digital Garden

https://maggieappleton.com/garden-history

–> https://maggieappleton.com/garden-history#the-early-gardens-of-hypertext

—> @Mark_Bernstein 1998 essay Hypertext Gardens

—--> http://www.eastgate.com/garden/colophon.html

—> https://www.eastgate.com/garden/Seven_Lessons.html

Bonus : expo

- 00. LE CRÉDAC — The Garden of Forking Paths ( expo )

https://credac.fr/artistique/the-garden-of-forking-paths

Papers

- Hypertext fiction - Wikipedia

https://en.wikipedia.org/wiki/Hypertext_fiction

<— wiki https://en.wikipedia.org/wiki/Hypertext_fiction - @Vannevar_Bush - As We May Think (Life Magazine 9-10-1945).pdf

http://worrydream.com/refs/Bush%20-%20As%20We%20May%20Think%20(Life%20Magazine%209-10-1945).pdf - p242-bernstein.pdf

https://www.ics.uci.edu/~redmiles/ics227-SQ04/papers/Hypertext/Secondary/p242-bernstein.pdf

Recherche d'interfaces, d'UX permeant de trier les données

De reprendre la main sur les données

de les interagir.

L'un de ces logiciels, Xanadu

n'est jamais sorti des cartons : c'était un Vaporware

https://invidious.fdn.fr/watch?v=1yLNGUeHapA&t=191

Install / DO IT

- Tuto

https://maximevaillancourt.com/blog/setting-up-your-own-digital-garden-with-jekyll

-> Result https://digital-garden-jekyll-template.netlify.app - Flat_folder (non CMS)

https://tomcritchlow.com/2019/02/17/building-digital-garden/#how-it-all-works

Alt : Tiddly

( un wiki transportable )

-

Getting started with TiddlyWiki: a beginner's tutorial - Ness Labs

https://nesslabs.com/tiddlywiki-beginner-tutorial

-> Tiddlyblink

https://glitch.com/~tiddlyblink -

TIddlyBox

https://sylvain.naud.in/public/TiddlyWiki/TIddlyBox/index.html

VIA

https://lyz-code.github.io/blue-book/digital_garden/

liste curatée :

https://github.com/lyz-code/best-of-digital-gardens

Un lien dans cette page de ressources a retenu mon attention :

https://tomcritchlow.com/2019/02/17/building-digital-garden/

...

liste non curatée :

Autres jardins

- https://gwern.net/design UX

- https://nesslabs.com/mind-garden <-->

- https://threadreaderapp.com/thread/1250532315459194880.html

. . .

Un autre :

Aller au delà du blog

Motiver l'exploration par une inter-textualité

( ce que j'essaye de faire ici avec les liens par tags )

Le "jardin" Everything I Know,

- utilise https://docusaurus.io

- une ressourcerie autour des wiki : wiki-workflow

- on reconnait la mise en lien graphique de contenus...

Des logiciels de prise de notes comme @Dendron ou @Obsidian travaillent cet imaginaire de connexionnisme...

"Les dendrites (du grec δένδρον déndron «arbre») sont des prolongements du corps cellulaire des neurones dont elles partagent les organites",

Source : https://fr.wikipedia.org/wiki/Dendrite_(biologie)

Dendron alts

[ alternativeto dendron ]

-

Page wiki de Dendron à ce sujet

( dendron est plus flexible et opensource... beaucoup de fonctionalités à la traine ou en dev. ex: non intégration des sidenotes,non présence des graphviz... basé sur vscode/codium) -

Dendron Alternatives and Similar Projects (Mar 2021)

https://www.libhunt.com/r/dendron -

Obsidian ( avec Graph )

https://obsidian.md [ Propriétaire clone ] -

Athen ((new)) ( avec Graph too, selfhost ) ( bof )

https://www.athensresearch.org/

https://athensresearch.github.io/athens/ (demo live) -

Affine Todo ( looks greate ) (( new ))

https://affine.pro

https://github.com/toeverything/AFFiNE

INTERNET MANIFESTOS

Mon internet, ma plateforme

https://web.archive.org/web/20220826232839/http://www.alwaysownyourplatform.com/

( via https://github.com/imsky/awesome-manifestos )

(•_•)

<) )╯Always

/ \

(•_•)

( (> Own

/ \

(•_•)

<) )> Your Platform

/ \

Local First

https://www.inkandswitch.com/local-first :

Cloud apps like Google Docs and Trello are popular because they enable real-time collaboration with colleagues, and they make it easy for us to access our work from all of our devices. However, by centralizing data storage on servers, cloud apps also take away ownership and agency from users. If a service shuts down, the software stops functioning, and data created with that software is lost.

In this article we propose “local-first software”: a set of principles for software that enables both collaboration and ownership for users. Local-first ideals include the ability to work offline and collaborate across multiple devices, while also improving the security, privacy, long-term preservation, and user control of data.

Conçu pour durer ( Keep it simple )

https://jeffhuang.com/designed_to_last/

- Don't minimize that HTML

- Eliminate the broken URL risk

- Obsessively compress your images

- Stick with native fonts

- End all forms of hotlinking

- Prefer one page over several

+ Changelog : expliquer les étapes d'avancement

https://keepachangelog.com/en/1.0.0/

CalmTech ( low attention )

- Technology should require the smallest possible amount of attention

- Technology should inform and create calm

- Technology should make use of the periphery

- Technology should amplify the best of technology and the best of humanity

- Technology can communicate, but doesn’t need to speak

- Technology should work even when it fails

- The right amount of technology is the minimum needed to solve the problem

- Technology should respect social norms

LowTech ( energie + création )

Inteview de LowTech Magazine

( https://solar.lowtechmagazine.com/fr/power.html )

https://walkerart.org/magazine/low-tech-magazine-kris-de-decker

Internet 1.0

http://motherfuckingwebsite.com

Retourner au simple

https://brutalistwebsites.com

Artiste @Joana_Moll

Contre le web scripté_surveillant

AMZ : https://www.janavirgin.com/AMZ/

http://www.janavirgin.com/CO2/

@Joana_Moll et @Low_Tech_Magazine

-> Le LowTechMagazine

https://solar.lowtechmagazine.com/fr/

-> Blog

https://www.lowtechmagazine.com

https://www.notechmagazine.com (versus)

--- The Damaged Catalog

--- https://damaged.bleu255.com

Interopérabilité

https://liens.vincent-bonnefille.fr/?searchterm=interopérabilité

https://liens.vincent-bonnefille.fr/?AocXOA

: ne pas rendre / ne pas être dépendant.e d'un environement, une plateforme

On pensera aussi aux logiciels embarqués, aux ventes forcées...

https://www.librealire.org/+-vente-forcee-vente-liee

https://www.librealire.org/+-vente-forcee-vente-liee

https://www.librealire.org/logiciels-libres-internet-libre-perspectives-et-enjeux-frederic-couchet

wiki :

https://fr.wikipedia.org/wiki/Logiciel_préinstallé

https://fr.wikipedia.org/wiki/Vente_liée

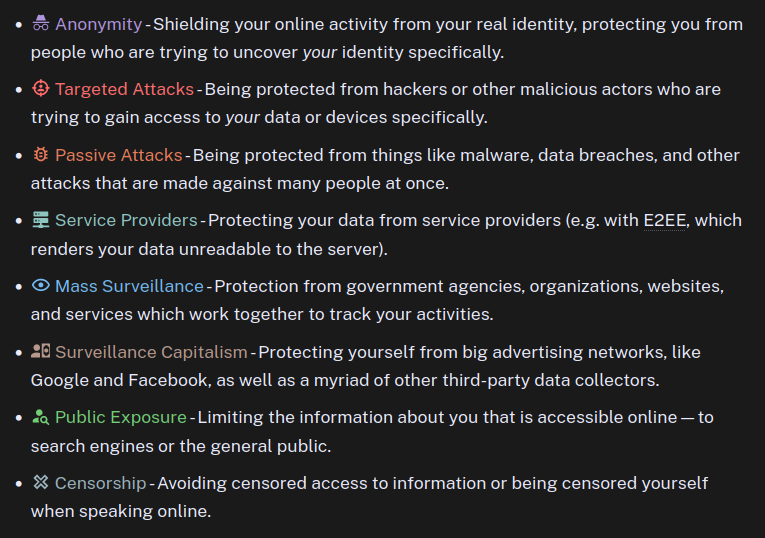

Encore, un site, bien fait, qui recense des outils et conseils pour se défendre contre les surveillances numériques à notre inssu..

OK, voici le programme, les thématiques générales

( dont j'ai trouvé le descriptif pertinent )

En francais aussi / explique bien la diff entre vie privée / sécurité . privacy / anonymity

- Anonymat - Séparer votre activité en ligne de votre identité réelle, vous vous protégez des personnes qui tentent de découvrir explicitement votre identité

- Attaques Ciblées - Se protéger contre les pirates informatiques dévoués ou d'autres agents malintentionnés essayant d'accéder spécifiquement à vos données ou appareils

- Attaques Passives - Se protéger des logiciels malveillants, des fuites de données, et autres attaques qui sont faites contre des groupes de personnes

- Fournisseurs de Services - Protéger vos données des fournisseurs de services, en utilisant par exemple un chiffrement de bout en bout rendant vos données illisibles par le serveur

- Surveillance de Masse - Protection contre les agences gouvernementales, organisations, sites web et services qui collaborent pour suivre vos activités en ligne

- Capitalisme de Surveillance - Se protéger des grands réseaux publicitaires comme Google et Facebook, ainsi que d'une myriade d'autres collecteurs de données tiers

- Exposition Publique - Limiter les informations en ligne vous concernant, accessibles par les moteurs de recherche ou par le grand public

- Censure - Éviter les accès censurés à l'information et d'être soi-même censuré lorsqu'on discute en ligne

full capt