" Want to find out about online privacy? Check out our free privacy guide to the best open source privacytools! " ( aussi en français )

Découvert via ( @Framasoft )

https://framalibre.org/content/gofossnet

Au début, pour cette {bulle} je voulais partager :

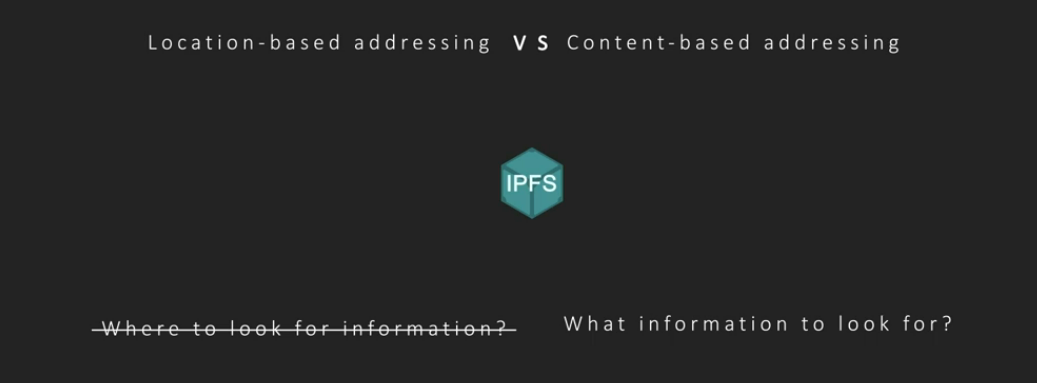

Deploy your website on IPFS: Why and How

https://tarunbatra.com/blog/decentralization/Deploy-your-website-on-IPFS-Why-and-How/

( dont la cover.illustration est ici utilisée, crédit : Photo by Clint Adair on Unsplash )

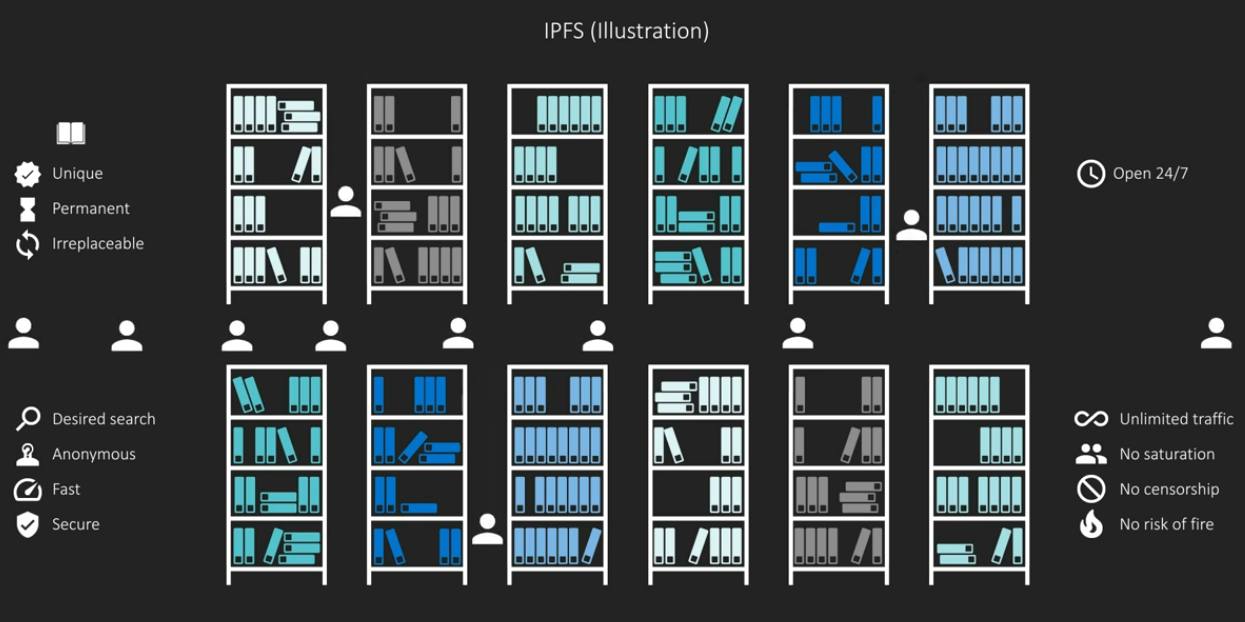

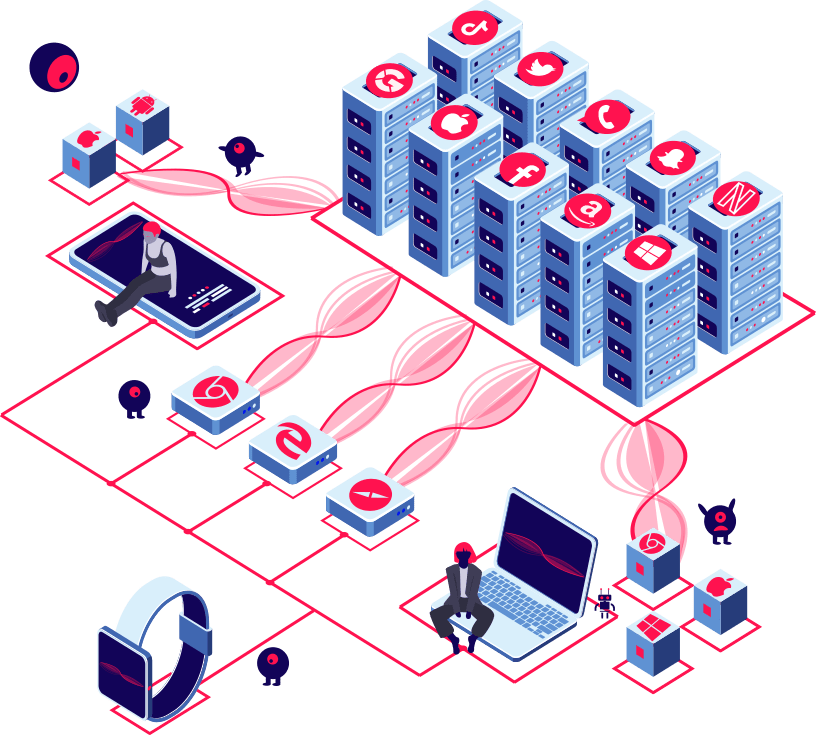

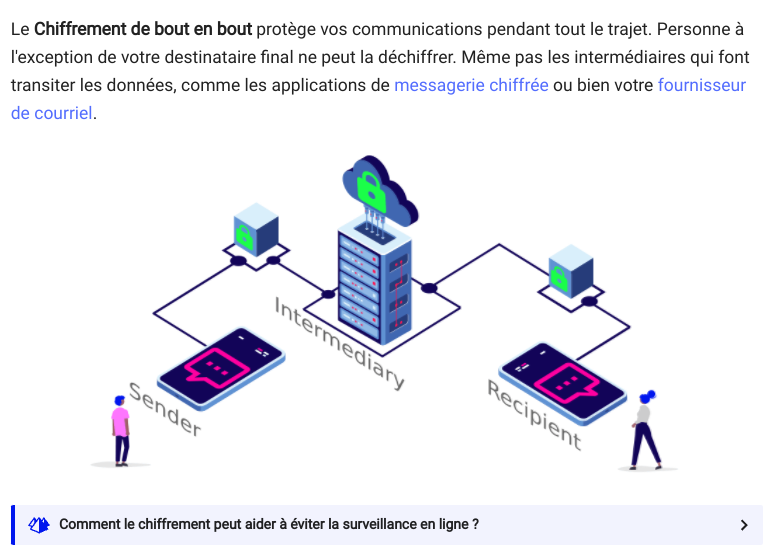

IPFS quels problèmes résout.pose ce protocole ?

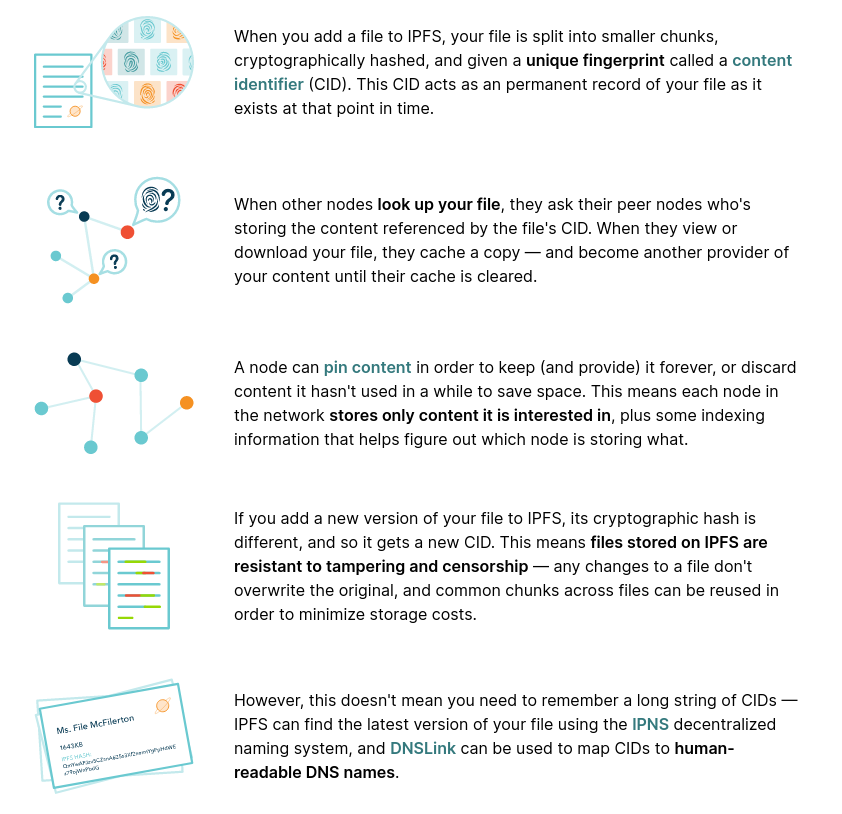

Un dns avec une forte d_centralisation (comme l'explique IPFS.io)

Une distribution.diffusion interplanétaire, rien que ça !

Sur wiki on peut lire

"InterPlanetary File System, est un protocole pair à pair de distribution de contenu adressable par hypermédia, conçu à l'origine par @Juan_Benet . L'implémentation principale d'IPFS est un logiciel libre dirigée par l'Interplanetary Networks"

Un web distribué, résistant aux censures/pertes/coupures, p2p ...

Vidéo en anglais, promotionnée sur le site d'IPFS

IPFS: the future of data storage

( version en français, {le lien de cette bulle} )

autres captures écrans / slides tirées de la vidéo + bkp de la vidéo

. . .

- Une autre vidéo par @PafLeGeek

(web 3.0?) ( très complète en français )

( répond à pas mal de mes questions sur la persistance des fichiers (pin/épinglés) ) https://www.youtube.com/watch?v=wvIKUEo6REY

https://www.youtube.com/watch?v=wvIKUEo6REY

Des fichiers distribués à vie : la censure.droitàloubli sont KO

Démo

Ma landingpage de test_demo (v 0.2)

https://ipfs.io/ipfs/QmX4GZ9Z2FDxBrYRr8cMNoVXpoPVPEjr9y4bdEAGU64a3p

Une image

https://ipfs.io/ipfs/QmeMgMtf4oZWKB97prfVDop4FUS6sKnYHMJZJQeziUPRSE?filename=00.png

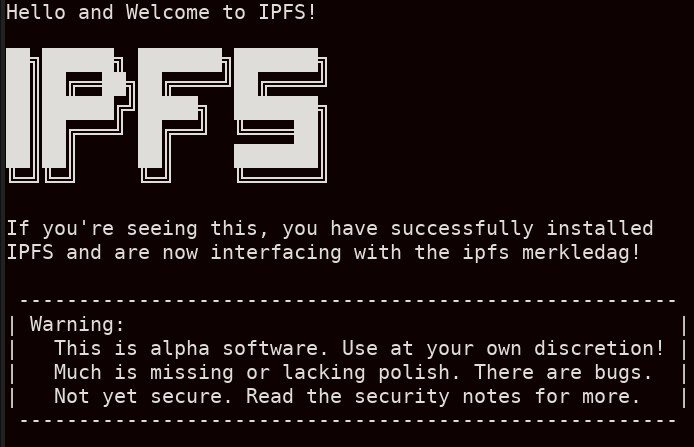

- Pour ajouter un fichier (là un fichier statique) on utilise une commande

add(ou l'UI.web à l'ergonomique plutôt soignée), un peu comme git !? - Le tout est plutôt soigné...

on peut assez facillement uploader des fichiers et les partager...

(pour les fichiers modifiés -nouveau hash.ID- c'est un poil plus compliqué, mais guère) - on trouve quelques goodies pour nos navigateurs :

https://addons.mozilla.org/fr/firefox/addon/ipfs-companion/

https://chrome.google.com/webstore/detail/ipfs-companion/nibjojkomfdiaoajekhjakgkdhaomnch/

InterPlanetaryWiki : la porte des étoiles

Le miroir de wiki est un exemple de ce que peut ce réseau P2P contre la censure

https://github.com/ipfs/distributed-wikipedia-mirror

https://blog.ipfs.io/24-uncensorable-wikipedia/

Par ce cas pratique on comprend aussi que les gateways sont cruciaux comme intermédiaires vers les contenus... ces "ponts"."portes d'entrées" servent de mandataires.proxy vers le contenu qui, à son ajout (add) reçoit un CID, un identifiant unique produit par hash (comme souvent) : une adresse, un permalien unique.

Les gateways sont des instances par lesquelles on accède aux contenus IPFS.

Il y en a 'plein' et moi je peux facilement en faire tourner un en fond sur mon ordi !

https://ipfs.github.io/public-gateway-checker/

Le cloud est mort, vive les rois ( ode 3.0 )

... je vois pas mal de points communs avec FileCoin

... d'ailleurs IPFS en fait mention dans son programme de cours https://proto.school

... Le haut niveau d'ingouvernabilité d'IPFS repose sur la décentralité.distribuée

... comment faire dès lors que la source est perdue dans le bruit de la foule ?

... qu'elle est une hydre un swarm bien plutôt qu'un point unique sur la carte ?

... on retrouve ici le volontariat participatif du bittorent_p2p une masse-critique de seeder

... cette foule qui ensemble décide de la survivance des données qu'elle produit

. IPFS répond vraisemblablement à un désir de survivance des savoirs

. un projet qui atteint avec radicalité les promesses d'un Internet libre et partagé

. Le projet d'un index bilatéral d'une bibliothèque d'un cloud domestique P3P

Si l’intérêt pour un objet est partagée...

chaque pair décide ce qu'il sauve.garde / maintient sur son bout de disque dur cloud .

Et il y a fort à parier qu'un document top.secret utile au plus grand nombre soit majoritairement re.copié comme c'est le cas avec l'économie du seeding en Bittorent.

Enfin un CID (lien vers un objet peut être partagé de personne à personne, garder sa confidentialité (à vérifier en pratique).

Hydre noire ?

Ce n'est pas à proprement parlé un "darknet" dans la bouche de ceux.celles qui usent de cette formule.mot magique... mais bien plus une autre façon de communément faire cloud. À l'instar des réseaux f2f (entre soi, entre ami.e.s), il manque à IPFS une couche supérieure d'anonymisation (pour être "dark").

Ce qu'il a de "dark" c'est la complexité technique qu'il ajoute pour rendre difficile la censure. Il est disruptif dans la façon qu'il automatise à grande échelle la distribution par le multiple de fichiers dont on cherche à protéger l'origine unique autant que l'authenticité.

Sur ce tout dernier point sécuritaire (falsifiabilité), j'évoquais FileCoin et les blockchaines_blc soutenue par la création d'objets uniques, identifiés par hashing ... IPFS promet bien d'une certaine façon un Internet solide, résistant à la perte, aux coupures et censures. Il protège moins les sources qui transmettent que le contenu distribué par l'essaim ( swarm ).

Censure : clore des formes, finir des objets

( ça vaut mieux non ? )

Oui, la durée de vie moyenne d'un site est de 3ans(!)

et l'on voudrait que le 404 soit un souvenir oublié.

Les données ont leur finitude (se sont des corps corruptibles, que le temps délit...)

... mais est es trop ou bien assez ?

Que fait on des déchets enfouis pour toujours ?

N'y a t-il pas un certain bienfait à l'oubli ?

Oui mais pour qui ?

Certains savoirs dérangent

mais doivent pouvoir survivre à la mémoire

( pour le bien collectif )

On peut se dire que si "l'information veut être libre" alors c'est une bonne chose...

Qu'un tel réseau va servir aux journalistes chercheur.euses de vérités "transparentistes"

Mais on peut aussi se demander...

: comment mettre à jour / défaire / arrêter un feu de forêt ?

: comment empêcher que la rumeur ne s’étende ? Le fichier d'exister ?

. . comme je le comprenais en faisant mes premiers essais ici

. . et ce que @PafLeGeek confirme ici l'on ne peut vraiment être sûr que ce qui est alors distribué sera un un jour tout à fait disparu du maillage interplanétaire...

Cela dit si je comprend bien, avec un identifiant et et le dns d'IPNF :

ipns y a moyen de mettre à jour un contenu, d'en changer les métas :

https://docs.ipfs.io/concepts/ipns/#example-ipns-setup-with-cli

Un CID désigne un objet en non plus sa localisation

Le dns est inversé . il pointe vers un objet plutôt qu'une localisation unique

On part du principe que le fichier demandé existe(peut-être d'avantage qu'avec les hyperliens.URI traditionnels)

On ne se demande plus "où est l'objet" mais quel objet .

C'est une autre symétrie.perspective.

D'un seul coup je repense à l'abstraction informatique, la perte d'une spatialité commune...

Au concept d'Anoptikon de @Olivier_Auber (https://bib.vincent-bonnefille.fr/book/61), la dissolution ou renversement de l'idée même d'espace...

La liberté a besoin d'une justice, d'un chef

La perte de l'adresse située, unique, déroute nos modalités d'interpellation politique (éminemment dialogique, conflictuelle).

Qu’à devient-il avec la perte de responsabilité des sources ?

Leur délocalisation, leur incommunicabilité ou mutisme ?

Quand d'une façon ou d'une autre elles s'extraient.séparent du régime des justiciables ?

( qui nous rendent tous.toutes pairs, semblables face à la loi à priori équitable, dispensée avec légitimité et bon sens... sans intérêts privés ou de classe... )

Celui.celle.ce qui se sépare du régime social de la justice (qui vise à décrire et limiter les usages de la liberté qui n'est pas en soi une bonne chose),.. ce qui se met hors d'atteinte de cette délibération suscite la méfiance de ses pairs qui, eux, s'y soumettent (par naissance et obligation) .

On peut aussi, légitimement réclamer une auto-souveraineté qui ne reconnaît pas celle d'un État_gouvernement ou d'une Justice... et désobéir sciemment, hors de son régime...

. . .

En répondant si bien au besoin de survivance infalsifiable d'un contenu, les réseaux de la censure impossible posent celle de l'illimité ingouvernable.

L'on aspire à la liberté retrouvée que rien n'arrête mais l'on n'y jamais tout à fait préparé.e

à l’illimité d'un geste sans fin qui échappe à celui.celle qui l'a initiéCette idée d'une irréversibilité technique (sans backdoor ou interrupteur)

produit souvent un doute à l'endroit des "darknets"

chez moi ici, un certain vertige et angoissecelle de perdre le contrôle, le gouvernail...

.

D'une certaine façon il est aussi terrifiant de tout perdre.oublier

que de ne plus pouvoir se séparer d'un objet gluantune fois un encore un protocole dont les réponses techniques sont problématiques

car ils déjouent nos habitudes relationnelles de communication

à commencer par la distribution du pouvoir médiatique aujourd'hui centralisé

. Nous sommes tendu.e.s entre le désir de dire.exister et celui de se taire

. Celui d’obéir et celui de gouverner.commander

. Ne voulant, pour ma part, ni être maître ni être esclave

. Une ambivalence qui a un coup et qui reste idéologique

(1. à gauche/au-dessus) Fête de l'Humanité 2013 © Jean Paul Romani

(2.) méme d'auto-dérision tout droit venu du cyber 90's

Conclusion impossible

( sans cas concret.focale ) ( envie d'une résolution dans laquelle tout est possible )

( or la radicalité semble exiger des sacrifices )

( Et du coup mon cœur balance entre :

la fascination technique d'un protocole qui résout un large écueil informatique et les conséquences incertaines, problématiques que cette nouvelle gouvernementalité invente ... et que la pratique expérimentale pourra vérifier )

( Chaque outil.protocole vient avec ses spécificités, ses défauts, ses incomplétudes )

( Aucun n'est parfait et adapté à l'ensemble des situations )

( Chaque outil demande un enseignement à ses principes et sa philosophie )

( aussi les interrupteurs / backdoor sont tentant pour atténuer la radicalité technique )

( mais en réduise souvent le geste pertinent à néant )

Outro

Autre remarque, une fois que ces techniques sont mise à jour, que leurs effets sont vérifiés (et qu'elles se rependent par l'usage car répondant à un marché de l'information) : dès qu'elles font la preuve de leur efficacité et pertinence... l'on peut bien vouloir les interdire d'exister la plupart subsistent, confrontant le choix politique à des limites techniques.

Un choix politique qui, entre autres, est instrumentalisé en la Justice et autres codes, se confronte au pragmatisme technique (limite à l'utopie).

Un comportement / protocole / objet problématique on va vouloir l'interdire ou en limiter l'usage. On voudra le hacker, le restreindre ou le rendre impopulaire ... il n'en restera pas moins que l'outil est là, maintenu, renforcé.modifié en fonctions des attaques subies.

Un guerre technique entre des communautés humaines dont les projets divergent (autant que les inquiétudes).

En outre, une fois l'outil.moyen à portée de main, il y a une une certaine tentation à l'utiliser : l'Humain fait dès lors qu'il s'en sait capable, la technique parait toujours un endroit de dépassement de sa condition, un progrès "sans précédent". S'il peut aller sur la lune il ira sur la lune, faire l'expérience de sa capacité affirmée, dépassée par l'effort.

( J’amorce ici une critique du solutionnisme technique / alt.numérisme )

Résumé et résolution de ma question (par la technique)

( vàv du risque d'une censure impossible )

Avec l'in.censure et l'instantanée distribution.propagation du fichier morcelé... comment, à posteriori, comment le supprimer.retirer ? Quelle marche à suivre pour le mettre à jour (ce qui peut s’apparenter à de la corruption) ? Quel consensus ?

La robustesse et étendue d'un réseau est indispensable pour sa résilience...

Mais que faire des organismes persistant métastatiques ?

Sur le site.doc de IPFS on nous dit bien de ne pas partager d'info. confidentielle.

La démarche est éminemment publique !

Il y a une différence entre fichiers "épinglés"="pin"==prioritaires.persistants (et les autres)

On peut retirer des fichiers épinglés :

ipfs pin ls --type recursive | cut -d' ' -f1 | xargs -n1 ipfs pin rm source, sur sa propre machine... reste à savoir comment l'information se propage (et est acceptée comme contre.ordre)

: sans tête ("capitole"/headless) qui décide.arrête une décision légitime ?

. . .

Docs : un.pin :

https://docs.ipfs.io/how-to/pin-files/

" You will notice it still returns the correct response, this is because while <foo hash> was removed from your local storage, the data still exists over IPFS. "

Sources : comment mettre fin à la cascade ?

- Delegated content erasure in IPFS 2020

- HN : One of the biggest challenges with IPFS in my mind is the lack of a story around how to delete content

- Sur l'illégalité l'intégration d'une

whitelist/ DRM (== backdoor ?) : Reddit. . . - UE : responsabilité de l'hôte et impossibilité tech. post

Tiavor ::

IPFS is also affected by the new Article 13 of the EU Copyright Directive, means that everyone has to filter everything they host.

NoSpaX ::

Article 13 is impossible to realise. How would that work? What program will they use? As soon a "filter server" is online, it will get shot down by DDoS. IPFS is nigh uncensorable. There is always that one node, where nothing is blocked. And there is also the swarm.key. Just get one of the many warez sites, bootstrap to them, happy downloading. Add a public gateway on top: Nothing changed. Just the way it's distributed. Also: VPN.

ISPs tried to suppress BitTorrent-Connections and they failed to a certain extend, as soon Torrents adapted.

Sources, installation, tutos

((( Linux.Rasp.deb le plus complet.aidant que j'ai trouvé, dont syst.auto-start )))

(( un tuto.détaillé (sur Linux.Rasp Github) / (sur Mac : Medium) ))

. . .

-

voir aussi : Why we need the distributed web 2018

( https://www.ctrl.blog/entry/the-dweb.html ) -

en français complet, des liens avec git / Bittorent...

( https://lucas.bourneuf.net/blog/ipfs.html ) -

un tuto pour héberger un site avec adresse (ipns) todo

( https://medium.com/coinmonks/how-to-add-site-to-ipfs-and-ipns-f121b4cfc8ee ) -

un article autre en français

https://cryptoast.fr/interplanetary-file-system-ipfs-reseau-partage-fichiers-web-3/ ) -

un article sur le fonctionnement :

https://medium.com/0xcode/using-ipfs-for-distributed-file-storage-systems-61226e07a6f -

des usages.apps.exemples :

https://docs.ipfs.io/concepts/usage-ideas-examples/ )

( dont : https://github.com/c-base/ipfs-deaddrop ; )

PS : Je note un certain engouement autour d'IPFS + NFT sur les internets... peut-être parce que les deux cherchent à créer une autre forme de propriété basées sur du hashing ? Sauf qu'NFT est un hoax, une arnaque.bulle... dans son usage artistique.

L'industrie culturelle de masse a, dans cette modalité de certification qui désigne un objet (identifié comme unique et auquel on peut accoler un acces restreint), l'espoir de créer une nouvelle esthétique de la valeur propriétaire sur des objets qu'elle ne pouvait tout à fait cerner (objectifier et donc vendre). Un nouveau DRM ou enclosure...

Or, il semble que l'achat et diffusion d'NFT se solde par l’autorisation d'accès à une URL méta-daté, situé. IPFS permettrait de renforcer la joignabilité et robustesse (durée de vie) de ces liens...

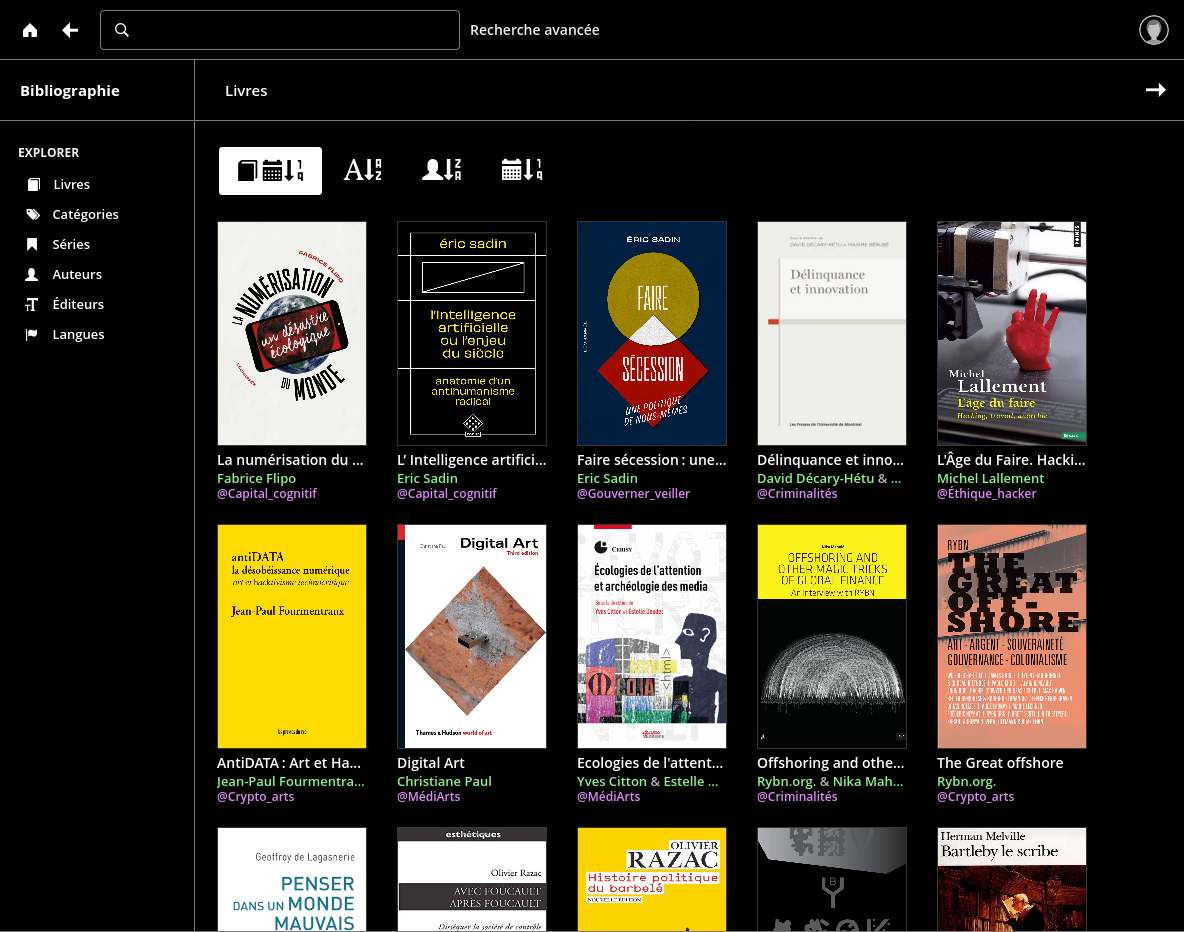

Histoire de (re)prendre la main sur la création d'adresses en oignon (et script) j'ai dédoublé mon projet de bibliographie (bibliothèque de livres numériques)

En le faisant je me suis demandé l'intérêt .

Et oui, quelle différence entre ces deux adresses ?

https://bib.vincent-bonnefille.fr

http://u3kfftpqmmrqpslbye2rcwy2doxasqly2sjirxdggslkbth6jmdqh7yd.onion

La seconde est super longue,

générée aléatoirement ( avec un principe qui en fait un objet unique :

qui veut dire quelque chose, qui fait belle et bien référence à une adresse,

un ordinateur-serveur accessible en s'y connectant via le protocole Tor )

mais renvoie au même contenu .

C'est un mirror (mon beau miroir) un double par l'accès...

mais, en l’occurrence ici, pas une copie !

Les deux mènent au même endroit, aux mêmes bits et programmes (:

Pour que ce soit tout à fait exclusif il faudrait que l'une n'existe pas.

Et puis on peut se demander l’intérêt vu qu'à priori rien d'illégal ne s'y échange.

Je ne risque rien (dans les conditions que je crois connaître de la légalité actuelle).

Par exemple, ce projet pourrait devenir un espace de piratage d'ebook.pdf ...

mais ce n'est pas mon projet : je ne saurais me positionner éthiquement ...

https://liens.vincent-bonnefille.fr/?UJJg-A (infos sur le projet.motivations)

Aperçu

Digression : sites clandestins, captcha

: perte d'identité, conséquences sur la fluidité de navigation (et contournements)

Beaucoup de (b)logs.sites engagées dans des activités militante ou illicite ( pareillement contraints politiquement ) font le choix d'une "transversion" du CW (ClearWeb) vers un ou plusieurs hébergements passant par des protocoles sécurisant (l'origine de leur serveur, est alors plus difficile à saisir.interdire.censurer) et (l'origine de leurs visiteurs qui passeraient par ces canaux)

. . .

. Je précise tout de suite que quand on se connecte via un DN, dans la plupart du temps, on peut aussi accéder au reste du web. Tor est ce qu'on appelle un MixNet, il profite de l'infrastructure d'internet (câbles et TCP_IP, et langage.API des navigateurs, etc). Aussi un utilisateur avec une IP non "normale" (listée.discriminée comme étant un point de sorti de Tor) pourrait bien se connecter à la version du CW sans anonymat.

. La communauté Tor travaille d'ailleurs à mieux dissimuler les usagers de Tor qui, en se baladant sur le CW hyper surveillé.administré.prévoyant des attaques, liste.log IP(s) et autre fingerprints numériques et donc, demande souvent.parfois des vérifications de votre humanité (des Captcha).

. La comu' Tor a annoncé un système à venir de token partagés pour réduire ce désagrément, fluidifier la navigation web, berner les systèmes de sécurité... (qui à leur tour chercheront la parade pour sécuriser leurs espaces).

cf (sur le projet Tor, les projets 2022+) :

https://liens.vincent-bonnefille.fr/?ynzBsA

. . .

Reste à savoir si ces doubles militants.pirates.citoyens ont eux des locations différentes...

. Sans oublier qu'à être sur un DN d'autres avantages subsistent (avant que la police rentre dans des locaux pour débrancher des routeurs) les états.institutions de régulation peuvent agir de milles façon pour empêcher l'accès à un site !

. En modifiant le DNS pour que quand je tape.clique l'URL d'un site je me retrouve dans un trou.noir, une page blanche ou nulle. Dans ce cas le site n'est peut-être pas fermé mais juste rendu inaccessible (mon navigateur qui demande au DNS ne trouve pas l'adresse IP du serveur.site . C'est une censure peu onéreuse. Un DNS alternatif, décentralisé.autonome, peut rétablir le lien entre ma requête et le serveur (du fait de ne pas être affecté par l'intervention politique du DNS. . .

.

( d'autres méthodes de dissimulation, suppression des sources - dont la désindexation )

Tor et des organisations tels Privacy Watch publient chaque année des rapports (et Metrics) permettant de faire corrélation.lien entre les censures politiques et moyens techniques qu'ont les populations pour les contourner.

Lumen permet d'observer une partie de ce phénomène...

https://liens.vincent-bonnefille.fr/?3LJelw (bulle suivante)

https://www.lumendatabase.org

Les motivations à la censure varient

Nos démocraties (qui nous semblent l'aboutissement infranchissable en politique) ne sont pas exentes de dérapages autoritaires ou in.séparation des pouvoirs. . .

On peut vouloir se cacher pour de bonnes raisons

Et on peut agir clandestinement au regard de la loi sans pour autant soi-même la reconnaître comme légitime.

On peut être militant (ou simplement soi-même) et soudainement ne plus avoir droit au chapitre...

Exiger le droit à l'adresse est fondamental

.

Une adresse à rallonge et alt.DNS

Avoir une adresse Tor prend quelques secondes, elles sont auto-générées, ne coûtent rien (mais la capacité à faire tourner un serveur) pas d'hébergeur à payer tous les ans/mois . Elles sont par contre non mnémotechnique facile à écrire.lire.

. À ce sujet je me rappelle avoir lu sur le Triangle de Zooko ou l’enjeu d'un DNS sécurisant, humainement praticable et décentralisé... il s’agit de préconiser des bonnes pratiques dans l'invention d'un nouveau proto de communication

. On notera que les DNS tentant de réguler ce problème sont nombreux.

wiki https://fr.wikipedia.org/wiki/Triangle_de_Zooko

Ajout . Promotion sur les oignons !

Sur le site hébergé 'normalement' sur le CW l'admin.webmaster peut indiquer en en-tête (meta) qu'il existe un équivalent hébergé sur le DN Tor en indiquant son adresse #.onion

https://community.torproject.org/onion-services/advanced/onion-location/

Source (blog assez riche) https://www.ctrl.blog/entry/tor-onion-location-header.html

. Je l'ai intégré sur ma bib. histoire d'en faire la promotion !

Bonus

J'ai aussi remis mon mirror .loki en ligne

http://5jk8tcgeiddkq6byq59jjmufe9ttmoojrcdqw14gew359qfziiwo.loki

La suite consistera à en faire plus qu'une landing page (vide) : todo

Si vous cherchez un hébergeur pour votre association ou à échelle humaine... encore des ami.e.s des @CHATONS

"Nebulae, un hébergeur à votre échelle respectueux de votre vie privée. Reprenez le contrôle sur vos données !"

" Nebulae

Reprenez le contrôle sur vos données !

Un hébergeur respectueux de votre vie privée et à taille humaine.

Notre action

Nebulae est une association ayant pour mission de fournir des services en ligne, décentralisés et respectueux de la vie privée de ses utilisateur·trice·s. A l’image des AMAP pour le monde de l’agriculture, Nebulae milite pour un partenariat éthique entre un groupe d’utilisateurs et un fournisseur de services numériques. A ce titre, Nebulae fait partie du réseau @CHATONS . "

2018 @Le_Mouton_Numérique

" @Antoinette_Rouvroy docteur en sciences juridiques et chercheuse qualifiée du FNRS, Université de Namur. Elle développe le concept de gouvernementalité algorithmique qui tend à expliciter la manière dont les algorithmes imposent une gestion des sociétés sur la base des données qui s'échappent des individus. Un entretien filmé par @Thomas_Gouritin , journaliste et créateur de la chaîne @Regards_Connectés "

" HORNET, a high-speed onion routing network, could be deployed on routers as part of the Internet. "

... Ou l'utopie inachevée du protocole sécurisé ultime : survivance et sélection logicielle

/Tor /Hornet /Astoria /Vuvuzela /PrivaTegrity /XX

En 2015 sort un vivace concurrent à /Tor :

Hornet, la fibre optique des proto / un dn_darknet haut-débit.

À l'époque j'en entend parler mais il disparaît : abandonware .

On peut en citer plein de ces continents perdus,

/Seconde-Life /Néo-City . /Gofer /e2k ...

et dire que non ils ne sont pas morts ...

qu'ils reposent en paix dans nos cœurs ...

La durée de vie des app_tools est le fait d'une "sélection naturelle".

On pourrait en faire l'herbier numérique, leur médialogie, saisir ce qui les rend résistants ou les pousse dans l'oubli. Quels malins génies les rendent populaires sur le marché du logiciel (libre ou non) ? Ce vaste marché concurrentiel des alternativeto ...

En référence je conseil cet historique des avancées en sécurité informatique hacking (overview)

https://liens.vincent-bonnefille.fr/?DuJryA

https://www.freehaven.net/anonbib/

-

Il y a eut (?) /Hornet {cette bulle} - 2015

https://www.01net.com/actualites/hornet-un-remplacant-de-tor-pour-surfer-anonymement-avec-des-debits-de-93-gbits-s-661110.html

. cite : HORNET: High-speed Onion Routing at the Network Layer (Arvix)

( comme /Tor un mixnet / overlay-network / onion routing network ) -

Il y devait y avoir /Astoria - 2015

https://www.01net.com/actualites/astoria-le-client-tor-alternatif-qui-veut-mater-la-surveillance-de-la-nsa-655511.html

cite : Measuring and mitigating AS-level adversaries

against Tor (Arvix)

Et {là} je faisais une petite digression devenue { Bulle }

... autour des couches.outils.moyens de sécurisation intermédiaires.stratifiées.conjointes

... DNS.DoH / HTTPS / VPN : ces "écosystèmes" d'une typologie de sécurité numérique...

... qui, sans être "Darknets" permettent d'accéder "à autre chose", des alt.DNS et indexes informels (qui, oui échappent aux yeux de tous.tes, les moteurs de recherche).

Une plongée dans l'imaginaire iceberg . . . en passant une secte et sa rétention d'informations.

-

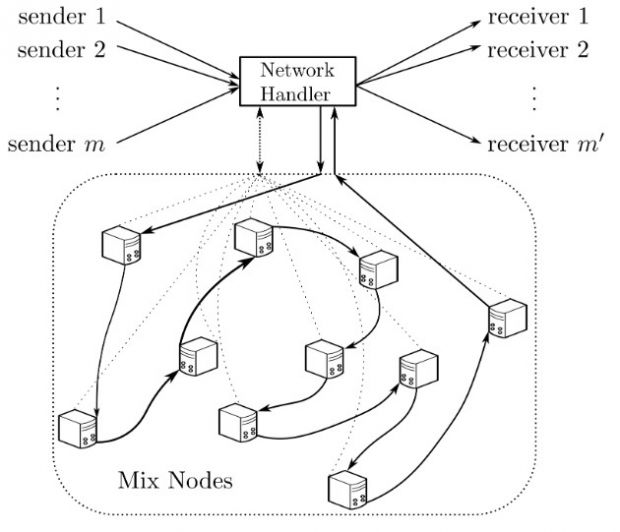

Il y a eut /PrivaTegrity - 2016

Porté par @David_Chaum wiki :" Chaum est crédité comme étant l'inventeur du billet électronique à la suite de la publication de ses recherches en 198211. Il introduit dans ce même article la primitive cryptographique dite de signature aveugle.

Ses idées ont été décrites comme les racines techniques de la vision du mouvement Cypherpunk qui a commencé à la fin des années 1980. La proposition de Chaum était de permettre aux utilisateurs de retirer des billets électroniques auprès de leur banque et de dépenser cet argent d'une manière qui ne pourrait pas être tracée par la banque ou toute autre partie. "

-

via @Sillicon ( français ) màj 2020 ::

Un gourou du chiffrement lance /PrivaTegrity, une alternative à /Tor

https://www.silicon.fr/un-gourou-du-chiffrement-lance-privategrity-une-alternative-a-tor-135394.html

. cite /Hornet https://www.silicon.fr/hornet-un-reseau-danonymisation-a-la-mode-tor-en-haut-debit-122583.html

. cite /Vuvuzela https://www.silicon.fr/vuvuzela-une-messagerie-qui-fait-du-bruit-pour-garantir-lanonymat-133962.html ( Git )

-

via @Wired - 2016

The Father of Online Anonymity Has a Plan to End the Crypto War

https://www.wired.com/2016/01/david-chaum-father-of-online-anonymity-plan-to-end-the-crypto-wars/

. cite https://fr.scribd.com/doc/294737065/cmix-anonymization-by-high-performance-scalable-mixing#download&from_embed" Cryptographer David Chaum's ideas helped spark the decades-long war between encryption and government. Now he's back with a new idea designed to end it. "

-

Note : mettre fin à la cryptowar c'est perdre la cryptowar...

Pas de demi mesure technique, pas de backdoor, pas de contre-partie avec les Renseignements !

https://www.sebsauvage.net/links/index.php?OhKXwg ( source, père de { shaarli } )

... dont le projet semble avoir maturé :

-

via @BusinessWire

( un écosystème d_app et crypto_bitcoin -altcoin )

https://www.businesswire.com/news/home/20220125005777/fr/" Lancement d'une application de messagerie privée sur xx network, le réseau décentralisé à résistance quantique "

" La solution xx messenger basée sur la blockchain protège le contenu des messages et les métadonnées avec une résistance quantique sans précédent " blockchaines_blc

-

Est basé sur cMix ... Mix_network ( Onion_Routing )

un https://fr.wikipedia.org/wiki/Mix_network

Réflexions, ouvertures

Utopie de l'infini possible (#todo : bulle spécifique)

Se pose la question de l'infini développement ou de l'utopie numérique.

De cette idée d'un solutionnisme technique... oui, mais à quoi / comment / pour et par qui ?

Je suis dans cette lecture ( article critique ) :

Pourquoi ces imaginaires progressistes par la technologie ?

(au regard du rêve ubiquitaire et du travail libre et "Le prix du « friction less »")

https://walla.vincent-bonnefille.fr/share/1434 wallabag

https://maisouvaleweb.fr/a-quoi-bon-changer-les-technologies-si-on-ne-change-pas-les-rapports-sociaux/

Obsolescence, Abandonware :

Survivre sur le marché des idées et du réalisme technique

J'ai un peu l'impression ici d'avoir fait une médialogie entre sf_fiction_futuriste et archéologie_num du présent... dans laquelle je me demande pourquoi tel idée-média s'implante.survie.perdure. Quel est alors son héritage ? Que raconte cette survivance des besoins auxquels il répond ?

Une question ( obsolescence ) qu'on trouvait chez @Cheapkatesguide au sujet de Lokinet (un site de vulgarisation info autonomiste linux bulle) ... au regard de ces altweb sans vie, aux multiples cul-de-sacs et moteurs sans résultat...

@Antoinette_Rouvroy ( et @Anne_Debet )

sur @France_Culture en 2018

via https://www.librealire.org/protection-des-donnees-personnelles-souriez-vous-etes-traques-la-methode-scientifique - wallabag ici

dont je récupère certaines transcript' (marquées comme ça)

" Comment sont exploitées nos données personnelles sur internet ? Que va changer le RGPD dans les pratiques numériques ? Quels en sont les grands principes et les applications pour les sociétés et les citoyens en UE ? Nos données personnelles seront-elles désormais totalement protégées ? "

Choix des questions (cours d'EUrope) de MZ

Mais enquêtes ouvertes

G29 "super CNIL de l'EU"

... procédures lancées.... sanctions ?

... phase politique... puis lois-justice...

-

2 poids 2 mesures

Entreprises avec statuts diplomatiques

-> Etats-Entreprises

--- GAFAM_NATU...

GRPD pour leur faire peur (EU)

(vs)

GAFAM Courtisées politiquement

Symptomatique de l'époque...

"pulsion d'optimisation" / innovation / compétitivité

Concurrence vs Chine/USA

dans la course aux IA

-

Universitaires

dur de résister à des collab'

Eldorados de la recherche, gros moyens, les données...

AD: + concurrence inter-EU

Irlande (fiscalité)

GRPD vers une homogénéité EU

+ Surveillances Publiques (à ne pas oublier)

-

2poids2mesures (laissé faire) ..?

AD: CNIL régulation mais buisness Friendly

===

: 11min

AD : GRPD peut il inquiété les Entreprises ciblées ?

oui... peurs dans l'interprétation des GRPD

mais aussi pour les petites sociétés pour qui c'est plus compliqué

un buisness des mises en conformité (pas très net)

une certaine angoisse...

... et des moyens qui existaient déjà avant

inquiète MZ ?

AR : oui quand collectées

étendues à l'étranger

Paniques liées au RGPD

déjà contenu dans loi de 95..

£

Anecdote/actu

Des boites envoient des mails...

Demandent de renouveller/confirmer "notre consentement"

on se rend compte qu'on leur avait donné

qu'ils l'on pris... qu'il y avait un usage de nos données personnelles...

. Panique qui...

$ Fait remonter une activité non régulée

Cela dit, on voit quand même effectivement des marques de panique dans des demandes qui nous arrivent dans nos boîtes e-mail, par exemple, où on nous redemande notre consentement pour le traitement de nos données. On reçoit des mails, et, d’ailleurs, parfois, on a l’impression de n’avoir jamais consenti au traitement de données. On demande un renouvellement pour mettre en conformité le traitement de données au RGPD. Donc là c’est une manière, pour les entreprises si vous voulez, de nettoyer un peu leurs bases de données et de se mettre en conformité, mais d’une façon qui n’est pas nécessairement tout à fait loyale dans la mesure où elles vous contactent, effectivement, et, ce faisant, elles traitent des données à caractère personnel et vous n’aviez pas consenti à ce traitement de données à caractère personnel. Donc ça montre, quand même, une certaine panique.

: 14:14

Avantage, d'application directe sans loi de transcription

Etats sur un a common level playing field

AD : nuance 50 endroits (marges d’appréciations)

où les États peuvent assouplir,

? GRPD c'est quoi

Personne ne lit les conditions ?.!

AR :

GRPD "Accentue l'individualisme méthodologique"

chacun doit s'informer

.. les personnes ne lisent pas

.. ne sont pas demandeuses d'infos

Et en + des "exceptions"...

: 17:06

AD :

Le Consentement est l'un des fondements possibles (légitime) du traitement des données

... il y en a d'autre

Comme l’intérêt légitime du responsable de traitement

: 17:30

Intêret légitime tant que ca ne porte pas atteinte au droit des personnes

Par exemple Facebook jugé par la CNIL comme non légitime dans son traitement

car porte trop atteinte au droit des personnes...

interet non légitime DONC celui du consentement

D'autres cas..

Mission public

Responsabilité légale

Par exemple Facebook a dit à la CNIL « moi je traite les données sur le fondement de l’intérêt légitime » et la CNIL lui a dit « non, ce n’est pas l’intérêt légitime puisque vous portez atteinte trop violemment aux droits des personnes , donc ce sera le consentement ». Donc le consentement n’est pas seul fondement possible de traitement des données, c’est un des fondements et progressivement, du fait de l’interprétation des autorités de protection des données, le fondement unique dans le secteur privé – enfin pas unique, cela dépend de quel type de traitement – en tout cas, pour Facebook et les autres acteurs du numérique ce sera le consentement.

Donc, il n’y a pas que le consentement, il y a l’intérêt légitime, il y a la mission de service public, il y a la sauvegarde de la vie de la personne, il y a l’obligation légale du responsable de traitement ; il ne faut pas penser que c’est une logique d’optime ; c’était déjà le cas dans la directive, en fait, ça, ça n’a pas changé. Ce qui a changé, en revanche, et là c’est quand même un plus, c’est la manière dont on va donner notre consentement et les exigences qui sont posées pour le consentement.

: 18:22

Consentement libre spécifique éclairé univoque

si noyé dans les CGU

ce n'est pas un consentement

consentir au traitement des données

??

: 19:15

FB changé CGU // RGPD

vraie liberté si un choix du même service sans la publicité

GRPD très fortes sur les caractéristiques du contentement

AR ?? vers une vers. alt sans pub

Model financier publicitaire

FB a besoin de nous cibler profiler

de nos données personnelles

: 20:25

Note l'accent mis sur ces données personnelles...

alors qu'on sait qu'avec des données anonymes on peut profiler les comportements sans savoir qui c'est... anonymat id.entité

des "phéromones numériques" qui nous précèdent ...

C’est là une grande faiblesse aussi de ce RGPD c’est qu’il se focalise, une fois de plus, sur la donnée à caractère personnel alors que l’on sait très bien aujourd’hui qu’avec des données anonymes on peut faire de la personnalisation, on peut faire du profilage très fin, non pas des personnes mais des comportements. [...]

C’est-à-dire que simplement avec des données qui ne se rapportent pas nécessairement à vous, qu’on peut avoir anonymisées mais qui relatent vos comportements, c’est-à-dire des phéromones numériques qui émanent de vos comportements sur la toile.

: 20 : 50

Par exemple, on va suivre votre trajectoire, on va garder votre trajectoire. Si vous voulez, on va garder ces sortes de traces que l’on va désindexer, c’est-à-dire que l’on va enlever tout identifiant personnel.

C’est pour ça que moi, une fois de plus, je regrette qu’on se focalise exclusivement sur les données à caractère personnel alors que la valeur, l’utilité, la signification d’une donnée, elle ne surgit et elle n’a d’intérêt économique, d’ailleurs pour les GAFAM et pour qui veut les utiliser, qu’à partir du moment où les données sont corrélées à des données qui émanent des comportements d’autres utilisateurs. C’est la raison pour laquelle on se focalise beaucoup sur la protection de l’individu et on néglige les aspects beaucoup plus collectifs, beaucoup plus structurels.

: 22:05

AD :

Ce qu’on peut dire quand même, c’est qu’à partir du moment où une donnée permet de vous ré-identifier indirectement, c’est une donnée à caractère personnel. Certains journalistes ont prouvé qu’à partir de cinq requêtes sur Google, on arrive à ré-identifier une personne.

[...] vous êtes quand même rapidement dans de la donnée à caractère personnel ; sur le champ d’application du Règlement on peut juste ajouter cette nuance.

: 22:50

AR :

Un problème tout à fait différent, qui est celui que je visais pour ma part, c’est le problème du profilage, c’est-à-dire de la caractérisation des comportements possibles, de la prédiction des comportements qui ne nécessitent pas, à ce moment-là, d’identifier les personnes. En fait, ce qu’on vit, c’est un gouvernement des comportements et non pas des personnes.

: 23:20

AD : ( oui mais in fine s'applique aux personnes

-ex scores sociaux, chine, ou prêts bancaires )

Les scores, au bout du compte, sont quand même réappliqués à des personnes. Après, la manière dont ils sont construits, c’est sans doute un problème. Le problème concret qui se pose aussi pour les personnes, c’est quand les scores de crédit qui sont des mécanismes, je dirais, automatisés, fondés sur des statistiques qui vous permettent de déterminer si vous allez prêter de l’argent ou non à une personne en fonction du score qu’elle va avoir, en fonction de différents critères. Par exemple, la CNIL a accepté que le département soit un critère qui puisse être pris en compte, donc selon que vous êtes dans le 9-4 ou le 9-3

: 24:40

todo . . . finir

- "Mythologies du Darknet" 2013 #!

sur https://www.franceculture.fr/emissions/place-de-la-toile/mythologies-du-darknet@Amaelle_Guiton :

Journaliste, journaliste indépendante après avoir officié plusieurs saisons à la Matinale du Mouv’. L’auteur de Hackers, au cœur de la résistance numérique, aux éditions du Diable Vauvert. Tient le blog Technopolis (journalisme au futur extérieur).

@Olivier_Tesquet :

Journaliste à Télérama où il suit plus particulièrement les questions numériques. Auteur de Comprendre Wikileaks .

@Jérémie_Zimmermann / @La_Quadrature_du_Net :

Porte-parole et co-fondateur de la Quadrature du Net, association qui milite pour la défense d’un Internet libre et ouvert.

- "Adieu Darknet bonjour Librenet" 2017

https://www.franceculture.fr/emissions/la-methode-scientifique/adieu-darknet-bonjour-librenet@Amaelle_Guiton

@Jean-Philippe_Rennard

@Olivier_Tesquet (bonus)

- "Le grand méchant darknet" 2017 (Redif')

https://www.franceinter.fr/emissions/affaires-sensibles/affaires-sensibles-12-mai-2021

( = ) - "Le darknet" 2017 (Redif')

https://www.franceinter.fr/emissions/affaires-sensibles/affaires-sensibles-du-vendredi-19-novembre-2021

( original datant de 2017 ici )

- "Darknet Diaries, le podcast des bas-fonds d'internet" 2021 (Short)

https://www.franceinter.fr/emissions/la-chronique-de-thomas-biasci/la-chronique-de-thomas-biasci-du-vendredi-05-novembre-2021 @Darknet_Diaries #<3 +bulle

Ajoutée le October 13, 2017 par @DEFCON

" Millions of people around the world use Tor every day to protect themselves from surveillance and censorship. While most people use Tor to reach ordinary websites more safely, a tiny fraction of Tor traffic makes up what overhyped journalists like to call the "dark web". Tor onion services (formerly known as Tor hidden services) let people run Internet services such as websites in a way where both the service and the people reaching it can get stronger security and privacy. [...] "

" State of the Onion is a compilation of updates from the Tor Project different projects, highlights of the work we’ve accomplished during the year and what we are excited about in the upcoming year. It also has a session for updates from projects that are part of the Tor community. " 2021 ( vers 2022 )

2020 : https://invidious.fdn.fr/watch?v=IyWyTypRGWQ

Tombé dessus en cherchant des infos sur :

- /SnowFlake/ ( ou comment partager hyper facilement votre connexion depuis votre navigateur pour aider ceux.celles qui sont censuré.e.s proxy )

- /onionCat/ ( VPN ici )

Au sujet d'Arti / Rust / Refonte de Tor ... @serveur410 petit post :

https://serveur410.com/la-reecriture-de-tor-le-projet-arti/

. . .

censure des IP Tor (bridge)...

vers plus de rotation d'IP...

. . .

! OONI

New UI // firefox

: 22:00

@Mathew_Finkel

- ! Tor VPN project

: 31:00

@Gus

- Run Bridge Campagn

- Location Hangouts ( rdv, réunions ;) )

- Translate l10n -- Supports

- 2022 :: Mailinglist + User Support + Relay Gamification (?!!)

: 35:00

@Georg

Bad relays - new scanners/monitorings :(

- " Network Health "

( Performance, scalability network safety ) - New Bandwidth Scanner (sbws)

- monitoring overloaded relays-bridges

- outdated relays/bridges removes

- 2022 : ... optimisation, less overload/performances

: 40:30

@Hiro -- Metrics Dev

- New UI metrics interface

- Better accuracy

- onionpref add "a" instances about Gardes Nodes

- datas from opperators

- ( Relay Searchengine )

- Onion Sevices

: 44:00 - 2022 : New Metrics ...

More formats for better tools for the commu...

: 45:30

@Jim_Newsome (+ @Roger_Dingledine )

- Shadow Simulator - Emulate OS/VM + Network (Release 2.0)

( permet un bon debug, log multi-versions )

"arti" ne rust implementation of tor

: 51:00

@Mike - product Lead

- Improuvements ? (surveys.sondages) .. Speed, blocking, privacy...

- TCP Vegas (??)

Vers une meilleurs expérience de navigation (moins entravée)

- Contournement de réputation lists / bans (ip) de sites, dont CloudFlare...

: 55:00 - Exit Captcha Token :

" will allow us to create a separate set of Exits than can only used after presenting a token that prove the user previously solved a captcha. (( Serval tokens handed out for a single captcha )) "

( Je comprend que par l'usage de relais dédiés le nombre de captcha sera moins nombreux à résoudre )

Moins de Bots/Spam/Scraping...

: 56:50

" Cryptography

We actualy dont need strong unforgeability

We need extremely strong unilingability,

... such that token cant be stored until a Quantum computer come along, and then linked.

We also need to be very careful about anonymity sets. Our best option are Chaum tokens and Privacy Pass

- Common popular anonymous credentials, such as Coconut are PQ-linkable "

: 58:00

- Middle Nodes attaks....

- Vanguards adddons... (second layer of Guard Nodes )

- 2022 - Improvements - vanguards, DOS_PoW otken, dropmark attacks, Tagging restitnace_Raccons,

@Alex_Færøy

Censures . . .

Hearth, VOIP + webRTC +Drop packets

- Traffic Splitting

muliple connexions relay-paths to reconnect to Bob (on conection drop)

: 1H

:: 05:20

@Nick_Matherwson

Arti : a new Rust Based Tor implementation

Why Rewrite ?

depuis 2002, avec securité

(C) not Safe, memory...

oblige d'aller lentement

produit des bugs

Ccode spagetti code

Hard to test/change/ ex new procesors

RUST ?

Memory safety ; no NULLs

Hard to misuse APIs

friendly community ; Happy logo

Actualy works

Multi-processor same cache

Like a Library . . .

Steps : API / Performance / Anticensorship / Onion Services / Replace C

Futur / Need Help ;)

:: 12:36

// Donation :)

@anarcat - SysAdmin Lead

Materiel, servers, ressources, issues... . . .

Mail servers, new services... GitLab...

:: 17:55

@Al_Smith FundRaising (financement-dons, leveur de fonds)

WHY TO CARE ?

News visuals privacy is a human right

Human, self story

Sud @USA queer kid

un espace hors de sa bulle conservateurs

Tout ca n'aurait pas pu avoir lieu sans vie privée

Why exists as organisation

Gouv.Corp - vs action collectif

Apple pedo.scan / NSO Pecasus / Location Data /

Pandemic at Home Covid change privacy /

. letters, communication contre ces attaques

. pour la vie privée... propos plus large que tech.

Why Donate ? Témoignages

- Utilise pour médication/doctors

- Depuis la Chine...

- Domestique violences

- Honkong Protests politics

- Sortir des bulles de propagandes politique (centre europe)

:: 28:00

Recap . . .

Snowflake

UX UI

More Sceure V3

improv Data Metrics

New exp / trainings

Tor VPN

Rust/Forums ARTI

Help poeple

Hearthy ntwrk

New Shadow version simulation

... Fight For It !

:: 30

@Roger_Dingledine #<3 original tor poeple ( President and co Founder )

Rapelle intervention DefCon https://liens.vincent-bonnefille.fr/?Kn5p1w

// Group Debian + HUman to change the world

Histoire,

- Cypherpunks groups re.mailers

- P2P Community

- Internet Freedom (new comu)

Software... Code For The Poeple

Talking to user :) arround the world

about Culture, Poeple

Tor Community as Onion

Core coder - and multiples relays and layers

Then Teatchers-communicators about privacy

Poeple who need safety...

:: 35

@Gardian_Project (interlude performance)

3D non.VR live avatard

... ORBOT android f-droid as VPN SnowFlake

. . iOS :;) coming soon and open_source

:: 40:20

@Alison Library Freedom Project

. . .

todo suite....

via https://liens.vincent-bonnefille.fr/?ASs08Q ( cheapskatesguide.org )

Listes de sites cachés (esites, hidden-services, loki) et infos

Tor

I2P

Lokinet

Yggdrasil

Freenet

IPFS

Gopher

Gemini

fediverse

XMPP

LIVEBOX -- ajouter des règles NAT

-

devgiants/livebox: Command line tool to control/read from Livebox internet box

(from Orange french ISP)

https://github.com/devgiants/livebox -

rene-d/sysbus: Contrôle par script d'une Livebox 2, 3 et 4

https://github.com/rene-d/sysbus

sysbus -hosts

sysbus -export_natpat

sysbus -import_natpat

sysbus -calls

sysbus -wifi (password wifi)

sysbus -devices .... c'est sysbus -calls qui m'a fait rebondir ce qui suit...

ANTI SPAM PHONE-CALL

-

Un antispam téléphonique avec un Raspberry Pi | Le journal du lapin

https://www.journaldulapin.com/2016/11/08/antispam-physique/ français -

Telemarketing (Junk) Call Blocker download | SourceForge.net

https://sourceforge.net/projects/jcblock/ -

??

Amazon.com: USB 56K Voice Fax Data External V.90 V.92 Modem With Dual Ports, Compatible With Windows 98SE/2000/ME/XP/Vista/Win 7 and Support Auto-Dial, Tone and Pulse Dialing, Auto Answer, Auto Retrain (Black Color) : Electronics

https://www.amazon.com/dp/B008RZTJC0/ref=sspa_dk_detail_1?psc=1&pd_rd_i=B008RZTJC0

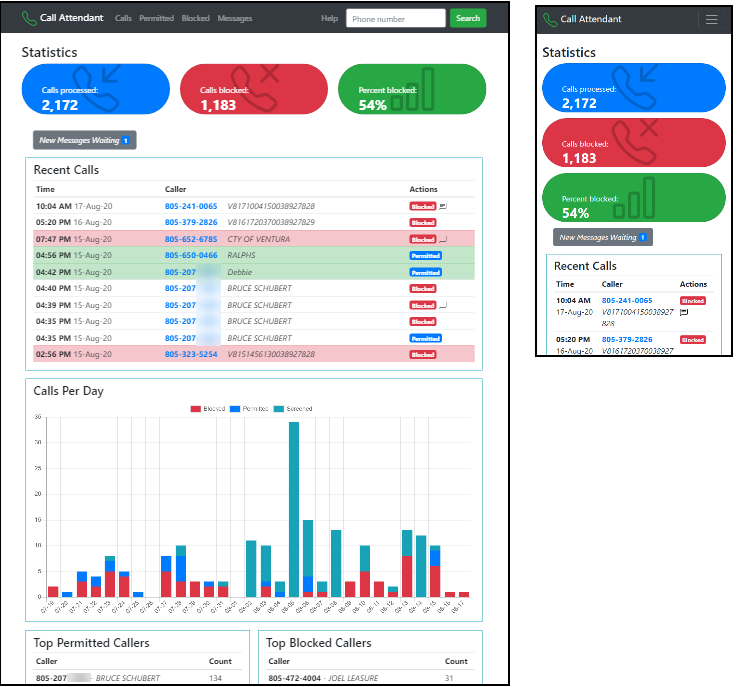

Call Attendant

Cool interface

-

Call Attendant - call blocker and voice messages - Raspberry Pi Forums

https://forums.raspberrypi.com/viewtopic.php?t=284631 -

callattendant · PyPI

https://pypi.org/project/callattendant/ -

Call Attendant · Emxsys

https://emxsys.github.io/callattendant/ -

emxsys/callattendant: A python-based automated call attendant, call blocker, and voice messaging system running on a Raspberry Pi. Screens callers and block robocalls and scams with a low-cost Raspberry Pi and modem.

https://github.com/emxsys/callattendant -

Deployment_View.png (Image PNG, 686 × 482 pixels)

https://raw.githubusercontent.com/emxsys/callattendant/master/docs/design/images/DeploymenIt_View.png

AUTRES SOLUTIONS

-

pamapa/callblocker: Linux call blocker, blocks unwanted calls from your home phone

https://github.com/pamapa/callblocker -

L33thium/callblocker: block unwanted calls with usb voice modem and Raspberry pi or other Linux machine.

https://github.com/L33thium/callblocker

PLUG N PLAY ( CPR Call Blocker )

-

How to add a CPR Call Blocker to a French Orange Live Box (Router)

https://desk.zoho.com/portal/cprcallblocker/en/kb/articles/how-to-add-a-cpr-call-blocker-to-a-french-orange-live-box-router -

Telpal Call Blocker écran pour téléphone fixe avec 1500 Nombre Capacité Block Robocalls, Télémarketing appels, Télécopies et Inutiles du Spam de tous les appels : Amazon.fr: High-Tech

https://www.amazon.fr/t%C3%A9l%C3%A9phone-1500-Nombre-Robocalls-T%C3%A9l%C3%A9marketing-T%C3%A9l%C3%A9copies/dp/B06W5FTDNH/ref=sr_1_8_sspa?__mk_fr_FR

AUTRES CHOSES

Le Comptoir Sécu : Le Comptoir Sécu

https://www.comptoirsecu.fr/

VPN sur Raspberry Pi 4 avec DuckDns et Livebox – Ubuntu pour tous

http://www.indigenecreations.fr/index.php/2021/01/11/vpn-sur-raspberry-pi-4-avec-duckdns-et-livebox/

" An open-source ecosystem of protocols, tools and infrastructure to liberate the web. Our node network empowers both builders and users to access free information. "

à tester...

re.découvert via :

https://medium.com/feed/mysterium-network

Un dVPN qui intégrerait / WireGuard /

not-free : avec des /token fees/

( "coûts en token" dont btc et myst, le token de Mysterium )

https://www.mysterium.network/token

" Un front-end alternatif à YouTube "

{ Cette bulle.lien } pointe vers l'instance de la @FDN ( collectif FAI )

: FDN (French Data Network) "est un fournisseur d'accès à Internet associatif."

SOMMAIRE :

- Peertube : YT en P2P !

- Points forts d'Invidious

- Une instance comme royaume

- BONUS 1 : redirections

- BONUS 2 : plus rapide

- BONUS 3 : sur Android

- Aller plus loin, autre

Peertube : YT en P2P !

On pourrait aussi parler de PeerTube

YT en P2P (et sans pub) avec self_host_hébergement !

- ex : https://skeptikon.fr !

- ex : La battaille du libre =

https://peertube.fr/w/47e8c64d-234f-4b73-a3db-25eec1a88f43 -- Bulle

... Mais bon, {ici} je voulais parler de Invidious ...

Points forts d'Invidious

- ça reste du contenu YT, avec son économie de l' attention 24sur7 ...

- contourner cette économie ça pose la même question qu'avec /AdBlock/ : celle de la rétribution pour la création de contenus

- : on accède aux contenus sans pub ni comptage de visibilité : ça rétribue sans doute moins les créatrices.créateurs de contenus nourri.e.s par l'algo-récompense de YT .

- : en creux ça pose la question de l'engagement et vote par visionnage (traitée ici)

Mais aussi : une expérience plus fluide

C'est comme les versions "refontes" de facebook ...

Quand y a pas de scripts de trakings, cette tonne de javascripts...

Ça charge beaucoup plus vite

( cf. BONUS 2 )

Une instance comme royaume

-

Invidious est un projet facile à héberger...

: ouvrez votre propre instance !

https://github.com/iv-org/invidious -

Une instance : administration propre

-

Bien d'autres instances existent ...

http://invidio.us

https://solmu.org/pub/misc/invidio.html

https://www.thailinux.com/invidious.html

BONUS 1 : redirections

Bien entendu des addons.modules.extensions peuvent vous aider...

https://addons.mozilla.org/fr/firefox/search/?q=invidious

Vous pouvez aussi modifier les fonctions de votre navigateur / pages consultées à l'aide de scripts utilisateurs (qui font à peu près la même chose ( avec cet avantage d'être faciles à modifier dans le texte.code )) :

Pour (auto)rediriger vos liens/fenêtres youtube --> Invidious (instance à configurer)

Vous pouvez installer des scripts pour modifier les pages web qui pointent vers du contenu YT... avec ce gestionnaire de scripts : violent monkey ou grease monkey puis ::

-

script : youtube-to-invidious remplace tous les liens/vidéos du web vers votre instance

( Mais une page YT ouverte n'est pas redirigée par défaut : permet d'accéder à YT où l'on trouvera un bouton pour, si on veut, se rediriger ) -

script : invidious-redirect : redirection d'URL YT --> votre instance favorite...

BONUS 2 : plus rapide (No javascript)

Charger les pages super plus vite sans tous ces scripts...

( peut retirer de l'interaction mais ramène à un web plus saint, plus léger, celui d'une époque où textes et images suffisaient pour faire du contenu hyperlié pré_internet )

On peut ajouter des briques.modules.extensions à nos navigateurs pour leur demander de ne pas autoriser.charger les scripts de base : par défaut .

On peut aussi demander à nos navigateurs de ne pas les charger du tout (depuis les préférences) mais la gestion y est pénible si on veut pouvoir les autoriser.charger à la demande (d'une page.site à l'autre)

-

Vous pouvez essayer https://noscript.net

qui bloque les scripts de toutes les pages (avec listes blanches)

( un module.addon qu'on retrouve embarqué par défaut dans le navigateur_browser tor basé sur firefox )

: Ne pas avoir des pages qui cherchent à interagir en lançant du code "ré.actif" est un moyen de sécuriser sa navigation. -

En alternative :

https://addons.mozilla.org/en-US/firefox/addon/script-blocker-ultimate/

( à tester pour le croire, toujours rester vigilante.vigilant ! )

BONUS 3 : sur Android

Ça marche aussi pour Twitter, Instagram, Facebook...

Il existe des clones.alternatives libres/open_source respectant mieux votre vie_privée...

https://f-droid.org/fr/packages/app.fedilab.nitterizeme/

UntrackMe vous aide à opérer les redirections de liens (vers vos instances favorites)

Aller plus loin, autre

Un (très bon) article à ce sujet de la part de @serveur410

https://serveur410.com/youtube-music-sans-tracking-et-sans-compte-google/

via : https://liens.vincent-bonnefille.fr/?ptopng

sujet principal : dn_lokinet

" Today we’re pleased to announce that we’ve teamed up with (( Loki )) to bring you (( SILO )) : a privacy layer for the permaweb*. With SILO, communication on the permaweb is possible without interception from any…"

Se présente comme continuité de dn_lokinet ...

et plus efficace que dn_tor_onion ...

* tiens /permaweb/, un nouveau vocable ( glossaire_notion ) popularisé dans la vague des NFT_blc ( à vérifier )

( avec la promesse d'une rétribution par transaction intégrée dans le proto d'échange )

( les /permaweb/ connaissent ainsi une flambée des prix )

( car ils créent de la valeur non fongible et certifiée -> banque_finance )

( https://medium.com/amber-group/arweave-enabling-the-permaweb-870ade28998b )

( sauvegarde fichiers d_Web d_app infini_durée_de_vie )

... J'AI CONFONDU /DecentLand/ et /DecentraLand/

( Le prix de /Arweave/ s'envole avec /DecentLand/ )

( tout autant que le métavers de /DecentraLand/ où le mètre carré flambe )

( ... suite à la création de /Meta/ par facebook )

(( je ferai une bulle à ce sujet todo ))

Je confond aussi /Metavers/ avec ActivityPub ...

How I learned to start worrying and love privacy anonymity

ressources en masse sur les questions de sécurité (en anglais)

https://web.archive.org/web/*/https://anonymousplanet.org/guide.html

- Some low-tech old-school tricks:

-

Understanding some basics of how some information can lead back to you and how to mitigate some:

- Your Network:

Your IP address:

Your DNS and IP requests:

Your RFID enabled devices:

The Wi-Fi and Bluetooth devices around you:

Malicious/Rogue Wi-Fi Access Points:

Your Anonymized Tor/VPN traffic:

- Your Network:

Your Cryptocurrencies transactions:

Your Cloud backups/sync services:

Your Browser and Device Fingerprints:

-

The Tails route:

Tor Browser settings on Tails:

Persistent Plausible Deniability using Whonix within Tails: -

The Qubes Route:

Pick your connectivity method:

Getting an anonymous VPN/Proxy: -

Creating your anonymous online identities:

- Understanding the methods used to prevent anonymity and verify identity:

Captchas:

Phone verification:

E-Mail verification:

User details checking:

Proof of ID verification:

IP Filters:

- Understanding the methods used to prevent anonymity and verify identity:

-

Getting Online:

Creating new identities:

Checking if your Tor Exit Node is terrible:

The Real-Name System:

Une petite {bulle} de log .

J'ai installé PrivateBin qui permet de publier des textes de façon sécurisée ("cryptés")

Je l'utilise comme extension de shaarli {ce site} pour sauvegarder/archiver ailleurs (les textes trop longs par exemple ou dont j'ai envie de garder une copie)

"PrivateBin est un 'pastebin' (ou gestionnaire d'extraits de texte et de code source) minimaliste et open_source , dans lequel le serveur n'a aucune connaissance des données envoyées. Les données sont chiffrées/déchiffrées dans le navigateur par un chiffrement AES 256 bits."

Projet : https://privatebin.info

"This is a fork of ZeroBin, originally developed by @Sébastien_Sauvage [ à l'origine de shaarli ]"

"Le nouveau livre publié par les éditions La lenteur – Contre l’alternumérisme (La Lenteur, 2020, 128p.), signé de l’étudiante en philosophie @Julia_Laïnae , membre des @Décâblés ( interview, IA) , et de l’informaticien @Nicolas_Alep , membre de Technologos -, est assurément un livre qui interroge les arguments de ceux qui espèrent d’un autre numérique dont je suis." 2020

Editeur @La_Lenteur (leur non site -- à l'instar de l’association @Écran_Total qui limite ses communications militantes, préfère les courriers papier aux emails, leur site), catalogue chez Furet

Dans ma bibliothèque

https://bib.vincent-bonnefille.fr/book/57

Ok j'avoue quelques mois plus tard, ce livre a touché au coeur de mon existentialisme geek

https://mediascitoyens-diois.info/2020/05/contre-lalternumerisme/ :

Toutes ces fausses solutions que les auteurs dénoncent consciencieusement dans ces pages, ne servent, selon eux, qu’à « apaiser le conflit psychique d’écolos-graphistes ou d’humanistes-geeks en quête d’une vie plus en accord avec leurs valeurs »

. « Croire que la Technique ou l’État technicien pourront résoudre les problèmes qu’ils ont engendrés, c’est être soi-même pris au piège d’une foi aveugle. Ellul disait d’ailleurs que « ce n’est pas la technique qui nous asservit, mais le sacré transféré à la technique ».

Moins qu'une fiche de lecture ces notes_perso sont à retrouver sur mon pastebin (document texte en ligne protégé) ici

Moi j'ai pas accroché de suite. J'ai senti une écriture de connivence, de remarques de bon sens et de suivez mon regard trois petits points... Un écrit manifesto qui se positionne en alt. pour former un 'nous' contre les autres, ces utopistes d'un monde en numérisation totale. Des auteur.e.s intransigeants, absolutistes, càd ''pragmatiques'' qui redoutent et accusent les petites rectifications, les arrangements.

. Un peu de condescendance ? de ces gens aglutiné sur leurs CandyCrush

Un début de livre comme beaucoup, qui se cherche, parle de médium, de support, de perte à la conversion.

. Une mention du dn_darknet blockchaines_blc

. Mais le problème est ailleurs et autrement plus profond, général que quelques anomalies ou trolls malfaiteurs

. . Iels retournent assez bien l'astuce rhétorique du marteau/outil qui peut servir pour faire le bien et le mal . Le problème est dans le fruit . toute technologie, tout Progrès, induit/produit des effets néfastes . l'avion/train inventent leur lot d'accidents .

. . Je ne sait plus si à ce pessimisme est contre balancé la retenue ou l'ajout d'éventuels bénéfices ?..

Et au fur et à mesure un feu qui prend. Une critique des fausses alternatives, des programmes de conversion des populations, d'inclusion au numérique.

. J'ai noté très vite des références à @Jaques_Ellul des citations bien choisies.

Des revers de la main sur l'idéale libriste et open_source qui profite au capitalisme, à des grandes entreprises qui se servent. Une jolie anecdote sur OpenSSL ( ssl ) maintenu par trois gentes gens et faisant tenir 60% des transactions bancaires (et dont la situation fut découverte suite à un crash).

Le logiciel au code accessible et modifiable serait alors à bannir en bloc ? Et linux ?

Il est vrai que n'aillant pas pris dans la société civile, le libre reste une affaire de dev' un soucis déjà technicien, praticien et non mas usager.

Sans doute les mains de ce livre ne pratiquent elles pas.

Une critique des fab lab et autres alternumerismes...

. Un rappel des origines, de l'altermondialisme des années 2000 mais aussi des gestes Colibris . Une liste des initiatives de grands groupes tels l'Europe qui avec des programmes visent à former toujours plus et plus tôt ses populations au numérique, sur un marché de haute concurrence

... dans un projet sans alternative où la santé, l'éducation et toutes les constituantes du corps social seront numériques sinon rien ! Une conversion totale, un écran Total.

. Mettre du numérique dans toutes les écoles (un projet Marseillais est cité) ajoute une adhésion précoce, oblige penser dans et par ce monde d'écrans.

. . Les auteurs fustigent les petits gestes de la conscience "geek humaniste" et les stages de sobriété numérique (au même titre que ceux visant à l'inclusion de publics mis sur la touche ou arivants sur ces outils).

. . Une critique des moteurs de recherche qui plantent des arbres ( search_engine éco_climat ), les gestes Colibiri ( moi je pense aux remises en forme TSM_musculo et responsabilisations individuelles self.care dès lors que ce mod de vie se présente sans alternative possible). On nous rappel le prix du streaming sur le p2p celui des mail .

. . Le problème est tout entier personel et macro-sociétal

. J'entends très bien une critique de l'injonction sociale au numérique, au travail, à ce monde, à l'impossible en dehors, la crainte des compromis.

En fait ce livre rejoint mes interrogations d'utopie, d'absolutisme. Un ami me glissait le mot de "pureté militante".

. . Oui j'auto héberge mes contenus et je voudrais en faire un espace d'auto-publication mais es vraiment nécessaire ? et avec quelle énergie (je pensais au solaire : mais les pannaux ne sont pas neutres à produire) ?

On nous parle aussi de @Bernard_Steigler mais aussi de Plaine Commune (Saint Denis par où je suis passé, PC) financée par Orange, des limites de ce chercheur qui s'est résolu à avoir un portable et qui malgré qu'il ait fait pour l'imaginaire d'une alternative numérique aura cru en de meilleurs usages. Étrange de pensé à lui, rarement croisé en conférence ou internet mais lu quand même, intriguant qu'il était.

J'ai retenu des remarques sur la généralisation des contrôles, les numérisations bureaucratiques qui entravent la souplesse politique au quotidien : les machines sont moins promptes à discuter et surtout entendre : le fichage est punitif : et derrière le projet cybernétique pointe son né .

. @Fred_Turner est à cet endroit bien venu et cité pour rappellé l'essor cybernétique et l'adhésion progressive de la contre-culture dans ce sens... sans doute traitre d'avoir laissé faire sinon accompagné ce projet sociétal qui se faisait alors passer pour humaniste, rencontrant tous les savoirs et peuples.

. Je suis le premier à penser qu'il faut lutter contre "la numérisation de la vie même" pour citer @Antoinette_de_Rouvroy . Contre l'atrofie du réel et de la pensée, les autoroutes du désir, les GAFAM_NATU qui par le nudge influent nos volontés politiques (et aesthetique_goût pour ce monde désirable).

. . on nous rappelle d'ailleurs en début de livre que les promesses n'ont pas été accomplies (de la sur impression sur papier à la non horizontalité du pouvoir). Le rêve est resté dans ses cartons.

. . Moi je me dis que quand même, certaines choses sont bonnes à noter, les contre pourvoir, Wikileaks ou encore metoo aussi bien que la fluidification des échanges inter-humains chat_conversation (je n'ai sans doute pas tout à fait compris le concept de ce livre).

. . . Peut-être que je crois (moins qu'avant) aux alternatives protocolaires qui restent des solutions dn_adhoc_mesh rarement généralisées. Ce monde reste mauvais, prédateur dans le fait de nous mettre en concurence, mais il s'agit aussi, je trouve, de chercher à s'en prémunir, à s'en arranger. Les dn_darknet portent pour moi cette "utopie" radicale.

Mon idée est celle d'une défense_numérique et c'est peut-être déjà se faire avoir que de vouloir faire avec sinon contre. Je prône aussi l'idée du moins pire, du fait soit-même, du home-made self_host_hébergement mais je sais que c'est un luxe de privillégier et combien cela me prends de temps (travail non salarié).

. . . mon processus de recherche_outils m'inscrit d'emblée dans une certaine consommation (ou marché de l'information), dans un certain relationel au monde.

. . . des outils-moyens à mon échelle, dans ma bulle comme { celle-ci } de me sentir bien dans ma production et partage d'idées qui doivent(?) trouver leur support-média pour exister, se déployer. Étant producteur et dev. je participe à ce tout numérique. Mais je crois encore dans le fait qu'un autre Internet est possible, que des outils moins addictifs et chronophages-surveillants (moins habités) sont possibles et désirables.

J'ai noté au fil des pages une densité du propos technique bien tenu, assez vulgarisant, pas trop. Une critique de la "neutralité du net" web.neutralité .. une compréhension de l'enjeu à l'endroit des paquets tout en soulevant que cela n'empêche en rien les prédations, la centralisation.

. Les auteurs parlent plutôt bien de technique et c'est agréable

. Iels mentionnent la lutte de @Aaron_Swartz et son combat pour le libre.

Je m'arrête là.

L'article accolé à { cette bulle } en lien-titre est beaucoup plus précis et travaillé .

Je sors de lecture, je voulais vous faire part de mes notes_perso !

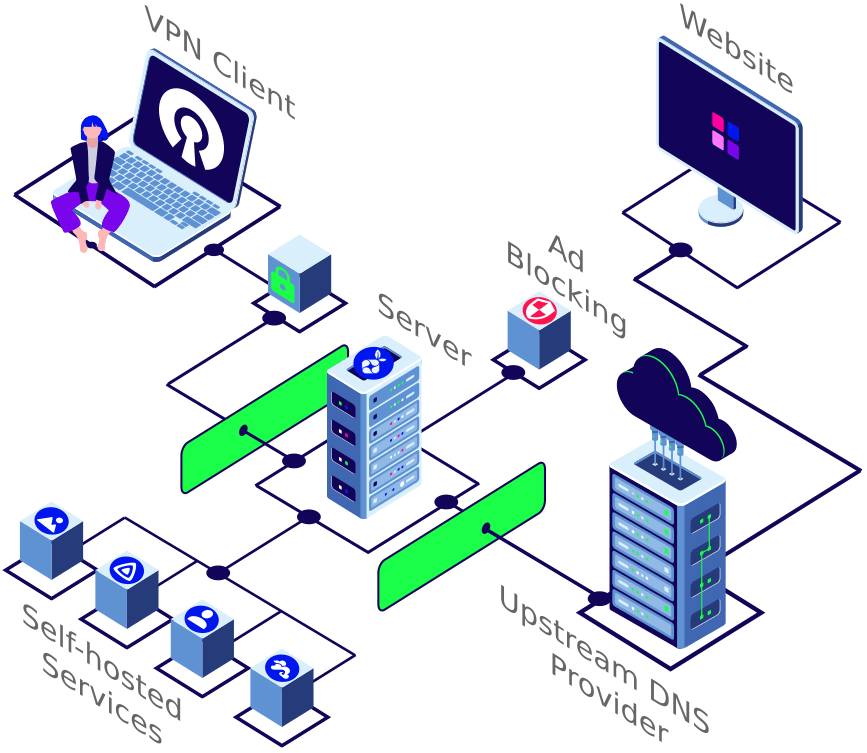

"Firefox a annoncé un nouveau partenariat avec NextDNS pour fournir aux utilisateurs de Firefox des services privés et sécurisés de DNS (Domain Name System) via son programme Trusted Recursive Resolver."

... note que Cloudflare est de la partie 1.1.1... lire à ce sujet https://www.nextinpact.com/article/30142/108783-dns-over-https-pour-stephane-bortzmeyer-diable-est-dans-details

Youpi un nouveau DNS sécurisant avec filtres anti-pubs/trakers/porn...

avec du DoH / DoT pour crypter ce qui passe dans les tuyaux

( au niveau du DNS qui convertit mon adresse URL lisible et mémorisable,

un nom de domaine, en adresse IP unique sur le réseau

attribuée à une machine_serveur et ses données (pages du site demandé) )

Je cherchais un DNS avec filtre anti-pub intégré (à la place du bon Adaway) ads_tracking pour mettre sur mon Android à l'aide de Nebulo 💖

... et NextDNS fait la pub pour handshake dont leur service propose de résoudre (nous permettant d'y acéder) (joie)

... NextDNS qui est donc un autre DNS décentralisé prométant monts et merveille avec son token magique ... pour moi c'est, encore une fois, la possiblité d'accéder à des lieux autrement impossibles. Des heures de bidouille qui s'ouvrent à moi, de compromis (temporaires), d'acharnement numérique. todo

Vennant concurencer le DNS de Google, CloudFlare, Quad9...

Des services qui ont ainsi acces à nos requêtes DNS...

L'attribution d'adresses URL, de noms de domaines est centrale dans le dévellopement d'une existance en ligne.

C'est l'un des derniers endroits par lesquels je suis dépendant d'une hébergeur comme OVH pour acheter et renouveller ma propriété sur le nom de domaine "vincent-bonnefille.fr". ( un frien dans mon projet self_host_hébergement )

Je dois passer par un Registar.

La plupart de "darknets" viennent avec une modalité de résolution de leurs adresses URL spécifiquement accessibles par leur protocol. Des TLD exotiques... comme autant de portes à pousser.

Lokinet .loki

Tor .onion

i2p .eepsite

data .dat

les dht: de dn_ScuttleButt ...

à partir de l'identification unique sur le réseau de vortre machine une adresse lui est attribuée et elle devient ainsi joignable (ce qui lui permet d'afficher un site web ou tout autre chose)

Bref un nouveau dns c'est un retour aux sources et à mes premières lectures de recherche

(intéressé au perfectionement technique par la critique de l'existant, dépassé, perfectible...

autant que par les processus de crétaion eux même { à l'origine de normes informatiques et d'autre nature })

...

parmis ces lectures, un petit bonbon :

Cooking With Onions: Names for your onions | Tor Blog 2017 💖

https://blog.torproject.org/cooking-onions-names-your-onions

https://liens.vincent-bonnefille.fr/?geTQFQ référence

...

Hadshake, m'a fait pensé à :

NOIA-net par Syntropynet (qui se présente comme une solution blockchaine pour les BGP (qui sevent à trouver le chemin le plus court entre deux machines en réseau, via Internet))

https://liens.vincent-bonnefille.fr/?u2e5KA

"Handshake" glossaire_notion

https://www.encirca.com/your-guide-to-handshake-crypto/

https://medium.com/tokendaily/handshake-ens-and-decentralized-naming-services-explained-2e69a1ca1313

... littéralement "serrage de main" ou "établissement d'une liaison", initie la rencontre entre deux machnines wiki, c'est le cas lors d'une connexion ftp ou encore ssh ...

...

fun : "Epic Handshake" avec Arnold Schwarzenegger dans Predator de 1987.

...

/HandShake/ c'est aussi :

" Decentralized naming and certificate authority

An experimental peer-to-peer root naming system. " P2P DNS

Une mine d'or on vous dit #<3

beaucoup d'articles (favoris / rss) sur les dn_darknet dn_tor_onion dont dn_lokinet

https://127.0.0.1:43110/1CpqvBQWSzZSmnSZ58eVRA9Gjem6GdQkfw

...

A Review of Lokinet (Oxen): A Road to Nowhere?

How to Take Back the Internet by Choosing the Internet

https://cheapskatesguide.org/articles/take-back-the-internet.html/

The names of some decentralized networks are ZeroNet, I2P, Tor, IPFS, Freenet, Lokinet, Scuttlebutt, and Aether

.png)