🌍 A list of public Send instances. Mirror. Contribute to timvisee

/Send/ etait maintenu pat Mozilla

une alt reprend le projet /fsend/

On trouve de super instances pour s'envoyer des fichiers sans passer par /Sendit/

https://github.com/timvisee/send-instances/#instances

ex https://send.datenpost.app/

Et cest bien utile pour envoyer a d autres des fichiers

sans passer par Google Drive, sécurisé mais pas top niveau Vie Privée

des fois un pad suffit tel /PrivateBin/

https://bulle.vincent-bonnefille.fr/s/privatebin/

....

mais sinon ya plein de projets denvoi de fichiers avec une page dans lquelle on peit drag n drop sa pépite de fichier /+ choisir une durree de vie /+ mot de passe

( dont Link : https://linx.bonnebulle.xyz ( alt un peu faible .to Send )

( qui permet l'envoi de fichiers temporaires )

( là où /FileBrowser/ permet d'accéder à un dossier distant )

( un peu comme le ferait un acces FTP mais via le Web )

+ https://file.bonnebulle.xyz ( projet_perso )

An extensive and up-to-date collection of beautifully formatted man pages.

Man : Manuel

( les instructions affichées pour aider à utiliser un log.app.cmd )

Voir aussi

Liste d'antisèches cheatsheet ( dont Commande not found)

Apprendre à utiliser un terminal

( via une petite histoire relationelle )

@Mental_Outlaw 2023

Un nouveau navigateur_browser web

par l'un des meilleurs services vpn = mullvad

: https://mullvad.net/fr/browser

( génère des clefs utilisateur sans mail/id/phone )

( et utilise vpn_WireGuard )

Un navigateur qui propose une belle alternativeto tor !

( ou /Librewolf/ en empêchant moulte ads_tracking )

Le tout avec une navigation/usage +simple

( moins de Captcha pour vérifier si cette adresse IP sert un bot )

et une forte communauté, prête pour l'avenir

Un comparatif

(ressource dans {cette vidéo}) :

More videos de @Mental_Outlaw

( au sujet de tor et autres dn_darknet )

I2P Could Save the Dark Web From DDOS Attacks

Z-Library Has Been Shut Down (but still lives on Tor)

Now THIS is What a Private VPN Looks Like

Updates on My Tor Relay - 1 Month of Anonymizing Traffic

How I Run Darknets From My Home Internet (Feds are SEETHING)

How To Run Your Own Tor Node

VPNs You Can Buy on The Darknet

Introduction To I2P

Malicious TOR Exit Nodes Spying on Users and Stealing Bitcoin From Them.

Massive DDOS Takes Out All TOR's V3 Onion Addresses

How TOR Works

Summer 2022

Coder : pour un web +libre +conscient +consenti

Au début de ce b.log je postais pas mal de contenus...

indieweb en langage_progra

( -> apprendre <- )

.. autour de l'idée d'un www (wild like a garden) :

.. Et si le web était un jardin ?

.. pensé.réalisé par et pour les humains.

https://liens.vincent-bonnefille.fr/?fEu6wQ

( l'idée d'un digital-gardening )

je m'intéressais à l'auto-publication avec des outils comme dendron

et autres solutions de self_host_hébergement

L'idée était aussi de trouver un habillage de cours

{ici} handmade-web.net propose... des cours autour de js_css_html

-> Il s'agit de m'inspirer de ressources existantes, de ne pas réinventer la roue

-> de connaitre l'existant, d'en faire l'actualité

Whaouuuu ( All in one )

via https://www.are.na/institute/code-pedagogy

- https://2023.software-for-people.net 2023

( déroulé de cours + ressources )

( dont : Google présentation : Histoire du web www pré_internet )

( dont Google présentation : différences entre js_css_html )

. . .

ALLs = https://drive.google.com/drive/folders/1IVCJn8-22PGfFBNmMka3W1Lm2szbi6Xy !

CODA = https://coda.io/d/Tech-lectures_dyrqG8B5yKE/Tech-course-spring-2023_sulDl !

@are.na

https://www.are.na/art-369-spring-2023

Tools.Sommaire :

Voir aussi

- https://howtocode.club

- https://classes.dma.ucla.edu/Fall19/161/ < 3

- https://the-internet-of-me.katharinanejdl.com

- http://fall2019.will.graphics/syllabus/ < 3 2019

{via}

@Chelsea_Manning est probablement la « lanceuse d’alerte » la plus connue au monde. Analyste pour l’armée américaine, elle est arrêtée en 2010 pour avoir transmis 750 000 documents classés secret défense à Wikileaks, l’organisation de @Julian_Assange . Ces révélations quant aux exactions commises par l’armée américaine en Irak et en Afghanistan feront la Une de tous les journaux mais lui vaudront aussi une condamnation à 35 ans de prison.

Cette biographie Readme.txt retrace son parcours ( 2023 )

https://bib.vincent-bonnefille.fr/book/215

todo : fiche/notes

évoque un New écosystème en surcouche de chiffrement...

pour augmenter sécurité des données via les réseaux...

pallier aux failles.vulnérabilités de Tor

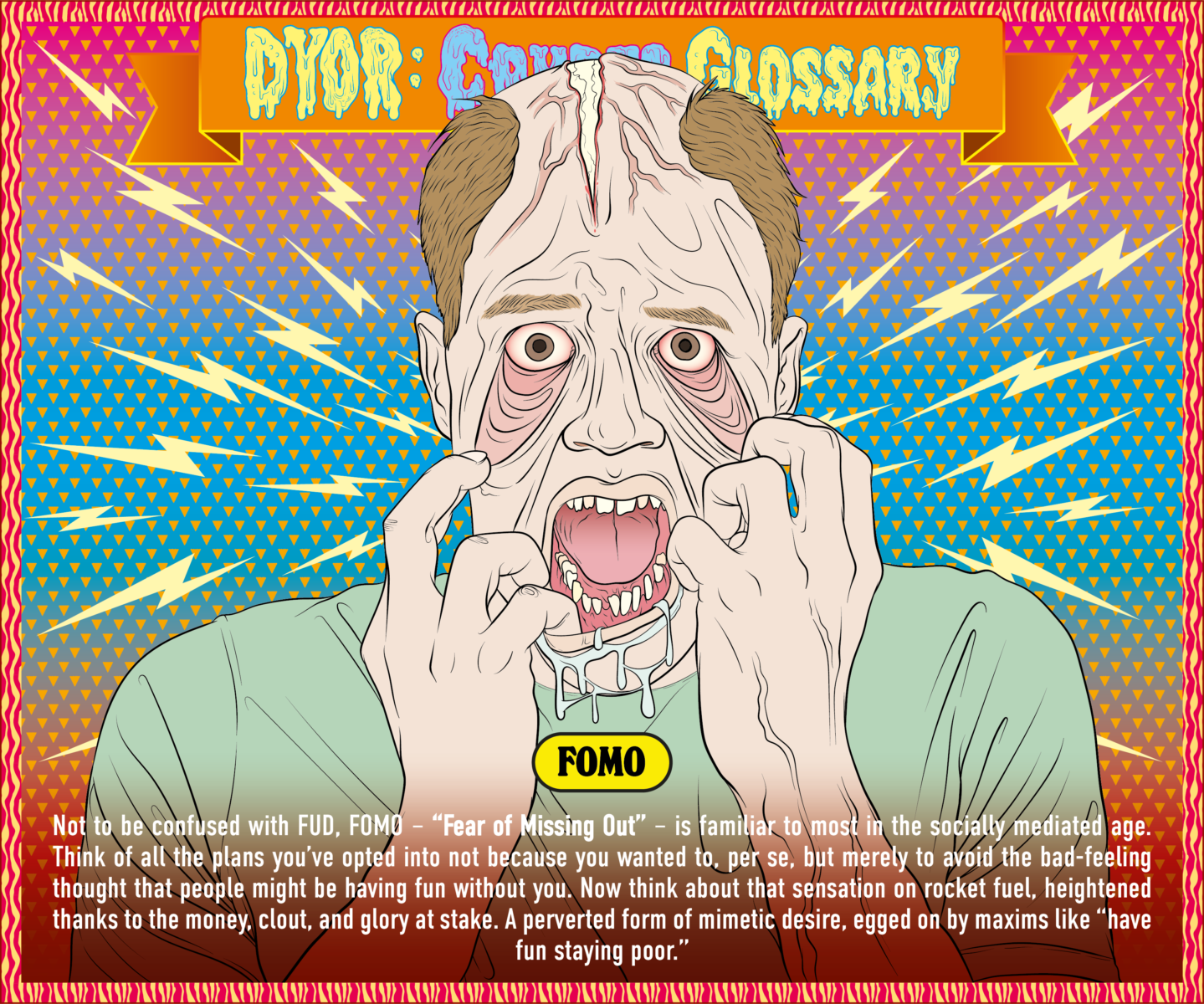

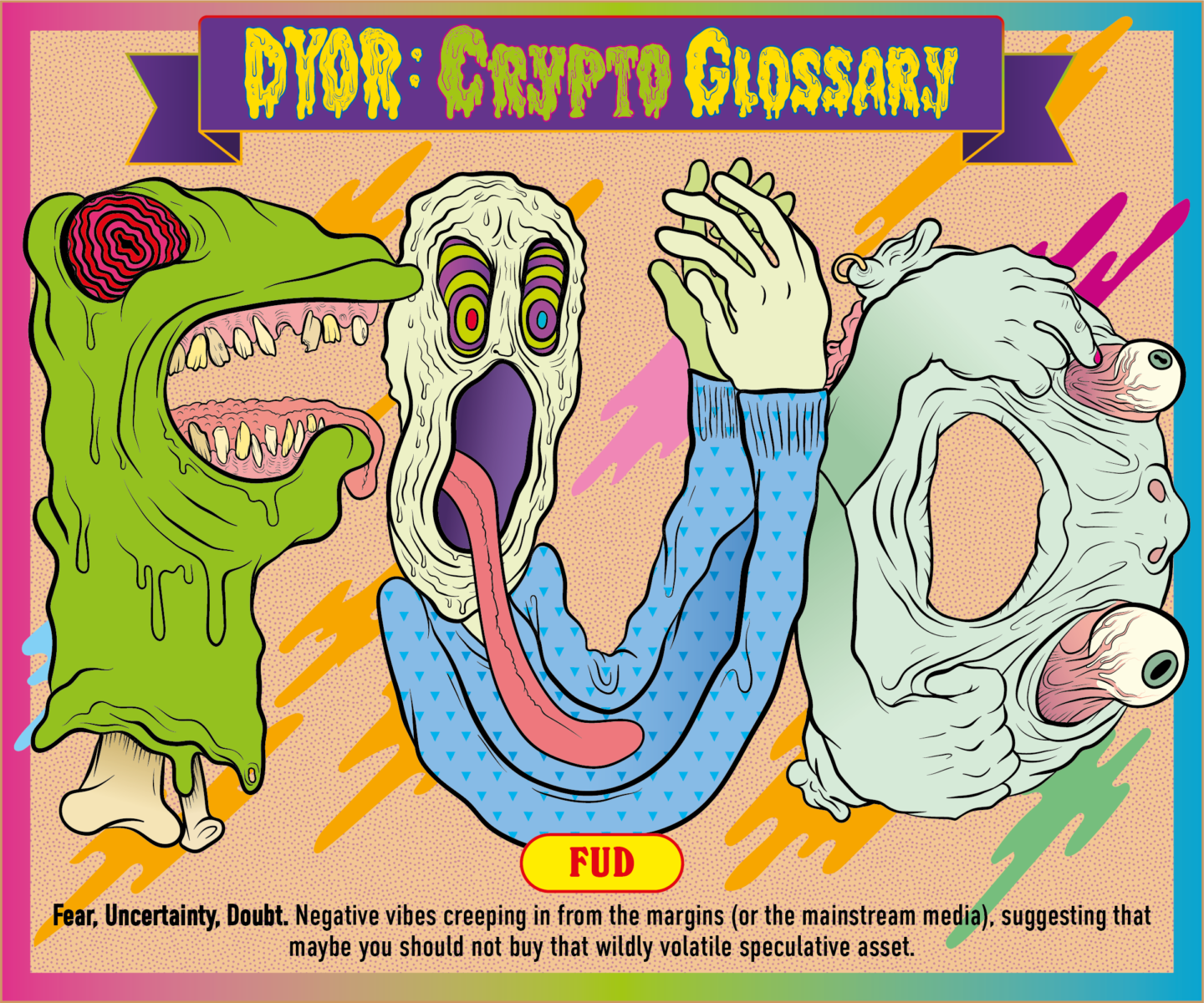

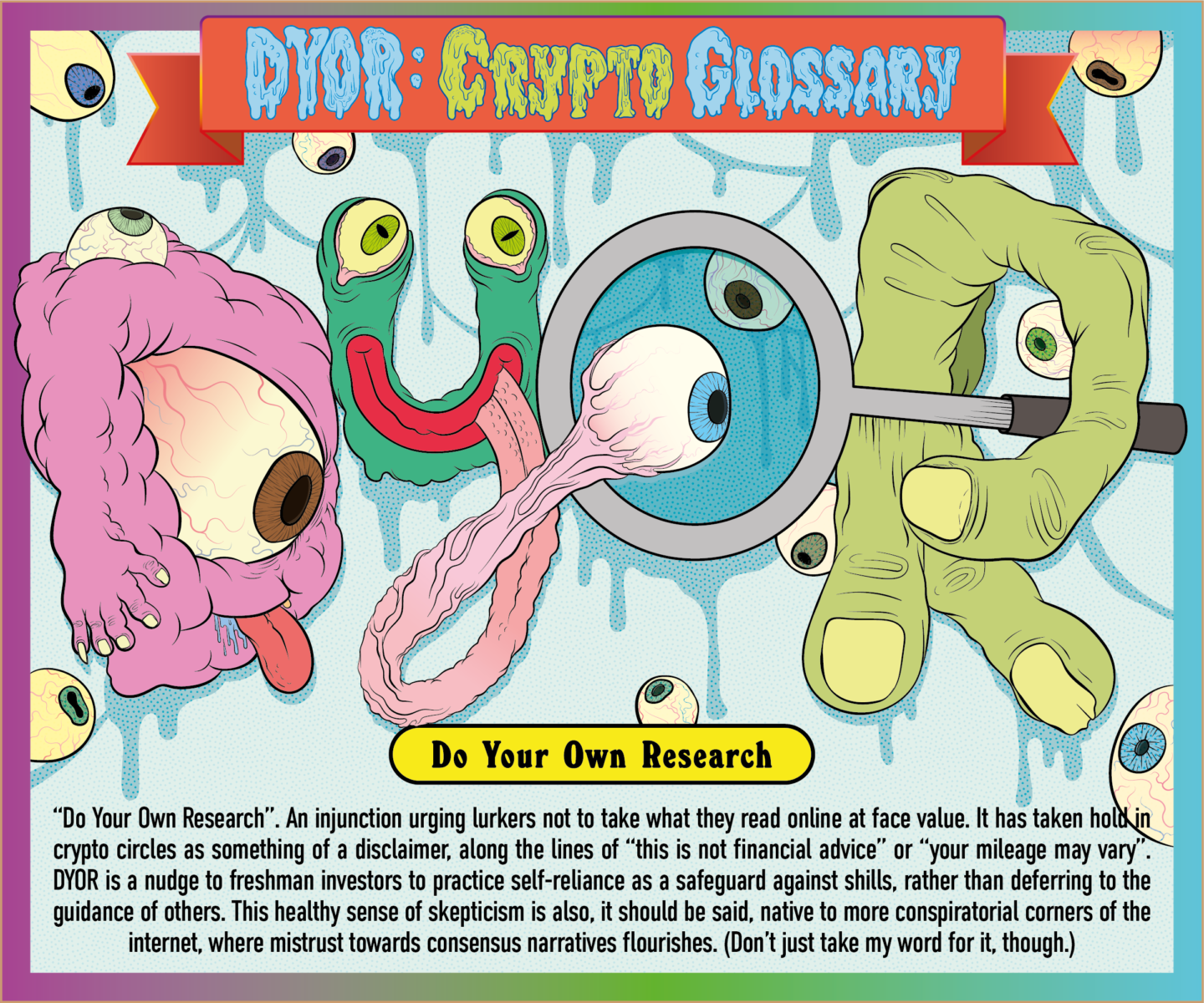

Dans { cette nouvelle expo } à la @Kunsthalle_Zürich plein d'artistes autour du folklore des crypto, leur imaginaire POP et dérégulé

"DYOR" : Do Your Own Research

Dans ce corpus d'œuvres exposées, le glossaire de notions/acronymes a retenu mon attention. Des 'acronymes qui s'adressent aux initié.es qui savent lire entre les lettres... ( j'ai pas mal de {bulles} de #glossaire_notion ! Car, oui, se mettre d'accord sur le sens employé est essentiel pour diminuer les implicites, les sous-entendus, les tromperies )

Le titre DYOR m'interpelle (en tant que chercheur.euse universitaire, tenue à un exercice de vérité, en tant qu'individu en recherche de cohérence et de justice) : cette injonction invite.pousse à ne pas faire confiance aux canaux officiels, à s'en séparer de façon autonome...au profit d'une liberté de penser / chercher / découvrir par soi-même.

-> Ces chercheurs de vérité s'auto-proclament aussi " lançeur_alerte "

C'est un puissant ressort narratif d'outsider s'étant fait tout seul : une auto-légitimité, un droit à dire sans être expert.e d'un sujet : une revendication d'un amateurisme éclairé, autodidacte, etc. ( et c'est très bien les sentiers battus mais parfois il y a des arnaques, des abus, des profiteurs, de la crédulité / vulnérabilité des gens... qui profitent du peu d'encadrement / de la dérégulation des marchés de la connaissance )

Faites vos propres recherches ! ( détail )

--> DYOR ( qu'on traduira en français par : "Faites vos propres recherches" )

... se transforme en "mentra" répété par les influenceurs crypto

... afin de se dédouaner de retombées judiciaires

... pour exercice illégal du conseil financier

On retrouve la même précaution chez les gourous des médecines alternatives

... je pense ici à T.Casasnovas dont on trouvera des critiques nombreuses (autant que d'adeptes.convaincu.es) par ici : https://bloglextracteur.wordpress.com/tag/casasnovas/ )

on nous dit de faire nos propres recherches mais jamais comment, avec quelle méthodo/rigeure, en évitant quel billais : on se gête sur Internet et à la recherche d'informations visant plutôt à confirmer des croyances

( echo_chamber_bullesnote + Cherry picking --choix de données favorisant l'hypothèse, à la carte--* garanti ! )

( cette bulle tourne un peu zététique / sceptique )Aussi ce conseil/rapel : ce n'est parce que c'est sur Internet que c'est vrai

Et : ce n'est pas parceque c'est un politique/scientifique qui l'a dit que c'est vrai !le doute est partout et face à la dissonance, la croyance la plus vraissemblable pourra facilement être privillégiée (pour réduire le trouble qu'elle produit)

L'idée finale c'est : " Si les experts nous trompent (ou se trompent...) : nous aussi nous pouvons nous tromper ! + leur acréditation à dire le vrai est révoquée " :faisons nos propres recherches ! "

( ce qui, à première vue semble une bonne idée )

...

DYOR permet donc de dire n'importe quoi (ou presque) mais de se protéger

" je donne juste mon avis, ceci n'est pas un conseil financier/médical.... Faites vos propres recherches " ( Une injonction à l'autonomie qu'on retrouve beaucoup dans les sphères ayant un récit conspiration : elle vient mettre le doute quant aux versions officielles, aux conclusions de la recherche académique / industrielle : une stratégie du doute )

Il s'agit d'un TW (Trigger Warning) souvent peu rigoureux vu que non tenu

(on fini par vous donner un conseil, une marche à suivre)Ce petit subterfuge est donc utilisé par des amateurs

qui se savent surveillés et dans l'illégalité (avérée ou non)

Retour à l'expo

{ ici } plusieurs parties / thématiques.

Celle qui m'intéresse (après une lecture diagonale) :

DYOR et son glossaire de notions liées au crypto_world

dont ... FOMO, FUD, DAO, GM, OG, Drop, etc.

By @Moxarra_Gonzales & @Adina_Glickstein

Drop date: 30 November, 00:30 CET – 1 December, 0:30 CET

SOLD OUT | 685 minted | Nifty Gateway

FOMO qui ici, dans le crypto.NFT world prend une tournure un peu d'afférente que celle d'une peur de toujours louper quelque chose, de ne pas être au bon endroit, d'avoir fait le mauvais choix.

C'est un puissant ressort d'addiction qu'on retrouve dans les mécanismes de jeux d'argent (gambling), virtuel ou non, IRL ou in game avec les LOOTbox

: une aversion à la perte (largement utilisée en marketing sauvage) ; derrière on vous vendra toujours une formation ou un mixeur !

Là, pour les influenceurs de capitaux (sur Insta/YT/TikTok) on te dit :

" tu as loupé ta chance en 2006, tu vas la louper avec cette nouvelle crypto/NFT :

achète maintenant : Pump with us, ou vient profiter d'un passive income garanti "...

Des lexiques/glossaires on en trouve beaucoup autour des crypto.NFT/btc

- https://journalducoin.com/lexique/

- https://cryptoast.fr/lexique/

- https://conseilscrypto.com/dictionnaire-des-cryptomonnaies/

- https://www.weareclimb.fr/guides/finance-decentralisee/glossaire-crypto

Ces technologies complexes sont disruptives

Pour être accessibles.comprises, elles doivent être expliquées/conceptualisées !

Un nouveau vocabulaire et imaginaire les entoure.accompagne.Il sert une compréhension technique mais aussi communicationel / politique.morale.éthique / psychologique / sociale.

Les technologies ne se font pas toutes seules, elles sont portées par des croyants... qui tentent eux-même de comprendre les implications de ces technologies qui, en transforamant notre rapport au monde, les transforment également (individuellement, en tant que pair, et communauté)

Mon chemin :

Je suis tombé sur cette expo après la lecture d'un article sur les Mèmes des crypto enthousiastes, leur usage de la citation et détournement culturel/artistique... qui citait https://www.citadel21.com ... quelques articles de fond, une mystique/recherche de sens et d'encapacitation politique par la technique (voir mes rebonds/sources en bas de {cette bulle})

Personnellement, durant le covid j'ai été confronté.e aux récits alternatifs / complotistes, à leur rétorque de la peur, du choc, au glissement.porosité entre les milieux new_age / ésotérisme et les sphères complotistes QAnnon

Garder la foi : tenir

Dans les milieux du trading on trouve une certaine injonction à la croyance : il faut tenir (HOLDing) ensemble jusqu'à un retour favorable, une tendance haussière (ou baissière) ! Croire au retour en grâce d'un cours, d'une action/courbe, ne pas lâcher : toujours HOLD.

Et l'on traite les non-enthousiastes ou ceux qui doutent de FUD (retournant l'accusation dès que la critique s'installe) ; FUD pour "Fraude" : qui n'a pas la vérité ou ment.

Endoctrinement

Dans les communautés QA l'âge d'or passé ou les prédictions évoquent l'avenir utopique (pas encore vérifiable). On peut alors blâmer les interprètes/influenceure.uses (qui n'acceptent pas toujours la critique). Ils.elles ont trop de fois mal interprété ou leur source, Q, disait faut. Le doute s'installe.. puis la dissonance s'amplifie : un manque de cohérence entre le cru et le su, la perte de contact avec "le réel" / le vrai. ( Un état mentalement destructeur que le sujet.individu tente alors de (ré)équilibrer pour en sortir, pour réduire cette sensation de ne plus rien comprendre : le manque est immense de s'être et d'avoir été trompé.e. ) Deux scénarios s'offrent alors : croire +plus sinon tout perdre ou lâcher prise, se reconstruire, décroire.

Des récits qui, face à la complexité du monde cherchent un récit unifié, des méchants identifiables, cause de tous les maux. Une complexité que l'on doit aussi à la complexité des réseaux et des techniques. Certains occultes, faisant ou défaisant le réel (je pense aux réseaux de finance occultes), à ces sciences qui nous échappent par leur technicité.

BIB.SOURCES

détails / [hypothesis_note] ...

--> {voir cette bulle toute seule}

{{

Récits de conspiration et finances :

@Fabian_Muniesa qui participe à l'ouvrage :

CONSPIRACY THINKING

( rencontres @ArTec )

[MAJ] (nouvel article)

+

Un nouvel âge de ténèbres :

La technologie et la fin du futur

+

Boîte à outils et pistes de recherches sur le conspirationnisme

}}

Via ... sources / fil / cascade / chemin

- https://bitcoin.fr/paralleles-qualitatifs-et-quantitatif-entre-bitcoin-et-le-protestantisme-dans-la-culture/

- https://www.citadel21.com/bitcoin-hashes

- https://mlo.art/artwork/cloud-hash-one/

- https://mlo.art/news/exhibitions-events/dyor-do-your-own-research/

- https://dyor.kunsthallezurich.ch/#cumulonimbus-murus

hypothesis : pour voir les annotations/sources supplémentaires (cachées)

--> https://liens.vincent-bonnefille.fr/?ovCoOQ

/Wireguard/ permet de créer très facilement des tunnels VPN !

Permet à des "clients" de se connecter via un ordi distant : "host/serveur"

... et ainsi, le client utilise une nouvelle adresse IP de sortie : de changer d'identité

... dit à l'envers : le serveur.host sert de point de sortie à une connexion distante

Pour un web_master ça sert aussi à accéder à un environnement local !

/Wireguard/ est dit plus souple et rapide que /OpenVPN/

ce proto est utilisé par /Mozilla VPN/

/Wireguard/, basé comme i2p /ou/ WhatsApp sur :

Explications / ressources

Image (illu. {cette bulle})

- https://pimylifeup.com/raspberry-pi-wireguard/

( tuto d'installation auto. sur raspberrypi )

Une petite vidéo (récente en français) pour le détail :

WireGuard est donc la nouvelle coqueluche des enthousiastes du VPN. Ce protocole tout récent a pris le monde du VPN par surprise. On relève notamment un développement éclair, des performances surprenantes, sans oublier son intégration au très select Kernel Linux. Avec autant d'arguments en sa faveur, il a vite trouvé preneur chez de nombreux éditeurs de VPN qui n'ont pas manqué d'intégrer le protocole dans leurs services.

MAJ

J'ai fini par utiliser un Web UI :

https://wg.bonnebulle.xyz

Très utile pour générer des cléfs / profiles / qrcode pour mes "clients"/ami.es

-> https://github.com/WeeJeWel/wg-easy

Cela permet de les échanger sans échanger les .conf via /WormHole/ ou autre...

/WormHole/ = <3 = https://liens.vincent-bonnefille.fr/?27Q_IQ

MAJ 2

todo : split-tunnel & kill-switch

: faire passer certaines applications via WG !

- https://github.com/dadevel/wg-netns

- https://github.com/chrisbouchard/namespaced-wireguard-vpn

- https://volatilesystems.org/wireguard-in-a-separate-linux-network-namespace.html

( namespaces )

MAJ 3 todo

Utiliser WG avec /Deluge/, web-client bittorent_p2p ;)

- https://yarmo.eu/blog/wireguard-docker/

- https://shkspr.mobi/blog/2023/03/a-quick-guide-to-getting-mozilla-vpn-working-on-a-headless-linux-server/

--> TUNNELING some apps - https://github.com/jamesmcm/vopono/

Recherches, liens préalables

Doc.mans / Tools

Aur man (dyndns possible)

(full + update endpoint serverside)

LAN access

- https://unix.stackexchange.com/a/639011

- https://www.mickaelwalter.fr/extend-your-lan-with-wireguard/

- https://emersonveenstra.net/blog/access-local-network-with-wireguard/

- https://www.laroberto.com/remote-lan-access-with-wireguard/

- https://davidshomelab.com/access-your-home-network-from-anywhere-with-wireguard-vpn/

Allowed IP and exculde rang calculator

(and detailled explaination)

Très complet

Tools

- https://github.com/WeeJeWel/wg-easy

- https://github.com/complexorganizations/wireguard-manager

https://github.com/EmbarkStudios/wg-ui

Monitoring

Update EndPoint

! à utiliser côté serveur

( perso je remplace l'IP manuellement )

( dommage que WG ne vérifie pas tout seul si le dyn.host.xyz a changé d'IP )

Bash Auto create clients ( try fails /etc/wireguard/autogen )

alt bundle

Un article de @noted.lol https://noted.lol/self-hosted-roundup-34/

fait récemment le tour des alternativeto :

/borg/ (souvent cité sur des sites.forums.blogs) me parait une bonne piste

: https://www.borgbackup.org/?ref=noted

Duplicati

Free backup software to store backups online with strong encryption. Works with FTP, SSH, WebDAV, OneDrive, Amazon S3, Google Drive and many others.

Faire des sauvegardes est mère de toutes les vertus !

Hacked ? Restore from last week Backup !

Est plutôt pensé pour de la sauvegarde de HDD en local, on peut faire monter le contenu d'un serveur (FTP) en local... et en copier le contenu.

installation ( docker )

MAIS ne prend en charge que les dossiers LOCAUX (pas FTP/SFTP/SSH)

(une honte !) Du coup, il faut monter son serveur distant en local(host)

...

DIRECT try...

FTP ( ncftp )

- https://www.filestash.app/ovh-ftp.html (*ndbp)

- https://nguoiquynhon.blogspot.com/2009/08/how-to-backup-to-ftp-with-ncftp.html

Monter le contenu d'un serveur ( curlftpfs + Fuse )

--> /!\ Buggy/Laggy error_échec <--

Final use ( service.systemd : root ready )

-

https://github.com/systemd/systemd/issues/1053#issuecomment-921456374

-

https://linuxconfig.org/mount-remote-ftp-directory-host-locally-into-linux-filesystem ( détailed )

Using Curl profiles

Rclone

( ma solution de cœur, avec un GUI/WebGUI )

( ... but, it's not working with my hoster, cant figure out why )

( mon IP était... blacklistée ! trop de requêtes avec curlftpfs )

fonctionne avec moult protocoles / plateformes !

Après configuration ( rclone config )

Lister

rclone lsd conf_name:

rclone lsd conf_name:Path/to/folder

Sync ( du serveur -> localhost ) :

TESTS

rclone sync --interactive conf_name:Path/folder /local/folder/

rclone sync conf_name:Path/folder /local/folder/ --dry-run --verbose

GO

rclone sync conf_name:Path/folder /local/folder/ --verbose

*) /Filestash/ est pas mal pour se connecter depuis le web à un serveur !

( bon remplaçant de web2ftp ) --- avec une offre gratuite en self_host !

Complémentaire d'un /Filebrowser/

qui, lui, affiche vos dossiers locaux dans votre Navigateur !

( avec une authentification "normale" : non s.FTP )

--> Supprimer/déplacer/renommer (bien sûr)

--> Possibilité de liens de partage (mdp/non)

--> Upload (même gros fichiers)

Tuto source :

.filebrowser.json

{

"port": 80,

"baseURL": "",

"address": "",

"log": "stdout",

"database": "/database.db",

"root": "/srv"

}Ma commande finale ( pour un user www-data )

docker run --name filebrowser -d \

-v /mon_dossier_racine/Fichiers/:/srv \

-v /mon_dossier_config/filebrowser.db:/database.db \

-v /mon_dossier_config/.filebrowser.json:/.filebrowser.json \

--user $(id -u www-data):$(id -g www-data) \

--restart=always \

-p PORTDISPO:80 \

filebrowser/filebrowserhttps://hub.docker.com/r/filebrowser/filebrowser

https://github.com/filebrowser/filebrowser

... dont :

Les agents

@Gwenola_Wagon et @Pierre_Cassou-Noguès

Installation et performance 2023

Les agents est une oeuvre qui met en question la machine à habiter contemporaine. Dans un futur proche, les annonces immobilières sont générées par une IA. Descriptifs et photographies se répètent et se confondent dans un uniforme fantasme cocoon. Des filtres s’appliquent bientôt aussi aux visages des agents immobiliers, qui prennent les allures stéréotypées de personnages d’animation. Le cocoon est si doux et coloré qu’il tourne au cauchemar.

infos de l'université Aix-Marseille :

https://imera.univ-amu.fr/en/xanadu-gwenola-wagon-and-pierre-cassou-nogues

via : https://www.scripteo.net/a-propos-de-linstallation-les-agents-de-gwenola-wagon-et-pierre-cassou-nogues/

/Thunderbird/ embarque aujourd'hui tout ce dont nous avons besoin !

-

How to Use OpenPGP Encryption for Emails in Thunderbird --> tuto en images

↳ https://www.howtogeek.com/706402/how-to-use-openpgp-encryption-for-emails-in-thunderbird/ -

keys.openpgp.org --> serveur de clefs pub

↳ https://keys.openpgp.org/search?q=contact%40vincent-bonnefille.fr -

Chapitre 44 Utiliser le chiffrement OpenPGP dans Thunderbird | Guide d’Autodéfense Numérique -> #<3 : boum.org ( détails ++ )

↳ https://guide.boum.org/en-ligne-outils-utiliser-openpgp-thunderbird.html

Mozilla

-

Présentation du chiffrement de bout en bout dans Thunderbird | Assistance de Thunderbird

↳ https://support.mozilla.org/fr/kb/presentation-chiffrement-bout-en-bout-thunderbird -

OpenPGP dans Thunderbird – Guide et questions fréquentes | Assistance de Thunderbird

↳ https://support.mozilla.org/fr/kb/openpgp-thunderbird-guide-faq

Je suis tombé sur mailvelope ( à essayer )

... qui rend le chiffrement de nos mails super efficace ( et facile )

- https://mailvelope.com/en

- https://www.malekal.com/utiliser-pgp-sur-gmail-pour-le-chiffrement-de-mail/ un tuto

"Vous êtes observé ! Le savoir, le chiffrement et les outils protégeant votre vie privée pour vous protéger contre la surveillance de masse globale."

Je suis retombé sur {ce site} ( https://privacytools.dreads-unlock.fr )

-> Je cherchais à créer une nouvelle boîte mail

Mes critères :

- gratuit / don

- léger

- sécure

...

J'ai finalement choisi @mailfence.com

-- Je ferais bien une liste des dits "Darknets" todo

-- du + DN au +décentraliste

-- quels critères de "noirceur" ??

-

MassBrowser [discontinued?]

https://massbrowser.cs.umass.edu/ -

Anonet - Qontrol.nl Wiki [fake?]

http://wiki.ucis.nl/Anonet -

LibreWeb: 🌍 Decentralized Internet [dead?]

https://libreweb.org/ -

Handshake [cool]

https://handshake.org/ -

Secure messaging, anywhere - Briar [works]

https://briarproject.org/

--- une perpétuelle mise à jour

--- limiter la quantité des possibles

--- préciser.resérrer /ou/ élargir la définition

.... au risque de vider la classe "DN" de sa pertinence

.... ou en démontrer la non pertinence...

La bulle est bouclée

... https://liens.vincent-bonnefille.fr/?DuJryA

... https://liens.vincent-bonnefille.fr/?tRE0_g

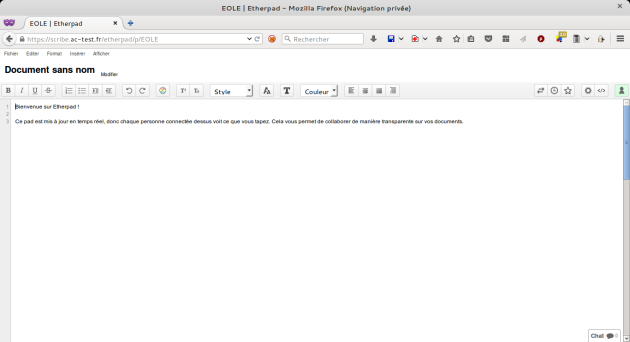

restaurer son pad trop gros

Je m'en suis finalement tiré en trifouillant le settings.json...

j'ai illimité la taille d'upload + le temps de requête max...

et tout remis après pour éviter une DDOS ;)

Tools

( pas testés ) ( ressources / tools )

- https://pypi.org/project/etherpump/

- https://github.com/ether/ep_post_data

- https://github.com/redhog/ep_copypad

API

-> https://etherpad.org/doc/v1.6.0/#index_api_methods

-> https://github.com/ether/etherpad-lite/blob/develop/doc/api/http_api.md

list pads

curl "http://0.0.0.0:PORT/api/1.2.13/listAllPads?apikey=SECRETAPI&padID=PADNAME&rev=NUMERO

restaurer version ( restoreRevision )

( pratique pour un pad de démo restauré à 1h du mat )

curl "http://0.0.0.0:PORT/api/1.2.13/restoreRevision?apikey=SECRETAPI&padID=PADNAME&rev=NUMERO (source)

supprimer ( deletePad )

curl "http://0.0.0.0:PORT/api/1.2.13/deletePad?apikey=SECRETAPI&padID=PADNAME&rev=NUMERO

( ... )

API + Mojo ( Perl )

NB:

- https://metacpan.org/pod/Etherpad

- https://metacpan.org/pod/Etherpad#get_html

- https://metacpan.org/pod/Etherpad#send_clients_message

- https://metacpan.org/pod/Etherpad#get_revisions_count

- https://metacpan.org/pod/Etherpad#restore_revision

use Etherpad; my $ec = Etherpad->new( url => 'http://0.0.0.0:PORT', apikey => 'SECRET', user => 'USER', password => 'PWD', proxy => { http => 'http://0.0.0.0:PORT', https => 'http://0.0.0.0:PORT' } ); $ec->restore_revision('new_pad_name', NUMBER);

- https://metacpan.org/pod/Etherpad#restore_revision

- https://metacpan.org/pod/Etherpad#copy_pad

\#!/usr/bin/perl -w use Etherpad; # # my $ec = Etherpad->new( url => 'http://0.0.0.0:PORT', apikey => 'SECRET', user => 'USER', password => 'PWD', proxy => { http => 'http://0.0.0.0:PORT', https => 'http://0.0.0.0:PORT' } ); # # # # # OUTPUT Arguments (optional) my $total = $#ARGV + 1; my $counter = 1; # # # INPUT + OUTPUT (arguments needed) if($total != 2){ print("2 arguments please..."); print("\n1. old pad name"); print("\n2. new pad name"); exit; } # # # OUTPUT Arguments (print) # Use loop to print all args stored in an array called @ARGV foreach my $a(@ARGV) { print "Arg # $counter : $a\n"; $counter++; } # # # GET 1. and 2. argument my $oldname = $ARGV[0]; my $newname = $ARGV[1]; # Execution $ec->copy_pad($oldname, $newname);- https://metacpan.org/pod/Etherpad#move_pad

D'autres expériences EtherPad + web2print ( https://pagedjs.org dans nos <3 )

-

http://osp.kitchen/tools/ether2html/ workshop

usage d'etherpad comme hébergeur sauvage ( et éditeur intégré ) : low cost ...

( demande de la bidouille, quelques limitations CORS )

mais un chouette résultat

( comme toute un css-for-print assez simple ) -

détail marche à suivre http://osp.kitchen/tools/ether2html/tree/master/content-of-pads-for-reference-only.txt#project-detail-files

... et une curiosité pour :

" A collection of introductory technology tutorials covering Linux, Web development, general problem solving and graphic design. "

. Host : https://constantvzw.org

se présente comme un "International Trans★Feminist Digital Depletion Strike"

- A feminist server

https://areyoubeingserved.constantvzw.org/Summit_afterlife.xhtml

/bibliotecha/

/piratebox/

Je lance un nouveau service ;)

Avec quelques plugins.ajouts qui m'ont manqué sur d'autres instances.

( version en test, merci de passer faire un tour )

Doc : https://etherpad.org/doc/

Infos : https://ossdatabase.com/projects/etherpad-lite

Full tuto : https://lab.uberspace.de/guide_etherpad/

Full full : https://www.digitalocean.com/community/tutorials/how-to...

Mysql : https://github.com/ether/etherpad-lite/wiki/How-to...

Lot of plugins : https://static.etherpad.org/index.html !

Initiée et coordonnée par l'association April, l'initiative Libre en Fête revient pour la 22e année consécutive : pour accompagner l'arrivée du printemps, des événements de découverte du Logiciel Libre et de la culture libre en général seront proposés partout en France autour du 20 mars 2023, dans une dynamique conviviale et festive.

L'April

Agenda du libre

( carte de France )

Infos.gouv :

C'est quoi un logiciel ?

Une licence GPL/GNU ?

Des Services web...

encore des CHATONS

" Aurore est une association à but non lucratif gérée par des bénévoles étudiants de l'université Paris-Saclay. Nous nous efforçons de fournir une couverture Internet filaire et Wi-Fi très haut débit aux étudiants pour 50€ par an, ainsi que l'accès à de nombreux services Web. "

Proposent une ma fois bonne documentation tuto

(par là que je les ai découvert.es)

" Documentation technique

Bienvenue sur la documentation technique d'Aurore.

Ce wiki est fait pour documenter tout ce qui fait partie de l'infrastructure technique (hardware et software) à Aurore. Il sert à s'autoformer et à avoir accès à toutes les informations concernant notre infrastructure rapidement et clairement "Au programme :

- Sites géographiques (Accès restreint) Sites où Aurore est implantée

- Serveurs Liste des serveurs d'Aurore et de leurs fonctions

- Services Liste des services d'Aurore

- Plan IP Les adresses IP d'Aurore et leurs répartitions

- VM Toutes les VM d'Aurore

- Monitoring Installation et utilisation Prometheus / Grafana

- Les VLAN Virtual Local Area Network

- VPN OVH Documentation du tunnel entre OVH et Saclay

- Les onduleurs Liste et documentation des onduleurs

- Bornes dans les chambres Bornes installées dans les chambres d'adhérents en résidence

- Reserve Proxy Nginx en tant que RP et un peu plus

- Ansible Système de configuration et de gestion de parc

- Liaisons optiques Les liaisons optiques utilisées par Aurore

Fait partie du réseau inter-universitaire :

https://federez.net

et aussi

https://viarezo.fr

https://www.rezel.net

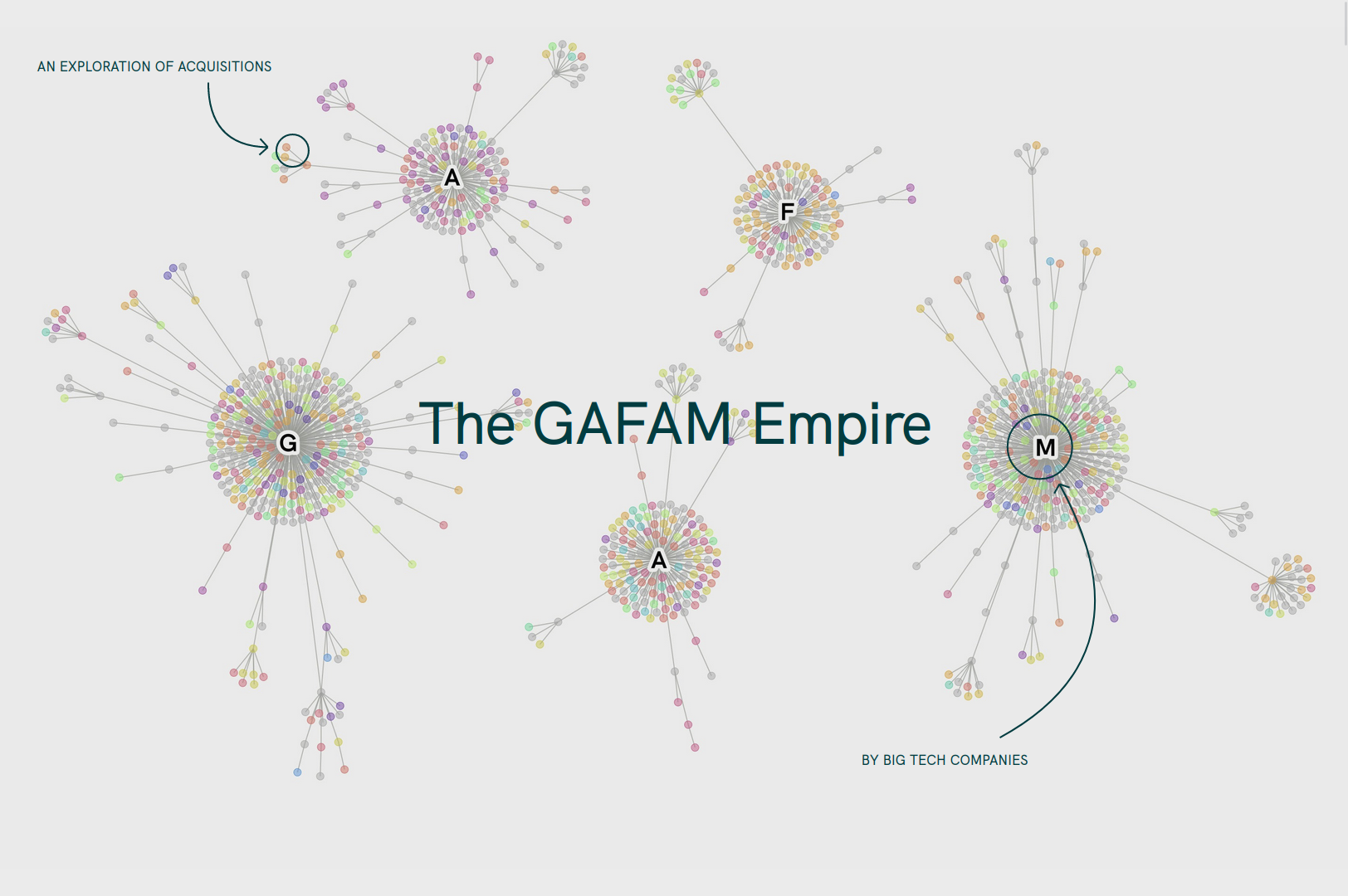

VIA : https://tacticaltech.org + Voir aussi

__ La même équipe / état d'esprit que /DataDetox Kit/

( une assez bonne vulgarisation pratique / théorique )

Cette Bulle est .archived ( partielle )

https://archi.bonnebulle.xyz/archive/1674476388.806375/index.html direct

Captures écran

https://bulle.vincent-bonnefille.fr/pj/Bulles/Bulle_DOJNIQ_GAFAM_Glassroom/

Abonnements universitaires

/EZproxy/

https://liens.vincent-bonnefille.fr/?PFeEHw

Modules

Bypass-paywalls

- https://addons.mozilla.org/fr/firefox/addon/bypass-paywalls-clean/

- https://gitlab.com/magnolia1234/bypass-paywalls-chrome-clean

Burlesco

https://burles.co/

Généraliste

Je connaissais pas, sans rien installer. pas mal ;)

- 12ft

https://12ft.io/<URL>

SCI_HUB

Le paywall killer des sciences (que même ma fac m'invite à l'utiliser)

et que l'État français censure ( par DNS )

( installez un alt.DNS ) ( un VPN ca serait trop )

( or use a Proxy like /StarterPage/ Search engine...)

- https://sci-hub.hkvisa.net

- https://eu-browse.startpage.com/av/proxy?ep=413063414648565862796743426c68484343552b4a67395647696450496a3156564863425777706f4d6a776245546f574f6a7353535635504879552b595651474679636559416857456c4a46485331774d303151526a554b59333949426c41515769392f5955685a51574d4961693852416c415657336b764e304e4f4269414748786f70564868674f4473445244395a504149655951705656484943476a78774d30705a4644414e4d33684356415646443368394d55674b464752645a6e704158673857575851764e55394f426a74655079744e4b566c4b44476f3963776c5651773d3d&ek=5948706s636p4q37556o35775n7n596o6155784r&ekdata=6a39c37937ebb61f514614934f735e10

--> pourquoi les sciences ouvertes ?

Elbakyan cherche également à démontrer pourquoi les éditeurs scientifiques seraient la véritable menace pour la science, et non Sci-Hub : « Les éditeurs universitaires menacent le progrès de la science : la communication ouverte est une des propriétés fondamentales de la science, et elle rend possible le progrès scientifique. L’accès payant empêche cela et constitue ainsi une grande menace pour la science. »

Avant de préciser son attaque : « La grande menace, c’est lorsque l’ensemble des connaissances scientifiques est devenu la propriété privée d’une entreprise telle qu’Elsevier, qui en a le contrôle total. Voilà une menace, et non Sci-Hub ».

Alt

https://www.similarweb.com/fr/website/sci-hub.se/competitors/

Medium

-

Freedium ( works )

https://freedium.cfd

https://github.com/Freedium-cfd/web

https://addons.mozilla.org/en-GB/firefox/addon/open-in-freedium/

https://gist.github.com/mathix420/e0604ab0e916622972372711d2829555 -

HTML Content Extractor

https://github.com/bayhaqy/HTML-Content-Extractor

-> https://blog.bayhaqy.my.id/p/apps-python-06.html -

scribe.rip (not)

https://scribe.rip

Wallabag

.... intègre un Paywall Bypass