Dans cet annuaire_index je partage des liens qui nourrissent ma recherche

En 2024 j'ouvre un nouveau site de recherche

+plus formel, inspiré de celui-ci : https://dn.vincent-bonnefille.fr

{Ici} je (b)log des notes_perso et mentionne tout projet_perso !

Cet espace m'engage vers une d_centralisation des GAFAM_NATU

Retrouvez mon corpus de 2017 ( sous la forme d'une map_carte) ici

Ce site { ici } fonctionne grâce au génialissime shaarli site

Quelques sujets :

ShadowLibraries / défense_numérique / luddites / jardin(s numériques)

Vous pouvez afficher une vue d'ensemble / mur d'images :

( des bulles les plus importantes : taguées #! ou #<3 )

/?do=picwall&searchtags=! ou /?do=picwall&searchtags=<3 ou <3 et ! ...

- LES INCONTOURNABLES : <3 / ! / corpus

- LES GRANDES CLASSES : .i / .p / .r / .art

(.i : informatique, .p : politique, .r : recherche)

- LES CATÉGORIES :

darknet : dn_darknet : dn_tor_onion dn_lokinet ... dn_*

perso : projet_perso log_perso notes_perso ... *_perso

recherche_création / _thèse / _outils ... recherche_*

orga. / artiste / auteur.ice : @

Une conférence de cet artiste que j'aime beaucoup. Elle nous parle de sa pratique. Plus généralement des outils et moyens de tracking en ligne. Une magnifique revue des usages prédateurs du web d'hier.... Très complet...

@Aksioma @Joana_Moll 2022

par @Aksioma : dans la série :

/Tactics & Practice #12/ : New.Extractivism

Elle présente : The Hidden Life of an Amazon User

AMZ : https://www.janavirgin.com/AMZ/

Vue+doc. de l'expo ( 2019 )

https://www.janavirgin.com/hidden_life.html

Voir aussi ( avec https://aksioma.org/post.growth @Nicolas_Maigret )

via https://schloss-post.com/profilingtheprofilers/

--> https://schloss-post.com/from-surveillance-capitalism-to-glitch-capitalism/ #<3

KEYWORDS

SURVEILLANCE CAPITALISM, GLITCH CAPITALISM, SOUSVEILLANCE, COUNTER-PROFILING, USER PROFILING, DATA MINING, BIG DATA ANALYTICS, ATTENTION ECONOMY, PAGERANK, GOOGLE MATRIX, MARKOV CHAIN, BLACK-BOX ALGORITHMS, TRUST IN DATA, FAKE NEWS, POST-TRUTH, WISDOM OF THE CROWD, SEMANTIC WEB

SUMMARY

- ABOUT PROFILING THE PROFILERS

- FROM SURVEILLANCE CAPITALISM TO GLITCH CAPITALISM

- USER PROFILING

- COUNTER PROFILING

- TARGETING BIG TECH COMPANIES

- ANNEX

- AFTERWORDS

@Darknet_Diaries ( podcast )

https://darknetdiaries.com/episode/13/

https://darknetdiaries.com/transcript/13/ hypothesis

https://liens.vincent-bonnefille.fr/?cVx5Bw

"While playing around with the Nmap Scripting Engine_ (NSE) we discovered an amazing number of open embedded devices on the Internet. Many of them are based on Linux and allow login to standard BusyBox with empty or default credentials. We used these devices to build a distributed port scanner to scan all IPv4 addresses. These scans include service probes for the most common ports, ICMP ping, reverse DNS and SYN scans. We analyzed some of the data to get an estimation of the IP address usage.

All data gathered during our research is released into the public domain for further study. "

2012

-

Carte interactive

http://census2012.sourceforge.net/hilbert/index.html -

Paper (intro)

https://census2012.sourceforge.net/paper.html -

paper (étude)

https://citeseerx.ist.psu.edu/document?repid=rep1&type=pdf&doi=ccc3f8ae7e9bdfadc98d17b731e3a85f2c4834bb -

archive :

https://web.archive.org/web/20180216031145/http://census2012.sourceforge.net/paper.html

Adresses IP

( et masques de sous-réseau )

-

https://www.frameip.com/masques-de-sous-reseau/ hypothesis

Une adresse IP divisée en 2 parties

cest le masque de sous réseau qui rend distinct les 2)

la première (avec des bit 1 => contient le réseau)

la seconde (avec des bit 0 => id unique d'une machine sur ce réseau)l’adresse IP est une suite de 4 octets, soit 32 bits. Chacun des ces bits peut prendre la valeur 1 ou 0. Et bien il nous suffit de dire que les bits à 1 représenteront la partie réseau de l’adresse, et les bits à 0 la partie machine

-

https://fr.wikipedia.org/wiki/Octet hypothesis

En informatique, un octet est un multiplet de 8 bits codant une information1. Dans ce système de codage s'appuyant sur le système binaire, un octet permet de représenter 2^8 (2puissance8) nombres, soit 256 valeurs différentes.

IP 0.0.0.0 -> 255.255.255.255

-

htps://www.frameip.com/masques-de-sous-reseau/

Calcul nombre total :

En y regardant d’un peu plus près, on peut calculer le nombre de machines que l’on peut identifier à l’aide de cet adressage. Ainsi, on utilise 4 octets, soit 32 bits, soit encore 2^32 adresses (2 exposant 32 adresses) Or 2^32 = 4 294 967 296, on peut donc définir un peu plus de 4 milliards d’adresses !!!

-

CAIRN (leur attribution)

https://fr.wikipedia.org/wiki/Internet_Corporation_for_Assigned_Names_and_Numbers

Story

(1) Chercheurs en sécurité trouvent qu'un grand nombre de machines ont le port Telnet ouvert

(1a) Nmap : https://www.kali.org/tools/nmap/

(1b) qu'ils sont peu sécurésés avec un pwd par défaut

(2) Ils décident de répliquer à grande échelle l'experience ( illégale )

=> Augmenter le nombre de ces machines

( = les hacker ==> pouvoir y installer d'autres logiciels que ceux du constructeur )

(3) Ils se rendent compte du grand nombre de machines = 40000+

( 420,000 systems )

(3b) Ils auraient pu en faire une armée de bot => attaque DDOS

(4) Ils décident d'utiliser ce super pouvoir pour :

(4a) - faire une photographie du réseau

càd - de toutes les connexions IP qui répondent au pings

//// un projet a grande échelle avec une lourde logistique + adaptabilité

///// + éthique , ils décident de ne pas s'attaquer à certaines infra

///// + d'user un minimum d'énergie

==> de sauvegarder ces données

==> ( 3.6 billion==milliard IPs )

(4b) de débusquer un virus ( Aidra ) présent sur "leurs" machines

== Aidra 30,000 /sur les/ 420,000 Cara

+ prévenir les usagers des routeurs mal sécurisés

(4c) d'en faire la spatialité / map / visualisation

. . .

ÉTUDE COMPLETE 2018

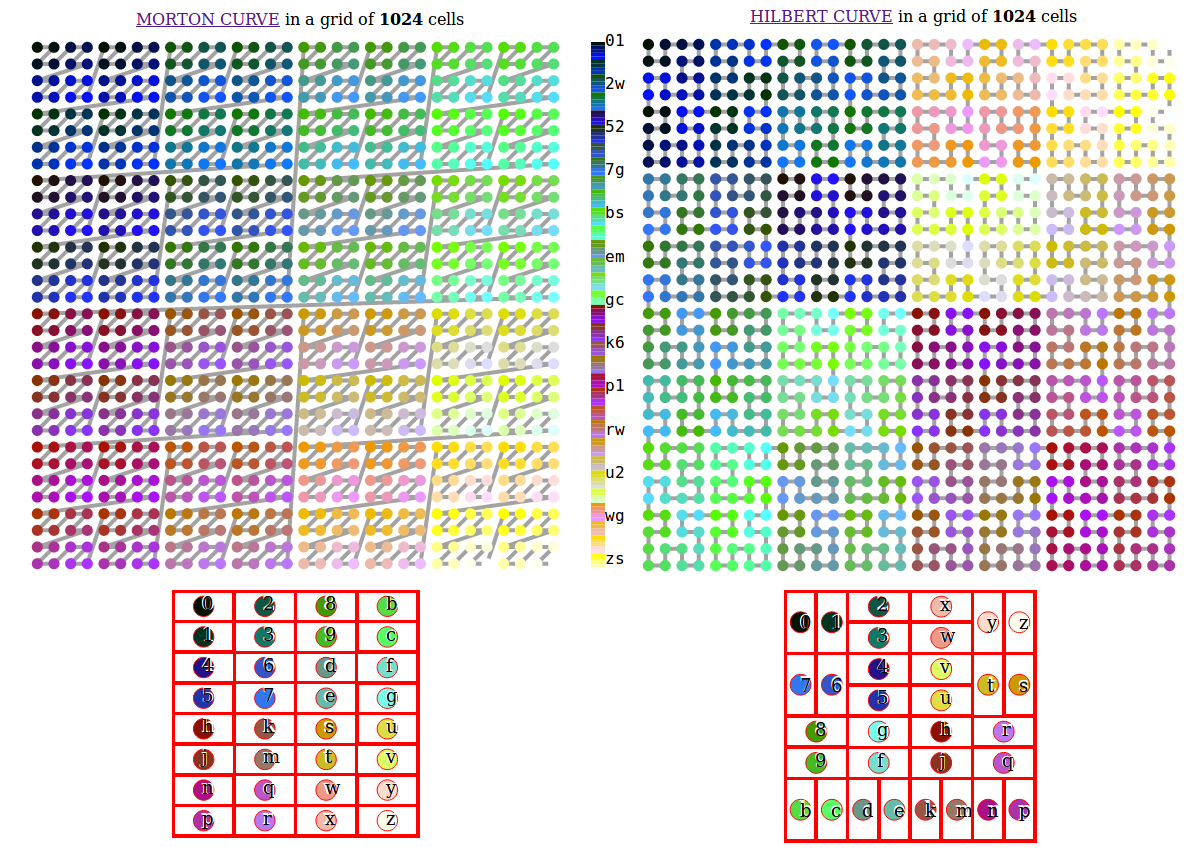

? pourquoi Hilbert Curve

-

https://blog.benjojo.co.uk/post/scan-ping-the-internet-hilbert-curve

? passer entre toutes les plages d'IP ( masques de sous-réseaux )

: Courbe de remplissage

fr : https://fr.wikipedia.org/wiki/Courbe_remplissante

eng : https://en.wikipedia.org/wiki/Space-filling_curve

-

https://blog.benjojo.co.uk/asset/OHMMBrt565

-> git tool https://github.com/measurement-factory/ipv4-heatmap

( APNIC : https://fr.wikipedia.org/wiki/Asia-Pacific_Network_Information_Center )

TLD

- git Carabot TLDs

https://github.com/decal/werdlists/blob/master/dns-toplevel/carna-botnet-tlds.txt - .apple

https://icannwiki.org/.apple

Articles ( hypothesis )

- DarknetDiaries ( podcast )

https://darknetdiaries.com/transcript/13/ hypothesis - Researcher sets up illegal 420,000 node botnet for IPv4 internet map • The Register

https://www.theregister.com/2013/03/19/carna_botnet_ipv4_internet_map/ - Hacker Measures the Internet Illegally with Carna Botnet - DER SPIEGEL

https://www.spiegel.de/international/world/hacker-measures-the-internet-illegally-with-carna-botnet-a-890413.html

WHOIS MAPS

- Internet Identifier Consumption (IIC) - CAIDA

https://www.caida.org/archive/id-consumption/ - IPv4 Census Map - CAIDA

https://www.caida.org/archive/id-consumption/census-map/

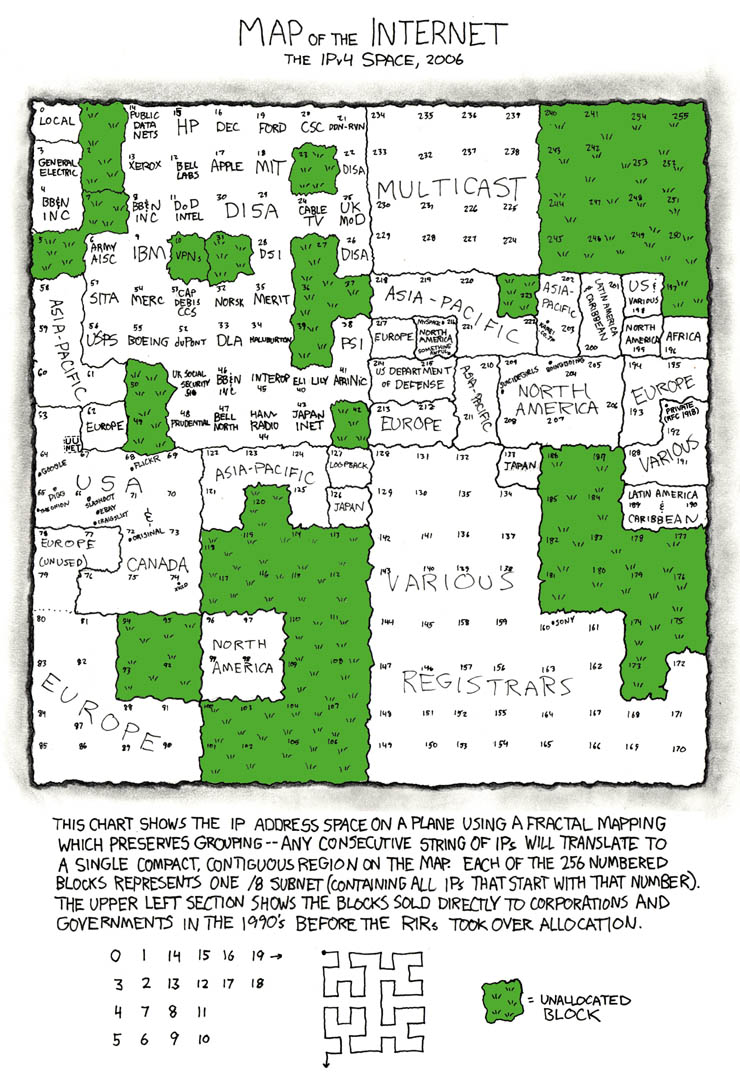

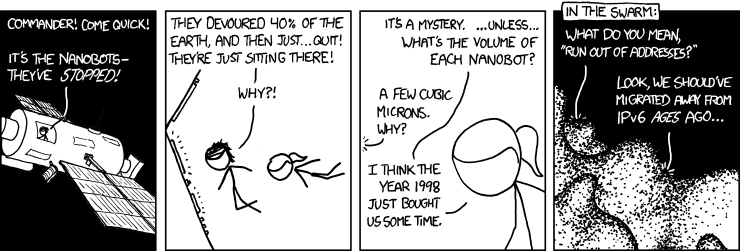

COMICS

-

https://xkcd.com/195/ (map and grass not used parts)

-

https://xkcd.com/865/ ( nano bots en manque d'IP(v4) )

- 865: Nanobots - explain xkcd

https://www.explainxkcd.com/wiki/index.php/865:_Nanobots - 802: Online Communities 2 - explain xkcd

https://www.explainxkcd.com/wiki/index.php/802:_Online_Communities_2 - 195: Map of the Internet - explain xkcd map_carte GAFAM

https://www.explainxkcd.com/wiki/index.php/195:_Map_of_the_Internet

Breaches / Vulnerabilities

- https://www.shodan.io

- https://informationisbeautiful.net/visualizations/worlds-biggest-data-breaches-hacks/

@Nicolas_Maigret avait produit une carte de la distance entre les points/villes du monde

https://thepiratecinema.com #.dead

->> https://web.archive.org/web/20160220190259/http://thepiratecinema.com/

"A CINEMATIC COLLAGE GENERATED BY PEER-TO-PEER NETWORK ACTIVITY

- THE PIRATE CINEMA REVEALS PEER-TO-PEER INFORMATION FLOWS.

- THE PIRATE CINEMA IS A COMPOSITION GENERATED BY THE ACTIVITY ON FILE SHARING NETWORKS.

- THE PIRATE CINEMA IMMERSES THE VIEWER IN NETWORK FLOWS."

online :

The Pirate Book

A COLLECTION OF ORIGINAL PHONES FROM THE TECHNOLOGICAL INTERBREEDING MADE IN CHINA 2017

ONGOING RESEARCH: Shanzhai Archeology casts a critical look at the production of technology through an artistic interpretation of a recent historical fact, still poorly known: the shanzhai. Often presented as mere counterfeits of low quality, these objects nevertheless draw many unusual technological trajectories that make them the revealers of technological possibilities literally out of European standards. As odd looking hybrids, these puzzling artefacts question a hyper-normalised western technological imaginary.

Conception: Nicolas_Maigret , Clément Renaud & Maria Roszkowska (DISNOVATION.ORG)

PING MAP (#2011 ...)

A DYNAMIC MAPPING OF THE GLOBAL NETWORK BASED ON ECHO TIME

PING MAP is a world map that uses network access time as its unit of measure. Whereas internet giants are gradually dominating states’ powers, information superhighways and default web portals are in the process of conditioning a new hierarchy in information flows and mapping out a landscape that is specific to the Internet. PING MAP invites us to reconsider in a poetic and technical manner the very notion of world geography in the era of the Internet, //high_frequency_trading, submarine cables and other forms of automated routing.

Set against this //digital backdrop, the main measure of distance simply becomes the transmission time between servers and terminals. The new territorial and spatial structure formed by these digital transits reconfigures the positions of the countries of the world by projecting the better connected territories to the centre of an ever denser map and by forcing the slowest, most fragile and instable territories to the edges of the map, thereby forming a connectivity ghetto of sorts.

- Echo Protocol - Wikipedia

https://en.wikipedia.org/wiki/Echo_Protocol - Round-trip delay time — Wikipédia

https://fr.wikipedia.org/wiki/Round-trip_delay_time