"Le développement de la publicité sur Internet n’a pas été exempt de tout heurt, le tout premier mail publicitaire (spam) en 1978 a, par exemple, connu une vive réaction d’indignation. [7] De la même façon, les bloqueurs de publicité, petits outils qui bloquent techniquement les différents affichages publicitaires sont apparus et ont été rapidement adoptés au moment où la publicité a commencé à inonder de nombreux sites pour maximiser les « impressions publicitaires ». L’invasion publicitaire est devenue trop forte et les internautes avertis se protègent ainsi des multiples « popups », affichages conduisant vers des sites malveillants, renvois et rechargements intempestifs, etc."

<<3 https://bloquelapub.net/

*5 Attention, tout était loin d’être parfait sur bien d’autres sujets.

*6 @John_Perry_Barlow , « A declaration of the independance of Cyberspace », 8 fév. 1996 à Davos, https://www.eff.org/cyberspace-independence

+> https://liens.vincent-bonnefille.fr/?KtNoxg

*7 Brad Templeton, « Reaction to the DEC Spam of 1978 », https://www.templetons.com/brad/spamreact.html

Voire aussi : https://liens.vincent-bonnefille.fr/?YY-EiA

Vidéo conférence DEF CONférences 11 2003

DISPONIBLE SUR :

https://www.defcon.org/html/links/dc-archives/dc-11-archive.html

" @Philip_R_Zimmermann is the creator of Pretty Good Privacy. For that, he was the target of a three-year criminal investigation, because the government held that US export restrictions for cryptographic software were violated when PGP spread all around the world following its 1991 publication as freeware. Despite the lack of funding, the lack of any paid staff, the lack of a company to stand behind it, and despite government persecution, PGP nonetheless became the most widely used email encryption software in the world. After the government dropped its case in early 1996, Zimmermann founded PGP Inc."

<< cité par le très bon podcast sur le hacking et ses histoires Darknet_Diaries de 2018 <3

https://darknetdiaries.com/episode/12/

https://darknetdiaries.com/transcript/12/

( au sujet de la guerre commerciale et gouvernementale visant à réguler et limiter l'usage civile des technologies de cryptage = à retirer ces outils de défense numérique et informationnelle du "bien commun" )

"In the 1990 ’s the Internet started to take shape. But the US goverment had strict laws regulating what type of cryptography is allowed to be used online. A few brave people stood up to the government in the name of civil rights and won the right to use strong encryption."

"Les autorités Néerlandaises vont détruire le code malveillant //Emotet le 25 Mars 2021. Pendant ce temps une dizaine de groupes pirates disparaissent de la scène malveillante.

Après l’action spectaculaire des autorités à l’encontre des instigateurs du réseau de codes malveillants Emotet, la mission des autorités (d’Europol au FBI , en passant pour les différentes juridictions impliquées) est de faire taire à jamais ce code malveillant. [...] Les autorités laissent donc quelques semaines aux entreprises pour finaliser leurs audits de cybersécurité. Le 25 mars, Emotet repartira dans les oubliettes du numérique." ZaTAZ

Suite ( https://www.zataz.com/netwalker-stoppe-par-le-fbi/ )

2021

Exemple d'articles ::

-- Cyberattaque à l’encontre du métro de Vancouver

-- Nouveaux groupes pirates opérateurs de ransomware

-- Plusieurs centaines de milliers de clients Videotron dans les mains d’un pirate

-- Un important assureur infiltrés par des pirates informatiques

-- Un pirate meurt, un autre revient

-- Nouvelle commune française infiltrée par des pirates informatiques

-- Le piratage de Dassault Falcon

-- Importance d’un logiciel SIRH au sein d’une entreprise

-- Winter is coming : des rançonneurs s’attaquent aux entreprises israéliennes

-- Gagner des Playstation avec La Cyber Emission

-- Arnaque: « Bonjour, ici Microsoft »

ZaTAZ en référence à TAZ ?

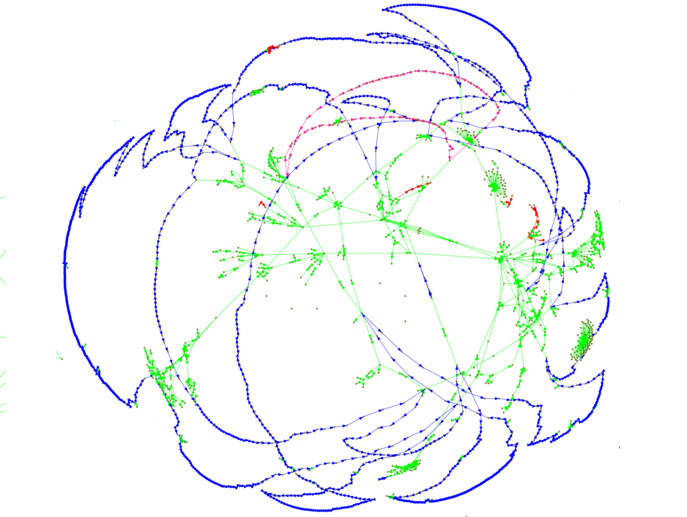

"We want to help operators of hidden services find and fix operational security issues with their

services. [...]

We want to help researchers and investigators monitor and track Dark Web sites."

HIdden service

Plus de publications : https://mascherari.press/author/sarah/

YT

vidéo : Practical Deanonymization of Hidden Services

2017 : https://www.youtube.com/watch?v=r8hr0nlfJRc

par @Sarah_Jamie_Lewis ... voir aussi

[ 17:10 ] Presentation

[ 20:50 ] Map, explication

[ 29:30 ] Bitcoin !

Git

- https://github.com/s-rah/onionscan

Audit tool to fin vulnerabilities, brèches, etc

Map intro

-

Drugs Markets

https://mascherari.press/onionscan-report-forensic-finances-dark-markets/ -

Un article de @ZaTaz

https://www.zataz.com/onionscan-tor/

@ZaTAZ en reference à TAZ ?

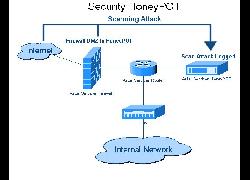

"Dans le jargon de la sécurité informatique, un honeypot est une méthode de défense active qui consiste à attirer, sur des ressources, des adversaires déclarés ou potentiels afin de les identifier et éventuellement de les neutraliser."

Projet de lutte contre le spam

https://www.projecthoneypot.org/

HP en français, leur fonctionnement, les stratégies, quelques tutos ressources

http://igm.univ-mlv.fr/~dr/XPOSE2009/botnets/honeypot.html

Liste d'HP en anglais

https://github.com/paralax/awesome-honeypots

https://www.smokescreen.io/practical-honeypots-a-list-of-open-source-deception-tools-that-detect-threats-for-free/

" This video looks at one of the most popular projects that //!Mediengruppe_Bitnik has worked on with bots, the Random_Darknet_Shopper. The project investigates how these autonomous systems work within a network that offers anonymity. "

Site du projet

https://wwwwwwwwwwwwwwwwwwwwww.bitnik.org/r/

2014 2015 2016

CONF

Opera Calling / Delivery for Mr. Assange / Random Darknet Shopper

- https://vimeo.com/157831003

Delivery for Mr. Assange

=> https://liens.vincent-bonnefille.fr/?CqrZGQ

[ 01:50 ] Bot is crashing a lot => live desktop test

[ 41:50 ] Black --> Equador packet opening

BOOK / PUB

- https://wwwwwwwwwwwwwwwwwwwwww.bitnik.org/book/

- https://www.liberation.fr/culture/2015/01/19/le-random-darknet-shopper-un-robot-derriere-les-barreaux_1183963/

- https://aksioma.org/jon-lackman-random-darknet-shopper

- https://www.mastersandservers.org/projects/mediengruppe-bitnik-random-darknet-shopper/

- https://bib.vincent-bonnefille.fr/book/80

Expo / Buys

- The Lord of the Rings Collection

https://wwwwwwwwwwwwwwwwwwwwww.bitnik.org/r/004-lord-of-the-rings/ - Exhibition View - Kunst Halle St. Gallen

https://wwwwwwwwwwwwwwwwwwwwww.bitnik.org/r/kunsthalle-sg/ - Swiss Public Prosecutor seizes and seals work by !Mediengruppe Bitnik

https://wwwwwwwwwwwwwwwwwwwwww.bitnik.org/r/2015-01-15-statement/ - Ecstasy is Ecstasy

https://wwwwwwwwwwwwwwwwwwwwww.bitnik.org/r/2015-03-04-xtc-is-xtc/

Artists

"Robot" achetant aléatoirement des produits proposés sur le catalogue d'une plateforme d'achat-vente sur Internet via un protocole d'échange sécurisant et anonymisant son origine (( le tout à l'aide d'une crypto-monnaie décentralisée des banques-États )).

@Eva_Franco_Mattes en 2015

https://0100101110101101.org/dark-content/

"A series of video installations about internet content moderators. Contrary to popular belief, the removal of offensive material from the Internet is not carried out by sophisticated algorithms. It is the nerve-wracking, demanding job of thousands of anonymous human beings: people disguised as algorithms.

We have interviewed one hundred moderators, and created videos in which avatars with computer-generated voices speak in their place, recounting memories about content they removed from the web, including pornography, sexual solicitation, racism.

The six episodes were released periodically only on the Darknet. To watch them download the Tor http://5cqzpj5d6ljxqsj7.onion ( #.dead ) " dn_tor_onion #.onion

2ep. (/6) sur YT

"The Free Haven Project aims to deploy a system for distributed, anonymous, persistent data storage which is robust against attempts by powerful adversaries to find and destroy any stored data. This model of decentralized system has been classified as peer-to-peer by recent popular media."

Site de référence, recherche en sécurité informatique

Fighting Internet Censorship in a Mass!

Using MassBrowser you will have the same level of privacy as using public VPNs or public HTTPS proxies. Therefore, the volunteer who is proxying your traffic will know your IP address as well as the websites you are browsing.

...

== use MassBrowser as a replacement for public VPNs and HTTPS proxies. If you plan to do something sensitive on the Internet that makes you worried about your anonymity, use a software like Tor (your connections will be much slower on Tor) or tunnel Tor over MassBrowser.

@WeMakeArtNotMoney

" Malware: What if we looked at computer viruses as works of design?

Het Nieuwe Instituut, a museum in Rotterdam dedicated to architecture, design and digital culture, has recently opened an exhibition that challenges visitors to look at the inventive and creative side of cybercrime. What if malware were not just damaging pieces of software but also anonymous works of design? "

...

CryptoLocker, Bitcoin, DDOS

Un canari de mandat est une méthode par laquelle un fournisseur de services de communication vise à informer ses utilisateurs que le fournisseur a reçu une assignation du gouvernement malgré les interdictions légales de révéler l'existence de l'assignation. Le canari de mandat informe généralement les utilisateurs qu'il n'y a pas eu d'assignation à comparaître émise par le tribunal à une date donnée. Si le Canary n'est pas mis à jour pendant la période spécifiée par l'hôte ou si l'avertissement est supprimé, les utilisateurs doivent supposer que l'hôte a reçu une telle assignation. L'intention est qu'un fournisseur avertisse passivement les utilisateurs de l'existence d'une assignation à comparaître sans violer «techniquement» une ordonnance du tribunal de ne pas le faire.

Illu : site mort en 2021 : canarywatch*

C’est un peu l’idée du Warrant Canary (que l’on pourrait traduire par « garantie du canari »). Cette garantie est une publication régulière, voire automatique, où un prestataire de service indique qu’il n’a pas reçu de demande des agences de renseignements dont il ne pourrait pas parler. Dans le cadre des services en ligne américains, qu’ils n’ont pas reçu de demande de divulguer des informations sur leurs clients hors d’une procédure judiciaire. Si la société reçoit une demande secrète de la justice, elle s’engage à tuer le canari, c’est-à-dire à faire disparaître le fichier canari de son site, informant ainsi qu’elle est sous surveillance, mais sans préciser quoique ce soit, puisqu’elle n’en a pas le droit.

---

* https://web.archive.org/web/20200305080352/http://canarywatch.org/

à propos de la fermeture ::

Electronic Frontiere Fondation (EFF)

https://www.eff.org/deeplinks/2016/05/canary-watch-one-year-later

---

@PafLeGeek ( en français )

https://www.youtube.com/watch?v=p-Fpk3d-D9A

Vous êtes observé. Des organisations privées et soutenues par les états surveillent et enregistrent vos activités en ligne. Privacy Tools fournit des connaissances et des outils pour protéger votre vie privée contre la surveillance de masse globale.

alt.homepage (eng) :: https://privacytools.io

EFF

Test your browser to see how well you are protected from tracking and fingerprinting.

Google Captchas

Spying and detect false humains

How to ? It's secret for good...

Vérifier tout un ensemble de failles-vulnérabilités-singularités de votre Navigateur préféré ! //WebRTC leak, //Fingerprint, //adresse IP...

DOUBLE NEGATIVE CAPTCHAs

Some resources on CAPTCHAs to read further, including scientific papers, patents, articles and books on artificial intelligence, computing, Turing tests, digital labor and cognitive extractivism. Along the lines of the article, by retro-engineering the system, you can sharpen your skills of behaving like a robot.

Newstweek is a device for manipulating news read by other people on wireless hotspots. Built into a small and innocuous wall plug, the Newstweek device appears part of the local infrastructure, allowing writers to remotely edit news read on wireless devices without the awareness of their users. 2011

Newstweek was developed by @Julian_Oliver and @Danja_Vasiliev ( membres du @The_Critical_Engineering_Working_Group )

// Newstweek project page: http://newstweek.com

http://web.archive.org/web/20170804214357/http://newstweek.com/