" Want to find out about online privacy? Check out our free privacy guide to the best open source privacytools! " ( aussi en français )

Découvert via ( @Framasoft )

https://framalibre.org/content/gofossnet

" HORNET, a high-speed onion routing network, could be deployed on routers as part of the Internet. "

... Ou l'utopie inachevée du protocole sécurisé ultime : survivance et sélection logicielle

/Tor /Hornet /Astoria /Vuvuzela /PrivaTegrity /XX

En 2015 sort un vivace concurrent à /Tor :

Hornet, la fibre optique des proto / un dn_darknet haut-débit.

À l'époque j'en entend parler mais il disparaît : abandonware .

On peut en citer plein de ces continents perdus,

/Seconde-Life /Néo-City . /Gofer /e2k ...

et dire que non ils ne sont pas morts ...

qu'ils reposent en paix dans nos cœurs ...

La durée de vie des app_tools est le fait d'une "sélection naturelle".

On pourrait en faire l'herbier numérique, leur médialogie, saisir ce qui les rend résistants ou les pousse dans l'oubli. Quels malins génies les rendent populaires sur le marché du logiciel (libre ou non) ? Ce vaste marché concurrentiel des alternativeto ...

En référence je conseil cet historique des avancées en sécurité informatique hacking (overview)

https://liens.vincent-bonnefille.fr/?DuJryA

https://www.freehaven.net/anonbib/

-

Il y a eut (?) /Hornet {cette bulle} - 2015

https://www.01net.com/actualites/hornet-un-remplacant-de-tor-pour-surfer-anonymement-avec-des-debits-de-93-gbits-s-661110.html

. cite : HORNET: High-speed Onion Routing at the Network Layer (Arvix)

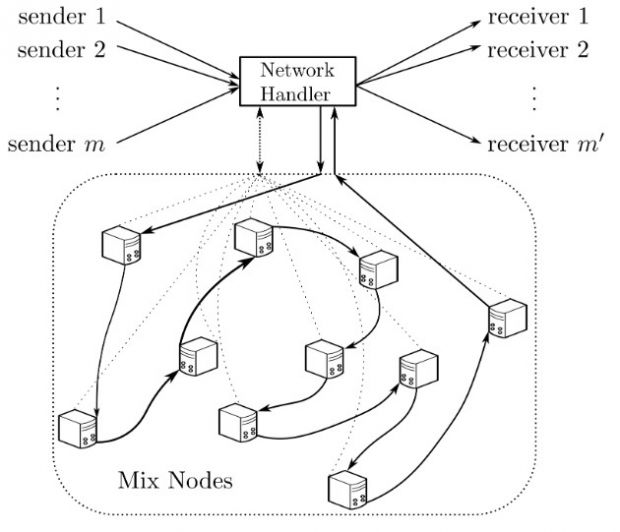

( comme /Tor un mixnet / overlay-network / onion routing network ) -

Il y devait y avoir /Astoria - 2015

https://www.01net.com/actualites/astoria-le-client-tor-alternatif-qui-veut-mater-la-surveillance-de-la-nsa-655511.html

cite : Measuring and mitigating AS-level adversaries

against Tor (Arvix)

Et {là} je faisais une petite digression devenue { Bulle }

... autour des couches.outils.moyens de sécurisation intermédiaires.stratifiées.conjointes

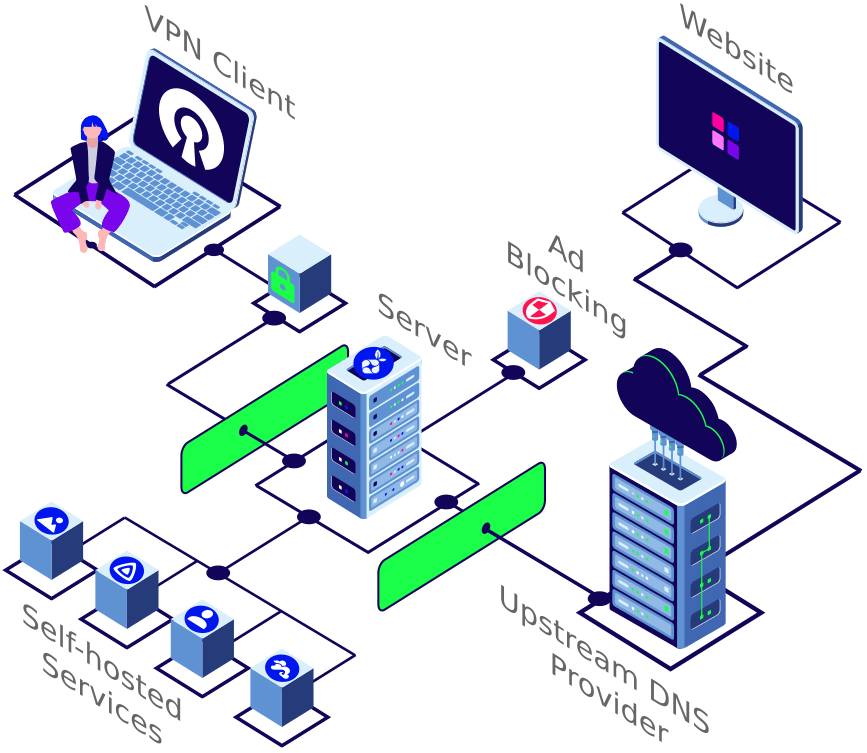

... DNS.DoH / HTTPS / VPN : ces "écosystèmes" d'une typologie de sécurité numérique...

... qui, sans être "Darknets" permettent d'accéder "à autre chose", des alt.DNS et indexes informels (qui, oui échappent aux yeux de tous.tes, les moteurs de recherche).

Une plongée dans l'imaginaire iceberg . . . en passant une secte et sa rétention d'informations.

-

Il y a eut /PrivaTegrity - 2016

Porté par @David_Chaum wiki :" Chaum est crédité comme étant l'inventeur du billet électronique à la suite de la publication de ses recherches en 198211. Il introduit dans ce même article la primitive cryptographique dite de signature aveugle.

Ses idées ont été décrites comme les racines techniques de la vision du mouvement Cypherpunk qui a commencé à la fin des années 1980. La proposition de Chaum était de permettre aux utilisateurs de retirer des billets électroniques auprès de leur banque et de dépenser cet argent d'une manière qui ne pourrait pas être tracée par la banque ou toute autre partie. "

-

via @Sillicon ( français ) màj 2020 ::

Un gourou du chiffrement lance /PrivaTegrity, une alternative à /Tor

https://www.silicon.fr/un-gourou-du-chiffrement-lance-privategrity-une-alternative-a-tor-135394.html

. cite /Hornet https://www.silicon.fr/hornet-un-reseau-danonymisation-a-la-mode-tor-en-haut-debit-122583.html

. cite /Vuvuzela https://www.silicon.fr/vuvuzela-une-messagerie-qui-fait-du-bruit-pour-garantir-lanonymat-133962.html ( Git )

-

via @Wired - 2016

The Father of Online Anonymity Has a Plan to End the Crypto War

https://www.wired.com/2016/01/david-chaum-father-of-online-anonymity-plan-to-end-the-crypto-wars/

. cite https://fr.scribd.com/doc/294737065/cmix-anonymization-by-high-performance-scalable-mixing#download&from_embed" Cryptographer David Chaum's ideas helped spark the decades-long war between encryption and government. Now he's back with a new idea designed to end it. "

-

Note : mettre fin à la cryptowar c'est perdre la cryptowar...

Pas de demi mesure technique, pas de backdoor, pas de contre-partie avec les Renseignements !

https://www.sebsauvage.net/links/index.php?OhKXwg ( source, père de { shaarli } )

... dont le projet semble avoir maturé :

-

via @BusinessWire

( un écosystème d_app et crypto_bitcoin -altcoin )

https://www.businesswire.com/news/home/20220125005777/fr/" Lancement d'une application de messagerie privée sur xx network, le réseau décentralisé à résistance quantique "

" La solution xx messenger basée sur la blockchain protège le contenu des messages et les métadonnées avec une résistance quantique sans précédent " blockchaines_blc

-

Est basé sur cMix ... Mix_network ( Onion_Routing )

un https://fr.wikipedia.org/wiki/Mix_network

Réflexions, ouvertures

Utopie de l'infini possible (#todo : bulle spécifique)

Se pose la question de l'infini développement ou de l'utopie numérique.

De cette idée d'un solutionnisme technique... oui, mais à quoi / comment / pour et par qui ?

Je suis dans cette lecture ( article critique ) :

Pourquoi ces imaginaires progressistes par la technologie ?

(au regard du rêve ubiquitaire et du travail libre et "Le prix du « friction less »")

https://walla.vincent-bonnefille.fr/share/1434 wallabag

https://maisouvaleweb.fr/a-quoi-bon-changer-les-technologies-si-on-ne-change-pas-les-rapports-sociaux/

Obsolescence, Abandonware :

Survivre sur le marché des idées et du réalisme technique

J'ai un peu l'impression ici d'avoir fait une médialogie entre sf_fiction_futuriste et archéologie_num du présent... dans laquelle je me demande pourquoi tel idée-média s'implante.survie.perdure. Quel est alors son héritage ? Que raconte cette survivance des besoins auxquels il répond ?

Une question ( obsolescence ) qu'on trouvait chez @Cheapkatesguide au sujet de Lokinet (un site de vulgarisation info autonomiste linux bulle) ... au regard de ces altweb sans vie, aux multiples cul-de-sacs et moteurs sans résultat...

Dante SOCKS5 Proxy Server Setup | CYBERPUNK https://www.cyberpunk.rs/dante-socks5-proxy-server-setup

" Dante Socks Server is developed by Inferno Nettverk "

Project page https://www.inet.no/dante/

UNoficial mirror : https://github.com/notpeter/dante

( ou comment changer d'adresse IP avec un ordinateur lointain vpn_proxy )

{ Ce site } fait une veille_blog_actu sur les outils de hacking ( intrusion_vulnérabilité )

Dante’s Internet: “Serious Business”

Visuellement.Imaginairement ( text_image ) le Minotaure et la représentation des enfers proposés par Dante font partie de la mythologie des dn_darknet

- Mèmes.Images autour de l' iceberg ou de l' oignon , d'une complexité par couches / plis pour le labyrinthe

- des strates profondes de l'enfer Dantesque accueillant.regroupant les damné.e.s selon leurs péchés/tabous/punitions

qui est repris dans certaines représentations imagées et moqueuses.joueuses.trolls (Mèmes) sur l'organisation du "web-profond" ou "darknet" pensé comme "les profondeurs pénultièmes des Internets"... deepweb_dw - le tout mélangé.inspiré par un imaginaire technique.conceptuel faisant état du séparation des usages et contenus selon les proto ... une séparation par couches du réseau qu'on retrouve avec le schéma d'organisation et d'aide à la conception OSI (qui sépare les moments du dev. ou de la chaîne de production de l'information entre plusieurs "couches")

C'est une image cherchant à séparer.ordonner le "bien" du "mal" par une suite logique de méfaits gradués. Un régime des lois_justice où l'on retrouve par exemple la fraude et spam_scam comme acte délictueux. Il s'agit par là de penser les bonnes conduites et leur modération politique/institutionnelle ( CGU ) ...

Dans un tel espace d'autonomie individuelle ( qu'est le www world.wild.web ) il semble alors régner une anarchie : celle de l' anonymat / perte de toute id.entité / origine sociale ( l'individu est livré à lui-même : auto_self_perso ). Cette sortie du social produirait davantage d'actes égoïstes, libertariens ( liberté_libertaire ) hors de toute morale ou code de bonne conduite. Ce laisser faire produirait alors du chaos_trouble dans l'organisation sociale.

Et Dieu tout puissant et régissant ( État_gouvernement ) serait mort au profit de l'individu roi : autonome des autres, le self-made-man ( je pense ici à l'invention de liberté libérale individualiste expliquée par ici )

Un même, une époque

- Je retrouve cette image.sujet autour des années 2017 ( j'étais dans mon mémoire et j'y faisais référence )

- On retrouve cette approche.référence ici blog de recherche dédié : Dante Today

- qui cite un article de Médium ici...

- Aussi bien que sur un site de divertissement comme : La boîte verte fun

... Google images

" State of the Onion is a compilation of updates from the Tor Project different projects, highlights of the work we’ve accomplished during the year and what we are excited about in the upcoming year. It also has a session for updates from projects that are part of the Tor community. " 2021 ( vers 2022 )

2020 : https://invidious.fdn.fr/watch?v=IyWyTypRGWQ

Tombé dessus en cherchant des infos sur :

- /SnowFlake/ ( ou comment partager hyper facilement votre connexion depuis votre navigateur pour aider ceux.celles qui sont censuré.e.s proxy )

- /onionCat/ ( VPN ici )

Au sujet d'Arti / Rust / Refonte de Tor ... @serveur410 petit post :

https://serveur410.com/la-reecriture-de-tor-le-projet-arti/

. . .

censure des IP Tor (bridge)...

vers plus de rotation d'IP...

. . .

! OONI

New UI // firefox

: 22:00

@Mathew_Finkel

- ! Tor VPN project

: 31:00

@Gus

- Run Bridge Campagn

- Location Hangouts ( rdv, réunions ;) )

- Translate l10n -- Supports

- 2022 :: Mailinglist + User Support + Relay Gamification (?!!)

: 35:00

@Georg

Bad relays - new scanners/monitorings :(

- " Network Health "

( Performance, scalability network safety ) - New Bandwidth Scanner (sbws)

- monitoring overloaded relays-bridges

- outdated relays/bridges removes

- 2022 : ... optimisation, less overload/performances

: 40:30

@Hiro -- Metrics Dev

- New UI metrics interface

- Better accuracy

- onionpref add "a" instances about Gardes Nodes

- datas from opperators

- ( Relay Searchengine )

- Onion Sevices

: 44:00 - 2022 : New Metrics ...

More formats for better tools for the commu...

: 45:30

@Jim_Newsome (+ @Roger_Dingledine )

- Shadow Simulator - Emulate OS/VM + Network (Release 2.0)

( permet un bon debug, log multi-versions )

"arti" ne rust implementation of tor

: 51:00

@Mike - product Lead

- Improuvements ? (surveys.sondages) .. Speed, blocking, privacy...

- TCP Vegas (??)

Vers une meilleurs expérience de navigation (moins entravée)

- Contournement de réputation lists / bans (ip) de sites, dont CloudFlare...

: 55:00 - Exit Captcha Token :

" will allow us to create a separate set of Exits than can only used after presenting a token that prove the user previously solved a captcha. (( Serval tokens handed out for a single captcha )) "

( Je comprend que par l'usage de relais dédiés le nombre de captcha sera moins nombreux à résoudre )

Moins de Bots/Spam/Scraping...

: 56:50

" Cryptography

We actualy dont need strong unforgeability

We need extremely strong unilingability,

... such that token cant be stored until a Quantum computer come along, and then linked.

We also need to be very careful about anonymity sets. Our best option are Chaum tokens and Privacy Pass

- Common popular anonymous credentials, such as Coconut are PQ-linkable "

: 58:00

- Middle Nodes attaks....

- Vanguards adddons... (second layer of Guard Nodes )

- 2022 - Improvements - vanguards, DOS_PoW otken, dropmark attacks, Tagging restitnace_Raccons,

@Alex_Færøy

Censures . . .

Hearth, VOIP + webRTC +Drop packets

- Traffic Splitting

muliple connexions relay-paths to reconnect to Bob (on conection drop)

: 1H

:: 05:20

@Nick_Matherwson

Arti : a new Rust Based Tor implementation

Why Rewrite ?

depuis 2002, avec securité

(C) not Safe, memory...

oblige d'aller lentement

produit des bugs

Ccode spagetti code

Hard to test/change/ ex new procesors

RUST ?

Memory safety ; no NULLs

Hard to misuse APIs

friendly community ; Happy logo

Actualy works

Multi-processor same cache

Like a Library . . .

Steps : API / Performance / Anticensorship / Onion Services / Replace C

Futur / Need Help ;)

:: 12:36

// Donation :)

@anarcat - SysAdmin Lead

Materiel, servers, ressources, issues... . . .

Mail servers, new services... GitLab...

:: 17:55

@Al_Smith FundRaising (financement-dons, leveur de fonds)

WHY TO CARE ?

News visuals privacy is a human right

Human, self story

Sud @USA queer kid

un espace hors de sa bulle conservateurs

Tout ca n'aurait pas pu avoir lieu sans vie privée

Why exists as organisation

Gouv.Corp - vs action collectif

Apple pedo.scan / NSO Pecasus / Location Data /

Pandemic at Home Covid change privacy /

. letters, communication contre ces attaques

. pour la vie privée... propos plus large que tech.

Why Donate ? Témoignages

- Utilise pour médication/doctors

- Depuis la Chine...

- Domestique violences

- Honkong Protests politics

- Sortir des bulles de propagandes politique (centre europe)

:: 28:00

Recap . . .

Snowflake

UX UI

More Sceure V3

improv Data Metrics

New exp / trainings

Tor VPN

Rust/Forums ARTI

Help poeple

Hearthy ntwrk

New Shadow version simulation

... Fight For It !

:: 30

@Roger_Dingledine #<3 original tor poeple ( President and co Founder )

Rapelle intervention DefCon https://liens.vincent-bonnefille.fr/?Kn5p1w

// Group Debian + HUman to change the world

Histoire,

- Cypherpunks groups re.mailers

- P2P Community

- Internet Freedom (new comu)

Software... Code For The Poeple

Talking to user :) arround the world

about Culture, Poeple

Tor Community as Onion

Core coder - and multiples relays and layers

Then Teatchers-communicators about privacy

Poeple who need safety...

:: 35

@Gardian_Project (interlude performance)

3D non.VR live avatard

... ORBOT android f-droid as VPN SnowFlake

. . iOS :;) coming soon and open_source

:: 40:20

@Alison Library Freedom Project

. . .

todo suite....

LIVEBOX -- ajouter des règles NAT

-

devgiants/livebox: Command line tool to control/read from Livebox internet box

(from Orange french ISP)

https://github.com/devgiants/livebox -

rene-d/sysbus: Contrôle par script d'une Livebox 2, 3 et 4

https://github.com/rene-d/sysbus

sysbus -hosts

sysbus -export_natpat

sysbus -import_natpat

sysbus -calls

sysbus -wifi (password wifi)

sysbus -devices .... c'est sysbus -calls qui m'a fait rebondir ce qui suit...

ANTI SPAM PHONE-CALL

-

Un antispam téléphonique avec un Raspberry Pi | Le journal du lapin

https://www.journaldulapin.com/2016/11/08/antispam-physique/ français -

Telemarketing (Junk) Call Blocker download | SourceForge.net

https://sourceforge.net/projects/jcblock/ -

??

Amazon.com: USB 56K Voice Fax Data External V.90 V.92 Modem With Dual Ports, Compatible With Windows 98SE/2000/ME/XP/Vista/Win 7 and Support Auto-Dial, Tone and Pulse Dialing, Auto Answer, Auto Retrain (Black Color) : Electronics

https://www.amazon.com/dp/B008RZTJC0/ref=sspa_dk_detail_1?psc=1&pd_rd_i=B008RZTJC0

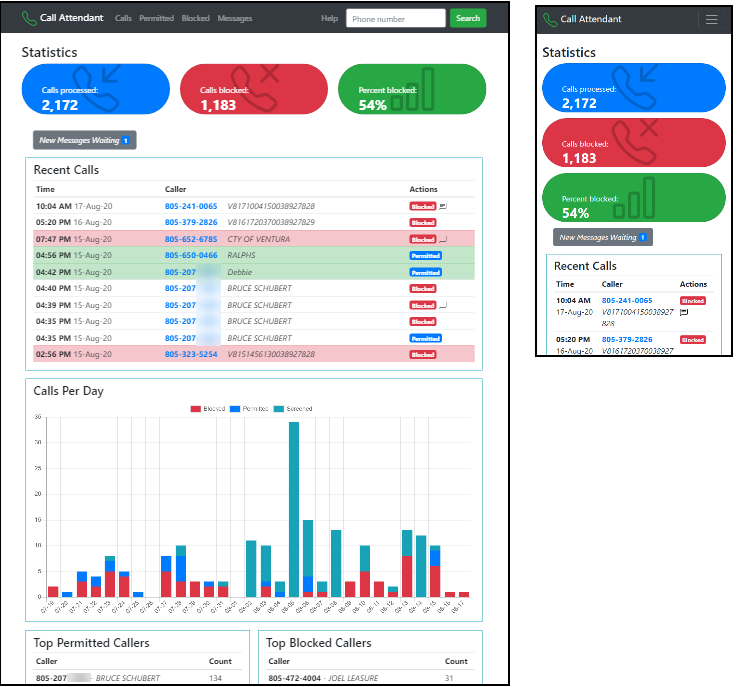

Call Attendant

Cool interface

-

Call Attendant - call blocker and voice messages - Raspberry Pi Forums

https://forums.raspberrypi.com/viewtopic.php?t=284631 -

callattendant · PyPI

https://pypi.org/project/callattendant/ -

Call Attendant · Emxsys

https://emxsys.github.io/callattendant/ -

emxsys/callattendant: A python-based automated call attendant, call blocker, and voice messaging system running on a Raspberry Pi. Screens callers and block robocalls and scams with a low-cost Raspberry Pi and modem.

https://github.com/emxsys/callattendant -

Deployment_View.png (Image PNG, 686 × 482 pixels)

https://raw.githubusercontent.com/emxsys/callattendant/master/docs/design/images/DeploymenIt_View.png

AUTRES SOLUTIONS

-

pamapa/callblocker: Linux call blocker, blocks unwanted calls from your home phone

https://github.com/pamapa/callblocker -

L33thium/callblocker: block unwanted calls with usb voice modem and Raspberry pi or other Linux machine.

https://github.com/L33thium/callblocker

PLUG N PLAY ( CPR Call Blocker )

-

How to add a CPR Call Blocker to a French Orange Live Box (Router)

https://desk.zoho.com/portal/cprcallblocker/en/kb/articles/how-to-add-a-cpr-call-blocker-to-a-french-orange-live-box-router -

Telpal Call Blocker écran pour téléphone fixe avec 1500 Nombre Capacité Block Robocalls, Télémarketing appels, Télécopies et Inutiles du Spam de tous les appels : Amazon.fr: High-Tech

https://www.amazon.fr/t%C3%A9l%C3%A9phone-1500-Nombre-Robocalls-T%C3%A9l%C3%A9marketing-T%C3%A9l%C3%A9copies/dp/B06W5FTDNH/ref=sr_1_8_sspa?__mk_fr_FR

AUTRES CHOSES

Le Comptoir Sécu : Le Comptoir Sécu

https://www.comptoirsecu.fr/

VPN sur Raspberry Pi 4 avec DuckDns et Livebox – Ubuntu pour tous

http://www.indigenecreations.fr/index.php/2021/01/11/vpn-sur-raspberry-pi-4-avec-duckdns-et-livebox/

" Un front-end alternatif à YouTube "

{ Cette bulle.lien } pointe vers l'instance de la @FDN ( collectif FAI )

: FDN (French Data Network) "est un fournisseur d'accès à Internet associatif."

SOMMAIRE :

- Peertube : YT en P2P !

- Points forts d'Invidious

- Une instance comme royaume

- BONUS 1 : redirections

- BONUS 2 : plus rapide

- BONUS 3 : sur Android

- Aller plus loin, autre

Peertube : YT en P2P !

On pourrait aussi parler de PeerTube

YT en P2P (et sans pub) avec self_host_hébergement !

- ex : https://skeptikon.fr !

- ex : La battaille du libre =

https://peertube.fr/w/47e8c64d-234f-4b73-a3db-25eec1a88f43 -- Bulle

... Mais bon, {ici} je voulais parler de Invidious ...

Points forts d'Invidious

- ça reste du contenu YT, avec son économie de l' attention 24sur7 ...

- contourner cette économie ça pose la même question qu'avec /AdBlock/ : celle de la rétribution pour la création de contenus

- : on accède aux contenus sans pub ni comptage de visibilité : ça rétribue sans doute moins les créatrices.créateurs de contenus nourri.e.s par l'algo-récompense de YT .

- : en creux ça pose la question de l'engagement et vote par visionnage (traitée ici)

Mais aussi : une expérience plus fluide

C'est comme les versions "refontes" de facebook ...

Quand y a pas de scripts de trakings, cette tonne de javascripts...

Ça charge beaucoup plus vite

( cf. BONUS 2 )

Une instance comme royaume

-

Invidious est un projet facile à héberger...

: ouvrez votre propre instance !

https://github.com/iv-org/invidious -

Une instance : administration propre

-

Bien d'autres instances existent ...

http://invidio.us

https://solmu.org/pub/misc/invidio.html

https://www.thailinux.com/invidious.html

BONUS 1 : redirections

Bien entendu des addons.modules.extensions peuvent vous aider...

https://addons.mozilla.org/fr/firefox/search/?q=invidious

Vous pouvez aussi modifier les fonctions de votre navigateur / pages consultées à l'aide de scripts utilisateurs (qui font à peu près la même chose ( avec cet avantage d'être faciles à modifier dans le texte.code )) :

Pour (auto)rediriger vos liens/fenêtres youtube --> Invidious (instance à configurer)

Vous pouvez installer des scripts pour modifier les pages web qui pointent vers du contenu YT... avec ce gestionnaire de scripts : violent monkey ou grease monkey puis ::

-

script : youtube-to-invidious remplace tous les liens/vidéos du web vers votre instance

( Mais une page YT ouverte n'est pas redirigée par défaut : permet d'accéder à YT où l'on trouvera un bouton pour, si on veut, se rediriger ) -

script : invidious-redirect : redirection d'URL YT --> votre instance favorite...

BONUS 2 : plus rapide (No javascript)

Charger les pages super plus vite sans tous ces scripts...

( peut retirer de l'interaction mais ramène à un web plus saint, plus léger, celui d'une époque où textes et images suffisaient pour faire du contenu hyperlié pré_internet )

On peut ajouter des briques.modules.extensions à nos navigateurs pour leur demander de ne pas autoriser.charger les scripts de base : par défaut .

On peut aussi demander à nos navigateurs de ne pas les charger du tout (depuis les préférences) mais la gestion y est pénible si on veut pouvoir les autoriser.charger à la demande (d'une page.site à l'autre)

-

Vous pouvez essayer https://noscript.net

qui bloque les scripts de toutes les pages (avec listes blanches)

( un module.addon qu'on retrouve embarqué par défaut dans le navigateur_browser tor basé sur firefox )

: Ne pas avoir des pages qui cherchent à interagir en lançant du code "ré.actif" est un moyen de sécuriser sa navigation. -

En alternative :

https://addons.mozilla.org/en-US/firefox/addon/script-blocker-ultimate/

( à tester pour le croire, toujours rester vigilante.vigilant ! )

BONUS 3 : sur Android

Ça marche aussi pour Twitter, Instagram, Facebook...

Il existe des clones.alternatives libres/open_source respectant mieux votre vie_privée...

https://f-droid.org/fr/packages/app.fedilab.nitterizeme/

UntrackMe vous aide à opérer les redirections de liens (vers vos instances favorites)

Aller plus loin, autre

Un (très bon) article à ce sujet de la part de @serveur410

https://serveur410.com/youtube-music-sans-tracking-et-sans-compte-google/

OpenSSH Full Guide - Everything you need to get started! https://www.youtube.com/watch?v=YS5Zh7KExvE

[ INVIDIOUS = https://yewtu.be/watch?v=YS5Zh7KExvE ]

" OpenSSH is the tool of choice for managing Linux installations remotely - and is indispensable in DevOps, Cloud, System Administration, Hosting, and more. "

Prises de notes temporaires

https://bulle.vincent-bonnefille.fr/s/privatebin/?1596229ee836588c#sFUkFpaviX9ffgqFxTp6ApptobgnzDVocCU1MVVAwRk

Une vidéo complémentaire ( se connecter depuis le client sous Windows avec Putty )

https://invidious.fdn.fr/watch?v=bfwfRCCFTVI

( oui je sécurise un peu plus mon serveur )

( la base, mieux gérer la connexion-accès )

Ça donnait ça ( sans la moindre /obfuscation/ )

https://vincent-bonnefille.fr/index_hacked.html

Un message s'affiche alors sur la page d'accueil de mon site principale

(non encore auto-hébergé) ::

Dont un script est chargé sur le disque dur de :

http://mxian.wapgem.com

Un fichier .htaccess intégré au dossier contenant le logiciel intrusif indique :

#Coded By Sole Sad & Invisible

lescgi-scriptsont en .alfa

le tout profite d'une failleeval()

et à vrai dire je pige pas tout.

La page hackée avec un index.html de remplacement indiquait d'aller voir les logs...

Check The Security Of Your System Please

Ce que j'ai fais, l'activité accrue sur un dossier spécifique (et son formulaire) m'ont permis de trouver la faille facilement...

Formulaires : portes ouvertes

Un formulaire, ces petites boites blanches qui attendent du texte de la part du visiteur.visiteuse (bot/humain.e) permet d'envoyer et d’fexécuter du code sur le serveur directement (qui est un ordinateur capable de lancer.activer.exécuter des programmes et donc d'ajouter/supprimer/éditer des fichiers en fonctions des droits/permissions qui sont accordées).

C'est par là que le code a été exécuté.

Hack : usage détourné

Au lieu d'envoyer une image via cette page dédiée, du code non "escapé" a été exécuté. ( "escape", ça veut dire "faire sortir, échapper". Échapper du code ça consiste à convertir les caractères spéciaux qui servent à écrire du code, en autre chose : des caractères inoffensifs : à faire qu'ils s'affichent seulement, comme {ces} caractères, des lettres, des signes non interprétés comme "faisant quelque chose".

( -\:\?()\/... sont {là} escaped . \<> aussi, sinon ils seraient "lus"interprétés par le navigateur comme contenant du code à exécuter ) langage_progra

: Des caractères qui servent à écrire du code exécutable { c'est à dire qui par son langage produit des effets } en caractères qui ne contiennent pas d'ordres de commandement sur la machine.

Là le langage final interprété dans le code ajouté à mon site semble écrit du Python ...

Se faire cambrioler

Le sentiment est toujours le même suite à un "viol de propriété" ou de domaine... on fouille les dossiers, on cherche les traces de la présence et on se sent pas très bien... mais on apprend.

Et le fait que tout soit explicite, transparent, invitant à regarder le log sonne comme un avertissement. L'acte d'un.d'une White_hat ?En vrai je les remercie. Ca m'a mis la faille sous le nez et j'ai fais un peu de ménage.

Une faille de débutant

En cause de cette faille, une mauvaise gestion des permissions de fichiers (en 777)

oui ... j'avoue... et un formulaire mal sécurisé permettant l'envoi du code malveillant, son installation (avant une possible activité.usage malfaisant)

L'intrusion, le point d'entrée, à été trouvé (et exploité) à l'intérieur d'une page web accessible. Elle faisait parti d'un projet que je n'ai pas maintenu (et sécurisé comme il faut à l'époque).

Un bout de code, des pages obsolètes pour moi, oubliées sur un coin de serveur... Or, même inactif.inutilisé, un espace reste un espace : l'automatisation de recherche de failles se soucis peu des affectes et volontés : les moyens sont les moyens.

C'est moi dans ma tête qui y cherche du sens, une conspiration, un geste personnel. Un contexte explicatif... ( et j'en ai trouvé un : )

Sys.admin, un métier (pas le mien)

FunFact ... qui ne peut être tout à fait une coïncidence... je passais aujourd'hui un entretient pour des formations de Sys Admin... c'était tout à fait de circonstance.

Le Quiz que j'ai passé m'a donné une note honorable mais j'ai bien compris que je n'avais pas les qualifications d'informaticien BAC+2.

On y parlait adresses IP, Masques de sous-réseau, machines virtuelles...

en citant beaucoup Windows (8.1) comme référence/environnement...

Les termes du Quiz que j'ai recherché :

Hyperviseur 2012 / VHDX / VHD

SCVMM

GPO Starter

DCPROMO

Fôret Active Directory

Serveur AD DS

NTFS / SATA 3

Base SAM

FTP / TFTP

Couches OSI

...

Vidéo ( /PeerTube/ )

https://video.blast-info.fr/w/3y8oQTZakjrXypJJoyGT4f?start=0s

Avec @Bastien_Le_Querrec et @Martin_Drago , juristes et membres de @La_Quadrature_du_Net

. . . Suite fin quinquennat

https://invidious.fdn.fr/watch?v=HlsHhnfODK8

2022 Renseignements

Boites noirs, fichages politiques, SILT, dronnes et autre joyeusetés

. . . SILT Loi renforçant la sécurité intérieure et la lutte contre le terrorisme

bulle

1. Services de Renseignements

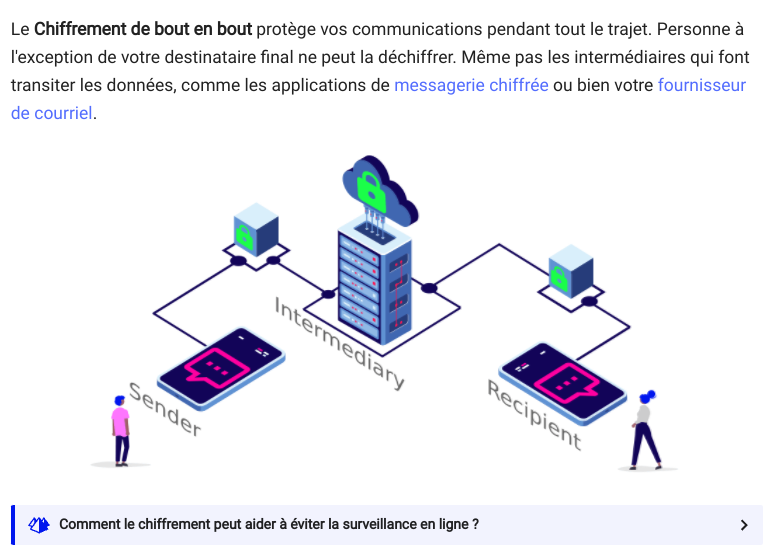

Pratique sur les Méta_données ( et leur efficacité )

( mais légitimé comme ne touchant pas au contenu )

> Argu : Non intrusif, n'inspecte pas le contenu (contextes)

> Argu : idée que l'humain ne verait pas les signaux faibles

Lois passée, intégration des Boîtes noires (légalement)

. Sondes placées sur le réseau sans ciblage : surveillance de masse

. . /SR au commandes, garde fou critiqué (CNCTR)

2. Espaces publics

Drones, manifestations, caméra piétons, mobiles

Perfectionnées, coûts moindres, accessibles

= Loi Sécurité Global

Tentatives désinscriptions dans la loi

= Beauvau de la sécurité

> Argu : trop de caméras, besoin d'assistance :

> robot_algo, surv.automatisée

> Exemple //Marseille ... //St_Etienne micros dans la rue (scies électriques, accidents)

Généralisation dans les marchés publics de logiciels inclus

> Exemple //Paris les Halles algo contre les maraudages dans les fluxs

TAJ : Surveillance faciale

. Exemple //Nice vers la fin de l'anonymat.. Caméras piétons

Comment se retirer d'un dossier ou actualiser statuts...

Dossiers interagis, questionnés en direct

Contrôle Défaillance des institutions sensées nous protéger dont @CNIL

( 1979 Informatique et Libertés ) très peu présente, sanctions.

3 Surveillance Privée, Internet, les GAFAM_NATU

D'une utopie vers la centralisation ( à but capitalistique )

celui des publicités ciblées...

Cookies

Technique dévoyée, à la base simple "témoin de connexion"

Identification unique transformée en moyen de traçage publicitaire

Déduction des préférences utilisateurs classésCambridge Analitica fuite_leak

Usage ?contrefait de l'API de facebook

Applications de ciblage via ses données agrégées

qui sert d'intermédiaire et de transport du message à la cible

et de lui délivrer un message politiqueFacebook se présente comme un service Social

Mais une extorsion du consentement à but d’analyse et de profilage ciblé

vers des suggestions ciblées

a permis une intrusion_vulnérabilité

> Ex : /Criteo/ sites de presse

- Analyse des comportements

- Historiques et autres sites

=> sans avoir l'identité civil ( malgré l'anonymat )

=> Reconstitution d'une identité par les traces numérique

. Identité numérique (et /footerprint/)

. https://duckduckgo.com/?q=EFF+cover+your+traces&ia=web

RGPD censé protéger 2016

Peur d'un affaiblissement (profite aux corp.)

Échelle Européenne, époque Snowden...

Finalement extrêmement protecteur ... si . bien appliqué

- Le consentement doit être libre

(et reste une exception dans le RGPD) - Si ce consentement est obligé alors il n'est pas vraiment... libre

.. sans alternative / interopérabilité ce consentement est limité - Si le RGPD appliqué facebook serait impossible (agence pub)

... action collective de la Quadrature 2018

... pour porter plainte contre Google

.... en 2021 bloquées (la plupart)

... à poussé à une exode en Irlande

( Plaintes collectives ... pour vérifier si la CNIL peut être saisie

( et mener à des sanctions/effets concrets

Autre exemple citoyenne de saisir juridiction avec les drones...

mène avec une impasse.

Conclusion

- Illégalité des GAFAM captant les données

-

- exposés mais plein d'autres champs ou fichages (PASP)

... fichage politique dont identité sexuelle... article

- exposés mais plein d'autres champs ou fichages (PASP)

- Réinventer la lutte

- Calendrier législative du gouvernement

.. Loi sur les drones

.. /Digital Service Act/ à l'échelle Européenne (buisness numérique privé)

.. Loi de Police 2022 // jeux Olympiques

Pour aller plus loin

-

@Félix_Tréguer ( éd. Fayard ) 2021 ::

... L'utopie déchue : Une contre-histoire d'Internet sur un siècle

... https://bib.vincent-bonnefille.fr/book/278 -

@Sylvain_Louvet ( @Arte Boutique ) 2020 ::

... Tous Surveillés : 7 milliards de suspects

... Remerciements puis live de questions

/Blast, Le souffle de l’info/ 2021

Site d’information français d’actualités et d’investigation indépendant

No Comment 2021

Autrice de Queer Privacy: Essays From The Margins Of Society 2017

https://www.goodreads.com/book/show/35105309-queer-privacy

LGBTQIA bibliographie

J'avais découvert sa recherche avec le génialisime /OnionScan/ yt

{ bulle, 2017 } bulle

How I learned to start worrying and love privacy anonymity

ressources en masse sur les questions de sécurité (en anglais)

https://web.archive.org/web/*/https://anonymousplanet.org/guide.html

- Some low-tech old-school tricks:

-

Understanding some basics of how some information can lead back to you and how to mitigate some:

- Your Network:

Your IP address:

Your DNS and IP requests:

Your RFID enabled devices:

The Wi-Fi and Bluetooth devices around you:

Malicious/Rogue Wi-Fi Access Points:

Your Anonymized Tor/VPN traffic:

- Your Network:

Your Cryptocurrencies transactions:

Your Cloud backups/sync services:

Your Browser and Device Fingerprints:

-

The Tails route:

Tor Browser settings on Tails:

Persistent Plausible Deniability using Whonix within Tails: -

The Qubes Route:

Pick your connectivity method:

Getting an anonymous VPN/Proxy: -

Creating your anonymous online identities:

- Understanding the methods used to prevent anonymity and verify identity:

Captchas:

Phone verification:

E-Mail verification:

User details checking:

Proof of ID verification:

IP Filters:

- Understanding the methods used to prevent anonymity and verify identity:

-

Getting Online:

Creating new identities:

Checking if your Tor Exit Node is terrible:

The Real-Name System:

Actualité sur le pass sanitaire et son QR Code de verification (contre la fraude)... qui contiendrait trop d'informations sensibles, faciles à réccupérer (et très recherchées par les data-brokers et autres). La santé, une ressource intime qui doit restée privée.

La Quadrature du Net invite aussi à une déinfantilisation des gens... rappelle aussi la dangerosité de ces outils de contrôle et de surveillance, l'ïnoui d'une telle situation (contrainte des déplacements), le rique des dérives et de la banalisation des contrôles sur les popullations.

L'intervenant parle de risques de bords, de la nécessité de minimiser les données utilisées (minimisation) par principe de sécurité (de moyen aussi je suppose).

Très bon article de la Quadrature : wallabag ici

https://www.laquadrature.net/2021/08/19/passe-sanitaire-quelle-surveillance-redouter/

-

echosystem

[ tutos, config, linux, darknet, FR ]

https://echosystem.fr/articles

https://echosystem.fr/articles/docs/the_french_underground

https://www.trendmicro.fr/media/image/the_french_underground_fr_web.pdf -

devdungeon

[ tutos, dev, php, ENG ]

https://www.devdungeon.com/content/php

List security tools

VPN TOR DNS alt.net

... with examples

@Darknet_Diaries ( podcast )

https://darknetdiaries.com/episode/13/

https://darknetdiaries.com/transcript/13/ hypothesis

https://liens.vincent-bonnefille.fr/?cVx5Bw

"While playing around with the Nmap Scripting Engine_ (NSE) we discovered an amazing number of open embedded devices on the Internet. Many of them are based on Linux and allow login to standard BusyBox with empty or default credentials. We used these devices to build a distributed port scanner to scan all IPv4 addresses. These scans include service probes for the most common ports, ICMP ping, reverse DNS and SYN scans. We analyzed some of the data to get an estimation of the IP address usage.

All data gathered during our research is released into the public domain for further study. "

2012

-

Carte interactive

http://census2012.sourceforge.net/hilbert/index.html -

Paper (intro)

https://census2012.sourceforge.net/paper.html -

paper (étude)

https://citeseerx.ist.psu.edu/document?repid=rep1&type=pdf&doi=ccc3f8ae7e9bdfadc98d17b731e3a85f2c4834bb -

archive :

https://web.archive.org/web/20180216031145/http://census2012.sourceforge.net/paper.html

Adresses IP

( et masques de sous-réseau )

-

https://www.frameip.com/masques-de-sous-reseau/ hypothesis

Une adresse IP divisée en 2 parties

cest le masque de sous réseau qui rend distinct les 2)

la première (avec des bit 1 => contient le réseau)

la seconde (avec des bit 0 => id unique d'une machine sur ce réseau)l’adresse IP est une suite de 4 octets, soit 32 bits. Chacun des ces bits peut prendre la valeur 1 ou 0. Et bien il nous suffit de dire que les bits à 1 représenteront la partie réseau de l’adresse, et les bits à 0 la partie machine

-

https://fr.wikipedia.org/wiki/Octet hypothesis

En informatique, un octet est un multiplet de 8 bits codant une information1. Dans ce système de codage s'appuyant sur le système binaire, un octet permet de représenter 2^8 (2puissance8) nombres, soit 256 valeurs différentes.

IP 0.0.0.0 -> 255.255.255.255

-

htps://www.frameip.com/masques-de-sous-reseau/

Calcul nombre total :

En y regardant d’un peu plus près, on peut calculer le nombre de machines que l’on peut identifier à l’aide de cet adressage. Ainsi, on utilise 4 octets, soit 32 bits, soit encore 2^32 adresses (2 exposant 32 adresses) Or 2^32 = 4 294 967 296, on peut donc définir un peu plus de 4 milliards d’adresses !!!

-

CAIRN (leur attribution)

https://fr.wikipedia.org/wiki/Internet_Corporation_for_Assigned_Names_and_Numbers

Story

(1) Chercheurs en sécurité trouvent qu'un grand nombre de machines ont le port Telnet ouvert

(1a) Nmap : https://www.kali.org/tools/nmap/

(1b) qu'ils sont peu sécurésés avec un pwd par défaut

(2) Ils décident de répliquer à grande échelle l'experience ( illégale )

=> Augmenter le nombre de ces machines

( = les hacker ==> pouvoir y installer d'autres logiciels que ceux du constructeur )

(3) Ils se rendent compte du grand nombre de machines = 40000+

( 420,000 systems )

(3b) Ils auraient pu en faire une armée de bot => attaque DDOS

(4) Ils décident d'utiliser ce super pouvoir pour :

(4a) - faire une photographie du réseau

càd - de toutes les connexions IP qui répondent au pings

//// un projet a grande échelle avec une lourde logistique + adaptabilité

///// + éthique , ils décident de ne pas s'attaquer à certaines infra

///// + d'user un minimum d'énergie

==> de sauvegarder ces données

==> ( 3.6 billion==milliard IPs )

(4b) de débusquer un virus ( Aidra ) présent sur "leurs" machines

== Aidra 30,000 /sur les/ 420,000 Cara

+ prévenir les usagers des routeurs mal sécurisés

(4c) d'en faire la spatialité / map / visualisation

. . .

ÉTUDE COMPLETE 2018

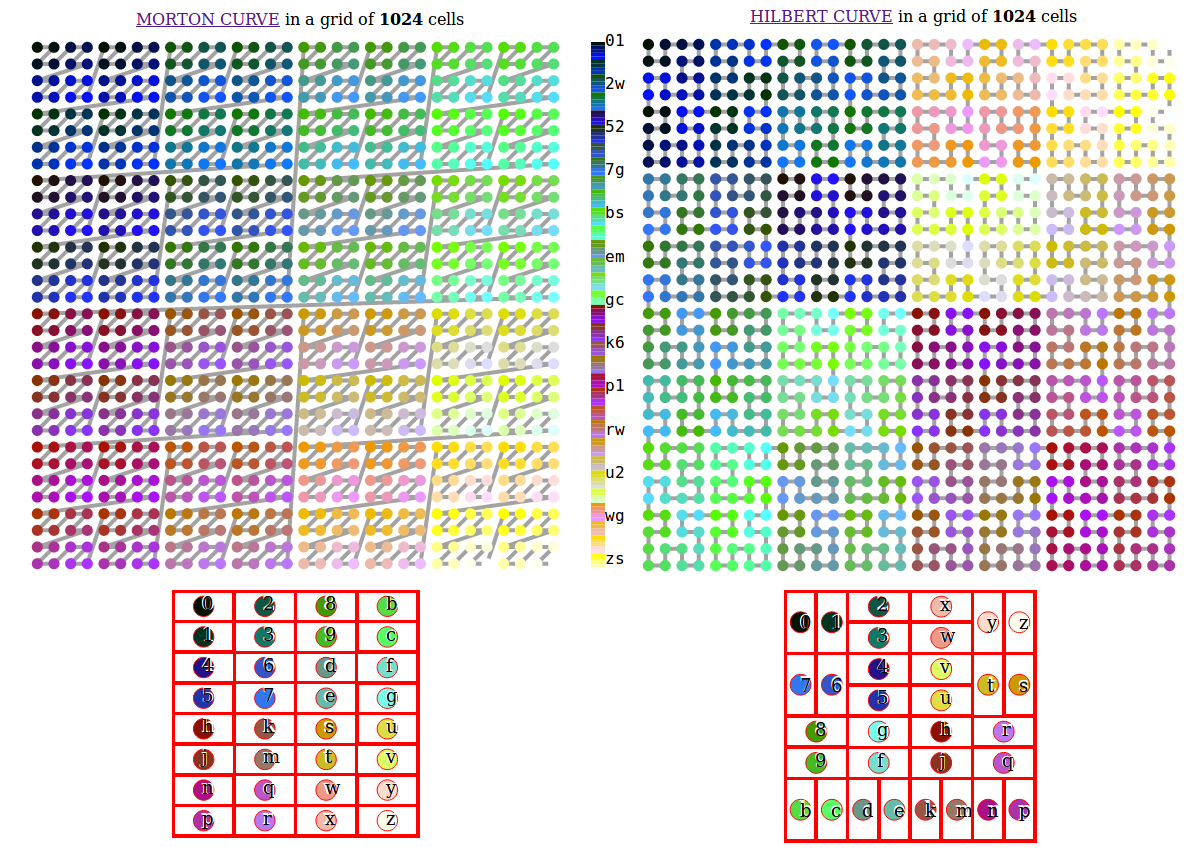

? pourquoi Hilbert Curve

-

https://blog.benjojo.co.uk/post/scan-ping-the-internet-hilbert-curve

? passer entre toutes les plages d'IP ( masques de sous-réseaux )

: Courbe de remplissage

fr : https://fr.wikipedia.org/wiki/Courbe_remplissante

eng : https://en.wikipedia.org/wiki/Space-filling_curve

-

https://blog.benjojo.co.uk/asset/OHMMBrt565

-> git tool https://github.com/measurement-factory/ipv4-heatmap

( APNIC : https://fr.wikipedia.org/wiki/Asia-Pacific_Network_Information_Center )

TLD

- git Carabot TLDs

https://github.com/decal/werdlists/blob/master/dns-toplevel/carna-botnet-tlds.txt - .apple

https://icannwiki.org/.apple

Articles ( hypothesis )

- DarknetDiaries ( podcast )

https://darknetdiaries.com/transcript/13/ hypothesis - Researcher sets up illegal 420,000 node botnet for IPv4 internet map • The Register

https://www.theregister.com/2013/03/19/carna_botnet_ipv4_internet_map/ - Hacker Measures the Internet Illegally with Carna Botnet - DER SPIEGEL

https://www.spiegel.de/international/world/hacker-measures-the-internet-illegally-with-carna-botnet-a-890413.html

WHOIS MAPS

- Internet Identifier Consumption (IIC) - CAIDA

https://www.caida.org/archive/id-consumption/ - IPv4 Census Map - CAIDA

https://www.caida.org/archive/id-consumption/census-map/

COMICS

-

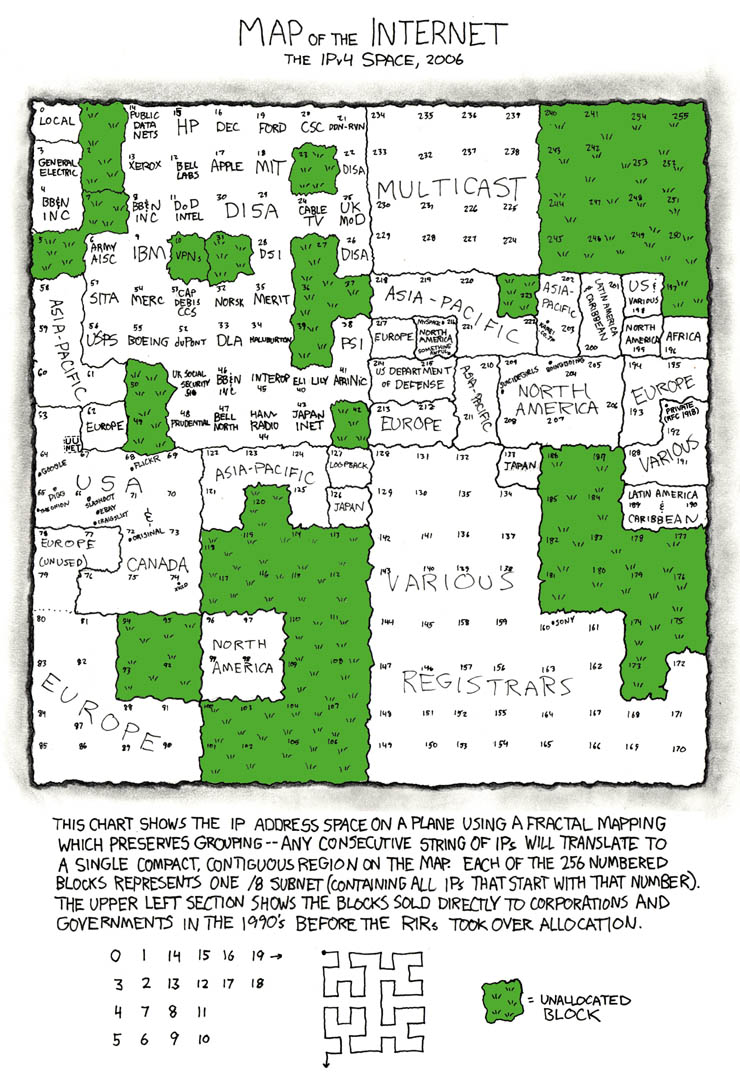

https://xkcd.com/195/ (map and grass not used parts)

-

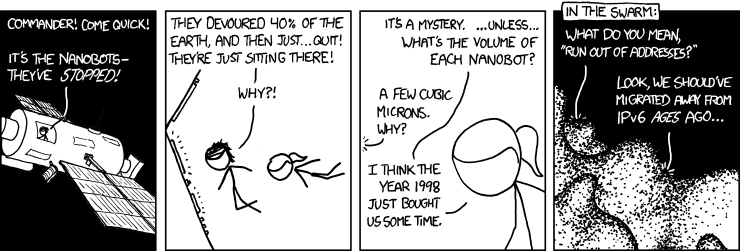

https://xkcd.com/865/ ( nano bots en manque d'IP(v4) )

- 865: Nanobots - explain xkcd

https://www.explainxkcd.com/wiki/index.php/865:_Nanobots - 802: Online Communities 2 - explain xkcd

https://www.explainxkcd.com/wiki/index.php/802:_Online_Communities_2 - 195: Map of the Internet - explain xkcd map_carte GAFAM

https://www.explainxkcd.com/wiki/index.php/195:_Map_of_the_Internet

Breaches / Vulnerabilities

- https://www.shodan.io

- https://informationisbeautiful.net/visualizations/worlds-biggest-data-breaches-hacks/

@Nicolas_Maigret avait produit une carte de la distance entre les points/villes du monde

Par @Finn_Brunton

ed. The MIT Press, 2013

"What spam is, how it works, and how it has shaped online communities and the Internet itself.

The vast majority of all email sent every day is spam, a variety of idiosyncratically spelled requests to provide account information, invitations to spend money on dubious products, and pleas to send cash overseas. Most of it is caught by filters before ever reaching an in-box. Where does it come from? As @Finn_Brunton explains in Spam, it is produced and shaped by many different populations around the world: programmers, con artists, bots and their botmasters, pharmaceutical merchants, marketers, identity thieves, crooked bankers and their victims, cops, lawyers, network security professionals, vigilantes, and hackers. Every time we go online, we participate in the system of spam, with choices, refusals, and purchases the consequences of which we may not understand."

"Les technologies de l’information et de la communication ont haussé la quantité globale d’information qui nous arrivent ( Shapiro et Varian, 1999 ), nous insérant dans des écologies informationnelles denses ( Licoppe, 2009 ) et générant une saturation cognitive. On notera qu’elles ont développé une situation d’incertitude ou d’insécurité cognitive du fait de l’ignorance sur leur source d’information. À côté des témoignages venus de proches, où l’information est enchâssée dans une structure d’interconnaissance interpersonnelle permettant d’en garantir la crédibilité, à côté également des médias de masse qui offrent une information vérifiée ou certifiée, voire officielle, émergent des canaux de communication transversaux ou horizontaux par lesquelles arrivent des informations non garanties, surprenantes mais officieuses ( Gensollen, 2006 ) et susceptibles de poser des problèmes de confiance."

© Presses des Mines, 2017

---

Dans la revue //Réseaux 2012 (n° 171)

//Le travail ordinaire de la sécurité

https://www.cairn.info/revue-reseaux-2012-1.htm

https://www.cairn.info/revue-reseaux-2012-1-page-103.htm

---

Éditions La Découverte 2012 :

https://www.editionsladecouverte.fr/le_travail_ordinaire_de_la_securite-9782707171405

http://pdfs.semanticscholar.org/3195/8260c15c99333cd39fa14964e6edfb11b7ed.pdf (pdf)

------

Autres livres de l'auteur (sur le site de @Antonio_Casilli ) :

https://www.casilli.fr/2015/10/02/un-souvenir-de-nicolas-auray-sociologue-du-numerique-1969-2015/

dont :

//Pirates en réseau. Prédation, détournement et exigence de justice 2009 (comment la politique hacker ne vise pas à créer des lois abstraites, mais s’appuie sur l’auto-modération et sur la redistribution du surplus) piratage

http://ses-perso.telecom-paristech.fr/auray/2009AurayEsprit.pdf

+

//L’invisible et le clandestin 2015

//Une ethnographie du virus informatique Storm

>The invisible and the clandestine. Ethnography of the computer virus Storm

https://journals.openedition.org/terrain/15660

Par Null Byte 2018

698 k abonnés

How to Find Domains for Phishing Attacks with Dnstwist

Full Tutorial: https://nulb.app/x4ad1

En ligne :

https://dnstwist.it

https://dnstwister.report

Par @Lawrence_Lessig – janvier 2000 – Harvard Magazine

(Traduction Framalang : Barbidule, Siltaar, Goofy, Don Rico)

"Nous sommes à l’âge du cyberespace. Il possède lui aussi son propre régulateur, qui lui aussi menace les libertés. Mais, qu’il s’agisse d’une autorisation qu’il nous concède ou d’une conquête qu’on lui arrache, nous sommes tellement obnubilés par l’idée que la liberté est intimement liée à celle de gouvernement que nous ne voyons pas la régulation qui s’opère dans ce nouvel espace, ni la menace qu’elle fait peser sur les libertés."

[...]

Cette régulation est en train de changer. Le code du cyberespace aussi.

Et à mesure que ce code change, il en va de même pour la nature du cyberespace.

Le cyberespace est un lieu qui protège l’anonymat, la liberté d’expression et l’autonomie des individus,

il est en train de devenir un lieu qui rend l’anonymat plus difficile, l’expression moins libre et fait de l’autonomie individuelle l’apanage des seuls experts.

[...]

Le code élémentaire d’Internet est constitué d’un ensemble de protocoles appelé TCP/IP. Ces protocoles permettent l’échange de données entre réseaux interconnectés. Ces échanges se produisent sans que les réseaux aient connaissance du contenu des données, et sans qu’ils sachent qui est réellement l’expéditeur de tel ou tel bloc de données. Ce code est donc neutre à l’égard des données, et ignore tout de l’utilisateur.

Ces spécificités du TCP/IP ont des conséquences sur la régulabilité des activités sur Internet. Elles rendent la régulation des comportements difficile. Dans la mesure où il est difficile d’identifier les internautes, il devient très difficile d’associer un comportement à un individu particulier. Et dans la mesure où il est difficile d’identifier le type de données qui sont envoyées, il devient très difficile de réguler l’échange d’un certain type de données. Ces spécificités de l’architecture d’Internet signifient que les gouvernements sont relativement restreints dans leur capacité à réguler les activités sur le Net.

[...]

Si c’est le code qui détermine nos valeurs,

ne devons-nous pas intervenir dans le choix de ce code ?

Devons-nous nous préoccuper de la manière dont les valeurs émergent ici ?

[...]

Des gens décident comment le code va se comporter.

Des gens l’écrivent. La question n’est donc pas de savoir qui décidera de la manière dont le cyberespace est régulé : ce seront les codeurs.

[...]

quand l’État se retire, la place ne reste pas vide. Les intérêts privés ont des objectifs qu’ils vont poursuivre.

En appuyant sur le bouton anti-Étatique, on ne se téléporte pas au Paradis. "

à retrouver sur mon World of Text ::

https://www.yourworldoftext.com/~vincentb/

X : 1 Y : -5

Conférence, ressources : https://liens.vincent-bonnefille.fr/?NZY9jg

- Is a situated technology. She has a sense of context and considers herself to be part of an ecology of practices

- Is run for and by a community that cares enough for her in order to make her exist

- Builds on the materiality of software, hardware and the bodies gathered around it

- Opens herself to expose processes, tools, sources, habits, patterns

- Does not strive for seamlessness. Talk of transparency too often signals that something is being made invisible

- Avoids efficiency, ease-of-use, scalability and immediacy because they can be traps

- Knows that networking is actually an awkward, promiscuous and parasitic practice

- Is autonomous in the sense that she decides for her own dependencies

- Radically questions the conditions for serving and service; experiments with changing client-server relations where she can

- Treats network technology as part of a social reality

- Wants networks to be mutable and read-write accessible

- Does not confuse safety with security

- Takes the risk of exposing her insecurity

- Tries hard not to apologize when she is sometimes not available

.

@viaa https://homebrewserver.club

@viaa http://radical-openness.org/en