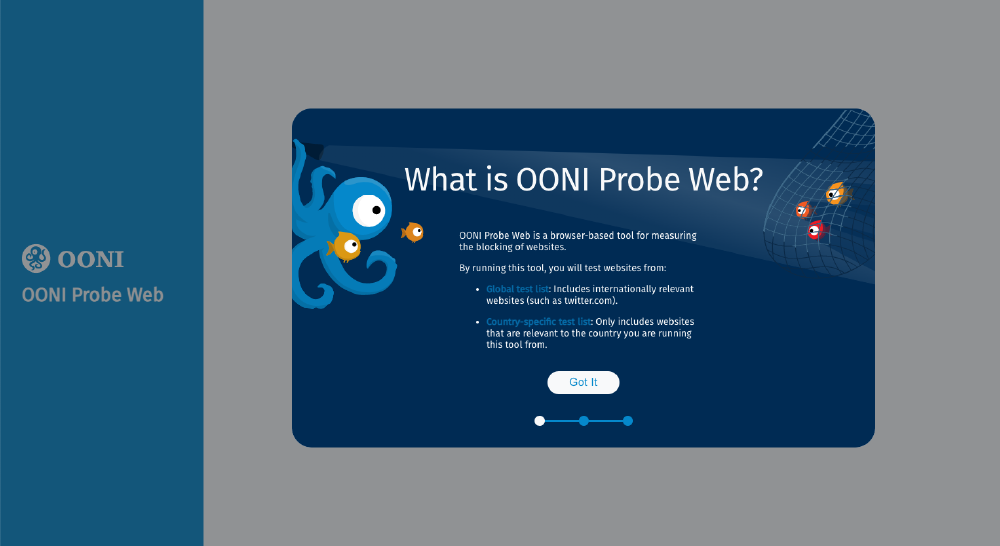

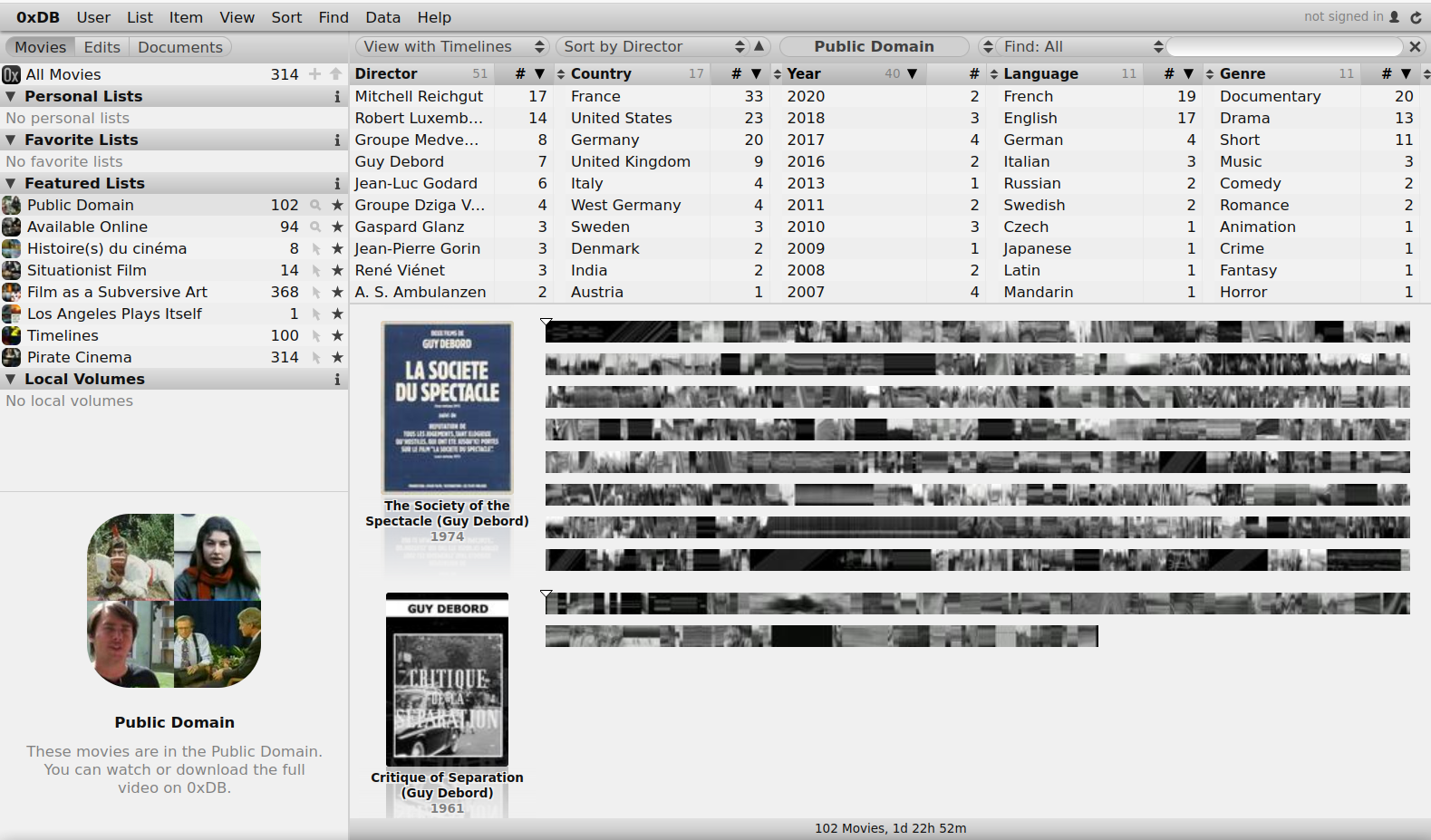

ici, j'ai déjà parlé d' OONI !

https://liens.vincent-bonnefille.fr/?XEcQxw

Cette app_tools qui nous permet, à travers le monde..

de faire un audit de la qualité d'accès au web depuis tous les pays

Des métriques ainsi produites par des volontaires..

peuvent ainsi être comparées.

Ainsi on pourra déterminer si le non accès à une URL (un site web)..

depuis un pays donné, à un moment donné,..

est dû à une panne / dysfonctionnement / censure !

OONI est maintenant accessible depuis le web,

! sans rien avoir à installer pour participer au sondage du web !

Toutes les infos :

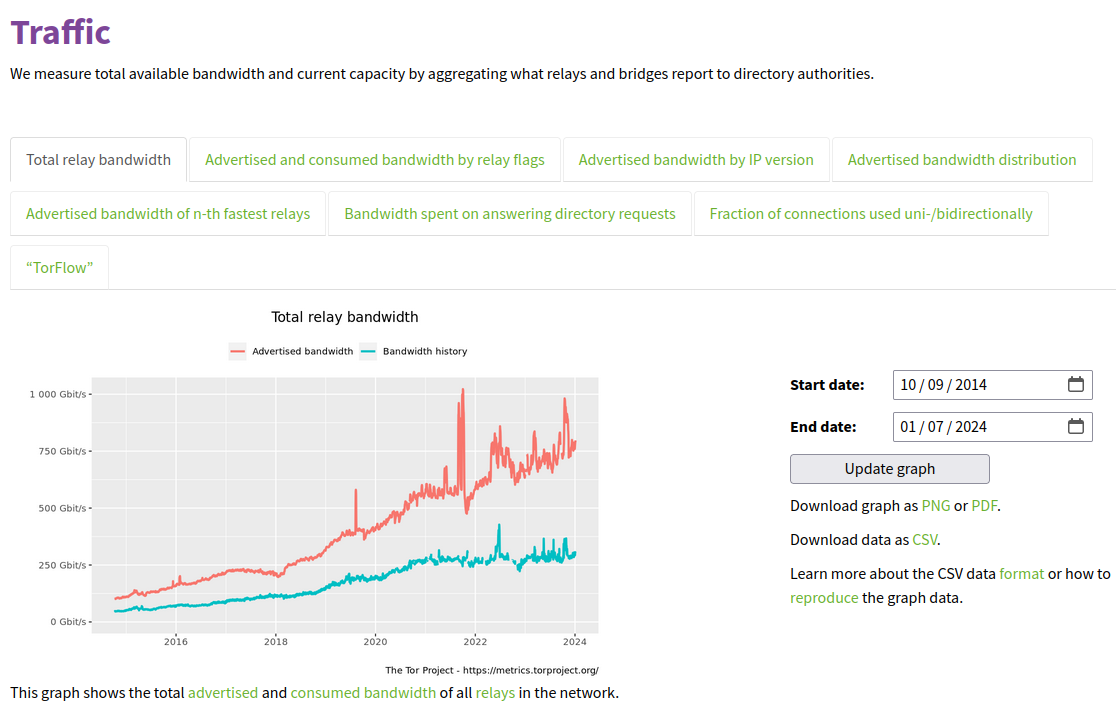

Metrics

De la même façon que les Metrics de Tor peuvent permettent d'évaluer les répercutions d'une censure politique (ou autre type d'intervention), celles d'OONI agissent comme un sismographe : une sonde : a probe !

↳ https://metrics.torproject.org/bandwidth.html?start=2014-10-09&end=2024-01-07

Le Blog d'OONI fait un rapport d' #.actu sur les événements politiques, donnent un contexte aux données que les sondes leur rapportent.

Par exemple :

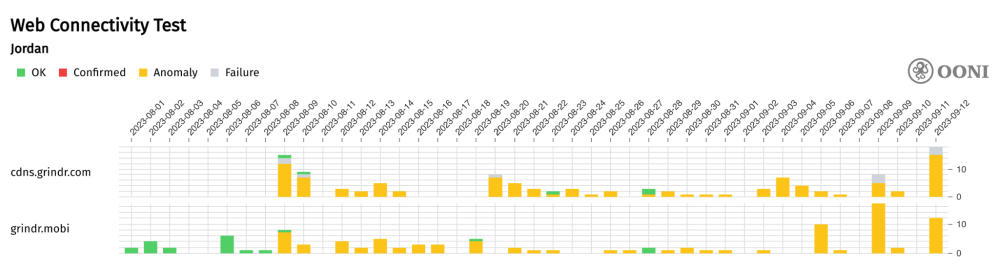

Le blocage de /Grinder/ en 2023 ( en Jordanie )

https://ooni.org/post/2023-jordan-blocks-grindr/

( ciblant les populations LGBTQIA pour leur orientation de genre et/ou sexualité )

↳https://ooni.org/post/2023-jordan-blocks-grindr/

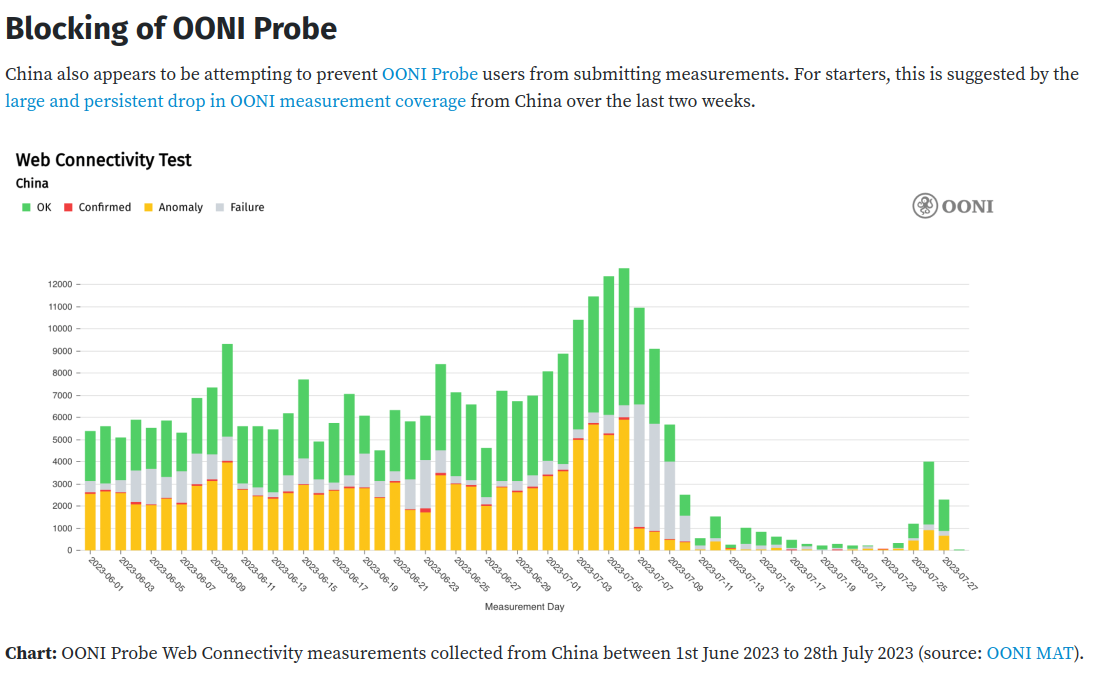

Ou encore, le blocage de /OONI/ en Chine...

↳ https://ooni.org/post/2023-china-blocks-ooni/

Des outils qui redonnent à Internet un visage morcelé : géopolitique , non unifié

Une nouvelle page permet de mieux trouver ces rapports...

Triés par pays

- https://explorer.ooni.org/countries

et #.actu : - https://explorer.ooni.org/findings (new)

On trouve la liste d'URL FR_fr :

https://github.com/citizenlab/test-lists/blob/master/lists/fr.csv

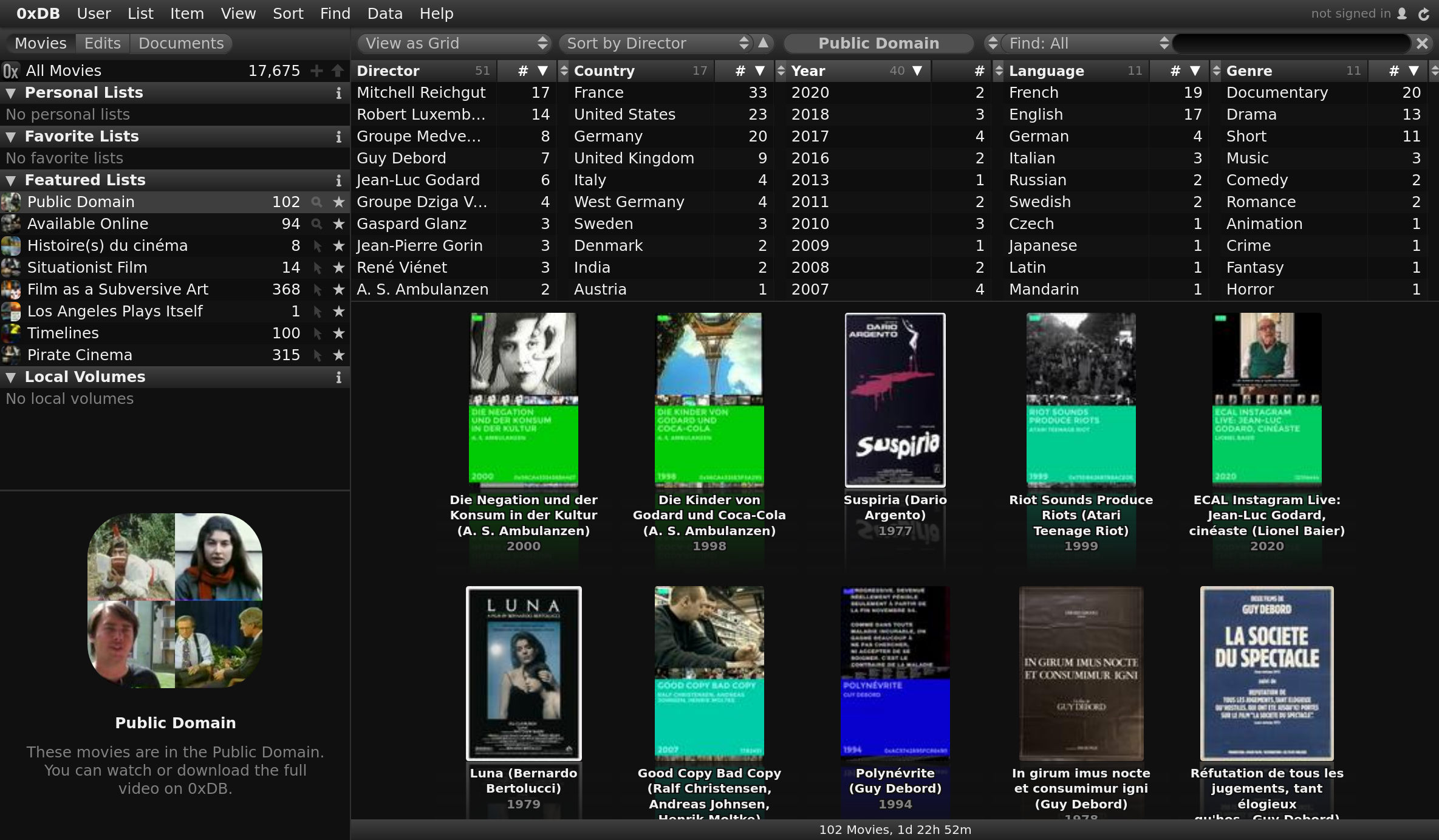

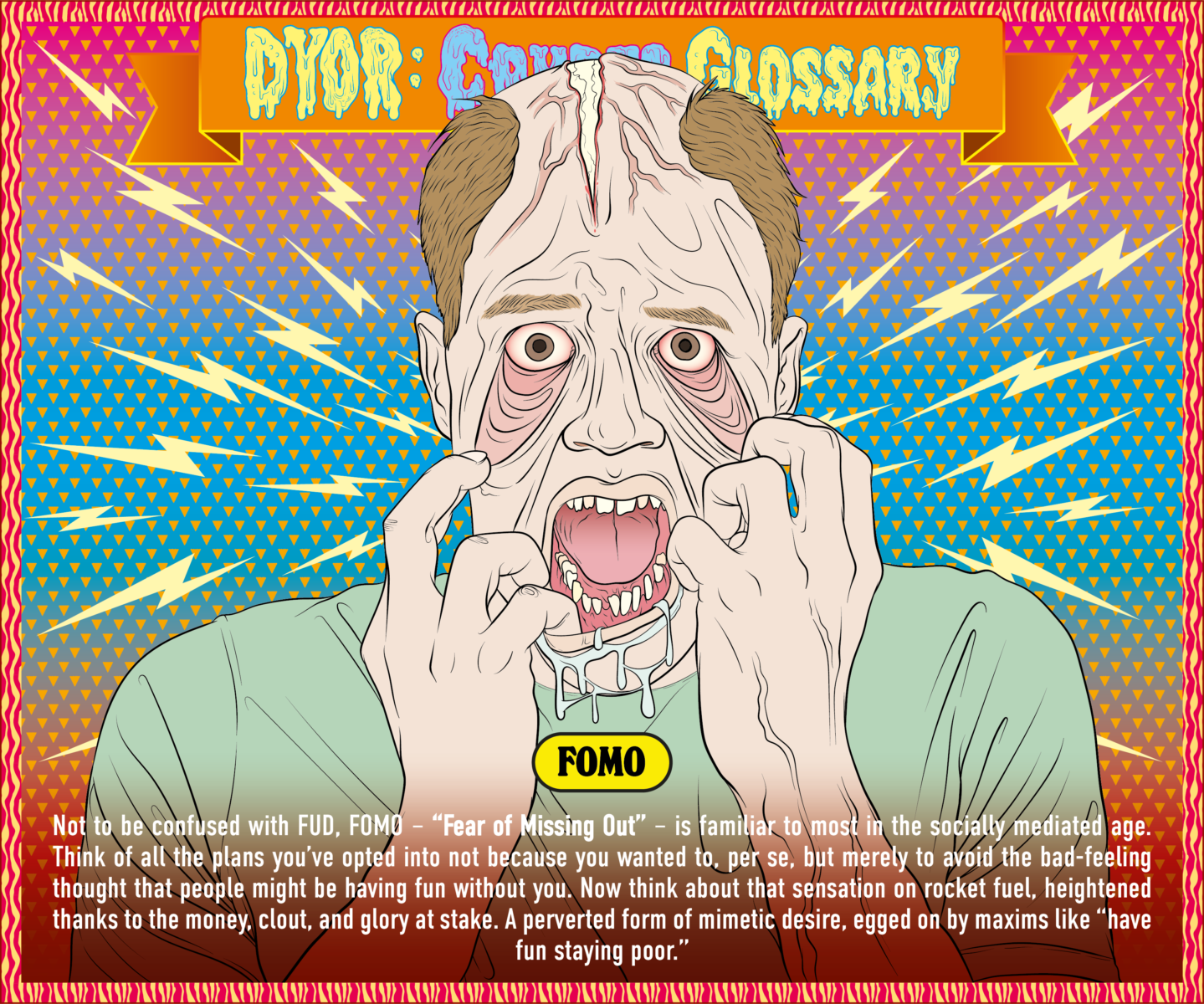

Dans { cette nouvelle expo } à la @Kunsthalle_Zürich plein d'artistes autour du folklore des crypto, leur imaginaire POP et dérégulé

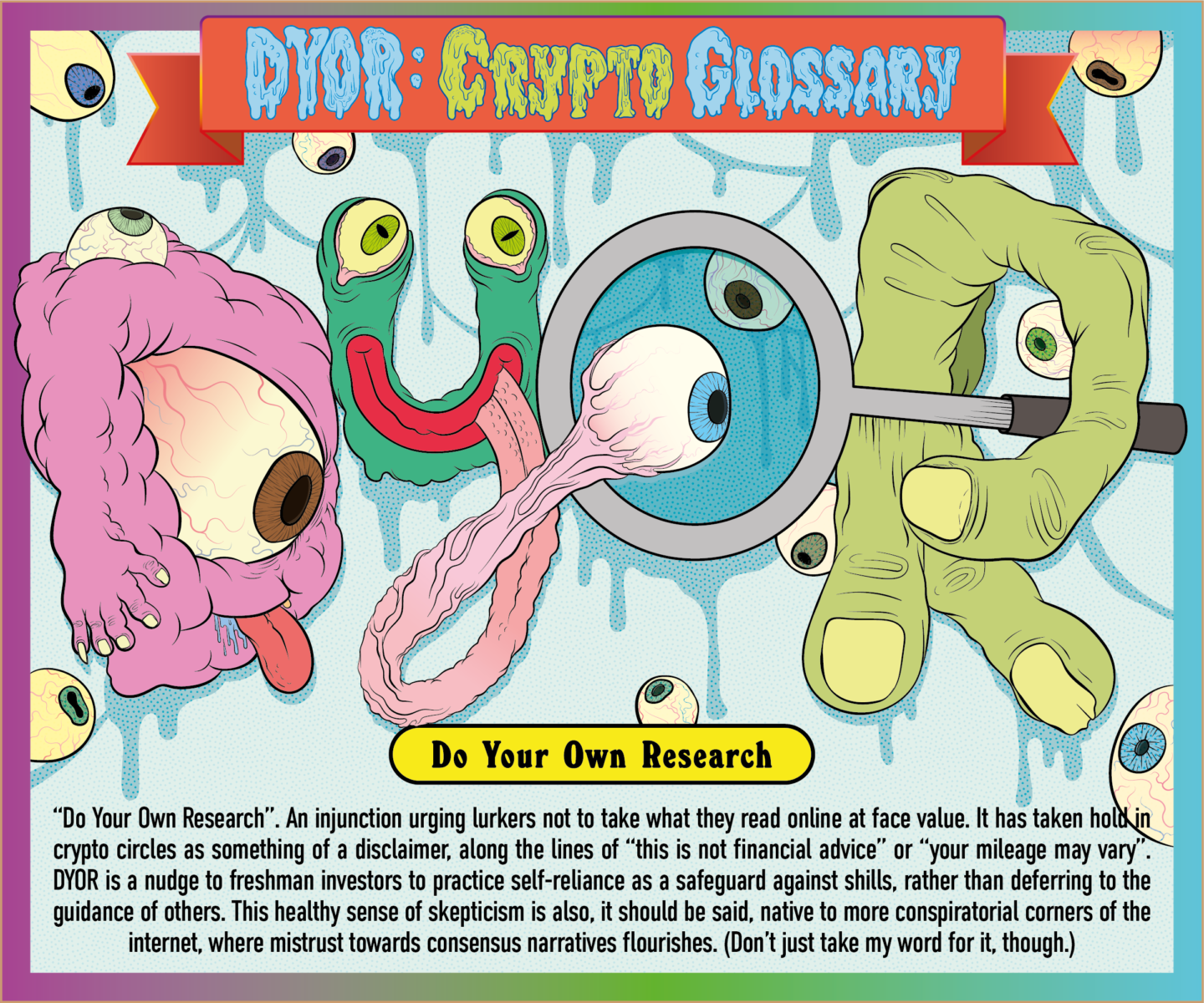

"DYOR" : Do Your Own Research

Dans ce corpus d'œuvres exposées, le glossaire de notions/acronymes a retenu mon attention. Des 'acronymes qui s'adressent aux initié.es qui savent lire entre les lettres... ( j'ai pas mal de {bulles} de #glossaire_notion ! Car, oui, se mettre d'accord sur le sens employé est essentiel pour diminuer les implicites, les sous-entendus, les tromperies )

Le titre DYOR m'interpelle (en tant que chercheur.euse universitaire, tenue à un exercice de vérité, en tant qu'individu en recherche de cohérence et de justice) : cette injonction invite.pousse à ne pas faire confiance aux canaux officiels, à s'en séparer de façon autonome...au profit d'une liberté de penser / chercher / découvrir par soi-même.

-> Ces chercheurs de vérité s'auto-proclament aussi " lançeur_alerte "

C'est un puissant ressort narratif d'outsider s'étant fait tout seul : une auto-légitimité, un droit à dire sans être expert.e d'un sujet : une revendication d'un amateurisme éclairé, autodidacte, etc. ( et c'est très bien les sentiers battus mais parfois il y a des arnaques, des abus, des profiteurs, de la crédulité / vulnérabilité des gens... qui profitent du peu d'encadrement / de la dérégulation des marchés de la connaissance )

Faites vos propres recherches ! ( détail )

--> DYOR ( qu'on traduira en français par : "Faites vos propres recherches" )

... se transforme en "mentra" répété par les influenceurs crypto

... afin de se dédouaner de retombées judiciaires

... pour exercice illégal du conseil financier

On retrouve la même précaution chez les gourous des médecines alternatives

... je pense ici à T.Casasnovas dont on trouvera des critiques nombreuses (autant que d'adeptes.convaincu.es) par ici : https://bloglextracteur.wordpress.com/tag/casasnovas/ )

on nous dit de faire nos propres recherches mais jamais comment, avec quelle méthodo/rigeure, en évitant quel billais : on se gête sur Internet et à la recherche d'informations visant plutôt à confirmer des croyances

( echo_chamber_bullesnote + Cherry picking --choix de données favorisant l'hypothèse, à la carte--* garanti ! )

( cette bulle tourne un peu zététique / sceptique )Aussi ce conseil/rapel : ce n'est parce que c'est sur Internet que c'est vrai

Et : ce n'est pas parceque c'est un politique/scientifique qui l'a dit que c'est vrai !le doute est partout et face à la dissonance, la croyance la plus vraissemblable pourra facilement être privillégiée (pour réduire le trouble qu'elle produit)

L'idée finale c'est : " Si les experts nous trompent (ou se trompent...) : nous aussi nous pouvons nous tromper ! + leur acréditation à dire le vrai est révoquée " :faisons nos propres recherches ! "

( ce qui, à première vue semble une bonne idée )

...

DYOR permet donc de dire n'importe quoi (ou presque) mais de se protéger

" je donne juste mon avis, ceci n'est pas un conseil financier/médical.... Faites vos propres recherches " ( Une injonction à l'autonomie qu'on retrouve beaucoup dans les sphères ayant un récit conspiration : elle vient mettre le doute quant aux versions officielles, aux conclusions de la recherche académique / industrielle : une stratégie du doute )

Il s'agit d'un TW (Trigger Warning) souvent peu rigoureux vu que non tenu

(on fini par vous donner un conseil, une marche à suivre)Ce petit subterfuge est donc utilisé par des amateurs

qui se savent surveillés et dans l'illégalité (avérée ou non)

Retour à l'expo

{ ici } plusieurs parties / thématiques.

Celle qui m'intéresse (après une lecture diagonale) :

DYOR et son glossaire de notions liées au crypto_world

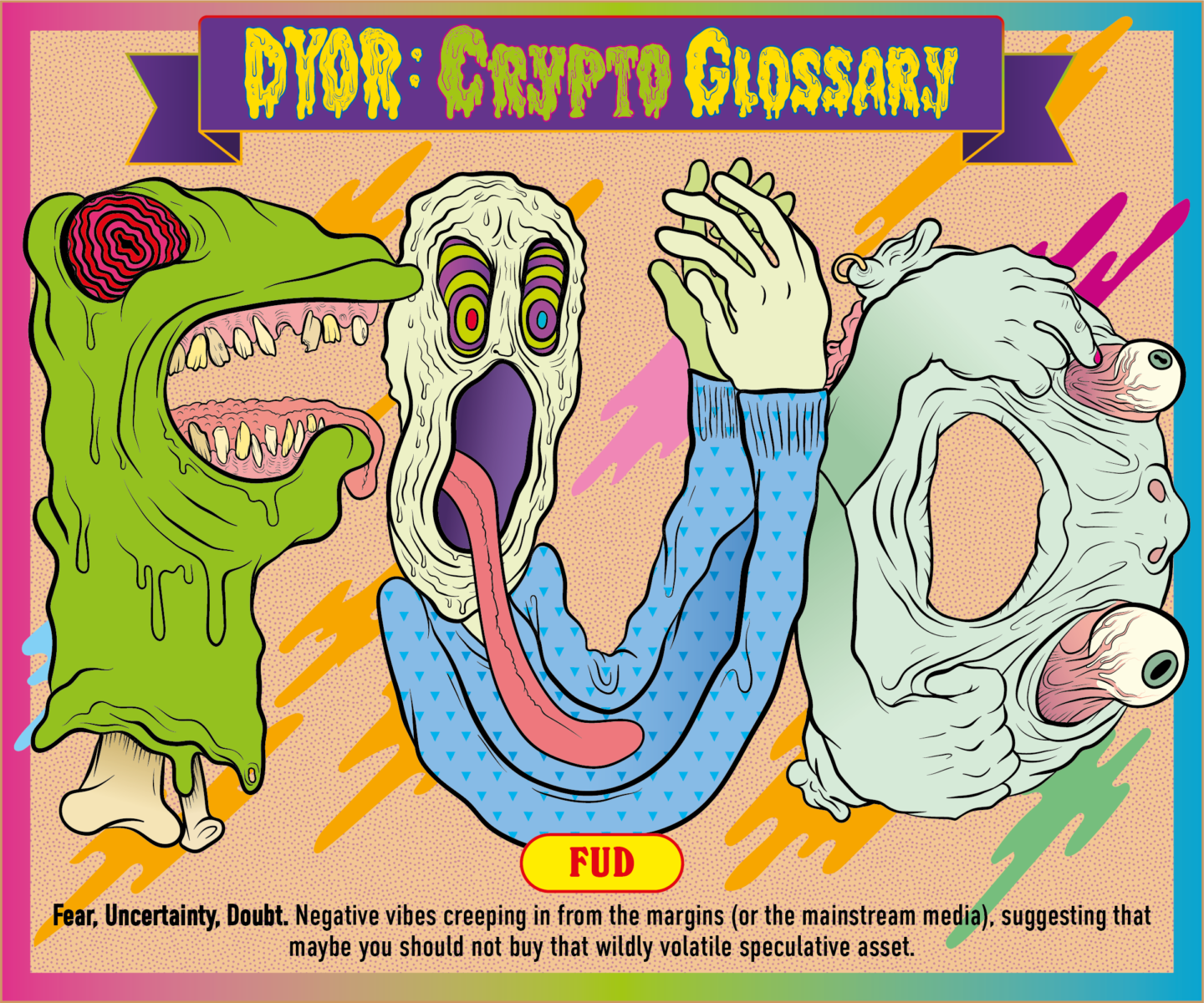

dont ... FOMO, FUD, DAO, GM, OG, Drop, etc.

By @Moxarra_Gonzales & @Adina_Glickstein

Drop date: 30 November, 00:30 CET – 1 December, 0:30 CET

SOLD OUT | 685 minted | Nifty Gateway

FOMO qui ici, dans le crypto.NFT world prend une tournure un peu d'afférente que celle d'une peur de toujours louper quelque chose, de ne pas être au bon endroit, d'avoir fait le mauvais choix.

C'est un puissant ressort d'addiction qu'on retrouve dans les mécanismes de jeux d'argent (gambling), virtuel ou non, IRL ou in game avec les LOOTbox

: une aversion à la perte (largement utilisée en marketing sauvage) ; derrière on vous vendra toujours une formation ou un mixeur !

Là, pour les influenceurs de capitaux (sur Insta/YT/TikTok) on te dit :

" tu as loupé ta chance en 2006, tu vas la louper avec cette nouvelle crypto/NFT :

achète maintenant : Pump with us, ou vient profiter d'un passive income garanti "...

Des lexiques/glossaires on en trouve beaucoup autour des crypto.NFT/btc

- https://journalducoin.com/lexique/

- https://cryptoast.fr/lexique/

- https://conseilscrypto.com/dictionnaire-des-cryptomonnaies/

- https://www.weareclimb.fr/guides/finance-decentralisee/glossaire-crypto

Ces technologies complexes sont disruptives

Pour être accessibles.comprises, elles doivent être expliquées/conceptualisées !

Un nouveau vocabulaire et imaginaire les entoure.accompagne.Il sert une compréhension technique mais aussi communicationel / politique.morale.éthique / psychologique / sociale.

Les technologies ne se font pas toutes seules, elles sont portées par des croyants... qui tentent eux-même de comprendre les implications de ces technologies qui, en transforamant notre rapport au monde, les transforment également (individuellement, en tant que pair, et communauté)

Mon chemin :

Je suis tombé sur cette expo après la lecture d'un article sur les Mèmes des crypto enthousiastes, leur usage de la citation et détournement culturel/artistique... qui citait https://www.citadel21.com ... quelques articles de fond, une mystique/recherche de sens et d'encapacitation politique par la technique (voir mes rebonds/sources en bas de {cette bulle})

Personnellement, durant le covid j'ai été confronté.e aux récits alternatifs / complotistes, à leur rétorque de la peur, du choc, au glissement.porosité entre les milieux new_age / ésotérisme et les sphères complotistes QAnnon

Garder la foi : tenir

Dans les milieux du trading on trouve une certaine injonction à la croyance : il faut tenir (HOLDing) ensemble jusqu'à un retour favorable, une tendance haussière (ou baissière) ! Croire au retour en grâce d'un cours, d'une action/courbe, ne pas lâcher : toujours HOLD.

Et l'on traite les non-enthousiastes ou ceux qui doutent de FUD (retournant l'accusation dès que la critique s'installe) ; FUD pour "Fraude" : qui n'a pas la vérité ou ment.

Endoctrinement

Dans les communautés QA l'âge d'or passé ou les prédictions évoquent l'avenir utopique (pas encore vérifiable). On peut alors blâmer les interprètes/influenceure.uses (qui n'acceptent pas toujours la critique). Ils.elles ont trop de fois mal interprété ou leur source, Q, disait faut. Le doute s'installe.. puis la dissonance s'amplifie : un manque de cohérence entre le cru et le su, la perte de contact avec "le réel" / le vrai. ( Un état mentalement destructeur que le sujet.individu tente alors de (ré)équilibrer pour en sortir, pour réduire cette sensation de ne plus rien comprendre : le manque est immense de s'être et d'avoir été trompé.e. ) Deux scénarios s'offrent alors : croire +plus sinon tout perdre ou lâcher prise, se reconstruire, décroire.

Des récits qui, face à la complexité du monde cherchent un récit unifié, des méchants identifiables, cause de tous les maux. Une complexité que l'on doit aussi à la complexité des réseaux et des techniques. Certains occultes, faisant ou défaisant le réel (je pense aux réseaux de finance occultes), à ces sciences qui nous échappent par leur technicité.

BIB.SOURCES

détails / [hypothesis_note] ...

--> {voir cette bulle toute seule}

{{

Récits de conspiration et finances :

@Fabian_Muniesa qui participe à l'ouvrage :

CONSPIRACY THINKING

( rencontres @ArTec )

[MAJ] (nouvel article)

+

Un nouvel âge de ténèbres :

La technologie et la fin du futur

+

Boîte à outils et pistes de recherches sur le conspirationnisme

}}

Via ... sources / fil / cascade / chemin

- https://bitcoin.fr/paralleles-qualitatifs-et-quantitatif-entre-bitcoin-et-le-protestantisme-dans-la-culture/

- https://www.citadel21.com/bitcoin-hashes

- https://mlo.art/artwork/cloud-hash-one/

- https://mlo.art/news/exhibitions-events/dyor-do-your-own-research/

- https://dyor.kunsthallezurich.ch/#cumulonimbus-murus

hypothesis : pour voir les annotations/sources supplémentaires (cachées)

--> https://liens.vincent-bonnefille.fr/?ovCoOQ

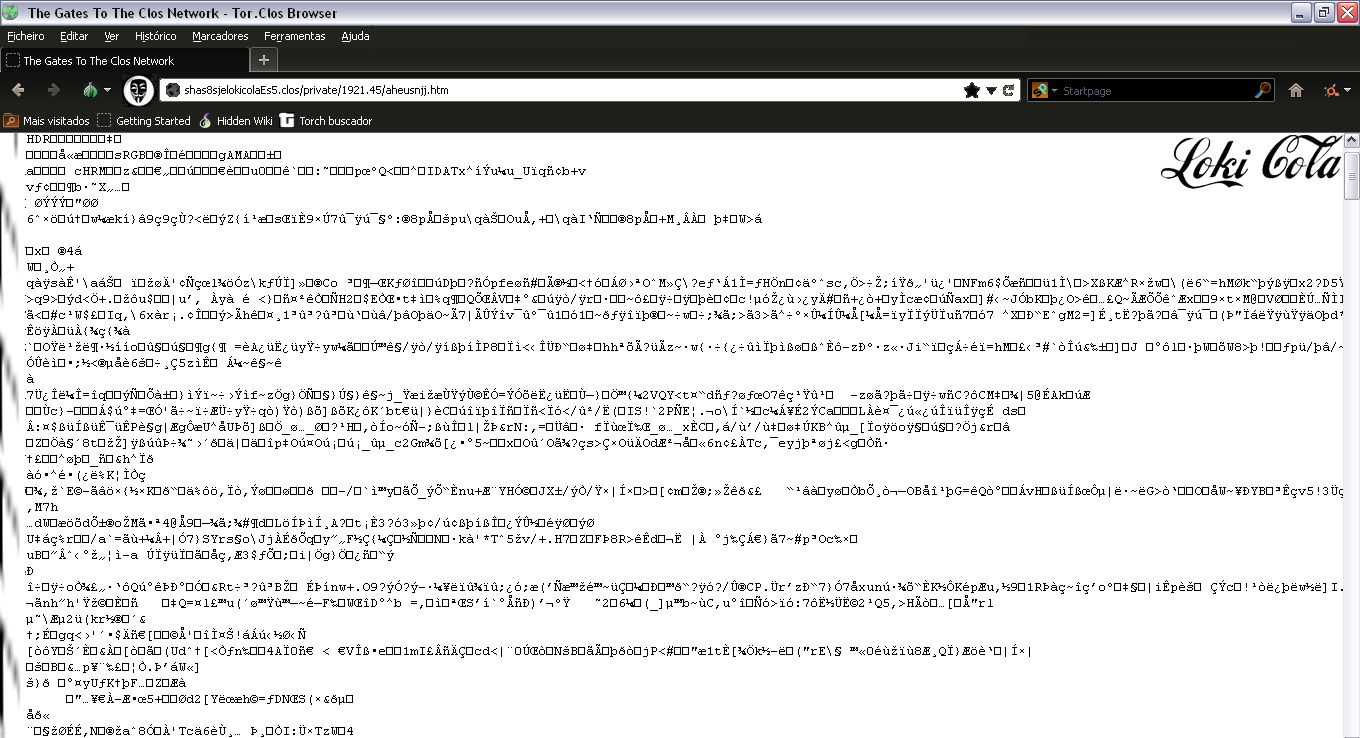

Haven's Gate / Fake .clos/.loky / Real VPN / alt.DNS

TW : + Suicide (Haven's Gate) + Nudité partielle (DNS Turquie)

CONTEXTE

{ Cette } bulle est une digression alors que j'écrivai > cette Bulle <.

J'y observais l’engouement ( dans les années 2015 2017 ) pour les "Onion Routing Networks" (des "Réseaux de Routage en Onion" : des logiciels.protocoles variants du routage en oignon proposé par /Tor) ... et leur obsolescence / survivance aujourd'hui 2022 ... Il s'agissait d'une généalogie des protocoles, une "médialogie".

Je me faisais la remarque qu'ils avaient bien pu exister (ou existeront un jour).

Et que certains n'avaient pas "trouvé leur public" ou "achevé leur développement". abandonware

J'arrivais à me demander quelles sont les limites d'un solutionnisme technique dont l'utopie semble infinie (principe de l'utopie), tirant l'innovation vers "l'avant" (qui se trouverait devant). Et qui, dans le cas particulier des protocoles sécurisants (dont le dn_darknet est la figure), sont d'autant plus soumis aux avancées techniques (d'analyse technique, de contre-contre-espionnage...). Encore et toujours, le monde mauvais-prédateur.concurrentiel qui nous vit nécessite des outils palliatifs, des solutions ad-hoc à son emprise.

Parmi ces nouveaux-nouveaux protocoles il y avait /Hornet qui a aujourd’hui muté...

Je me rappelais d'autres "protocoles atypiques" qui pour certains étaient selon moi des arnaques/Hoax ( spam_scam ).

Et pareillement aux images interdites/censurée, je me dis {ici} qu'il y a une aversion à la perte qui rentre en jeux, l'envie sceptique ( de croire par la réfutation, la vérification éprouvée ) ..de croire qu'un objet existe "vraiment", d'en définir les contours pour mieux l'atteindre ou se résigner (s'il n'était que chimère au moins je suis mieux fixé).

Une affaire technique : faire c'est éprouver

Je venais aussi avec l'idée qu'en définitive bien des protocoles échappent à la nomenclature des réseaux dits "Darknets"... je voulais mettre sur la table les VPN, HTTPS, les F2F voire P2P... comme répondant à leur endroit à un impératif spécifique de sécurité (fermeture) ou d'ouverture : pas des "darknets" ou "dark.proto" mais des agentivités autres.

Dans ce prolongement je voulais { ici } expliquer cette activité (passe temps) de recherche : La "chasse aux protocoles atypiques" (ou herbier). Une pratique qui demande souvent une longue enquête : des essais, de la documentation, puis une vérification empirique et pratique de la "chose" étudiée. C'est une approche épistémologique qui me plaît bien, me met en chemin et en création de formes.

Je la qualifierais (peut-être à tord) de "pragmatique".

Il s'agit d’acquérir un certain savoir-faire / une certaine technicité qui se rapproche de l'artisanat. Un savoir faire autonome.iste que je retrouve dans l'esprit DIY / self_host_hébergement

Une pratique qui vient confirmer la théorie. Car, tant que je ne suis pas connecté.e je ne suis pas pleinement sûr.e que la dite "espèce" de protocole existe (surtout si je braconne tout.e seul.e, sans guide.sachant.e)... Le sentiment satisfaisant de la découverte, de l'accès à face à la résistance du savoir qui semble retenu...

Il s'agit (dans cette exploration) d'éprouver la véracité d'une hypothèse par l'expérience (en me disant : avant de croire son inventeur.ice que "ça marche" je veux essayer par moi-même, tâtonner)... et la confusion générale autour des différents types de protocoles, leur nature ou fonction... c'est vrai c'est un sac de nœuds.

DÉVELOPPEMENT

Entre soi : pairs amiEs

Il y a donc les "Darknets" mais certains sont d'autre nature.

Dans leur collection et vérification de faisabilité (herbier) il arrive de tomber sur des licornes.

Par exemple, dans la famille des réseaux f2f (https://fr.wikipedia.org/wiki/Ami_à_ami) je n'ai jamais su installer puis échanger avec les éventuels pairs d'un réseau comme /anonet. Pourtant il y a bien des sites qui en font mention comme étant un genre de VPN puissance VPN... Un hoax/arnaque ( spam_scam ) ? Même la page wiki des proto "F2F"="Friend 2 Friend"="Ami à Ami" pointe vers une page /Anonet manquante.

L'hypothèse forte que j'ai envie de garder c'est que ce réseau ne fonctionne pas, n'est qu'une documentation fantôme ou une arnaque... Mais je peux me tromper...

Sceptique mais pas con

Je veux voir pour le croireL’absence de preuve n'est pas la preuve de l’absence

Entant que tel { une capture écran / la page d'un site web promotionnel } sont, dans le régime de la preuve, assez peu fiables..., du même degré de fiabilité qu'un témoignage ( méthodologie scientifique sceptique )

Or, de souvenir, la documentation de ce prétendu protocole F2F (/Anonet) ne donnait pas de marche à suivre précise : pas de protocole d'expérimentation reproductible (qui aurait permis d'en discuter publiquement les conclusions). Une telle recette.procédure aurait permis de vérifier l'hypothèse de façon empirique, par la pratique... voire de conclure à sa fiabilité : par l'expérience de son iréfutabilité.Si l'hypothèse selon laquelle { "la mise en réseau de machines via /Anonet est possible" } était remise en cause { "/Anonet n'existe pas" }, alors on aurait pu tenté de reproduir la ou les expérience.s pour éprouver à nouveau la solidité de l'hypothèse.

La charge de la preuve reviendrait sans doute plus à la personne défendant l'existence d'/Anonet (son hypothèse étant remise en cause : se serait à elle de fournir enfin la marche à suivre sous l'observation-vérification de ses pairs.semblables).

. . .

NB : Les F2F existent bien, ceux ne sont pas des Darknets comme les autres.

~ /Freenet en fait partie, /Anonet se présente plus comme un "VPN de VPN" (hum, confus ce slogan) . Dur de le classer sans avoir pu le tester et lu au sujet de son fonctionnement.

~ Or, si l'on veut bien les utiliser, en fonction des attaques.intrusions constatées, des ennemis à contourner ... il est essentiel de bien nommer/tirer cet herbier .

Dans toute (?) ontologie_taxonomie il y a un soucis de (re)semblable, de sous-ensemble.

Les F2F ne sont pas du même acabit que /Tor et variants cités {ici}. Ils ont un "obscurcissement" variable. Et c'est justement ce glissement qui m’intéresse entre catégorisations.

Iceberg starifier le réseau

La mythologie iceberg nous dit que :

{ { { un dn_darknet } est une sous-catégorie du grand ensemble deepweb_dw } contenu dans l'ensemble internet }

Certes si on confond données non agrégées, construites (#darkdata) ou/et accessibles deepweb_dw et leur accès protocolaire.

Elles sont produites dans différents environnements / réseaux / sociétés / plateformes qui, si elles sont accessibles, non verrouillées-privatisées, peuvent être exploitées...

Mais pour qu'elles le soient elles doivent déjà être accédées par les réseaux de machines qui parlent le même langage... le même proto . C'est un préalable primordial à l'existentiel des données.

Ontologie séparante (le re.pli)

Mon dedans est ton en dehors

Chaque intéréieur-extérieur produit comme des plis, des frontières administrées qui sont éprouvées par des attaques, des intrusions, de la surveillance, etc.

Une entreprise responsable se protège des entrées dans son royaume de données et de pouvoirs d’exécution.

Cette ontologie séparante est ce qu'on appelle la 'vie privée' ou la 'défense numérique'. Un dedans inviolable sans autorisations requises expressément.

Sécurité informatique (seul.es contre tous.tes)

Réduire l'accès : censure ou auto.défense

La défense.sécurité informatique est un prérequis dans un monde aussi ouvert que celui du tout en réseau. Les canaux d'accès (les ports par exemple) sont ouverts avec parcimonie, selon les usages, pas tous à tout le monde. Cette obscurité choisie, ce privé, cet intime, est nécessaire aux entreprises humaines connectées (non naïves des prédations dans un monde mauvais, prédateur, concurrentiel).

VPN / DNS / HTTP sécurisés : d'autres outils

À proprement parler un VPN n'est pas un Darknet mais rempli quelques fonctions de sécurisation des données. Pareillement un accès HTTPS encapsule les données chiffrées sur nos navigateurs (par exemple). Mais ces deux moyens ajoutent une couche de sécurité, de mise à distance de certains publics.acteurs.ennemis potentiels. Ces moyens ne dissimulent pas les origines de connexion entre A et B comme peuvent le faire les réseaux amnésiques comme /Tor.

Alt.DNS contre la censure (dont printemps arabes/Hadopi)

Pareillement, un DNS chiffré (DoH/DoT) rempli ce rôle vis-à-vis de nos FAI fouineurs (main dans la main avec les États).

DN : outils.moyens combinés dans un monde hostile (par défaut)

Un Darknet répond à un ensemble des problématiques techniques pour être "dark". C'est un paquet d'outils mis ensemble : dont par exemple, un DNS qui lui est propre

Il doit répondre à un ensemble de moments critiques pour le maintient de l'anonymat recherché. Des conditions sécurisantes sur l'ensemble du transport de l'information : sur les couches successives du protocole de communication...

Couper l'accès au DNS pour empêcher l'accès aux site (par leur URL qu'il contient)

Pour contourner la censure exercée par mon pays (qui veut par exemple censurer Facebook ou mon application de Chat sécurisée) je peux essayer un autre DNS, décentralisé, autonome.Dans cet exemple de censure (d'intervention sur le DNS) et de l'utilisation pour y remédier d'un alt.DNS qui permet d'avoir de nouveau accès à certaines parties du web...

C'est l'un des moyens utilisés durant les @printemps_arabes (il est simple à mettre en place : aussi bien pour l'utilisateur.ice que pour l'attaque.censure)

Je n'utilise pas un "darknet" mais j'ai d'un coup accès à des contenus qui sinon seraient inaccessibles.

Déconnecté j'étais réciproquement hors-ligne / hors-de-portée de ces sites qui pour moi deviennent des Darknets...

. . .

J'avais bien aimé cette définition assez triviale d'un Darknet aux débuts d'ARPANET... où, donc, un darknet était cette machine (ou ces machines) qui d'un coup, pour une raison X ou Y n'étaient plus répertoriées.accessibles.joignables mais qui, sans doute, devaient encore exister...

- On pourrait la raccourcir ainsi :

: Est un darknet un réseau de machines-habitantes

: ... qui échappent à l'accessibilité d'autrui.

- Doute, supputation, fiction, imaginaire pouvaient prendre le pas.

L'autonomie de l'objet, son indépendance prise, on ne saurait dire à sa place s'il existe encore et ce qu'il fait sur les réseaux.

. . .

Reprenons notre exemple de censure au DNS...

( la censure est ici une intervention qui contrevient au principe de neutralité_du_net )Une telle expérience côté utilisateur.utilisatrice, celle d'un dysfonctionnement / d'une coupure... rend visible et sensible une "rejoignabilité" d'habitude sans frottement, indolore, imatérielle, inconsciente, banalisée. Cette coupure rend visible un temps les modalités d'accès.

Je pense ici au "friction less" ( cf. article walla )... @Antoinette_Rouvroy parlait, elle, de "processus indolore" (à l'endroit de la surveillance algorithmique)...

Comme la perte des données nous avons une affection pour les contenus et leurs UX, une satiété dans l'accès et leur consommation . Et on peut en vouloir toujours plus...

Il y a aussi quelque chose ici de la phobie du dys.fonctionnel qui m’intéresse beaucoup...

Reconnexion

Fake/alt.DNS

Je peux contourner la censure de mon FAI avec un DNS alternatif. J'ai du coup de nouveau accès à des adresses URL qui ne répondaient plus (car retirées du registre DNS "normal", commun)

: Le bon outil, la bonne configuration "(ré)ouvre les portes" du savoir, le portail/gate, l'accès aux données, au contenu. Je n'en suis plus coupé.

Accéder au vide qui comblera le manque, l’absence... et que le secret retient

Je pense aux emprises sectaires dans lesquelles l’apprenant est soumis à la verticalité du sachant...

Où le sujet.individu est disciple et dans lequel le savoir retenu par la représentation du pouvoir central (la figure du gouru et de ses nœuds intermédiaires)

: Le manque d'accès au savoir (volontairement retenu) rend addicts.

Je pense ici à la secte /Heavensgate et leur magnifique site :

https://web.archive.org/web/20220124210825/https://www.heavensgate.com/

très pop ou iconique d'un cyberespace accessible par un état modifié de conscience...

Titre du "site hanté" ( liéé à la secte meurtrière des années 90+ ) :

Heaven's Gate - How and When It May Be Entered

qui avait mené à des suicides autour de la croyance en des OVNIsUn article complet sur cette histoire et alt.under_sub culture

--> https://thebaffler.com/latest/haunted-by-cybersects-wagner / 2020

are.na connex. mysticism-myth-religion ( todo bullle )

Un site qui perdure et semble hanté.

Je note sur @The_Internet_Archive qu'il trouve un regain...

peut-être suite à la sortie d'une série TV produite par @HBO ...

Voici les premières lignes du texte de la secte...

https://vimeo.com/209116769 (source)

Last Chance to Evacuate Earth Before It's Recycled

Edited Transcript of Videotape:

This is the 29th of September, 1996 . I'm "Do." "Do"

probably doesn't mean anything to many of you. To those who

have heard of "Do," I might relate "Do" to "Ti and Do," of the

"UFO Two," or of what the media dubbed the "UFO cult"** that

made some splash in the news in 1975 [...] Now, today we have quite a

different urgency. It's urgent to me, and it's urgent to the students

that sit before me. Our reason for speaking to you is because we

feel to warn you of what is just around the corner.

Un dernier DNS pour la route

Parmi les DNS exotiques ouvrant d'autres portes j'ai pu tomber sur le mystérieux .clos ou .loky (TLD) ( not .loki dn_lokinet ) Je crois qu'il y a là une certaine aversion à la perte qui rendre psychologiquement en jeux.

Le désir insatiable d'accéder à quelque chose d'autant plus grand que fantasmé.

... un sujet de RA ( réalité alternative / fake / un divertissement IRL ) dont on trouve de nombreux sujets sur le web tel : https://www.quora.com/What-are-clos-and-loky-links-How-do-you-access-them

Entre crédulité et jeux d'enquête : le plaisir de creuser, de chercher :

une pratique de recherche exploratoire qui aiguise curiosité et intelligence.

... et qui fait parfois oublier le réel sujet et importance de ces protocoles différents-atypiques norme_atypique

Avant d'accéder à des #.onion d'un dn_darknet c'est à des sites censurés que j'ai voulu me connecter. D'une certaine façon, mon premier sentiment d'accéder à un au-delà (que j'espérais encore exister derrière la censure technique) je le dois à l'un de ceux-là : un alt.DNS autonome/alternatif...

La pratique explorative et de collection ne m'a pas quitté.

Liens retenus

--> https://thebaffler.com/latest/haunted-by-cybersects-wagner

Nouveau

vidéo sur une autre secte ....

https://skeptikon.fr/w/gYS1Kgoh8n58kkZXFjVFNU

donne cette source wiki intéressante sur les pseudo-sciences, etc.

https://www.psiram.com/fr/index.php/Pseudo-science

( série #.bib_perso + ShadowLibraries )

TOC

Intension

- Ma bib.liothèque

CITER, aide en ligne, outils - Zotero

- Autres outils de citation

- ISBN

BIBLIOTHÈQUES / INDEXES NUMÉRIQUES

- Bibliothèques ( physiques )

- Généralistes

- français

Thèses

Articles / papers

Autres (spécialité Computer Science) - ArXiv (Computer Science)

- Politique, législation

Libres

- DRM FREE

- OVNI

thématique_revue

Pirates, toutes disciplines

Shadow libraries

Autres

Via Tor

- HiddenWiki

Répertoires CW - Moviesclipsother

Intension

Je m'aperçois qu'il y a des (méta)moteurs de recherche de références.citations...

J'en ai recensé quelques-uns.

Ensuite, la question devient :

? comment trouver les ouvrages,

numériquement ou "en vrai", en librairie / bibliothèque

( en fonction de ses propres moyens / temps / accès )

Sur Internet on trouve...

certains accès aux connaissances sont des portails,

certains ouverts, d'autres fermés ( paywall )

Le respect du droit d'auteur varie.

... je m'intéresse à l'accès libre aux savoirs insufflés par les shadows libraries

... aux philosophies d'un accès non discriminé / propriétaire

... à l'idéologie qu'insufflait l'/Open Manifesto/ d'#@Aaron_Swartz

: le savoir devrait être libre, accessible à tous

: c'est l'essence d'Internet

Avoir accès à Tous les savoirs/connaissances...

réclame une méthode, des outils d'indexation, de recherche, de désignation/citation des objets ainsi mis en lien : une pratique bibliographique.

Ma bib.liothèque

( l'une des finalités de {cette} recherche )

à ce sujet => bibliothèque_librairie

Pour ma bibliothèque virtuelle, j'utilise aussi Calibre, Plus d'infos calibre_web

todo ... tester

- Kavita

↳ https://wiki.kavitareader.com/en/kavita-demo

voir source / autres alternatives - https://liens.vincent-bonnefille.fr/?UJJg-A#goto_AlternativesCalibre

CITER, aide en ligne, outils

Zotero

C'est sans doute l'outil tout-en-un le plus efficace pour faire une bibliographie...

ou simplement prendre des notes dans un pdf ;

faire des fiches de lectures, centraliser ses documents...

extraits depuis le web URL ou en local, depuis nos disques durs.

Avec Zotero on peut lier les documents, les commenter, les catégoriser.

Intégré à de nombreuses applications, un article est vite importé, une URL vite sauvegardée !

Si Zotero est mal porté.pris en charge sur ma distribution...

-> https://alternativeto.net/software/zotero/

-> /JabRef/ is cool for files organisation (but no in-files search)

-> /SearchMonkey/ do the in-files search job ! ( or /VSCodium/ )

-> /ANGRYsearch/ to (large : no specific folder search )

Autres outils de citation d'ouvrage :

En ligne...

https://www.bibcitation.com ( le plus complet ?! )

alternativeto ici

- https://app.bibguru.com (qui tourne avec https://www.bibcitation.com) --made by ¨/Paperpile/

/VS/

https://www.mybib.com ... Mutli output format, search from pdf...

https://www.bibme.org (clone) ... citations, recherche de plagiats...

Zotero_bib :

https://zbib.org (/Zotero/ Bib, opensource)

Le monde anglophone (universités) promeut aussi https://www.citavi.com qui semble être une solution souple clé en main...

...

- http://www.bibtexsearch.com

( pour citer - trouver la ref. )

(outil de recherche de citations formatées) en Biblex

ISBN

Alice me l'avait fait remarquer mais à ce petit jeu de collection.catalogue.index ... on finit vite par passer par une automatisation permise par l'identification unique des objets : j'ai nommé le cher ISBN ( /Calibre/ l'intègre via /Google_Amazone/ ou Autres ) . Encore un méta-moteur : https://www.isbnsearcher.com

Ou comment remplir son catalogue...

....

Si on est attaché à BibLex (ou autres formatages)..

on peut chercher depuis un ISBN

https://www.bibtex.com/c/isbn-to-bibtex-converter/

BIBLIOTHÈQUES / INDEXES NUMÉRIQUES

Bibliothèques ( physiques )

-

Bibliothèques de France : carte

https://ccfr.bnf.fr/portailccfr/servlet/ActionFlowManager?confirm=action_confirm&forward=action_forward&action=public_search -

Recherche réseau français (EX/ Orléans)

https://ccfr.bnf.fr/portailccfr/jsp/public/search/public_search_result_exec.jsp?isFacetRefineSearch=true&pagerName=search&source=rnbcd&listFromCarto=&ts=1698919445634

Généralistes

-

Sudoc

http://www.sudoc.abes.fr/cbs/xslt//DB=2.1/CMD?TRM=darknet -

CINII (Chine) Sudoc like

https://ci.nii.ac.jp/books/search?q=darknet

Cette liste ci-après a pris comme point de départ :

https://abes.fr/reseau-theses/selection-sites/

français

-

Cairn

https://www.cairn.info/resultats_recherche.php?searchTerm=darknet -

PSL (universités Paris)

https://catalogue.explore.psl.eu -

Campus-condorcet

https://campus-condorcet.primo.exlibrisgroup.com -

Mikado ( paris 1 )

https://mikado.univ-paris1.fr -

BPI

https://catalogue.bpi.fr/fr/recherche-simple?mot=Darknet -

BNF

https://catalogue.bnf.fr/rechercher.do&motRecherche=darknet -

Bibliothèques de Paris

https://bibliotheques.paris.fr/Default/search.aspx?SC=CATALOGUE&QUERY=darknet -

INHA

https://inha.summon.serialssolutions.com/#!/search?ho=t&l=fr-FR&q=darknet -

Sciences-po

https://catalogue-bibliotheque.sciencespo.fr/discovery/search?query=any,contains,darknet -

Gallica (BNF)

https://gallica.bnf.fr/services/engine/search/sru?operation=searchRetrieve&query=%28gallica%20all%20%22cryptographie%22

Thèses

-

DART Europe

https://www.dart-europe.org/basic-results.php?f=n&kw%5B%5D=darknet -

HAL Thèses

https://tel.archives-ouvertes.fr/search/index/?q=darknet -

Thèses (fr)

http://www.theses.fr/fr/?q=darknet -

BASE

https://www.base-search.net/Search/Results?refid=dcbasfr&lookfor=darknet

Articles / papers

-

Scinapse

https://www.scinapse.io/search/?sort=RELEVANCE&query=darknet -

Isidore

https://isidore.science/a/darknet (auteurs)

https://isidore.science/s?q=darknet -

Paperity (meta, open-access)

https://paperity.org/search/?q=darknet

Autres (spécialité Computer Science)

-

Carnegie Mellon University School of Computer Science

https://search.cmu.edu/?q=antnet&siteSearch=cs.cmu.edu -

Université de Kyushu (Japon) (Elsevier)

https://kyushu-u.pure.elsevier.com/en/publications/?search=darknet -

ACM Digital Library

https://dl.acm.org/action/doSearch?AllField=darknet- ACM, 2. Paperity :

- ACM, 2. Paperity :

ArXiv (Computer Science)

-

About : à propos

Thread : sujet-fil-discussion

https://academia.stackexchange.com/questions/171669/is-arxiv-really-a-lower-form-of-publication-than-the-majority-of-computer-scienc -

ArXiv ( @Cornell University ) (cs = Computer Sciences)

https://arxiv.org/search/cs?searchtype=all&query=darknet

https://arxiv.org/search/cs?searchtype=all&query=hornet+protocol

https://arxiv.org/search/cs?searchtype=all&query=Onion+Routing

https://arxiv.org/search/cs?searchtype=all&query=David+Chaum" arXiv is a free distribution service and an open-access archive for 2,021,778 scholarly articles in the fields of physics, mathematics, computer science, quantitative biology, quantitative finance, statistics, electrical engineering and systems science, and economics. Materials on this site are not peer-reviewed by arXiv. "

HAL /// arXiv .wiki : " En France l'archive ouverte multidisciplinaire HAL est un point d'entrée vers arXiv. Tout dépôt dans un domaine scientifique existant d'arXiv est automatiquement transféré, sauf opposition du contributeur. L'acceptation est dans ce cas soumise aux modérateurs de HAL. "

-

ArXiv (CoRR) (Computing Research Repository)

https://arxiv.org/corr" Welcome to the Computing Research Repository (CoRR) in arXiv. The Computer Science section of arXiv was established in 1998 through a partnership of the Association for Computing Machinery, the Networked Computer Science Technical Reference Library, and arXiv. "

Sciences

-

ArXiv Earth

https://eartharxiv.org -

US National Library of Medcine

https://www.ncbi.nlm.nih.gov/pmc/?term=darknet

Politique, législation

- Office des publications Europeans

https://op.europa.eu/fr/search-results?p_p_id=eu_europa_publications_portlet_search_executor_SearchExecutorPortlet_INSTANCE_q8EzsBteHybf&p_p_lifecycle=1&p_p_state=normal&facet.collection=EULex%2CEUPub%2CEUDir%2CEUWebPage%2CEUSummariesOfLegislation&queryText=darknet

Libres

DRM FREE

https://www.defectivebydesign.org/guide/ebooks

OVNI

thématique_revue

@Aksioma

https://www.librarystack.org/publisher/aksioma-institute-for-contemporary-art/

( et autres en art, tech., politics ...)

Anarchismes

Thean Archist Library

Pirates, toutes disciplines

-

Zbook - Free Books library and manuals.

(( actu cf. https://liens.vincent-bonnefille.fr/?LGo04Q ))

https://zbook.org/search/darknet #.dead -

Ebooks / articles ==> @Z-Libary

https://fr.art1lib.org/s/darknet

https://fr.fr1lib.org/s/darknet? -

LibGen ( Genesis )

https://libgen.fun/search.php?req=darknet -

Aaaaarg

https://aaaaarg.fail -

Imperial Library

↳ https://trantor.is

↳ http://kx5thpx2olielkihfyo4jgjqfb7zx7wxr3sd4xzt26ochei4m6f7tayd.onion

+ cf. " SOURCE / INSPIRATION " =

- Voir aussi l'article sur la même thématique chez @serveur410 :

https://liens.vincent-bonnefille.fr/?2PNikg

ShadowLibraries

- @Monoskop

(plateforme, elle-même bibliothèque d'art/recherche)

propose une librairies de l'ombre thématique_revue (à l'origine un wiki)

On y retrouve :

... Sci-Hub, Genesis ( piratage )... @Sci-Hub @Z-Libary paywall

...

... AAARG, UbuWeb, textz....

--> https://monoskop.org/Shadow_libraries

dont Librarians livre_ebook_pdf :

Darknet_search, voir aussi....... https://monoskop.org/Memory_of_the_World

Memory of the World is a network of interconnected shadow libraries, each maintained locally and independently from the others. It is modelled after the concept of the public library, extended to the digital realm: with books ready to be shared, meticulously cataloged, everyone is a librarian. When everyone is librarian, library is everywhere.

Autres

-

fadedpage ( free_eBooks_forever )

↳ https://www.fadedpage.com -

textz.com

↳ https://textz.com

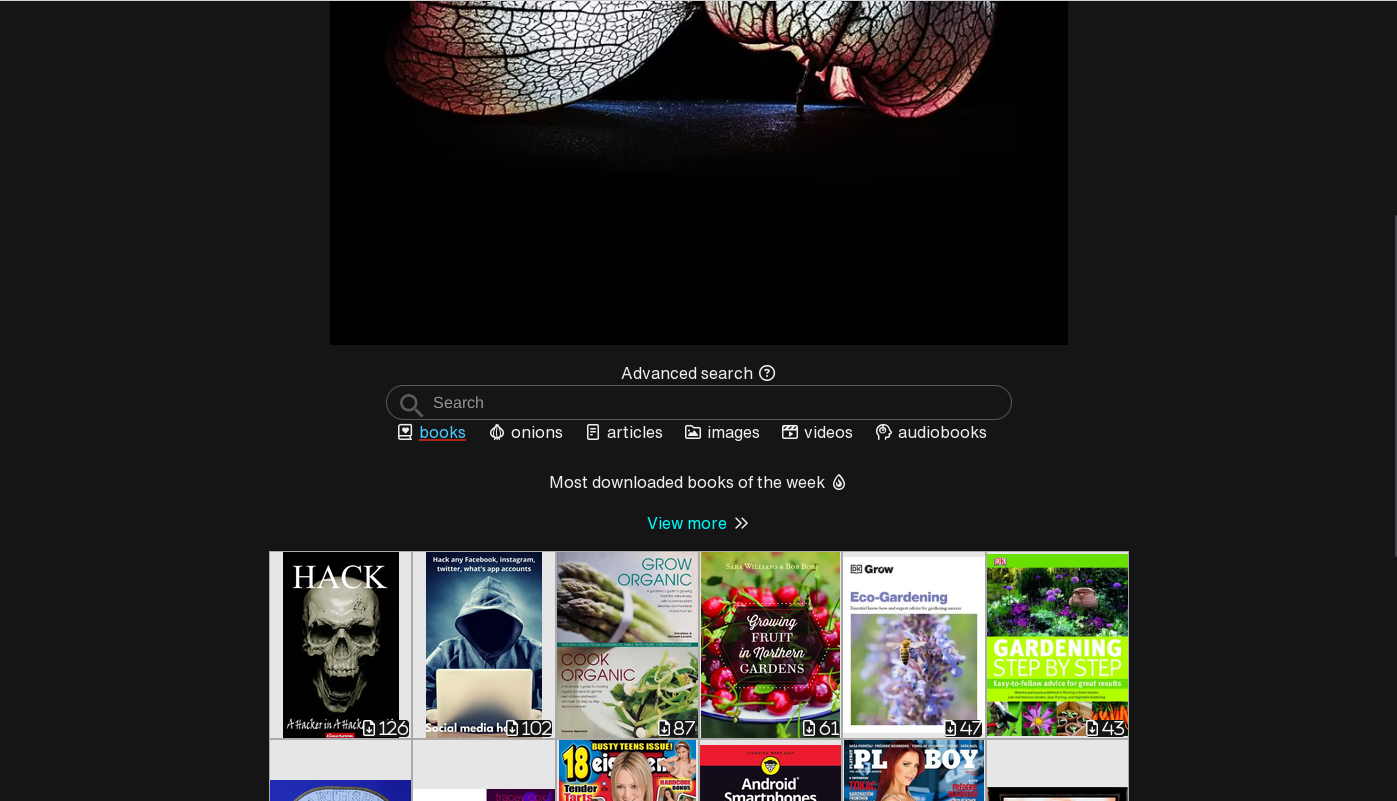

Via Tor

![]()

-

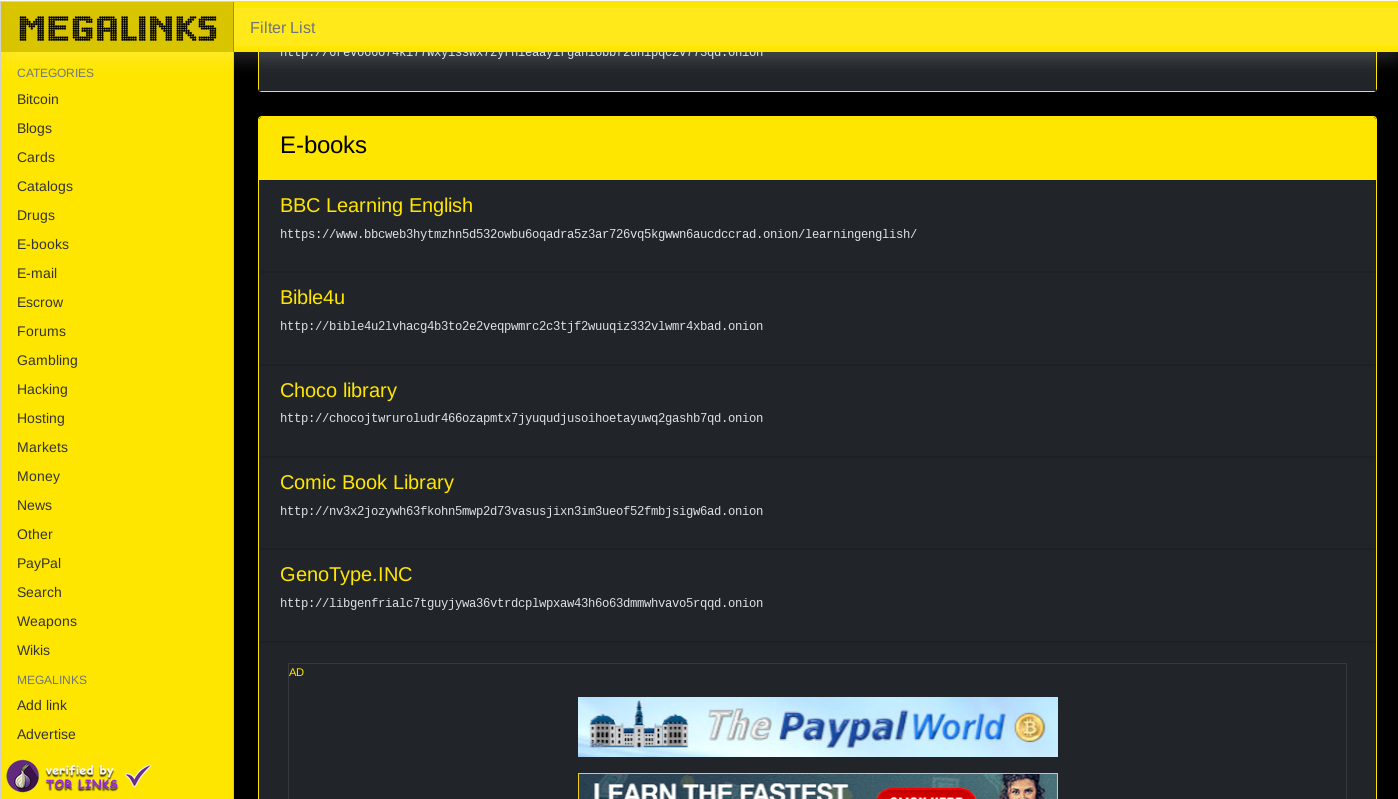

Répertoire /MegaLinks/ :

↳ http://megalzwink435kangsseahebpbp3teedi4jjt64ne2g6d3oqy3qlweid.onion#ebooks -

Just an other Library

↳ http://libraryfyuybp7oyidyya3ah5xvwgyx6weauoini7zyz555litmmumad.onion

↳ http://63qntjarstxasmcartezykher6zcobhsacsx766j5oewgdra3fxsbiid.onion/ -

The Anarchist Library

↳ http://libraryqxxiqakubqv3dc2bend2koqsndbwox2johfywcatxie26bsad.onion/special/index -

Marxists Internet Archive

↳ http://marxists3va6eopxoeiegih3iyex2zg3tmace7afbxjqlabmranzjjad.onion -

Anarcho-Copy Arsivi

↳ http://anarcopym4ckplfg3uljfj37y27ko3vrnrp43msyu5k5rp3h46wtf7yd.onion -

Comic Books

↳ http://nv3x2jozywh63fkohn5mwp2d73vasusjixn3im3ueof52fmbjsigw6ad.onion/series/ -

trtgarpwmcv6lbtzfdtdoqb5lpxni3pkekb4vecmdwf4kjjoplbvdkyd

↳ http://trtgarpwmcv6lbtzfdtdoqb5lpxni3pkekb4vecmdwf4kjjoplbvdkyd.onion/index.php?q=darknet -

The imperial Library ( https://trantor.is )

↳ http://kx5thpx2olielkihfyo4jgjqfb7zx7wxr3sd4xzt26ochei4m6f7tayd.onion

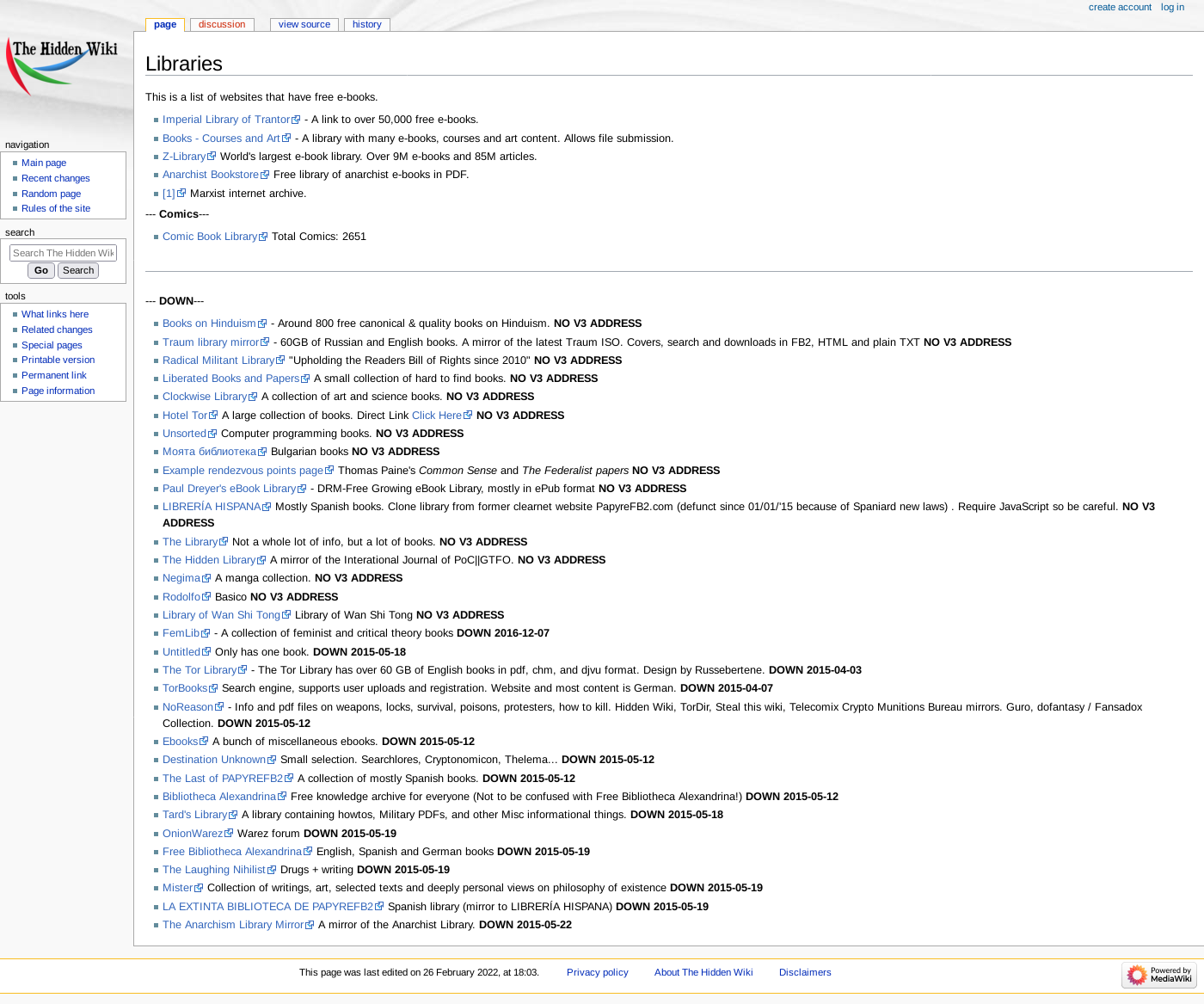

Hidden Wiki :

- The Hidden Wiki v2023

↳ http://zqktlwiuavvvqqt4ybvgvi7tyo4hjl5xgfuvpdf6otjiycgwqbym2qad.onion/wiki/Libraries

( beaucoup de mortes, datées )

Répertoires CW

- Un répertoire à ce sujet (plutôt complet)

↳ https://shadowlibraries.github.io

... propose des bons liens mais faites attention /!\ (comme toujours)

... certains sites dont https://www.readanybook.com/search?q=darknet sont des arnaques !

=> - Epublibre

↳ https://www.epublibre.org/coleccion/index/5428 bittorent_p2p ( ok ) - eBook Releases by Category | Mobilism

↳ https://forum.mobilism.org/viewforum.php?f=120&sid=686b0720ef91c8d7a0e720fdcd66738a - free ebooks download - ebook-hunter.org

↳ https://ebook-hunter.org/

Movies / clips (other)

"Play multiplayer Wikiracing online with your friends, directly from the Wikipedia Page!"

Lettre ouverte à @Vincent_Paul-Boncour , deuxième flic de France

Notre activité n’est illégale qu’aux yeux de capitalistes de votre espèce. Puisque La Loupe était une expérience collective, d’échange, d’entre-aide, de partage (notions qui n’ont visiblement rencontrées qu’obstacles jusqu’à vos neurones), j’ai glâné ici et là des commentaires d’ancien.nes membres suite à votre grotesque tribune :

« La Loupe a constitué pendant plus d’une année une véritable communauté cinéphile, éprise de curiosités, de films expérimentaux introuvables, de cinéma clandestin, d’objets oubliés. Ce fut un véritable laboratoire critique. La plupart des films échangés ne connaîtront jamais de réelle édition — trop rares, sans marché véritable. C’est une erreur politique de s’en prendre à la Loupe, car ses membres, par leurs travaux, leurs échanges, font vivre le cinéma. C’est un gâchis véritable ».itable ».

DEMO = https://www.scrutari.net/dokuwiki/bref:test

DEMO = http://client.scrutari.net/?engine=coredem

ALL = https://test.scrutari.net/

Sur Ritimo https://www.ritimo.org/Scrutari

:: https://linuxfr.org/news/scrutari-moteur-de-recherche-pour-sites-gentils :

"Scrutari est un moteur de recherche destiné à effectuer des recherches sur un nombre précis de sites (les sites « abonnés »). Sa particularité est de baser sa recherche sur les méta‐données transmises par les sites abonnés et non sur les documents des sites eux‐mêmes (pages HTML, fichier PDF, etc.), contrairement aux moteurs de recherche classiques."

Contexte :

J'ai découvert le méta moteur de recherche / veille (orienté press-actualités)

Autrement dit un moteur de recherche pour sites amis-spécifiques-choisis

càd, une syndication RSS + search_engine

https://addons.mozilla.org/fr/firefox/addon/meta-press-es/

...

me fait penser au mur de la press

...

me suis souvenu de l'ami de @Ritimo (note) qui m'avait parlé de Scrutari donc (et que je pourrais même installé sur mon serveur todo

@Darknet_Diaries ( podcast )

https://darknetdiaries.com/episode/13/

https://darknetdiaries.com/transcript/13/ hypothesis

https://liens.vincent-bonnefille.fr/?cVx5Bw

"While playing around with the Nmap Scripting Engine_ (NSE) we discovered an amazing number of open embedded devices on the Internet. Many of them are based on Linux and allow login to standard BusyBox with empty or default credentials. We used these devices to build a distributed port scanner to scan all IPv4 addresses. These scans include service probes for the most common ports, ICMP ping, reverse DNS and SYN scans. We analyzed some of the data to get an estimation of the IP address usage.

All data gathered during our research is released into the public domain for further study. "

2012

-

Carte interactive

http://census2012.sourceforge.net/hilbert/index.html -

Paper (intro)

https://census2012.sourceforge.net/paper.html -

paper (étude)

https://citeseerx.ist.psu.edu/document?repid=rep1&type=pdf&doi=ccc3f8ae7e9bdfadc98d17b731e3a85f2c4834bb -

archive :

https://web.archive.org/web/20180216031145/http://census2012.sourceforge.net/paper.html

Adresses IP

( et masques de sous-réseau )

-

https://www.frameip.com/masques-de-sous-reseau/ hypothesis

Une adresse IP divisée en 2 parties

cest le masque de sous réseau qui rend distinct les 2)

la première (avec des bit 1 => contient le réseau)

la seconde (avec des bit 0 => id unique d'une machine sur ce réseau)l’adresse IP est une suite de 4 octets, soit 32 bits. Chacun des ces bits peut prendre la valeur 1 ou 0. Et bien il nous suffit de dire que les bits à 1 représenteront la partie réseau de l’adresse, et les bits à 0 la partie machine

-

https://fr.wikipedia.org/wiki/Octet hypothesis

En informatique, un octet est un multiplet de 8 bits codant une information1. Dans ce système de codage s'appuyant sur le système binaire, un octet permet de représenter 2^8 (2puissance8) nombres, soit 256 valeurs différentes.

IP 0.0.0.0 -> 255.255.255.255

-

htps://www.frameip.com/masques-de-sous-reseau/

Calcul nombre total :

En y regardant d’un peu plus près, on peut calculer le nombre de machines que l’on peut identifier à l’aide de cet adressage. Ainsi, on utilise 4 octets, soit 32 bits, soit encore 2^32 adresses (2 exposant 32 adresses) Or 2^32 = 4 294 967 296, on peut donc définir un peu plus de 4 milliards d’adresses !!!

-

CAIRN (leur attribution)

https://fr.wikipedia.org/wiki/Internet_Corporation_for_Assigned_Names_and_Numbers

Story

(1) Chercheurs en sécurité trouvent qu'un grand nombre de machines ont le port Telnet ouvert

(1a) Nmap : https://www.kali.org/tools/nmap/

(1b) qu'ils sont peu sécurésés avec un pwd par défaut

(2) Ils décident de répliquer à grande échelle l'experience ( illégale )

=> Augmenter le nombre de ces machines

( = les hacker ==> pouvoir y installer d'autres logiciels que ceux du constructeur )

(3) Ils se rendent compte du grand nombre de machines = 40000+

( 420,000 systems )

(3b) Ils auraient pu en faire une armée de bot => attaque DDOS

(4) Ils décident d'utiliser ce super pouvoir pour :

(4a) - faire une photographie du réseau

càd - de toutes les connexions IP qui répondent au pings

//// un projet a grande échelle avec une lourde logistique + adaptabilité

///// + éthique , ils décident de ne pas s'attaquer à certaines infra

///// + d'user un minimum d'énergie

==> de sauvegarder ces données

==> ( 3.6 billion==milliard IPs )

(4b) de débusquer un virus ( Aidra ) présent sur "leurs" machines

== Aidra 30,000 /sur les/ 420,000 Cara

+ prévenir les usagers des routeurs mal sécurisés

(4c) d'en faire la spatialité / map / visualisation

. . .

ÉTUDE COMPLETE 2018

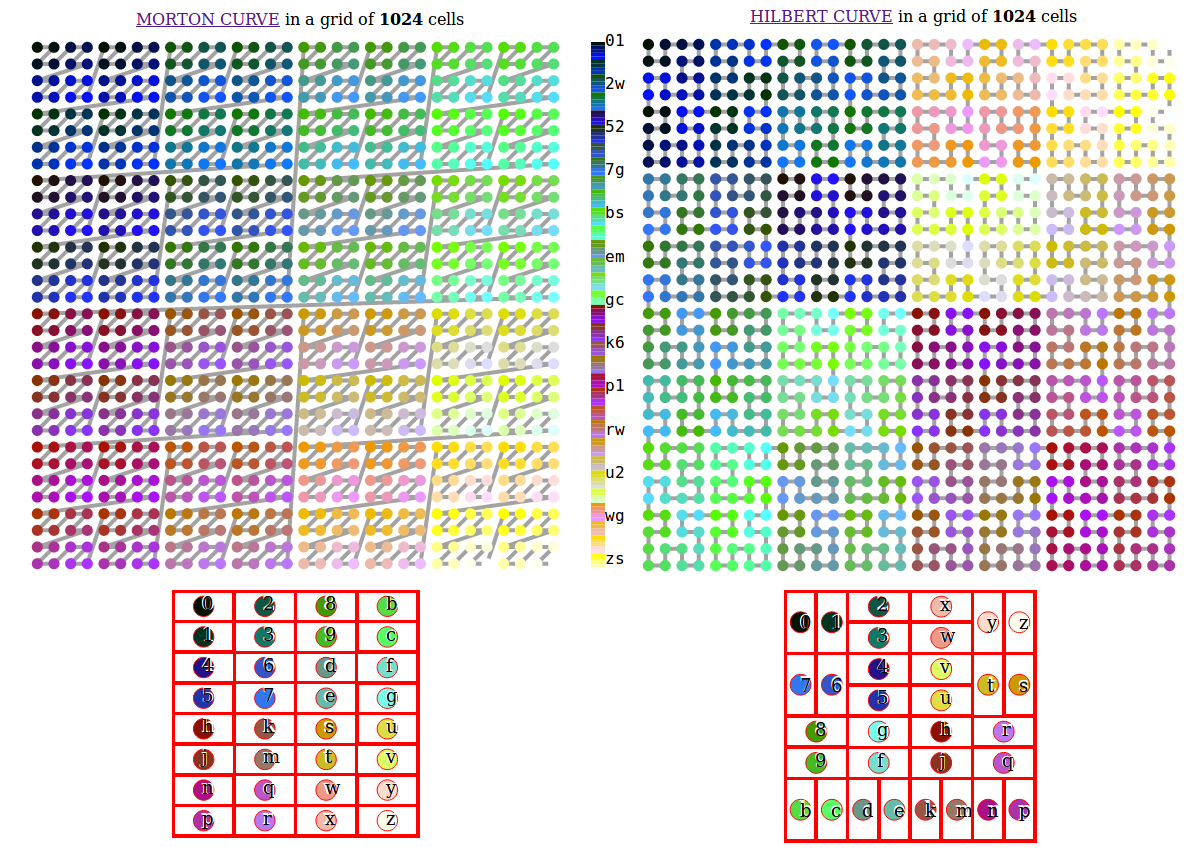

? pourquoi Hilbert Curve

-

https://blog.benjojo.co.uk/post/scan-ping-the-internet-hilbert-curve

? passer entre toutes les plages d'IP ( masques de sous-réseaux )

: Courbe de remplissage

fr : https://fr.wikipedia.org/wiki/Courbe_remplissante

eng : https://en.wikipedia.org/wiki/Space-filling_curve

-

https://blog.benjojo.co.uk/asset/OHMMBrt565

-> git tool https://github.com/measurement-factory/ipv4-heatmap

( APNIC : https://fr.wikipedia.org/wiki/Asia-Pacific_Network_Information_Center )

TLD

- git Carabot TLDs

https://github.com/decal/werdlists/blob/master/dns-toplevel/carna-botnet-tlds.txt - .apple

https://icannwiki.org/.apple

Articles ( hypothesis )

- DarknetDiaries ( podcast )

https://darknetdiaries.com/transcript/13/ hypothesis - Researcher sets up illegal 420,000 node botnet for IPv4 internet map • The Register

https://www.theregister.com/2013/03/19/carna_botnet_ipv4_internet_map/ - Hacker Measures the Internet Illegally with Carna Botnet - DER SPIEGEL

https://www.spiegel.de/international/world/hacker-measures-the-internet-illegally-with-carna-botnet-a-890413.html

WHOIS MAPS

- Internet Identifier Consumption (IIC) - CAIDA

https://www.caida.org/archive/id-consumption/ - IPv4 Census Map - CAIDA

https://www.caida.org/archive/id-consumption/census-map/

COMICS

-

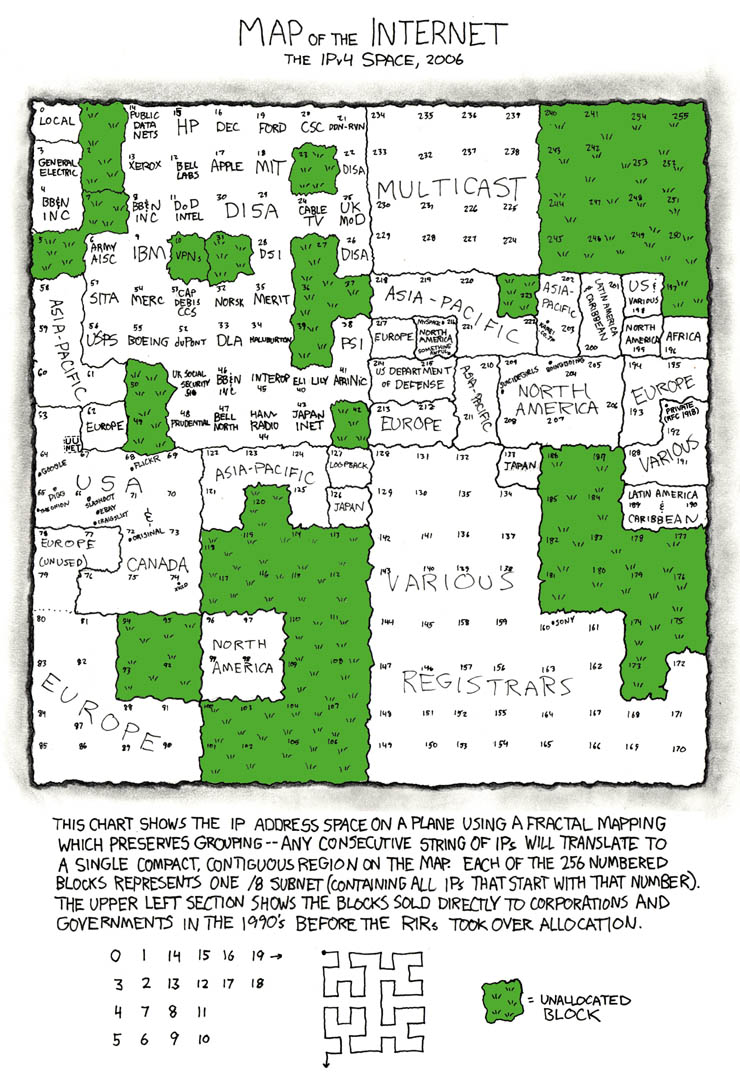

https://xkcd.com/195/ (map and grass not used parts)

-

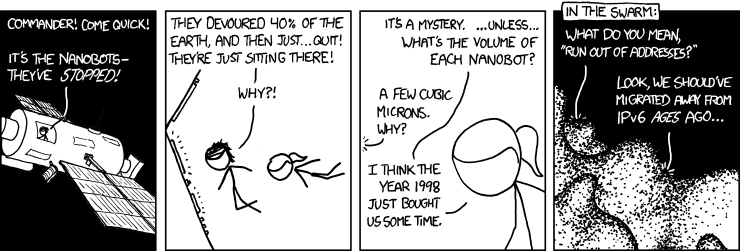

https://xkcd.com/865/ ( nano bots en manque d'IP(v4) )

- 865: Nanobots - explain xkcd

https://www.explainxkcd.com/wiki/index.php/865:_Nanobots - 802: Online Communities 2 - explain xkcd

https://www.explainxkcd.com/wiki/index.php/802:_Online_Communities_2 - 195: Map of the Internet - explain xkcd map_carte GAFAM

https://www.explainxkcd.com/wiki/index.php/195:_Map_of_the_Internet

Breaches / Vulnerabilities

- https://www.shodan.io

- https://informationisbeautiful.net/visualizations/worlds-biggest-data-breaches-hacks/

@Nicolas_Maigret avait produit une carte de la distance entre les points/villes du monde

"We want to help operators of hidden services find and fix operational security issues with their

services. [...]

We want to help researchers and investigators monitor and track Dark Web sites."

HIdden service

Plus de publications : https://mascherari.press/author/sarah/

YT

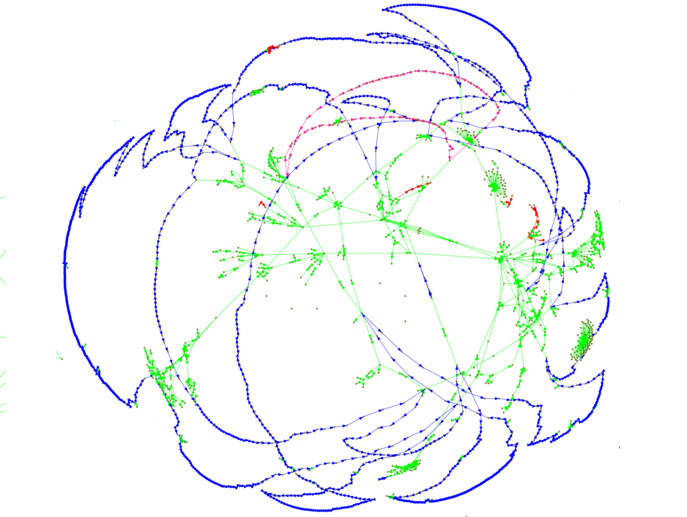

vidéo : Practical Deanonymization of Hidden Services

2017 : https://www.youtube.com/watch?v=r8hr0nlfJRc

par @Sarah_Jamie_Lewis ... voir aussi

[ 17:10 ] Presentation

[ 20:50 ] Map, explication

[ 29:30 ] Bitcoin !

Git

- https://github.com/s-rah/onionscan

Audit tool to fin vulnerabilities, brèches, etc

Map intro

-

Drugs Markets

https://mascherari.press/onionscan-report-forensic-finances-dark-markets/ -

Un article de @ZaTaz

https://www.zataz.com/onionscan-tor/

@ZaTAZ en reference à TAZ ?

"Uncover evidence of internet censorship worldwide

Open data collected by the global OONI community"

---

Utilise le réseau Tor (proxy de proxy) pour faire un audite collaboratif des restrictions de connexion sur Internet à travers le monde.

Academic Search Engine

alt.Google_Scholar

Inspired by the concept of six degrees of separation, Six Degrees of Wikipedia traverses hyperlinks on Wikipedia to find the least number of clicks it takes to navigate between any of the nearly six million pages on the world's largest free online encyclopedia.

Enter the titles of two Wikipedia pages in the boxes on this site, click the "Go!" button, and discover just how connected Wikipedia really is.

Wikipedia is a registered trademark of the Wikimedia Foundation. This site is made by a fan with no affiliation to that organization.

A project by Jacob Wenger.

--

Pratique pour jouer à https://en.wikipedia.org/wiki/Wikipedia:Six_degrees_of_Wikipedia un serious_game wiki

La liste officielle de jeux :

https://en.m.wikipedia.org/wiki/Wikipedia:Wikipedia_games

Représenter les liens entre catégories de Wikipédia sous la forme d'une arborescence filaire ( autour de sujets qui m’intéressent ) dans le but de les situer en tant que disciplines.