2019 un chat bot pour parler harcelement, informations, questions

Go Try it : https://care-bot.schloss-post.com !!!

https://schloss-post.com propose une résidence d'artiste web net.art

https://schloss-post.com/the-care-bot-for-the-un-caring-social-media-landscape/

@Caroline_Sinders travaille à l'écriture d'un support contre le harcellement en réseaux

https://decoders.amnesty.org/staying-safe

Staying safe on Twitter

Identify abuse

Report them

Mute them

Block them

Disable your location

Disable location on your photos

Setting a strong password

Two Factor Authentication

Filter notifications

“I don’t like this tweet”

Make your account private

Detox...

m'a fait pensé au projet d'information français CommentOnS'Aime ?

https://commentonsaime.fr

via : https://liens.vincent-bonnefille.fr/?zaVy7A

Liste personnelle de pages wiki

contenus au fil de mes recherches

au hasard du w w web

( rss )

Poursuit le projet de glossaire_notion ...

Webring maker ( js + css ) made easy !

https://garlic.garden/onionring/

Demo

wwww.bonnebulle.xyz

Découvert via a repertory

https://yesterweb.org/webring/

( contient de CGU )

dimanche 2 février 1997

Manifeste du Web indépendant

en français

par le minirézo

Le Web indépendant, ce sont ces millions de sites offrant des millions de pages faites de passion, d’opinion, d’information, mises en place par des utilisateurs conscients de leur rôle de citoyens. Le Web indépendant, c’est un lien nouveau entre les individus, une bourse du savoir gratuite, offerte, ouverte ; sans prétention.

Face aux sites commerciaux aux messages publicitaires agressifs, destinés à ficher et cibler les utilisateurs, le Web indépendant propose une vision respectueuse des individus et de leurs libertés, il invite à la réflexion et au dialogue

" During the mandate, Lara will explore the intersections between ironic and informative usage of Internet. She will conduct a series of interviews and create a digital archive of ‘Weird Web’ examples. "

" I first came across the term ‘Weird Web’ on It's Nice That in an article written by coder and artist Neal Agarwal. He describes an early form of the internet before its monetisation and intense focus on clicks and social media. He describes this former internet as ‘a place where online creators expressed themselves through interactive content, games & experiments. It was a place that brought delight & joy.’ I believe that if you look hard enough, you might just find that the weird web lives on today. "

...

" According to psychologist and professor Larry Rosen , ‘We willingly push any and every button because we hope that it provides a squirt of dopamine for pleasure.’ And so, you will likely find yourself clicking the tantalising Useless Web button and BOOM a whole digital world of uselessness explodes (or rather, is opened tab by tab in your browser bar). Each time you press the button you’ll be taken to a different domain which hosts creative, silly and seemingly pointless content. " nudge

" One of the main people that spurred my interest in useless websites was an artist called @Rafaël_Rozendaal who has been an internet artist forever, well longer than I’ve known about internet art. He is one of the original internet artists. "

Originally published on: theweirderweb.xyz [DEAD] "

A conversation with @Tim_Holman ( w/ @Lara_Chapman ) 2012 2019

via "Partir en vadrouille" + Pushing Useless Buttons [ Bulle ]

Sites au design brutalist.... interview

Indie web small web review_visite

Un blog atypique, perso, débutant, recherchant, simple, beau, bordélique mais pas que, où restent les ébauches, les pistes, les outils sur la table

à la recherche de https://liens.vincent-bonnefille.fr/?XQJHFg

via: https://serveur410.com/ton-coin-de-web-tattends/ #<3

Petite liste des CMS dit FLAT_Files

C'est à dire avec moins de base de donnée

avec une meilleure transportabilité,

avec des articles modifiés par acces sFTP...

L'occasion de découvrir Grav

ainsi que Twig ( du PHP bien cool )

ça change de Wordpress...

Des nomenclatures de dossiers en guise d'arborescence...

Une légereté évidente dans le traitement et l'affichage des contenus.

Une masse de plugins...

La question reste entière entre Markdown et un bonw vieux WYSiWYG

Md donnant tout son sens aux Flats ( interface.less )

===

Et y en a plein d'autres ::

https://automad.org

https://www.bludit.com

:

Un Slant

https://www.slant.co/topics/9652/~flat-file-cms

... une petite étude de market

<3 https://w3techs.com/technologies/comparison/cm-bludit,cm-grav,cm-octobercms

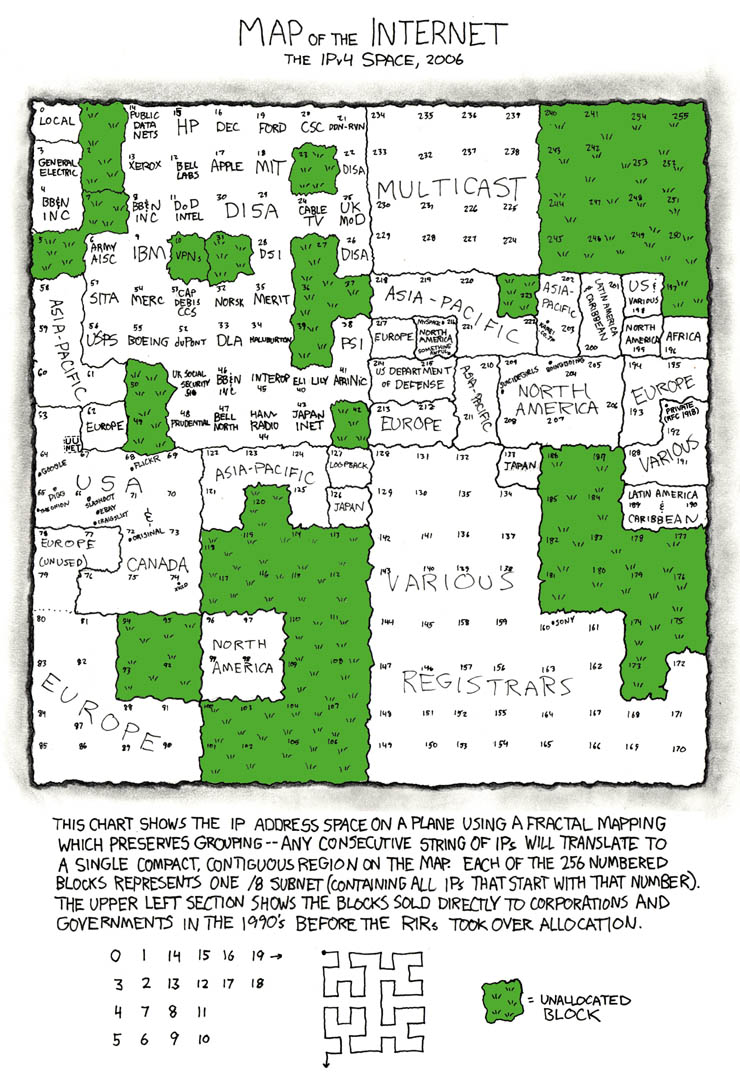

https://www.chrisharrison.net/index.php/Visualizations/InternetMap

https://www.opte.org/the-internet/ ( timelapse vidéo 1997 - 2021 )

https://www.submarinecablemap.com ( câbles sous-marins )

https://liens.vincent-bonnefille.fr/?fuNIdg ( illegal map of internet Carnabot 2012 )

---

Des cartes d'internet (par contenus-communautés) chez XKCD

https://www.explainxkcd.com/wiki/index.php/256:_Online_Communities#Ocean_of_Subculture_and_Sea_of_Memes_.28East.29

https://www.explainxkcd.com/wiki/index.php/802:_Online_Communities_2

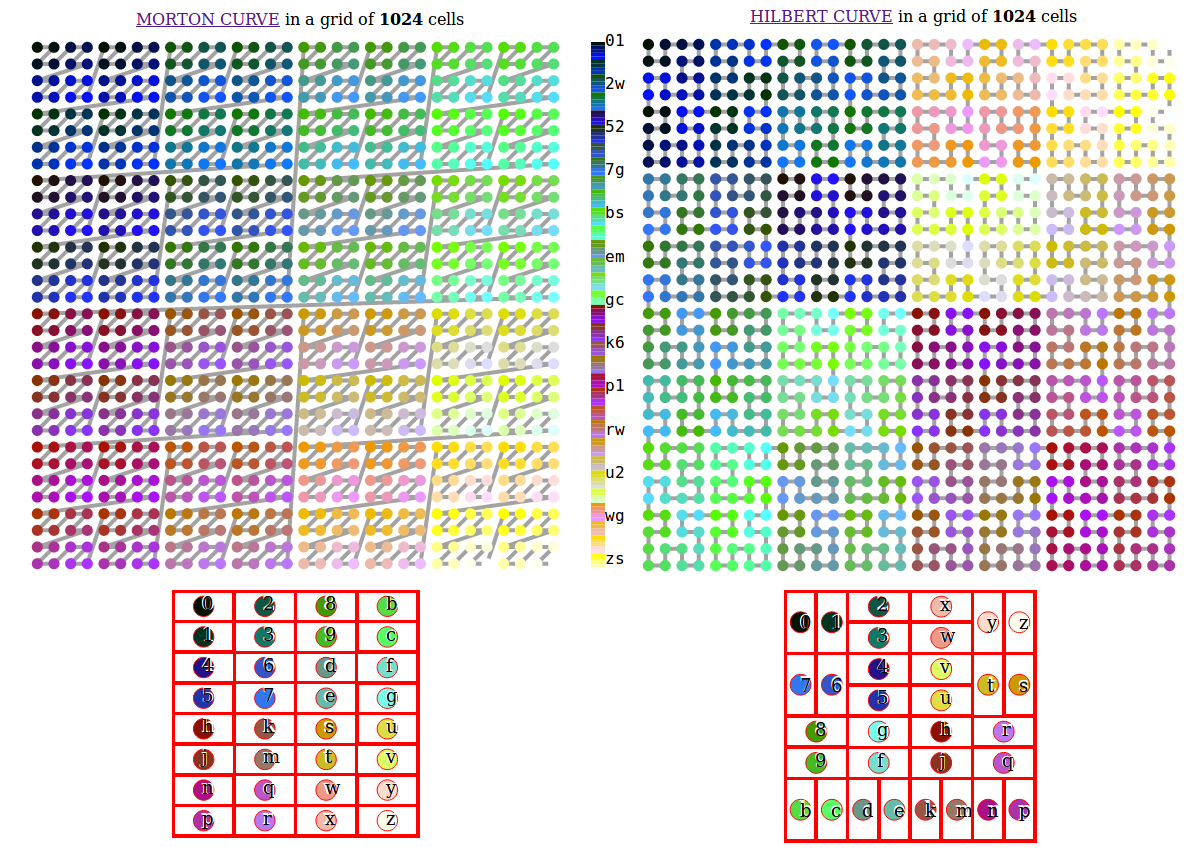

Cartes par plages IPv4 IPv6

https://www.explainxkcd.com/wiki/index.php/195:_Map_of_the_Internet

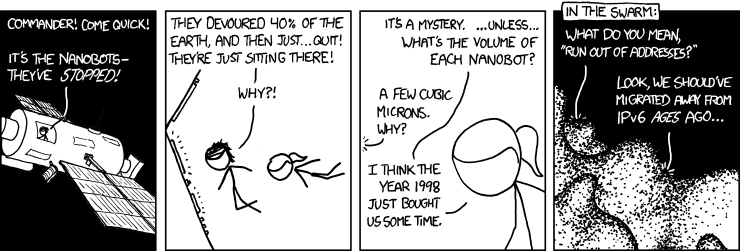

https://www.explainxkcd.com/wiki/index.php/865:_Nanobots (limite ipv6)

@Darknet_Diaries ( podcast )

https://darknetdiaries.com/episode/13/

https://darknetdiaries.com/transcript/13/ hypothesis

https://liens.vincent-bonnefille.fr/?cVx5Bw

"While playing around with the Nmap Scripting Engine_ (NSE) we discovered an amazing number of open embedded devices on the Internet. Many of them are based on Linux and allow login to standard BusyBox with empty or default credentials. We used these devices to build a distributed port scanner to scan all IPv4 addresses. These scans include service probes for the most common ports, ICMP ping, reverse DNS and SYN scans. We analyzed some of the data to get an estimation of the IP address usage.

All data gathered during our research is released into the public domain for further study. "

2012

-

Carte interactive

http://census2012.sourceforge.net/hilbert/index.html -

Paper (intro)

https://census2012.sourceforge.net/paper.html -

paper (étude)

https://citeseerx.ist.psu.edu/document?repid=rep1&type=pdf&doi=ccc3f8ae7e9bdfadc98d17b731e3a85f2c4834bb -

archive :

https://web.archive.org/web/20180216031145/http://census2012.sourceforge.net/paper.html

Adresses IP

( et masques de sous-réseau )

-

https://www.frameip.com/masques-de-sous-reseau/ hypothesis

Une adresse IP divisée en 2 parties

cest le masque de sous réseau qui rend distinct les 2)

la première (avec des bit 1 => contient le réseau)

la seconde (avec des bit 0 => id unique d'une machine sur ce réseau)l’adresse IP est une suite de 4 octets, soit 32 bits. Chacun des ces bits peut prendre la valeur 1 ou 0. Et bien il nous suffit de dire que les bits à 1 représenteront la partie réseau de l’adresse, et les bits à 0 la partie machine

-

https://fr.wikipedia.org/wiki/Octet hypothesis

En informatique, un octet est un multiplet de 8 bits codant une information1. Dans ce système de codage s'appuyant sur le système binaire, un octet permet de représenter 2^8 (2puissance8) nombres, soit 256 valeurs différentes.

IP 0.0.0.0 -> 255.255.255.255

-

htps://www.frameip.com/masques-de-sous-reseau/

Calcul nombre total :

En y regardant d’un peu plus près, on peut calculer le nombre de machines que l’on peut identifier à l’aide de cet adressage. Ainsi, on utilise 4 octets, soit 32 bits, soit encore 2^32 adresses (2 exposant 32 adresses) Or 2^32 = 4 294 967 296, on peut donc définir un peu plus de 4 milliards d’adresses !!!

-

CAIRN (leur attribution)

https://fr.wikipedia.org/wiki/Internet_Corporation_for_Assigned_Names_and_Numbers

Story

(1) Chercheurs en sécurité trouvent qu'un grand nombre de machines ont le port Telnet ouvert

(1a) Nmap : https://www.kali.org/tools/nmap/

(1b) qu'ils sont peu sécurésés avec un pwd par défaut

(2) Ils décident de répliquer à grande échelle l'experience ( illégale )

=> Augmenter le nombre de ces machines

( = les hacker ==> pouvoir y installer d'autres logiciels que ceux du constructeur )

(3) Ils se rendent compte du grand nombre de machines = 40000+

( 420,000 systems )

(3b) Ils auraient pu en faire une armée de bot => attaque DDOS

(4) Ils décident d'utiliser ce super pouvoir pour :

(4a) - faire une photographie du réseau

càd - de toutes les connexions IP qui répondent au pings

//// un projet a grande échelle avec une lourde logistique + adaptabilité

///// + éthique , ils décident de ne pas s'attaquer à certaines infra

///// + d'user un minimum d'énergie

==> de sauvegarder ces données

==> ( 3.6 billion==milliard IPs )

(4b) de débusquer un virus ( Aidra ) présent sur "leurs" machines

== Aidra 30,000 /sur les/ 420,000 Cara

+ prévenir les usagers des routeurs mal sécurisés

(4c) d'en faire la spatialité / map / visualisation

. . .

ÉTUDE COMPLETE 2018

? pourquoi Hilbert Curve

-

https://blog.benjojo.co.uk/post/scan-ping-the-internet-hilbert-curve

? passer entre toutes les plages d'IP ( masques de sous-réseaux )

: Courbe de remplissage

fr : https://fr.wikipedia.org/wiki/Courbe_remplissante

eng : https://en.wikipedia.org/wiki/Space-filling_curve

-

https://blog.benjojo.co.uk/asset/OHMMBrt565

-> git tool https://github.com/measurement-factory/ipv4-heatmap

( APNIC : https://fr.wikipedia.org/wiki/Asia-Pacific_Network_Information_Center )

TLD

- git Carabot TLDs

https://github.com/decal/werdlists/blob/master/dns-toplevel/carna-botnet-tlds.txt - .apple

https://icannwiki.org/.apple

Articles ( hypothesis )

- DarknetDiaries ( podcast )

https://darknetdiaries.com/transcript/13/ hypothesis - Researcher sets up illegal 420,000 node botnet for IPv4 internet map • The Register

https://www.theregister.com/2013/03/19/carna_botnet_ipv4_internet_map/ - Hacker Measures the Internet Illegally with Carna Botnet - DER SPIEGEL

https://www.spiegel.de/international/world/hacker-measures-the-internet-illegally-with-carna-botnet-a-890413.html

WHOIS MAPS

- Internet Identifier Consumption (IIC) - CAIDA

https://www.caida.org/archive/id-consumption/ - IPv4 Census Map - CAIDA

https://www.caida.org/archive/id-consumption/census-map/

COMICS

-

https://xkcd.com/195/ (map and grass not used parts)

-

https://xkcd.com/865/ ( nano bots en manque d'IP(v4) )

- 865: Nanobots - explain xkcd

https://www.explainxkcd.com/wiki/index.php/865:_Nanobots - 802: Online Communities 2 - explain xkcd

https://www.explainxkcd.com/wiki/index.php/802:_Online_Communities_2 - 195: Map of the Internet - explain xkcd map_carte GAFAM

https://www.explainxkcd.com/wiki/index.php/195:_Map_of_the_Internet

Breaches / Vulnerabilities

- https://www.shodan.io

- https://informationisbeautiful.net/visualizations/worlds-biggest-data-breaches-hacks/

@Nicolas_Maigret avait produit une carte de la distance entre les points/villes du monde

Par @Lawrence_Lessig – janvier 2000 – Harvard Magazine

(Traduction Framalang : Barbidule, Siltaar, Goofy, Don Rico)

"Nous sommes à l’âge du cyberespace. Il possède lui aussi son propre régulateur, qui lui aussi menace les libertés. Mais, qu’il s’agisse d’une autorisation qu’il nous concède ou d’une conquête qu’on lui arrache, nous sommes tellement obnubilés par l’idée que la liberté est intimement liée à celle de gouvernement que nous ne voyons pas la régulation qui s’opère dans ce nouvel espace, ni la menace qu’elle fait peser sur les libertés."

[...]

Cette régulation est en train de changer. Le code du cyberespace aussi.

Et à mesure que ce code change, il en va de même pour la nature du cyberespace.

Le cyberespace est un lieu qui protège l’anonymat, la liberté d’expression et l’autonomie des individus,

il est en train de devenir un lieu qui rend l’anonymat plus difficile, l’expression moins libre et fait de l’autonomie individuelle l’apanage des seuls experts.

[...]

Le code élémentaire d’Internet est constitué d’un ensemble de protocoles appelé TCP/IP. Ces protocoles permettent l’échange de données entre réseaux interconnectés. Ces échanges se produisent sans que les réseaux aient connaissance du contenu des données, et sans qu’ils sachent qui est réellement l’expéditeur de tel ou tel bloc de données. Ce code est donc neutre à l’égard des données, et ignore tout de l’utilisateur.

Ces spécificités du TCP/IP ont des conséquences sur la régulabilité des activités sur Internet. Elles rendent la régulation des comportements difficile. Dans la mesure où il est difficile d’identifier les internautes, il devient très difficile d’associer un comportement à un individu particulier. Et dans la mesure où il est difficile d’identifier le type de données qui sont envoyées, il devient très difficile de réguler l’échange d’un certain type de données. Ces spécificités de l’architecture d’Internet signifient que les gouvernements sont relativement restreints dans leur capacité à réguler les activités sur le Net.

[...]

Si c’est le code qui détermine nos valeurs,

ne devons-nous pas intervenir dans le choix de ce code ?

Devons-nous nous préoccuper de la manière dont les valeurs émergent ici ?

[...]

Des gens décident comment le code va se comporter.

Des gens l’écrivent. La question n’est donc pas de savoir qui décidera de la manière dont le cyberespace est régulé : ce seront les codeurs.

[...]

quand l’État se retire, la place ne reste pas vide. Les intérêts privés ont des objectifs qu’ils vont poursuivre.

En appuyant sur le bouton anti-Étatique, on ne se téléporte pas au Paradis. "

à retrouver sur mon World of Text ::

https://www.yourworldoftext.com/~vincentb/

X : 1 Y : -5

Conférence, ressources : https://liens.vincent-bonnefille.fr/?NZY9jg

[...]

« Code Is Law » devient de plus en plus « Law Is Code ». Les principes du droit d’auteur peuvent en effet être transcrits en langage machine et interprétés automatiquement par des algorithmes. C’est la logique depuis longtemps à l’oeuvre derrière les DRM (Digital Right Management), première tentative technique d’agir sur le Code pour le mettre en conformité avec la loi. Mais au-delà des DRM, le « Droit de Regard de la Machine » déborde aujourd’hui les simples verrous numériques pour déboucher sur des systèmes de surveillance et de contrôle à grande échelle.

[...]

La question est alors de savoir comment préserver le Code originel, garant de l’exercice des libertés sur Internet, pour éviter cette injection robotisée d’un droit négocié entre acteurs privés, directement au coeur des protocoles et des algorithmes s’appliquant à l’essentiel de nos échanges en ligne."

Il retrace la lutte anti-piratage et ripostes telles Hadopi / Lopsi 2 qui avait mené à un black-out du web :

http://phanux.web.free.fr/index.php?article12/hadopi-black-out

https://en.wikipedia.org/wiki/Protests_against_SOPA_and_PIPA

Conférence :

https://www.slideshare.net/calimaq/law-is-code-comment-la-proprit-intellectuelle-menace-larchitecture-ouverte-dinternet

https://vimeo.com/87071130 ( 2012 )

---

Par @Calimaq : Aka @Lionel_Maurel . Juriste & bibliothécaire

On le connait aussi pour ses Copy-Madness (compilation des aberrations produites la course au Copyrigth) qu'on retrouve sur son blog ou sur https://www.numerama.com/tag/copyright-madness/

Il est membre de @La_Quadrature_du_Net .

__

@Lawrence_Lessig auteur de "Code is law : Le code, et les autres lois du cyberespace"

/ https://lessig.org/product/code/ puis

/ https://lessig.org/product/codev2/

* https://framablog.org/2010/05/22/code-is-law-lessig/ ( en français )

* https://harvardmagazine.com/2000/01/code-is-law-html

> https://liens.vincent-bonnefille.fr/?OEdrKg

2000 2010 2011 2012

`-. U P E R cool folder-architectured co-www-exhibition index page ftp ( 2020 )

`-'

@the_wrong : digital art biennale https://thewrong.org

the squatted.online embassy reflects on the possibilities of squatting a digital space ♦ in the context of our exhibition, we try to look at the internet as an architectural space where each webpage is a building ♦

+>

https://squatted.online/squat/mailbox/call-for-artists.html : 2019 :

Back in 2003 , Steven Johnson [1] highlighted some of the major aspects of the internet by describing it as a city. Indeed, the web has been built and experienced by many people; wide participation has fueled its growth, yet this interconnection is cordoned into parts, each retaining its own independence.[...] For this reason, algorithms on social media, or any other kind of tracking algorithms, act as a reminder that the promise of a free internet has evolved into a powerful surveillance tool.

...

Edit javascript into a html page with `eval()`...

https://squatted.online/squat/main_entrance/staircase/meta-mezzanine/

Some strange blank pages with strange links in source code

An happy messy place

...

txt interessant sur le cyber-squatting, ses limites (et contradictions)

https://liens.vincent-bonnefille.fr/?QE9y1Q

---

Electro + eZine édition_zine

https://squatted.online/squat/main_entrance/staircase/floor_2/bedroom_1/drawer/index.html

via : https://www.are.na/minkyoung-kim/low-tech-network

A rant approximating the content of this document was delivered to an audience of new media artists and activists by James Wallbank, Coordinator of Redundant Technology Initiative, at The Next 5 Minutes conference in Amsterdam, March 1999 .

=================

' "Lowtech" means technology that is cheap or free.

Technology moves on so fast that right now we can recover low-end Pentiums and fast Macintoshes from the trash. Lowtech upgrades every year. But we don't have to pay for it.

Lowtech includes hardware and software. We advocate freeware and low cost software. We particularly advocate the use of low cost, open source operating systems.

[...]

Lowtech counters exclusivity. Lowtech is street level technology.

Text is great for communicating. Write down what you want to say. Make it clear and simple and non-exclusive.

Email is still the "killer app". Fast, low cost global communication for the ordinary citizen is genuinely something new.

HTML is good for lots more than web pages. Now you can author all sorts of graphical stuff with a plain text editor.

Use the web for plain text and images. It's simple and cheap and quick and it works.'

Ce sont aussi des réseaux sociaux.

Des manifestations d’opposant Hong Kongais ou de gilets jaunes, des mariages, des défilés de mode pour Animal_Crossing .

[...]

Par exemple, le premier métavers à s’être fait connaître du grand public est Second_Life .

[...]

En septembre 2007 à cause de la crise des subprimes qui affectent également les banques du jeu, d’une lassitude parce que l’univers devient trop complexe et redondant, et la montée de Facebook jugé plus simple, Seconde_Life devient de plus en plus déserté, jusqu’à ne plus attirer grand monde.

[...]

- Nintendo détient Animal_Crossing

- Epic_Games détient Fortnite

- Microsoft détient Minecraft

- Facebook détient Horizon "

= GAFAM_NATU

- Les reportages à voir sur le sujet

- Comment ça fonctionne ?

- Pourquoi c’est utile ?

- Pas de FAI ? Pas de problème

- Le prix ? Moins cher

- Résilient

- Censure

- Neutralité/Vie Privée

- Communauté

.dead

{cette bulle} m'a bien inspiré

J'ai depuis fais plusieurs articles/bulles à ce sujet : bibliothèque_librairie

Plus+ spécifiquement :

J'adore @serveur410

Dans l’ombre d’internet… des bibliothèques illégales

-

Qui sont les bibliothèques de l’ombre ?

- Les bibliothèques de l’ombre généralistes :

- Memory of the World #<3

- Library Genesis*

- Library.nu Gigapedia

- Imperial Library of Trantor

- textz.com https://textz.com <3

Les bibliothèques de l’ombre spécialisées : - UbuWeb art artiste

- Monoskop** art

- Aaaaarg*** (sur invitation)

- Sci-Hub search_engine science @Sci-Hub

- Quand l’illégalité fait naître l’utilité

- L’histoire des bibliothèques de l’ombre

-

https://libgen.fun

https://alternativeto.net/software/z-lib/ (...) @Z-Libary

** https://monoskop.org/Shadow_libraries <3

*** https://monoskop.org/Aaaaarg > https://aaaaarg.fail

+> https://liens.vincent-bonnefille.fr/?GrqFDw

"Le développement de la publicité sur Internet n’a pas été exempt de tout heurt, le tout premier mail publicitaire (spam) en 1978 a, par exemple, connu une vive réaction d’indignation. [7] De la même façon, les bloqueurs de publicité, petits outils qui bloquent techniquement les différents affichages publicitaires sont apparus et ont été rapidement adoptés au moment où la publicité a commencé à inonder de nombreux sites pour maximiser les « impressions publicitaires ». L’invasion publicitaire est devenue trop forte et les internautes avertis se protègent ainsi des multiples « popups », affichages conduisant vers des sites malveillants, renvois et rechargements intempestifs, etc."

<<3 https://bloquelapub.net/

*5 Attention, tout était loin d’être parfait sur bien d’autres sujets.

*6 @John_Perry_Barlow , « A declaration of the independance of Cyberspace », 8 fév. 1996 à Davos, https://www.eff.org/cyberspace-independence

+> https://liens.vincent-bonnefille.fr/?KtNoxg

*7 Brad Templeton, « Reaction to the DEC Spam of 1978 », https://www.templetons.com/brad/spamreact.html

Voire aussi : https://liens.vincent-bonnefille.fr/?YY-EiA