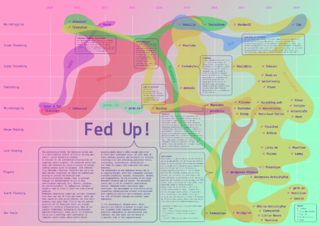

How I learned to start worrying and love privacy anonymity

ressources en masse sur les questions de sécurité (en anglais)

https://web.archive.org/web/*/https://anonymousplanet.org/guide.html

- Some low-tech old-school tricks:

-

Understanding some basics of how some information can lead back to you and how to mitigate some:

- Your Network:

Your IP address:

Your DNS and IP requests:

Your RFID enabled devices:

The Wi-Fi and Bluetooth devices around you:

Malicious/Rogue Wi-Fi Access Points:

Your Anonymized Tor/VPN traffic:

- Your Network:

Your Cryptocurrencies transactions:

Your Cloud backups/sync services:

Your Browser and Device Fingerprints:

-

The Tails route:

Tor Browser settings on Tails:

Persistent Plausible Deniability using Whonix within Tails: -

The Qubes Route:

Pick your connectivity method:

Getting an anonymous VPN/Proxy: -

Creating your anonymous online identities:

- Understanding the methods used to prevent anonymity and verify identity:

Captchas:

Phone verification:

E-Mail verification:

User details checking:

Proof of ID verification:

IP Filters:

- Understanding the methods used to prevent anonymity and verify identity:

-

Getting Online:

Creating new identities:

Checking if your Tor Exit Node is terrible:

The Real-Name System:

Via je cherchais "lokinet resolver dhcp"

"The Creative Independent is a resource

of emotional and practical guidance for creative people."

article essai_article (au pluriel) recherche_création ?!

Une mine d'or, de réflexions, de solutions, d'idées... #<3

...

TCI: How do you use the internet mindfully?

https://liens.vincent-bonnefille.fr/?2A3HYw

TCI: How to start and sustain an artist space

https://liens.vincent-bonnefille.fr/?Y2wR0Q

TCI: On feeling healthy

https://liens.vincent-bonnefille.fr/?qtjkOg

@TCI : The Creative Independent

...

How to make research-driven art 2018 @Caroline_Sinders

https://thecreativeindependent.com/essays/how-to-make-research-driven-art

wallabag ici

TCI utilise beaucoup are.na

dans son partage de ressources

Une mine d'or on vous dit #<3

beaucoup d'articles (favoris / rss) sur les dn_darknet dn_tor_onion dont dn_lokinet

https://127.0.0.1:43110/1CpqvBQWSzZSmnSZ58eVRA9Gjem6GdQkfw

...

A Review of Lokinet (Oxen): A Road to Nowhere?

How to Take Back the Internet by Choosing the Internet

https://cheapskatesguide.org/articles/take-back-the-internet.html/

The names of some decentralized networks are ZeroNet, I2P, Tor, IPFS, Freenet, Lokinet, Scuttlebutt, and Aether

https://thephotographersgallery.org.uk/imaginingnetworks #<3

.dead => https://web.archive.org/web/20210626174703/https://thephotographersgallery.org.uk/imaginingnetworks

interview

https://invidious.fdn.fr/watch?v=PGtQT_PGeGQ

part of ( 2022 )

https://aksioma.org/new.extractivism

œuvres / pièces

...

https://thephotographersgallery.org.uk/joana-moll

https://www.janavirgin.com ( site de l'artiste )

_DEFOOOOOOOOOOOOOOOOOOOOOREST ( 2016 )

https://www.janavirgin.com/CO2/DEFOOOOOOOOOOOOOOOOOOOOOREST.html

.

_THE DATING BROKERS ( 2018 )

https://datadating.tacticaltech.org

https://datadating.tacticaltech.org/viz

.

_ALGORITHMS ALLOWED ( 2017 )

http://algorithmsallowed.schloss-post.com

.

_THE HIDDEN LIFE OF AN AMAZON USER ( 2019 )

https://www.janavirgin.com/AMZ/

. . .

Le @CSNI est un site ressources / processus.créa.art

FULL .pdf

via CSNI – Centre for the Study of the Networked Image

https://www.centreforthestudyof.net/ [bulle]

...

via https://networkedart.blog/blog/2020/10/12/geoff-cox-the-museum-of-ordure-2001-onwards/

from https://liens.vincent-bonnefille.fr/?tIgT6g

Some cool titles :

NFTS and Photography

Rhizome ArtBase Relaunch

Alternative networks in Cuba

Book launch: Aesthetic Programming

Call for funded PhD: Networked Curating

The Environmental Impacts of Digital Cultural Production

Between Camera & Network: Art and Documentation in Post-Photographic Culture

via https://networkedart.blog/blog/2020/10/12/geoff-cox-the-museum-of-ordure-2001-onwards/

from https://liens.vincent-bonnefille.fr/?tIgT6g

https://networkedart.blog/blog/2021/06/13/isea-workshop-blog-the-museum-of-ordure-by-bilyana-palankasova/

"Networked Art Practice after Digital Preservation”

The Museum of Ordure’s Mission is to examine:

The cultural value of ordure, shit, rubbish.

The waste of human resources through various ownership, production, and management regimes.

What is shit for some, has value for others.1

finded via https://liens.vincent-bonnefille.fr/?ZAgXwA

Un article en anglais français sur la philosophie markdown, quelque tips-conseils futés .

Un site-blog plein de resources sur l'écriture programmative...

Voir aussi :

-

10 Best Dark Web Monitoring Tools for Network Admins in 2021

https://www.comparitech.com/net-admin/best-dark-web-monitoring-tools/ -

dapphp/TorUtils :

PHP classes for interacting with Tor over the control protocol, querying directory authorities and servers, and DNS exit lists.

https://github.com/dapphp/TorUtils -

Txtorcon documentation ( todo )

https://txtorcon.readthedocs.io/en/latest/examples.html

(( https://liens.vincent-bonnefille.fr/?searchtags=tor+app_tools ))

List security tools

VPN TOR DNS alt.net

... with examples

ActivityPub

>> https://gitlab.com/lidia_p/fediposter/

>> http://redecentralize.github.io/alternative-internet/ proto altweb annuaire_index VPN dns

- Les blogs qui veulent durer pour toujours

- Les notes qui veulent durer 100 ans

- Les smartphones qui veulent durer 10 ans

- Les pistes pour produire une technologie qui dure :

- La stabilité financière

- Le logiciel libre

- La décentralisation/la distribution

- Les protocoles

- La portabilité

- La cryogénisation

.dead

{cette bulle} m'a bien inspiré

J'ai depuis fais plusieurs articles/bulles à ce sujet : bibliothèque_librairie

Plus+ spécifiquement :

J'adore @serveur410

Dans l’ombre d’internet… des bibliothèques illégales

-

Qui sont les bibliothèques de l’ombre ?

- Les bibliothèques de l’ombre généralistes :

- Memory of the World #<3

- Library Genesis*

- Library.nu Gigapedia

- Imperial Library of Trantor

- textz.com https://textz.com <3

Les bibliothèques de l’ombre spécialisées : - UbuWeb art artiste

- Monoskop** art

- Aaaaarg*** (sur invitation)

- Sci-Hub search_engine science @Sci-Hub

- Quand l’illégalité fait naître l’utilité

- L’histoire des bibliothèques de l’ombre

-

https://libgen.fun

https://alternativeto.net/software/z-lib/ (...) @Z-Libary

** https://monoskop.org/Shadow_libraries <3

*** https://monoskop.org/Aaaaarg > https://aaaaarg.fail

+> https://liens.vincent-bonnefille.fr/?GrqFDw

"Le développement de la publicité sur Internet n’a pas été exempt de tout heurt, le tout premier mail publicitaire (spam) en 1978 a, par exemple, connu une vive réaction d’indignation. [7] De la même façon, les bloqueurs de publicité, petits outils qui bloquent techniquement les différents affichages publicitaires sont apparus et ont été rapidement adoptés au moment où la publicité a commencé à inonder de nombreux sites pour maximiser les « impressions publicitaires ». L’invasion publicitaire est devenue trop forte et les internautes avertis se protègent ainsi des multiples « popups », affichages conduisant vers des sites malveillants, renvois et rechargements intempestifs, etc."

<<3 https://bloquelapub.net/

*5 Attention, tout était loin d’être parfait sur bien d’autres sujets.

*6 @John_Perry_Barlow , « A declaration of the independance of Cyberspace », 8 fév. 1996 à Davos, https://www.eff.org/cyberspace-independence

+> https://liens.vincent-bonnefille.fr/?KtNoxg

*7 Brad Templeton, « Reaction to the DEC Spam of 1978 », https://www.templetons.com/brad/spamreact.html

Voire aussi : https://liens.vincent-bonnefille.fr/?YY-EiA

21 juillet 2020 , par @La_Quadrature_du_Net

"Au commencement, Internet était un espace d’expérimentation sans chef, nous étions libres de nous déplacer, de nous exprimer, d’inventer et de créer. Dans les années 2000 , la sphère marchande s’est mise à y prendre de plus en plus de place. La publicité s’y est développée et s’est présentée comme un moyen de financer des services en ligne. Grâce aux données sur les utilisateurs de ces services, les méthodes de ciblage publicitaire ont évolué et ont séduit de plus en plus d’annonceurs."

/Hacking Related Documentaries x265/

Documentaires sur-autour du hacking

( direct depuis un site de référence en la matière )

jQuery each() method foreach loop over array object, complex json array. Get table cell data using jquery $.each() method, Example of using jquery $.each()

++

https://www.sitepoint.com/jquery-each-function-examples/

https://davidwalsh.name/javascript-array-tricks-3

https://flaviocopes.com/how-to-break-for-loop-javascript/

français >>

https://developer.mozilla.org/fr/docs/Web/JavaScript/Reference/Instructions/break

Les bases en français :: https://developer.mozilla.org/fr/docs/Apprendre/Commencer_avec_le_web/Les_bases_JavaScript

/ | _____/ /__________ ____ ____ _____/ /_

/ /| | / ___/ __/ ___/ __ \/ __ \/ __ \/ ___/ __/

/ ___ |(__ ) /_/ / / /_/ / /_/ / /_/ / / / /_

/_/ |_/____/\__/_/ \____/ .___/\____/_/ \__/

/_/

__HyperWeb 5D - Metavers Numérique centré sur l'Humain__

Mesh decentralized Unified P2P Fat Protocol Layer. Connectors between Libre Money, ScuttleButt, IPFS, ... Salamalec between Nodes and Human.

::

c'est quoi?

Le rêve d'un Internet sans GAFAM_NATU , sans Datacenter. Hébergé et opéré par nous tous... Un réseau asynchrone, anoptique, qui fonctionne par ami d'ami ( P2P Anoptikon ).

It is autonomous, doesn't need permanent connectivity and is Human centered ONLY. It behaves like The " BLOB creature "

///

https://git.p2p.legal/axiom-team/astroport/src/branch/master/ANA/01.home/default.fr.md >>>

Né dans les 70s de l'idée d'interconnecter les ordinateurs de la planète, colonisé par les marchands, les banques et les publicitaires, le réseau des réseaux ne ressemble aucunement au système d'information planétaire (IP) imaginé à l'époque! L'architecture client / serveur préférablement choisie aura donné naissance aux autoroutes et aux fermes de données (datacenters) actuelles. Consommatrices de ressources,

ces Forteresses exfiltrent nos données et petit à petit nous entraînent vers leur " Cloud " Privé Global. L'exploitation de nos données personnelles y est intensive pour notre bien-être et notre sécurité, en échange de la "gratuité" de leur services. Vous pensiez ne pas avoir le choix? Sachez que l'alternative Gratuite et Libre existe !!

===

3615 GAFAM_NATU

>>>

https://git.p2p.legal/axiom-team/astroport/src/branch/master/ANA/02.metaverse/default.fr.md

>>>

!!!! "P2P" / Web 4D / Anoptikon Blockchains Personnelles + IPFS + SSB

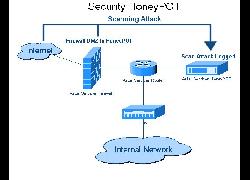

"Dans le jargon de la sécurité informatique, un honeypot est une méthode de défense active qui consiste à attirer, sur des ressources, des adversaires déclarés ou potentiels afin de les identifier et éventuellement de les neutraliser."

Projet de lutte contre le spam

https://www.projecthoneypot.org/

HP en français, leur fonctionnement, les stratégies, quelques tutos ressources

http://igm.univ-mlv.fr/~dr/XPOSE2009/botnets/honeypot.html

Liste d'HP en anglais

https://github.com/paralax/awesome-honeypots

https://www.smokescreen.io/practical-honeypots-a-list-of-open-source-deception-tools-that-detect-threats-for-free/

Que se passe-t-il quand le mouvement s’arrête ? Que se passe-t-il quand un corps, microbiologique ou humain, végétal ou minéral, animal ou stellaire, se met en travers du flux des choses et nous oblige à la suspension ? Ces questions ont été mises en état d’urgence par la dernière crise sanitaire du Capitalisme Mondial Intégré : la pandémie de Covid-19 et sa conséquence inédite sur les flux d’humains et de marchandises.

Atlas du geste

http://www.pourunatlasdesfigures.net/