@ici Amy Plant

élève à l'école 42...

Un ton décalé, perso, une belle narration

MAJ : pas un blog, un jardin !

https://liens.vincent-bonnefille.fr/?fEu6wQ

Outil de prise de notes

Mon dendron (alt redirect link) projet_perso

hébergé sur Github

<- première approche : mise en page/prod avec Dendron

-> refonte, nouvelle approche, interface perso :

https://liens.vincent-bonnefille.fr/?38oZdQ

Dendron c'est quoi ?

"Les dendrites (du grec δένδρον déndron «arbre») sont des prolongements du corps cellulaire des neurones dont elles partagent les organites",

Source : https://fr.wikipedia.org/wiki/Dendrite_(biologie)

Image exposée sur de la page d'accueil de Drendon

[ 2 · Zettelkasten méthode et les slip-boxes ]

-

La prise de note intelligente avec la méthode Zettelkasten - Organisologie

https://organisologie.com/prise-de-note/ veille_blog_actu français -

Visualisation d’une documentation personnelle réticulaire français <3

https://www.arthurperret.fr/visualisation-documentation-personnelle-reticulaire.html -

The Barbell Method of Reading • Zettelkasten Method

https://zettelkasten.de/posts/barbell-method-reading/ -

Introduction to the Zettelkasten Method • Zettelkasten Method

https://zettelkasten.de/introduction/#luhmann-s-zettelkasten -

How I use Outlines to Write Any Text • Zettelkasten Method

https://zettelkasten.de/posts/how-i-use-outlines-to-write-any-text/ -

Méthode Zettelkasten - Zettlr Docs

https://docs.zettlr.com/fr/academic/zkn-method/

[ 1 · mon interrogation commence autour de //Dendron, intégré à //Codium ]

- Dendron - Features [ service d'hébergement ] or [ use__with_Github git ]

https://wiki.dendron.so/notes/4bb85c39-d8ac-48ad-a765-3f2a071f7bc9.html

[ Un sujet-ressource autour de ces questions de logiciel ] <3

- Show HN: Dendron – A Hierarchical Tool for Thought | Hacker News

https://news.ycombinator.com/item?id=24898373

[ alternativeto //Dendron ]

-

Page wiki de Dendron à ce sujet

( dendron est plus flexible et opensource... beaucoup de fonctionalités à la traine ou en dev. ex: non intégration des sidenotes, non présence des graphviz... mais basé sur vscode et autres avantages) -

Dendron Alternatives and Similar Projects (Mar 2021)

https://www.libhunt.com/r/dendron -

Top 6 memex Open-Source Projects (May 2021)

https://www.libhunt.com/t/memex -

Obsidian

https://obsidian.md [ Propriétaire clone ] -

MindForger

https://github.com/dvorka/mindforger

[ 3 · Roam (propritaire) ]

-

Foam | A personal knowledge management and sharing system for VSCode

https://foambubble.github.io/foam/ -

Open source alternatives to Roam Research : selfhosted

https://www.reddit.com/r/selfhosted/comments/f0z6yd/open_source_alternatives_to_roam_research/ -

28 Alternatives to Roam Research | Product Hunt | Product Hunt

https://www.producthunt.com/alternatives/roam-research -

Org-roam User Manual

https://www.orgroam.com/manual.html#A-Brief-Introduction-to-the-Zettelkasten-Method

[ Mapping argumentation organisation tree ]

-

Argdown (sous //codium)

https://argdown.org/ -

A first example | Argdown

https://argdown.org/guide/a-first-example.html#detailed-reconstruction-of-the-argumentation -

Theia - Cloud and Desktop IDE Platform

https://theia-ide.org/

[ Tools ]

-

Yalm tool checker

http://www.yamllint.com/ -

Data Viz links

https://github.com/Zettelkasten-Method/zkviz

[ Convertion MD ]

-

Une question abordée ici et proposant par exemple :

-

Pandoc pour convertir plein de formats MD_markdowns-wiki-dates

...

à ne pas confondre avec une alternativeto grav_wordpress ,

/MD focus et twig/ (great with Dendron) -

https://dev.to/jillesvangurp/using-pandoc-to-create-a-website-1gea

MAJ deux outils de notes plus simples avec de nombreuses fonctions

https://logseq.com <3 (pricing mais Obsidian_Dendron like)

https://alternativeto.net/software/logseq/about/

très similaire à :

_

Athens

https://athensresearch.github.io/athens/#/graph

https://alternativeto.net/software/athens/

@Darknet_Diaries ( podcast )

https://darknetdiaries.com/episode/13/

https://darknetdiaries.com/transcript/13/ hypothesis

https://liens.vincent-bonnefille.fr/?cVx5Bw

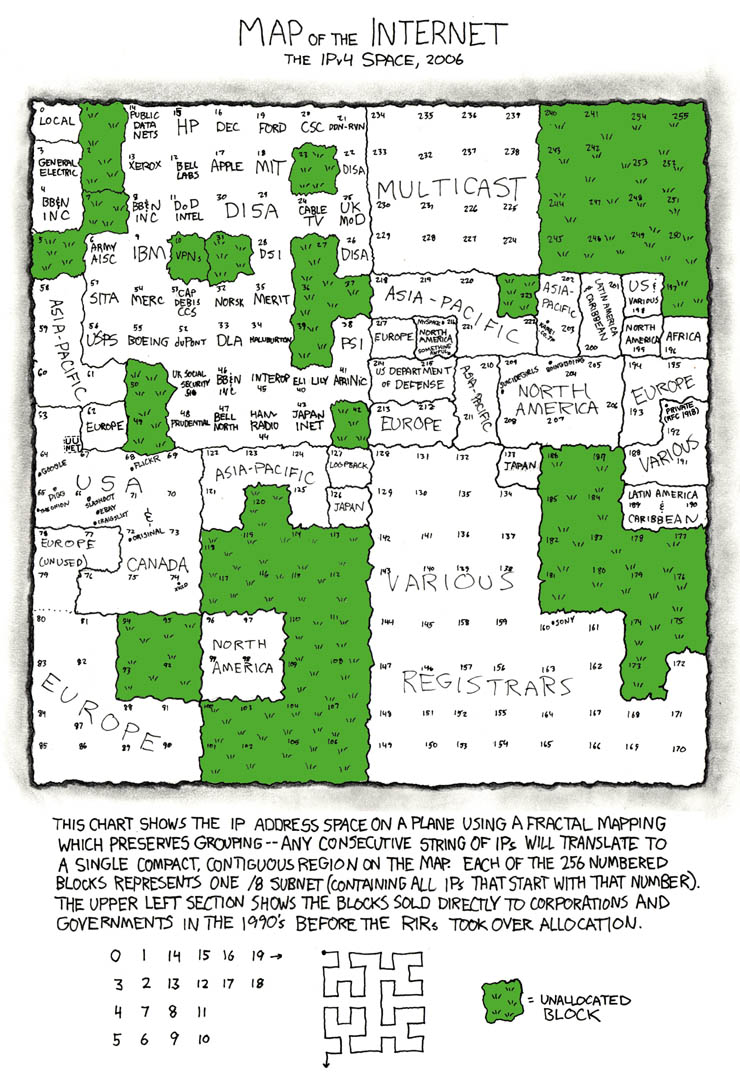

"While playing around with the Nmap Scripting Engine_ (NSE) we discovered an amazing number of open embedded devices on the Internet. Many of them are based on Linux and allow login to standard BusyBox with empty or default credentials. We used these devices to build a distributed port scanner to scan all IPv4 addresses. These scans include service probes for the most common ports, ICMP ping, reverse DNS and SYN scans. We analyzed some of the data to get an estimation of the IP address usage.

All data gathered during our research is released into the public domain for further study. "

2012

-

Carte interactive

http://census2012.sourceforge.net/hilbert/index.html -

Paper (intro)

https://census2012.sourceforge.net/paper.html -

paper (étude)

https://citeseerx.ist.psu.edu/document?repid=rep1&type=pdf&doi=ccc3f8ae7e9bdfadc98d17b731e3a85f2c4834bb -

archive :

https://web.archive.org/web/20180216031145/http://census2012.sourceforge.net/paper.html

Adresses IP

( et masques de sous-réseau )

-

https://www.frameip.com/masques-de-sous-reseau/ hypothesis

Une adresse IP divisée en 2 parties

cest le masque de sous réseau qui rend distinct les 2)

la première (avec des bit 1 => contient le réseau)

la seconde (avec des bit 0 => id unique d'une machine sur ce réseau)l’adresse IP est une suite de 4 octets, soit 32 bits. Chacun des ces bits peut prendre la valeur 1 ou 0. Et bien il nous suffit de dire que les bits à 1 représenteront la partie réseau de l’adresse, et les bits à 0 la partie machine

-

https://fr.wikipedia.org/wiki/Octet hypothesis

En informatique, un octet est un multiplet de 8 bits codant une information1. Dans ce système de codage s'appuyant sur le système binaire, un octet permet de représenter 2^8 (2puissance8) nombres, soit 256 valeurs différentes.

IP 0.0.0.0 -> 255.255.255.255

-

htps://www.frameip.com/masques-de-sous-reseau/

Calcul nombre total :

En y regardant d’un peu plus près, on peut calculer le nombre de machines que l’on peut identifier à l’aide de cet adressage. Ainsi, on utilise 4 octets, soit 32 bits, soit encore 2^32 adresses (2 exposant 32 adresses) Or 2^32 = 4 294 967 296, on peut donc définir un peu plus de 4 milliards d’adresses !!!

-

CAIRN (leur attribution)

https://fr.wikipedia.org/wiki/Internet_Corporation_for_Assigned_Names_and_Numbers

Story

(1) Chercheurs en sécurité trouvent qu'un grand nombre de machines ont le port Telnet ouvert

(1a) Nmap : https://www.kali.org/tools/nmap/

(1b) qu'ils sont peu sécurésés avec un pwd par défaut

(2) Ils décident de répliquer à grande échelle l'experience ( illégale )

=> Augmenter le nombre de ces machines

( = les hacker ==> pouvoir y installer d'autres logiciels que ceux du constructeur )

(3) Ils se rendent compte du grand nombre de machines = 40000+

( 420,000 systems )

(3b) Ils auraient pu en faire une armée de bot => attaque DDOS

(4) Ils décident d'utiliser ce super pouvoir pour :

(4a) - faire une photographie du réseau

càd - de toutes les connexions IP qui répondent au pings

//// un projet a grande échelle avec une lourde logistique + adaptabilité

///// + éthique , ils décident de ne pas s'attaquer à certaines infra

///// + d'user un minimum d'énergie

==> de sauvegarder ces données

==> ( 3.6 billion==milliard IPs )

(4b) de débusquer un virus ( Aidra ) présent sur "leurs" machines

== Aidra 30,000 /sur les/ 420,000 Cara

+ prévenir les usagers des routeurs mal sécurisés

(4c) d'en faire la spatialité / map / visualisation

. . .

ÉTUDE COMPLETE 2018

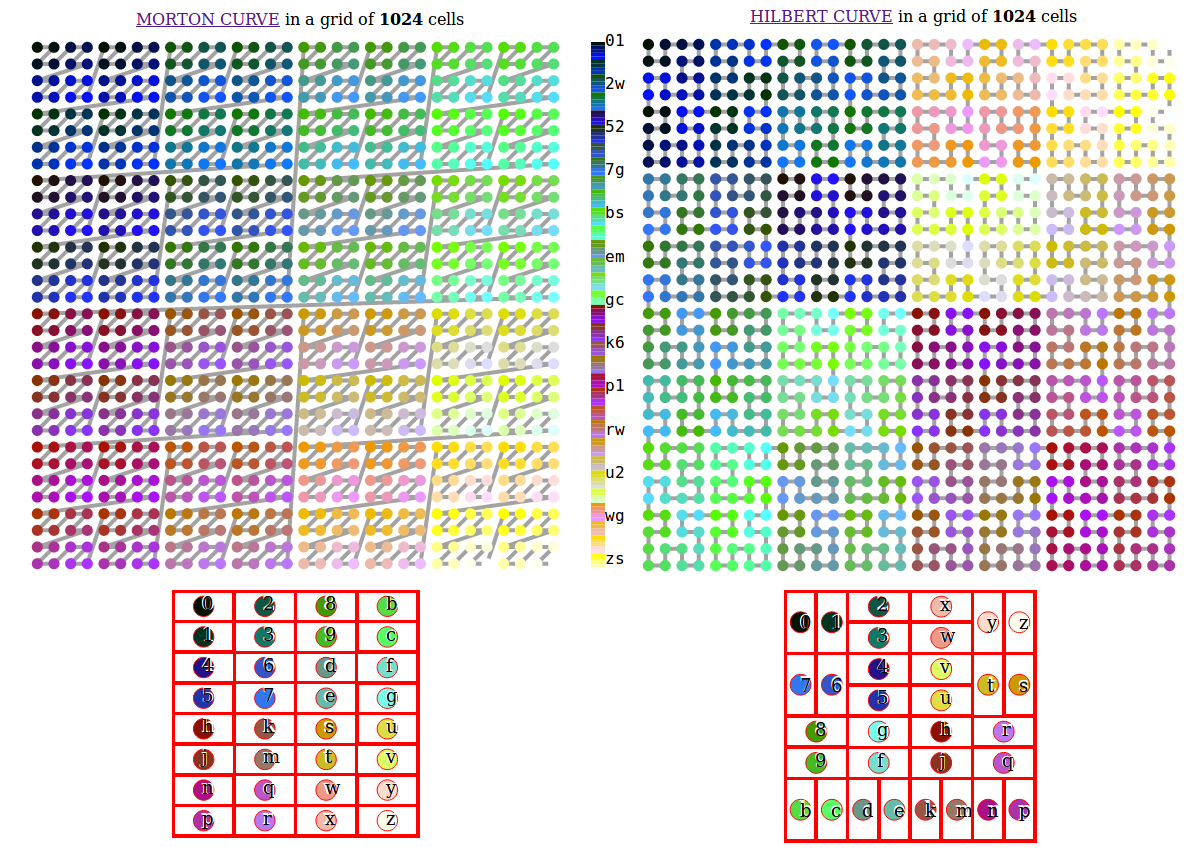

? pourquoi Hilbert Curve

-

https://blog.benjojo.co.uk/post/scan-ping-the-internet-hilbert-curve

? passer entre toutes les plages d'IP ( masques de sous-réseaux )

: Courbe de remplissage

fr : https://fr.wikipedia.org/wiki/Courbe_remplissante

eng : https://en.wikipedia.org/wiki/Space-filling_curve

-

https://blog.benjojo.co.uk/asset/OHMMBrt565

-> git tool https://github.com/measurement-factory/ipv4-heatmap

( APNIC : https://fr.wikipedia.org/wiki/Asia-Pacific_Network_Information_Center )

TLD

- git Carabot TLDs

https://github.com/decal/werdlists/blob/master/dns-toplevel/carna-botnet-tlds.txt - .apple

https://icannwiki.org/.apple

Articles ( hypothesis )

- DarknetDiaries ( podcast )

https://darknetdiaries.com/transcript/13/ hypothesis - Researcher sets up illegal 420,000 node botnet for IPv4 internet map • The Register

https://www.theregister.com/2013/03/19/carna_botnet_ipv4_internet_map/ - Hacker Measures the Internet Illegally with Carna Botnet - DER SPIEGEL

https://www.spiegel.de/international/world/hacker-measures-the-internet-illegally-with-carna-botnet-a-890413.html

WHOIS MAPS

- Internet Identifier Consumption (IIC) - CAIDA

https://www.caida.org/archive/id-consumption/ - IPv4 Census Map - CAIDA

https://www.caida.org/archive/id-consumption/census-map/

COMICS

-

https://xkcd.com/195/ (map and grass not used parts)

-

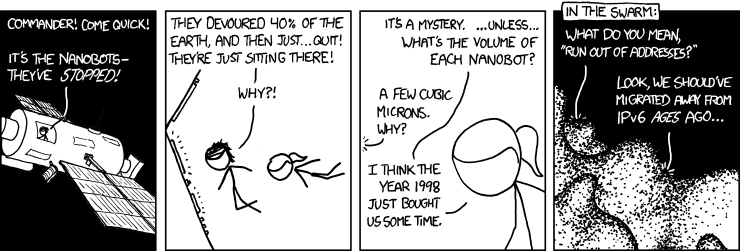

https://xkcd.com/865/ ( nano bots en manque d'IP(v4) )

- 865: Nanobots - explain xkcd

https://www.explainxkcd.com/wiki/index.php/865:_Nanobots - 802: Online Communities 2 - explain xkcd

https://www.explainxkcd.com/wiki/index.php/802:_Online_Communities_2 - 195: Map of the Internet - explain xkcd map_carte GAFAM

https://www.explainxkcd.com/wiki/index.php/195:_Map_of_the_Internet

Breaches / Vulnerabilities

- https://www.shodan.io

- https://informationisbeautiful.net/visualizations/worlds-biggest-data-breaches-hacks/

@Nicolas_Maigret avait produit une carte de la distance entre les points/villes du monde

« Pour comprendre le fascisme allemand, nous devons revenir à l’Angleterre de Ricardo. » Par cette phrase, @Karl_Polanyi résume l’enjeu de son livre La Grande Transformation paru en 1944 :

Entrons dans la satanic mill, la fabrique du diable, pour comprendre comment l’idéal libéral d’un marché autorégulateur a conduit au fascisme.

Sommaire

L'utopie du marché autorégulateur • 2:27

Les marchandises fictives • 13:47

L'autoprotection de la société - Le double mouvement • 17:23

L'avènement du fascisme • 26:47

Vers un socialisme démocratique • 29:20

+ https://blogs.mediapart.fr/abahcmoi/blog/050519/propos-de-la-societe-ingouvernable-de-gregoire-chamayou

Dans ma bibliothèque ::

https://bib.vincent-bonnefille.fr/book/96

" Exposé donné par @Antoinette_Rouvroy dans le cadre de la @Chaire_Géopolitique_du Risque , organisée par le département de Géographie de l'ENS " 2016

@ENS_École_normale_supérieure

https://invidious.fdn.fr/watch?v=bNN3PMkMSfY :

" Après m'être d'abord intéressée au potentiel "prédictif" des tests de dépistage et de diagnostic génétiques et ses implications en termes d'égalités, d'opportunités sur les marchés de l'emploi et de l'assurance ainsi que dans les débats relatifs à l’État providence aux États-Unis et en Europe, j'ai commencé à m'intéresser aux implications juridiques, politiques et philosophiques des nouvelles pratiques statistiques nourries par les données numériques disponibles en quantités massives (les big data).

... Je me suis rendue compte que ces nouvelles pratiques de détection, de classification et d'évaluation anticipative des propensions et comportements humains fondées sur les techniques du numérique constituaient de nouveaux modes de production du "savoir", de nouvelles modalités d'exercice du "pouvoir", et de nouveaux modes de "subjectivation", bref, une nouvelle gouvernementalité algorithmique, succédant, en quelque sorte, sans pour autant les remplacer complètement, aux régimes de pouvoir - souveraineté (droit de laisser vivre et de faire mourir), régime disciplinaire (réforme des psychismes individuels par intériorisation des normes, que les individus disciplines "incarnent" d'eux-même) et biopouvoir (droit de faire vivre ou de laisser mourir) - mis en lumière par Michel Foucault.

@Antoinette_Rouvroy , docteur en sciences juridiques de l'Institut universitaire européen (Florence, 2006), est chercheuse qualifiée du FNRS au centre de Recherche en Information, droit et Société (CRIDS). "

Par @Lawrence_Lessig – janvier 2000 – Harvard Magazine

(Traduction Framalang : Barbidule, Siltaar, Goofy, Don Rico)

"Nous sommes à l’âge du cyberespace. Il possède lui aussi son propre régulateur, qui lui aussi menace les libertés. Mais, qu’il s’agisse d’une autorisation qu’il nous concède ou d’une conquête qu’on lui arrache, nous sommes tellement obnubilés par l’idée que la liberté est intimement liée à celle de gouvernement que nous ne voyons pas la régulation qui s’opère dans ce nouvel espace, ni la menace qu’elle fait peser sur les libertés."

[...]

Cette régulation est en train de changer. Le code du cyberespace aussi.

Et à mesure que ce code change, il en va de même pour la nature du cyberespace.

Le cyberespace est un lieu qui protège l’anonymat, la liberté d’expression et l’autonomie des individus,

il est en train de devenir un lieu qui rend l’anonymat plus difficile, l’expression moins libre et fait de l’autonomie individuelle l’apanage des seuls experts.

[...]

Le code élémentaire d’Internet est constitué d’un ensemble de protocoles appelé TCP/IP. Ces protocoles permettent l’échange de données entre réseaux interconnectés. Ces échanges se produisent sans que les réseaux aient connaissance du contenu des données, et sans qu’ils sachent qui est réellement l’expéditeur de tel ou tel bloc de données. Ce code est donc neutre à l’égard des données, et ignore tout de l’utilisateur.

Ces spécificités du TCP/IP ont des conséquences sur la régulabilité des activités sur Internet. Elles rendent la régulation des comportements difficile. Dans la mesure où il est difficile d’identifier les internautes, il devient très difficile d’associer un comportement à un individu particulier. Et dans la mesure où il est difficile d’identifier le type de données qui sont envoyées, il devient très difficile de réguler l’échange d’un certain type de données. Ces spécificités de l’architecture d’Internet signifient que les gouvernements sont relativement restreints dans leur capacité à réguler les activités sur le Net.

[...]

Si c’est le code qui détermine nos valeurs,

ne devons-nous pas intervenir dans le choix de ce code ?

Devons-nous nous préoccuper de la manière dont les valeurs émergent ici ?

[...]

Des gens décident comment le code va se comporter.

Des gens l’écrivent. La question n’est donc pas de savoir qui décidera de la manière dont le cyberespace est régulé : ce seront les codeurs.

[...]

quand l’État se retire, la place ne reste pas vide. Les intérêts privés ont des objectifs qu’ils vont poursuivre.

En appuyant sur le bouton anti-Étatique, on ne se téléporte pas au Paradis. "

à retrouver sur mon World of Text ::

https://www.yourworldoftext.com/~vincentb/

X : 1 Y : -5

Conférence, ressources : https://liens.vincent-bonnefille.fr/?NZY9jg

[...]

« Code Is Law » devient de plus en plus « Law Is Code ». Les principes du droit d’auteur peuvent en effet être transcrits en langage machine et interprétés automatiquement par des algorithmes. C’est la logique depuis longtemps à l’oeuvre derrière les DRM (Digital Right Management), première tentative technique d’agir sur le Code pour le mettre en conformité avec la loi. Mais au-delà des DRM, le « Droit de Regard de la Machine » déborde aujourd’hui les simples verrous numériques pour déboucher sur des systèmes de surveillance et de contrôle à grande échelle.

[...]

La question est alors de savoir comment préserver le Code originel, garant de l’exercice des libertés sur Internet, pour éviter cette injection robotisée d’un droit négocié entre acteurs privés, directement au coeur des protocoles et des algorithmes s’appliquant à l’essentiel de nos échanges en ligne."

Il retrace la lutte anti-piratage et ripostes telles Hadopi / Lopsi 2 qui avait mené à un black-out du web :

http://phanux.web.free.fr/index.php?article12/hadopi-black-out

https://en.wikipedia.org/wiki/Protests_against_SOPA_and_PIPA

Conférence :

https://www.slideshare.net/calimaq/law-is-code-comment-la-proprit-intellectuelle-menace-larchitecture-ouverte-dinternet

https://vimeo.com/87071130 ( 2012 )

---

Par @Calimaq : Aka @Lionel_Maurel . Juriste & bibliothécaire

On le connait aussi pour ses Copy-Madness (compilation des aberrations produites la course au Copyrigth) qu'on retrouve sur son blog ou sur https://www.numerama.com/tag/copyright-madness/

Il est membre de @La_Quadrature_du_Net .

__

@Lawrence_Lessig auteur de "Code is law : Le code, et les autres lois du cyberespace"

/ https://lessig.org/product/code/ puis

/ https://lessig.org/product/codev2/

* https://framablog.org/2010/05/22/code-is-law-lessig/ ( en français )

* https://harvardmagazine.com/2000/01/code-is-law-html

> https://liens.vincent-bonnefille.fr/?OEdrKg

2000 2010 2011 2012

Espace web infini Hotglue

alternativeto : EtherPad (,;

"Your World of Text is an infinite grid of text editable by any visitor. The changes made by other people appear on your screen as they happen. Everyone starts in the same place, but you can scroll through the world using your mouse."

https://www.yourworldoftext.com/~vincentb/ ( projet_perso )

https://elmcip.net/creative-work/your-world-text ( Recherche, litterature 2.0 )

Low-tech Magazine questions the belief in technological progress, and highlights the potential of past knowledge and technologies for designing a sustainable society. Because a web redesign was long overdue — and because we try to practice what we preach — we decided to build a low-tech website that meets our needs and abides by our principles. 2020

Articles :

https://solar.lowtechmagazine.com

- How and why I stopped buying new laptops

- How to Make Biomass Energy Sustainable Again

- The Solar Powered Website in Spanish, French, and Other Languages

- How to Make Wind Power Sustainable Again

- Keeping Some of the Lights On: Redefining Energy Security

- How Circular is the Circular Economy?

@viaa Olia webring inpired

ActivityPub

>> https://gitlab.com/lidia_p/fediposter/

>> http://redecentralize.github.io/alternative-internet/ proto altweb annuaire_index VPN dns

- Les reportages à voir sur le sujet

- Comment ça fonctionne ?

- Pourquoi c’est utile ?

- Pas de FAI ? Pas de problème

- Le prix ? Moins cher

- Résilient

- Censure

- Neutralité/Vie Privée

- Communauté

.dead

https://web.archive.org/web/20210126095838/https://serveur410.com/dans-lombre-dinternet-des-bibliotheques-illegales/

{cette bulle} m'a bien inspiré

J'ai depuis fais plusieurs articles/bulles à ce sujet : bibliothèque_librairie

Plus+ spécifiquement :

J'adore @serveur410

Dans l’ombre d’internet… des bibliothèques illégales

-

Qui sont les bibliothèques de l’ombre ?

- Les bibliothèques de l’ombre généralistes :

- Memory of the World <3

- Library Genesis*

- Library.nu Gigapedia

- Imperial Library of Trantor

- textz.com https://textz.com <3

Les bibliothèques de l’ombre spécialisées : - UbuWeb art artiste

- Monoskop** art

- Aaaaarg*** (sur invitation)

- Sci-Hub search_engine science @Sci-Hub

- Quand l’illégalité fait naître l’utilité

- L’histoire des bibliothèques de l’ombre

-

https://libgen.fun

https://alternativeto.net/software/z-lib/ (...) @Z-Libary

** https://monoskop.org/Shadow_libraries <3

*** https://monoskop.org/Aaaaarg > https://aaaaarg.fail

+> https://liens.vincent-bonnefille.fr/?GrqFDw

21 juillet 2020 , par @La_Quadrature_du_Net

"Au commencement, Internet était un espace d’expérimentation sans chef, nous étions libres de nous déplacer, de nous exprimer, d’inventer et de créer. Dans les années 2000 , la sphère marchande s’est mise à y prendre de plus en plus de place. La publicité s’y est développée et s’est présentée comme un moyen de financer des services en ligne. Grâce aux données sur les utilisateurs de ces services, les méthodes de ciblage publicitaire ont évolué et ont séduit de plus en plus d’annonceurs."