" State of the Onion is a compilation of updates from the Tor Project different projects, highlights of the work we’ve accomplished during the year and what we are excited about in the upcoming year. It also has a session for updates from projects that are part of the Tor community. " 2021 ( vers 2022 )

2020 : https://invidious.fdn.fr/watch?v=IyWyTypRGWQ

Tombé dessus en cherchant des infos sur :

- /SnowFlake/ ( ou comment partager hyper facilement votre connexion depuis votre navigateur pour aider ceux.celles qui sont censuré.e.s proxy )

- /onionCat/ ( VPN ici )

Au sujet d'Arti / Rust / Refonte de Tor ... @serveur410 petit post :

https://serveur410.com/la-reecriture-de-tor-le-projet-arti/

. . .

censure des IP Tor (bridge)...

vers plus de rotation d'IP...

. . .

! OONI

New UI // firefox

: 22:00

@Mathew_Finkel

- ! Tor VPN project

: 31:00

@Gus

- Run Bridge Campagn

- Location Hangouts ( rdv, réunions ;) )

- Translate l10n -- Supports

- 2022 :: Mailinglist + User Support + Relay Gamification (?!!)

: 35:00

@Georg

Bad relays - new scanners/monitorings :(

- " Network Health "

( Performance, scalability network safety ) - New Bandwidth Scanner (sbws)

- monitoring overloaded relays-bridges

- outdated relays/bridges removes

- 2022 : ... optimisation, less overload/performances

: 40:30

@Hiro -- Metrics Dev

- New UI metrics interface

- Better accuracy

- onionpref add "a" instances about Gardes Nodes

- datas from opperators

- ( Relay Searchengine )

- Onion Sevices

: 44:00 - 2022 : New Metrics ...

More formats for better tools for the commu...

: 45:30

@Jim_Newsome (+ @Roger_Dingledine )

- Shadow Simulator - Emulate OS/VM + Network (Release 2.0)

( permet un bon debug, log multi-versions )

"arti" ne rust implementation of tor

: 51:00

@Mike - product Lead

- Improuvements ? (surveys.sondages) .. Speed, blocking, privacy...

- TCP Vegas (??)

Vers une meilleurs expérience de navigation (moins entravée)

- Contournement de réputation lists / bans (ip) de sites, dont CloudFlare...

: 55:00 - Exit Captcha Token :

" will allow us to create a separate set of Exits than can only used after presenting a token that prove the user previously solved a captcha. (( Serval tokens handed out for a single captcha )) "

( Je comprend que par l'usage de relais dédiés le nombre de captcha sera moins nombreux à résoudre )

Moins de Bots/Spam/Scraping...

: 56:50

" Cryptography

We actualy dont need strong unforgeability

We need extremely strong unilingability,

... such that token cant be stored until a Quantum computer come along, and then linked.

We also need to be very careful about anonymity sets. Our best option are Chaum tokens and Privacy Pass

- Common popular anonymous credentials, such as Coconut are PQ-linkable "

: 58:00

- Middle Nodes attaks....

- Vanguards adddons... (second layer of Guard Nodes )

- 2022 - Improvements - vanguards, DOS_PoW otken, dropmark attacks, Tagging restitnace_Raccons,

@Alex_Færøy

Censures . . .

Hearth, VOIP + webRTC +Drop packets

- Traffic Splitting

muliple connexions relay-paths to reconnect to Bob (on conection drop)

: 1H

:: 05:20

@Nick_Matherwson

Arti : a new Rust Based Tor implementation

Why Rewrite ?

depuis 2002, avec securité

(C) not Safe, memory...

oblige d'aller lentement

produit des bugs

Ccode spagetti code

Hard to test/change/ ex new procesors

RUST ?

Memory safety ; no NULLs

Hard to misuse APIs

friendly community ; Happy logo

Actualy works

Multi-processor same cache

Like a Library . . .

Steps : API / Performance / Anticensorship / Onion Services / Replace C

Futur / Need Help ;)

:: 12:36

// Donation :)

@anarcat - SysAdmin Lead

Materiel, servers, ressources, issues... . . .

Mail servers, new services... GitLab...

:: 17:55

@Al_Smith FundRaising (financement-dons, leveur de fonds)

WHY TO CARE ?

News visuals privacy is a human right

Human, self story

Sud @USA queer kid

un espace hors de sa bulle conservateurs

Tout ca n'aurait pas pu avoir lieu sans vie privée

Why exists as organisation

Gouv.Corp - vs action collectif

Apple pedo.scan / NSO Pecasus / Location Data /

Pandemic at Home Covid change privacy /

. letters, communication contre ces attaques

. pour la vie privée... propos plus large que tech.

Why Donate ? Témoignages

- Utilise pour médication/doctors

- Depuis la Chine...

- Domestique violences

- Honkong Protests politics

- Sortir des bulles de propagandes politique (centre europe)

:: 28:00

Recap . . .

Snowflake

UX UI

More Sceure V3

improv Data Metrics

New exp / trainings

Tor VPN

Rust/Forums ARTI

Help poeple

Hearthy ntwrk

New Shadow version simulation

... Fight For It !

:: 30

@Roger_Dingledine #<3 original tor poeple ( President and co Founder )

Rapelle intervention DefCon https://liens.vincent-bonnefille.fr/?Kn5p1w

// Group Debian + HUman to change the world

Histoire,

- Cypherpunks groups re.mailers

- P2P Community

- Internet Freedom (new comu)

Software... Code For The Poeple

Talking to user :) arround the world

about Culture, Poeple

Tor Community as Onion

Core coder - and multiples relays and layers

Then Teatchers-communicators about privacy

Poeple who need safety...

:: 35

@Gardian_Project (interlude performance)

3D non.VR live avatard

... ORBOT android f-droid as VPN SnowFlake

. . iOS :;) coming soon and open_source

:: 40:20

@Alison Library Freedom Project

. . .

todo suite....

" Today we cover an iceberg, an interesting phenomenon where we go from the surface of a topic to the very depths. For my first one I want to cover a Deep Web iceberg that's been floating arournd as old as I've been browsing. Let's see how much of it is real and how much of it falls into a joke "

J'ai connu @SomeOrdinaryGamers en 2017 quand j'écrivais mon M2... il faisait de /reviews/ de sites web cachés.

C'était plutôt chouette comme traitement exploratoire, décomplexé, humoristique mais aussi critique (un point de vu original) une invitation à la derive... mais aussi surtout une /react vidéo/, une vidéo de réaction en direct, un partage d'émotion sur le vif qui marche bien sur yt.

Il y en a plein sur YT certaines d'auto-dérision, d'autre de scam- creepypasta_fiction et certaines instructives : parler de l'iceberg c'est filer la métafore d'une méta-physique informatique (sur la base du "et si ?..") OU démystifier en expliquant comment ca marche internet : tout internet .

Car cet iceberg c'est en fait toutes les télécommunications machiniques qui échappent à la perception de nos usages techniques sans friction (nous qui n'avons pas les mains dans les cables, les yeux sur le code...)

( quantique magie ) VS ( sceptique science critique )

- Quantique is not magic

yt Quantum Mysticism is Stupid (Deepak Chopra, Spirit Science, Actualized.org)

J'en ai péché deux-trois autres :

-

Inforamtique Couche par Couche

yt The Universe Iceberg explained 2022 ..

yt The Rocket Iceberg Explained

yt The Computer Science Iceberg Explained (Part 1) 2022 #<3 -

Autres (vrac) todo

yt The Iceberg of Quantum Physics Explained 2021

yt The Mandela Effect Iceberg Explained 2021

yt The Archaeology Iceberg Explained 2021

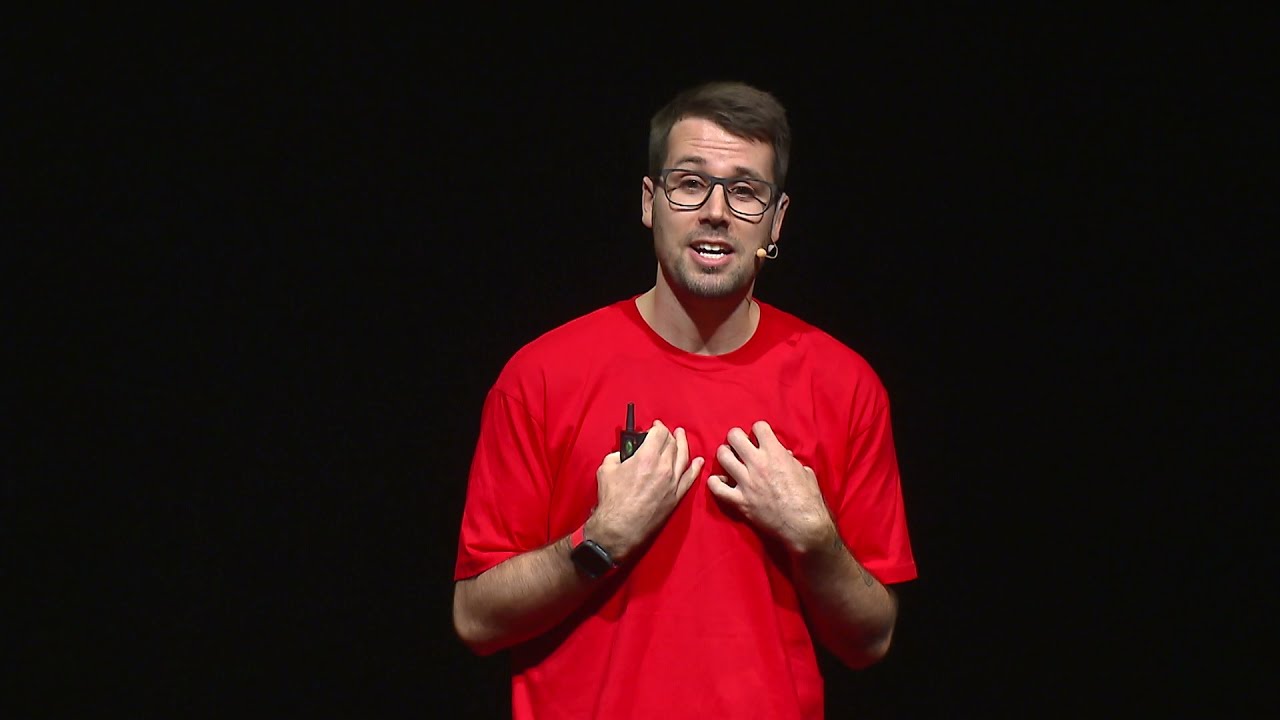

" As an app developer, Alexander knows better than most the dangers of giving away our personal data in the name of convenience and has a challenge for you to take back control. Alexander is the co-founder, and Chief Technical Officer at ClimateClever, a startup helping schools, communities and businesses reduce their carbon footprint. A full-stack developer with over ten years of experience, he previously ran an app development agency managing various teams from design and marketing to web and native mobile app developers, both in Australia and abroad. "

J'étais tombé sur leurs cartes postales 2016

Le séminaire avait l'air bien :

sujet critique à l'endroit des crypto_bitcoin (à une époque où la "hype" était très forte)

Des textes que je lirai un jour todo

" Shared December 9, 2021

A journey through the uncomputable remains of computer history, narrated by the author.

https://www.versobooks.com/books/3885-uncomputable

Interview with @Alexander_Galloway : https://youtu.be/cldpGDt-Jw8 "

Édité chez Verso ( 2021 ) on peut y lire :

" A journey through the uncomputable remains of computer history

Narrating some lesser known episodes from the deep history of digital machines, Alexander Galloway explains the technology that drives the world today, and the fascinating people who brought these machines to life. With an eye to both the computable and the uncomputable, Galloway shows how computation emerges or fails to emerge, how the digital thrives but also atrophies, how networks interconnect while also fray and fall apart. By re-building obsolete technology using today’s software, the past comes to light in new ways, from intricate algebraic patterns woven on a hand loom, to striking artificial-life simulations, to war games and back boxes. A description of the past, this book is also an assessment of all that remains uncomputable as we continue to live in the aftermath of the long digital age. "

Voir-écouter aussi

https://invidious.fdn.fr/watch?v=cldpGDt-Jw8&listen=1

Le (b)log.site de l'auteur

http://cultureandcommunication.org/galloway/uncomputer

Dans ma bibliothèque :

https://bib.vincent-bonnefille.fr/book/15

Je suis retombé sur l'envie de lire du @Alexander_Galloway

J'avais juste adoré Protocol sorti en ( 2004 ) j'en parlais ici

L'extrait de {cette vidéo} me donne encore plus envie de m'y plonger. C'est agréable d'ancrer la voix d'un humain dans son écrit...

J'entends une mise à plat des problématiques sur le computationnel, ce qui y échappe (et inversement, ce qui est colonisé par le computationnel). La lutte entropique ( chaos_trouble ) étudiée par @Claude_Shannon : de théorie en informatique tintée de cybernétique ... ça me parle.

J'ai noté des ref. dont :

Contagious Architecture :

Computation, Aesthetics, and Space,

de @Luciana_Parisi 2013 . À propos du MIT (édition) :

" A proposal that algorithms are not simply instructions to be performed but thinking entities that construct digital spatio-temporalities.

" A proposal that algorithms are not simply instructions to be performed but thinking entities that construct digital spatio-temporalities.

In Contagious Architecture, @Luciana_Parisi offers a philosophical inquiry into the status of the algorithm in architectural and interaction design. Her thesis is that algorithmic computation is not simply an abstract mathematical tool but constitutes a mode of thought in its own right, in that its operation extends into forms of abstraction that lie beyond direct human cognition and control. These include modes of infinity, contingency, and indeterminacy, as well as incomputable quantities underlying the iterative process of algorithmic processing. . . . "

En cherchant plus loin (sur les internets) je suis tombé sur

QueerOS: A User’s Manual

https://dhdebates.gc.cuny.edu/read/untitled/section/e246e073-9e27-4bb2-88b2-af1676cb4a94

( j'aime le sujet LGBTQIA repensé par l'imaginaire informatique walla todo )

Classées par catégories (Fichiers, Web, Administration, Recherche, Installation...) ces leçons sont plutôt bien faites pour apprendre les fondamentaux de Linux . Une mise en page claire et agréable ... le tout en anglais.

" services numériques professionnels alternatifs souverains libres hébergés en France. WordPress, Nextcloud, Owncloud, Rocket.Chat, Mattermost, Wekan, CodiMD "

Souveraineté numérique à la Française

Ou l'hébergement mutualisé d'app_services libres / open_source

App que je testerais / installerais bien :

- Surfer file Sharing

https://github.com/cloudron-io/surfer - Colabora (Google Docs/Microsoft Word alternative)

https://nextcloud.com/blog/how-to-install-collabora-online-in-nextcloud-hub/ - Hastebin (Code sharing, pastebin+)

https://www.toptal.com/developers/hastebin/about.md - MonicaCMR (fiches perso, contacts, relations)

https://www.monicahq.com - Codimd (Etherpad+ md_markdown)

https://codimd.math.cnrs.fr #<3 md_markdown

Contexte :

( découvert en faisant une recherche sur /Scrutari/ ...

Me fait penser au projet des amies de @Ritimo :

https://liens.vincent-bonnefille.fr/?QW7SJA )

Les acteurs du libre, prospection :

Des initiatives pour aider un passage généralisé aux logiciels libres... il y en a pas mal, avec des buisness plans qui varient

https://osinum.fr/offres/

150€ HT par mois

1 nom de domaine (.fr, .com, .org, .net)

Hébergement en France

Serveur mutualisé

100 Go

5 applications

50 utilisateurs

Gestion de groupes d'utilisateurs

Sauvegardes quotidiennes

Surveillance / Monitoring / Sécurisation

Support email

Cet outil me sert { ici, sur shaarli } et dans ma veille pour créer des aperçus de pages web.

Des captures écran (ou "instantanés") qui sont ensuite redimensionnées (thumbnails)

Me sert (et peut servir) : pour de la sauvegarde / archive :: archéologie_num .

Mises à jour . ajouts

MAJ : ajout de détection des liens vidéo Youtube / Invidious 2021

MAJ : ajout d'une sauvegarde de 5 versions (par URL-page)

MAJ : ajout d'une version datée-titrée (incorporé à l'image)

MAJ : ajout de conversion img.jpg (+ base64) 2022

MAJ : gestion des accents, dé/en.codage (partiellement)

MAJ : ajout d'un lien incitatif de YT vers #.invidious

MAJ : gestion pour img.jpg, conv. selon dimensions

MAJ : fullpage + crop + thumb

https://liens.vincent-bonnefille.fr/?l3HsUg

Outils . fonctionnement

Mon serveur utilise nodejs avec Puppeteer ( bot_scraper )

Pour éviter Chrome j'ai aussi essayé cutycapt

Je me suis inspiré de https://addons.mozilla.org/fr/firefox/addon/searchpreview/ ...

Limites

J'ai observé pas mal de modules se rapportant à /Puppeteer/ étaient liés à /PhantomJS/ ( dont le dev. est en pause et surtout l'installation sur Raspberrypi un poil unofficial (bidouille, build manuel...) pas top en matière de durée_de_vie ...

Du coup j'ai repris une mini étude de marché des logiciels de "scrapping" permettant d'explorer le web bot .... et je suis retombé sur : https://scrapy.org #<3 ( capture plus bas ) ... que j'avais utilisé en 2017 pour explorer le Darknet Tor... Du coup c'est une nouvelle piste, un autre angle d'attaque-recherche.

Résultats avec {cet} "outil maison"

! Awsome list alternativeto

https://github.com/duyet/awesome-web-scraper

ArchiveBox (alternative)

(prêt à l'emploi) (un archive.org auto-hébergé/local)

Pour une offre prête à l'emploi (avec même une version application -avec Electron-) vous pouvez utiliser ArchiveBox https://liens.vincent-bonnefille.fr/?VvYV3w ...

Moi je l'utilise à nouveau pour de la sauvegarde de sites web

(ça crée une archive Warc / html avec ressources / pdf / capture partielle / ...)

Archivebox + Pupet

-

Add ability to run JS scripts during archiving with Playwright/Puppeteer

https://github.com/ArchiveBox/ArchiveBox/issues/51

( cacher modals / popups / cookies ) -

Autoscroll before before archiving and take full-height screenshots

https://github.com/ArchiveBox/ArchiveBox/issues/80

Aller plus loin (notes pupet)

Pistes plein écran ( auto scroll sur la hauteur )

https://blog.rasterwise.com/Puppeteer-Screenshot-Full-Page-Not-Working-Possible-Fixes-and-Alternatives

https://docs.browserless.io/blog/2018/02/22/large-images.html

https://www.titanwolf.org/Network/q/5c0608d1-34ae-4c37-ae1d-2192cbbc1cd0/y

https://zxc0328.github.io/2018/02/12/hdchrome-long-capture/

via https://liens.vincent-bonnefille.fr/?ASs08Q ( cheapskatesguide.org )

Listes de sites cachés (esites, hidden-services, loki) et infos

Tor

I2P

Lokinet

Yggdrasil

Freenet

IPFS

Gopher

Gemini

fediverse

XMPP

Sur le même sujet :

BITCOIN : LA NOUVELLE RELIGION

( @Nastasia_Hadjadji 2023 )

- https://invidious.fdn.fr/watch?v=QhGB_CU3uz0

- https://youtube.com/watch?v=QhGB_CU3uz0

↳ https://www.blast-info.fr/emissions/2023/bitcoin-la-nouvelle-religion-EV91_dDHQg-Dhgc5BjCO7Q

↳ https://bib.vincent-bonnefille.fr/book/275

Leurs émissions éco =

https://www.blast-info.fr/tags/leconomie-salome-saque-1bw5MvF0T2uh2UL3X-3Wew/1

Ajoutée le December 21, 2021

" Le bitcoin est à l’image de ce système. C’est un actif qui est inégalitaire, qui est polluant, qui est spéculatif. Il est à l’image même des marchés financiers aujourd’hui. Ce n’est pas une monnaie anti système, c’est la quintessence de ce système."

Selon @Nicolas_Dufrêne , il y a urgence : le bitcoin est un danger pour le système monétaire et financier, mais aussi pour les citoyens. C’est pour cette raison qu’il appelle à l’interdire.

Pour mieux comprendre cette prise de position peu commune, Salomé Saqué interroge cet économiste anti-bitcoin, qui considère que la valeur ajoutée de cette cryptomonnaie par rapport aux moyens de paiement existants est nulle.

Journaliste : Salomé Saqué " ...

En rapport / lié à :

Le bitcoin devient un danger pour le système monétaire et financier et pour les citoyens

https://www.lemonde.fr/idees/article/2021/12/03/le-bitcoin-devient-un-danger-pour-le-systeme-monetaire-et-financier-et-pour-les-citoyens_6104588_3232.html ( Tribune )

- Nicolas Dufrêne - Economiste

- Jean-Michel Servet - Economiste

(le texte)

Prise de notes :

Point fort : Absence d'intermédiaire bancaire

- séparer Bitcoin (éco monétaire) vs Blockchains

: La plus grande invention (blc) pas seulement financier (votes, smart contrats...)

Q Faut il l'insérer dans le système monétaire ?

Q Ruée vers l'or ? Courts intéressants ?

La spéculation un problème, pas que dans le btc mais déjà dans la finance

R Explosion en 2013

Instable fluctuant (actif)

mais personnes qui en ont gagné d'autre beaucoup perdu

(perte : pas de filet de sécurité, assurance-intermédiaire)

(moins communiquée, non valorisée = le bilai du survivant ?)

Pas les garanties / recours

. Pas d'institution / tiers (vu comme point négatif)

Q Perte vs spéculation.investissement ?

"Effets de levier"

. Position plus importante que l'argent vraiment possédé (prise de risque)

. . eToro, benance... "stop lose", crédits épuisés. A cause des plateformes qui le permettent.

. Existe sur les marchés financiers

. effets artificiels sur les cours, accroît la volalité

Marché du Bitcoin est inégalitaire

certes décentralisé ( non contrôlé par 1 )

mais possession concentrée 2% contrôlerait la grande majorité

Waise = baleines

. modifient le court du bitcoin

= marché non libre ténu par des majoritairesQ Régulation // marchés financiers

R Oui mais dans le btc il y a aussi des manipulations de marché

Mais non sanctionnées ( comme sur les marchés régulés )

. Et constituent des marchés parallèles

. et reproduisent les pires défauts de la finance

Q Plus égalitaire, démocratique, rendre au peuple ?

R Non, opposé

Monnaie concentrée

non pilotable (rendue au peuple)

. Pas le cas avec la banque centrale...

. mais . leur indépendance les écarte du peuple

. . le btc encore plus, on parle à un algo, processus de minage nous ramène à :

. . . image au 19e siècle idée de la monnaie infalsifiable, quantité limité, déconectée de l'activité

. . . limitées comme l'or ... abandonnée au profit des crédits...

. . . Q // or : le bitcoin a une fin : Quantité limitée

Q Critique inflation création trop de monnaie (illimitée)

pas possible avec le bitcoin donc mieux ?

:::

R Btc et informationnel

La masse monétaire doit accompagner l'activité économique (constat historique)

Oui, un pbl avec la finance qui agit comme un trou noir et aspire la masse monétaire

mais pas une raison pour aller vers une monnaie inflationniste (comme le btc)

L'usage de bitcoin produirait un effondrement (si remplace monnaies officielles)

21million d'unités bitcoin (trop limité)

masse monétaire doit progresser en parallèle de l'économie "réelle"

21:14

R = À l'opposé d'un projet social / démocratique

1973 restriction monétaire

peur de l'inondation du marché par l'argent vs l'or

bannir les monnaies vs le btc ?

a mené à une dépression (piège)

. Beaucoup de crypto-actifs

. certains non prétention à des monnaies

. . mais "utility" tokens (dont smartcontrats)

. . peut aider au finance ment d'ICO pour innover

Pbl de la substitution

= Concurrence des monnaies s’entant crée des problèmes

Oui pour la spéculation-placement

non pour la création monétaire (comme Salvador)

Salvador pas de monnaies, soumis au dollars

. monnaie officielle, victoire pour le btc

Q Flat Taxe sur les bitcoins

R Usage non monétaire en Fr

mais Salvador et préssion de plusieurs pays

-> reconnu comme monnaie officielle, augmente le court

Incarnation de l'ultra libéralisme

- déconnecté de délibération (algo)

- souveraineté

- spéculative

- concentré dans les mains d'un groupe restrinct

- polluant

: à l'image des systèmes financiers

pollution du minage éco_animaux_nature

plus de mineurs -> plus de transactions

-> complexification des calcules

-> ordinateurs sur-puissants

Q Sujet non populaire politiquement (la critique)

R Pertes, témoignage étudiant

Non populaire de dire que c'est perdu

? Fantasme de la décentralisation

! Ripple à engendré la facilitation de transactions

Q Placement VS effondrement crise

R Risque mais pas assez grand... mais...

- Ne permet pas les paiements

- Ni lutte contre l'inflation (lien éco réelle)

- Et Risque (effet levier)

Contre Crise financière ou inflation

. Les banques ont injecté et sauvé (expansionniste)

. à augmenté la valeur du bitcoin

Doit aller vers un contrôle des banques centrales vers des projets politiques (éco, sociaux...)

Plutôt qu'un autre système dérégulé...

Q Illicite, dn_darknet ?

R 3% pour activités illégales

Cash sert au financement similaire

- Crypto actifs tel Monero

. devrait être interdit - garantie un anonymat

. en lien à la criminalité organisée, blanchiment - RansonWare 400millions de dollars

" Un front-end alternatif à YouTube "

{ Cette bulle.lien } pointe vers l'instance de la @FDN ( collectif FAI )

: FDN (French Data Network) "est un fournisseur d'accès à Internet associatif."

SOMMAIRE :

- Peertube : YT en P2P !

- Points forts d'Invidious

- Une instance comme royaume

- BONUS 1 : redirections

- BONUS 2 : plus rapide

- BONUS 3 : sur Android

- Aller plus loin, autre

Peertube : YT en P2P !

On pourrait aussi parler de PeerTube

YT en P2P (et sans pub) avec self_host_hébergement !

- ex : https://skeptikon.fr !

- ex : La battaille du libre =

https://peertube.fr/w/47e8c64d-234f-4b73-a3db-25eec1a88f43 -- Bulle

... Mais bon, {ici} je voulais parler de Invidious ...

Points forts d'Invidious

- ça reste du contenu YT, avec son économie de l' attention 24sur7 ...

- contourner cette économie ça pose la même question qu'avec /AdBlock/ : celle de la rétribution pour la création de contenus

- : on accède aux contenus sans pub ni comptage de visibilité : ça rétribue sans doute moins les créatrices.créateurs de contenus nourri.e.s par l'algo-récompense de YT .

- : en creux ça pose la question de l'engagement et vote par visionnage (traitée ici)

Mais aussi : une expérience plus fluide

C'est comme les versions "refontes" de facebook ...

Quand y a pas de scripts de trakings, cette tonne de javascripts...

Ça charge beaucoup plus vite

( cf. BONUS 2 )

Une instance comme royaume

-

Invidious est un projet facile à héberger...

: ouvrez votre propre instance !

https://github.com/iv-org/invidious -

Une instance : administration propre

-

Bien d'autres instances existent ...

http://invidio.us

https://solmu.org/pub/misc/invidio.html

https://www.thailinux.com/invidious.html

BONUS 1 : redirections

Bien entendu des addons.modules.extensions peuvent vous aider...

https://addons.mozilla.org/fr/firefox/search/?q=invidious

Vous pouvez aussi modifier les fonctions de votre navigateur / pages consultées à l'aide de scripts utilisateurs (qui font à peu près la même chose ( avec cet avantage d'être faciles à modifier dans le texte.code )) :

Pour (auto)rediriger vos liens/fenêtres youtube --> Invidious (instance à configurer)

Vous pouvez installer des scripts pour modifier les pages web qui pointent vers du contenu YT... avec ce gestionnaire de scripts : violent monkey ou grease monkey puis ::

-

script : youtube-to-invidious remplace tous les liens/vidéos du web vers votre instance

( Mais une page YT ouverte n'est pas redirigée par défaut : permet d'accéder à YT où l'on trouvera un bouton pour, si on veut, se rediriger ) -

script : invidious-redirect : redirection d'URL YT --> votre instance favorite...

BONUS 2 : plus rapide (No javascript)

Charger les pages super plus vite sans tous ces scripts...

( peut retirer de l'interaction mais ramène à un web plus saint, plus léger, celui d'une époque où textes et images suffisaient pour faire du contenu hyperlié pré_internet )

On peut ajouter des briques.modules.extensions à nos navigateurs pour leur demander de ne pas autoriser.charger les scripts de base : par défaut .

On peut aussi demander à nos navigateurs de ne pas les charger du tout (depuis les préférences) mais la gestion y est pénible si on veut pouvoir les autoriser.charger à la demande (d'une page.site à l'autre)

-

Vous pouvez essayer https://noscript.net

qui bloque les scripts de toutes les pages (avec listes blanches)

( un module.addon qu'on retrouve embarqué par défaut dans le navigateur_browser tor basé sur firefox )

: Ne pas avoir des pages qui cherchent à interagir en lançant du code "ré.actif" est un moyen de sécuriser sa navigation. -

En alternative :

https://addons.mozilla.org/en-US/firefox/addon/script-blocker-ultimate/

( à tester pour le croire, toujours rester vigilante.vigilant ! )

BONUS 3 : sur Android

Ça marche aussi pour Twitter, Instagram, Facebook...

Il existe des clones.alternatives libres/open_source respectant mieux votre vie_privée...

https://f-droid.org/fr/packages/app.fedilab.nitterizeme/

UntrackMe vous aide à opérer les redirections de liens (vers vos instances favorites)

Aller plus loin, autre

Un (très bon) article à ce sujet de la part de @serveur410

https://serveur410.com/youtube-music-sans-tracking-et-sans-compte-google/

@Aleksandra_Domanović , From yu to me ( 2014 )

Commissioned by @Rhizome , @Abandon_Normal_Devices , and @Fridericianum .

" Aleksandra Domanović used to own an international sampler of domain names: aleksandradomanovic.sk, aleksandradomanovic.rs, aleksandradomanovic.si, aleksandradomanovic.eu. It's usually enough for an artist or other public figure to claim their name on .com, and Domanović did, but by staking out real estate in the top-level domains governed by Slovakia, Serbia, Slovenia, and the European Union she reminded herself, and anyone else paying attention, about the friction of states and networks, names, and domains. Domanović was born in Yugoslavia, and when it was gone her citizenship drifted. If for some of its users the World Wide Web appears boundlessly ephemeral in comparison to the permanence of statehood, in Domanović's experience of recent history, states and domains alike are tools of control that can be surprisingly fragile and flexible.

The domains in Domanović's personal collection, which have since expired, sketched an outline of those ideas. Her new video adds details. From yu to me is about the history of the internet in Yugoslavia, or what used to be Yugoslavia. "

Vidéo ( /PeerTube/ )

https://video.blast-info.fr/w/3y8oQTZakjrXypJJoyGT4f?start=0s

Avec @Bastien_Le_Querrec et @Martin_Drago , juristes et membres de @La_Quadrature_du_Net

. . . Suite fin quinquennat

https://invidious.fdn.fr/watch?v=HlsHhnfODK8

2022 Renseignements

Boites noirs, fichages politiques, SILT, dronnes et autre joyeusetés

. . . SILT Loi renforçant la sécurité intérieure et la lutte contre le terrorisme

bulle

1. Services de Renseignements

Pratique sur les Méta_données ( et leur efficacité )

( mais légitimé comme ne touchant pas au contenu )

> Argu : Non intrusif, n'inspecte pas le contenu (contextes)

> Argu : idée que l'humain ne verait pas les signaux faibles

Lois passée, intégration des Boîtes noires (légalement)

. Sondes placées sur le réseau sans ciblage : surveillance de masse

. . /SR au commandes, garde fou critiqué (CNCTR)

2. Espaces publics

Drones, manifestations, caméra piétons, mobiles

Perfectionnées, coûts moindres, accessibles

= Loi Sécurité Global

Tentatives désinscriptions dans la loi

= Beauvau de la sécurité

> Argu : trop de caméras, besoin d'assistance :

> robot_algo, surv.automatisée

> Exemple //Marseille ... //St_Etienne micros dans la rue (scies électriques, accidents)

Généralisation dans les marchés publics de logiciels inclus

> Exemple //Paris les Halles algo contre les maraudages dans les fluxs

TAJ : Surveillance faciale

. Exemple //Nice vers la fin de l'anonymat.. Caméras piétons

Comment se retirer d'un dossier ou actualiser statuts...

Dossiers interagis, questionnés en direct

Contrôle Défaillance des institutions sensées nous protéger dont @CNIL

( 1979 Informatique et Libertés ) très peu présente, sanctions.

3 Surveillance Privée, Internet, les GAFAM_NATU

D'une utopie vers la centralisation ( à but capitalistique )

celui des publicités ciblées...

Cookies

Technique dévoyée, à la base simple "témoin de connexion"

Identification unique transformée en moyen de traçage publicitaire

Déduction des préférences utilisateurs classésCambridge Analitica fuite_leak

Usage ?contrefait de l'API de facebook

Applications de ciblage via ses données agrégées

qui sert d'intermédiaire et de transport du message à la cible

et de lui délivrer un message politiqueFacebook se présente comme un service Social

Mais une extorsion du consentement à but d’analyse et de profilage ciblé

vers des suggestions ciblées

a permis une intrusion_vulnérabilité

> Ex : /Criteo/ sites de presse

- Analyse des comportements

- Historiques et autres sites

=> sans avoir l'identité civil ( malgré l'anonymat )

=> Reconstitution d'une identité par les traces numérique

. Identité numérique (et /footerprint/)

. https://duckduckgo.com/?q=EFF+cover+your+traces&ia=web

RGPD censé protéger 2016

Peur d'un affaiblissement (profite aux corp.)

Échelle Européenne, époque Snowden...

Finalement extrêmement protecteur ... si . bien appliqué

- Le consentement doit être libre

(et reste une exception dans le RGPD) - Si ce consentement est obligé alors il n'est pas vraiment... libre

.. sans alternative / interopérabilité ce consentement est limité - Si le RGPD appliqué facebook serait impossible (agence pub)

... action collective de la Quadrature 2018

... pour porter plainte contre Google

.... en 2021 bloquées (la plupart)

... à poussé à une exode en Irlande

( Plaintes collectives ... pour vérifier si la CNIL peut être saisie

( et mener à des sanctions/effets concrets

Autre exemple citoyenne de saisir juridiction avec les drones...

mène avec une impasse.

Conclusion

- Illégalité des GAFAM captant les données

-

- exposés mais plein d'autres champs ou fichages (PASP)

... fichage politique dont identité sexuelle... article

- exposés mais plein d'autres champs ou fichages (PASP)

- Réinventer la lutte

- Calendrier législative du gouvernement

.. Loi sur les drones

.. /Digital Service Act/ à l'échelle Européenne (buisness numérique privé)

.. Loi de Police 2022 // jeux Olympiques

Pour aller plus loin

-

@Félix_Tréguer ( éd. Fayard ) 2021 ::

... L'utopie déchue : Une contre-histoire d'Internet sur un siècle

... https://bib.vincent-bonnefille.fr/book/278 -

@Sylvain_Louvet ( @Arte Boutique ) 2020 ::

... Tous Surveillés : 7 milliards de suspects

... Remerciements puis live de questions

/Blast, Le souffle de l’info/ 2021

Site d’information français d’actualités et d’investigation indépendant

J'avais bien aimé l'édition de leur expo collective en ligne

. Des pépites 2019 2020 :

. https://liens.vincent-bonnefille.fr/?bKaWvA

. . un /design/ par /floor/ (étages) en ascii_art

. . . reprenant les arborescences "par défaut" des serveurs de fichiers ftp

.

Elles.Ils reviennent et cette fois c'est la Rave 2021

actu.candidature { cf. lien.bulle }

Avec des promesses de web_performance

A la conception de leur site web =

https://basel.codes #<3

web_master web_créatifs inspiration

donnent des cours workshops... sur dn_dat

https://github.com/baselcodes/teaching/tree/master/workshops/201903WS_copy_it_right%40HGK_masterstudio

( en partant de l'install de VSCode config_install tuto)

via : https://liens.vincent-bonnefille.fr/?ptopng

sujet principal : dn_lokinet

" Today we’re pleased to announce that we’ve teamed up with (( Loki )) to bring you (( SILO )) : a privacy layer for the permaweb*. With SILO, communication on the permaweb is possible without interception from any…"

Se présente comme continuité de dn_lokinet ...

et plus efficace que dn_tor_onion ...

* tiens /permaweb/, un nouveau vocable ( glossaire_notion ) popularisé dans la vague des NFT_blc ( à vérifier )

( avec la promesse d'une rétribution par transaction intégrée dans le proto d'échange )

( les /permaweb/ connaissent ainsi une flambée des prix )

( car ils créent de la valeur non fongible et certifiée -> banque_finance )

( https://medium.com/amber-group/arweave-enabling-the-permaweb-870ade28998b )

( sauvegarde fichiers d_Web d_app infini_durée_de_vie )

... J'AI CONFONDU /DecentLand/ et /DecentraLand/

( Le prix de /Arweave/ s'envole avec /DecentLand/ )

( tout autant que le métavers de /DecentraLand/ où le mètre carré flambe )

( ... suite à la création de /Meta/ par facebook )

(( je ferai une bulle à ce sujet todo ))

Je confond aussi /Metavers/ avec ActivityPub ...

Mes usages actuels

https://vincent-bonnefille.fr/index/torcheck/index.php

< utilisé là, pour mon "tor_easter_egg" > dn_tor_onion

https://vincent-bonnefille.fr/#tor

Je passe en fait par un service tiers...

qui récupère votre adresse IP de client distant

Surtout qu'il est restrictif et limites les accès avec CORS

Bon, c'est bof...

Par moi même j'y arrive pas

Quand j'utilise nodejs avec des modules pensés pour récupérer les adresses ip,... ce que j'ai en /output/... c'est ma propre IP loopback

= error_échec

L'adresse IP du client reste insaisissable...

L'état de ma recherche

Il me semble que cela vient avant tout du reverse-proxy Nginx

( qui sert.envoie.affiche les pages produites par nodejs (et Express) )

( Nginx gêre les transactions entre ma machine et la votre (client) )

Si j'ai bien compris je dois configurer X-Forwarded-For

Du coup Nginx doit être installé avec un module spécifique :

[ ngx_http_realip_module ] todo

PS : sur mon site principale hébergé chez OVH (pour le moment) les contenus sont distribués par Apache

artiste book

https://bib.vincent-bonnefille.fr/book/281

via Fog of System

: https://liens.vincent-bonnefille.fr/?CdNIXA . Bib.PDF

via https://we-make-money-not-art.com/taking-data-packets-for-a-ride-an-interview-with-mario-santamaria/

...

https://issuu.com/aksioma.org/docs/aksioma_postscriptum_37_eng_brusadin

https://www.flickr.com/photos/165651316@N06/albums/72157713172279953

http://mariosantamaria.net/Unfixed-infrastructures/TRACE-ROUTE_Natalie-Kane_Unfixed-Infrastructures_ENG.pdf

https://vimeo.com/396779096

https://vimeo.com/402631657

https://www.flickr.com/photos/165651316@N06/49556271956/in/album-72157713172279953/

https://www.flickr.com/photos/165651316@N06/49556512757/in/album-72157713172279953/

No Comment 2021

Autrice de Queer Privacy: Essays From The Margins Of Society 2017

https://www.goodreads.com/book/show/35105309-queer-privacy

LGBTQIA bibliographie

J'avais découvert sa recherche avec le génialisime /OnionScan/ yt

{ bulle, 2017 } bulle

via : https://www.centreforthestudyof.net/?p=6029 @CSNI

{ today 2021 }

" The project Critical Tracing and The Post-Photographic Image explores how images move across infrastructures. In this context, we propose a two-days workshop to approach the digital image as a transactional device that we can use to trace the infrastructure through which it circulates. "

" In 20th century photographic history and criticism the notion of trace has consistently been associated with the medium's mechanical reproducibility and its indexical relationship to reality. Yet, with the ubiquitous adoption of digital technology, photography has moved away from the singularity of the analogue medium towards a networked technology with a computational structure. Hence the question arises: How can the concept of trace and the act of tracing be reframed to account for images' algorithmic structure and their circulatory patterns amongst different contexts of reception? "

" What are the aesthetic and political implications of foregrounding such notions when rethinking parameters of production, dissemination and interpretation of networked images ? "

" Once images ceased to be perceived primarily as visual surfaces but as a vectors of relations, the notion of infrastructure gains importance, as an essential concept for framing image practices as inseparable from their materiality. Our objective is to study how infrastructure permeates our concepts and ideas about the post-photographic image. We believe that infrastructure cannot be taken for granted and tracing requires different strategies according to the materialities through which images circulate under different geopolitical and socio-technical conditions. "

Via Telegram

@Nestor_Siré in the audiance-intervenant #<3

@Anaïs_Bloch ( réparation_maintenance périphériques_devices hack )

https://www.hesge.ch/head/projet/mobile-repair-cultures-reparation-informelle-linnovation-silencieuse-cas-des-smartphones

Dernier ajout du weekend :

un accès FTP pour mes ami.e.s partageant mon NextCloud...

Parce que ya rien de plus efficace pour consulter des fichiers qu'un accès ftp

( en tout cas l'interface NextCloud ram malgré ma config de mise en cache, etc. )

J'en ai profité pour me mettre au point sur la sécurisation d'index avec /htpasswd/

J'ai ajouté à Nginx un joli habillage de dossiers : visez moi ça

+ Ajout d'un accès sFTP sécurisé (ssh) + Samba (smb) pour le local

vidéo title tld.gif)