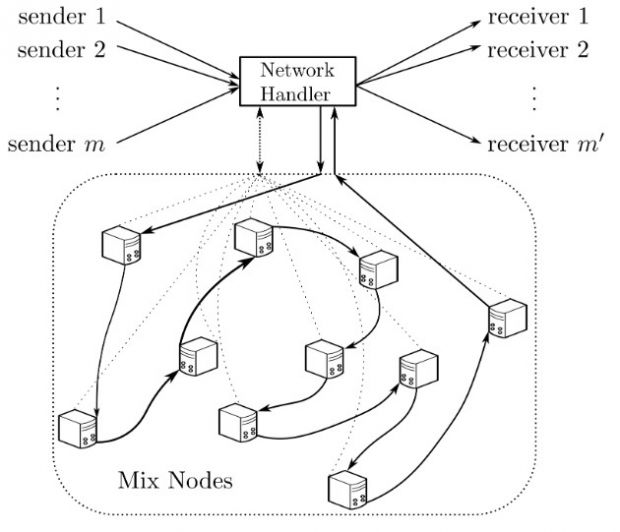

" HORNET, a high-speed onion routing network, could be deployed on routers as part of the Internet. "

... Ou l'utopie inachevée du protocole sécurisé ultime : survivance et sélection logicielle

/Tor /Hornet /Astoria /Vuvuzela /PrivaTegrity /XX

En 2015 sort un vivace concurrent à /Tor :

Hornet, la fibre optique des proto / un dn_darknet haut-débit.

À l'époque j'en entend parler mais il disparaît : abandonware .

On peut en citer plein de ces continents perdus,

/Seconde-Life /Néo-City . /Gofer /e2k ...

et dire que non ils ne sont pas morts ...

qu'ils reposent en paix dans nos cœurs ...

La durée de vie des app_tools est le fait d'une "sélection naturelle".

On pourrait en faire l'herbier numérique, leur médialogie, saisir ce qui les rend résistants ou les pousse dans l'oubli. Quels malins génies les rendent populaires sur le marché du logiciel (libre ou non) ? Ce vaste marché concurrentiel des alternativeto ...

En référence je conseil cet historique des avancées en sécurité informatique hacking (overview)

https://liens.vincent-bonnefille.fr/?DuJryA

https://www.freehaven.net/anonbib/

-

Il y a eut (?) /Hornet {cette bulle} - 2015

https://www.01net.com/actualites/hornet-un-remplacant-de-tor-pour-surfer-anonymement-avec-des-debits-de-93-gbits-s-661110.html

. cite : HORNET: High-speed Onion Routing at the Network Layer (Arvix)

( comme /Tor un mixnet / overlay-network / onion routing network ) -

Il y devait y avoir /Astoria - 2015

https://www.01net.com/actualites/astoria-le-client-tor-alternatif-qui-veut-mater-la-surveillance-de-la-nsa-655511.html

cite : Measuring and mitigating AS-level adversaries

against Tor (Arvix)

Et {là} je faisais une petite digression devenue { Bulle }

... autour des couches.outils.moyens de sécurisation intermédiaires.stratifiées.conjointes

... DNS.DoH / HTTPS / VPN : ces "écosystèmes" d'une typologie de sécurité numérique...

... qui, sans être "Darknets" permettent d'accéder "à autre chose", des alt.DNS et indexes informels (qui, oui échappent aux yeux de tous.tes, les moteurs de recherche).

Une plongée dans l'imaginaire iceberg . . . en passant une secte et sa rétention d'informations.

-

Il y a eut /PrivaTegrity - 2016

Porté par @David_Chaum wiki :" Chaum est crédité comme étant l'inventeur du billet électronique à la suite de la publication de ses recherches en 198211. Il introduit dans ce même article la primitive cryptographique dite de signature aveugle.

Ses idées ont été décrites comme les racines techniques de la vision du mouvement Cypherpunk qui a commencé à la fin des années 1980. La proposition de Chaum était de permettre aux utilisateurs de retirer des billets électroniques auprès de leur banque et de dépenser cet argent d'une manière qui ne pourrait pas être tracée par la banque ou toute autre partie. "

-

via @Sillicon ( français ) màj 2020 ::

Un gourou du chiffrement lance /PrivaTegrity, une alternative à /Tor

https://www.silicon.fr/un-gourou-du-chiffrement-lance-privategrity-une-alternative-a-tor-135394.html

. cite /Hornet https://www.silicon.fr/hornet-un-reseau-danonymisation-a-la-mode-tor-en-haut-debit-122583.html

. cite /Vuvuzela https://www.silicon.fr/vuvuzela-une-messagerie-qui-fait-du-bruit-pour-garantir-lanonymat-133962.html ( Git )

-

via @Wired - 2016

The Father of Online Anonymity Has a Plan to End the Crypto War

https://www.wired.com/2016/01/david-chaum-father-of-online-anonymity-plan-to-end-the-crypto-wars/

. cite https://fr.scribd.com/doc/294737065/cmix-anonymization-by-high-performance-scalable-mixing#download&from_embed" Cryptographer David Chaum's ideas helped spark the decades-long war between encryption and government. Now he's back with a new idea designed to end it. "

-

Note : mettre fin à la cryptowar c'est perdre la cryptowar...

Pas de demi mesure technique, pas de backdoor, pas de contre-partie avec les Renseignements !

https://www.sebsauvage.net/links/index.php?OhKXwg ( source, père de { shaarli } )

... dont le projet semble avoir maturé :

-

via @BusinessWire

( un écosystème d_app et crypto_bitcoin -altcoin )

https://www.businesswire.com/news/home/20220125005777/fr/" Lancement d'une application de messagerie privée sur xx network, le réseau décentralisé à résistance quantique "

" La solution xx messenger basée sur la blockchain protège le contenu des messages et les métadonnées avec une résistance quantique sans précédent " blockchaines_blc

-

Est basé sur cMix ... Mix_network ( Onion_Routing )

un https://fr.wikipedia.org/wiki/Mix_network

Réflexions, ouvertures

Utopie de l'infini possible (#todo : bulle spécifique)

Se pose la question de l'infini développement ou de l'utopie numérique.

De cette idée d'un solutionnisme technique... oui, mais à quoi / comment / pour et par qui ?

Je suis dans cette lecture ( article critique ) :

Pourquoi ces imaginaires progressistes par la technologie ?

(au regard du rêve ubiquitaire et du travail libre et "Le prix du « friction less »")

https://walla.vincent-bonnefille.fr/share/1434 wallabag

https://maisouvaleweb.fr/a-quoi-bon-changer-les-technologies-si-on-ne-change-pas-les-rapports-sociaux/

Obsolescence, Abandonware :

Survivre sur le marché des idées et du réalisme technique

J'ai un peu l'impression ici d'avoir fait une médialogie entre sf_fiction_futuriste et archéologie_num du présent... dans laquelle je me demande pourquoi tel idée-média s'implante.survie.perdure. Quel est alors son héritage ? Que raconte cette survivance des besoins auxquels il répond ?

Une question ( obsolescence ) qu'on trouvait chez @Cheapkatesguide au sujet de Lokinet (un site de vulgarisation info autonomiste linux bulle) ... au regard de ces altweb sans vie, aux multiples cul-de-sacs et moteurs sans résultat...

Via "Adieu Darknet bonjour Librenet" 2017 -- BULLE zaFv1A

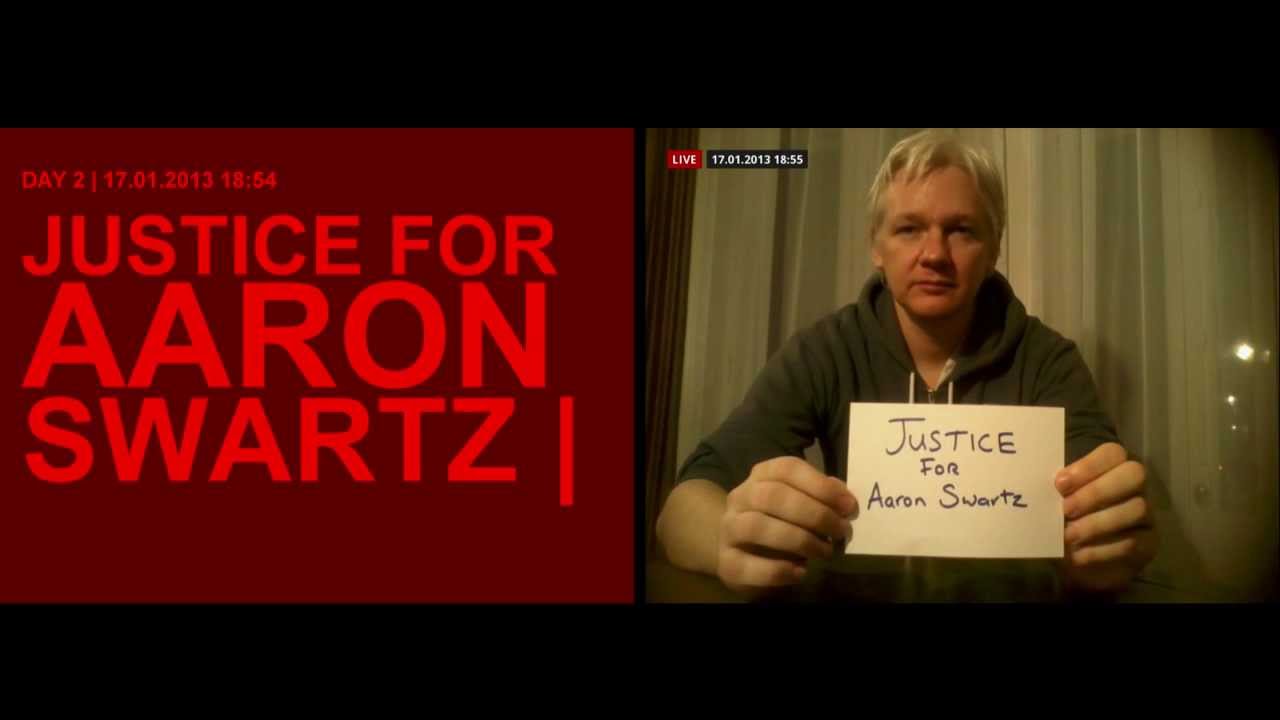

" A Live Mail Art Piece where a parcel containing a camera is sent to Julian Assange at the Ecuadorian through the Royal Mail. " 2013

' «Delivery for Mr. Assange» is a 32-hour live mail art piece performed on 16 and 17 January 2013. On 16 January 2013 !Mediengruppe Bitnik posted a parcel addressed to Julian Assange at the Ecuadorian embassy in London. The parcel contained a camera which documented its journey through the Royal Mail postal system through a hole in the parcel. The images captured by the camera were transferred to this website and the Bitnk Twitter account in realtime. So, as the parcel was slowly making its way towards the Ecuadorian embassy in London, anyone online could follow the parcel's status in realtime. '

Vidéos, interview_conférence ...

exposition Exposing_the_invisible thématique_revue

https://exposingtheinvisible.org/en/films/losing-control-delivery-for-mr/

exposition @The_Black_Chamber ::

https://vimeo.com/210417315

Opera Calling / Delivery for Mr. Assange / Random Darknet Shopper ...

https://vimeo.com/157831003 ( processus.créa.art #<3 )

[ 41:50 ] Black --> Equador

exposition @The_Influencers (exposé long, plusieurs pièces) :

https://vimeo.com/147480984 2015

Vidéo présentation @Aaron_Swartz #<3

- "Mythologies du Darknet" 2013 #!

sur https://www.franceculture.fr/emissions/place-de-la-toile/mythologies-du-darknet@Amaelle_Guiton :

Journaliste, journaliste indépendante après avoir officié plusieurs saisons à la Matinale du Mouv’. L’auteur de Hackers, au cœur de la résistance numérique, aux éditions du Diable Vauvert. Tient le blog Technopolis (journalisme au futur extérieur).

@Olivier_Tesquet :

Journaliste à Télérama où il suit plus particulièrement les questions numériques. Auteur de Comprendre Wikileaks .

@Jérémie_Zimmermann / @La_Quadrature_du_Net :

Porte-parole et co-fondateur de la Quadrature du Net, association qui milite pour la défense d’un Internet libre et ouvert.

- "Adieu Darknet bonjour Librenet" 2017

https://www.franceculture.fr/emissions/la-methode-scientifique/adieu-darknet-bonjour-librenet@Amaelle_Guiton

@Jean-Philippe_Rennard

@Olivier_Tesquet (bonus)

- "Le grand méchant darknet" 2017 (Redif')

https://www.franceinter.fr/emissions/affaires-sensibles/affaires-sensibles-12-mai-2021

( = ) - "Le darknet" 2017 (Redif')

https://www.franceinter.fr/emissions/affaires-sensibles/affaires-sensibles-du-vendredi-19-novembre-2021

( original datant de 2017 ici )

- "Darknet Diaries, le podcast des bas-fonds d'internet" 2021 (Short)

https://www.franceinter.fr/emissions/la-chronique-de-thomas-biasci/la-chronique-de-thomas-biasci-du-vendredi-05-novembre-2021 @Darknet_Diaries #<3 +bulle

Essai de @Mark_Alizart

Puf Perspectives Critiques 20 Février 2019

( Grand format - Librairie Gallimard PARIS )

Dans ma Bibliothèque ::

https://bib.vincent-bonnefille.fr/book/53

" [...] Pour Mark Alizart, il n'en est rien. Avec l'avènement des crypto-monnaies, c'est à un véritable bouleversement de la nature même de la valeur, de toute valeur, qu'elle soit financière ou autre, que l'on assiste. Désormais, la valeur n'est plus quelque chose qui est décidé par une institution ou un marché, mais quelque chose qui se construit et s'échange par le miracle d'une décision technique - rendant pour la première fois accessible un communisme qui ne soit pas utopie. Ce nouveau communisme, ce cryptocommunisme, ne sera pas celui de la propriété ; il sera celui de la valeur. "

" [...] Pour Mark Alizart, il n'en est rien. Avec l'avènement des crypto-monnaies, c'est à un véritable bouleversement de la nature même de la valeur, de toute valeur, qu'elle soit financière ou autre, que l'on assiste. Désormais, la valeur n'est plus quelque chose qui est décidé par une institution ou un marché, mais quelque chose qui se construit et s'échange par le miracle d'une décision technique - rendant pour la première fois accessible un communisme qui ne soit pas utopie. Ce nouveau communisme, ce cryptocommunisme, ne sera pas celui de la propriété ; il sera celui de la valeur. "

Sommaire

- Première partie : Réinitialiser le marxisme.

Chapitre 1 : Un matérialisme de la pensée.

Chapitre 2 : Les Soviets plus le Wifi.

Chapitre 3 : Le communisme contre la communication.

Chapitre 4 : La part maudite.- Deuxième partie : Le Capital enchaîné.

Chapitre 5 : Bitcoin.

Chapitre 6 : La parole d'argent.

Chapitre 7 : Pour en finir avec les Communs.

Chapitre 8 : L'appropriation collective des moyens de production monétaire.- Troisième partie : Une nouvelle internationale.

Chapitre 9 : La maladie infantile du cryptocommunisme.

Chapitre 10 : Les fonctionnaires de l'universel.

Chapitre 11 : L'administration des choses.

Chapitre 12 : La monnaie vivante.- Conclusion : Le Royaume.

On en parle ici ( crypto-optimiste/enthousiaste mais critique - wallabag )

http://blog.lavoiedubitcoin.info/post/Cryptocommunisme

-

Résumé : NOTES.transcript : bin_pad

-

Série de conf. à la GaitéL ... https://liens.vincent-bonnefille.fr/?26yO4A

-

Article Libération Au début était le code ( wallabag )

J'avais lu cet ouvrage juste après mon rendu de M2 sur le sujet...

J'avais découvert l'auteur avec INFORMATIQUE CÉLESTE, 2017

Dante SOCKS5 Proxy Server Setup | CYBERPUNK https://www.cyberpunk.rs/dante-socks5-proxy-server-setup

" Dante Socks Server is developed by Inferno Nettverk "

Project page https://www.inet.no/dante/

UNoficial mirror : https://github.com/notpeter/dante

( ou comment changer d'adresse IP avec un ordinateur lointain vpn_proxy )

{ Ce site } fait une veille_blog_actu sur les outils de hacking ( intrusion_vulnérabilité )

Dante’s Internet: “Serious Business”

Visuellement.Imaginairement ( text_image ) le Minotaure et la représentation des enfers proposés par Dante font partie de la mythologie des dn_darknet

- Mèmes.Images autour de l' iceberg ou de l' oignon , d'une complexité par couches / plis pour le labyrinthe

- des strates profondes de l'enfer Dantesque accueillant.regroupant les damné.e.s selon leurs péchés/tabous/punitions

qui est repris dans certaines représentations imagées et moqueuses.joueuses.trolls (Mèmes) sur l'organisation du "web-profond" ou "darknet" pensé comme "les profondeurs pénultièmes des Internets"... deepweb_dw - le tout mélangé.inspiré par un imaginaire technique.conceptuel faisant état du séparation des usages et contenus selon les proto ... une séparation par couches du réseau qu'on retrouve avec le schéma d'organisation et d'aide à la conception OSI (qui sépare les moments du dev. ou de la chaîne de production de l'information entre plusieurs "couches")

C'est une image cherchant à séparer.ordonner le "bien" du "mal" par une suite logique de méfaits gradués. Un régime des lois_justice où l'on retrouve par exemple la fraude et spam_scam comme acte délictueux. Il s'agit par là de penser les bonnes conduites et leur modération politique/institutionnelle ( CGU ) ...

Dans un tel espace d'autonomie individuelle ( qu'est le www world.wild.web ) il semble alors régner une anarchie : celle de l' anonymat / perte de toute id.entité / origine sociale ( l'individu est livré à lui-même : auto_self_perso ). Cette sortie du social produirait davantage d'actes égoïstes, libertariens ( liberté_libertaire ) hors de toute morale ou code de bonne conduite. Ce laisser faire produirait alors du chaos_trouble dans l'organisation sociale.

Et Dieu tout puissant et régissant ( État_gouvernement ) serait mort au profit de l'individu roi : autonome des autres, le self-made-man ( je pense ici à l'invention de liberté libérale individualiste expliquée par ici )

Un même, une époque

- Je retrouve cette image.sujet autour des années 2017 ( j'étais dans mon mémoire et j'y faisais référence )

- On retrouve cette approche.référence ici blog de recherche dédié : Dante Today

- qui cite un article de Médium ici...

- Aussi bien que sur un site de divertissement comme : La boîte verte fun

... Google images

" State of the Onion is a compilation of updates from the Tor Project different projects, highlights of the work we’ve accomplished during the year and what we are excited about in the upcoming year. It also has a session for updates from projects that are part of the Tor community. " 2021 ( vers 2022 )

2020 : https://invidious.fdn.fr/watch?v=IyWyTypRGWQ

Tombé dessus en cherchant des infos sur :

- /SnowFlake/ ( ou comment partager hyper facilement votre connexion depuis votre navigateur pour aider ceux.celles qui sont censuré.e.s proxy )

- /onionCat/ ( VPN ici )

Au sujet d'Arti / Rust / Refonte de Tor ... @serveur410 petit post :

https://serveur410.com/la-reecriture-de-tor-le-projet-arti/

. . .

censure des IP Tor (bridge)...

vers plus de rotation d'IP...

. . .

! OONI

New UI // firefox

: 22:00

@Mathew_Finkel

- ! Tor VPN project

: 31:00

@Gus

- Run Bridge Campagn

- Location Hangouts ( rdv, réunions ;) )

- Translate l10n -- Supports

- 2022 :: Mailinglist + User Support + Relay Gamification (?!!)

: 35:00

@Georg

Bad relays - new scanners/monitorings :(

- " Network Health "

( Performance, scalability network safety ) - New Bandwidth Scanner (sbws)

- monitoring overloaded relays-bridges

- outdated relays/bridges removes

- 2022 : ... optimisation, less overload/performances

: 40:30

@Hiro -- Metrics Dev

- New UI metrics interface

- Better accuracy

- onionpref add "a" instances about Gardes Nodes

- datas from opperators

- ( Relay Searchengine )

- Onion Sevices

: 44:00 - 2022 : New Metrics ...

More formats for better tools for the commu...

: 45:30

@Jim_Newsome (+ @Roger_Dingledine )

- Shadow Simulator - Emulate OS/VM + Network (Release 2.0)

( permet un bon debug, log multi-versions )

"arti" ne rust implementation of tor

: 51:00

@Mike - product Lead

- Improuvements ? (surveys.sondages) .. Speed, blocking, privacy...

- TCP Vegas (??)

Vers une meilleurs expérience de navigation (moins entravée)

- Contournement de réputation lists / bans (ip) de sites, dont CloudFlare...

: 55:00 - Exit Captcha Token :

" will allow us to create a separate set of Exits than can only used after presenting a token that prove the user previously solved a captcha. (( Serval tokens handed out for a single captcha )) "

( Je comprend que par l'usage de relais dédiés le nombre de captcha sera moins nombreux à résoudre )

Moins de Bots/Spam/Scraping...

: 56:50

" Cryptography

We actualy dont need strong unforgeability

We need extremely strong unilingability,

... such that token cant be stored until a Quantum computer come along, and then linked.

We also need to be very careful about anonymity sets. Our best option are Chaum tokens and Privacy Pass

- Common popular anonymous credentials, such as Coconut are PQ-linkable "

: 58:00

- Middle Nodes attaks....

- Vanguards adddons... (second layer of Guard Nodes )

- 2022 - Improvements - vanguards, DOS_PoW otken, dropmark attacks, Tagging restitnace_Raccons,

@Alex_Færøy

Censures . . .

Hearth, VOIP + webRTC +Drop packets

- Traffic Splitting

muliple connexions relay-paths to reconnect to Bob (on conection drop)

: 1H

:: 05:20

@Nick_Matherwson

Arti : a new Rust Based Tor implementation

Why Rewrite ?

depuis 2002, avec securité

(C) not Safe, memory...

oblige d'aller lentement

produit des bugs

Ccode spagetti code

Hard to test/change/ ex new procesors

RUST ?

Memory safety ; no NULLs

Hard to misuse APIs

friendly community ; Happy logo

Actualy works

Multi-processor same cache

Like a Library . . .

Steps : API / Performance / Anticensorship / Onion Services / Replace C

Futur / Need Help ;)

:: 12:36

// Donation :)

@anarcat - SysAdmin Lead

Materiel, servers, ressources, issues... . . .

Mail servers, new services... GitLab...

:: 17:55

@Al_Smith FundRaising (financement-dons, leveur de fonds)

WHY TO CARE ?

News visuals privacy is a human right

Human, self story

Sud @USA queer kid

un espace hors de sa bulle conservateurs

Tout ca n'aurait pas pu avoir lieu sans vie privée

Why exists as organisation

Gouv.Corp - vs action collectif

Apple pedo.scan / NSO Pecasus / Location Data /

Pandemic at Home Covid change privacy /

. letters, communication contre ces attaques

. pour la vie privée... propos plus large que tech.

Why Donate ? Témoignages

- Utilise pour médication/doctors

- Depuis la Chine...

- Domestique violences

- Honkong Protests politics

- Sortir des bulles de propagandes politique (centre europe)

:: 28:00

Recap . . .

Snowflake

UX UI

More Sceure V3

improv Data Metrics

New exp / trainings

Tor VPN

Rust/Forums ARTI

Help poeple

Hearthy ntwrk

New Shadow version simulation

... Fight For It !

:: 30

@Roger_Dingledine #<3 original tor poeple ( President and co Founder )

Rapelle intervention DefCon https://liens.vincent-bonnefille.fr/?Kn5p1w

// Group Debian + HUman to change the world

Histoire,

- Cypherpunks groups re.mailers

- P2P Community

- Internet Freedom (new comu)

Software... Code For The Poeple

Talking to user :) arround the world

about Culture, Poeple

Tor Community as Onion

Core coder - and multiples relays and layers

Then Teatchers-communicators about privacy

Poeple who need safety...

:: 35

@Gardian_Project (interlude performance)

3D non.VR live avatard

... ORBOT android f-droid as VPN SnowFlake

. . iOS :;) coming soon and open_source

:: 40:20

@Alison Library Freedom Project

. . .

todo suite....

Une vidéo qui a surgie je consommais ma dose de YT-invidious quotidienne et l'algo m'a lancé {ça}

Et c'est l'un des sujets de ce ARG_Alternate_reality_game . J'avais oublié combien j'aime les ARG .

/Alternate reality game/ qui hybrident des formes de récits entre jeu-narration-fiction .

Qui tentent de dédoubler l'activiter de jouer à jouer.

. Et opèrent comme une remise en jeu des mécaniques de jeu.

. . Le récit dans le récit

. . profitant du recul transmédia

Entracte

(réflexion qq jr plus tard avec un autre jeu)

Les jeux de réalité alternative, d'énigme, sont très rependus comme divertissement rependu (/spread/) sur les réseaux sociaux tel /Reddit/ ou /4Chan/. Ces puzzles font appel au pouvoir de mise en commun et partage de l'effort collectif crowd_sourcing

L'anonymat et perte des sources sur Internet participent à l'écriture de ces rumeurs organisées. Les Carnets et leur mythologie du refoulé, du caché, dun contre espionage peuvent alors servire ce type de récits (impliquant des organisations secrètes donnant à voir sans tout révéler).

Ces jeux font appel à la déduction, à l'intelligence et compréhension des participant.es mis au défit et travaillés par des crédulités variables, un désir de croire à la diégese du recit. Entre fiction et fake il n'y a qu'un pas !

https://invidious.fdn.fr/watch?v=TmoRowBRZvY&continue=0&local=true

Et Petscope alors ?

Le jeu-programme-récit est performé dans son exploration jouée

Le doute hypothético-déductif est essentiel,

: c'est un appel à l'intelligence face à l'énigme

confrontée au geste contraire de ne pas vouloir découvrir

Comment rentre t-on dans le récit ?

Quels mécaniques sont induites ou inconscientes ?

( dans le média emprunté, ici vidéoludique )

Que cachent les dev. du jeu, jusqu'où va le dupe ?

? Et s'il y avait des /backdoors/

? des jeux dans le jeu

? et si cela pouvait mal tourner

( comme tant d'histoires IRL )

Des récits cryptiques d'initiation

récompensés par la résistance face à l'étrange,

à l'incongru, le déconcertant

qui tord les mécaniques "normales" du game-design

En prolongeant le bug, le glitch

se joue ici la peur cathartique du jeu dégénéré

dégénératif, caché-dissimulé du grand public

et où, enfin, dans la sphère privée-intime,

derrière les coulisses du "vrai jeu"

pourrait se révéler la nature triste-angoissante de faits divers sordides.

C'est étrange .

Ça fait peur .

C'est narratif .

C'est bien-mal fait .

Tout est permis .

Les ARG donc

Je connaissait pas vraiment

c'est très étrange que cette vidéo ait "popé" comme ça

faudra que je vois ce que je regardait avant

( mais ce petit fait est une anecdote introductive de circonstance )

Les creepypasta_fiction sont légion sur les tréfonds du "Darknet"

qui en soit donnent le sentiment d'accéder à...

par l'intermédiaire de proto sous-jacents et malfamés

( qui induisent un sentiment d'initiation-résistance au doute )

Cette vidéo me fait penser à "The Stanley Parable" ou "TheBeginner guide"

. J'en parlais ici Bulle

. . Moi et les narrative "games" = #<3

. . "games" (entre guillemets) par ce que,

. . pour beaucoup de {vrais} joueur.euses ... ceux ne sont pas des {vrais} jeux

. . mais des réflexions méta sur l'activité du jeu...

. . . Un dedans-dehors, un en même ('étude et genre' ?)

. On est plus dans une réflexion sur les processus mêmes de la création entrain d'être jouée ou se créant en se jouant (le focus étant perdu-brouillé entre joueur et joué, et l'idée-sensation de "liberté" d'agir dans le cadre fermé d'un narratif de contraintes pré-établies.

J'avoue, j'y connais rien en théorie_des_jeux (s'en est ?)

Dans tous ces récits, l'idée d'un objet trouvé ( found_footage / abandonware ) d'un objet sorti de son atelier, existant mais n'ayant jamais dû l'être (comme le sont tous les tabous)

Petscop serait sorti en 2004 2017

Ressources Fanfiction : https://petscop.fandom.com/wiki/Petscop_10

( je cherchais "panicsv" faisant réf. dans {la vidéo} à un état de corruption de sauvegarde )

L'art, un divertissement immersif ? Comme dans /Petscop/ .

Le moment d'une suspension de crédulité accomplie (où l'on sort du jeu) ( rapport méta )

. Ou comment se tromper soi-même : être soi-même avec soi-même

. Cette sensation intime d'être soi auto_self_perso

" Shared December 9, 2021

A journey through the uncomputable remains of computer history, narrated by the author.

https://www.versobooks.com/books/3885-uncomputable

Interview with @Alexander_Galloway : https://youtu.be/cldpGDt-Jw8 "

Édité chez Verso ( 2021 ) on peut y lire :

" A journey through the uncomputable remains of computer history

Narrating some lesser known episodes from the deep history of digital machines, Alexander Galloway explains the technology that drives the world today, and the fascinating people who brought these machines to life. With an eye to both the computable and the uncomputable, Galloway shows how computation emerges or fails to emerge, how the digital thrives but also atrophies, how networks interconnect while also fray and fall apart. By re-building obsolete technology using today’s software, the past comes to light in new ways, from intricate algebraic patterns woven on a hand loom, to striking artificial-life simulations, to war games and back boxes. A description of the past, this book is also an assessment of all that remains uncomputable as we continue to live in the aftermath of the long digital age. "

Voir-écouter aussi

https://invidious.fdn.fr/watch?v=cldpGDt-Jw8&listen=1

Le (b)log.site de l'auteur

http://cultureandcommunication.org/galloway/uncomputer

Dans ma bibliothèque :

https://bib.vincent-bonnefille.fr/book/15

Je suis retombé sur l'envie de lire du @Alexander_Galloway

J'avais juste adoré Protocol sorti en ( 2004 ) j'en parlais ici

L'extrait de {cette vidéo} me donne encore plus envie de m'y plonger. C'est agréable d'ancrer la voix d'un humain dans son écrit...

J'entends une mise à plat des problématiques sur le computationnel, ce qui y échappe (et inversement, ce qui est colonisé par le computationnel). La lutte entropique ( chaos_trouble ) étudiée par @Claude_Shannon : de théorie en informatique tintée de cybernétique ... ça me parle.

J'ai noté des ref. dont :

Contagious Architecture :

Computation, Aesthetics, and Space,

de @Luciana_Parisi 2013 . À propos du MIT (édition) :

" A proposal that algorithms are not simply instructions to be performed but thinking entities that construct digital spatio-temporalities.

" A proposal that algorithms are not simply instructions to be performed but thinking entities that construct digital spatio-temporalities.

In Contagious Architecture, @Luciana_Parisi offers a philosophical inquiry into the status of the algorithm in architectural and interaction design. Her thesis is that algorithmic computation is not simply an abstract mathematical tool but constitutes a mode of thought in its own right, in that its operation extends into forms of abstraction that lie beyond direct human cognition and control. These include modes of infinity, contingency, and indeterminacy, as well as incomputable quantities underlying the iterative process of algorithmic processing. . . . "

En cherchant plus loin (sur les internets) je suis tombé sur

QueerOS: A User’s Manual

https://dhdebates.gc.cuny.edu/read/untitled/section/e246e073-9e27-4bb2-88b2-af1676cb4a94

( j'aime le sujet LGBTQIA repensé par l'imaginaire informatique walla todo )

via https://liens.vincent-bonnefille.fr/?ASs08Q ( cheapskatesguide.org )

Listes de sites cachés (esites, hidden-services, loki) et infos

Tor

I2P

Lokinet

Yggdrasil

Freenet

IPFS

Gopher

Gemini

fediverse

XMPP

" An open-source ecosystem of protocols, tools and infrastructure to liberate the web. Our node network empowers both builders and users to access free information. "

à tester...

re.découvert via :

https://medium.com/feed/mysterium-network

Un dVPN qui intégrerait / WireGuard /

not-free : avec des /token fees/

( "coûts en token" dont btc et myst, le token de Mysterium )

https://www.mysterium.network/token

@Aleksandra_Domanović , From yu to me ( 2014 )

Commissioned by @Rhizome , @Abandon_Normal_Devices , and @Fridericianum .

" Aleksandra Domanović used to own an international sampler of domain names: aleksandradomanovic.sk, aleksandradomanovic.rs, aleksandradomanovic.si, aleksandradomanovic.eu. It's usually enough for an artist or other public figure to claim their name on .com, and Domanović did, but by staking out real estate in the top-level domains governed by Slovakia, Serbia, Slovenia, and the European Union she reminded herself, and anyone else paying attention, about the friction of states and networks, names, and domains. Domanović was born in Yugoslavia, and when it was gone her citizenship drifted. If for some of its users the World Wide Web appears boundlessly ephemeral in comparison to the permanence of statehood, in Domanović's experience of recent history, states and domains alike are tools of control that can be surprisingly fragile and flexible.

The domains in Domanović's personal collection, which have since expired, sketched an outline of those ideas. Her new video adds details. From yu to me is about the history of the internet in Yugoslavia, or what used to be Yugoslavia. "

via : https://liens.vincent-bonnefille.fr/?ptopng

sujet principal : dn_lokinet

" Today we’re pleased to announce that we’ve teamed up with (( Loki )) to bring you (( SILO )) : a privacy layer for the permaweb*. With SILO, communication on the permaweb is possible without interception from any…"

Se présente comme continuité de dn_lokinet ...

et plus efficace que dn_tor_onion ...

* tiens /permaweb/, un nouveau vocable ( glossaire_notion ) popularisé dans la vague des NFT_blc ( à vérifier )

( avec la promesse d'une rétribution par transaction intégrée dans le proto d'échange )

( les /permaweb/ connaissent ainsi une flambée des prix )

( car ils créent de la valeur non fongible et certifiée -> banque_finance )

( https://medium.com/amber-group/arweave-enabling-the-permaweb-870ade28998b )

( sauvegarde fichiers d_Web d_app infini_durée_de_vie )

... J'AI CONFONDU /DecentLand/ et /DecentraLand/

( Le prix de /Arweave/ s'envole avec /DecentLand/ )

( tout autant que le métavers de /DecentraLand/ où le mètre carré flambe )

( ... suite à la création de /Meta/ par facebook )

(( je ferai une bulle à ce sujet todo ))

Je confond aussi /Metavers/ avec ActivityPub ...

artiste book

https://bib.vincent-bonnefille.fr/book/281

via Fog of System

: https://liens.vincent-bonnefille.fr/?CdNIXA . Bib.PDF

via https://we-make-money-not-art.com/taking-data-packets-for-a-ride-an-interview-with-mario-santamaria/

...

https://issuu.com/aksioma.org/docs/aksioma_postscriptum_37_eng_brusadin

https://www.flickr.com/photos/165651316@N06/albums/72157713172279953

http://mariosantamaria.net/Unfixed-infrastructures/TRACE-ROUTE_Natalie-Kane_Unfixed-Infrastructures_ENG.pdf

https://vimeo.com/396779096

https://vimeo.com/402631657

https://www.flickr.com/photos/165651316@N06/49556271956/in/album-72157713172279953/

https://www.flickr.com/photos/165651316@N06/49556512757/in/album-72157713172279953/

via : https://www.centreforthestudyof.net/?p=6029 @CSNI

{ today 2021 }

" The project Critical Tracing and The Post-Photographic Image explores how images move across infrastructures. In this context, we propose a two-days workshop to approach the digital image as a transactional device that we can use to trace the infrastructure through which it circulates. "

" In 20th century photographic history and criticism the notion of trace has consistently been associated with the medium's mechanical reproducibility and its indexical relationship to reality. Yet, with the ubiquitous adoption of digital technology, photography has moved away from the singularity of the analogue medium towards a networked technology with a computational structure. Hence the question arises: How can the concept of trace and the act of tracing be reframed to account for images' algorithmic structure and their circulatory patterns amongst different contexts of reception? "

" What are the aesthetic and political implications of foregrounding such notions when rethinking parameters of production, dissemination and interpretation of networked images ? "

" Once images ceased to be perceived primarily as visual surfaces but as a vectors of relations, the notion of infrastructure gains importance, as an essential concept for framing image practices as inseparable from their materiality. Our objective is to study how infrastructure permeates our concepts and ideas about the post-photographic image. We believe that infrastructure cannot be taken for granted and tracing requires different strategies according to the materialities through which images circulate under different geopolitical and socio-technical conditions. "

Via Telegram

@Nestor_Siré in the audiance-intervenant #<3

@Anaïs_Bloch ( réparation_maintenance périphériques_devices hack )

https://www.hesge.ch/head/projet/mobile-repair-cultures-reparation-informelle-linnovation-silencieuse-cas-des-smartphones

.. "une exposition de @Kristina_Solomoukha avec l’aimable participation de Elfi Turpin, Jean-Marie Courant, Igor Marchal, @Paolo_Codeluppi 10.03.12…"

..

Au début était le /token/

et les comptes furent bons

Partie 2,.. à la galerie do.hyang.lee 2012

Coucou

Après l'exposition avec le CAG+

j'ai trouvé un bug sur ma version web :)

sur le projet_perso chat_chouquette

Et ce bug : c'est moi

j'avais modifié une fonction de base

ca faisait que quand je modifiais mon code (page index.php) rien n'était pris en compte au chargement de la dite page ( par mon navigateur_browser et autres visiteurs )

J'ai d'abord crié au complot

Puis au cache de mon navigateur de se vider

À mon hébergeur et serveur FTP de réagir...

J'ai cherché.

...

Et puis j'ai trouvé.

En indiquant l'adresse complete du projet avec index.php dans l'URL (adresse web) ça marchait.

sans je retombais sur une chouquette malade, des bugs

ET cela peu importe le chouquette (le sous dossier de projet)

RSI / Solidaires / Darknets

Toutes ces pages me renvoyaient le même bug ...

...

C'est comme ca que j'ai compris...

Comme cela que je me suis rapellé que par soucis de gain de temps...

J'avais demandé au serveur d'agir tout autrement que comme il devrait par défaut

Que plutôt que de charger le fichier "index" il en charge un autre...

et cela pour tous les sous-dossiers...

...

cut, détail, explications

...

Bref

à faire simple on finit par tout compliquer...

surtout quand on ne documente pas son code.

Suite du log ::

J'ai fini ma journée à mettre à jour le system d'upload de fichiers

(de mes chouquettes) (j'ai pas fini) (maintenant si)

(j'ai décentralisé les pages d'upload/admin pour n'en avoir qu'une à modifier)

(j'ai par contre laissé les chouquettes.index charger leur index.par_défaut)

Ajouts

Restitution des dossiers (par défaut)

Appel des dossier par parameters (?folder=....)

( Finalement non ... pose problème pour une arborescence avec sous-dossiers )

( = choisi un mix' utilisant htaccess

/dossier/ > index du dossier ... normal

/up.php (fichier vide) > upload.php (centralisé.core) )

Ajout d'un "switch" entre les dossiers listés

Ajout d'une fonction de "lock" sur certains dossiers

MàJ des chemins (changés en centralisant le fichier.index.admin)

Demo

https://vincent-bonnefille.fr/chat-chouquette/RSI/fichiers/01_MOVE_others/up.php

BONUS

Sur ces questions de design/fonction par défaut...

je conseille ce super article (et super site) qui questionne l'usage et de création collective au sujet de l'interface ftp .. #<3 #! proto technique_article

@Etienne_Cliquet

http://003.directory/2001_Esthetique-par-Defaut/ walla @aR

<- #.dead --> https://web.archive.org/web/20220706050032/http://003.directory/2001_Esthetique-par-Defaut/

A motivé l'écriture de ce petit log/retour d'expérience perso...

Parution originale sur le site de @Louis_Derrac (un Mouton Numérique) en juin 2021 : https://louisderrac.com/2021/06/03/lecture-internet-annee-zero-pour-une-reappropriation-democratique-dinternet-et-une-troisieme-voie/

"Disons-le d’emblée, Internet, année zéro m’a interpellé. Pas tant sur les faits retracés, pour la plupart connus des aficionados des technologies numériques, que sur le raisonnement déployé par l’auteur tout au long de son ouvrage."

Bulle précédente : https://liens.vincent-bonnefille.fr/?QIitEQ

Dans ma biblioth!que ::

https://bib.vincent-bonnefille.fr/book/69

Ma veille par abonnement RSS au site @Resnumerica ( leur wiki bibliographie )

Article archivé et lisible hors-réseaux avec wallabag là) (privé_perso) et en copie publique (mais online)... là

J'ai démarré la lecture est suis pareillement subjugué intrigué par tant de qualité.

Des livres qui nous font voyager aux origines des Internets il y en a. Je pense à celui de @Fred_Turner ...

Internet année zéro de @Jonathan_Bourguignon je l'ai découvert via lundi.matin, je l'attendais à plus politique (militant). Je rejoins l'auteur de }cette bulle{ : on est pas tout à fait dans l'essai, dans le point de vu d'un moyen de changer la société, les choses (je n'ai lu que le début).

... Pour autant, dire les enchevêtrements, ouvrir les complexités est en soit politique :

... dire le réel et laisser le lecteur penser-agir-hurler-savoir-apprendre...

... permettre cela est politique.

↳ Dire l'historicité, faire origines est militant, une lutte

↳ contre les arrangements autoritaristes qui plient le réel

↳ contre l'idéologie hégémonique et donc invisible des discours-formes du néo_libéralisme (et ses modalités de relationner les choses, le vivant, les désirs et intimités).

Je n'ai pas fini la lecture j'y reviendrai.

Tout y est pour le moment fluide, technique sans trop l'être, historique-anecdotique juste comme il faut.

L'auteur retrace l'histoire par le LSD comme technologie ;

- l'après guerre et la centralisation des mainframes;

- l'idéal d'une alternative à une société de contrôle au profit d'auto-médias ;

- l'avènement de la cybernétique dont ces véhicules culturels (autres, pop) ont servi l'acception de ces nouvelles technologies (ainsi que leur paradigme) ;

- la SF et manifesto de l'indépendance du cyber_espace entant que terme vague mais efficace, appropriable ;

- l'invention des interfaces graphiques UX du www rendu public (The_Mother_of_All_Demos), pour qu'elles finissent dans toutes les poches et économies ;

- l'avènement du WWW ... Mozilla navigateur_browser ...

Les années 2000 ont vu naître des /success stories/ de l'homme providentiel de la /Silicon Valley/ GAFAM_NATU . Autant d'épisodes contemporains de mon enfance que j'ai plaisir à retrouver habilement tissés. On retrace les luttes entre Apple_Mac / Windows / Linux, l'enjeu naissant du logiciel libre et open_source. L'esthétique de la libération créatrice jusque dans la communication d'Apple reprenant @Georges_Orwell (contre IBM).

Les réseaux supplantés par ARPANET, le proto tcp_ip et 0SI ... l'envoi du premier log en ligne... Ce qui m'a donné envie de (re)voir la série /Halt Catch Fire/, bulle

Les choix techniques sont le fruit d'histoires mêlées, de luttes, de pouvoirs, d'utopies.

Le basculement entre hippies-bitniks détrônés le hacker geek ...

les enjeux de l'EFF, l'idéal d'une information veut libre (et aillant un coût sur le marché libre des idées) ...

ou encore les prémisses du /WELL/ (tremplin ayant fait découvrir le cyber_espace au grand public), l'intercommunauté-forum par la publication du /Whole Earth Catalog/...

Un retour aux pré-internet que @Fred_Turner avait déjà investi.

...

Mais l'ouvrage {ici} semble aller plus loin, jusqu'aux crypto crypto_bitcoin et l'impérialisme Chinois.

La question reste-t-elle : jusqu'où l'innovation ? Le transhumanisme ? L'effondrement ?

Le covid est de la partie, en introduction, sur ce que c'est qu'une machine qui s'arrête et redémarre. Celle d'une accélération de la vie gérée par ordinateur, télétravail VS la gig-économie : ces humains.humaines en première ligne ; le tout sécuritaire, les reconnaissances faciales, le tout contrôle... une dystopie qui frôle la SF de @Georges_Orwell et Le Meilleur des mondes de @Aldous_Huxley ... et nous rappelle la Grève possible des cerveaux dans le roman libertarien.individualiste de roman de @Ayn_Rand (La Grève). Des récits du présent à venir qui éclairent notre présent.

Les sources et références sont nombreuses, dépassent les champs de la sf_fiction_futuriste ...

Ce livre cite, contextualise, reprécise (et en français !)... hâte d'en poursuivre la lecture :)

How I learned to start worrying and love privacy anonymity

ressources en masse sur les questions de sécurité (en anglais)

https://web.archive.org/web/*/https://anonymousplanet.org/guide.html

- Some low-tech old-school tricks:

-

Understanding some basics of how some information can lead back to you and how to mitigate some:

- Your Network:

Your IP address:

Your DNS and IP requests:

Your RFID enabled devices:

The Wi-Fi and Bluetooth devices around you:

Malicious/Rogue Wi-Fi Access Points:

Your Anonymized Tor/VPN traffic:

- Your Network:

Your Cryptocurrencies transactions:

Your Cloud backups/sync services:

Your Browser and Device Fingerprints:

-

The Tails route:

Tor Browser settings on Tails:

Persistent Plausible Deniability using Whonix within Tails: -

The Qubes Route:

Pick your connectivity method:

Getting an anonymous VPN/Proxy: -

Creating your anonymous online identities:

- Understanding the methods used to prevent anonymity and verify identity:

Captchas:

Phone verification:

E-Mail verification:

User details checking:

Proof of ID verification:

IP Filters:

- Understanding the methods used to prevent anonymity and verify identity:

-

Getting Online:

Creating new identities:

Checking if your Tor Exit Node is terrible:

The Real-Name System:

Cité par @Aksioma

https://aksioma.org/unfixed.infrastructures #<3

vàv de https://liens.vincent-bonnefille.fr/?nj0y3A

L'artiste organise des "Internet Tours" (en Bus) :

https://invidious.fdn.fr/watch?v=TB6cJSf1V5w

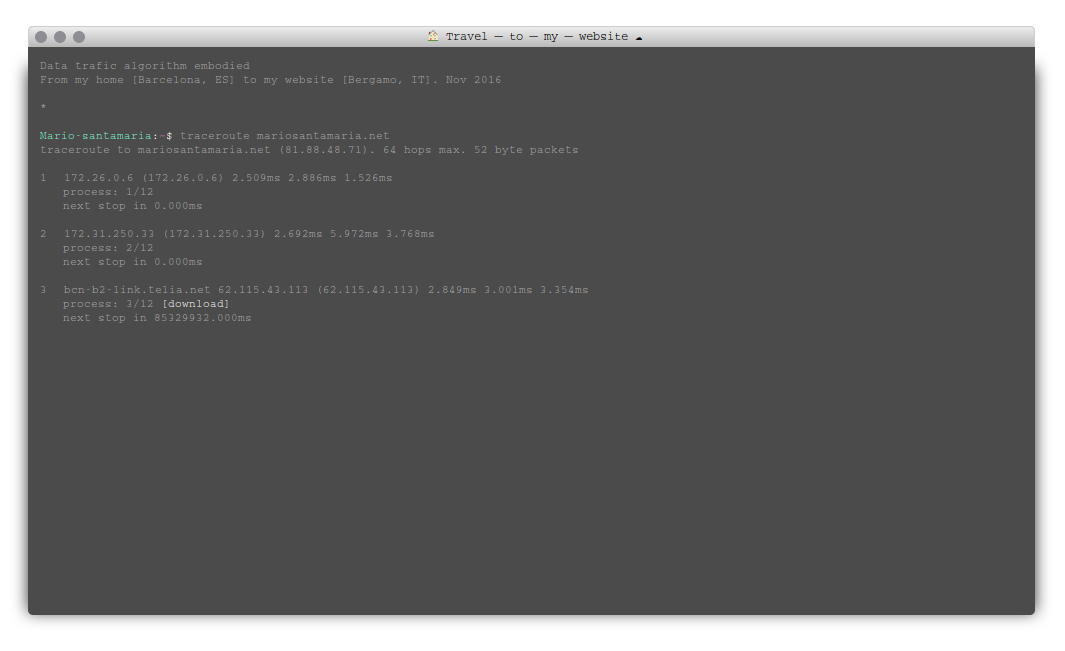

" Travel to my website, in the same way as a data packet 2016 "

( On arrive sur une page web qui représente un Terminal ( cli_bash )

La commande rentrée execute une traceroute entre l'ordinateur de @Mario_Santamaría et son site... avec un décompte de téléchargement en plusieures parties.

On peut ainsi télécharger son site compressé (.zip) avec un lot d'images sur la thématique des réseaux, de la transmission de pakets, leur suivi... beaucoup d'images. La première fait référence à @Tiqqun .

Il est surtout question du chemin et temps parcouru que le téléchargment rallllllllllonge.

Aperçu en image 9 septembre 2021

Data trafic algorithm embodied

From my home [Barcelona, ES] to my website [Bergamo, IT]. Nov 2016

Mario-santamaria:~$ traceroute mariosantamaria.net

traceroute to mariosantamaria.net (81.88.48.71).

64 hops max. 52 byte packets

via ( aller plus loin ? )

https://we-make-money-not-art.com/taking-data-packets-for-a-ride-an-interview-with-mario-santamaria/ #<3 dn_tor_onion corpus 2019 @WeMakeArtNotMoney

"Firefox a annoncé un nouveau partenariat avec NextDNS pour fournir aux utilisateurs de Firefox des services privés et sécurisés de DNS (Domain Name System) via son programme Trusted Recursive Resolver."

... note que Cloudflare est de la partie 1.1.1... lire à ce sujet https://www.nextinpact.com/article/30142/108783-dns-over-https-pour-stephane-bortzmeyer-diable-est-dans-details

Youpi un nouveau DNS sécurisant avec filtres anti-pubs/trakers/porn...

avec du DoH / DoT pour crypter ce qui passe dans les tuyaux

( au niveau du DNS qui convertit mon adresse URL lisible et mémorisable,

un nom de domaine, en adresse IP unique sur le réseau

attribuée à une machine_serveur et ses données (pages du site demandé) )

Je cherchais un DNS avec filtre anti-pub intégré (à la place du bon Adaway) ads_tracking pour mettre sur mon Android à l'aide de Nebulo 💖

... et NextDNS fait la pub pour handshake dont leur service propose de résoudre (nous permettant d'y acéder) (joie)

... NextDNS qui est donc un autre DNS décentralisé prométant monts et merveille avec son token magique ... pour moi c'est, encore une fois, la possiblité d'accéder à des lieux autrement impossibles. Des heures de bidouille qui s'ouvrent à moi, de compromis (temporaires), d'acharnement numérique. todo

Vennant concurencer le DNS de Google, CloudFlare, Quad9...

Des services qui ont ainsi acces à nos requêtes DNS...

L'attribution d'adresses URL, de noms de domaines est centrale dans le dévellopement d'une existance en ligne.

C'est l'un des derniers endroits par lesquels je suis dépendant d'une hébergeur comme OVH pour acheter et renouveller ma propriété sur le nom de domaine "vincent-bonnefille.fr". ( un frien dans mon projet self_host_hébergement )

Je dois passer par un Registar.

La plupart de "darknets" viennent avec une modalité de résolution de leurs adresses URL spécifiquement accessibles par leur protocol. Des TLD exotiques... comme autant de portes à pousser.

Lokinet .loki

Tor .onion

i2p .eepsite

data .dat

les dht: de dn_ScuttleButt ...

à partir de l'identification unique sur le réseau de vortre machine une adresse lui est attribuée et elle devient ainsi joignable (ce qui lui permet d'afficher un site web ou tout autre chose)

Bref un nouveau dns c'est un retour aux sources et à mes premières lectures de recherche

(intéressé au perfectionement technique par la critique de l'existant, dépassé, perfectible...

autant que par les processus de crétaion eux même { à l'origine de normes informatiques et d'autre nature })

...

parmis ces lectures, un petit bonbon :

Cooking With Onions: Names for your onions | Tor Blog 2017 💖

https://blog.torproject.org/cooking-onions-names-your-onions

https://liens.vincent-bonnefille.fr/?geTQFQ référence

...

Hadshake, m'a fait pensé à :

NOIA-net par Syntropynet (qui se présente comme une solution blockchaine pour les BGP (qui sevent à trouver le chemin le plus court entre deux machines en réseau, via Internet))

https://liens.vincent-bonnefille.fr/?u2e5KA

"Handshake" glossaire_notion

https://www.encirca.com/your-guide-to-handshake-crypto/

https://medium.com/tokendaily/handshake-ens-and-decentralized-naming-services-explained-2e69a1ca1313

... littéralement "serrage de main" ou "établissement d'une liaison", initie la rencontre entre deux machnines wiki, c'est le cas lors d'une connexion ftp ou encore ssh ...

...

fun : "Epic Handshake" avec Arnold Schwarzenegger dans Predator de 1987.

...

/HandShake/ c'est aussi :

" Decentralized naming and certificate authority

An experimental peer-to-peer root naming system. " P2P DNS

.png)

vidéo title tld.gif)