Dans { cette nouvelle expo } à la @Kunsthalle_Zürich plein d'artistes autour du folklore des crypto, leur imaginaire POP et dérégulé

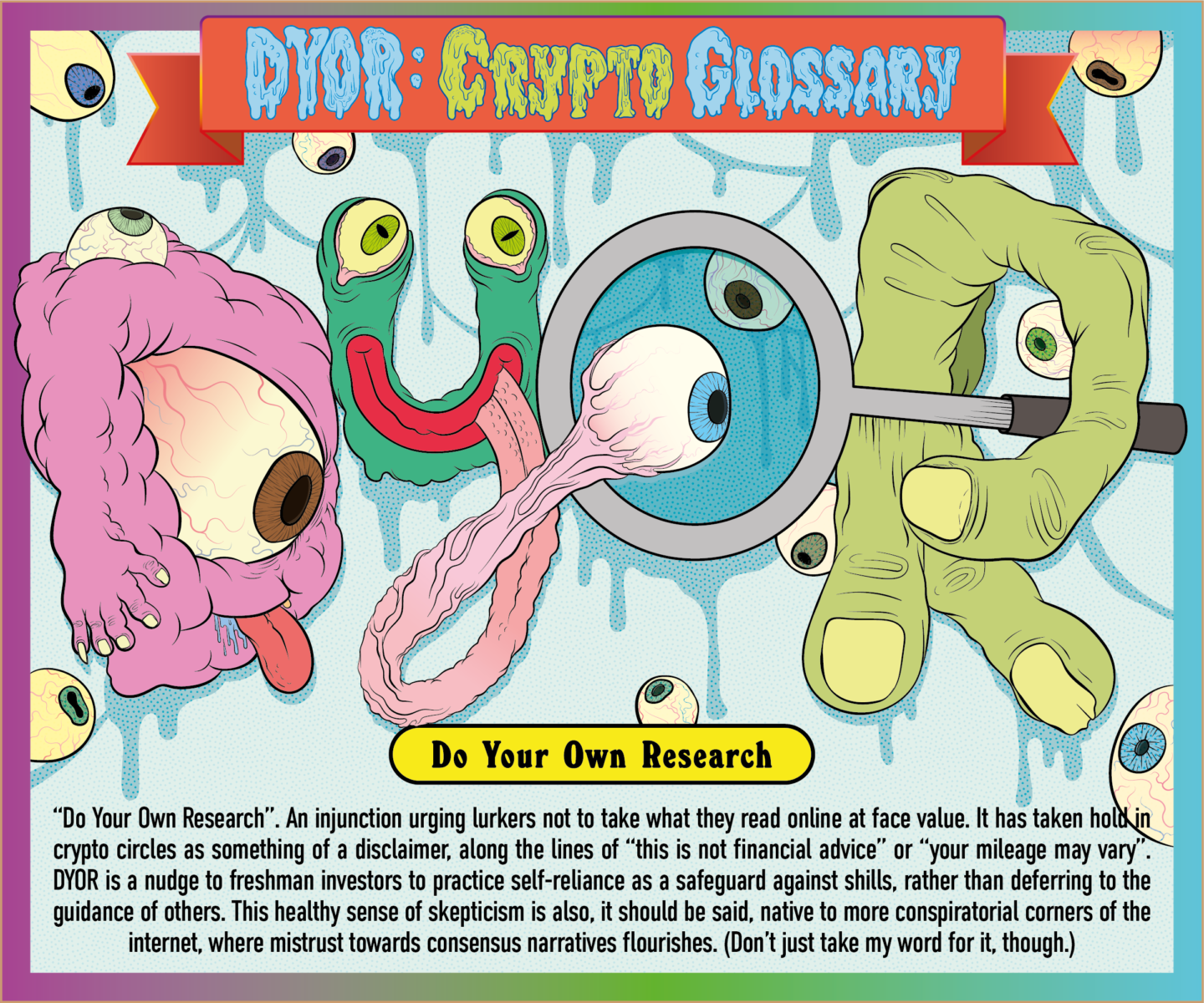

"DYOR" : Do Your Own Research

Dans ce corpus d'œuvres exposées, le glossaire de notions/acronymes a retenu mon attention. Des 'acronymes qui s'adressent aux initié.es qui savent lire entre les lettres... ( j'ai pas mal de {bulles} de #glossaire_notion ! Car, oui, se mettre d'accord sur le sens employé est essentiel pour diminuer les implicites, les sous-entendus, les tromperies )

Le titre DYOR m'interpelle (en tant que chercheur.euse universitaire, tenue à un exercice de vérité, en tant qu'individu en recherche de cohérence et de justice) : cette injonction invite.pousse à ne pas faire confiance aux canaux officiels, à s'en séparer de façon autonome...au profit d'une liberté de penser / chercher / découvrir par soi-même.

-> Ces chercheurs de vérité s'auto-proclament aussi " lançeur_alerte "

C'est un puissant ressort narratif d'outsider s'étant fait tout seul : une auto-légitimité, un droit à dire sans être expert.e d'un sujet : une revendication d'un amateurisme éclairé, autodidacte, etc. ( et c'est très bien les sentiers battus mais parfois il y a des arnaques, des abus, des profiteurs, de la crédulité / vulnérabilité des gens... qui profitent du peu d'encadrement / de la dérégulation des marchés de la connaissance )

Faites vos propres recherches ! ( détail )

--> DYOR ( qu'on traduira en français par : "Faites vos propres recherches" )

... se transforme en "mentra" répété par les influenceurs crypto

... afin de se dédouaner de retombées judiciaires

... pour exercice illégal du conseil financier

On retrouve la même précaution chez les gourous des médecines alternatives

... je pense ici à T.Casasnovas dont on trouvera des critiques nombreuses (autant que d'adeptes.convaincu.es) par ici : https://bloglextracteur.wordpress.com/tag/casasnovas/ )

on nous dit de faire nos propres recherches mais jamais comment, avec quelle méthodo/rigeure, en évitant quel billais : on se gête sur Internet et à la recherche d'informations visant plutôt à confirmer des croyances

( echo_chamber_bullesnote + Cherry picking --choix de données favorisant l'hypothèse, à la carte--* garanti ! )

( cette bulle tourne un peu zététique / sceptique )Aussi ce conseil/rapel : ce n'est parce que c'est sur Internet que c'est vrai

Et : ce n'est pas parceque c'est un politique/scientifique qui l'a dit que c'est vrai !le doute est partout et face à la dissonance, la croyance la plus vraissemblable pourra facilement être privillégiée (pour réduire le trouble qu'elle produit)

L'idée finale c'est : " Si les experts nous trompent (ou se trompent...) : nous aussi nous pouvons nous tromper ! + leur acréditation à dire le vrai est révoquée " :faisons nos propres recherches ! "

( ce qui, à première vue semble une bonne idée )

...

DYOR permet donc de dire n'importe quoi (ou presque) mais de se protéger

" je donne juste mon avis, ceci n'est pas un conseil financier/médical.... Faites vos propres recherches " ( Une injonction à l'autonomie qu'on retrouve beaucoup dans les sphères ayant un récit conspiration : elle vient mettre le doute quant aux versions officielles, aux conclusions de la recherche académique / industrielle : une stratégie du doute )

Il s'agit d'un TW (Trigger Warning) souvent peu rigoureux vu que non tenu

(on fini par vous donner un conseil, une marche à suivre)Ce petit subterfuge est donc utilisé par des amateurs

qui se savent surveillés et dans l'illégalité (avérée ou non)

Retour à l'expo

{ ici } plusieurs parties / thématiques.

Celle qui m'intéresse (après une lecture diagonale) :

DYOR et son glossaire de notions liées au crypto_world

dont ... FOMO, FUD, DAO, GM, OG, Drop, etc.

By @Moxarra_Gonzales & @Adina_Glickstein

Drop date: 30 November, 00:30 CET – 1 December, 0:30 CET

SOLD OUT | 685 minted | Nifty Gateway

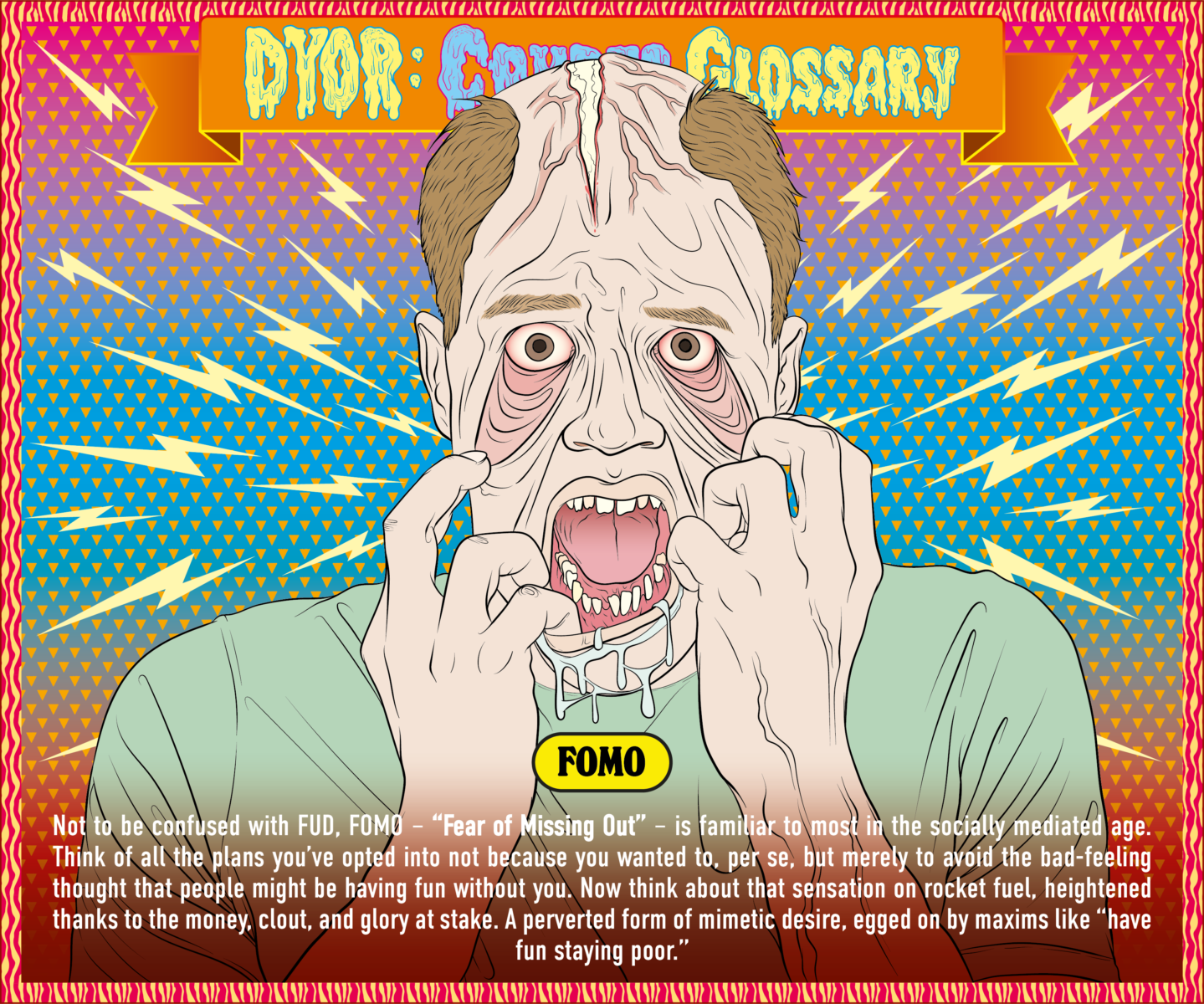

FOMO qui ici, dans le crypto.NFT world prend une tournure un peu d'afférente que celle d'une peur de toujours louper quelque chose, de ne pas être au bon endroit, d'avoir fait le mauvais choix.

C'est un puissant ressort d'addiction qu'on retrouve dans les mécanismes de jeux d'argent (gambling), virtuel ou non, IRL ou in game avec les LOOTbox

: une aversion à la perte (largement utilisée en marketing sauvage) ; derrière on vous vendra toujours une formation ou un mixeur !

Là, pour les influenceurs de capitaux (sur Insta/YT/TikTok) on te dit :

" tu as loupé ta chance en 2006, tu vas la louper avec cette nouvelle crypto/NFT :

achète maintenant : Pump with us, ou vient profiter d'un passive income garanti "...

Des lexiques/glossaires on en trouve beaucoup autour des crypto.NFT/btc

- https://journalducoin.com/lexique/

- https://cryptoast.fr/lexique/

- https://conseilscrypto.com/dictionnaire-des-cryptomonnaies/

- https://www.weareclimb.fr/guides/finance-decentralisee/glossaire-crypto

Ces technologies complexes sont disruptives

Pour être accessibles.comprises, elles doivent être expliquées/conceptualisées !

Un nouveau vocabulaire et imaginaire les entoure.accompagne.Il sert une compréhension technique mais aussi communicationel / politique.morale.éthique / psychologique / sociale.

Les technologies ne se font pas toutes seules, elles sont portées par des croyants... qui tentent eux-même de comprendre les implications de ces technologies qui, en transforamant notre rapport au monde, les transforment également (individuellement, en tant que pair, et communauté)

Mon chemin :

Je suis tombé sur cette expo après la lecture d'un article sur les Mèmes des crypto enthousiastes, leur usage de la citation et détournement culturel/artistique... qui citait https://www.citadel21.com ... quelques articles de fond, une mystique/recherche de sens et d'encapacitation politique par la technique (voir mes rebonds/sources en bas de {cette bulle})

Personnellement, durant le covid j'ai été confronté.e aux récits alternatifs / complotistes, à leur rétorque de la peur, du choc, au glissement.porosité entre les milieux new_age / ésotérisme et les sphères complotistes QAnnon

Garder la foi : tenir

Dans les milieux du trading on trouve une certaine injonction à la croyance : il faut tenir (HOLDing) ensemble jusqu'à un retour favorable, une tendance haussière (ou baissière) ! Croire au retour en grâce d'un cours, d'une action/courbe, ne pas lâcher : toujours HOLD.

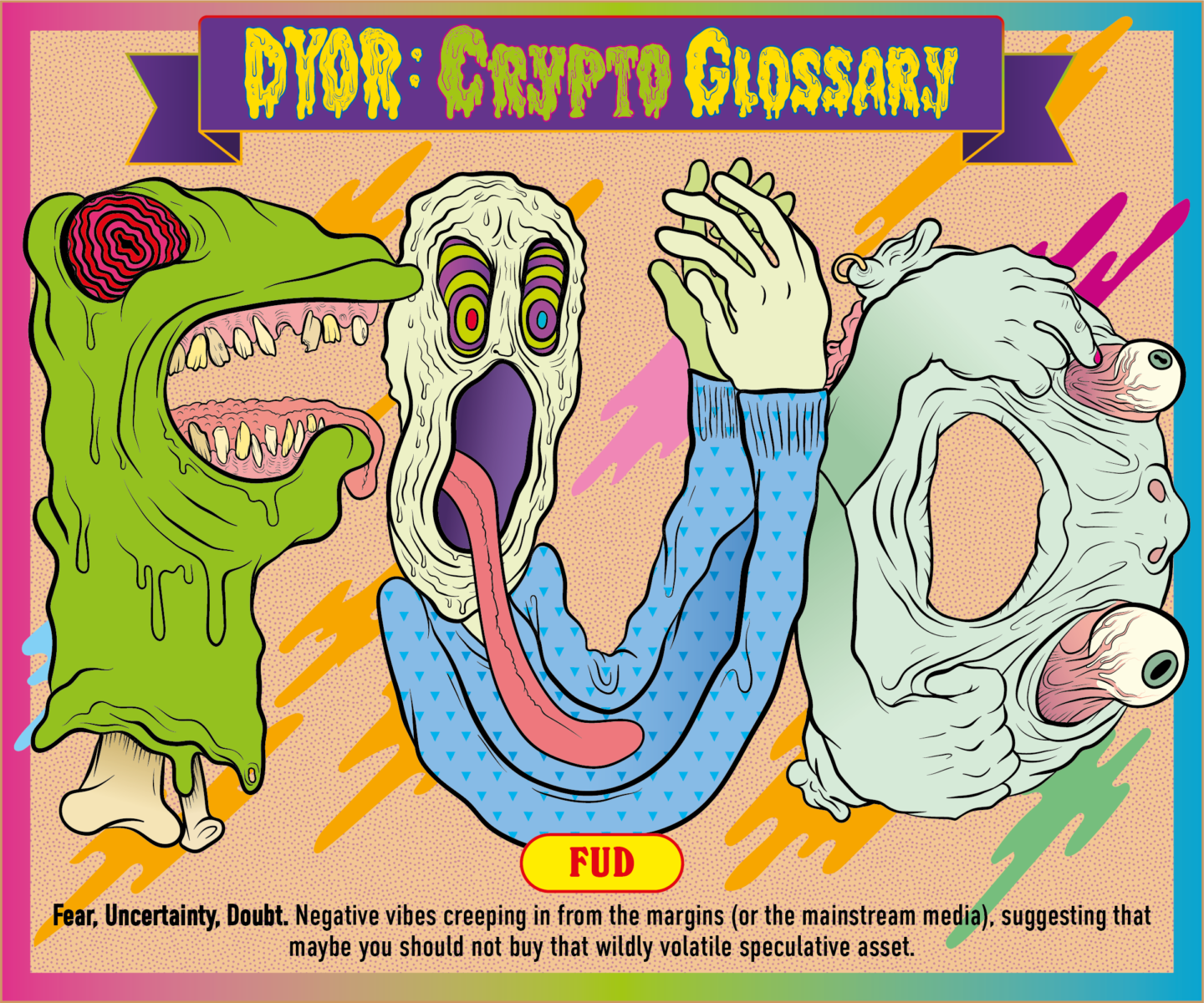

Et l'on traite les non-enthousiastes ou ceux qui doutent de FUD (retournant l'accusation dès que la critique s'installe) ; FUD pour "Fraude" : qui n'a pas la vérité ou ment.

Endoctrinement

Dans les communautés QA l'âge d'or passé ou les prédictions évoquent l'avenir utopique (pas encore vérifiable). On peut alors blâmer les interprètes/influenceure.uses (qui n'acceptent pas toujours la critique). Ils.elles ont trop de fois mal interprété ou leur source, Q, disait faut. Le doute s'installe.. puis la dissonance s'amplifie : un manque de cohérence entre le cru et le su, la perte de contact avec "le réel" / le vrai. ( Un état mentalement destructeur que le sujet.individu tente alors de (ré)équilibrer pour en sortir, pour réduire cette sensation de ne plus rien comprendre : le manque est immense de s'être et d'avoir été trompé.e. ) Deux scénarios s'offrent alors : croire +plus sinon tout perdre ou lâcher prise, se reconstruire, décroire.

Des récits qui, face à la complexité du monde cherchent un récit unifié, des méchants identifiables, cause de tous les maux. Une complexité que l'on doit aussi à la complexité des réseaux et des techniques. Certains occultes, faisant ou défaisant le réel (je pense aux réseaux de finance occultes), à ces sciences qui nous échappent par leur technicité.

BIB.SOURCES

détails / [hypothesis_note] ...

--> {voir cette bulle toute seule}

{{

Récits de conspiration et finances :

@Fabian_Muniesa qui participe à l'ouvrage :

CONSPIRACY THINKING

( rencontres @ArTec )

[MAJ] (nouvel article)

+

Un nouvel âge de ténèbres :

La technologie et la fin du futur

+

Boîte à outils et pistes de recherches sur le conspirationnisme

}}

Via ... sources / fil / cascade / chemin

- https://bitcoin.fr/paralleles-qualitatifs-et-quantitatif-entre-bitcoin-et-le-protestantisme-dans-la-culture/

- https://www.citadel21.com/bitcoin-hashes

- https://mlo.art/artwork/cloud-hash-one/

- https://mlo.art/news/exhibitions-events/dyor-do-your-own-research/

- https://dyor.kunsthallezurich.ch/#cumulonimbus-murus

hypothesis : pour voir les annotations/sources supplémentaires (cachées)

--> https://liens.vincent-bonnefille.fr/?ovCoOQ

Cover de {cette} bulle :

https://darknetdiaries.com/episode/129/

-

@Darknet_Diaries

tech.hack combats, interviews

https://darknetdiaries.com

https://youtube.com/@JackRhysider -

@DoingFedTime

https://www.youtube.com/@DoingFedTime

Darknets actualités -

@SomeOrdinaryGamers

--> Deep Web Exploration

https://www.youtube.com/playlist?list=PL_NnG4jzzKohor2G8liXfgfRboMRGtO-f -

@Infernet ( @Blast )

faits divers, emprises du web

https://www.blast-info.fr/tags/infernet-iXZG83XHRPmMXKes6V_i7A

https://youtube.com/playlist?list=PLv1KZC6gJTFnOvSLchy-SHfp5UD-zrISt -

@Feldup (bien sûr)

https://www.youtube.com/@Feldup

Mes séries sur le web

pseudo-science réalités alternatives, récits du web, enquêtes , faits divers connectés…

-

@G-Milgram

Enquêtes sur le new âge online

( spam_scam sectes new_age , QAnnon )

https://youtube.com/playlist?list=PLuOtmNs-1yfNOKEVJEObESL26LvoTWmAW -

@LExtracteur

Porté sur une critique du charlatanisme bien être

( spam_scam sectes new_age santé_vivant )

https://youtube.com/@LExtracteur

Haven's Gate / Fake .clos/.loky / Real VPN / alt.DNS

TW : + Suicide (Haven's Gate) + Nudité partielle (DNS Turquie)

CONTEXTE

{ Cette } bulle est une digression alors que j'écrivai > cette Bulle <.

J'y observais l’engouement ( dans les années 2015 2017 ) pour les "Onion Routing Networks" (des "Réseaux de Routage en Onion" : des logiciels.protocoles variants du routage en oignon proposé par /Tor) ... et leur obsolescence / survivance aujourd'hui 2022 ... Il s'agissait d'une généalogie des protocoles, une "médialogie".

Je me faisais la remarque qu'ils avaient bien pu exister (ou existeront un jour).

Et que certains n'avaient pas "trouvé leur public" ou "achevé leur développement". abandonware

J'arrivais à me demander quelles sont les limites d'un solutionnisme technique dont l'utopie semble infinie (principe de l'utopie), tirant l'innovation vers "l'avant" (qui se trouverait devant). Et qui, dans le cas particulier des protocoles sécurisants (dont le dn_darknet est la figure), sont d'autant plus soumis aux avancées techniques (d'analyse technique, de contre-contre-espionnage...). Encore et toujours, le monde mauvais-prédateur.concurrentiel qui nous vit nécessite des outils palliatifs, des solutions ad-hoc à son emprise.

Parmi ces nouveaux-nouveaux protocoles il y avait /Hornet qui a aujourd’hui muté...

Je me rappelais d'autres "protocoles atypiques" qui pour certains étaient selon moi des arnaques/Hoax ( spam_scam ).

Et pareillement aux images interdites/censurée, je me dis {ici} qu'il y a une aversion à la perte qui rentre en jeux, l'envie sceptique ( de croire par la réfutation, la vérification éprouvée ) ..de croire qu'un objet existe "vraiment", d'en définir les contours pour mieux l'atteindre ou se résigner (s'il n'était que chimère au moins je suis mieux fixé).

Une affaire technique : faire c'est éprouver

Je venais aussi avec l'idée qu'en définitive bien des protocoles échappent à la nomenclature des réseaux dits "Darknets"... je voulais mettre sur la table les VPN, HTTPS, les F2F voire P2P... comme répondant à leur endroit à un impératif spécifique de sécurité (fermeture) ou d'ouverture : pas des "darknets" ou "dark.proto" mais des agentivités autres.

Dans ce prolongement je voulais { ici } expliquer cette activité (passe temps) de recherche : La "chasse aux protocoles atypiques" (ou herbier). Une pratique qui demande souvent une longue enquête : des essais, de la documentation, puis une vérification empirique et pratique de la "chose" étudiée. C'est une approche épistémologique qui me plaît bien, me met en chemin et en création de formes.

Je la qualifierais (peut-être à tord) de "pragmatique".

Il s'agit d’acquérir un certain savoir-faire / une certaine technicité qui se rapproche de l'artisanat. Un savoir faire autonome.iste que je retrouve dans l'esprit DIY / self_host_hébergement

Une pratique qui vient confirmer la théorie. Car, tant que je ne suis pas connecté.e je ne suis pas pleinement sûr.e que la dite "espèce" de protocole existe (surtout si je braconne tout.e seul.e, sans guide.sachant.e)... Le sentiment satisfaisant de la découverte, de l'accès à face à la résistance du savoir qui semble retenu...

Il s'agit (dans cette exploration) d'éprouver la véracité d'une hypothèse par l'expérience (en me disant : avant de croire son inventeur.ice que "ça marche" je veux essayer par moi-même, tâtonner)... et la confusion générale autour des différents types de protocoles, leur nature ou fonction... c'est vrai c'est un sac de nœuds.

DÉVELOPPEMENT

Entre soi : pairs amiEs

Il y a donc les "Darknets" mais certains sont d'autre nature.

Dans leur collection et vérification de faisabilité (herbier) il arrive de tomber sur des licornes.

Par exemple, dans la famille des réseaux f2f (https://fr.wikipedia.org/wiki/Ami_à_ami) je n'ai jamais su installer puis échanger avec les éventuels pairs d'un réseau comme /anonet. Pourtant il y a bien des sites qui en font mention comme étant un genre de VPN puissance VPN... Un hoax/arnaque ( spam_scam ) ? Même la page wiki des proto "F2F"="Friend 2 Friend"="Ami à Ami" pointe vers une page /Anonet manquante.

L'hypothèse forte que j'ai envie de garder c'est que ce réseau ne fonctionne pas, n'est qu'une documentation fantôme ou une arnaque... Mais je peux me tromper...

Sceptique mais pas con

Je veux voir pour le croireL’absence de preuve n'est pas la preuve de l’absence

Entant que tel { une capture écran / la page d'un site web promotionnel } sont, dans le régime de la preuve, assez peu fiables..., du même degré de fiabilité qu'un témoignage ( méthodologie scientifique sceptique )

Or, de souvenir, la documentation de ce prétendu protocole F2F (/Anonet) ne donnait pas de marche à suivre précise : pas de protocole d'expérimentation reproductible (qui aurait permis d'en discuter publiquement les conclusions). Une telle recette.procédure aurait permis de vérifier l'hypothèse de façon empirique, par la pratique... voire de conclure à sa fiabilité : par l'expérience de son iréfutabilité.Si l'hypothèse selon laquelle { "la mise en réseau de machines via /Anonet est possible" } était remise en cause { "/Anonet n'existe pas" }, alors on aurait pu tenté de reproduir la ou les expérience.s pour éprouver à nouveau la solidité de l'hypothèse.

La charge de la preuve reviendrait sans doute plus à la personne défendant l'existence d'/Anonet (son hypothèse étant remise en cause : se serait à elle de fournir enfin la marche à suivre sous l'observation-vérification de ses pairs.semblables).

. . .

NB : Les F2F existent bien, ceux ne sont pas des Darknets comme les autres.

~ /Freenet en fait partie, /Anonet se présente plus comme un "VPN de VPN" (hum, confus ce slogan) . Dur de le classer sans avoir pu le tester et lu au sujet de son fonctionnement.

~ Or, si l'on veut bien les utiliser, en fonction des attaques.intrusions constatées, des ennemis à contourner ... il est essentiel de bien nommer/tirer cet herbier .

Dans toute (?) ontologie_taxonomie il y a un soucis de (re)semblable, de sous-ensemble.

Les F2F ne sont pas du même acabit que /Tor et variants cités {ici}. Ils ont un "obscurcissement" variable. Et c'est justement ce glissement qui m’intéresse entre catégorisations.

Iceberg starifier le réseau

La mythologie iceberg nous dit que :

{ { { un dn_darknet } est une sous-catégorie du grand ensemble deepweb_dw } contenu dans l'ensemble internet }

Certes si on confond données non agrégées, construites (#darkdata) ou/et accessibles deepweb_dw et leur accès protocolaire.

Elles sont produites dans différents environnements / réseaux / sociétés / plateformes qui, si elles sont accessibles, non verrouillées-privatisées, peuvent être exploitées...

Mais pour qu'elles le soient elles doivent déjà être accédées par les réseaux de machines qui parlent le même langage... le même proto . C'est un préalable primordial à l'existentiel des données.

Ontologie séparante (le re.pli)

Mon dedans est ton en dehors

Chaque intéréieur-extérieur produit comme des plis, des frontières administrées qui sont éprouvées par des attaques, des intrusions, de la surveillance, etc.

Une entreprise responsable se protège des entrées dans son royaume de données et de pouvoirs d’exécution.

Cette ontologie séparante est ce qu'on appelle la 'vie privée' ou la 'défense numérique'. Un dedans inviolable sans autorisations requises expressément.

Sécurité informatique (seul.es contre tous.tes)

Réduire l'accès : censure ou auto.défense

La défense.sécurité informatique est un prérequis dans un monde aussi ouvert que celui du tout en réseau. Les canaux d'accès (les ports par exemple) sont ouverts avec parcimonie, selon les usages, pas tous à tout le monde. Cette obscurité choisie, ce privé, cet intime, est nécessaire aux entreprises humaines connectées (non naïves des prédations dans un monde mauvais, prédateur, concurrentiel).

VPN / DNS / HTTP sécurisés : d'autres outils

À proprement parler un VPN n'est pas un Darknet mais rempli quelques fonctions de sécurisation des données. Pareillement un accès HTTPS encapsule les données chiffrées sur nos navigateurs (par exemple). Mais ces deux moyens ajoutent une couche de sécurité, de mise à distance de certains publics.acteurs.ennemis potentiels. Ces moyens ne dissimulent pas les origines de connexion entre A et B comme peuvent le faire les réseaux amnésiques comme /Tor.

Alt.DNS contre la censure (dont printemps arabes/Hadopi)

Pareillement, un DNS chiffré (DoH/DoT) rempli ce rôle vis-à-vis de nos FAI fouineurs (main dans la main avec les États).

DN : outils.moyens combinés dans un monde hostile (par défaut)

Un Darknet répond à un ensemble des problématiques techniques pour être "dark". C'est un paquet d'outils mis ensemble : dont par exemple, un DNS qui lui est propre

Il doit répondre à un ensemble de moments critiques pour le maintient de l'anonymat recherché. Des conditions sécurisantes sur l'ensemble du transport de l'information : sur les couches successives du protocole de communication...

Couper l'accès au DNS pour empêcher l'accès aux site (par leur URL qu'il contient)

Pour contourner la censure exercée par mon pays (qui veut par exemple censurer Facebook ou mon application de Chat sécurisée) je peux essayer un autre DNS, décentralisé, autonome.Dans cet exemple de censure (d'intervention sur le DNS) et de l'utilisation pour y remédier d'un alt.DNS qui permet d'avoir de nouveau accès à certaines parties du web...

C'est l'un des moyens utilisés durant les @printemps_arabes (il est simple à mettre en place : aussi bien pour l'utilisateur.ice que pour l'attaque.censure)

Je n'utilise pas un "darknet" mais j'ai d'un coup accès à des contenus qui sinon seraient inaccessibles.

Déconnecté j'étais réciproquement hors-ligne / hors-de-portée de ces sites qui pour moi deviennent des Darknets...

. . .

J'avais bien aimé cette définition assez triviale d'un Darknet aux débuts d'ARPANET... où, donc, un darknet était cette machine (ou ces machines) qui d'un coup, pour une raison X ou Y n'étaient plus répertoriées.accessibles.joignables mais qui, sans doute, devaient encore exister...

- On pourrait la raccourcir ainsi :

: Est un darknet un réseau de machines-habitantes

: ... qui échappent à l'accessibilité d'autrui.

- Doute, supputation, fiction, imaginaire pouvaient prendre le pas.

L'autonomie de l'objet, son indépendance prise, on ne saurait dire à sa place s'il existe encore et ce qu'il fait sur les réseaux.

. . .

Reprenons notre exemple de censure au DNS...

( la censure est ici une intervention qui contrevient au principe de neutralité_du_net )Une telle expérience côté utilisateur.utilisatrice, celle d'un dysfonctionnement / d'une coupure... rend visible et sensible une "rejoignabilité" d'habitude sans frottement, indolore, imatérielle, inconsciente, banalisée. Cette coupure rend visible un temps les modalités d'accès.

Je pense ici au "friction less" ( cf. article walla )... @Antoinette_Rouvroy parlait, elle, de "processus indolore" (à l'endroit de la surveillance algorithmique)...

Comme la perte des données nous avons une affection pour les contenus et leurs UX, une satiété dans l'accès et leur consommation . Et on peut en vouloir toujours plus...

Il y a aussi quelque chose ici de la phobie du dys.fonctionnel qui m’intéresse beaucoup...

Reconnexion

Fake/alt.DNS

Je peux contourner la censure de mon FAI avec un DNS alternatif. J'ai du coup de nouveau accès à des adresses URL qui ne répondaient plus (car retirées du registre DNS "normal", commun)

: Le bon outil, la bonne configuration "(ré)ouvre les portes" du savoir, le portail/gate, l'accès aux données, au contenu. Je n'en suis plus coupé.

Accéder au vide qui comblera le manque, l’absence... et que le secret retient

Je pense aux emprises sectaires dans lesquelles l’apprenant est soumis à la verticalité du sachant...

Où le sujet.individu est disciple et dans lequel le savoir retenu par la représentation du pouvoir central (la figure du gouru et de ses nœuds intermédiaires)

: Le manque d'accès au savoir (volontairement retenu) rend addicts.

Je pense ici à la secte /Heavensgate et leur magnifique site :

https://web.archive.org/web/20220124210825/https://www.heavensgate.com/

très pop ou iconique d'un cyberespace accessible par un état modifié de conscience...

Titre du "site hanté" ( liéé à la secte meurtrière des années 90+ ) :

Heaven's Gate - How and When It May Be Entered

qui avait mené à des suicides autour de la croyance en des OVNIsUn article complet sur cette histoire et alt.under_sub culture

--> https://thebaffler.com/latest/haunted-by-cybersects-wagner / 2020

are.na connex. mysticism-myth-religion ( todo bullle )

Un site qui perdure et semble hanté.

Je note sur @The_Internet_Archive qu'il trouve un regain...

peut-être suite à la sortie d'une série TV produite par @HBO ...

Voici les premières lignes du texte de la secte...

https://vimeo.com/209116769 (source)

Last Chance to Evacuate Earth Before It's Recycled

Edited Transcript of Videotape:

This is the 29th of September, 1996 . I'm "Do." "Do"

probably doesn't mean anything to many of you. To those who

have heard of "Do," I might relate "Do" to "Ti and Do," of the

"UFO Two," or of what the media dubbed the "UFO cult"** that

made some splash in the news in 1975 [...] Now, today we have quite a

different urgency. It's urgent to me, and it's urgent to the students

that sit before me. Our reason for speaking to you is because we

feel to warn you of what is just around the corner.

Un dernier DNS pour la route

Parmi les DNS exotiques ouvrant d'autres portes j'ai pu tomber sur le mystérieux .clos ou .loky (TLD) ( not .loki dn_lokinet ) Je crois qu'il y a là une certaine aversion à la perte qui rendre psychologiquement en jeux.

Le désir insatiable d'accéder à quelque chose d'autant plus grand que fantasmé.

... un sujet de RA ( réalité alternative / fake / un divertissement IRL ) dont on trouve de nombreux sujets sur le web tel : https://www.quora.com/What-are-clos-and-loky-links-How-do-you-access-them

Entre crédulité et jeux d'enquête : le plaisir de creuser, de chercher :

une pratique de recherche exploratoire qui aiguise curiosité et intelligence.

... et qui fait parfois oublier le réel sujet et importance de ces protocoles différents-atypiques norme_atypique

Avant d'accéder à des #.onion d'un dn_darknet c'est à des sites censurés que j'ai voulu me connecter. D'une certaine façon, mon premier sentiment d'accéder à un au-delà (que j'espérais encore exister derrière la censure technique) je le dois à l'un de ceux-là : un alt.DNS autonome/alternatif...

La pratique explorative et de collection ne m'a pas quitté.

Liens retenus

--> https://thebaffler.com/latest/haunted-by-cybersects-wagner

Nouveau

vidéo sur une autre secte ....

https://skeptikon.fr/w/gYS1Kgoh8n58kkZXFjVFNU

donne cette source wiki intéressante sur les pseudo-sciences, etc.

https://www.psiram.com/fr/index.php/Pseudo-science

Vidéo produite en 2010

donne lieu à des projections entant que tel ou à des mises en situation sous la forme d'installations

On peut parler de Cultural Studies ici dans le sens que cet objet intéresse des qualités propres à une cutlure. Les artistes s'emparent des codes-habitus, d'un régime culturel pop sur la plateforme sociale Chat_Roulette*. Un OVNI aux CGU peu restrictives qui mettent en relation des inconnus par webcam interposées. Un jeu d'exposition de soi à l'Autre se met alors en place, entre dangerosité d'être mis en relation avec le pire, et potentiel d'une rencontre magique.

C'était un peu pour moi le lieu de chat_conversation qui avait accompli une certaine hyper-socialité d'Internet : être accessible à tous.tes dans une réciprocité heureuse-dangereuse : le hasard du monde et de sa diversité contemporaine...

Les artistes mettent en place un SCAM, une escroquerie, une arnaque, une farce....

Un jeu qui profite de cette disponibilité d'un public volontaire mais pris à son propre jeux.

À vouloir voir du "vrai" en "live" on peut être exposé au pire.

C'est de cette réaction face à l'image d'un suicide que les artistes mettent en scène pour déclencher indignations, rires, indifférences, panique, appel de la police... sans pouvoir sans doute dire plus que l'inconfort face à un lointain indéfini, non localisé géographiquement.

Et il y a sans doute quelque chose de cette auto-exposition dans l'art, celle du regardeur qui accepte implicitement certaines règles, certains droits, certaines limites avec lesquelles jouer, performer, se rencontrer.

Une œuvre qui faisait partie de mon corpus (et qui est remontée avec la {bulle} précédente)

* ChatRoulette m'a inspiré chat_chouquette

( pour son aléatoire de confrontation... ) ( on été avant 2017 )

On trouve aujourd'hui des clones de ChatRoulette (pour adultes) dont :

De @Emmanuel_Van_der_Auwera 2014 (infos)

" A certain amount of clarity is a film made from internet found footage describing the spreading in the community of teenagers of one viral video showing a real murder.… "

Conf

Découvert via after-social-networks (évent. fb) le 24 janvier 2022 en collab' avec @ArTeC . Joie de retrouver des visages amis, des pensées nourrissantes, voisines... et surtout le souffle des séminaires, cet être ensemble dans le processus de création-exploration :)

@Emmanuel_Van_der_Auwera et @Jason_Middelton étaient présents pour nous parler de leur activité de chercheurs-foullieurs depuis les tréfonds du web.

Notes_brouillon à chaud

Sujet difficile, celui de ces images maudites qui s'impriment par la terreur dans nos souvenirs. Traumas du web, de ces images qui n'auraient jamais du être rendues publiques.

Un docu. sur les violences,

celles hors écran,

et ces visages qui réagissent

( réact.vidéos )

et le pire à portée de clic

dans ces chambres d'ado exposées...

comme un hack ultime de leur vulnérabilité

Jeu insouciant de regarder jusqu'au bout

cathartique devoir de se surpasser

. . .

it s not an entertainment

it s not a game

it s a chalange

it s for real

. . .

couches de violences

ce pire qu'on ne voit pas

ce lointain, ces guerres

leurs atrocités du passé

leurs survivances du présent

. des visages qui relatent

des enfants qui jouent

jouent à la guerre, au meurtre

et se filment-partagent

simulent.transgressent

Réact-vidéos, cours de récrée à la maison

Du fait des sujets et du support filmique-vidéo qu'ils s'emploient à monter pour faire narration (les deux artistes présents pour parler de leurs pratiques), il est vite question de soi, de ce qui nous touche et de ce qui touche ceux.celles qui s'exposent à ces images terribles. La rencontre du Séminaire en Visio dédouble la mise en abyme des écrans réactants dont l'œuvre de @Emmanuel_Van_der_Auwera nous plonge.

Des contenus qu'on ne voit pas, mais que l'on découvre par l'intermédiaire du regard de l'autre, regardant aussi vers son écran, aillant ce geste de regardeur comme nous. Un regard attiré par le défi d'une image que l'on sait insurmontable, dangereuse, toxique, traumatisante. Et qui, pour cela, circule, pour ce qu'elle porte d'impossible à regarder, mais que l'Internet a maintenu en vie, accessible malgré tout. C'est donc un regard pris à son propre piège, curieux de se confronter à la limite de sa propre insupportabilité qui nous est donné de voir.

Des ados pour la plupart qui, depuis leur chambre, regardent un écran et se filment le regardant. Des vidéos de réaction à un contenu. Une forme stylistique bien connue sur Youtube et aujourd'hui d'actualité sur Twitch et autres communautés du vivant en train de... C'est donc un regard de l'attirance-répulsion qui se force à voir et essaie souvent trop tard de se rétracter, de prendre ses distances. C'est par les témoignages entrecoupés et les reconstitutions de meurtres et de violence sur des ours en peluche (et autres supports de simulation), entre jeux d'enfants et serious_game que cette expérience d'un contemporain nous guide.

Comme une archéologie de l'intime, celui de la chambre protégée dont l'intrusion de l'image, celle de la vidéo vue et de notre regard semble étroitement produire l'effet de terreur. À la fois complice et touchant. Incapable que nous sommes dans l'instant de venir en aide à ces visages défaits pour la plupart. Un objet condensé, éprouvant.

Chercher-trouver

Mise en danger d'autrui

Empathie avec le vivant

image virus

Et je suis pris comme d'autres chercheuses.chercheurs à gratter ce qu'il reste entre sacré et déchet. À éprouver la certitude de l'existant qui se retire au regard. À sentir savoir que ce que je cherche est là, quelque part, qu'il faut y croire et ne douter que pour mieux chercher, formuler dans les petites boîtes étroites des moteurs de recherche. Croire, garder, regarder. Faire tourner. Parce que pour qu'ils.elles les voient ces images il a bien fallu qu'elles circulent. Qu'une ou plusieurs personnes les produisent et que d'autres les partagent, exposent en conscience leurs ami.e.s (les trahissent par ce cadeau empoisonnant). La rumeur se transforme en témoignage : l'image du réel-impossible (invisible) fait place à celle du retour d'expérience, subjective, yeux dans nos yeux. L'humain souffrant au milieu de nous. Prolongée par notre propre empathie, la mienne, intime, profonde, de me sentir ému-triste, défait par ce regard horrifié que je laisse impuissant derrière son écran et moi derrière le mien.

Il en sort une certaine dissolution de la spatialité, une contagion de l'être là, de nos vies de récits mêlés. De ces blessures faites par d'autres, mais par soi aussi. Une vidéo-montage qui donne raison à une certaine opérabilité des contenus échangés en ligne, à leur régulation, aux CGU mais qui, comme toujours dans ces entreprises de censure , s'avèrent dangereuses et souvent inefficaces (dans l'arrêt de la diffusion). La prévention me semble toujours plus du côté de la pédagogie, de la discussion des parents à leurs enfants, des enseignant.e.s avec leurs publics exposés aux violences en réseau (qu'un anonymat / perte de source favorise).

Dans ma chambre - story

Il me rappelle les débuts d'une certaine recherche sur les dn_darknets je ne sais plus trop comment pourquoi mais j'en avais cherché certaines de ces vidéos aux titres annonciateurs. J'avais sans doute à l'époque une activité "pirate" en P2P sur Kazaa ou eMule, en 2000 et piratage . C'était l'âge d'or de l'Internet libre, mal régulé, disruptif pour les chaînes de production et de distribution vidéoludiques (dont les maisons de disques). Elles perdaient leur pourvoir privateur.

React vidéos , sans portable

Il y avait déjà une économie de l’illicite (il y en a toujours eut, réagissant au marché que provoque symétriquement l'interdit). Déjà une colonisation de nos intimités, une autre injonction à "être en ligne", à prolonger nos moments de présence au monde extra-scolaire. Je n'avais pas d'écran-terminal portable à regarder durant la récréation. Mais, nous avions des forums et chats IRC puis MSM. La viralité des jeux-challanges en ligne ont émergé avec eux, avec la capacité de commenter les activités des autres mais aussi de faire son auto-analyse (b.log, livestreams).

Bizutage

Le bad_buzz ou l'extrémité grégaire des comportements étaient déjà là pour prouver-questionner-performer une certaine organisation des rapports de force permis en société : une certaine capacité à survivre dans la violence jouant sur son implicite, testant la malléabilité du groupe à y adhérer ou non, ses limites, éthiques/morales. Le bizutage en est peut-être la forme la plus convenue, celle d'un jeu outrancier qui s'autorise comme expression d'un ordre dominant. Des activités cathartiques visant à se surpasser, à dépasser la condition d'enfant sur le seuil insupportable de l'indépendance adolescente.

Digg to find the file ( P2P )

Un www aux CGU moins algorithmé et lisse. Chercher-trouver le fichier interdit, censuré, recoin possible du web, pépite cachée, montait l'adrénaline. Dans mes consommations (comme celles d'aujourd'hui) j'ai une certaine info-obésité. Mais le grand marché ouvert du P2P bittorent_p2p rendait la curation du web assez différente de celle balisée par les GAFAM_NATU (Netflix and co). Chercher pouvait demander un clic pour trouver un film pop , mais des heures pour une rareté underground . Cette fouille produisait un commerce publicitaire pour les plus grosses plateformes d'index partagé mais, pour beaucoup, la motivation au partage semblait celle du plaisir de consommer-apprécier une matière culturelle à qualité variable. Le débit-quantité était lui donc bien plus élevé, distribué, auto-géré qu'aujourd'hui.

Free space utopie

Une espèce d'âge d'or du partage et de la régulation difficile. Celui d'une certaine autonomie numérique sentant l'anarchie, le communisme, le cyber-espace... celui d'une héterotopie consciente qu'elle ne tiendrait pas. Une époque où la conspiration d'un tout-surveillant était réaliste et se manifestait peu à peu ( lois liberticides, censures, contrôles... puis les révélations du connu avec @Edward_Snowden ). Je lisais des TAZ et fanzines en ligne. Je voulais croire à une révolution par l'auto-gestion des individus politiques en réseau. Au confort infini de cette chambre coupée du monde. Je n'en suis pas réellement sorti depuis.

No Fun +

RIP in Peace America - @Dominic_Gagnon 2009

+

L'œuvre-installation No-Fun @Eva_Franco_Mattes 2010

https://0100101110101101.org/no-fun/

: {https://liens.vincent-bonnefille.fr/?6EVteg}

==> https://vincent-bonnefille.fr/pj/dn/pdf/#page=35

Le film Julien Donkey-Boy ( infos https://mubi.com/fr/films/julien-donkey-boy ) 1999

Dante SOCKS5 Proxy Server Setup | CYBERPUNK https://www.cyberpunk.rs/dante-socks5-proxy-server-setup

" Dante Socks Server is developed by Inferno Nettverk "

Project page https://www.inet.no/dante/

UNoficial mirror : https://github.com/notpeter/dante

( ou comment changer d'adresse IP avec un ordinateur lointain vpn_proxy )

{ Ce site } fait une veille_blog_actu sur les outils de hacking ( intrusion_vulnérabilité )

Dante’s Internet: “Serious Business”

Visuellement.Imaginairement ( text_image ) le Minotaure et la représentation des enfers proposés par Dante font partie de la mythologie des dn_darknet

- Mèmes.Images autour de l' iceberg ou de l' oignon , d'une complexité par couches / plis pour le labyrinthe

- des strates profondes de l'enfer Dantesque accueillant.regroupant les damné.e.s selon leurs péchés/tabous/punitions

qui est repris dans certaines représentations imagées et moqueuses.joueuses.trolls (Mèmes) sur l'organisation du "web-profond" ou "darknet" pensé comme "les profondeurs pénultièmes des Internets"... deepweb_dw - le tout mélangé.inspiré par un imaginaire technique.conceptuel faisant état du séparation des usages et contenus selon les proto ... une séparation par couches du réseau qu'on retrouve avec le schéma d'organisation et d'aide à la conception OSI (qui sépare les moments du dev. ou de la chaîne de production de l'information entre plusieurs "couches")

C'est une image cherchant à séparer.ordonner le "bien" du "mal" par une suite logique de méfaits gradués. Un régime des lois_justice où l'on retrouve par exemple la fraude et spam_scam comme acte délictueux. Il s'agit par là de penser les bonnes conduites et leur modération politique/institutionnelle ( CGU ) ...

Dans un tel espace d'autonomie individuelle ( qu'est le www world.wild.web ) il semble alors régner une anarchie : celle de l' anonymat / perte de toute id.entité / origine sociale ( l'individu est livré à lui-même : auto_self_perso ). Cette sortie du social produirait davantage d'actes égoïstes, libertariens ( liberté_libertaire ) hors de toute morale ou code de bonne conduite. Ce laisser faire produirait alors du chaos_trouble dans l'organisation sociale.

Et Dieu tout puissant et régissant ( État_gouvernement ) serait mort au profit de l'individu roi : autonome des autres, le self-made-man ( je pense ici à l'invention de liberté libérale individualiste expliquée par ici )

Un même, une époque

- Je retrouve cette image.sujet autour des années 2017 ( j'étais dans mon mémoire et j'y faisais référence )

- On retrouve cette approche.référence ici blog de recherche dédié : Dante Today

- qui cite un article de Médium ici...

- Aussi bien que sur un site de divertissement comme : La boîte verte fun

... Google images

LIVEBOX -- ajouter des règles NAT

-

devgiants/livebox: Command line tool to control/read from Livebox internet box

(from Orange french ISP)

https://github.com/devgiants/livebox -

rene-d/sysbus: Contrôle par script d'une Livebox 2, 3 et 4

https://github.com/rene-d/sysbus

sysbus -hosts

sysbus -export_natpat

sysbus -import_natpat

sysbus -calls

sysbus -wifi (password wifi)

sysbus -devices .... c'est sysbus -calls qui m'a fait rebondir ce qui suit...

ANTI SPAM PHONE-CALL

-

Un antispam téléphonique avec un Raspberry Pi | Le journal du lapin

https://www.journaldulapin.com/2016/11/08/antispam-physique/ français -

Telemarketing (Junk) Call Blocker download | SourceForge.net

https://sourceforge.net/projects/jcblock/ -

??

Amazon.com: USB 56K Voice Fax Data External V.90 V.92 Modem With Dual Ports, Compatible With Windows 98SE/2000/ME/XP/Vista/Win 7 and Support Auto-Dial, Tone and Pulse Dialing, Auto Answer, Auto Retrain (Black Color) : Electronics

https://www.amazon.com/dp/B008RZTJC0/ref=sspa_dk_detail_1?psc=1&pd_rd_i=B008RZTJC0

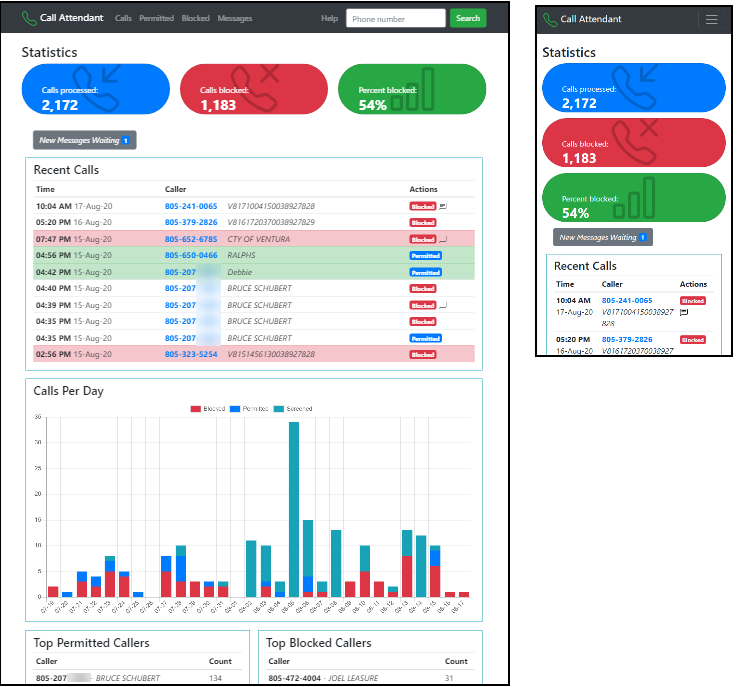

Call Attendant

Cool interface

-

Call Attendant - call blocker and voice messages - Raspberry Pi Forums

https://forums.raspberrypi.com/viewtopic.php?t=284631 -

callattendant · PyPI

https://pypi.org/project/callattendant/ -

Call Attendant · Emxsys

https://emxsys.github.io/callattendant/ -

emxsys/callattendant: A python-based automated call attendant, call blocker, and voice messaging system running on a Raspberry Pi. Screens callers and block robocalls and scams with a low-cost Raspberry Pi and modem.

https://github.com/emxsys/callattendant -

Deployment_View.png (Image PNG, 686 × 482 pixels)

https://raw.githubusercontent.com/emxsys/callattendant/master/docs/design/images/DeploymenIt_View.png

AUTRES SOLUTIONS

-

pamapa/callblocker: Linux call blocker, blocks unwanted calls from your home phone

https://github.com/pamapa/callblocker -

L33thium/callblocker: block unwanted calls with usb voice modem and Raspberry pi or other Linux machine.

https://github.com/L33thium/callblocker

PLUG N PLAY ( CPR Call Blocker )

-

How to add a CPR Call Blocker to a French Orange Live Box (Router)

https://desk.zoho.com/portal/cprcallblocker/en/kb/articles/how-to-add-a-cpr-call-blocker-to-a-french-orange-live-box-router -

Telpal Call Blocker écran pour téléphone fixe avec 1500 Nombre Capacité Block Robocalls, Télémarketing appels, Télécopies et Inutiles du Spam de tous les appels : Amazon.fr: High-Tech

https://www.amazon.fr/t%C3%A9l%C3%A9phone-1500-Nombre-Robocalls-T%C3%A9l%C3%A9marketing-T%C3%A9l%C3%A9copies/dp/B06W5FTDNH/ref=sr_1_8_sspa?__mk_fr_FR

AUTRES CHOSES

Le Comptoir Sécu : Le Comptoir Sécu

https://www.comptoirsecu.fr/

VPN sur Raspberry Pi 4 avec DuckDns et Livebox – Ubuntu pour tous

http://www.indigenecreations.fr/index.php/2021/01/11/vpn-sur-raspberry-pi-4-avec-duckdns-et-livebox/

"Send e-mail campaigns from a powerful dashboard. High performance and features packed into one app."

https://github.com/knadh/listmonk/stargazers

...

Aujourd'hui on m'a demandé...

Quelles sont les solutions pour envoyer des mails en masse ?.

Quel outil.service.application utiliser pour faire des listes de mails ?

Et envoyer des campagnes de mails ? newsletter

Comment inonder sans faire du /Spam/ ? spam_scam

Comment avoir un chouette /Marketing/ mail ?

Les plus connus du /game/...

MailChimp site ?

SendinBlue site ?

( not-free not open_source )

...

MailChimp et moi

Des alternatives à /MailChimp/ il y en a.

MC reste ma référence, j'ai commencé avec, je connais ses limites.

La limite avec les /freenium/ (services gratuits avec fonctions payantes/"prenium") se passe souvent du côté de la taille des listes. 1000, 10.000 ca dépend.

Je ne suis pas { là } pour faire une étude de marché complète (/Brenchmark/)

La création de formulaires d'inscription est facile à intégrer à un site web...

Ce que je peux dire c'est que MC envoie bien...

Le suivi de traçage est "cool" (ouverture/clics)

Les mails s'envoient bien...

Le /builder/ est accessible pour les non codeuses.codeurs.

. Et il y en a un pour les codeurs qui veulent adapter le /template/, la mise en page...

. Même s'il est vrai que y a du darkpatern au niveau de l'UX : on se perd par fois.

Et surtout, donc, on est limités en envoi/liste de mails

...

Une alternative ? ( svp )

Alors moi, mon réflexe c'est de chercher des alternativeto

D'autres logiciels, de préférence en self_host_hébergement

Et je ferais bien tourner un système de mails / listes sur mon raspberrypi (et oui)

Comme ça on a plus de limite ;)

Ma petite expérience

- Par le passé j'ai déjà test ...

phplist qui s'installait bien sur en php sur un serveur mutualisé d'OVH ( une machine sur laquelle j'avais très peu de moyen de faire tourner autre chose ) - J'ai aussi testé la référence open_source :

Sympa - Sinon du côté des associations.militances je sais qu'on va souvent chez

RiseUp !!!

. . qui propose aussi des adresses email et vpn

Je vois que la @FDN utilise /Sympa/ pour tenir au courant de l'état de son réseau (et autre) : liste démo

Et les campagnes ? ( tout en un )

... mais bon /phplist/ ou /sympa/ font pas de gestion de campagne

... des listes quoi (on envoie un mail à compte@framalistes.org qui va le transférer/envoyer à toutes les copaines)

... ce que j'envoie depuis ma boîte mail n'a pas d'outil de mise en page.forme, de /campagnes builder/

Auto-hébergé ? ( oui )

listmonk semble le mieux placé...

Voilà ce que nous sort le site /AlternativeTo/ :

https://alternativeto.net/software/listmonk/?platform=self-hosted

phplist / mailtrain (site /down/ ?) ...

Bon je vais test Listmonk ( a l'air facile à installer sur linux ou déployer via /Heroku/ )

Et puis Sympa ( avec /framasoft/ et leur démo )

BONUS

/Framalist/ fait la promotion de http://www.collecti.cc ...

qui propose des services de de web responsable, "éthique" ?, des ressources / MOOC pour monter.gérer un projet réellement collaboratif (gouvenance...) altweb #<3 cours

Et nous a fait un article et infographie.visuel pour expliquer quel type de mailing/newletter/groupe liste choisir

jai-besoin-denvoyer-un-mail-a-un-groupe-ou-les-avantages-dun-liste-de-discussion 2017

"Nouvelle enquête et nouvelle grosse plongée dans un monde déconcertant, entre crédulité et manipulation infinies.

Les arnaques pullulent sur le net. Aujourd'hui je vous propose de vous intéresser à l'arnaque ultime.

Le Healy est un petit boîtier en plastique qui se présente comme la révolution médicale, quantique et technologique de notre siècle. Et plus encore. Vous aussi, devenez Dieu. Ou pas."

- Analyse des composants (hardware)

https://youtu.be/UrDfPGSWxas

Je cherchais un dns libre et protecteur. . .

que du love la FDN

<3

FDN - Fournisseur d'Accès à Internet associatif depuis 1992

https://www.fdn.fr/actions/dns/

ns0.fdn.fr : 80.67.169.12 ou 2001:910:800::12

ns1.fdn.fr : 80.67.169.40 ou 2001:910:800::40

Du coup je suis tombé sur le blog de Genma

( avec des vrais CHATONS et oignons dedans )

Un article sur les dns menteurs cyber_squatting

https://blog.genma.fr/?Les-DNS-menteurs

L'occasion de retomber sur l'historique en cours des censure (s) d'Internet en France sur Wikipédia

"Early computer e-commerce was mostly business-to-business: price quotes, order entry, and money transfers. E-commerce came to the average consumer in the 1980s on France’s Minitel, and in the 1990 's on the Web."

[ site dé référence sur l'histoire de l'informatique dont Internet ]

Premier Spam : Brad Templeton, « Reaction to the DEC Spam of 1978 », https://www.templetons.com/brad/spamreact.html

Aussi cité par Ritimo https://liens.vincent-bonnefille.fr/?D4EdLg

...

https://cacm.acm.org/magazines/2019/8/238347-the-history-of-digital-spam/fulltext

Par @Finn_Brunton

ed. The MIT Press, 2013

"What spam is, how it works, and how it has shaped online communities and the Internet itself.

The vast majority of all email sent every day is spam, a variety of idiosyncratically spelled requests to provide account information, invitations to spend money on dubious products, and pleas to send cash overseas. Most of it is caught by filters before ever reaching an in-box. Where does it come from? As @Finn_Brunton explains in Spam, it is produced and shaped by many different populations around the world: programmers, con artists, bots and their botmasters, pharmaceutical merchants, marketers, identity thieves, crooked bankers and their victims, cops, lawyers, network security professionals, vigilantes, and hackers. Every time we go online, we participate in the system of spam, with choices, refusals, and purchases the consequences of which we may not understand."

"Les technologies de l’information et de la communication ont haussé la quantité globale d’information qui nous arrivent ( Shapiro et Varian, 1999 ), nous insérant dans des écologies informationnelles denses ( Licoppe, 2009 ) et générant une saturation cognitive. On notera qu’elles ont développé une situation d’incertitude ou d’insécurité cognitive du fait de l’ignorance sur leur source d’information. À côté des témoignages venus de proches, où l’information est enchâssée dans une structure d’interconnaissance interpersonnelle permettant d’en garantir la crédibilité, à côté également des médias de masse qui offrent une information vérifiée ou certifiée, voire officielle, émergent des canaux de communication transversaux ou horizontaux par lesquelles arrivent des informations non garanties, surprenantes mais officieuses ( Gensollen, 2006 ) et susceptibles de poser des problèmes de confiance."

© Presses des Mines, 2017

---

Dans la revue //Réseaux 2012 (n° 171)

//Le travail ordinaire de la sécurité

https://www.cairn.info/revue-reseaux-2012-1.htm

https://www.cairn.info/revue-reseaux-2012-1-page-103.htm

---

Éditions La Découverte 2012 :

https://www.editionsladecouverte.fr/le_travail_ordinaire_de_la_securite-9782707171405

http://pdfs.semanticscholar.org/3195/8260c15c99333cd39fa14964e6edfb11b7ed.pdf (pdf)

------

Autres livres de l'auteur (sur le site de @Antonio_Casilli ) :

https://www.casilli.fr/2015/10/02/un-souvenir-de-nicolas-auray-sociologue-du-numerique-1969-2015/

dont :

//Pirates en réseau. Prédation, détournement et exigence de justice 2009 (comment la politique hacker ne vise pas à créer des lois abstraites, mais s’appuie sur l’auto-modération et sur la redistribution du surplus) piratage

http://ses-perso.telecom-paristech.fr/auray/2009AurayEsprit.pdf

+

//L’invisible et le clandestin 2015

//Une ethnographie du virus informatique Storm

>The invisible and the clandestine. Ethnography of the computer virus Storm

https://journals.openedition.org/terrain/15660

Par Null Byte 2018

698 k abonnés

How to Find Domains for Phishing Attacks with Dnstwist

Full Tutorial: https://nulb.app/x4ad1

En ligne :

https://dnstwist.it

https://dnstwister.report

"Le développement de la publicité sur Internet n’a pas été exempt de tout heurt, le tout premier mail publicitaire (spam) en 1978 a, par exemple, connu une vive réaction d’indignation. [7] De la même façon, les bloqueurs de publicité, petits outils qui bloquent techniquement les différents affichages publicitaires sont apparus et ont été rapidement adoptés au moment où la publicité a commencé à inonder de nombreux sites pour maximiser les « impressions publicitaires ». L’invasion publicitaire est devenue trop forte et les internautes avertis se protègent ainsi des multiples « popups », affichages conduisant vers des sites malveillants, renvois et rechargements intempestifs, etc."

<<3 https://bloquelapub.net/

*5 Attention, tout était loin d’être parfait sur bien d’autres sujets.

*6 @John_Perry_Barlow , « A declaration of the independance of Cyberspace », 8 fév. 1996 à Davos, https://www.eff.org/cyberspace-independence

+> https://liens.vincent-bonnefille.fr/?KtNoxg

*7 Brad Templeton, « Reaction to the DEC Spam of 1978 », https://www.templetons.com/brad/spamreact.html

Voire aussi : https://liens.vincent-bonnefille.fr/?YY-EiA

Ont participé à ce livre :

Robert Ménard, fondateur de @Reporteur_sans_frontières

Fabrice Epelboin, @ReadWriteWeb

Tom Morton, expert auprès des tribunaux anglais

Guillaume Champeau, @Numerama

Hervé Recoupe, adjudant enquêteur de la Gendarmerie_Nationale

Mathieu Pasquini, @InLibroVeritas

@Jérémie_Zimmermann , @La_Quadrature_du_Net

Hadopi WikiLeaks ... années 2009 (première publication en allemand)

2010 ( Éditions : libroVeritas )

--

À ce sujet https://www.numerama.com/magazine/14977-confession-d-un-pedophile-l-impossible-filtrage-du-web-pdf-disponible.html

On trouve le livre ici et là

http://www.l-enferdudecor.sitew.eu/fs/Root/7fw6s-confession_dun_pedophile_limpossible_filtrage_du_web.pdf

https://docplayer.fr/16525418-Confession-d-un-pedophile-l-impossible-filtrage-du-web-collectif-d-auteurs.html

https://www.numerama.com/magazine/14977-confession-d-un-pedophile-l-impossible-filtrage-du-web-pdf-disponible.html

et en P2P (torrent)

2019

* https://fr.ryte.com/wiki/Effet_priming

//Punycode makes it possible to register domains with foreign characters. It works by converting individual domain label to an alternative format using only ASCII characters. For example, the domain "xn–s7y.co" is equivalent to "短.co".

Pour aller plus loin :

https://arstechnica.com/information-technology/2017/04/chrome-firefox-and-opera-users-beware-this-isnt-the-apple-com-you-want/

...

Voir aussi ZeroFont Pishing : https://www.avanan.com/blog/zerofont-phishing-attack

...

Visual Spoofing* :

http://websec.github.io/unicode-security-guide/visual-spoofing/

Similaire aux "homograph attack" :

https://en.wikipedia.org/wiki/IDN_homograph_attack

...

La page Wikipédia sur le web spoofing

https://en.wikipedia.org/wiki/Website_spoofing

---

*"spoofing" ça veut dire parodie

Vidéo explosion nucléaire ( hoax_scam-arnaque )

https://www.youtube.com/watch?v=MzaN2x8qXcM

"On the 17.06.2007 art group Ztohoven-secretly altered Czech TV broadcast. They inserted footage into the Panorama program of ČT2 channel showing illusionary nuke explosion in picturesque setting of Krkonoše Mountains."

---

Conférence @aksioma

https://vimeo.com/162366703

Ztohoven - The Media Reality / Citizen K / The Moral Reform ::

"Ztohoven is a Czech artist collective known for its artistically motivated pranks. The group consists of a core of around 20 regularly active artists, rising to around 100 when additional participants are called upon for a particular task. The group aims to use familiar tools and methods to challenge public perceptions of society."

2016 Kafka

http://aksioma.org/ztohoven/

"Leave Me Alone is an email unsubscription service, with a focus on privacy.

Simply connect your email account, see all of your subscription emails in one place, and unsubscribe from them with a single click."

alternatives ::

https://www.producthunt.com/posts/unspam-email